La seguridad de WordPress hace referencia a las medidas adoptadas para proteger los sitios web y las aplicaciones de WordPress frente a las amenazas. Cometer errores comunes de seguridad en WordPress puede conducir a hackeos, brechas, malware y ataques. Implica endurecer la configuración de WordPress, mantener los temas actualizados, utilizar contraseñas seguras, limitar los roles de usuario, utilizar plugins de seguridad y copia de seguridad de WordPress, implementar permisos de archivo adecuados, optimizar el rendimiento de la base de datos de WordPress, evitar errores de mantenimiento de WooCommerce, etc.

Muchos sitios de WordPress son vulnerables a los ataques debido a contraseñas débiles, plugins y temas obsoletos y permisos de archivo inadecuados. Seguir las mejores prácticas de seguridad, como contraseñas seguras, actualizaciones inmediatas, limitación de roles de usuario y permisos de archivo adecuados, puede ayudar a evitar sitios comprometidos, desfiguraciones, inyecciones de malware y pérdida de datos.

Contenido

Toggle¿Por qué es importante evitar los errores de seguridad en WordPress?

- Evita el secuestro de sitios web - Los sitios inseguros pueden ser hackeados, permitiendo a los atacantes tomar el control para mostrar contenido no deseado, lo que daña su reputación. Una seguridad adecuada, garantizada por el servicio de mantenimiento de WordPress, puede evitar estos accesos no autorizados.

- Evita el robo de datos - Los hackers suelen atacar WordPress para robar los datos de acceso de los administradores, los datos de los usuarios o la información de pago. Las medidas de seguridad como los límites de inicio de sesión y el cifrado bloquean el acceso no autorizado a los datos.

- Evita infecciones de malware - Las vulnerabilidades de seguridad pueden permitir a los hackers cargar malware que infecte a los visitantes del sitio. Endurecer WordPress bloquea los intentos de inyectar código malicioso.

- Mantiene el tiempo de actividad/rendimiento - Las infecciones causadas por amenazas como malware, botnets e inyecciones pueden hacer que los sitios se caigan o se ralenticen. Las mejores prácticas de seguridad garantizadas por WordPress Support pueden reducir las posibilidades de que el tiempo de inactividad afecte a los ingresos.

Más información: Los 10 mejores escáneres de malware y seguridad para WordPress

- Mantiene el cumplimiento de las normativas - Las normativas como PCI DSS, el cumplimiento de la accesibilidad de WordPress y otras son necesarias para mantener la seguridad de los sistemas/datos. La seguridad de WordPress ayuda a cumplir las políticas relacionadas con el comercio electrónico, los datos sanitarios, las finanzas, etc.

Seahawk sigue diligentemente los protocolos anteriores para mantener la seguridad de todos los clientes.

¿Le preocupa que la seguridad de su sitio web se haya visto comprometida?

Nuestro equipo de expertos en WordPress puede ayudarle a mitigar los riesgos de seguridad

Errores de seguridad en WordPress

Los propietarios de sitios web suelen cometer errores de seguridad que hacen que los sitios de WordPress sean vulnerables simplemente por falta de concienciación y de recursos. La descripción de los errores más comunes permite a los propietarios de sitios web saber dónde están expuestos y cómo evitar exploits básicos.

Los principales errores que dejan a WordPress inseguro consisten en contraseñas frágiles que son fáciles de adivinar. También hay que descuidar la instalación de actualizaciones de software, conceder excesivos permisos de usuario, habilitar plugins problemáticos y realizar copias de seguridad insuficientes.

Más información: Comprender y resolver los problemas de WordPress Multisite

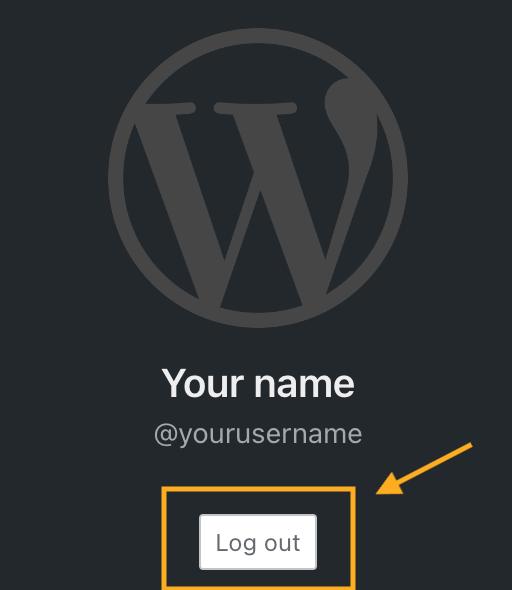

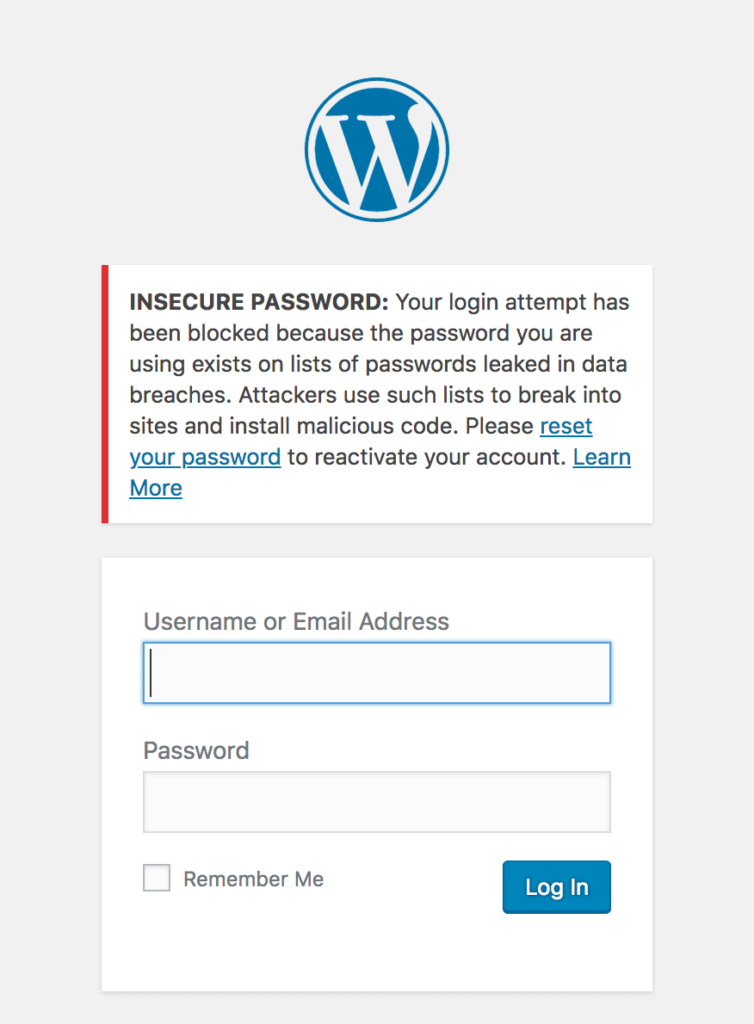

Contraseñas inseguras

Las contraseñas inseguras representan una gran vulnerabilidad, ya que permiten que los ataques de fuerza bruta logren adivinar credenciales débiles. Sin requisitos de complejidad, los hackers confían en la tendencia de los usuarios a utilizar contraseñas sencillas y fáciles de recordar. Aprovechando combinaciones de palabras, nombres, fechas y secuencias comunes, los intentos automatizados de inicio de sesión descifran los códigos que dan acceso al sitio. Las contraseñas fuertes generadas aleatoriamente frustran esta amenaza.

Aunque recordar códigos únicos plantea retos, los gestores de contraseñas facilitan la seguridad. Igualmente vital es habilitar la autenticación de dos factores y restringir los intentos de inicio de sesión, lo que dificulta los ataques de fuerza bruta. Dado que las contraseñas constituyen la primera línea de defensa, eliminar las malas prácticas evita la puerta de entrada más común para la toma de sitios y el robo de datos.

Más información: ¿WordPress hackeado? Cómo arreglar un sitio WordPress hackeado

Malware

El malware representa una de las amenazas más peligrosas para WordPress, ya que se trata de software malicioso que se inyecta secretamente en los archivos o el código del sitio. Los hackers introducen malware capaz de robar datos, contraseñas e información de pago del propio sitio o de sus visitantes.

Las inyecciones crean puertas traseras para el acceso no autorizado al tiempo que interrumpen la funcionalidad con borrados desenfrenados, redireccionamientos de spam u otros caos. Los propietarios de sitios web a menudo ni siquiera se dan cuenta de que el malware acecha, ya que se mezcla con los scripts existentes o se carga al estilo troyano para parecer legítimo. Pero opera como un parásito invasor, extrayendo información sensible, permitiendo nuevas brechas por parte de los atacantes, y potencialmente paralizando los sitios con actividades destructivas.

Dado que las infecciones por malware suelen originarse en plugins y temas inseguros o en permisos de archivo inadecuados, el endurecimiento del entorno WordPress impide que el malware sigiloso se apodere del sitio.

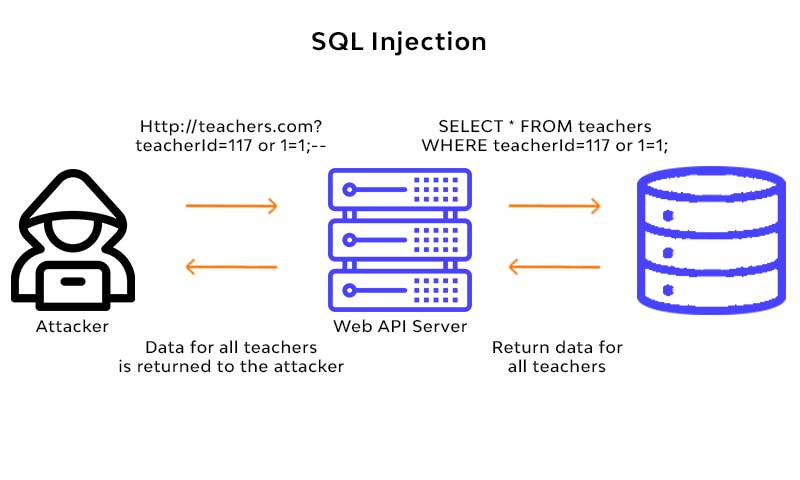

Error de seguridad de WordPress de inyecciones SQL

Los ataques de inyección SQL permiten a los hackers acceder directamente a la base de datos de un sitio WordPress y manipularla. Al insertar código malicioso en los formularios, los envíos superan las comprobaciones de validación y ejecutan comandos que conceden acceso no autorizado. De este modo, los atacantes pueden añadir usuarios, eliminar o alterar contenidos y filtrar datos confidenciales.

El enfoque comunitario de WordPress aumenta la vulnerabilidad, ya que los formularios de contacto, las encuestas y otros puntos de entrada aceptan fácilmente entradas de los visitantes que las inyecciones SQL aprovechan. Restringir ciertos caracteres mediante plugins o captchas limita la potencia del código inyectado.

Aún así, aprovechar la cautela del usuario y los plugins de seguridad para desinfectar los envíos funciona mejor para bloquear los ataques SQL. Dado que la base de datos es la que permite la funcionalidad de WordPress, es fundamental reforzar su protección.

SEO Spamming como un error de seguridad de WordPress

Los ataques de spam SEO aprovechan los fallos de seguridad para inyectar palabras clave específicas en páginas de alto valor, aprovechando el tráfico orgánico y la clasificación de un sitio para promocionar o vender productos falsificados. Software obsoleto, contraseñas débiles, permisos de usuario excesivos u otras vulnerabilidades proporcionan puntos de entrada. Los cambios son sutiles, por lo que el spam SEO es más difícil de detectar que otros ataques.

Unos pocos términos adicionales colocados estratégicamente en el contenido relevante permiten a los sitios pirateados posicionarse para frases de spam. De este modo, en lugar de tomar el control del sitio, éste sigue funcionando, pero sin saber que ahora dirige a los visitantes hacia productos o marcas sospechosos. Sólo los verificadores SEO detectan los cambios de optimización extraños. Mantenerse actualizado y limitar el acceso dificulta el trabajo de los spammers de SEO. Pero muchos sitios de WordPress permanecen expuestos, dejando que los rankings de búsqueda ganados con esfuerzo impulsen esquemas de marketing de sombrero negro.

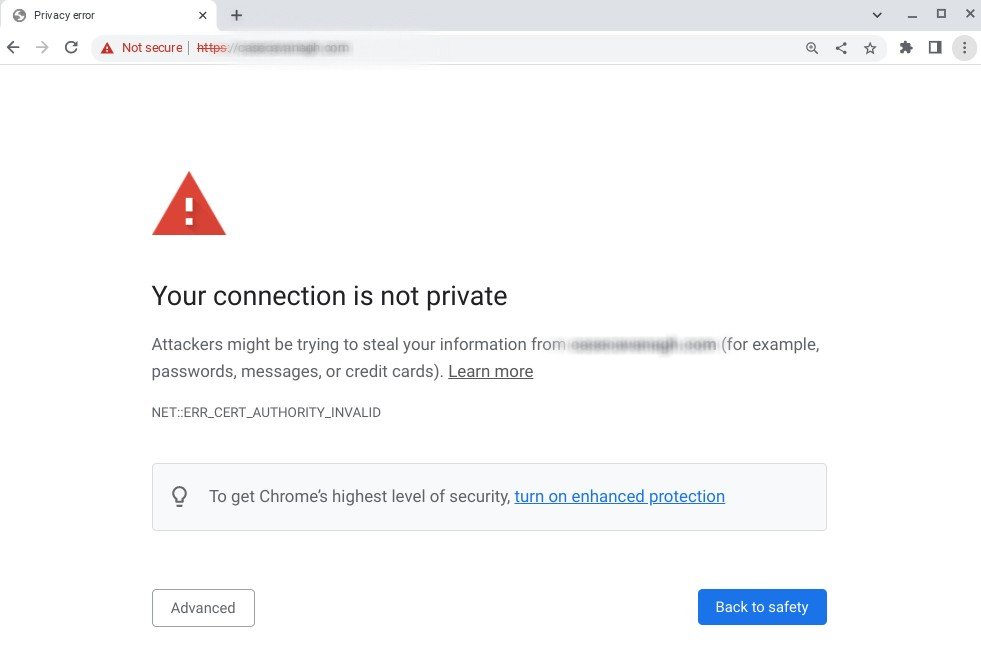

La negligencia de HTTPS como error de seguridad de WordPress

Ejecutar sitios WordPress sobre HTTP normal deja los datos y el tráfico del usuario vulnerables a la interceptación o manipulación. El cambio a conexiones HTTPS encriptadas impide que terceros externos capten la información confidencial intercambiada entre los visitantes y los sitios web. El icono del candado y el certificado SSL verifican que los sitios utilizan criptografía para proteger las interacciones.

Dado que Google también penaliza los HTTP inseguros en las clasificaciones de búsqueda, la utilización de HTTPS refuerza tanto la postura de seguridad como el SEO. La mayoría de los proveedores de alojamiento incluyen certificados SSL para habilitar fácilmente HTTPS en las instalaciones de WordPress.

Más información: ¿Cómo forzar HTTPS en su sitio de WordPress?

Garantice el buen funcionamiento de su empresa

Suscríbase a nuestro servicio de mantenimiento

Alojamiento defectuoso

Un alojamiento inseguro expone a los sitios de WordPress a numerosas amenazas al no implementar protecciones de seguridad básicas como cortafuegos, escaneado de malware y refuerzo de la infraestructura. Sin estas medidas, las vulnerabilidades quedan sin control, lo que permite el éxito de exploits como inyecciones SQL, accesos no autorizados, robo de datos e infecciones de malware.

Las consecuencias incluyen la desfiguración de sitios web, el deterioro del rendimiento, la filtración de datos de clientes y las infracciones normativas derivadas de incidentes evitables. Una seguridad robusta del alojamiento cierra las brechas de las que se aprovechan los atacantes, por lo que es fundamental para una postura de seguridad sólida de WordPress.

Leer más: Los mejores proveedores de hosting para WordPress en 2024

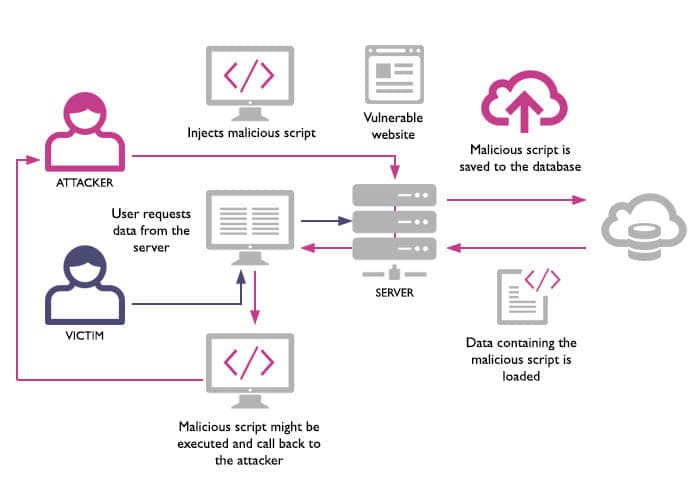

Secuencias de comandos en sitios cruzados

Las secuencias de comandos entre sitios (XSS) inyectan JavaScript malicioso en sitios de WordPress, normalmente a través de vulnerabilidades en plugins obsoletos. Cuando los visitantes cargan páginas infectadas, los scripts roban datos de la sesión del navegador o implantan malware.

Aunque es difícil de detectar para la mayoría de los usuarios, las consecuencias incluyen el robo de credenciales, lo que permite la ocupación del sitio, además de poner en peligro la privacidad de los visitantes. Por lo tanto, actualizar constantemente los plugins y detectar código no autorizado bloquea los intentos de XSS.

Leer más: Ataques XSS en WordPress: ¿Cómo prevenirlos?

Software central obsoleto

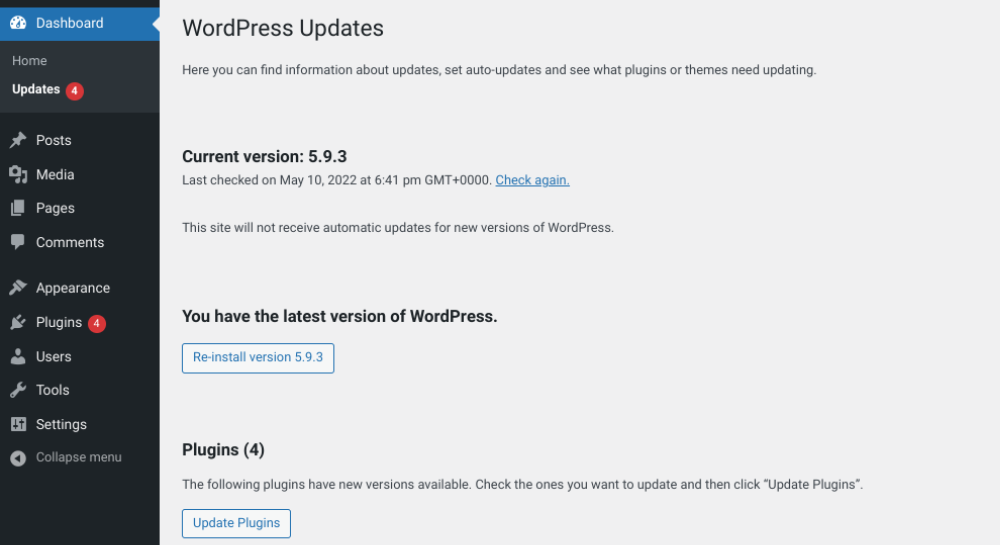

El software, los temas y los plugins de WordPress obsoletos carecen de parches de seguridad vitales, lo que permite explotar las vulnerabilidades en los ataques. Los desarrolladores de WordPress corrigen errores y agujeros con regularidad, pero son los propietarios de los sitios web quienes deben implementar las actualizaciones.

Descuidar esta responsabilidad básica de higiene del sitio deja huecos innecesarios para el robo de datos, inyecciones de spam, ataques de denegación de servicio que las correcciones obsoletas frustrarían. Mantenerse al día evita vectores de infección comunes.

Activa las actualizaciones automáticas en segundo plano en WordPress para instalar regularmente correcciones de seguridad entre bastidores. Además, compruebe con frecuencia el estado de las actualizaciones de WordPress, plugins y temas de forma manual, y actualice rápidamente las que estén disponibles para evitar que se produzcan ataques a través de software obsoleto. Limite el acceso de los usuarios, realice copias de seguridad antes de actualizar y pruebe primero en sitios de prueba para mantener las instalaciones actualizadas de forma segura.

Enlace directo

El hotlinking permite a sitios no autorizados incrustar contenidos como imágenes de su sitio WordPress, robando su ancho de banda y recursos, lo que eleva las facturas de alojamiento. Aunque no se trata de un ataque directo, los "hotlinkers" se aprovechan de la compartición abierta de WordPress para abusar de los servidores y presupuestos de los propietarios de los sitios. La implementación de marcas de agua o el uso de plugins para bloquear los dominios de referencia pueden frustrar el abuso de hotlinking.

Pero muchos sitios de WordPress siguen siendo vulnerables, ya que los propietarios no tienen en cuenta los riesgos del hotlinking o no tienen tiempo de activar las protecciones. Aun así, soluciones sencillas como las marcas de agua visuales disuaden a algunos estafadores, protegiendo los activos sin mucho esfuerzo añadido. En general, reconocer y actuar contra el hotlinking preserva los recursos y evita que se aprovechen de los sitios.

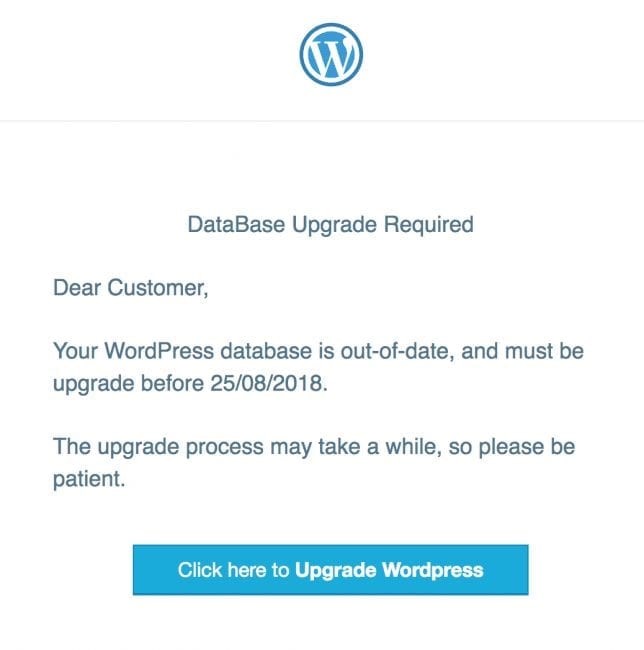

Phishing

Las estafas de phishing en sitios de WordPress funcionan mediante el envío de correos electrónicos o mensajes que engañan a los usuarios para que introduzcan sus credenciales de inicio de sesión en páginas falsas enmascaradas como legítimas. Estos objetivos de phishing redirigen a los visitantes desprevenidos, capturando detalles de la cuenta que los hackers luego explotan para acceder a sitios o datos de usuario.

Si Google detecta este tipo de estafas derivadas de errores de seguridad de WordPress, los sitios se arriesgan a que se les incluya en una lista de bloqueados y a perder la confianza de sus clientes y sus ingresos. Habilitar plugins de seguridad con monitorización de actividad y protección de inicio de sesión ayuda a frustrar los intentos de phishing al identificar y bloquear los intentos de acceso sospechosos.

Conclusión

Proteger correctamente los sitios evitando los errores de seguridad de WordPress requiere un esfuerzo vigilante por parte de los propietarios. Alivie esta carga con medidas de protección sostenidas contra las vulnerabilidades más comunes asociándose con una agencia de WordPress de marca blanca.

El apoyo de expertos técnicos es fundamental para implantar una seguridad adecuada y una protección permanente. Su conocimiento de las vulnerabilidades y las correcciones les permite reforzar los sitios, facilitando la prevención de ataques y los errores que suelen cometer los aficionados.