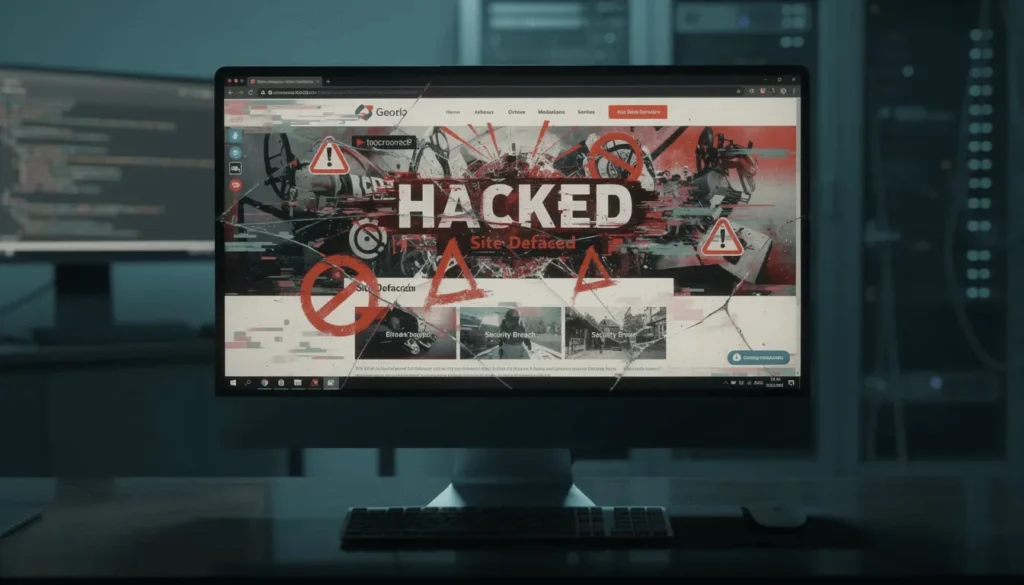

Le défaçage de sites WordPress est l'une des formes de cyberattaques les plus visibles et les plus dommageables. Lorsqu'un site est défacé, les attaquants modifient le contenu visible, injectent du code malveillant ou redirigent les utilisateurs vers des destinations dangereuses.

Au-delà des atteintes à la réputation, le défaçage de sites web peut entraîner une perte de trafic, des pénalités de la part des moteurs de recherche et une perte de confiance des utilisateurs.

Comprendre ce le défaçage WordPress , comment le corriger rapidement et comment le prévenir à long terme est essentiel pour maintenir un site web sécurisé et fiable.

En bref : Défiguration de site WordPress

- Le défaçage de sites WordPress se produit lorsque des attaquants exploitent des failles de sécurité pour modifier le contenu du site ou y injecter des logiciels malveillants.

- Les causes fréquentes incluent les mots de passe faibles, les plugins ou thèmes obsolètes et les contrôles d'accès insuffisants.

- La réaction immédiate consiste à mettre le site hors ligne, à préserver les preuves et à sécuriser les identifiants.

- Le nettoyage nécessite la suppression des fichiers malveillants, la réparation de la base de données et la restauration à partir de sauvegardes saines.

- La prévention à long terme repose sur les mises à jour, une authentification forte, la surveillance, les sauvegardes et un WAF.

Qu'est-ce que le défaçage de site WordPress ?

Le défaçage de sites WordPress se produit lorsque des utilisateurs non autorisés accèdent à un site et en modifient le contenu sans autorisation. Cela implique souvent de remplacer des pages par des spams, du contenu politique, des signatures de pirates informatiques, ou d'insérer des scripts ou des liens malveillants.

Les caractéristiques communes comprennent :

- modifiées pages de destination

- Des liens de spam cachés sont injectés dans les articles ou les modèles.

- Redirections vers des sites web d'hameçonnage ou malveillants

- Avertissements des moteurs de recherche signalant le site comme dangereux

Le défaçage de sites web est généralement un symptôme de problèmes de sécurité plus profonds, tels que des identifiants compromis ou des plugins vulnérables.

Comment ressemble un défaçage de site web (signes avant-coureurs)

Vous trouverez ci-dessous les indicateurs les plus courants permettant de savoir qu'un site web WordPress a pu être défiguré.

Modifications visibles du contenu

L'un des signes les plus évidents de la défiguration d'un site web est la présence de contenu visible non autorisé. Les attaquants peuvent remplacer la page d'accueil par du spam, des messages politiques ou des tags de hacker pour signaler leur présence.

Dans d'autres cas, les modifications sont plus subtiles. Par exemple, des liens ou des scripts malveillants peuvent être injectés dans des pages, des articles ou des modèles sans altérer la mise en page générale.

Par conséquent, les utilisateurs peuvent interagir sans le savoir avec des contenus nuisibles, ce qui accroît les risques en matière de sécurité et de conformité .

Redirections inattendues

Un autre indicateur important de défiguration est un comportement de redirection inattendu. Les visiteurs peuvent être automatiquement redirigés vers des pages d'hameçonnage, des sites de jeux d'argentou des domaines malveillants.

Ces redirections sont souvent déclenchées de manière sélective, par exemple en n'apparaissant que pour les utilisateurs mobiles ou les nouveaux visiteurs. Par conséquent, les propriétaires de sites peuvent ne pas remarquer le problème immédiatement, alors que les utilisateurs et les moteurs de recherche sont déjà impactés.

Signaux de trafic et de référencement

Enfin, le défaçage de sites web entraîne souvent des problèmes notables de référencement et de performance. Une chute brutale du trafic organique peut indiquer que les moteurs de recherche ont détecté une activité malveillante.

De plus, des pages peuvent être désindexées ou des avertissements peuvent apparaître dans les résultats de recherche, signalant le site comme non sécurisé. Par conséquent, la surveillance des analyses et des alertes de la Search Console est essentielle pour une détection précoce.

Recourir à l'assistance WordPress pour une réparation rapide

Lorsqu'un site WordPress est piraté, chaque minute compte. Faire appel à une assistance WordPress professionnelle permet de limiter les dégâts, de restaurer le site plus rapidement et de minimiser l'impact sur le référencement et l'activité.

Les avantages d'une intervention d'expert sont les suivants :

- Identification rapide du vecteur d'attaque

- sécurisée Suppression sans perte de données

- Restauration à partir de sauvegardes propres

- adéquat Renforcement pour empêcher la réinfection

Un soutien professionnel est particulièrement important en cas de défiguration répétée, d'indisponibilité des sauvegardes ou lorsque le site traite des données sensibles des utilisateurs.

Causes fréquentes de défiguration de sites web WordPress

Comprendre les causes profondes du défaçage de sites WordPress est essentiel pour prévenir les attaques répétées et renforcer la sécurité globale du site. Dans la plupart des cas, le défaçage n'est pas un phénomène aléatoire.

Les attaquants exploitent plutôt des failles connues, restées inexploitées au fil du temps. En identifiant ces vulnérabilités au plus tôt, les propriétaires de sites web peuvent prendre des mesures correctives avant que des dommages importants ne surviennent.

Vous trouverez ci-dessous les causes les plus fréquentes de défiguration de sites WordPress, expliquées brièvement pour plus de clarté et de prévention.

Mots de passe d'administrateur faibles ou réutilisés

L'un des points d'entrée les plus fréquents pour les attaquants est la faiblesse ou la réutilisation des mots de passe d'administrateur. Lorsque les identifiants de connexion sont faciles à deviner ou réutilisés sur plusieurs plateformes, les pirates peuvent obtenir un accès non autorisé par le biais force brute ou par bourrage d'identifiants.

De plus, si un mot de passe a été compromis lors d'une précédente fuite de données, des attaquants peuvent déjà y avoir accès sans déclencher d'alerte visible. Par conséquent, l'utilisation de mots de passe forts et uniques pour tous les comptes d'administrateur constitue une exigence de sécurité fondamentale.

Noyau, plugins ou thèmes WordPress obsolètes

Une autre cause majeure de défiguration est l'obsolescence des logiciels. Le noyau WordPress, les extensions et les thèmes reçoivent régulièrement des correctifs de sécurité pour corriger les vulnérabilités connues.

Cependant, lorsque les mises à jour sont retardées ou ignorées, des attaquants peuvent exploiter des failles de sécurité publiques pour injecter du code malveillant ou modifier le contenu du site. Par conséquent, même les extensions réputées peuvent devenir une menace pour la sécurité si elles ne sont pas mises à jour.

Plugins et thèmes piratés ou supprimés

Bien que les plugins et thèmes piratés puissent paraître économiques, ils contiennent souvent des logiciels malveillants ou des portes dérobées dissimulés. Dans de nombreux cas, les pirates distribuent intentionnellement des logiciels piratés avec des charges utiles malveillantes intégrées au code.

Par conséquent, l'installation de tels thèmes ou extensions peut compromettre immédiatement un site WordPress, entraînant son défaçage, des redirections ou un vol de données. L'utilisation de logiciels sous licence provenant de sources fiables réduit considérablement ce risque.

Autorisations de fichiers non sécurisées

Des permissions incorrectes sur les fichiers et les répertoires peuvent également exposer un site WordPress à des risques de défiguration. Lorsque des utilisateurs non autorisés peuvent écrire dans les fichiers, des attaquants peuvent facilement modifier les fichiers principaux, injecter des scripts ou remplacer du contenu.

Par exemple, des permissions trop permissives comme 777 permettent à n'importe qui d'écrire dans des fichiers critiques. Par conséquent, la mise en place de paramètres de permissions appropriés est essentielle pour renforcer la sécurité de WordPress.

Identifiants FTP ou de base de données exposés

FTP et de base de données sont souvent négligés, or ils offrent un accès direct à l'infrastructure principale d'un site web. Si ces identifiants sont divulgués, réutilisés ou stockés de manière non sécurisée, des attaquants peuvent contourner complètement WordPress et modifier directement les fichiers ou les bases de données.

Par conséquent, le défaçage peut se produire même si les mots de passe d'administrateur restent sécurisés. La rotation régulière des identifiants et la limitation des accès sont des mesures préventives essentielles.

Absence de surveillance de sécurité ou de protection par pare-feu

Enfin, l'absence de surveillance active de la sécurité rend difficile la détection et l'arrêt précoce des attaques. Sans pare-feu ni système de détection d'intrusion, une activité malveillante peut passer inaperçue pendant de longues périodes.

Par conséquent, les attaquants peuvent exploiter les vulnérabilités de manière répétée, causant ainsi des dommages continus. La mise en œuvre d'un pare-feu d'applications web (WAF) et d'une surveillance en temps réel améliore considérablement la détection des menaces et la réponse à celles-ci.

Dans de nombreux cas, le défaçage de sites WordPress est dû à des vulnérabilités connues qui restent non corrigées pendant de longues périodes. S'attaquer proactivement à ces causes fréquentes est la manière la plus efficace de prévenir les futures attaques et de maintenir un site web sécurisé.

Comment réparer un site WordPress défiguré ?

La correction du défaçage de sites WordPress exige une approche structurée et prudente afin d'éviter toute réinfection. Les principales étapes de la remédiation sont les suivantes :

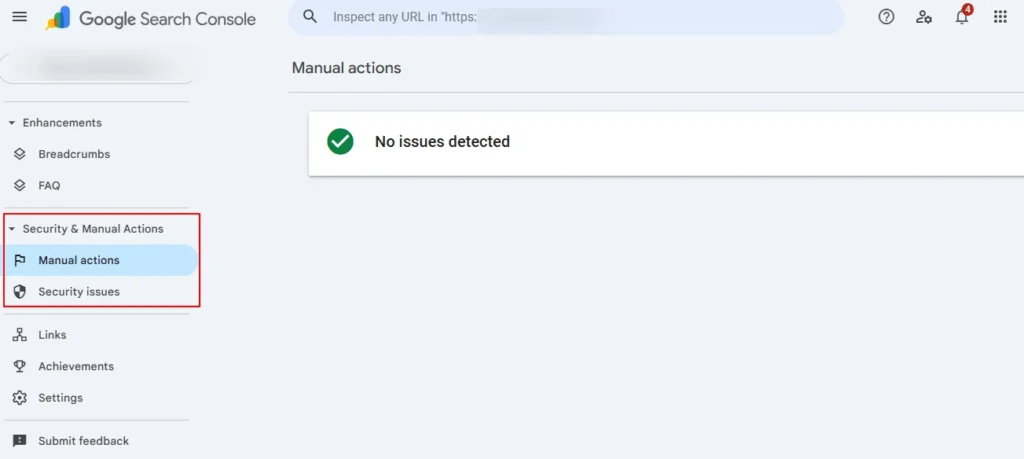

Alertes Google Search Console (Première confirmation)

Google Search Console est souvent la première source fiable confirmant qu'un site WordPress a été compromis. Dans de nombreux cas, Google détecte les activités malveillantes avant même que les propriétaires du site ne remarquent de problèmes visibles. Par conséquent, consulter les alertes de Search Console devrait être votre premier réflexe en cas de suspicion de défiguration.

- Consultez le rapport sur les problèmes de sécurité : Commencez par ouvrir la section « Problèmes de sécurité » dans Google Search Console. Google y signale les logiciels malveillants, les contenus piratés et les injections de spam détectés lors des analyses.

- Identifiez les URL concernées : repérez et copiez soigneusement toutes les URL concernées listées dans le rapport. Ces URL vous guideront dans votre processus de nettoyage et vous aideront à vous assurer qu’aucune page infectée n’est oubliée.

- Notez le type d'alerte : il s'agit soit d'un logiciel malveillant, d'un spam ou de contenu piraté. Chaque cas nécessite une approche de nettoyage légèrement différente.

- Nettoyage du plan avant l'examen : Il est important de ne pas demander d'examen tant que les travaux de correction ne sont pas terminés. Soumettre un examen prématurément pourrait retarder le rétablissement de la confiance.

Réponse immédiate à un site web piraté

Une fois le défaçage confirmé, il est crucial d'agir immédiatement pour limiter les dégâts. Une intervention rapide permet d'éviter la perte de données, les pénalités de référencementet la réinfection.

Tout d'abord, bloquez temporairement l'accès public au site. Cela empêche les utilisateurs et les moteurs de recherche d'interagir avec du contenu malveillant. Parallèlement, désactivez tous les points d'entrée compromis, tels que les plugins vulnérables ou les panneaux d'administration exposés.

Toutefois, évitez d'écraser immédiatement les fichiers. La conservation des journaux, des horodatages et de l'état des fichiers est essentielle pour identifier la cause de la violation et prévenir de futurs incidents.

Vérifier les identifiants d'accès et de connexion au site

Une fois l'attaque contenue, le contrôle d'accès doit être revu afin de garantir que les attaquants ont été définitivement exclus du système. Pour ce faire, suivez les étapes ci-dessous :

- Accès administrateur sécurisé : tentez de vous connecter au tableau de bord d’administration WordPress depuis une adresse IP sécurisée et de confiance. En cas d’échec de la connexion, vos identifiants sont peut-être déjà compromis.

- Vérification des utilisateurs administrateurs : Ensuite, consultez directement la

wp_userspour confirmer que tous les comptes administrateurs sont légitimes. Les attaquants créent souvent des utilisateurs administrateurs cachés pour obtenir un accès permanent.

Enfin, supprimez les utilisateurs non autorisés et réinitialisez immédiatement tous les mots de passe compromis, y compris ceux des rôles d'administrateur, d'éditeur et de contributeur.

Mettre le site en mode maintenance

Avant de commencer le nettoyage, le site doit être mis hors ligne de manière contrôlée afin d'éviter toute exploitation ultérieure.

Activez une de maintenance pour informer les visiteurs que le site est temporairement indisponible. Parallèlement, appliquez une directive de non-indexation afin d'empêcher les moteurs de recherche d'indexer les pages infectées pendant le nettoyage.

Cet environnement contrôlé garantit que les efforts de remédiation n'introduisent pas de nouvelles vulnérabilités.

Contactez votre fournisseur d'hébergement

Votre hébergeur joue un rôle essentiel dans la gestion des incidents, notamment au niveau des serveurs. Signalez donc immédiatement toute faille de sécurité à son support technique. La plupart des hébergeurs disposent d'équipes dédiées à la gestion des abus ou à la sécurité.

Demandez également un accès brut aux données, aux journaux d'erreurset aux journaux du serveur afin de faciliter l'identification du vecteur d'attaque. Enfin, si le site est hébergé sur un serveur mutualisé, demandez une isolation temporaire du compte pour prévenir toute contamination intersites.

Sauvegarder l'état actuel (avant le nettoyage)

Même si le site est compromis, la création d'une sauvegarde est essentielle pour l'enquête et la récupération.

- Téléchargez tous les fichiers du site web via SFTP afin de préserver l'état actuel.

- Exportez la base de données WordPress, y compris toutes les tables.

De plus, les journaux d'archivage du serveur et d'accès seront conservés pour une analyse forensique ultérieure.

Restaurer à partir d'une sauvegarde propre (si disponible)

Si une sauvegarde propre existe, la restauration peut accélérer considérablement la récupération. Pour commencer :

- Vérifiez que la sauvegarde est antérieure à la compromission. La restauration d'une sauvegarde infectée réintroduira le logiciel malveillant.

- Commencez par restaurer la sauvegarde uniquement dans un environnement de test . Cela permet de réaliser des tests sans impacter le site en production.

Avant la mise en ligne, analysez et testez le site restauré afin de détecter les menaces cachées.

Sécurisez l'accès et empêchez les attaques par force brute

Une fois la récupération entamée, le renforcement de la sécurité des accès est essentiel pour stopper les attaques répétées. Pour commencer :

- Imposer des mots de passe forts et uniques pour tous les rôles d'utilisateur.

- Activez l'authentification multifacteurs pour tous les comptes d'administrateur afin d'ajouter une couche de sécurité supplémentaire.

Enfin, révoquez les comptes d'administrateur inutilisés et régénérez les SALT WordPress dans wp-config.php pour invalider les anciennes sessions.

Renforcer la sécurité de la connexion et surveiller l'accès

Au-delà de la sécurisation des identifiants, il est tout aussi important de surveiller les habitudes de connexion afin de détecter et de stopper les attaques au plus tôt. Les attaques par force brute ciblent souvent la page de connexion WordPress, ce qui rend les mesures de contrôle proactives essentielles.

- Installez des plugins de limitation de débit ou de sécurité fiables pour restreindre le nombre de tentatives de connexion dans un laps de temps défini. Cela réduit considérablement le succès des attaques par force brute automatisées.

- Configurez le blocage automatique des adresses IP après plusieurs tentatives de connexion infructueuses. Ainsi, les sources suspectes ne pourront plus accéder à la page de connexion.

Enfin, consultez quotidiennement les journaux d'échecs de connexion afin d'identifier les schémas inhabituels ou les tentatives d'accès répétées, ce qui vous permettra de réagir avant qu'une attaque ne s'aggrave.

Adresse des mots de passe et identifiants divulgués

Une fois qu'un site WordPress est compromis, la gestion des mots de passe et des identifiants divulgués devient une priorité absolue.

- Commencez par imposer une réinitialisation du mot de passe à tous les utilisateurs concernés, en accordant une attention particulière aux administrateurs et aux éditeurs disposant de privilèges élevés.

- Ensuite, vérifiez les adresses électroniques et les identifiants de connexion exposés en les comparant aux bases de données de violations de données connues afin d'identifier les comptes précédemment compromis.

- De plus, changez régulièrement les mots de passe FTP, de base de données et de panneau de contrôle d'hébergement afin d'invalider immédiatement tout accès volé.

Enfin, examinez les fichiers de configuration et les paramètres du serveur afin de supprimer les informations d'identification stockées dans les fichiers non sécurisés ou les configurations obsolètes, garantissant ainsi que les attaquants ne puissent pas réutiliser les anciennes données d'authentification.

Mise à jour et nettoyage des plugins et thèmes

Maintenir à jour les composants WordPress est essentiel pour corriger les failles de sécurité que les attaquants exploitent couramment.

- Commencez par mettre à jour le noyau WordPress vers la dernière version stable afin de garantir l'application des correctifs de sécurité critiques.

- installés les plugins et thèmes

- Parallèlement, supprimez tous les plugins et thèmes inutilisés, obsolètes ou abandonnés afin de réduire la surface d'attaque globale.

Enfin, supprimez complètement les extensions piratées ou non officielles, car elles contiennent fréquemment des logiciels malveillants cachés ou des portes dérobées susceptibles de réinfecter le site.

Plugins et thèmes d'audit pour les logiciels malveillants

L'audit des plugins et des thèmes à la recherche de logiciels malveillants permet d'identifier les menaces que les analyses automatisées pourraient manquer.

- Commencez par comparer les fichiers du thème actif avec les originaux propres provenant de la source officielle afin de détecter les modifications non autorisées.

- Ensuite, examinez les répertoires des plugins à la recherche de fichiers PHP inconnus ou récemment modifiés pouvant indiquer du code injecté.

- De plus, recherchez du code obscurci, des chaînes de caractères encodées ou des noms de fichiers suspects, généralement utilisés pour dissimuler des logiciels malveillants.

Si vous détectez une quelconque faille de sécurité, remplacez ou réinstallez les plugins ou thèmes concernés à partir de fournisseurs vérifiés.

Analyser les fichiers et supprimer les portes dérobées cachées

L'analyse des fichiers du site web est essentielle pour garantir que les attaquants ne puissent pas y accéder à nouveau après le nettoyage.

- Commencez par effectuer une analyse complète des fichiers du site web à l'aide d'un logiciel malveillant afin d'identifier les menaces connues.

- Ensuite, recherchez manuellement les répertoires wp-content et uploads à la recherche de fichiers PHP non autorisés, qui sont couramment utilisés comme portes dérobées.

- De plus, vérifiez les fichiers .htaccess et de configuration du serveur afin de détecter toute redirection malveillante ou règle injectée.

Enfin, supprimez toutes les portes dérobées cachées afin d'éliminer complètement les points d'accès persistants.

Vérifier les fichiers téléchargés et les autorisations

Une gestion appropriée des téléchargements de fichiers et des autorisations réduit le risque d'exécution de fichiers malveillants.

- Limiter les types de fichiers autorisés afin d'empêcher les attaquants de télécharger des scripts malveillants.

- Appliquez les permissions correctes aux fichiers et répertoires conformément aux normes de sécurité de WordPress afin de limiter les accès non autorisés.

De plus, identifiez et mettez en quarantaine les fichiers téléchargés suspects pour une analyse plus approfondie, et désactivez l'exécution PHP dans les répertoires de téléchargement chaque fois que cela est possible.

Nettoyer la base de données WordPress

Le nettoyage de la base de données WordPress est essentiel pour supprimer les infections cachées qui alimentent le spam et les redirections.

- Analysez toutes les tables de la base de données à la recherche de scripts injectés, de liens malveillants ou de contenus suspects.

- Supprimez les comptes administrateurs malveillants, les options inconnues et les tâches cron non autorisées créées par des attaquants.

De plus, nettoyez les publications, les pages et le contenu des widgets infectés, et exportez une sauvegarde de base de données propre et vérifiée après la correction.

Analysez à nouveau le site en direct et utilisez Google Search Console

Après le nettoyage, une nouvelle analyse du site en production garantit que toutes les menaces de sécurité ont été intégralement éliminées.

- Commencez par effectuer des analyses antivirus externes pour confirmer que le site web est sain.

- Ensuite, analysez à nouveau toutes les URL précédemment affectées afin de vérifier qu'elles ne contiennent plus de contenu malveillant.

- Une fois la confirmation effectuée, soumettez les pages nettoyées pour examen dans Google Search Console.

Continuez à surveiller de près le les problèmes de sécurité jusqu'à ce que tous les avertissements soient levés et que la confiance soit rétablie.

Récupérer et relancer le site web

Il est important de récupérer et de relancer le site web avec soin afin d'éviter de réintroduire les problèmes.

- Commencez par télécharger à nouveau les fichiers nettoyés depuis un environnement de test sécurisé vers le site en production.

- Désactivez le mode maintenance uniquement après avoir effectué les tests finaux de fonctionnalité et de sécurité.

- Ensuite, videz les caches du serveur, des plugins et du CDN pour garantir que les visiteurs reçoivent un contenu propre.

Enfin, surveillez de près les schémas de trafic et les journaux d'accès pendant la période de relance initiale afin de détecter rapidement toute activité suspecte.

Comment prévenir le défaçage de sites WordPress à long terme ?

En suivant les meilleures pratiques éprouvées, les propriétaires de sites peuvent réduire considérablement le risque de dégradation future et maintenir une stabilité à long terme.

- Activez un pare-feu applicatif web (WAF) pour filtrer le trafic malveillant avant qu'il n'atteigne votre site web. Un WAF bloque les attaques courantes telles que l'injection SQL, le cross-site scriptinget les attaques par force brute, constituant ainsi une première ligne de défense essentielle.

- Ensuite, renforcez l'authentification en imposant des mots de passe robustes et uniques à tous les utilisateurs. De plus, activez l'authentification à deux facteurs pour les comptes administrateurs afin d'ajouter une couche de sécurité supplémentaire, même en cas de compromission des identifiants.

- Il est tout aussi important de limiter les privilèges d'administrateur aux seules personnes qui en ont absolument besoin. Il convient de vérifier régulièrement les comptes utilisateurs et de supprimer les accès inutilisés ou inactifs afin de réduire les points d'entrée potentiels.

- De plus, veillez à maintenir à jour le noyau WordPress, les extensions et les thèmes. Les mises à jour incluent souvent des correctifs de sécurité qui corrigent les vulnérabilités connues exploitées par les pirates informatiques.

Enfin, effectuez des analyses antivirus planifiées pour détecter les problèmes au plus tôt et maintenez des sauvegardes hors site régulières pour garantir une récupération rapide en cas d'incident.

La surveillance continue et les audits de sécurité réduisent encore davantage la probabilité de futures dégradations.

Conclusion

Le défaçage d'un site WordPress n'est pas qu'un simple problème esthétique ; il s'agit d'un incident de sécurité grave qui peut impacter le trafic, le classement et la crédibilité de la marque.

Une intervention rapide, un nettoyage approprié et un renforcement de la sécurité à long terme sont essentiels pour un rétablissement complet et pour prévenir toute récidive.

Qu’elle soit gérée en interne ou par le biais d’ un support WordPress professionnel, une stratégie de sécurité proactive constitue la défense la plus efficace contre les attaques de défiguration.

FAQ sur le défaçage de sites web

Comment un site WordPress est-il généralement compromis ?

Un site WordPress est souvent compromis en raison de failles de sécurité telles que des mots de passe faibles, des thèmes et des plugins obsolètes, et des failles de sécurité connues que les attaquants exploitent pour défigurer des sites web ou voler des données.

Pourquoi la sécurité web est-elle importante pour la récupération d'un site piraté ?

La sécurité web est essentielle car un site piraté peut exposer des données sensibles, des fichiers infectés ou indiquer une potentielle violation de données susceptible d'affecter les opérations en ligne de l'entreprise et de nuire à la confiance dans une vitrine numérique.

Quel est l'impact des mots de passe sur la sécurité d'un site WordPress ?

Des mots de passe faibles, des combinaisons de mots de passe réutilisées et un manque de mots de passe forts permettent à des attaquants ayant des compétences techniques minimales de contourner les mesures de sécurité et d'obtenir un accès non autorisé.

Le défaçage de sites WordPress peut-il affecter la confiance des clients ?

Oui, un site défiguré signale une sécurité réseau faible et peut entraîner une perte de crédibilité, surtout si les clients pensent que leurs données sensibles ou leurs paiements protégés par un certificat SSL sont menacés.

Quelles sont les mesures à long terme pour prévenir la réinfection ?

En suivant les meilleures pratiques de sécurité, en corrigeant régulièrement les vulnérabilités, en surveillant les fichiers infectés et en considérant la sécurité WordPress comme un élément essentiel de la gestion du site, on réduit le risque d'attaques répétées.