A desfiguração de sites em WordPress é uma das formas mais visíveis e prejudiciais de ataques cibernéticos. Quando um site é desfigurado, os atacantes alteram o conteúdo visível, injetam código malicioso ou redirecionam os usuários para destinos prejudiciais.

Além dos danos à reputação, a desfiguração de sites pode levar à perda de tráfego, penalizações nos mecanismos de busca e comprometimento da confiança do usuário.

Entender o que a desfiguração do WordPress , como corrigi-la rapidamente e como evitá-la a longo prazo é fundamental para manter um site seguro e confiável.

Resumo: Desfiguração de site WordPress

- A desfiguração do WordPress ocorre quando invasores exploram vulnerabilidades de segurança para alterar o conteúdo do site ou injetar malware.

- As causas mais comuns incluem senhas fracas, plugins ou temas desatualizados e controles de acesso inadequados.

- A resposta imediata envolve tirar o site do ar, preservar as evidências e proteger as credenciais.

- A limpeza exige a remoção de arquivos maliciosos, a correção do banco de dados e a restauração a partir de backups íntegros.

- A prevenção a longo prazo depende de atualizações, autenticação forte, monitoramento, backups e um WAF (filtro de web web).

O que é a desfiguração de um site WordPress?

A desfiguração de um site WordPress ocorre quando usuários não autorizados acessam um site e modificam seu conteúdo sem permissão. Isso geralmente envolve a substituição de páginas por mensagens de spam, conteúdo político, assinaturas de hackers ou a inserção de scripts ou links maliciosos.

As características comuns incluem:

- Página inicial ou páginas de destino alteradas

- Links de spam ocultos são inseridos em postagens ou modelos.

- Redireciona para sites de phishing ou maliciosos

- Avisos dos mecanismos de busca sinalizando o site como inseguro

A desfiguração geralmente é um sintoma de problemas de segurança mais profundos, como credenciais comprometidas ou plugins vulneráveis.

Como identificar a desfiguração de um site (sinais de alerta precoce)

Abaixo estão os indicadores mais comuns de que um site WordPress pode ter sido adulterado.

Alterações no conteúdo visível

Um dos sinais mais claros de desfiguração de um site é a presença de conteúdo visível não autorizado. Os atacantes podem substituir a página inicial por spam, mensagens políticas ou tags de hackers para tornar sua presença óbvia.

Em outros casos, as alterações são mais sutis. Por exemplo, links ou scripts maliciosos podem ser inseridos em páginas, posts ou modelos sem alterar o layout geral.

Como resultado, os usuários podem interagir sem saber com conteúdo prejudicial, aumentando os riscos de segurança e conformidade .

Redirecionamentos inesperados

Outro forte indicador de adulteração é o comportamento inesperado de redirecionamento. Os visitantes podem ser redirecionados automaticamente para páginas de phishing, sites de jogos de azarou domínios maliciosos.

Frequentemente, esses redirecionamentos são acionados seletivamente, aparecendo apenas para usuários de dispositivos móveis ou visitantes que acessam o site pela primeira vez. Consequentemente, os proprietários dos sites podem não perceber o problema imediatamente, enquanto usuários e mecanismos de busca já estão sendo afetados.

Sinais de tráfego e SEO

Por fim, a desfiguração geralmente causa problemas perceptíveis de SEO e desempenho. Quedas repentinas no tráfego orgânico podem indicar que os mecanismos de busca detectaram atividade maliciosa.

Além disso, as páginas podem ser desindexadas ou avisos podem aparecer nos resultados de pesquisa, sinalizando o site como inseguro. Portanto, o monitoramento das análises e dos alertas do Search Console é essencial para a detecção precoce.

Contratar suporte do WordPress para uma solução rápida

Quando um site WordPress é desfigurado, o tempo é crucial. Contratar suporte profissional para WordPress ajuda a conter os danos, restaurar o site mais rapidamente e minimizar o impacto no SEO e nos negócios.

Os benefícios da intervenção especializada incluem:

- Identificação rápida do vetor de ataque

- Remoção segura de malware sem perda de dados

- Recuperação a partir de backups limpos

- Reforço de segurança adequado para prevenir a reinfecção

O suporte profissional é especialmente importante quando a desfiguração do site ocorre novamente, os backups não estão disponíveis ou o site lida com dados confidenciais do usuário.

Causas comuns de desfiguração de sites WordPress

Compreender as causas principais da desfiguração de sites WordPress é essencial para prevenir ataques repetidos e fortalecer a segurança geral do site. Na maioria dos casos, a desfiguração não ocorre aleatoriamente.

Em vez disso, os atacantes exploram vulnerabilidades conhecidas que foram negligenciadas ao longo do tempo. Ao identificar essas vulnerabilidades precocemente, os proprietários de sites podem tomar medidas corretivas antes que ocorram danos graves.

A seguir, apresentamos as causas mais comuns de desfiguração de sites WordPress, explicadas brevemente para maior clareza e prevenção.

Senhas de administrador fracas ou reutilizadas

Um dos pontos de entrada mais frequentes para invasores são senhas de administrador fracas ou reutilizadas. Quando as credenciais de login são fáceis de adivinhar ou são reutilizadas em várias plataformas, os hackers podem obter acesso não autorizado por meio de de força bruta ou de preenchimento de credenciais.

Além disso, se uma senha já tiver sido exposta em uma violação de dados anterior, os invasores podem já ter acesso sem que alertas óbvios sejam acionados. Portanto, exigir senhas fortes e exclusivas para todas as contas de administrador é um requisito fundamental de segurança.

Núcleo do WordPress, plugins ou temas desatualizados

Outra causa importante de desfiguração é o software desatualizado. O núcleo do WordPress, os plugins e os temas recebem atualizações de segurança regularmente para corrigir vulnerabilidades conhecidas.

No entanto, quando as atualizações são atrasadas ou ignoradas, os atacantes podem explorar falhas divulgadas publicamente para injetar código malicioso ou alterar o conteúdo do site. Consequentemente, mesmo plugins de boa reputação podem se tornar um risco de segurança se não forem mantidos atualizados.

Plugins e temas pirateados ou nulos

Embora plugins e temas pirateados possam parecer econômicos, eles frequentemente contêm malware oculto ou backdoors. Em muitos casos, os atacantes distribuem intencionalmente software pirateado com payloads maliciosos incorporados ao código.

Consequentemente, a instalação desses temas ou plugins pode comprometer imediatamente um site WordPress, levando à desfiguração, redirecionamentos ou roubo de dados. O uso de software licenciado de fontes confiáveis reduz significativamente esse risco.

Permissões de arquivo inseguras

Permissões incorretas de arquivos e diretórios também podem expor um site WordPress a ataques de desfiguração. Quando os arquivos podem ser gravados por usuários não autorizados, os invasores podem facilmente modificar arquivos essenciais, injetar scripts ou substituir conteúdo.

Por exemplo, permissões excessivamente permissivas, como 777, permitem que qualquer pessoa escreva em arquivos críticos. Portanto, manter as configurações de permissão adequadas é fundamental para reforçar a segurança do WordPress.

Credenciais de FTP ou banco de dados expostas

de FTP e de banco de dados são frequentemente negligenciadas, embora forneçam acesso direto à infraestrutura principal de um site. Se essas credenciais forem vazadas, reutilizadas ou armazenadas de forma insegura, os invasores podem contornar o WordPress completamente e modificar arquivos ou bancos de dados diretamente.

Consequentemente, a desfiguração pode ocorrer mesmo quando as senhas de administrador permanecem seguras. A rotação de credenciais e a limitação de acesso são medidas preventivas essenciais.

Falta de monitoramento de segurança ou proteção de firewall

Por fim, a ausência de monitoramento de segurança dificulta a detecção e a interrupção de ataques em estágios iniciais. Sem um firewall ou um sistema de detecção de intrusões, atividades maliciosas podem passar despercebidas por longos períodos.

Consequentemente, os atacantes podem explorar vulnerabilidades repetidamente, causando danos contínuos. A implementação de um Firewall de Aplicação Web (WAF) e o monitoramento em tempo real melhoram significativamente a detecção e a resposta a ameaças.

Em muitos casos, a desfiguração do WordPress ocorre porque vulnerabilidades conhecidas permanecem sem correção por longos períodos. Abordar essas causas comuns de forma proativa é a maneira mais eficaz de prevenir ataques futuros e manter um site seguro.

Como corrigir um site WordPress desfigurado?

Corrigir a desfiguração do WordPress exige uma abordagem estruturada e cautelosa para evitar a reinfecção. As principais etapas de correção incluem:

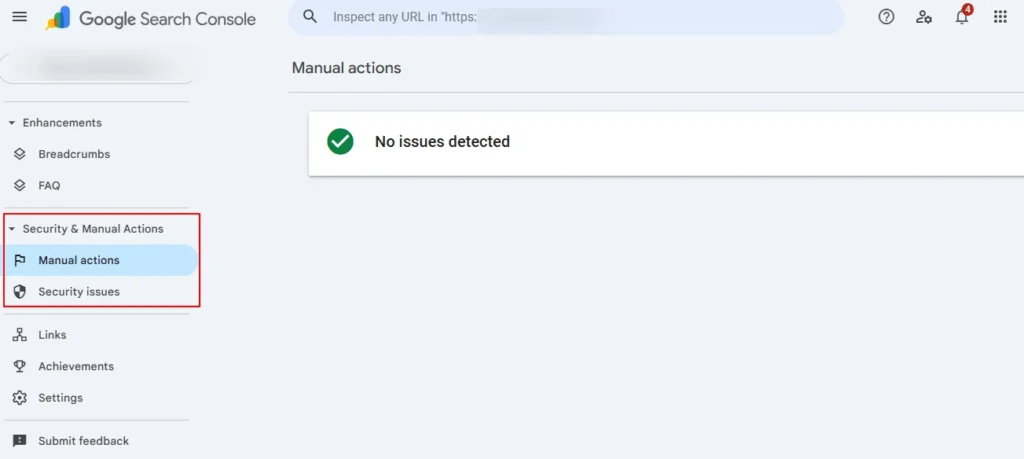

Alertas do Google Search Console (primeira confirmação)

O Google Search Console costuma ser a primeira fonte confiável para confirmar que um site WordPress foi comprometido. Em muitos casos, o Google detecta atividades maliciosas antes que os proprietários do site percebam problemas visíveis. Portanto, a análise dos alertas do Search Console deve ser o ponto de partida quando houver suspeita de adulteração.

- Analisar o relatório de problemas de segurança: Comece por abrir a seção Problemas de segurança no Google Search Console. Aqui, o Google sinaliza malware, conteúdo comprometido ou injeções de spam detectadas durante as indexações.

- Identifique os URLs afetados: Identifique e copie cuidadosamente todos os URLs afetados listados no relatório. Esses URLs orientarão seu processo de limpeza e ajudarão a garantir que nenhuma página infectada seja esquecida.

- Observe o tipo de aviso: verifique se o problema é malware, spam ou conteúdo invadido. Cada um requer uma abordagem de limpeza ligeiramente diferente.

- Planeje a limpeza antes da revisão: É importante não solicitar uma revisão até que a remediação esteja concluída. Enviar uma solicitação de revisão prematuramente pode atrasar a restauração da confiança.

Resposta imediata a um site invadido

Uma vez confirmada a adulteração do sistema, é fundamental agir imediatamente para limitar maiores danos. Agir rapidamente ajuda a evitar perda de dados, penalidades de SEOe reinfecção.

Em primeiro lugar, bloqueie temporariamente o acesso público ao site. Isso impede que usuários e mecanismos de busca interajam com conteúdo malicioso. Ao mesmo tempo, desative quaisquer pontos de entrada comprometidos, como plugins vulneráveis ou painéis de administração expostos.

No entanto, evite sobrescrever arquivos imediatamente. Preservar registros, carimbos de data/hora e estados dos arquivos é essencial para identificar como a violação ocorreu e prevenir incidentes futuros.

Verifique as credenciais de acesso e login do site

Após o confinamento, o controle de acesso deve ser revisado para garantir que os invasores sejam completamente removidos do sistema. Para isso, siga os passos abaixo:

- Acesso administrativo seguro: tente fazer login no painel de administração do WordPress a partir de um endereço IP seguro e confiável. Se o acesso falhar, as credenciais podem já ter sido comprometidas.

- Verificação de usuários administradores: Em seguida, revise diretamente a

wp_userspara confirmar se todas as contas de administrador são legítimas. Os invasores costumam criar usuários administradores ocultos para obter acesso persistente.

Por fim, remova os usuários não autorizados e redefina imediatamente todas as senhas comprometidas, incluindo as de administrador, editor e colaborador.

Coloque o site em modo de manutenção

Antes de iniciar a limpeza, o site deve ser colocado em um estado offline controlado para evitar novas explorações.

Habilite uma de modo de manutenção para informar os visitantes de que o site está temporariamente indisponível. Ao mesmo tempo, aplique uma diretiva de não indexação para impedir que os mecanismos de busca indexem páginas infectadas durante a limpeza.

Esse ambiente controlado garante que os esforços de correção não introduzam novas vulnerabilidades.

Contate seu provedor de hospedagem

Seu provedor de hospedagem desempenha um papel fundamental na resposta a incidentes, especialmente no nível do servidor. Portanto, notifique imediatamente o suporte de hospedagem sobre a violação de segurança. A maioria dos provedores possui equipes dedicadas à segurança ou ao combate a abusos.

Solicite também acesso bruto, logs de errose logs do servidor para ajudar a rastrear o vetor de ataque. Por fim, se o site estiver em hospedagem compartilhada, solicite o isolamento temporário da conta para evitar contaminação entre sites.

Faça backup do estado atual (antes da limpeza)

Mesmo que o site esteja comprometido, criar um backup é essencial para investigação e recuperação.

- Faça o download de todos os arquivos do site via SFTP para preservar o estado atual.

- Exporte o banco de dados completo do WordPress, incluindo todas as tabelas.

Além disso, arquive os registros do servidor e de acesso para posterior análise forense.

Restaurar a partir de um backup limpo (se disponível)

Se houver um backup íntegro, a restauração pode acelerar significativamente a recuperação. Para começar:

- Confirme se o backup é anterior à invasão. Restaurar um backup infectado reintroduzirá o malware.

- Restaure o backup apenas em um ambiente de teste primeiro. Isso permite realizar testes sem afetar o site em produção.

Antes de publicar o site, verifique e teste o site restaurado em busca de ameaças ocultas.

Bloqueie o acesso e previna ataques de força bruta

Assim que a recuperação começar, o reforço do acesso é essencial para impedir ataques repetidos. Para começar:

- Exija senhas fortes e exclusivas para todas as funções de usuário.

- Ative a autenticação multifator para todas as contas de administrador para adicionar uma camada extra de segurança.

Por fim, revogue as contas de administrador não utilizadas e regenere os SALTs do WordPress no arquivo wp-config.php para invalidar as sessões antigas.

Reforçar o login e monitorar o acesso

Além de proteger as credenciais, é igualmente importante monitorar o comportamento de login para detectar e interromper ataques precocemente. Tentativas de força bruta frequentemente visam a página de login do WordPress, tornando os controles proativos essenciais.

- Instale plugins de segurança ou de limitação de taxa de login confiáveis para restringir o número de tentativas de login dentro de um período de tempo definido. Isso reduz significativamente o sucesso de ataques automatizados de força bruta.

- Configure o bloqueio automático de IP após várias tentativas de login falhas. Dessa forma, fontes suspeitas são impedidas de acessar repetidamente a página de login.

Por fim, revise diariamente os registros de logins falhos para identificar padrões incomuns ou tentativas de acesso repetidas, permitindo que você responda antes que um ataque se intensifique.

Endereço com senhas e credenciais vazadas

Uma vez que um site WordPress é comprometido, lidar com senhas e credenciais vazadas torna-se uma prioridade crítica.

- Comece por forçar a redefinição de senhas para todos os usuários afetados, com atenção especial aos administradores e editores que possuem privilégios elevados.

- Em seguida, verifique os endereços de e-mail e as credenciais de login expostos em bancos de dados de violações de segurança conhecidos para identificar quaisquer contas comprometidas anteriormente.

- Além disso, alterne as senhas de FTP, banco de dados e painel de controle de hospedagem para invalidar imediatamente qualquer acesso roubado.

Por fim, revise os arquivos de configuração e as configurações do servidor para remover as credenciais armazenadas em arquivos não seguros ou configurações desatualizadas, garantindo que os invasores não possam reutilizar dados de autenticação antigos.

Atualize e limpe os plugins e temas

Manter os componentes do WordPress atualizados é essencial para corrigir vulnerabilidades de segurança que os atacantes costumam explorar.

- Comece atualizando o núcleo do WordPress para a versão estável mais recente para garantir que as correções de segurança críticas sejam aplicadas.

- Em seguida, atualize todos os plugins e temas instalados, pois extensões desatualizadas geralmente contêm falhas de segurança conhecidas.

- Ao mesmo tempo, remova quaisquer plugins e temas não utilizados, desatualizados ou abandonados para reduzir a superfície de ataque geral.

Por fim, exclua completamente as extensões pirateadas ou que não funcionam corretamente, pois elas frequentemente incluem malware oculto ou backdoors que podem reinfectar o site.

Plugins e temas de auditoria para malware

A auditoria de plugins e temas em busca de malware ajuda a identificar ameaças que as verificações automatizadas podem não detectar.

- Comece comparando os arquivos do tema ativo com os originais limpos da fonte oficial para detectar alterações não autorizadas.

- Em seguida, examine os diretórios de plugins em busca de arquivos PHP desconhecidos ou modificados recentemente que possam indicar código injetado.

- Além disso, procure por código ofuscado, strings codificadas ou nomes de arquivos suspeitos, comumente usados para ocultar malware.

Caso detecte qualquer comprometimento, substitua ou reinstale os plugins ou temas afetados, utilizando apenas plugins de fornecedores verificados.

Analise arquivos e remova backdoors ocultos

A análise dos arquivos do site é fundamental para garantir que os invasores não consigam recuperar o acesso após a limpeza.

- Comece executando uma verificação completa de malware em todos os arquivos do site para identificar ameaças conhecidas.

- Em seguida, faça uma busca manual nos diretórios wp-content e uploads por arquivos PHP não autorizados, que são comumente usados como backdoors.

- Além disso, revise os arquivos .htaccess e de configuração do servidor em busca de redirecionamentos maliciosos ou regras injetadas.

Por fim, remova todas as portas dos fundos ocultas para eliminar completamente os pontos de acesso persistentes.

Verificar uploads de arquivos e permissões

Gerenciar corretamente os uploads de arquivos e as permissões reduz o risco de execução de arquivos maliciosos.

- Restrinja os tipos de arquivo permitidos para impedir que invasores carreguem scripts maliciosos.

- Aplique as permissões corretas de arquivos e diretórios de acordo com os padrões de segurança do WordPress para limitar o acesso não autorizado.

Além disso, identifique e coloque em quarentena os arquivos suspeitos enviados para análise posterior e desative a execução do PHP nos diretórios de upload sempre que possível.

Limpar o banco de dados do WordPress

A limpeza do banco de dados do WordPress é essencial para remover infecções ocultas que alimentam spam e redirecionamentos.

- Analise todas as tabelas do banco de dados em busca de scripts injetados, links maliciosos ou conteúdo suspeito.

- Remova usuários administradores não autorizados, opções desconhecidas e tarefas cron não autorizadas criadas por invasores.

Além disso, limpe as postagens, páginas e conteúdo de widgets infectados e exporte um backup limpo e verificado do banco de dados após a correção.

Analise novamente o site ativo e use o Google Search Console

Após a limpeza, uma nova verificação do site em produção garante que todas as ameaças à segurança tenham sido completamente removidas.

- Comece executando verificações externas de malware para confirmar se o site está limpo.

- Em seguida, verifique novamente todos os URLs afetados anteriormente para confirmar se eles ainda contêm conteúdo malicioso.

- Após a confirmação, envie as páginas limpas para revisão no Google Search Console.

Continue monitorando atentamente o de problemas de segurança até que todos os avisos sejam resolvidos e a confiança seja restaurada.

Recuperar e relançar o site

É importante recuperar e relançar o site com cuidado para evitar que os problemas voltem a ocorrer.

- Comece por reenviar os arquivos limpos de um ambiente de teste seguro para o site em produção.

- Desative o modo de manutenção somente após concluir os testes finais de funcionalidade e segurança.

- Em seguida, limpe os caches do servidor, dos plugins e da CDN para garantir que os visitantes recebam conteúdo limpo.

Por fim, monitore atentamente os padrões de tráfego e os registros de acesso durante o período inicial de relançamento para detectar precocemente qualquer atividade suspeita.

Como prevenir a desfiguração do WordPress a longo prazo?

Seguindo as melhores práticas comprovadas, os proprietários de sites podem reduzir significativamente o risco de futuras depredações e manter a estabilidade a longo prazo.

- Habilite um Firewall de Aplicação Web (WAF) para filtrar o tráfego malicioso antes que ele chegue ao seu site. Um WAF bloqueia ataques comuns, como injeção de SQL, cross-site scriptinge tentativas de força bruta, fornecendo uma primeira linha de defesa essencial.

- Em seguida, reforce a autenticação exigindo senhas fortes e exclusivas para todos os usuários. Além disso, habilite a autenticação de dois fatores para contas de administrador, adicionando uma camada extra de segurança mesmo se as credenciais forem comprometidas.

- Igualmente importante, limite os privilégios de administrador apenas àqueles que realmente precisam deles. Revise regularmente as contas de usuário e remova acessos não utilizados ou inativos para reduzir possíveis pontos de entrada.

- Além disso, mantenha o núcleo do WordPress, os plugins e os temas sempre atualizados. As atualizações geralmente incluem correções de segurança que resolvem vulnerabilidades conhecidas que são exploradas ativamente por invasores.

Por fim, execute verificações de malware agendadas para detectar problemas precocemente e mantenha backups externos regulares para garantir uma recuperação rápida caso ocorra algum incidente.

O monitoramento contínuo e as auditorias de segurança reduzem ainda mais a probabilidade de futuras alterações indevidas.

Conclusão

A desfiguração de um site WordPress não é apenas uma questão estética; trata-se de um incidente de segurança grave que pode afetar o tráfego, o posicionamento nos resultados de busca e a credibilidade da marca.

Ação rápida, limpeza adequada e reforço da segurança a longo prazo são essenciais para a recuperação completa e para evitar a recorrência.

Seja gerenciada internamente ou por meio de suporte profissional do WordPress, uma estratégia de segurança proativa é a defesa mais eficaz contra ataques de desfiguração.

Perguntas frequentes sobre a desfiguração de sites

Como um site WordPress geralmente é comprometido?

Um site WordPress é frequentemente comprometido devido a falhas de segurança, como senhas fracas, temas e plugins desatualizados e vulnerabilidades conhecidas que os invasores exploram para desfigurar sites ou roubar dados.

Por que a segurança na web é importante para a recuperação de um site invadido?

A segurança na web é essencial porque um site invadido pode expor dados confidenciais, arquivos infectados ou indicar uma possível violação de dados que pode afetar as operações online da empresa e prejudicar a confiança em uma loja virtual.

Como as senhas afetam a segurança de um site WordPress?

Senhas fracas, combinações de senhas reutilizadas e a falta de senhas fortes permitem que invasores com conhecimento técnico mínimo burlem as medidas de segurança e obtenham acesso não autorizado.

A desfiguração do WordPress pode afetar a confiança do cliente?

Sim, um site desfigurado indica fragilidade na segurança da rede e pode levar à perda de credibilidade, especialmente se os clientes acreditarem que seus dados sensíveis ou pagamentos protegidos por um certificado SSL estão em risco.

Que ações a longo prazo previnem a reinfecção?

Seguir as melhores práticas de segurança, corrigir vulnerabilidades regularmente, monitorar arquivos infectados e tratar a segurança do WordPress como um componente crítico da gestão do site reduz o risco de ataques repetidos.