Dentre as diversas ameaças que os proprietários de sites enfrentam, os ataques de execução remota de código (RCE) no WordPress se destacam como alguns dos mais perigosos.

Um ataque RCE bem-sucedido permite que um invasor execute código malicioso arbitrário diretamente em seu servidor e, quando você percebe que algo está errado, o dano já está feito.

Este guia explica o que é RCE (Execução Remota de Código), como os atacantes a executam e os sinais de alerta a que deve estar atento. Também abordaremos as medidas práticas que pode tomar agora mesmo para proteger o seu site WordPress.

Resumo: Como prevenir ataques de execução remota de código (RCE) no WordPress

- A execução remota de código (RCE) é uma das vulnerabilidades mais perigosas do WordPress, pois permite que invasores executem código malicioso diretamente no seu servidor.

- A maioria dos ataques de execução remota de código (RCE) ocorre por meio de plugins desatualizados, temas vulneráveis ou uploads de arquivos mal protegidos.

- Os atacantes podem usar o acesso RCE para instalar malware, roubar dados, criar contas de administrador ocultas ou assumir o controle total do seu servidor.

- Sinais de alerta comuns incluem usuários administradores inesperados, arquivos PHP suspeitos, atividade incomum do servidor e alertas de segurança de plugins.

- Prevenir a execução remota de código (RCE) exige segurança em camadas, como atualizações regulares, validação segura de upload de arquivos, reforço da segurança do servidor e limitação de plugins desnecessários.

- Ferramentas como firewalls de aplicativos da Web, autenticação de dois fatores e varredura contínua de malware reduzem significativamente o risco de exploração.

- Se suspeitar de uma vulnerabilidade de execução remota de código (RCE), aja imediatamente. Verifique se há malware, altere as credenciais, revise os registros e restaure a partir de um backup íntegro, se necessário.

O que é um ataque de execução remota de código no WordPress?

A execução remota de código é uma classe de vulnerabilidade que permite a um atacante executar o código de sua escolha em seu servidor web sem a necessidade de acesso físico ou direto.

Isso é feito remotamente, explorando vulnerabilidades na sua instalação do WordPress, nos plugins ou nos temas.

Pense nisso da seguinte forma: seu servidor é sua casa. Normalmente, só você tem as chaves. Uma vulnerabilidade de execução remota de código (RCE) é como uma porta dos fundos escondida que um invasor descobriu antes de você. Ele pode entrar, olhar em volta, pegar o que quiser e sair sem que você receba qualquer notificação.

Ao contrário de um ataque de desfiguração ou uma tentativa de força bruta, que são visíveis, os ataques de execução remota de código (RCE) são frequentemente completamente silenciosos. O atacante não está tentando derrubar seu site. Ele deseja acesso persistente e silencioso ao seu ambiente.

Eis o que um ataque RCE bem-sucedido normalmente permite que um invasor faça:

- Roubar dados confidenciais, incluindo registros de clientes, informações de pagamento e credenciais de login

- Instale malware ou ransomware diretamente em seu servidor

- Crie contas de administrador não autorizadas para manter o acesso a longo prazo

- Utilize seu servidor para enviar spam ou participar de atividades de botnet

- Apague ou corrompa completamente seu site e banco de dados

A execução remota de comandos (RCE, na sigla em inglês) também é conhecida, dependendo do contexto, como injeção de código, execução remota de comandos ou execução arbitrária de código. No entanto, todos esses termos descrevem a mesma ameaça fundamental.

Suspeita de um ataque de execução remota de código no seu site WordPress?

Se um ataque RCE comprometeu seu site, a Seahawk Media pode remover rapidamente o malware e restaurar seu site WordPress com segurança.

Como os hackers realmente executam ataques de execução remota de código em sites WordPress?

Compreender os vetores de ataque é crucial, pois não se pode defender aquilo que não se compreende.

Os atacantes utilizam diversos pontos de entrada bem documentados para obter execução remota de código em sites WordPress. Vamos analisar os mais comuns.

Explorando plugins e temas desatualizados

Este é, de longe, o caminho mais comum para ataques de execução remota de código (RCE). Quando um pesquisador de segurança descobre uma vulnerabilidade em um plugin amplamente utilizado, ele normalmente a reporta primeiro ao desenvolvedor, em caráter privado.

Mas, assim que uma correção é lançada e a vulnerabilidade se torna pública, os atacantes começam imediatamente a vasculhar milhões de sites em busca de instalações que ainda estejam executando a versão sem a correção.

Um exemplo do mundo real: Em fevereiro de 2024, descobriu-se que o tema Bricks Builder, que possui mais de 25.000 instalações ativas, tinha uma vulnerabilidade de execução remota de código não autenticada, rastreada como CVE-2024-25600.

Em menos de 24 horas após a divulgação pública, os atacantes já estavam explorando ativamente sites que utilizavam a versão vulnerável.

Outro exemplo amplamente divulgado em 2024 envolveu o plugin Bit File Manager, onde uma vulnerabilidade rara permitia que invasores carregassem e executassem arquivos PHP arbitrários em sites afetados.

O intervalo entre o lançamento de uma correção e o início da exploração ativa costuma ser medido em horas, não em dias. Essa é a rapidez com que os atacantes agem assim que uma vulnerabilidade se torna pública.

Ponto principal: Se um plugin ou tema que você usa tiver mais de 10.000 instalações ativas e uma vulnerabilidade crítica não corrigida for anunciada, considere que seu site já está sendo escaneado e alvo de ataques.

Envio de arquivos sem restrições ou com validação inadequada

O WordPress alimenta inúmeros sites com funcionalidade de upload de arquivos, desde formulários de contato com opções de anexos até portfólios com grande quantidade de mídia e plataformas de membros. Quando o gerenciamento de upload de arquivos é mal codificado, ele se torna um ponto de entrada direto para execução remota de código (RCE).

O ataque funciona assim: um invasor carrega um arquivo que parece inofensivo à primeira vista, mas que na verdade é um webshell PHP. Um webshell é um pequeno script que permite ao invasor enviar comandos ao seu servidor por meio de um navegador, essencialmente dando a ele acesso remoto ao seu ambiente.

As técnicas comuns que os atacantes usam para contornar a validação de uploads fracos incluem:

- Utilizando extensões duplas como malware.png.php para burlar verificações básicas de extensão

- Alterar o cabeçalho Content-Type para que um arquivo PHP seja reconhecido como uma imagem legítima

- Envio de arquivos com injeção de byte nulo para truncar a extensão real durante o processamento no servidor

O principal problema é que muitos desenvolvedores verificam apenas a extensão do arquivo no lado do cliente. Ou validam apenas o tipo MIME, sem aplicá-lo também no servidor. Ambas as verificações são necessárias, e nenhuma delas isoladamente é suficiente.

Exploração de Injeção de Objetos e Desserialização

O PHP possui uma função integrada chamada unserialize() que converte uma string de volta em um objeto PHP.

Se um atacante puder controlar o que é passado para unserialize(), ele poderá criar uma carga maliciosa que desencadeia uma cadeia de chamadas de método em seu aplicativo, conhecida como cadeia POP, que, em última instância, executa código arbitrário no servidor.

O próprio WordPress corrigiu uma vulnerabilidade significativa na cadeia POP na versão 6.4.2.

A vulnerabilidade principal, por si só, não era diretamente explorável. No entanto, quando combinada com certos plugins que possuíam suas próprias falhas de injeção de objetos, ela criou um caminho completo para ataque de execução remota de código (RCE).

Este é um exemplo perfeito de como duas vulnerabilidades aparentemente não relacionadas podem se combinar para formar uma ameaça crítica.

Injeção de modelo no servidor

Alguns temas e construtores de páginas usam mecanismos de modelos para renderizar conteúdo dinâmico.

Se a entrada do usuário for inserida nesses modelos sem a devida sanitização, um invasor poderá injetar sintaxe de modelo que será avaliada e executada pelo servidor.

A vulnerabilidade CVE-2024-25600 do Bricks Builder mencionada anteriormente era, na verdade, uma vulnerabilidade de injeção de modelo no lado do servidor.

Os dados controlados pelo usuário estavam sendo passados diretamente para uma função de avaliação do PHP através do mecanismo de renderização de templates. Isso era o que tornava o sistema tão perigoso e tão fácil de explorar remotamente.

Ataques de inclusão remota de arquivos

A inclusão remota de arquivos aproveita-se de configurações incorretas do PHP.

Quando a diretiva allow_url_include está habilitada e um aplicativo usa caminhos de arquivo dinâmicos que incorporam entrada do usuário, um invasor pode forçar seu servidor a buscar e executar um script PHP hospedado inteiramente em seu próprio servidor.

Embora as configurações modernas do PHP desabilitem o allow_url_include por padrão, muitos ambientes de hospedagem compartilhada e instalações antigas do WordPress ainda apresentam configurações inseguras que nunca foram revisadas após a implantação inicial.

Quais são os sinais de alerta de que seu site WordPress pode ter sido comprometido?

Muitos ataques de execução remota de código (RCE) permanecem ocultos por semanas ou até meses. Os invasores preferem o acesso silencioso e persistente à interrupção óbvia. No entanto, existem sinais que podem alertá-lo mesmo quando o dano não é imediatamente visível na interface do seu site.

Aqui estão os sinais de alerta mais importantes aos quais você deve estar atento:

- do plugin de segurança sinalizando scripts PHP suspeitos ou desconhecidos que aparecem dentro do seu diretório de uploads ou plugins.

- Novas contas de administrador que você não criou estão aparecendo no seu painel do WordPress

- Picos incomuns no uso da CPU do servidor ou na largura de banda de saída. Isso pode indicar que seu servidor está sendo usado para spam ou atividades de botnets sem o seu conhecimento

- Alterações inesperadas nos arquivos principais do WordPress, nos arquivos do tema ou nos arquivos do plugin quando comparados com suas versões originais verificadas

- Foram encontradas solicitações POST suspeitas nos registros de acesso do servidor, direcionadas a arquivos dentro do diretório wp-content/uploads

- Conexões de rede de saída originadas de processos PHP e que se comunicam com endereços IP externos desconhecidos

- Mecanismos de busca sinalizando seu site com avisos de malware ou seu provedor de hospedagem suspendendo sua conta sem uma explicação clara.

A maneira mais confiável de detectar esses sinais precocemente é por meio de monitoramento automatizado e verificação de integridade de arquivos. Se você já estiver observando vários sinais de alerta, consulte a seção de resposta a incidentes no final deste artigo.

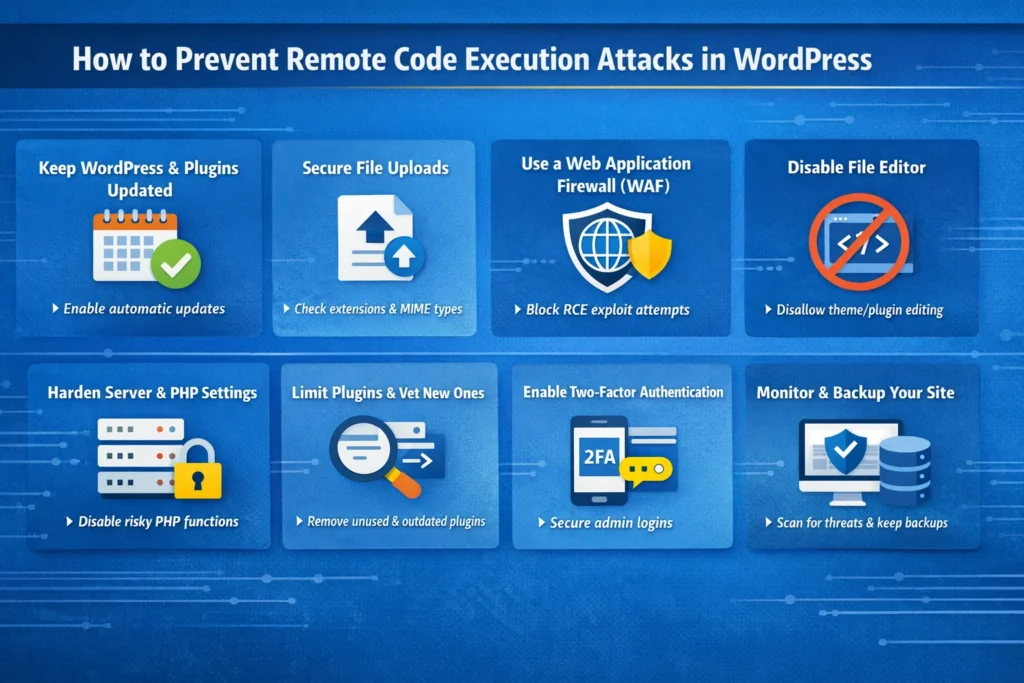

Como prevenir ataques de execução remota de código no WordPress?

Prevenir ataques de execução remota de código não se resume a um único plugin ou a uma única alteração de configuração. Requer defesas em camadas em todo o seu ambiente WordPress.

Cada camada reduz a sua superfície de ataque e torna significativamente mais difícil para um invasor encontrar um ponto de entrada viável.

Mantenha o núcleo do WordPress, os plugins e os temas atualizados imediatamente

Essa é a ação mais impactante que você pode tomar. A maioria dos ataques RCE bem-sucedidos explora vulnerabilidades conhecidas em softwares desatualizados.

Essas são vulnerabilidades que já possuem correções disponíveis, prontas para serem aplicadas. O atraso nas atualizações é o principal motivo pelo qual sites são comprometidos em campanhas de exploração em massa.

Eis como uma estratégia de atualização eficaz se parece na prática:

- Habilite as atualizações automáticas em segundo plano para versões secundárias do núcleo do WordPress adicionando

`define('WP_AUTO_UPDATE_CORE', 'minor');`ao seu arquivo wp-config.php.

- Assine os alertas de vulnerabilidade do Patchstack Intelligence para ser notificado assim que um plugin que você está usando reportar um novo problema de segurança.

- Faça uma auditoria mensal da sua lista de plugins e remova qualquer um que não tenha recebido uma atualização do desenvolvedor em mais de 12 meses, já que plugins abandonados são alvos de alto risco

- Teste as atualizações em um ambiente de homologação antes de implementá-las em produção para atualizações de versões principais, onde os problemas de compatibilidade são mais prováveis.

Se você gerencia vários sites de clientes, uma ferramenta de painel de controle centralizada facilita significativamente a atualização de todas as instalações, sem a necessidade de fazer login manualmente em cada uma delas.

Bloqueie todos os caminhos de upload de arquivos em seu site

Se o seu site possui alguma funcionalidade que permite aos usuários fazer upload de arquivos, seja por meio de um formulário de contato, um plugin de membros, uma loja virtual WooCommerce ou um construtor de portfólio, considere esse caminho de upload como uma superfície de ataque de alto risco por padrão.

Eis como deve ser o reforço adequado da segurança no upload de arquivos:

- Valide a extensão do arquivo e o tipo MIME no servidor a cada upload, nunca dependa apenas da validação JavaScript no lado do cliente

- Mantenha uma lista explícita de tipos de arquivo permitidos e rejeite tudo o que não estiver nessa lista com uma resposta de erro definitiva

- Bloqueie extensões duplas no nível do servidor para que arquivos como image.php.jpg sejam rejeitados antes de chegarem à lógica do seu aplicativo

- Armazene os arquivos enviados fora do diretório raiz da web, sempre que a arquitetura do aplicativo permitir, para que não possam ser acessados ou executados diretamente por meio de uma URL

- Bloqueie completamente a execução de PHP dentro da pasta uploads, colocando um arquivo .htaccess em wp-content/uploads com as seguintes regras:

negar de todas as opções -ExecCGI AddType text/plain .php .php5 .phtmlDica: Mesmo que um invasor consiga enviar um webshell PHP para a sua pasta de uploads, bloquear a execução de PHP nesse diretório impede que o arquivo seja executado. Essa simples regra no arquivo .htaccess já impediu inúmeras tentativas de execução remota de código que, de outra forma, teriam sido bem-sucedidas.

Implante um firewall de aplicativos da Web com aplicação de patches virtuais

Um firewall de aplicações web fica entre o seu site e o tráfego de entrada, inspecionando as solicitações antes que elas cheguem ao WordPress.

Um WAF de qualidade bloqueia payloads maliciosos conhecidos, incluindo as assinaturas de ataque associadas a tentativas de execução remota de código (RCE), antes que eles possam interagir com qualquer código vulnerável em seu servidor.

O recurso mais valioso de um WAF para a prevenção de execução remota de código (RCE) é o patch virtual. Quando uma vulnerabilidade crítica é divulgada publicamente, provedores de WAF confiáveis implementam um patch virtual em questão de horas, bloqueando tentativas de exploração conhecidas mesmo antes que o desenvolvedor do plugin ou tema lance uma correção oficial.

Isso elimina a perigosa brecha entre a divulgação da informação e a disponibilidade da correção, que os atacantes exploram agressivamente.

Para WordPress, o Cloudflare WAF, com seu conjunto de regras específico para WordPress, oferece excelente cobertura juntamente com forte mitigação de DDoS.

O Sucuri Firewall foi desenvolvido especificamente para WordPress e reúne verificação de malware, desempenho de CDN e aplicação de patches virtuais em uma única solução gerenciada.

Uma distinção importante que vale a pena saber: alguns plugins de segurança incluem um firewall integrado, mas ele opera no nível do endpoint PHP, o que significa que ainda é carregado dentro do próprio WordPress.

Um WAF baseado em nuvem filtra o tráfego antes mesmo que ele chegue ao seu servidor, tornando-se uma primeira linha de defesa mais robusta para prevenir a exploração de RCE (execução remota de código).

Desative o editor de arquivos do WordPress no painel de controle

O WordPress vem com um editor de código integrado que permite aos administradores modificar arquivos de temas e plugins diretamente do painel de controle.

Embora conveniente durante o desenvolvimento, este editor torna-se uma grande vulnerabilidade caso um atacante consiga acesso a uma conta de administrador. Com ele ativado, é possível injetar código PHP malicioso em qualquer arquivo do site instantaneamente, sem a necessidade de credenciais de FTP ou SSH.

Desative-o permanentemente no arquivo wp-config.php:

define('DISALLOW_FILE_EDIT', true); define('DISALLOW_FILE_MODS', true);A segunda constante vai além, impedindo completamente a instalação de plugins e temas a partir do painel de controle.

Essa é uma configuração opcional, mas altamente recomendada para ambientes de produção. Ela impede que uma conta de administrador comprometida seja usada para instalar um plugin malicioso através da interface do WordPress.

Essa também era a mitigação recomendada para a vulnerabilidade CVE-2024-31210 antes do lançamento da versão 6.4.3 do WordPress.

Reforce a segurança do PHP e da configuração do seu servidor

Grande parte da segurança do WordPress está, na verdade, relacionada à segurança do servidor. Mesmo com todos os plugins do seu site totalmente atualizados, um servidor mal configurado ainda pode expô-lo a ataques de execução remota de código (RCE) no nível da infraestrutura.

Trabalhe com seu provedor de hospedagem ou administrador de sistemas para implementar essas medidas de segurança:

- Adicione

`eval()`,`system()`,`shell_exec()`,`passthru()`,`proc_open()` e`popen()` à diretiva `disable_functions` no seu arquivo `php.ini` para impedir a execução das funções PHP mais perigosas.

- Configure as permissões de arquivo corretamente: o arquivo wp-config.php deve ter permissões 400 ou 440, os diretórios devem ter permissões 755 e os arquivos individuais devem ter permissões 644.

- Torne o arquivo wp-config.php somente leitura no nível do sistema de arquivos, de forma que nem mesmo a execução parcial de código possa ser usada para modificar suas credenciais de banco de dados ou chaves de segurança

- Desative o parâmetro `allow_url_include` na configuração do PHP para eliminar o vetor de ataque de inclusão remota de arquivos

- Certifique-se de que o PHP nunca seja executado como root do servidor, pois a execução em nível root significa que um ataque RCE bem-sucedido terá acesso irrestrito a todo o seu ambiente de hospedagem

Se você utiliza um de hospedagem WordPress gerenciada , muitas dessas configurações são tratadas no nível da infraestrutura pelo seu provedor. Mesmo assim, vale a pena confirmar o que está e o que não está incluído.

Reduza o uso de plugins e verifique cuidadosamente o que você instala

Cada plugin no seu site é um código que roda no seu servidor. Cada trecho de código é uma potencial superfície de ataque. Quanto mais plugins você tiver, especialmente os inativos ou abandonados, mais pontos de entrada para exploração existirão.

Siga estas práticas de higiene de plugins de forma consistente:

- Desative e exclua completamente os plugins que você não está mais usando ativamente. A simples desativação deixa o código no servidor, onde ele ainda pode ser explorado por meio de caminhos de arquivo residuais

- Antes de instalar qualquer plugin, verifique a data da última atualização, o número de instalações ativas e o histórico de vulnerabilidades conhecidas no repositório oficial de plugins do WordPress

- Nunca instale plugins de fontes não oficiais ou repositórios pirateados, pois estes frequentemente vêm com backdoors pré-instalados e código malicioso ofuscado embutido

- Utilize o Patchstack ou um serviço similar de monitoramento de vulnerabilidades para receber alertas automáticos quando qualquer plugin em execução no seu site apresentar uma nova vulnerabilidade de segurança

Em um incidente amplamente divulgado em 2025, invasores comprometeram milhares de sites WordPress visando plugins descontinuados que haviam sido desativados, mas não excluídos.

O código do plugin ainda estava presente no servidor e acessível via URL, o que foi suficiente para que a exploração fosse bem-sucedida.

Ative a autenticação de dois fatores para todas as contas de administrador

Os ataques de execução remota de código (RCE) por meio de credenciais de administrador roubadas são menos comuns do que os ataques baseados em exploits, mas representam uma via real e documentada.

Um invasor que obtém acesso administrativo pode instalar um plugin malicioso, editar arquivos de tema ou usar o editor de arquivos do painel de controle para executar código arbitrário em segundos.

A autenticação de dois fatores adiciona uma camada de verificação que torna os ataques baseados em credenciais significativamente mais difíceis de serem realizados, mesmo quando as senhas já foram expostas em uma violação de dados em outro lugar.

Habilite-o para todas as contas de administrador e editor, no mínimo. Plugins como o WP 2FA ou os recursos de autenticação de dois fatores integrados ao Wordfence facilitam a implementação para qualquer proprietário de site.

Para uma análise mais aprofundada sobre como reforçar a segurança do login de administrador, a segurança de login do WordPress exige atenção a mais do que apenas senhas.

Configure o monitoramento contínuo de segurança e a verificação de integridade de arquivos

Você não pode reagir a um ataque que desconhece.

O monitoramento contínuo e a verificação da integridade dos arquivos permitem detectar uma invasão logo no início, antes que os invasores tenham tempo de estabelecer um acesso profundo e persistente, que se torna muito mais difícil de ser removido.

Um sistema de monitoramento robusto inclui:

- Monitoramento de integridade de arquivos que rastreia todas as alterações nos arquivos principais do WordPress, temas e plugins ativos em tempo real e alerta você imediatamente quando modificações inesperadas são detectadas

- Verificação agendada de malware que procura por assinaturas maliciosas conhecidas, padrões PHP ofuscados como

eval(base64_decode(...))e arquivos backdoor não autorizados em sua instalação.

- Registro de atividades de login que grava todas as tentativas de login, sejam elas bem-sucedidas ou não, sinalizando padrões incomuns de acesso geográfico ou falhas de login sequenciais rápidas a partir do mesmo IP

- Monitoramento de conexões de saída no nível do servidor para detectar processos PHP que tentam se comunicar com servidores de comando e controle externos

Wordfence, Sucuri e MalCare são as ferramentas mais utilizadas para monitoramento de segurança específico do WordPress.

Se preferir que especialistas cuidem dessa camada, os serviços de manutenção do WordPress que incluem monitoramento proativo são uma opção a ser considerada para qualquer site crítico para os negócios.

Mantenha backups seguros e testados e saiba como restaurá-los

Os backups são sua última rede de segurança quando tudo o mais falha. Se um ataque de execução remota de código (RCE) for bem-sucedido e seu site for comprometido ou destruído, um backup íntegro é o que permite que você volte a ficar online.

Mas uma estratégia de backup só funciona se o seu processo de restauração tiver sido efetivamente testado antes que uma crise ocorra.

Siga estas práticas de backup:

- Armazene backups fora do local e completamente separados do seu ambiente de hospedagem, pois um ataque ao servidor pode destruir ou criptografar backups locais juntamente com os arquivos do seu site

- Execute backups automatizados diários, no mínimo, e sempre antes de qualquer atualização importante ou implantação de código

- Teste seu processo de restauração pelo menos trimestralmente para saber exatamente quanto tempo leva e quais etapas estão envolvidas antes de realmente precisar dele sob pressão

- Mantenha vários pontos de restauração para que você possa reverter para uma versão anterior à violação e não apenas para o snapshot mais recente

O que fazer imediatamente se suspeitar de um ataque de execução remota de código?

Se você identificar sinais de alerta ou receber um aviso de segurança, a rapidez é crucial. Veja a seguir a sequência correta:

- Desative o site imediatamente ou coloque-o em modo de manutenção para impedir que o invasor continue usando os pontos de acesso estabelecidos ou extraia dados adicionais enquanto você investiga o caso.

- Execute uma verificação completa de malware para identificar arquivos maliciosos, backdoors e códigos injetados em toda a sua instalação.

- Audite todas as contas de administrador do WordPress e remova quaisquer contas que você não tenha criado, prestando atenção especial às contas adicionadas recentemente com funções de administrador.

- Alterne todas as credenciais, incluindo senhas de administrador do WordPress, senhas de banco de dados, credenciais de FTP e SFTP, chaves SSH, senhas do painel de controle da hospedagem e suas chaves e salts de segurança do WordPress no arquivo wp-config.php.

- Analise os registros de acesso e de erros do seu servidor em busca de indícios de comprometimento, como solicitações POST direcionadas a arquivos no diretório de uploads, execução de PHP a partir de locais inesperados ou conexões de saída para endereços IP externos.

- Restaure a partir de um backup limpo, se houver um disponível de antes da data suspeita da invasão, e aplique imediatamente todas as atualizações pendentes antes de colocar o site online novamente.

- Identifique e corrija a vulnerabilidade original para que a restauração do site não recrie exatamente as condições que permitiram o sucesso do ataque.

Se você não se sente confiante para lidar com a resposta a incidentes por conta própria, a recuperação profissional de sites WordPress está disponível e geralmente é mais rápida e completa do que tentar uma limpeza manual sem as ferramentas e a experiência adequadas.

Considerações finais

Os ataques de execução remota de código estão entre as ameaças mais graves à segurança do WordPress, mas estão longe de ser inevitáveis.

Os sites que são comprometidos são quase sempre aqueles que trataram a segurança como algo para resolver depois. Os atacantes não estão visando especificamente o seu site.

Eles estão analisando milhões de sites simultaneamente, procurando por aqueles com plugins desatualizados, diretórios de upload abertos, monitoramento desativado e sem defesas ativas implementadas.

As proteções abordadas neste guia não são complicadas individualmente. O que as torna poderosas é usá-las em conjunto como uma estratégia em camadas. Mantenha tudo atualizado. Bloqueie o envio de arquivos. Implante um WAF (Web Application Firewall). Reforce a segurança do seu ambiente PHP. Monitore continuamente. E tenha um backup limpo e testado pronto antes mesmo de precisar dele.

Se você deseja ajuda especializada para implementar essas proteções ou precisa de uma auditoria profissional da sua configuração de segurança atual do WordPress, a equipe da Seahawk Media está pronta para ajudar. Entre em contato e deixe-nos analisar as necessidades do seu site.

Perguntas frequentes sobre ataques RCE no WordPress

Qual a diferença entre execução remota de código (RCE) e injeção de SQL no WordPress?

A injeção de SQL visa seu banco de dados para roubar ou manipular dados. A execução remota de código (RCE) vai além e permite que um invasor execute código diretamente em seu servidor.

Com injeção de SQL, eles podem ler sua tabela de usuários. Com execução remota de código (RCE), eles podem assumir o controle de todo o seu ambiente de hospedagem. A RCE é uma ameaça significativamente mais grave.

É possível realizar ataques de execução remota de código (RCE) em um site WordPress totalmente atualizado?

Sim, podem. Vulnerabilidades de dia zero existem antes mesmo de qualquer correção ser disponibilizada, o que significa que até mesmo um site totalmente atualizado pode ser explorado.

É por isso que as atualizações por si só não são suficientes. Um WAF com aplicação de patches virtuais, controles rigorosos de upload e monitoramento ativo oferece proteção mesmo quando ainda não existe uma correção oficial.

Com que frequência devo realizar auditorias de segurança no meu site WordPress?

Faça uma revisão manual pelo menos trimestralmente. Verifique todas as contas de usuário, audite sua lista de plugins em busca de softwares abandonados e certifique-se de que a restauração do backup esteja funcionando corretamente.

A varredura automatizada deve ser executada diariamente ou continuamente em segundo plano. Se o seu site processa pagamentos ou dados confidenciais de clientes, contrate um profissional para realizar um teste de penetração pelo menos uma vez por ano.