Een WordPress-site kan in seconden van volledig functioneel naar compleet onbruikbaar gaan. Een plugin-update die op het verkeerde moment wordt doorgevoerd, een databaseserver die 's nachts crasht of een malware-infectie die wekenlang onopgemerkt blijft, kunnen je site offline halen, organisch verkeer doen verdwijnen en de inkomsten volledig stilleggen.

Noodonderhoud voor WordPress is het gestructureerde proces voor het snel diagnosticeren en oplossen van kritieke WordPress-problemen, in de juiste volgorde en met de juiste tools. Deze handleiding behandelt alle belangrijke noodscenario's, de stapsgewijze oplossing voor elk scenario en de preventieve maatregelen die ervoor zorgen dat de meeste van deze situaties zich niet opnieuw voordoen.

Voordat een crisis toeslaat, is het belangrijk te begrijpen wat het onderhoud van een WordPress-website daadwerkelijk kost. Zo kun je de kosten van professionele noodondersteuning in het juiste perspectief plaatsen ten opzichte van de kosten van ongecontroleerde downtime.

Noodonderhoud voor WordPress is ongepland, waarbij direct technische ondersteuning wordt geboden bij storingen aan actieve WordPress-websites.

Het omvat websitestoringen, gehackte websites, fatale fouten, defecte afrekenprocessen en databaseverbindingsfouten die een website ontoegankelijk of schadelijk maken voor bezoekers.

Het verschilt op één punt van routineonderhoud: het reageert op een actuele crisis in plaats van volgens een preventief schema te werken.

Professioneel noodonderhoud voor WordPress bij Seahawk begint bij $39 per uur, zonder aanbetaling.

Wat is noodonderhoud voor WordPress en wanneer heb je het nodig?

Noodonderhoud voor WordPress dekt elke kritieke storing die onmiddellijke interventie vereist buiten een gepland onderhoudsvenster. Het is reactief, tijdsgebonden en wordt geactiveerd door een actueel probleem, niet door een kalender.

Een situatie komt in aanmerking voor noodonderhoud aan WordPress wanneer aan een van de volgende voorwaarden is voldaan:

- De locatie is volledig ontoegankelijk voor bezoekers

- De website leidt bezoekers door naar schadelijke URL's

- Het afrekenproces, de boeking of het verzamelen van leads werkt niet meer

- Google Search Console geeft beveiligingswaarschuwingen of meldingen over geblokkeerde websites weer

- Door een databasefout zijn zowel de frontend als het beheerdersdashboard niet meer bereikbaar

Al het overige betreft onderhoudstaken, geen noodgevallen.

Website offline? Gehackt? Geeft foutmeldingen?

Seahawk lost de meeste kritieke WordPress-problemen binnen 2 uur op. Geen abonnementskosten. Geen langlopend contract. Gewoon snelle, deskundige noodreparaties aan WordPress vanaf $39 per uur.

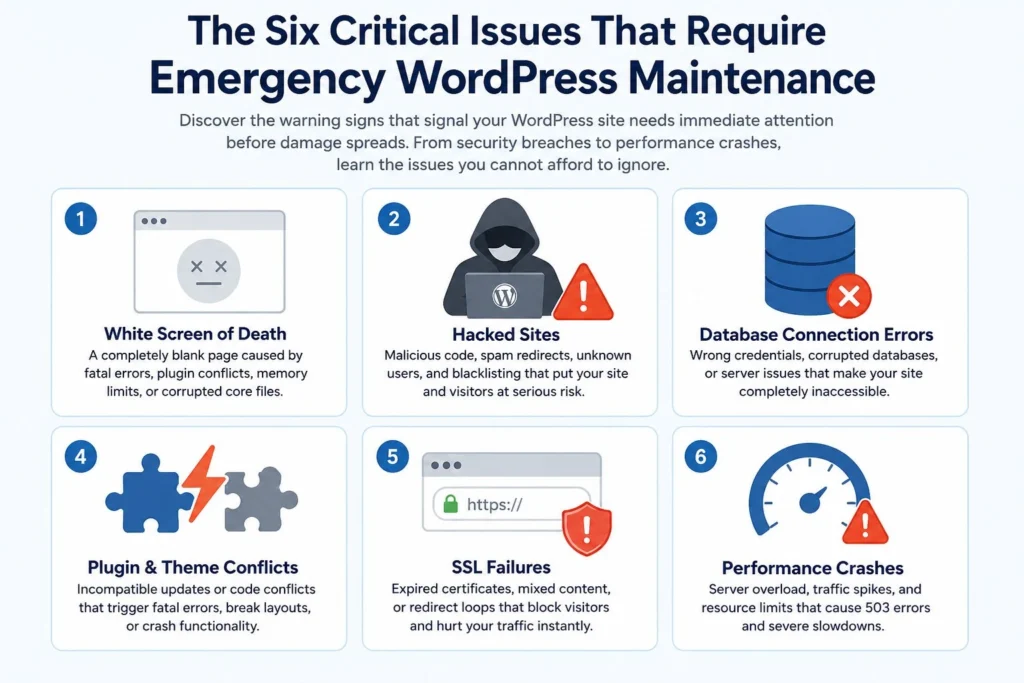

De zes cruciale problemen die dringend WordPress-onderhoud vereisen

Ontdek de waarschuwingssignalen die erop wijzen dat uw WordPress-site onmiddellijke aandacht nodig heeft voordat de schade zich uitbreidt. Van beveiligingslekken tot prestatieproblemen: leer welke problemen u zich niet kunt veroorloven te negeren.

Het witte scherm des doods vereist onmiddellijk noodonderhoud voor WordPress

Het in WordPress toont een volledig lege pagina zonder foutmeldingen. Het is een van de meest voorkomende redenen waarom website-eigenaren dringend WordPress-onderhoud nodig hebben, omdat het lege scherm geen aanknopingspunten biedt.

Een fatale PHP-fout is vrijwel altijd de oorzaak. Veelvoorkomende oorzaken zijn onder andere een pluginconflict na een recente update, een themafunctie die niet compatibel is met de huidige PHP-versie, een overschreden geheugenlimiet of een beschadigd core-bestand.

Schakel de debugmodus direct in door dit via FTP aan wp-config.php toe te voegen:

define('WP_DEBUG', true); define('WP_DEBUG_LOG', true); define('WP_DEBUG_DISPLAY', false);Controleer het bestand debug.log in wp-content voor de exacte foutmelding, het bestand en het regelnummer. Als een plugin de boosdoener is, hernoem dan /wp-content/plugins via FTP naar /wp-content/plugins-disabled. Als de site dan laadt, hernoem de map dan terug en activeer de plugins één voor één opnieuw.

Als de geheugenlimiet de oorzaak is, voeg dan define('WP_MEMORY_LIMIT', '256M'); toe aan wp-config.php.

De meeste website-eigenaren die te maken krijgen met een wit scherm in WordPress, zien conflicten over bestandsrechten en beperkingen van PHP-tekstverwerking over het hoofd als secundaire oorzaken, wanneer de voor de hand liggende oplossing met een plugin niet werkt.

Gehackte websites vereisen het meest intensieve noodonderhoud voor WordPress

Een gehackte website is het ernstigste noodgeval voor WordPress-onderhoud. Veel inbreuken blijven wekenlang onopgemerkt. Kwaadaardige code bevindt zich in themabestanden, uploadt spampagina's, verzamelt formuliergegevens of wacht op het activeren van een redirect.

Tekenen dat dringend WordPress-onderhoud nodig is vanwege een beveiligingslek, zijn onder andere zichtbare spamredirects voor bezoekers, onbekende beheerdersaccounts in de gebruikerslijst, waarschuwingen van Google over blacklisting in Search Console, onverwachte JavaScript in de paginabroncode en schorsingen van hostingaccounts.

Stapsgewijze noodreparaties aan een gehackte WordPress-website:

Schakel de onderhoudsmodus onmiddellijk in via FTP, zodat bezoekers tijdens het opschonen geen interactie hebben met geïnfecteerde pagina's.

Voer onafhankelijke scans uit met Wordfence en Sucuri SiteCheck. Download een nieuwe WordPress-core van WordPress.org en vervang de mappen /wp-admin en /wp-includes volledig via FTP. Elk bestand dat niet overeenkomt met de schone kopie is gewijzigd en moet worden vervangen.

Scan alle plugin- en themabestanden op base64_decode, eval() en versleutelde JavaScript in functions.php, index.php en .htaccess. Reinig de database door wp_options te doorzoeken op kwaadaardige siteurl-waarden en wp_users op ongeautoriseerde beheerdersaccounts.

Stel alle inloggegevens onmiddellijk opnieuw in: WordPress-beheerderswachtwoorden, FTP, database en hostingpaneel. Genereer nieuwe beveiligingssleutels in wp-config.php.

Websites die gehackt worden via een niet-gepatchte WordPress-kwetsbaarheid, raken bijna altijd binnen enkele dagen opnieuw geïnfecteerd als de backdoor niet wordt verwijderd als onderdeel van de opruimactie.

Wanneer een hack zich specifiek richt op het WooCommerce-betaalproces, WordPress-phishingaanvallen de betalingsscripts op databaseniveau in plaats van op bestandsniveau. Dit vereist een andere aanpak voor het verwijderen van malware dan standaardmethoden.

Voor sites waar handmatige opschoning niet is gelukt, of waar de omvang van de infectie te complex is, biedt Seahawk een reparatieservice voor gehackte WordPress-sites die volledige verwijdering, eliminatie van backdoors en beveiliging na de reparatie omvat.

Databaseverbindingsfouten zorgen ervoor dat alles tegelijkertijd wordt afgesloten

De foutmelding "Error establishing a database connection" zorgt ervoor dat de frontend en het beheerdersdashboard tegelijkertijd onbereikbaar worden. De site is vanuit geen enkele hoek meer toegankelijk.

De meest voorkomende oorzaken zijn onjuiste databasegegevens in wp-config.php, een vastgelopen of beschadigde database, een tijdelijk offline server of een database die de verbindingslimiet heeft bereikt.

Noodmaatregelen voor WordPress-onderhoud bij databasefouten:

Open wp-config.php via FTP en controleer of DB_NAME, DB_USER, DB_PASSWORD en DB_HOST overeenkomen met de waarden in uw hostingcontrolepaneel.

Als de inloggegevens correct zijn en de fout blijft bestaan, voeg dan define('WP_ALLOW_REPAIR', true); toe aan wp-config.php en ga naar yoursite.com/wp-admin/maint/repair.php. Voer zowel de reparatie- als de optimalisatieoptie uit. Verwijder die regel direct daarna.

Als de databaseserver offline is, is dit een probleem op hostingniveau dat direct contact met de provider vereist. Een WordPress-site die volledig is uitgevallen door een serverstoring vereist een andere aanpak dan een crash op applicatieniveau.

Conflicten tussen plugins en thema's leiden het vaakst tot noodsituaties

Pluginconflicten zijn verantwoordelijk voor meer dan 52 procent van de voor WordPress . De meeste worden veroorzaakt door een update die direct op een live website wordt toegepast zonder deze eerst op een testomgeving te hebben getest.

Direct na een update duiken er problemen op: fatale fouten aan de voorkant, een ontoegankelijk beheerdersdashboard of defecte functionaliteit op specifieke pagina's.

Als het dashboard toegankelijk is, deactiveer dan alle plug-ins en activeer ze vervolgens één voor één opnieuw totdat het conflict zich voordoet. Als het dashboard niet toegankelijk is, hernoem dan de plug-inmap via FTP en open het dashboard zodra de site geladen is.

Bij conflicten tussen thema's kunt u via FTP overschakelen naar een standaard WordPress-thema. Als de site wel laadt met het standaardthema, ligt het probleem in het functions.php-bestand van het actieve thema.

Een fatale WordPress-fout die wordt veroorzaakt door een plugin of thema, heeft soms te maken met een overbelasting van het PHP-geheugen of beschadiging van kernbestanden, waardoor de standaard deactiveringsworkflow wordt overstegen.

SSL-fouten leiden tot onmiddellijk verkeersverlies

Een verlopen SSL-certificaat zorgt ervoor dat browsers de hele pagina blokkeren. Chrome, Firefox en Safari blokkeren de toegang tot de website volledig. De gevolgen voor het websiteverkeer zijn direct merkbaar.

De meest voorkomende SSL-noodgevallen zijn certificaten die niet automatisch zijn verlengd, fouten met gemengde inhoud waarbij bestanden via HTTP worden geladen op een HTTPS-site, en omleidingslussen na een sitemigratie.

Vernieuw het certificaat onmiddellijk in uw hostingcontrolepaneel. Voor gemengde content kunt u een zoek- en vervangactie uitvoeren met Better Search Replace om alle http://-verwijzingen in de database te vervangen door https://. Wis daarna alle caches.

Controleer bij redirect-loops het .htaccess-bestand op dubbele HTTPS-redirectregels. Een redirect op serverniveau, in combinatie met een tweede regel in .htaccess, creëert een loop die resulteert in een oneindige redirect-fout.

Prestatieproblemen vereisen onmiddellijke actie op serverniveau

Een plotselinge verkeerspiek als gevolg van een persbericht of de lancering van een campagne kan een gedeelde server binnen enkele minuten volledig belasten. Het gevolg is een 503-fout of laadtijden van pagina's die 30 tot 60 seconden duren.

Dit is een probleem met de servercapaciteit, niet met de WordPress-applicatie zelf.

Activeer direct een plugin voor het cachen van volledige pagina's, zoals WP Rocket of W3 Total Cache. Dit vermindert de serverbelasting voor gecachede pagina's binnen enkele minuten na activering met wel 90 procent.

Als caching het probleem niet oplost, neem dan contact op met de hostingprovider om een tijdelijke verhoging van de resources aan te vragen. Schakel een CDN zoals Cloudflare in om de levering van statische bestanden volledig van de originele server te verwijderen.

Een WordPress-server die 500- of 503-fouten genereert, gedraagt zich anders dan een server die crasht door een pluginconflict, en de diagnostische stappen zijn voor beide volledig verschillend.

Spoeddiagnose van WordPress-onderhoud binnen 10 minuten

Elke spoedonderhoudssessie voor WordPress begint met dezelfde gestructureerde stappen. Het overslaan van stappen is de meest voorkomende reden waarom het oplossen van simpele problemen uren kan duren.

Stap 1: Lees de exacte foutcode. Open de ontwikkelaarstools van je browser, ga naar het tabblad Netwerk, vernieuw de pagina en controleer de statuscode. Een 500-, 503- of databaseverbindingsfout vereist elk een andere oplossing.

Stap 2: Controleer het serverfoutlogboek. U kunt dit openen via het hostingcontrolepaneel of FTP. Het bevat de exacte PHP-fout, het bestandspad en het regelnummer. Dit is de snelste diagnostische tool die beschikbaar is in geval van nood.

Stap 3: Stel vast wat er als laatste is gewijzigd. Controleer het WordPress-activiteitenlogboek op de meest recente update van een plugin, thema of core. De meeste noodgevallen houden direct verband met een recente wijziging.

Stap 4: Controleer de statuspagina van je hostingprovider. Als er niets in WordPress is veranderd en de site niet bereikbaar is, kan het zijn dat de host een serverstoring heeft. Controleer dit altijd voordat je wijzigingen aanbrengt in de WordPress-installatie.

Stap 5: Schakel WP_DEBUG in. Als de fout op applicatieniveau zit, toont de debugmodus de exacte PHP-fout binnen 2 minuten, zonder giswerk.

Spoedonderhoud voor WordPress: snel naslagwerk

| Deactiveer alle plugins via FTP en activeer ze vervolgens één voor één opnieuw | Meest voorkomende oorzaak | Eerste actie |

|---|---|---|

| Wit scherm des doods | Pluginconflict of PHP-geheugenprobleem | Schakel WP_DEBUG in en deactiveer plugins via FTP |

| Databaseverbindingsfout | Onjuiste inloggegevens in wp-config.php | Controleer de databasegegevens en voer het reparatieprogramma uit |

| 500 Interne serverfout | Beschadigd .htaccess-bestand of geheugenlimiet | Hernoem het .htaccess-bestand en verhoog de geheugenlimiet |

| 503 Service niet beschikbaar | Uitputting van serverbronnen | Activeer caching, neem contact op met de host |

| Malware-omleiding | Geïnjecteerde code in bestanden of database | Scannen, bestanden en database opschonen, inloggegevens resetten |

| SSL-fout | Verlopen certificaat of gemengde inhoud | Vernieuw SSL, voer een zoek- en vervangactie uit voor HTTP-verwijzingen |

| Pluginconflict | Incompatibele update | Deactiveer alle plugins via FTP en activeer ze vervolgens één voor één opnieuw |

| Kritieke beheerdersfout | PHP fatale fout | Controleer debug.log, deactiveer de plugin of het thema via FTP |

Wanneer er meerdere kritieke WordPress-fouten tegelijk optreden, is de volgorde waarin ze worden opgelost van belang. Database- en serverfouten hebben prioriteit boven fouten op applicatieniveau, omdat ze elke andere diagnostische stap beïnvloeden.

WooCommerce-webshops waar het afrekenproces is vastgelopen, vereisen een aparte diagnoseprocedure. Storingen in de betaalgateway, conflicten met winkelwagenplug-ins en onjuiste SSL-configuraties leiden namelijk tot identieke symptomen, maar vereisen verschillende oplossingen.

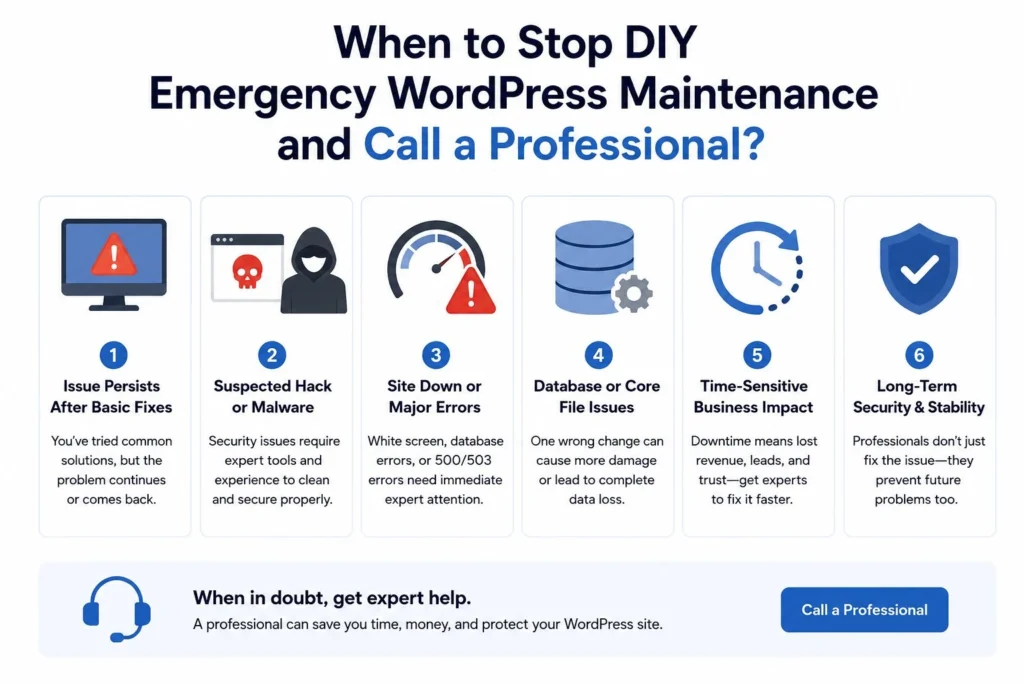

Wanneer moet je stoppen met zelf noodonderhoud aan je WordPress-website uitvoeren en een professional inschakelen?

Er komt in elke noodsituatie een punt waarop het zelf oplossen van problemen meer risico's met zich meebrengt dan het oplost.

Neem direct contact op met een professional wanneer:

- De website is al meer dan 30 minuten offline zonder dat de oorzaak bekend is

- Het probleem betreft corruptie van de database, waarbij een verkeerde bewerking de gegevens permanent vernietigt

- De website is gehackt en de eerste opschoonactie heeft het kwaadwillige gedrag niet gestopt

- Een herstelde back-up viel binnen 24 uur opnieuw uit, wat betekent dat de onderliggende oorzaak niet is aangepakt

- Er gaat omzet verloren en elke extra minuut downtime brengt directe kosten met zich mee

Website-eigenaren die na dit punt doorgaan met het oplossen van problemen, creëren vaak secundaire problemen: het uitschakelen van de verkeerde plugin zorgt ervoor dat extra functionaliteit niet meer werkt, onjuiste wijzigingen in wp-config.php zetten de hele site offline en het terugzetten van de verkeerde back-up wist recente klantgegevens.

Bedrijven die inkomsten mislopen door een WordPress-storing, geven vrijwel altijd meer uit aan gemiste kansen door langdurige doe-het-zelf-problemen dan ze vanaf het begin voor een professionele oplossing zouden hebben betaald.

Preventie: de onderhoudslaag die de meeste noodsituaties voorkomt voordat ze beginnen

De meeste WordPress-noodgevallen zijn te voorkomen. Websites die een consistent onderhoudsschema volgen, ondervinden aanzienlijk minder kritieke incidenten dan websites die handmatig of sporadisch worden bijgewerkt.

Wekelijkse gefaseerde updates. Alle plugins, thema's en core-updates worden eerst op een testomgeving toegepast voordat ze op de live website worden doorgevoerd. Door te testen op de testomgeving worden conflicten opgespoord voordat ze echte bezoekers beïnvloeden.

Dagelijkse back-ups op een externe locatie met een bewaartermijn van 90 dagen. De meest voorkomende reden waarom een noodsituatie uitmondt in een meerdaagse ramp, is het ontbreken van een recente, schone back-up. Wanneer er een back-up aanwezig is, zijn de meeste noodsituaties binnen een uur opgelost.

Continue uptime-monitoring. Een service die de site elke vijf minuten controleert, geeft direct een melding zodra de site offline gaat. Dit verkort de tijd tussen het moment dat een probleem zich voordoet en het moment dat er noodonderhoud aan WordPress wordt uitgevoerd.

Regelmatig scannen op malware. De meeste infecties blijven wekenlang onopgemerkt. Door wekelijks te scannen worden ze opgespoord wanneer verwijdering het meest efficiënt en voordelig is.

Controleer de compatibiliteit van de PHP-versie. Een verschil in PHP-versie tussen de server en de geïnstalleerde plugins is een van de meest voorkomende oorzaken van plotselinge crashes. Door de compatibiliteit te controleren vóór een serverupgrade wordt deze categorie volledig uitgesloten.

Door WordPress-beveiliging continu te onderhouden in plaats van reactief, wordt de meest kosteneffectieve aanpak geboden om de stabiliteit van de site te waarborgen. Sites met actieve malware-scans detecteren infecties tegen een fractie van de kosten die nodig zijn voor het verwijderen ervan in een laat stadium.

Door WordPress-monitoring en noodondersteuningsprotocollen op te zetten vóór een crisis, is de infrastructuur voor detectie en respons al aanwezig wanneer er iets misgaat.

Een WordPress-onderhoudsplan vanaf $49 per maand biedt wekelijkse updates, dagelijkse back-ups, uptime-monitoring en malware-scans: een complete preventieve laag die de meeste noodsituaties elimineert voordat ze de site bereiken.

Prijzen voor spoedonderhoud aan WordPress

Professioneel noodonderhoud voor WordPress bij Seahawk kost $39 per uur. Geen voorschot. Geen minimale afnameverplichting van meer dan één uur.

| Probleemtype | Gebruikelijke uren | Geschatte kosten |

|---|---|---|

| Wit scherm of 500-fout | 1 tot 2 uur | $39 tot $78 |

| Malware verwijderen | 2 tot 4 uur | $78 tot $156 |

| Update terugdraaien mislukt | 1 uur | $39 |

| SSL-oplossing | 1 uur | $39 |

| Databasefout | 1 uur | $39 |

| Migratieherstel | 2 tot 3 uur | $78 tot $117 |

| Prestatiecrash | 1 tot 3 uur | $39 tot $117 |

Klanten met een Business- of VIP-onderhoudsplan ontvangen gratis malwareverwijdering en herstel na een hack. VIP-klanten krijgen 24/7 triage en noodhulp op dezelfde dag als onderdeel van het plan.

Voorkom de volgende noodsituatie voordat deze begint

Noodonderhoud voor WordPress lost de problemen op die zich momenteel voordoen. Routinematig onderhoud voorkomt toekomstige storingen. De meest kosteneffectieve aanpak voor de stabiliteit van een website is een combinatie van beide: een onderhoudsplan met een vast preventief onderhoudsschema en noodondersteuning voor € 39 per uur voor situaties die niet volledig te voorzien zijn tijdens het reguliere onderhoud.

Een WordPress-onderhoudsplan vanaf $49 per maand biedt wekelijkse updates, dagelijkse back-ups, uptime-monitoring en malware-scans om de meeste noodsituaties met betrekking tot WordPress-onderhoud, zoals beschreven in deze handleiding, te voorkomen.

Veelgestelde vragen over noodonderhoud voor WordPress

Wat is noodonderhoud voor WordPress?

Noodonderhoud voor WordPress is ongeplande, directe technische ondersteuning bij actieve WordPress-problemen: website-uitval, gehackte websites, fatale fouten, defecte afrekenprocessen en databasefouten die de website ontoegankelijk maken of actief schadelijk zijn voor bezoekers.

Hoe lang duurt noodonderhoud aan WordPress?

Noodgevallen met één oorzaak, zoals conflicten tussen plug-ins, fouten met databasegegevens en SSL-storingen, zijn doorgaans binnen één tot twee uur opgelost. Het verwijderen van malware duurt twee tot vier uur. Complexere problemen, zoals gelijktijdige conflicten, databasecorruptie en beveiligingsincidenten, kunnen vier tot acht uur in beslag nemen.

Kan noodonderhoud aan WordPress een website herstellen als er geen back-up is?

Ja, maar het proces is aanzienlijk complexer en duurder. Zonder back-up vereist herstel het handmatig opschonen van elk geïnfecteerd bestand en elke databasetabel, in plaats van het herstellen van een schone staat en het patchen van het toegangspunt.

Wat is de oorzaak van herhaalde noodsituaties op dezelfde locatie?

Terugkerende noodsituaties wijzen bijna altijd op een gebrekkige preventie-infrastructuur: geen gefaseerde updates, geen regelmatige back-ups, geen malware-scans en geen uptime-monitoring. Eén onderhoudsplan pakt al deze vier aspecten tegelijk aan.