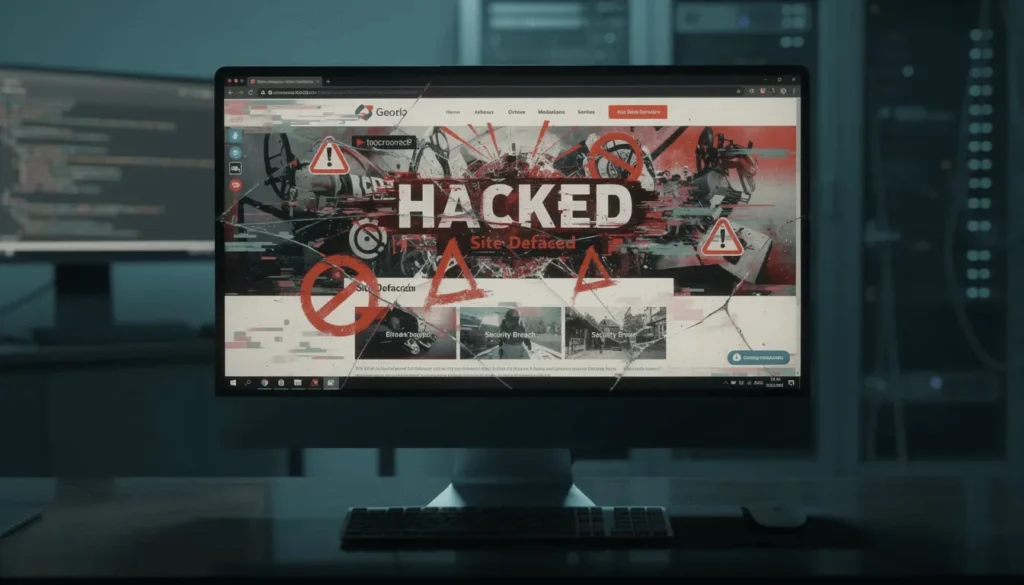

La desfiguración de sitios web en WordPress es una de las formas más visibles y dañinas de ciberataques. Cuando un sitio es desfigurado, los atacantes alteran el contenido visible, inyectan código malicioso o redirigen a los usuarios a sitios web dañinos.

Más allá del daño a la reputación, la desfiguración puede generar pérdida de tráfico, penalizaciones en los motores de búsqueda y comprometer la confianza del usuario.

Comprender qué la desfiguración de WordPress , cómo solucionarla rápidamente y cómo prevenirla a largo plazo es fundamental para mantener un sitio web seguro y confiable.

TL;DR: Desfiguración del sitio web de WordPress

- La desfiguración de WordPress ocurre cuando los atacantes explotan las debilidades de seguridad para alterar el contenido del sitio o inyectar malware.

- Las causas comunes incluyen contraseñas débiles, complementos o temas obsoletos y controles de acceso deficientes.

- La respuesta inmediata implica sacar el sitio de línea, preservar la evidencia y asegurar las credenciales.

- La limpieza requiere eliminar archivos maliciosos, reparar la base de datos y restaurar desde copias de seguridad limpias.

- La prevención a largo plazo se basa en actualizaciones, autenticación sólida, monitoreo, copias de seguridad y un WAF.

¿Qué es la desfiguración del sitio web de WordPress?

La desfiguración de sitios web de WordPress ocurre cuando usuarios no autorizados acceden a un sitio y modifican su contenido sin permiso. Esto suele implicar reemplazar páginas con mensajes de spam, contenido político, firmas de hackers o insertar scripts o enlaces maliciosos.

Las características comunes incluyen:

- Página de inicio o páginas de destino modificadas

- Se inyectan enlaces de spam ocultos en publicaciones o plantillas.

- Redirecciones a sitios web maliciosos o de phishing

- Advertencias de los motores de búsqueda que marcan el sitio como inseguro

La desfiguración suele ser un síntoma de problemas de seguridad más profundos, como credenciales comprometidas o complementos vulnerables.

Cómo se ve la desfiguración de un sitio web (señales de alerta temprana)

A continuación se muestran los indicadores más comunes de que un sitio web de WordPress puede haber sido desfigurado.

Cambios de contenido visible

Una de las señales más claras de la desfiguración de un sitio web es el contenido visible no autorizado. Los atacantes pueden reemplazar la página de inicio con spam, mensajes políticos o etiquetas de hacker para hacer evidente su presencia.

En otros casos, los cambios son más sutiles. Por ejemplo, se pueden insertar enlaces o scripts maliciosos en páginas, entradas o plantillas sin alterar el diseño general.

Como resultado, los usuarios pueden interactuar sin saberlo con contenido dañino, lo que aumenta los riesgos de seguridad y cumplimiento .

Redirecciones inesperadas

Otro indicador importante de desfiguración es un comportamiento de redirección inesperado. Los visitantes pueden ser redirigidos automáticamente a páginas de phishing, sitios web de juegos de azaro dominios maliciosos.

A menudo, estas redirecciones se activan de forma selectiva, por ejemplo, apareciendo solo para usuarios móviles o visitantes nuevos. Por lo tanto, es posible que los propietarios de sitios web no detecten el problema inmediatamente, mientras que los usuarios y los motores de búsqueda ya se ven afectados.

Señales de tráfico y SEO

Finalmente, la desfiguración suele causar problemas notables de SEO y rendimiento. Las caídas repentinas del tráfico orgánico pueden indicar que los motores de búsqueda han detectado actividad maliciosa.

Además, es posible que las páginas se desindexen o que aparezcan advertencias en los resultados de búsqueda que indiquen que el sitio no es seguro. Por lo tanto, es fundamental supervisar las analíticas y las alertas de Search Console para una detección temprana.

Contratación de soporte de WordPress para una solución rápida

Cuando un sitio de WordPress sufre daños, el tiempo es crucial. Contratar soporte profesional de WordPress ayuda a contener el daño, restaurar el sitio más rápido y minimizar el impacto en el SEO y el negocio.

Los beneficios de la intervención de un experto incluyen:

- Identificación rápida del vector de ataque

- Eliminación segura de malware sin pérdida de datos

- Recuperación desde copias de seguridad limpias

- Refuerzo de seguridad adecuado para evitar la reinfección

El soporte profesional es especialmente importante cuando la desfiguración se repite, las copias de seguridad no están disponibles o el sitio maneja datos confidenciales de los usuarios.

Causas comunes de desfiguración de sitios web de WordPress

Comprender las causas fundamentales de la desfiguración de sitios web de WordPress es esencial para prevenir ataques recurrentes y fortalecer la seguridad general del sitio. En la mayoría de los casos, la desfiguración no ocurre de forma aleatoria.

En cambio, los atacantes explotan debilidades conocidas que no se han abordado con el tiempo. Al identificar estas vulnerabilidades a tiempo, los propietarios de sitios web pueden tomar medidas correctivas antes de que se produzcan daños graves.

A continuación se presentan las causas más comunes de desfiguración del sitio de WordPress, explicadas brevemente para mayor claridad y prevención.

Contraseñas de administrador débiles o reutilizadas

Una de las vías de entrada más frecuentes para los atacantes son las contraseñas de administrador débiles o reutilizadas. Cuando las credenciales de inicio de sesión son fáciles de adivinar o se reutilizan en múltiples plataformas, los hackers pueden obtener acceso no autorizado mediante de fuerza bruta o robo de credenciales.

Además, si una contraseña ha sido expuesta en una filtración de datos anterior, es posible que los atacantes ya tengan acceso sin que se activen alertas obvias. Por lo tanto, implementar contraseñas seguras y únicas para todas las cuentas de administrador es un requisito fundamental de seguridad.

Núcleo, complementos o temas de WordPress obsoletos

Otra causa importante de desfiguración es el software obsoleto. El núcleo, los plugins y los temas de WordPress reciben parches de seguridad periódicamente para corregir vulnerabilidades conocidas.

Sin embargo, cuando las actualizaciones se retrasan o se ignoran, los atacantes pueden explotar vulnerabilidades de dominio público para inyectar código malicioso o alterar el contenido del sitio. Como resultado, incluso los plugins confiables pueden convertirse en un riesgo de seguridad si no se mantienen actualizados.

Plugins y temas anulados o pirateados

Aunque los plugins y temas anulados pueden parecer rentables, suelen contener malware oculto o puertas traseras. En muchos casos, los atacantes distribuyen intencionalmente software pirateado con cargas maliciosas incrustadas en el código.

Por lo tanto, instalar estos temas o plugins puede comprometer inmediatamente un sitio de WordPress, lo que puede provocar desfiguración, redirecciones o robo de datos. Usar software con licencia de fuentes confiables reduce significativamente este riesgo.

Permisos de archivos inseguros

Los permisos incorrectos de archivos y directorios también pueden exponer un sitio de WordPress a ataques desfigurados. Cuando usuarios no autorizados pueden escribir en los archivos, los atacantes pueden modificar fácilmente los archivos principales, inyectar scripts o reemplazar contenido.

Por ejemplo, permisos demasiado permisivos como 777 permiten que cualquiera escriba en archivos críticos. Por lo tanto, mantener una configuración de permisos adecuada es fundamental para el fortalecimiento de WordPress.

Credenciales de base de datos o FTP expuestas

FTP y de base de datos suelen pasarse por alto, pero proporcionan acceso directo a la infraestructura principal de un sitio web. Si estas credenciales se filtran, se reutilizan o se almacenan de forma insegura, los atacantes pueden eludir WordPress por completo y modificar archivos o bases de datos directamente.

Como resultado, la desfiguración puede ocurrir incluso cuando las contraseñas de administrador permanecen seguras. Rotar las credenciales y limitar el acceso son medidas preventivas esenciales.

Falta de supervisión de seguridad o protección de firewall

Finalmente, la ausencia de una monitorización activa de la seguridad dificulta la detección y la detención temprana de ataques. Sin un firewall o un sistema de detección de intrusiones, la actividad maliciosa puede pasar desapercibida durante largos periodos.

En consecuencia, los atacantes pueden explotar vulnerabilidades repetidamente, causando daños constantes. La implementación de un firewall de aplicaciones web (WAF) y la monitorización en tiempo real mejoran significativamente la detección y la respuesta ante amenazas.

En muchos casos, la desfiguración de WordPress se produce porque vulnerabilidades conocidas permanecen sin parchear durante largos periodos. Abordar estas causas comunes de forma proactiva es la forma más eficaz de prevenir futuros ataques y mantener un sitio web seguro.

¿Cómo arreglar un sitio web de WordPress dañado?

Solucionar la desfiguración de WordPress requiere un enfoque estructurado y cauteloso para evitar la reinfección. Los pasos clave incluyen:

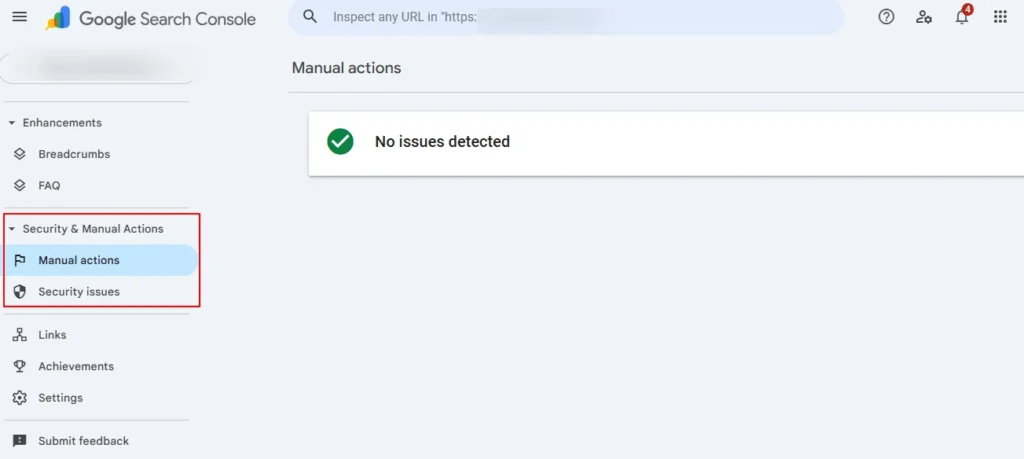

Alertas de Google Search Console (Primera confirmación)

Google Search Console suele ser la primera fuente fiable que confirma que un sitio de WordPress ha sido comprometido. En muchos casos, Google detecta actividad maliciosa antes de que los propietarios del sitio detecten problemas visibles. Por lo tanto, revisar las alertas de Search Console debería ser el punto de partida si se sospecha de una alteración.

- Revisar el informe de problemas de seguridad: Comienza abriendo la sección Problemas de seguridad en Google Search Console. Aquí, Google detecta malware, contenido pirateado o spam durante los rastreos.

- Identificar las URL afectadas: Identifique y copie cuidadosamente todas las URL afectadas que aparecen en el informe. Estas URL guiarán su proceso de limpieza y le ayudarán a garantizar que no se pase por alto ninguna página infectada.

- Tenga en cuenta el tipo de advertencia: Observe si el problema es malware, spam o contenido pirateado. Cada uno requiere un enfoque de limpieza ligeramente diferente.

- Planifique la limpieza antes de la revisión: Es importante no solicitar una revisión hasta que se complete la remediación. Enviar una revisión prematuramente puede retrasar la restauración de la confianza.

Respuesta inmediata a un sitio web pirateado

Una vez confirmada la desfiguración, es fundamental actuar de inmediato para limitar mayores daños. Actuar con rapidez ayuda a prevenir la pérdida de datos, las penalizaciones de SEOy la reinfección.

En primer lugar, bloquee temporalmente el acceso público al sitio. Esto evita que los usuarios y los motores de búsqueda interactúen con contenido malicioso. Al mismo tiempo, deshabilite cualquier punto de entrada vulnerable, como complementos vulnerables o paneles de administración expuestos.

Sin embargo, evite sobrescribir archivos inmediatamente. Conservar los registros, las marcas de tiempo y el estado de los archivos es esencial para identificar cómo se produjo la vulneración y prevenir incidentes futuros.

Verificar el acceso al sitio y las credenciales de inicio de sesión

Tras la contención, se debe revisar el control de acceso para garantizar que los atacantes sean completamente eliminados del sistema. Para ello, siga los pasos a continuación:

- Acceso seguro de administrador: Intente iniciar sesión en el panel de administración de WordPress desde una dirección IP segura y confiable. Si el acceso falla, es posible que sus credenciales ya estén comprometidas.

- Verificar usuarios administradores: A continuación, revise la

wp_usersdirectamente para confirmar que todas las cuentas de administrador sean legítimas. Los atacantes suelen crear usuarios administradores ocultos para acceso persistente.

Por último, elimine a los usuarios no autorizados y restablezca inmediatamente todas las contraseñas comprometidas, incluidos los roles de administrador, editor y colaborador.

Poner el sitio en modo de mantenimiento

Antes de comenzar la limpieza, el sitio debe colocarse en un estado fuera de línea controlado para evitar una mayor explotación.

Habilite una de modo de mantenimiento para informar a los visitantes que el sitio no está disponible temporalmente. Al mismo tiempo, aplique una directiva de no indexación para evitar que los motores de búsqueda indexen las páginas infectadas durante la limpieza.

Este entorno controlado garantiza que los esfuerzos de remediación no introduzcan nuevas vulnerabilidades.

Contacte a su proveedor de hosting

Tu proveedor de hosting desempeña un papel fundamental en la respuesta a incidentes, especialmente a nivel de servidor. Por lo tanto, notifica inmediatamente al soporte de hosting sobre la brecha de seguridad. La mayoría de los proveedores cuentan con equipos especializados en seguridad o abuso.

Además, solicite acceso sin procesar, registros de erroresy registros del servidor para ayudar a rastrear el vector de ataque. Por último, si el sitio está en un alojamiento compartido, solicite el aislamiento temporal de la cuenta para evitar la contaminación entre sitios.

Realice una copia de seguridad del estado actual (antes de limpiar)

Incluso aunque el sitio esté comprometido, crear una copia de seguridad es esencial para la investigación y la recuperación.

- Descargue todos los archivos del sitio web a través de SFTP para preservar el estado actual.

- Exportar la base de datos completa de WordPress, incluidas todas las tablas.

Además, archiva los registros del servidor y de acceso para su posterior análisis forense.

Restaurar desde una copia de seguridad limpia (si está disponible)

Si existe una copia de seguridad limpia, la restauración puede acelerar significativamente la recuperación. Para empezar:

- Confirme que la copia de seguridad es anterior a la vulneración. Restaurar una copia de seguridad infectada reintroducirá malware.

- , restaure la copia de seguridad solo en un entorno de prueba . Esto permite realizar pruebas sin afectar el sitio en producción.

Antes de publicarlo, escanee y pruebe el sitio restaurado para detectar amenazas ocultas.

Bloquear el acceso y prevenir ataques de fuerza bruta

Una vez iniciada la recuperación, el fortalecimiento del acceso es esencial para evitar ataques repetidos. Para empezar:

- Imponga contraseñas seguras y únicas en todos los roles de usuario.

- Habilite la autenticación multifactor para todas las cuentas de administrador para agregar una capa adicional de seguridad.

Por último, revoque las cuentas de administrador no utilizadas y regenere los SALT de WordPress en wp-config.php para invalidar las sesiones antiguas.

Fortalecer el inicio de sesión y supervisar el acceso

Además de proteger las credenciales, es igualmente importante supervisar el comportamiento de inicio de sesión para detectar y detener ataques a tiempo. Los ataques de fuerza bruta suelen tener como objetivo la página de inicio de sesión de WordPress, por lo que los controles proactivos son esenciales.

- Instale plugins confiables de seguridad o limitación de la tasa de inicio de sesión para restringir el número de intentos de inicio de sesión dentro de un plazo definido. Esto reduce significativamente el éxito de los ataques automatizados de fuerza bruta.

- Configure el bloqueo automático de IP tras varios intentos fallidos de inicio de sesión. De esta forma, se evita que fuentes sospechosas accedan repetidamente a la página de inicio de sesión.

Por último, revise diariamente los registros de inicio de sesión fallido para identificar patrones inusuales o intentos de acceso repetidos, lo que le permitirá responder antes de que un ataque se intensifique.

Abordar las contraseñas y credenciales filtradas

Una vez que un sitio de WordPress se ve comprometido, abordar las contraseñas y credenciales filtradas se convierte en una prioridad crítica.

- Comience por forzar el restablecimiento de contraseñas para todos los usuarios afectados, con especial atención a los administradores y editores que tienen privilegios elevados.

- A continuación, verifique las direcciones de correo electrónico y las credenciales de inicio de sesión expuestas con bases de datos de violaciones conocidas para identificar cuentas previamente comprometidas.

- Además, rote las contraseñas del FTP, de la base de datos y del panel de control de alojamiento para invalidar inmediatamente cualquier acceso robado.

Por último, revise los archivos de configuración y la configuración del servidor para eliminar las credenciales almacenadas de archivos no seguros o configuraciones obsoletas, garantizando así que los atacantes no puedan reutilizar datos de autenticación antiguos.

Actualizar y limpiar complementos y temas

Mantener los componentes de WordPress actualizados es esencial para cerrar las vulnerabilidades de seguridad que los atacantes comúnmente explotan.

- Comience por actualizar el núcleo de WordPress a la última versión estable para garantizar que se apliquen los parches de seguridad críticos.

- A continuación, actualice todos los complementos y temas instalados, ya que las extensiones obsoletas suelen contener brechas de seguridad conocidas.

- Al mismo tiempo, elimine todos los complementos y temas no utilizados, obsoletos o abandonados para reducir la superficie de ataque general.

Por último, elimine por completo las extensiones nulas o pirateadas, ya que con frecuencia incluyen malware oculto o puertas traseras que pueden volver a infectar el sitio.

Complementos y temas de auditoría para detectar malware

La auditoría de complementos y temas en busca de malware ayuda a identificar amenazas que los análisis automatizados pueden pasar por alto.

- Comience por comparar los archivos de temas activos con los originales limpios de la fuente oficial para detectar cambios no autorizados.

- Luego, escanee los directorios de complementos en busca de archivos PHP desconocidos o modificados recientemente que puedan indicar código inyectado.

- Además, busque códigos ofuscados, cadenas codificadas o nombres de archivos sospechosos que se utilizan comúnmente para ocultar malware.

Si detecta algún compromiso, reemplace o reinstale los complementos o temas afectados de proveedores verificados.

Escanear archivos y eliminar puertas traseras ocultas

Escanear los archivos del sitio web es fundamental para garantizar que los atacantes no puedan recuperar el acceso después de la limpieza.

- Comience ejecutando un análisis completo de malware en todos los archivos del sitio web para identificar amenazas conocidas.

- A continuación, busque manualmente en los directorios wp-content y uploads archivos PHP no autorizados, que suelen usarse como puertas traseras.

- Además, revise los archivos .htaccess y de configuración del servidor para detectar redirecciones maliciosas o reglas inyectadas.

Por último, elimine todas las puertas traseras ocultas para eliminar por completo los puntos de acceso persistentes.

Comprobar la carga de archivos y los permisos

La gestión adecuada de las cargas y los permisos de archivos reduce el riesgo de ejecución de archivos maliciosos.

- Restrinja los tipos de archivos permitidos para evitar que los atacantes carguen scripts dañinos.

- Aplique los permisos de archivos y directorios correctos de acuerdo con los estándares de seguridad de WordPress para limitar el acceso no autorizado.

Además, identifique y ponga en cuarentena los archivos cargados sospechosos para un análisis más detallado y deshabilite la ejecución de PHP en los directorios de carga siempre que sea posible.

Limpiar la base de datos de WordPress

Limpiar la base de datos de WordPress es esencial para eliminar infecciones ocultas que alimentan el spam y las redirecciones.

- Escanee todas las tablas de la base de datos en busca de scripts inyectados, enlaces maliciosos o contenido sospechoso.

- Elimine usuarios administradores no autorizados, opciones desconocidas y trabajos cron no autorizados creados por atacantes.

Además, limpie las publicaciones, páginas y el contenido de los widgets infectados y exporte una copia de seguridad de la base de datos limpia y verificada después de la remediación.

Volver a escanear el sitio en vivo y usar Google Search Console

Después de la limpieza, volver a escanear el sitio en vivo garantiza que se hayan eliminado por completo todas las amenazas de seguridad.

- Comience ejecutando análisis de malware externos para confirmar que el sitio web esté limpio.

- A continuación, vuelva a escanear todas las URL afectadas anteriormente para verificar que ya no contengan contenido malicioso.

- Una vez confirmado, envíe las páginas limpias para su revisión en Google Search Console.

Continúe monitoreando de cerca el de problemas de seguridad hasta que se eliminen todas las advertencias y se restablezca la confianza.

Recuperar y reiniciar el sitio web

Es importante recuperar y relanzar el sitio web con cuidado para evitar que se vuelvan a producir problemas.

- Comience por volver a cargar los archivos limpios desde un entorno de prueba seguro al sitio en vivo.

- Deshabilite el modo de mantenimiento solo después de completar las pruebas finales de funcionalidad y seguridad.

- Luego, borre los cachés del servidor, del complemento y de la CDN para garantizar que los visitantes reciban contenido limpio.

Por último, supervise de cerca los patrones de tráfico y los registros de acceso durante el período de relanzamiento inicial para detectar cualquier actividad sospechosa de forma temprana.

¿Cómo prevenir la desfiguración de WordPress a largo plazo?

Al seguir las mejores prácticas comprobadas, los propietarios de sitios pueden reducir significativamente el riesgo de desfiguración futura y mantener la estabilidad a largo plazo.

- Habilite un firewall de aplicaciones web (WAF) para filtrar el tráfico malicioso antes de que llegue a su sitio web. Un WAF bloquea ataques comunes como la inyección SQL, el cross-site scriptingy los intentos de fuerza bruta, lo que proporciona una primera línea de defensa esencial.

- A continuación, refuerce la autenticación imponiendo contraseñas seguras y únicas para todos los usuarios. Además, habilite la autenticación de dos factores para las cuentas de administrador para añadir una capa adicional de seguridad, incluso si las credenciales se ven comprometidas.

- Igualmente importante, limite los privilegios de administrador solo a quienes los necesiten estrictamente. Revise periódicamente las cuentas de usuario y elimine los accesos no utilizados o inactivos para reducir posibles puntos de entrada.

- Además, mantén el núcleo, los plugins y los temas de WordPress actualizados en todo momento. Las actualizaciones suelen incluir parches de seguridad que solucionan vulnerabilidades conocidas que los atacantes explotan activamente.

Por último, ejecute análisis de malware programados para detectar problemas de forma temprana y mantenga copias de seguridad periódicas externas para garantizar una recuperación rápida si ocurre un incidente.

La monitorización continua y las auditorías de seguridad reducen aún más la probabilidad de futuras desfiguraciones.

Conclusión

La desfiguración del sitio web de WordPress no es sólo un problema estético; es un incidente de seguridad grave que puede afectar el tráfico, las clasificaciones y la credibilidad de la marca.

Una acción rápida, una limpieza adecuada y un fortalecimiento de la seguridad a largo plazo son esenciales para recuperarse completamente y evitar que vuelva a ocurrir.

Ya sea que se gestione internamente o a través del soporte profesional de WordPress, una estrategia de seguridad proactiva es la defensa más eficaz contra ataques de desfiguración.

Preguntas frecuentes sobre la desfiguración de sitios web

¿Cómo suele verse comprometido un sitio de WP?

Un sitio de WordPress a menudo se ve comprometido debido a fallas de seguridad como contraseñas débiles, temas y complementos obsoletos y fallas de seguridad conocidas que los atacantes explotan para desfigurar sitios web o robar datos.

¿Por qué es importante la seguridad web para recuperar un sitio pirateado?

La seguridad web es esencial porque un sitio pirateado puede exponer datos confidenciales, archivos infectados o indicar una posible violación de datos que puede afectar las operaciones en línea de una empresa y dañar la confianza en una tienda digital.

¿Cómo afectan las contraseñas a la seguridad del sitio web de WordPress?

Las contraseñas de usuario deficientes, las combinaciones de contraseñas reutilizadas y la falta de contraseñas seguras permiten a los atacantes con conocimientos técnicos mínimos eludir las medidas de seguridad y obtener acceso no autorizado.

¿Puede la desfiguración de WordPress afectar la confianza del cliente?

Sí, un sitio desfigurado indica una seguridad de red débil y puede llevar a una pérdida de credibilidad, especialmente si los clientes creen que sus datos confidenciales o pagos protegidos por un certificado SSL están en riesgo.

¿Qué acciones a largo plazo previenen la reinfección?

Seguir las mejores prácticas de seguridad, parchear periódicamente las vulnerabilidades, monitorear los archivos infectados y tratar la seguridad de WordPress como un componente crítico de la administración del sitio reduce el riesgo de ataques repetidos.