Website-Angriffe sind längst keine seltenen technischen Zwischenfälle mehr, die nur wenige unglückliche Websites betreffen. Sie sind an der Tagesordnung und betreffen Unternehmen jeder Größe. Von Online-Shops und Mitgliederseiten bis hin zu Agenturportfolios und Unternehmensplattformen – keine Website ist mehr sicher. Automatisierte Bots scannen das Web sekündlich nach veralteten Plugins, schwachen Passwörtern, ungeschützten APIs und falsch konfigurierten Servern. Sobald sie eine Schwachstelle finden, schlagen sie innerhalb von Sekunden zu.

Hier spielen Firewalls eine entscheidende Rolle in der Verteidigung. Viele gehen jedoch fälschlicherweise davon aus, dass die Wahl einer Firewall eine einfache Entscheidung ist. Tatsächlich gibt es zwei grundverschiedene Firewall-Typen mit völlig unterschiedlichen Funktionsweisen: Cloud-Firewalls und Endpoint-Firewalls. Viele Website-Betreiber entscheiden sich für einen dieser Typen, ohne genau zu verstehen, was er schützt und was nicht. Dieser Vergleich hilft Ihnen, beide Typen besser zu verstehen, damit Sie Ihre Website optimal absichern können.

Was bewirkt eine Firewall wirklich für eine Website?

Eine Firewall fungiert als Sicherheitskontrolle zwischen Ihrer Website und dem eingehenden Datenverkehr. Jeder Besuch, jeder Anmeldeversuch, jede Formularübermittlung und jede API-Anfrage durchläuft eine Sicherheitsprüfung, bevor sie Ihren Server oder Ihre Anwendung erreicht.

Moderne Firewalls blockieren nicht mehr nur einfache IP-Adressen. Sie analysieren Anfragemuster, Header, Nutzdaten, Anmeldeverhalten, bekannte Angriffssignaturen und ungewöhnliche Nutzungsmuster. Ihre Aufgabe ist es, schädlichen Datenverkehr zu stoppen, bevor dieser Schwachstellen in Ihrer Website-Software ausnutzen kann.

Website-Betreiber verwechseln oft Server-, Anwendungs- und Netzwerk-Firewalls. Cloud-Firewalls schützen den Datenverkehr am Netzwerkrand, bevor er Ihren Server erreicht. Endpunkt-Firewalls schützen Ihre Webanwendung, nachdem der Datenverkehr Ihre Website-Umgebung erreicht hat. Beide erfüllen sehr unterschiedliche, aber sich ergänzende Zwecke.

Schützen Sie Ihre Website mit mehrstufigem Firewall-Schutz

Schützen Sie Ihre WordPress-Website mit Cloud- und Endpoint-Firewall-Einrichtung, Echtzeitüberwachung, Updates und fortlaufendem Sicherheitsmanagement durch die Website-Wartungspläne von Seahawk.

Was ist eine Cloud-Firewall?

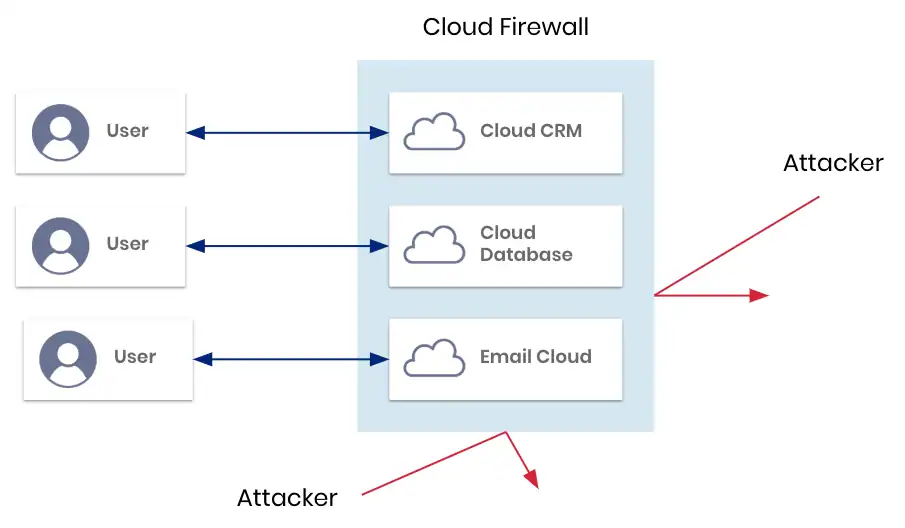

Eine Cloud-Firewall befindet sich zwischen dem Besucher und Ihrem Webserver. Wenn ein Nutzer Ihre Domain in seinen Browser eingibt, wird der Datenverkehr zunächst über das Netzwerk des Cloud-Firewall-Anbieters geleitet. Die Firewall prüft den Datenverkehr in Echtzeit. Erscheint die Anfrage legitim, wird sie an Ihren Server weitergeleitet oder gegebenenfalls direkt aus dem Cache ausgeliefert. Ist die Anfrage schädlich, wird sie blockiert, bevor sie Ihre Hosting-Umgebung erreicht.

Cloud-Firewalls basieren maßgeblich auf der Analyse des globalen Datenverkehrs. Sie überwachen gleichzeitig riesige Anfragemengen über zahlreiche Websites hinweg. Dadurch können sie groß angelegte Bot-Aktivitäten, Brute-Force-Angriffe und DDoS-Angriffe sehr effizient erkennen.

Die meisten Cloud-Firewalls fungieren auch als Reverse-Proxys und Content-Delivery- Layer. Das bedeutet, dass sie die Website-Geschwindigkeit verbessern und gleichzeitig den Datenverkehr filtern können.

Wie Cloud-Firewalls den Datenverkehr untersuchen

Cloud-Firewalls analysieren die IP-Reputation, den geografischen Ursprung, ungewöhnliche Anfragehäufigkeit, Angriffssignaturen und ungewöhnliches Surfverhalten. Sie wenden außerdem Regeln zur Ratenbegrenzung und Bot-Erkennung an, um zu verhindern, dass automatisierte Angriffe Ihre Website überfluten.

Wichtigste Vorteile der Verwendung einer Cloud-Firewall

Cloud-Firewalls eignen sich hervorragend zum Schutz von Websites vor Massenangriffen, die Ihren Server andernfalls überlasten würden.

Einer der größten Vorteile ist der Schutz vor großflächigen Denial-of-Service-Angriffen. Wenn Tausende von schädlichen Anfragen gleichzeitig auf Ihre Website eingehen, fängt die Cloud-Firewall die Last ab, bevor sie Ihren Server erreicht.

Cloud-Firewalls tragen außerdem zur Reduzierung der Serverressourcen bei. Die Cloud-Firewall filtert schädlichen Datenverkehr, bevor dieser Ihre Hosting-Umgebung erreicht, sodass Ihr Server weniger CPU- und Arbeitsspeicherressourcen benötigt. Dies trägt dazu bei, Verfügbarkeit und Leistung auch bei Angriffsversuchen aufrechtzuerhalten.

Ein weiterer Vorteil ist das globale Caching und die globale Inhaltsbereitstellung. Viele Cloud-Firewalls speichern zwischengespeicherte Versionen Ihrer Website auf Servern weltweit. Besucher erhalten Inhalte schneller, und Ihr Server muss weniger Anfragen direkt bearbeiten.

Cloud-Firewalls lassen sich zudem sehr einfach implementieren. In den meisten Fällen ist lediglich eine DNS-Änderung erforderlich. Das macht sie beliebt bei Website-Betreibern, die grundlegenden Schutz wünschen, ohne ihren Website-Code zu verändern.

Einschränkungen des Cloud-Firewall-Schutzes

Cloud-Firewalls haben keinen Einblick in die Funktionsweise Ihrer Webanwendung. Sie erfassen lediglich eingehende Datenverkehrsmuster. Sie verstehen nicht, wie Ihr Content-Management-System, Ihre Plugins, Ihre Datenbank oder Ihre Benutzerberechtigungen funktionieren.

Dies wird problematisch, wenn Angriffe gezielt Software-Schwachstellen ausnutzen. Beispielsweise kann eine bösartige Anfrage für eine Cloud-Firewall normal erscheinen, aber eine bekannte Schwachstelle in einem WordPress- Plugin ausnutzen. Die Cloud-Firewall lässt diese Anfrage oft durch, da sie den Kontext Ihrer Website-Software nicht versteht.

Cloud-Firewalls lassen sich auch durch direkten IP-Zugriff umgehen. Wenn ein Angreifer Ihre Server-IP-Adresse herausfindet, kann er direkt auf Ihre Website zugreifen, ohne die Firewall zu passieren.

Ein weiteres Risiko besteht in der Abhängigkeit von der Verfügbarkeit des Firewall-Anbieters. Bei Ausfällen des Cloud-Dienstes kann Ihre Website unerreichbar werden, selbst wenn Ihr Hosting-Server einwandfrei funktioniert.

Was ist eine Endpoint-Firewall?

Eine Endpoint-Firewall läuft direkt in Ihrer Website-Umgebung. Sie wird auf Anwendungsebene installiert und arbeitet innerhalb Ihres Servers und Content-Management-Systems. Sie versteht, wie Ihre Website aufgebaut ist, wie Anfragen verarbeitet werden und wie Benutzer mit dem System interagieren.

Da die Endpoint-Firewall intern arbeitet, erfasst sie alles, was geschieht, nachdem der Datenverkehr Ihre Website erreicht hat. Sie erkennt angemeldete Benutzer, Benutzerrollen, Plugin-Funktionen, Dateizugriffsversuche und Datenbankabfragen.

Diese umfassende Transparenz ermöglicht es, Angriffe zu blockieren, die auf Netzwerkebene nicht erkannt werden können. Viele fortgeschrittene Angriffe werden erst sichtbar, wenn sie die Anwendungslogik erreichen.

Wie Endpoint-Firewalls das Verhalten überwachen

Endpoint-Firewalls prüfen eingehende Anfragen auf Plugin-Schwachstellen, überwachen Dateiänderungen, erkennen unautorisierte Code-Injektionen und blockieren verdächtiges Verhalten auf Basis von Echtzeit-Angriffssignaturen und Verhaltensanalysen.

Wichtigste Vorteile der Verwendung einer Endpoint-Firewall

Endpoint-Firewalls eignen sich hervorragend zum Schutz vor gezielten Angriffen auf Anwendungsebene. Sie sind äußerst effektiv beim Blockieren von Exploits, die auf anfällige Plugins, Themes und Kerndateien abzielen.

Da Endpoint-Firewalls Benutzerberechtigungen berücksichtigen, reduzieren sie Fehlalarme deutlich. Legitime Administratoraktivitäten werden nicht mehr so häufig versehentlich blockiert wie bei allgemeinen Netzwerkregeln.

Viele Endpoint-Firewalls bieten auch Funktionen zur Erkennung und Verhinderung von Eindringversuchen. Sie erkennen ungewöhnliche Dateimodifikationen, die Erstellung von Hintertüren, das Hochladen von Schadsoftware und Versuche zur Rechteausweitung.

Endpoint-Firewalls schützen die Website auch dann noch, wenn externe Dienste ausfallen. Sie sind für ihre Funktion nicht auf globale Netzwerke angewiesen.

Sie können auch nicht durch direkten IP-Zugriff umgangen werden, da sie innerhalb der Website selbst operieren, nachdem der gesamte Datenverkehr bereits eingetroffen ist.

Einschränkungen des Endpoint-Firewall-Schutzes

Endpoint-Firewalls nutzen Ihre eigenen Serverressourcen. Jede Anfrage, die Ihre Website erreicht, muss lokal analysiert werden. Bei stark frequentierten Websiteserhöht diese Prüfung die CPU- und Speicherauslastung. Ohne entsprechende Optimierung kann dies die Website-Geschwindigkeit beeinträchtigen.

Endpoint-Firewalls sind nicht dafür ausgelegt, großflächige Netzwerküberlastungen abzufangen. Wenn Ihr Server im Rahmen einer Denial-of-Service-Attacke von Millionen von Anfragen überlastet wird, kann die Endpoint-Firewall die Erschöpfung der Bandbreite nicht verhindern.

Sie erfordern zudem eine korrekte Konfiguration und regelmäßige Aktualisierungen, um ihre Wirksamkeit zu erhalten. Wenn Regeln veralten, werden neue Sicherheitslücken möglicherweise nicht sofort erkannt.

Endpoint-Firewall vs. Cloud-Firewall: Ein direkter Vergleich

Dieser direkte Vergleich verdeutlicht die Unterschiede zwischen Endpoint-Firewalls und Cloud-Firewalls hinsichtlich Datenverkehrsverarbeitung, Transparenz, Angriffsabdeckung, Leistung, Auswirkungen und Zuverlässigkeit. So erkennen Sie schnell, wo die Stärken und Schwächen der jeweiligen Sicherheitsebene liegen.

Standort für Verkehrsfilterung

Cloud-Firewalls filtern den Datenverkehr, bevor er Ihren Server erreicht. Sie fungieren als externer Wächter, der Bedrohungen am Netzwerkrand abwehrt. Dadurch wird Ihre Hosting-Umgebung niemals großen Mengen schädlicher Anfragen ausgesetzt. Dies ist besonders effektiv, um automatisierte Scans und Brute-Force-Angriffe frühzeitig zu stoppen.

Endpoint-Firewalls filtern den Datenverkehr, nachdem er Ihre Website erreicht hat. Sie untersuchen Anfragen innerhalb Ihrer Anwendungsumgebung. Dadurch können sie analysieren, was Benutzer tatsächlich auf der Website tun möchten. Sie können Angriffe erkennen, die erst sichtbar werden, wenn die Anwendungslogik aktiv ist.

Einblick in das Website-Verhalten

Cloud-Firewalls haben kein Verständnis für die Funktionsweise Ihrer Website-Software. Sie stützen sich ausschließlich auf Datenverkehrsmuster. Sie können nicht zwischen legitimen Administratoraktionen und bösartigen Anfragen unterscheiden, wenn beide auf Netzwerkebene ähnlich aussehen. Dies schränkt ihre Fähigkeit ein, komplexe softwarebasierte Angriffe zu stoppen.

Endpoint-Firewalls verstehen die Funktionsweise Ihres CMS, Ihrer Plugins, Benutzer und Backend-Systeme. Sie erkennen Benutzerrollen, Authentifizierungsstatus und die Interaktion von Anfragen mit Dateien und Datenbanken. Dank dieses tiefen Verständnisses können sie Angriffe stoppen, die allgemeine Verkehrsregeln umgehen.

Schutz vor Plugin- und Theme-Schwachstellen

Cloud-Firewalls bieten nur begrenzten Schutz vor softwarespezifischen Schwachstellen. Sie blockieren hauptsächlich bekannte Angriffssignaturen und verdächtige Datenverkehrsarten. Neue Zero-Day-Exploits können auf Netzwerkebene oft unbemerkt durchkommen.

Endpoint-Firewalls überwachen das Verhalten von Plugins direkt und blockieren Angriffsversuche auf Anwendungsebene. Sie erkennen ungewöhnliche Dateiänderungen, schädliche Nutzdaten und unautorisierte Funktionsaufrufe in Echtzeit. Dadurch sind sie deutlich effektiver gegen CMS-spezifische Angriffe.

DDoS-Abwehrfähigkeit

Cloud-Firewalls sind äußerst effektiv im Kampf gegen DDoS-Angriffe, indem sie massive Datenverkehrsspitzen abfangen. Ihre globale Infrastruktur ist darauf ausgelegt, plötzliche Trafficspitzen zu bewältigen, ohne Ihren Server zu beeinträchtigen. Sie können die Verbindungsrate begrenzen und schädliche Verbindungen blockieren, bevor die Bandbreite erschöpft ist.

Endpoint-Firewalls sind nicht für die Bewältigung von massiven Datenverkehrsfluten ausgelegt. Da der Datenverkehr zunächst den Server erreichen muss, können Bandbreite und Systemressourcen überlastet sein, bevor die Firewall eingreifen kann. Daher eignen sie sich nicht als primäre DDoS-Abwehrebene.

Serverressourcennutzung

Cloud-Firewalls reduzieren die Serverlast, indem sie schädliche Anfragen blockieren, bevor diese Ihre Hosting-Umgebung erreichen. Ihr Server verarbeitet nur sauberen Datenverkehr, was die Stabilität bei Angriffsversuchen verbessert. Dies trägt auch dazu bei, eine gleichbleibende Website-Performance in Zeiten hohen Datenverkehrs zu gewährleisten.

Endpoint-Firewalls erhöhen die Serverauslastung, da jede Anfrage lokal analysiert wird. Diese Prüfung beansprucht CPU- und Arbeitsspeicherressourcen Ihres Hosting-Servers. Bei stark frequentierten Websites ist die Leistungsoptimierung daher entscheidend, um ein Gleichgewicht zwischen Sicherheit und Geschwindigkeit zu gewährleisten.

Bypass-Risiko

Angreifer können Cloud-Firewalls durch direkten IP-Zugriff umgehen, wenn die Konfigurationen das DNS-Routing oder den Ursprungsserver offenlegen. Dadurch kann schädlicher Datenverkehr den Server erreichen, ohne die Firewall zu passieren. Aus diesem Grund sind eine angemessene Serverhärtung und IP-Beschränkungen unerlässlich.

Endpoint-Firewalls können nicht umgangen werden, da sie innerhalb der Website-Umgebung ausgeführt werden. Jede Anfrage, die die Anwendung erreicht, muss die Firewall-Logik durchlaufen, unabhängig vom Übertragungsweg. Dadurch wird es deutlich schwieriger, interne Angriffsversuche unentdeckt zu lassen.

Abhängigkeit von der Verfügbarkeit Dritter

Cloud-Firewalls sind vollständig von der Verfügbarkeit des Dienstanbieters abhängig. Bei einem Ausfall oder Netzwerkproblem des Anbieters kann Ihre Website unerreichbar werden, selbst wenn Ihr Hosting-Server einwandfrei funktioniert. Ihre Verfügbarkeit hängt direkt von der Zuverlässigkeit des Firewall-Anbieters ab.

Endpoint-Firewalls funktionieren auch dann weiter, wenn externe Dienste nicht verfügbar sind. Sicherheitsregeln bleiben auf Ihrem Server aktiv und Ihre Website bleibt online, solange Ihre Hosting-Infrastruktur stabil ist.

Umgang mit falsch-positiven Ergebnissen

Cloud-Firewalls blockieren mitunter legitimen Datenverkehr aufgrund allgemeiner Netzwerkregeln. Diese Regeln sind für massive globale Datenverkehrsmuster ausgelegt und können normales Nutzerverhalten fälschlicherweise als verdächtig einstufen. Dies kann zu gesperrten Kunden oder gestörten Integrationen führen.

Endpoint-Firewalls erzeugen weniger Fehlalarme, da sie den Anwendungskontext verstehen. Sie können echte Angriffe und normale Administratoraktionen wie Benutzeranmeldungen oder Plugin-Operationen deutlich genauer unterscheiden.

Installations- und Einrichtungskomplexität

Cloud-Firewalls lassen sich einfach über DNS-Einstellungen implementieren. In den meisten Fällen müssen lediglich die Nameserver geändert und Sicherheitsregeln in einem Dashboard ausgewählt werden. Dadurch eignen sie sich hervorragend für schnellen Schutz bei minimalem technischem Aufwand.

Endpoint-Firewalls müssen direkt auf der Website installiert und von Administratoren korrekt konfiguriert werden. Sie sind in die CMS-Umgebung integriert und benötigen eine entsprechende Optimierung, um hohe Sicherheit ohne Leistungseinbußen zu gewährleisten.

Warum die Verwendung nur einer Firewall Sicherheitslücken erzeugt

Moderne Cyberangriffe folgen selten einer einzigen Methode. Angreifer kombinieren Netzwerkscans, Brute-Force-Angriffe, API-Missbrauch, Plugin-Ausnutzung und Malware-Uploads in einer einzigen Kampagne. Die Verwendung nur eines Firewall-Typs hinterlässt Sicherheitslücken, die Angreifer aktiv ausnutzen.

Eine Website, die lediglich durch eine Cloud-Firewall geschützt ist, bleibt anfällig für interne Software-Schwachstellen. Eine Website, die lediglich durch eine Endpunkt-Firewall geschützt ist, bleibt anfällig für Traffic-Floods, die Server lahmlegen können, bevor die Firewall reagieren kann.

Warum mehrschichtige Firewall-Sicherheit die beste Strategie ist

Mehrschichtige Sicherheit basiert auf dem Prinzip der gestaffelten Verteidigung. Eine Cloud-Firewall filtert den Datenverkehr, wehrt Bots ab und schützt vor Denial-of-Service-Angriffen. Eine Endpoint-Firewall prüft anschließend den Datenverkehr, der die Anwendung erreicht, und blockiert interne Ausnutzungsversuche.

Dieser zweistufige Ansatz stellt sicher, dass Ihre Website durch keine einzelne Schwachstelle ungeschützt ist. Zudem verringert er das Risiko von Ausfallzeiten während aktiver Angriffskampagnen.

Optimale Firewall-Konfiguration für WordPress-Websites

WordPress ist die Basis für Millionen von Websites, zieht aber auch die meisten automatisierten Angriffe an. Plugin-Schwachstellen, veraltete Themes, schwache Administratorpasswörter und ungeschützte REST-APIs machen es zu einem häufigen Ziel.

Eine Cloud-Firewall schützt WordPress vor Traffic-Überlastungen und Bot-Angriffen. Eine Endpoint-Firewall blockiert die Ausnutzung schädlicher Plugins, Versuche zur Dateimanipulation und Angriffe zur Übernahme von Administratorrechten.

Diese Kombination bietet einen vollständigen Schutz sowohl im Außenbereich als auch im Innenbereich.

Wann sollte man ausschließlich eine Cloud-Firewall verwenden?

Die Wahl einer reinen Cloud-Firewall ist in Szenarien geeignet, in denen Leistung und grundlegende Datenverkehrsfilterung im Vordergrund stehen und die interne Angriffsfläche minimal ist.

- Statische Websites mit minimaler Backend-Funktionalität profitieren von Cloud-Firewalls, da die meisten Bedrohungen von automatisierten Bots und nicht von gezielten Angriffen ausgehen. Da keine Datenbankinteraktion oder administrative Aktivitäten stattfinden, ist eine Filterung auf Netzwerkebene oft ausreichend.

- Informationswebseiten in der Frühphase können Cloud-Firewalls nutzen, um gängige Scan- und Brute-Force-Angriffe abzuwehren, ohne dass dafür interne Sicherheitstools aufwendig entwickelt werden müssen. So bleibt die Sicherheit einfach, solange sich das Projekt noch im Aufbau befindet.

- Landingpages ohne Benutzerauthentifizierung eignen sich ideal, da keine Anmeldesysteme oder sensible Backend-Prozesse geschützt werden müssen. Cloud-Firewalls stoppen Bot-Traffic und gefälschte Formularübermittlungen effizient am Netzwerkrand.

- Projekte mit geringem Datenverkehr und kleiner digitaler Präsenz können Cloud-Schutz als schlanke Sicherheitsebene nutzen und so Kosten und Komplexität niedrig halten. Diese Websites sind typischerweise eher opportunistischen Angriffen als gezielten Sicherheitsverletzungen ausgesetzt.

Wann sollte man ausschließlich eine Endpoint-Firewall verwenden?

Verwenden Sie eine Endpoint-Firewall nur in kontrollierten Umgebungen, in denen eingeschränkte Datenverkehrsquellen und authentifizierte Benutzer die externe Angriffsfläche begrenzen.

- Interne Intranet-Systeme innerhalb einer Organisation profitieren von Endpoint-Firewalls, da alle Benutzer bereits verifiziert sind und der Datenverkehr intern verläuft. Das Hauptrisiko geht eher von Missbrauch oder kompromittierten internen Konten als von öffentlichen Angriffen aus.

- Authentifizierte Portale mit eingeschränktem Zugriff erfordern eine detaillierte Analyse des Nutzerverhaltens, die von Endpoint-Firewalls deutlich besser bewältigt wird als von Netzwerkfiltern. Sie können sogar ungewöhnliche Aktivitäten von angemeldeten Benutzern erkennen.

- Interne Anwendungen hinter einem VPN bleiben vor öffentlichen Scans verborgen, wodurch die interne Anwendungssicherheit die primäre Schutzebene darstellt. Endpoint-Firewalls schützen vor Rechteausweitung und internem Missbrauch.

- Websites mit geringem Sicherheitsrisiko und kontrollierten Datenquellen können Endpoint-Firewalls nutzen, um unautorisierte Aktionen zu blockieren und gleichzeitig die Notwendigkeit einer externen Datenverkehrsfilterung zu vermeiden. In diesen Umgebungen hat die interne Zugriffskontrolle Vorrang vor der Abwehr öffentlicher Bedrohungen.

Warum die meisten wachsenden Unternehmen beides nutzen sollten

Wachsende Unternehmen sind mit zunehmender digitaler Präsenz sowohl externen, datenverkehrsbasierten Angriffen als auch internen, softwareseitigen Bedrohungen ausgesetzt. Der Einsatz von Cloud- und Endpoint-Firewalls gewährleistet umfassenden Schutz in jeder Phase einer Cyberangriffskette, während die Endpoint-Bedrohungserkennung die Überwachung und Reaktion auf verdächtige Aktivitäten auf einzelnen Geräten unterstützt.

- Online-Shops, die Zahlungen und personenbezogene Daten verarbeiten

- Mitglieder-Websites mit nutzergenerierten Inhalten

- Die Agentur verwaltete Kundenwebsites

- Blogs und Nachrichtenplattformen mit hohem Traffic

Diese Websites sind sowohl verkehrsbasierten Angriffen als auch internen Exploit-Versuchen ausgesetzt und benötigen daher einen doppelten Schutz.

Sicherheitslücken, die die meisten Website-Betreiber übersehen

Viele Sicherheitslücken entstehen nicht durch offensichtliche Angriffsmethoden, sondern durch kleine Konfigurationsfehler.

- Ungepatchte Plugins, die stillschweigend Sicherheitslücken offenlegen

- Schwache Administrator-Zugangsdaten wurden auf mehreren Websites wiederverwendet.

- Öffentlich zugängliche Bühnenumgebungen

- Offengelegte API-Endpunkte ohne Ratenbegrenzung

- Skripte von Drittanbietern, die schädlichen Code einschleusen

Firewalls helfen, aber die Sicherheit hängt auch von der konsequenten Wartung ab.

Endgültiges Urteil: Endpoint-Firewall vs. Cloud-Firewall

Die eigentliche Lösung liegt nicht in der Wahl zwischen Endpoint- und Cloud-Firewall. Die sicherste Strategie ist die Kombination beider. Cloud-Firewalls stoppen Angreifer, bevor diese Ihren Server schädigen können. Endpoint-Firewalls verhindern Angriffe, die es dennoch auf Anwendungsebene schaffen, die Sicherheitslücke zu schließen.

Sich nur auf eine einzige Firewall zu verlassen, schafft Sicherheitslücken, die von versierten Angreifern gezielt ausgenutzt werden. Ein mehrschichtiger Firewall-Ansatz hingegen schafft sich überlappende Schutzmechanismen, die das Risiko von Sicherheitsverletzungen, Ausfallzeiten und Datendiebstahl drastisch reduzieren.

Wenn Ihre Website Umsatz, Kundendaten oder Markenvertrauen unterstützt, ist eine mehrstufige Firewall-Sicherheit nicht mehr optional, sondern unerlässlich.

Häufig gestellte Fragen

Worin besteht der Hauptunterschied zwischen Endpoint- und Cloud-Firewalls?

Cloud-Firewalls arbeiten auf Netzwerkebene, während Endpoint-Firewalls innerhalb Ihrer Webanwendung arbeiten.

Schützt eine Cloud-Firewall vor Plugin-Schwachstellen?

Cloud-Firewalls bieten nur begrenzten Schutz vor Plugin-Exploits, da ihnen der Softwarekontext fehlt.

Kann eine Endpoint-Firewall DDoS-Angriffe verhindern?

Endpoint-Firewalls sind nicht dafür ausgelegt, große Datenfluten zu bewältigen.

Ist die Verwendung beider Firewalls teuer?

Mehrstufige Sicherheitssysteme sind in der Regel deutlich günstiger als die Wiederherstellung nach einem erfolgreichen Hackerangriff.

Welche Firewall eignet sich besser für WordPress?

WordPress profitiert am meisten von einer Kombination aus Cloud- und Endpoint-Firewalls.