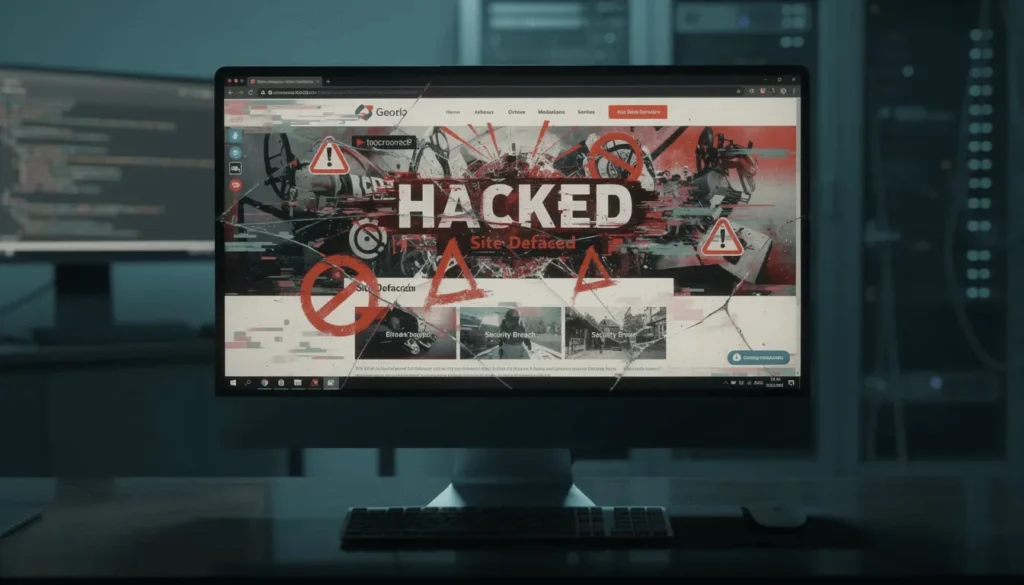

Webbplatsförstöring i WordPress är en av de mest synliga och skadliga formerna av cyberattacker. När en webbplats blir skadad ändrar angripare synligt innehåll, injicerar skadlig kod eller omdirigerar användare till skadliga destinationer.

Utöver skador på ditt rykte kan vanvård leda till trafikförlust, straff för sökmotorer och minskat användarförtroende.

Att förstå vad WordPress defacement är, hur man åtgärdar det snabbt och hur man förhindrar det på lång sikt är avgörande för att upprätthålla en säker och pålitlig webbplats.

TL;DR: Förvanskning av WordPress-webbplats

- WordPress-defacement inträffar när angripare utnyttjar säkerhetsbrister för att ändra webbplatsens innehåll eller injicera skadlig kod.

- Vanliga orsaker inkluderar svaga lösenord, föråldrade plugins eller teman och dålig åtkomstkontroll.

- Omedelbar respons innebär att webbplatsen tas offline, bevis bevaras och inloggningsuppgifter säkras.

- Rengöring kräver att skadliga filer tas bort, databasen åtgärdas och att man återställer från rena säkerhetskopior.

- Långsiktigt förebyggande är beroende av uppdateringar, stark autentisering, övervakning, säkerhetskopior och en WAF.

Vad är WordPress webbplatsdefacement?

Defacement på en WordPress-webbplats inträffar när obehöriga användare får tillgång till en webbplats och ändrar dess innehåll utan tillstånd. Detta innebär ofta att sidor ersätts med skräppostmeddelanden, politiskt innehåll, hackersignaturer eller att skadliga skript eller länkar infogas.

Vanliga egenskaper inkluderar:

- Ändrad startsida eller landningssidor

- Dolda spam-länkar injiceras i inlägg eller mallar

- Omdirigerar till nätfiske- eller skadliga webbplatser

- Sökmotorvarningar som markerar webbplatsen som osäker

Defacement är vanligtvis ett symptom på djupare säkerhetsproblem, såsom komprometterade inloggningsuppgifter eller sårbara plugin-program.

Hur webbplatsförvrängning ser ut (tidiga varningstecken)

Nedan följer de vanligaste indikationerna på att en WordPress-webbplats kan ha blivit vanställd.

Synliga innehållsändringar

Ett av de tydligaste tecknen på webbplatsförvrängning är obehörigt synligt innehåll. Angripare kan ersätta hemsidan med spam, politiska meddelanden eller hackertaggar för att göra sin närvaro tydlig.

I andra fall är ändringarna mer subtila. Till exempelkan skadliga länkar eller skript injiceras i sidor, inlägg eller mallar utan att den övergripande layouten ändras.

Som ett resultat kan användare omedvetet interagera med skadligt innehåll, vilket ökar säkerhets- och efterlevnadsriskerna .

Oväntade omdirigeringar

En annan stark indikator på defacement är oväntat omdirigeringsbeteende. Besökare kan automatiskt omdirigeras till nätfiskesidor, spelwebbplatsereller skadliga domäner.

Ofta utlöses dessa omdirigeringar selektivt, till exempel genom att de bara visas för mobilanvändare eller förstagångsbesökare. Följaktligen kanske webbplatsägare inte märker problemet omedelbart, medan användare och sökmotorer redan påverkas.

Trafik- och SEO-signaler

Slutligen orsakar defacement ofta märkbara SEO- och prestandaproblem. Plötsliga minskningar av organisk trafik kan tyda på att sökmotorer har upptäckt skadlig aktivitet.

Dessutom kan sidor bli avindexerade, eller så kan varningar visas i sökresultaten som markerar webbplatsen som osäker. Därför är det viktigt att övervaka analyser och varningar i Search Console för tidig upptäckt.

Anlita WordPress-support för en snabb lösning

När en WordPress-webbplats blir skadad är tiden avgörande. Att anlita professionell WordPress-support hjälper till att begränsa skadan, återställa webbplatsen snabbare och minimera SEO- och affärspåverkan.

Fördelarna med expertintervention inkluderar:

- Snabb identifiering av attackvektorn

- Säker borttagning av skadlig kod utan dataförlust

- Återställning från rena säkerhetskopior

- Korrekt säkerhetshärdning för att förhindra återinfektion

Professionellt stöd är särskilt viktigt när förstörelse inträffar igen, säkerhetskopior inte är tillgängliga eller webbplatsen hanterar känslig användardata.

Vanliga orsaker till WordPress-webbplatsförstöring

Att förstå grundorsakerna till WordPress-webbplatsförstöring är avgörande för att förhindra upprepade attacker och stärka webbplatsens övergripande säkerhet. I de flesta fall sker förstöring inte slumpmässigt.

Istället utnyttjar angripare kända svagheter som inte har åtgärdats över tid. Genom att identifiera dessa sårbarheter tidigt kan webbplatsägare vidta korrigerande åtgärder innan allvarlig skada uppstår.

Nedan följer de vanligaste orsakerna till att WordPress-webbplatser blir förstörda, förklarade kortfattat för tydlighetens skull och för att förebygga problem.

Svaga eller återanvända administratörslösenord

En av de vanligaste ingångspunkterna för angripare är svaga eller återanvända administratörslösenord. När inloggningsuppgifter är lätta att gissa eller återanvända på flera plattformar kan hackare få obehörig åtkomst genom brute-force- eller credential-stuffing-attacker.

Dessutom, om ett lösenord har exponerats i ett tidigare dataintrång, kan angripare redan ha åtkomst utan att utlösa uppenbara varningar. Därför är det ett grundläggande säkerhetskrav att tillämpa starka, unika lösenord för alla administratörskonton.

Föråldrad WordPress-kärna, plugins eller teman

En annan viktig orsak till förstörelse är föråldrad programvara. WordPress kärna, plugins och teman får regelbundet säkerhetsuppdateringar för att åtgärda kända sårbarheter.

Men när uppdateringar försenas eller ignoreras kan angripare utnyttja offentligt avslöjade brister för att injicera skadlig kod eller ändra webbplatsens innehåll. Som ett resultat kan även välrenommerade plugins bli en säkerhetsrisk om de inte hålls uppdaterade.

Nullerade eller piratkopierade plugins och teman

Även om ogiltigförklarade plugins och teman kan verka kostnadseffektiva, innehåller de ofta dold skadlig kod eller bakdörrar. I många fall distribuerar angripare avsiktligt piratkopierad programvara med skadliga nyttolaster inbäddade i koden.

Följaktligen kan installation av sådana teman eller plugins omedelbart kompromettera en WordPress-webbplats, vilket leder till förstörelse, omdirigeringar eller datastöld. Att använda licensierad programvara från betrodda källor minskar denna risk avsevärt.

Osäkra filbehörigheter

Felaktiga fil- och katalogbehörigheter kan också utsätta en WordPress-webbplats för förstörelse. När filer är skrivbara för obehöriga användare kan angripare enkelt ändra kärnfiler, injicera skript eller ersätta innehåll.

Till exempeltillåter alltför tillåtande behörigheter som 777 vem som helst att skriva till viktiga filer. Därför är det en viktig del av WordPress hårdare att upprätthålla korrekta behörighetsinställningar.

Exponerade FTP- eller databasuppgifter

FTP- och databasuppgifter förbises ofta, men de ger direkt åtkomst till en webbplats kärninfrastruktur. Om dessa uppgifter läcks, återanvänds eller lagras osäkert kan angripare kringgå WordPress helt och hållet och ändra filer eller databaser direkt.

Som ett resultat kan förstöring inträffa även när administratörslösenord förblir säkra. Att rotera inloggningsuppgifter och begränsa åtkomst är viktiga förebyggande åtgärder.

Brist på säkerhetsövervakning eller brandväggsskydd

Slutligen gör avsaknaden av aktiv säkerhetsövervakning det svårt att upptäcka och stoppa attacker tidigt. Utan en brandvägg eller ett system för intrångsdetektering kan skadlig aktivitet gå obemärkt förbi under långa perioder.

Följaktligen kan angripare utnyttja sårbarheter upprepade gånger och orsaka kontinuerlig skada. Implementering av en webbapplikationsbrandvägg (WAF) och realtidsövervakning förbättrar hotdetektering och -respons avsevärt.

I många fall sker WordPress-defacement eftersom kända sårbarheter förblir ouppdaterade under längre perioder. Att proaktivt åtgärda dessa vanliga orsaker är det mest effektiva sättet att förhindra framtida attacker och upprätthålla en säker webbplats.

Hur fixar man en skadad WordPress-webbplats?

Att åtgärda WordPress-förstöring kräver en strukturerad och försiktig metod för att undvika återinfektion. Viktiga åtgärder inkluderar:

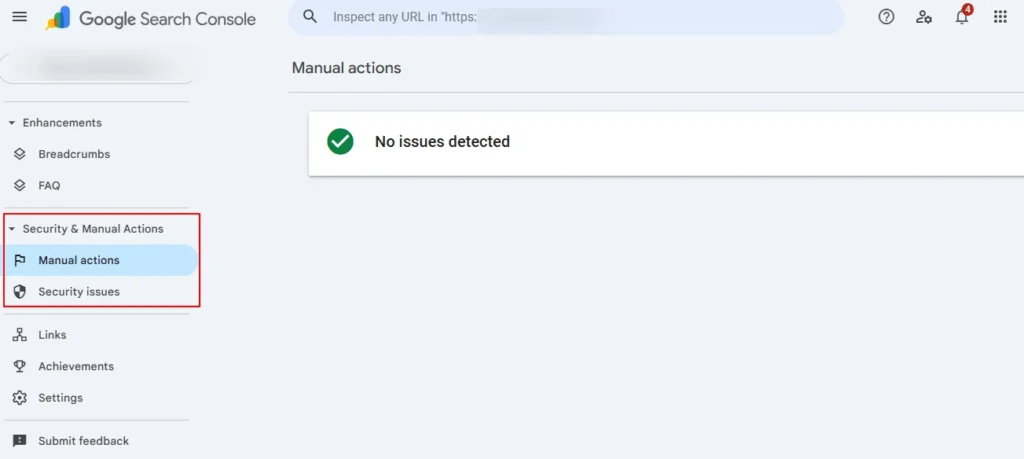

Google Search Console-aviseringar (första bekräftelsen)

Google Search Console är ofta den första pålitliga källan som bekräftar att en WordPress-webbplats har blivit komprometterad. I många fall upptäcker Google skadlig aktivitet innan webbplatsägare märker synliga problem. Därför bör du börja med att granska Search Console-varningar när du misstänker att webbplatsen har blivit skadad.

- Granska rapporten om säkerhetsproblem: Börja med att öppna avsnittet Säkerhetsproblem i Google Search Console. Här flaggar Google skadlig kod, hackat innehåll eller spam-injektioner som upptäcks under genomsökningar.

- Identifiera berörda webbadresser: Identifiera och kopiera noggrant alla berörda webbadresser som listas i rapporten. Dessa webbadresser kommer att vägleda din rensningsprocess och bidra till att inga infekterade sidor missas.

- Observera varningstypen: Notera om problemet är skadlig kod, spam eller hackat innehåll. Var och en kräver en något annorlunda rensningsmetod.

- Planera rensning före granskning: Viktigt är att inte begära en granskning förrän åtgärden är klar. Att skicka in en för tidig granskning kan försena återställningen av förtroendet.

Omedelbar respons på en hackad webbplats

När förstörelse har bekräftats är omedelbara åtgärder avgörande för att begränsa ytterligare skador. Att agera snabbt hjälper till att förhindra dataförlust, SEO-påföljderoch återinfektion.

Först, blockera tillfälligt allmänhetens åtkomst till webbplatsen. Detta förhindrar användare och sökmotorer från att interagera med skadligt innehåll. Samtidigt, inaktivera alla komprometterade ingångspunkter som sårbara plugins eller exponerade administratörspaneler.

Undvik dock att skriva över filer omedelbart. Att bevara loggar, tidsstämplar och filstatus är avgörande för att identifiera hur intrånget inträffade och förhindra framtida incidenter.

Kontrollera webbplatsåtkomst och inloggningsuppgifter

Efter inneslutning måste åtkomstkontrollen granskas för att säkerställa att angripare är helt borttagna från systemet. Följ stegen nedan för att göra detta:

- Säker administratörsåtkomst: Försök att logga in på WordPress administratörspanel från en säker och betrodd IP-adress. Om åtkomsten misslyckas kan inloggningsuppgifterna redan vara komprometterade.

- Verifiera administratörsanvändare: Granska sedan

wp_usersdirekt för att bekräfta att alla administratörskonton är legitima. Angripare skapar ofta dolda administratörsanvändare för permanent åtkomst.

Slutligen, ta bort obehöriga användare och återställ alla komprometterade lösenord omedelbart, inklusive administratörs-, redaktörs- och bidragsgivarroller.

Sätt webbplatsen i underhållsläge

Innan rensningen påbörjas bör webbplatsen försättas i ett kontrollerat offline-läge för att undvika ytterligare utnyttjande.

Aktivera en i underhållsläge för att informera besökare om att webbplatsen tillfälligt är otillgänglig. Tillämpa samtidigt ett no-index-direktiv för att förhindra att sökmotorer indexerar infekterade sidor under rensningen.

Denna kontrollerade miljö säkerställer att åtgärdsarbetet inte introducerar nya sårbarheter.

Kontakta din webbhotellsleverantör

Din webbhotellleverantör spelar en nyckelroll i incidenthanteringen, särskilt på servernivå. Så meddela omedelbart webbhotellssupporten om säkerhetsintrånget. De flesta leverantörer har dedikerade team för missbruk eller säkerhet.

Begär även rå åtkomst, felloggaroch serverloggar för att spåra attackvektorn. Slutligen, om webbplatsen använder delad hosting, begär tillfällig kontoisolering för att förhindra kontaminering mellan webbplatser.

Säkerhetskopiera aktuellt tillstånd (före rengöring)

Även om webbplatsen är komprometterad är det viktigt att skapa en säkerhetskopia för undersökning och återställning.

- Ladda ner alla webbplatsfiler via SFTP för att bevara det aktuella tillståndet.

- Exportera hela WordPress-databasen, inklusive alla tabeller.

Dessutom arkiveras server- och åtkomstloggar för senare kriminalteknisk analys.

Återställ från en ren säkerhetskopia (om tillgänglig)

Om det finns en ren säkerhetskopia kan återställningen avsevärt påskynda återställningen. Till att börja med:

- Bekräfta att säkerhetskopian är gjord innan komprometteringen. Att återställa en infekterad säkerhetskopia kommer att återinföra skadlig kod.

- Återställ säkerhetskopian först till en testmiljö . Detta möjliggör testning utan att påverka webbplatsen.

Innan du publicerar webbplatsen, skanna och testa den återställda webbplatsen efter dolda hot.

Lås åtkomst och förhindra brute force-attacker

När återhämtningen väl börjar är det viktigt att stärka åtkomsten för att stoppa upprepade attacker. För att börja:

- Tillämpa starka, unika lösenord för alla användarroller.

- Aktivera flerfaktorsautentisering för alla administratörskonton för att lägga till ett extra säkerhetslager.

Slutligen, återkalla oanvända administratörskonton och generera WordPress SALT:er i wp-config.php för att ogiltigförklara gamla sessioner.

Härda inloggning och övervaka åtkomst

Utöver att säkra inloggningsuppgifter är det lika viktigt att övervaka inloggningsbeteendet för att upptäcka och stoppa attacker tidigt. Bruteforce-försök riktar sig ofta mot WordPress inloggningssida, vilket gör proaktiva kontroller avgörande.

- Installera pålitliga insticksprogram för att begränsa inloggningsfrekvensen eller säkerhetsplugins för att begränsa antalet inloggningsförsök inom en definierad tidsram. Detta minskar avsevärt framgången för automatiserade brute-force-attacker.

- Konfigurera automatisk IP-blockering efter flera misslyckade inloggningsförsök. Genom att göra det förhindras att misstänkta källor upprepade gånger får åtkomst till inloggningssidan.

Slutligen, granska loggarna över misslyckade inloggningar dagligen för att identifiera ovanliga mönster eller upprepade åtkomstförsök, så att du kan reagera innan en attack eskalerar.

Åtgärda läckta lösenord och inloggningsuppgifter

När en WordPress-webbplats har blivit komprometteradblir det en avgörande prioritet att åtgärda läckta lösenord och inloggningsuppgifter.

- Börja med att tvinga fram lösenordsåterställningar för alla berörda användare, med särskild uppmärksamhet på administratörer och redigerare som har utökade rättigheter.

- Kontrollera sedan exponerade e-postadresser och inloggningsuppgifter mot kända databaser med intrång för att identifiera tidigare komprometterade konton.

- Dessutom, rotera lösenord för FTP, databas och kontrollpanel för att omedelbart ogiltigförklara stulen åtkomst.

Slutligen, granska konfigurationsfiler och serverinställningar för att ta bort lagrade inloggningsuppgifter från osäkra filer eller föråldrade konfigurationer, så att angripare inte kan återanvända gammal autentiseringsdata.

Uppdatera och rensa plugins och teman

Att hålla WordPress-komponenter uppdaterade är viktigt för att stänga säkerhetsproblem som angripare ofta utnyttjar.

- Börja med att uppdatera WordPress-kärnan till den senaste stabila versionen för att säkerställa att kritiska säkerhetsuppdateringar installeras.

- Uppdatera sedan alla installerade plugins och teman, eftersom föråldrade tillägg ofta innehåller kända säkerhetsluckor.

- Samtidigt, ta bort alla oanvända, föråldrade eller övergivna plugins och teman för att minska den totala attackytan.

Slutligen, ta bort ogiltigförklarade eller piratkopierade tillägg helt, eftersom dessa ofta innehåller dold skadlig kod eller bakdörrar som kan infektera webbplatsen igen.

Granska plugins och teman för skadlig kod

Att granska plugin-program och teman för skadlig kod hjälper till att identifiera hot som automatiserade skanningar kan missa.

- Börja med att jämföra aktiva temafiler med rena original från den officiella källan för att upptäcka obehöriga ändringar.

- Skanna sedan plugin- kataloger efter okända eller nyligen ändrade PHP-filer som kan tyda på injicerad kod.

- Leta dessutom efter obfuskerad kod, kodade strängar eller misstänkta filnamn som vanligtvis används för att dölja skadlig kod.

Om du upptäcker några kompromisser, ersätt eller installera om de berörda plugin-programmen eller teman från verifierade leverantörer.

Skanna filer och ta bort dolda bakdörrar

Att skanna webbplatsfiler är avgörande för att säkerställa att angripare inte kan återfå åtkomst efter rensning.

- Börja med att köra en fullständig skanning efter skadlig kod över alla webbplatsfiler för att identifiera kända hot.

- Sök sedan manuellt i wp-content- och uploads-katalogerna efter obehöriga PHP-filer, vilka ofta används som bakdörrar.

- Granska dessutom .htaccess- och serverkonfigurationsfilerna för skadliga omdirigeringar eller injicerade regler.

Slutligen, ta bort alla dolda bakdörrar för att helt eliminera ihållande åtkomstpunkter.

Kontrollera filuppladdningar och behörigheter

Att hantera filuppladdningar och behörigheter korrekt minskar risken för skadlig filkörning.

- Begränsa tillåtna filtyper för att förhindra att angripare laddar upp skadliga skript.

- Tillämpa korrekta fil- och katalogbehörigheter enligt WordPress säkerhetsstandarder för att begränsa obehörig åtkomst.

Identifiera och karantänera dessutom misstänkta uppladdade filer för vidare analys, och inaktivera PHP-körning i uppladdningskataloger där det är möjligt.

Rensa WordPress-databasen

att rensa WordPress-databasen för att ta bort dolda infektioner som driver spam och omdirigeringar.

- Skanna alla databastabeller efter injicerade skript, skadliga länkar eller misstänkt innehåll.

- Ta bort obehöriga administratörsanvändare, okända alternativ och obehöriga cron-jobb som skapats av angripare.

Rengör dessutom infekterade inlägg, sidor och widgetinnehåll och exportera en verifierad ren säkerhetskopia av databasen efter åtgärd.

Skanna om den aktiva webbplatsen och använd Google Search Console

Efter rensningen säkerställer en ny skanning av webbplatsen att alla säkerhetshot har tagits bort helt.

- Börja med att köra externa skanningar efter skadlig kod för att bekräfta att webbplatsen är ren.

- Skanna sedan om alla tidigare drabbade webbadresser för att verifiera att de inte längre innehåller skadligt innehåll.

- När du har bekräftat det, skicka in de rensade sidorna för granskning i Google Search Console.

Fortsätt att noggrant övervaka om säkerhetsproblem tills alla varningar har åtgärdats och förtroendet är återställt.

Återställ och starta om webbplatsen

Det är viktigt att återställa och starta om webbplatsen noggrant för att undvika att problemen uppstår igen.

- Börja med att ladda upp rensade filer från en säker mellanlagringsmiljö till webbplatsen igen.

- Inaktivera underhållsläget endast efter att de slutliga funktions- och säkerhetstesterna har slutförts.

- Rensa sedan server-, plugin- och CDN- cacheminnen för att säkerställa att besökarna får rent innehåll.

Slutligen, övervaka trafikmönster och åtkomstloggar noggrant under den första omstartsperioden för att upptäcka misstänkt aktivitet tidigt.

Hur man förhindrar WordPress-förstörelse på lång sikt?

Genom att följa beprövade bästa praxis kan platsägare avsevärt minska risken för framtida förstörelse och upprätthålla långsiktig stabilitet.

- Aktivera en webbapplikationsbrandvägg (WAF) för att filtrera skadlig trafik innan den når din webbplats. En WAF blockerar vanliga attacker som SQL-injektion, skriptning mellan webbplatseroch brute-force-försök, vilket ger en viktig första försvarslinje.

- sedan autentiseringen genom att tillämpa starka, unika lösenord för alla användare. Aktivera dessutom tvåfaktorsautentisering för administratörskonton för att lägga till ett extra säkerhetslager även om inloggningsuppgifterna är komprometterade.

- Lika viktigt är att begränsa administratörsbehörigheterna till endast de som absolut behöver dem. Granska regelbundet användarkonton och ta bort oanvänd eller inaktiv åtkomst för att minska potentiella intrångspunkter.

- Håll dessutom WordPress kärna, plugins och teman uppdaterade hela tiden. Uppdateringar innehåller ofta säkerhetspatchar som stänger kända sårbarheter som angripare aktivt utnyttjar.

Slutligen, kör schemalagda skanningar efter skadlig kod för att upptäcka problem tidigt och upprätthåll regelbundna externa säkerhetskopior för att säkerställa snabb återställning om en incident inträffar.

Kontinuerlig övervakning och rutinmässiga säkerhetsrevisioner minskar ytterligare sannolikheten för framtida skador.

Slutsats

Förvrängning av WordPress-webbplatser är inte bara ett kosmetiskt problem; det är en allvarlig säkerhetsincident som kan påverka trafik, ranking och varumärkesförtroende.

Snabba åtgärder, korrekt sanering och långsiktig säkerhetsstärkning är avgörande för att helt återhämta sig och förhindra upprepning.

Oavsett om det hanteras internt eller via professionell WordPress-support, är en proaktiv säkerhetsstrategi det mest effektiva försvaret mot defacement-attacker.

Vanliga frågor om webbplatsförvrängning

Hur kan en WP-webbplats vanligtvis bli komprometterad?

En WordPress-webbplats är ofta komprometterad på grund av säkerhetsbrister som svaga lösenord, föråldrade teman och plugins, samt kända säkerhetsbrister som angripare utnyttjar för att vanställa webbplatser eller stjäla data.

Varför är webbsäkerhet viktigt för återställning av en hackad webbplats?

Webbsäkerhet är avgörande eftersom en hackad webbplats kan exponera känslig data, infekterade filer eller indikera ett potentiellt dataintrång som kan påverka företagets onlineverksamhet och skada förtroendet för en digital butik.

Hur påverkar lösenord säkerheten på en WordPress-webbplats?

Dåliga användarlösenord, återanvända lösenordskombinationer och brist på starka lösenord gör att angripare med minimal teknisk expertis kan kringgå säkerhetsåtgärder och få obehörig åtkomst.

Kan WordPress-defacement påverka kundernas förtroende?

Ja, en skadad webbplats signalerar svag nätverkssäkerhet och kan leda till minskad trovärdighet, särskilt om kunder tror att deras känsliga uppgifter eller betalningar som skyddas av ett SSL-certifikat är i fara.

Vilka långsiktiga åtgärder förhindrar återinfektion?

Genom att följa bästa säkerhetspraxis, regelbundet uppdatera sårbarheter, övervaka infekterade filer och behandla WordPress-säkerhet som en kritisk del av webbplatshanteringen minskar du risken för upprepade attacker.