Bland de många hot som webbplatsägare står inför, framstår fjärrkodkörningsattacker (RCE) i WordPress som några av de farligaste.

En lyckad RCE-attack ger en angripare möjligheten att köra godtycklig skadlig kod direkt på din server, och när du märker att något är fel är skadan redan skedd.

Den här guiden förklarar vad RCE är, hur angripare gör det och varningssignalerna att vara uppmärksam på. Vi kommer också att gå igenom de praktiska steg du kan vidta just nu för att skydda din WordPress-webbplats.

TL;DR: Förhindra RCE-attacker (Remote Code Execution) i WordPress

- RCE är en av de farligaste sårbarheterna i WordPress eftersom den tillåter angripare att köra skadlig kod direkt på din server.

- De flesta RCE-attacker sker via föråldrade plugins, sårbara teman eller dåligt säkrade filuppladdningar.

- Angripare kan använda RCE-åtkomst för att installera skadlig kod, stjäla data, skapa dolda administratörskonton eller ta fullständig kontroll över din server.

- Vanliga varningstecken inkluderar oväntade administratörsanvändare, misstänkta PHP-filer, ovanlig serveraktivitet och säkerhetsvarningar från plugins.

- Att förhindra RCE kräver säkerhet på flera lager, såsom regelbundna uppdateringar, säker validering av filuppladdning, serverhärdning och begränsning av onödiga plugins.

- Verktyg som brandväggar för webbapplikationer, tvåfaktorsautentisering och kontinuerlig skanning efter skadlig kod minskar risken för utnyttjande avsevärt.

- Om du misstänker att RCE har komprometterats, agera omedelbart. Sök efter skadlig kod, rotera inloggningsuppgifter, granska loggar och återställ från en ren säkerhetskopia om det behövs.

Vad är en fjärrkodkörningsattack i WordPress?

Fjärrkodkörning är en typ av sårbarhet som gör det möjligt för en angripare att köra valfri kod på din webbserver utan att behöva fysisk eller direkt åtkomst.

Detta görs på distans genom att utnyttja svagheter i hur din WordPress-installation, plugins eller teman fungerar.

Tänk på det så här. Din server är ditt hus. Normalt sett är det bara du som har nycklarna. En RCE-sårbarhet är som en dold bakdörr som en angripare upptäckte före dig. De kan gå in, titta sig omkring, ta vad de vill ha och gå utan att du någonsin får en avisering.

Till skillnad från en defacement-attack eller ett brute force-försök, som är synliga, är RCE-attacker ofta helt tysta. Angriparen försöker inte krascha din webbplats. De vill ha beständig, tyst åtkomst till din miljö.

Här är vad en lyckad RCE-attack vanligtvis tillåter en angripare att göra:

- Stjäla känsliga uppgifter inklusive kundregister, betalningsinformation och inloggningsuppgifter

- Installera skadlig kod eller ransomware direkt på din server

- Skapa otillåtna administratörskonton för att bibehålla långsiktig åtkomst

- Använd din server för att skicka skräppost eller delta i botnätsaktivitet

- Rensa eller skada din webbplats och databas helt

RCE kallas ibland även för kodinjektion, fjärrkommandokörning eller godtycklig kodkörning beroende på sammanhanget. Men de beskriver alla samma grundläggande hot.

Misstänker du en fjärrkodexekveringsattack på din WordPress-webbplats?

Om en RCE-attack komprometterade din webbplats kan Seahawk Media snabbt ta bort skadlig kod och återställa din WordPress-webbplats säkert.

Hur utför hackare faktiskt RCE-attacker på WordPress-webbplatser?

Att förstå attackvektorerna är avgörande eftersom man inte kan försvara sig mot det man inte förstår.

Angripare använder flera väl dokumenterade ingångspunkter för att uppnå fjärrkörning av kod på WordPress-webbplatser. Låt oss gå igenom de vanligaste.

Utnyttja föråldrade plugins och teman

Detta är den absolut vanligaste vägen för RCE-attacker. När en säkerhetsforskare upptäcker en sårbarhet i ett vanligt använt plugin rapporterar de det vanligtvis privat till utvecklaren först.

Men när en patch släpps och sårbarheten blir allmänt känd börjar angriparna omedelbart skanna miljontals webbplatser efter installationer som fortfarande kör den opatchade versionen.

Ett verkligt exempel: I februari 2024 upptäcktes en oautentiserad RCE-sårbarhet spårad som CVE-2024-25600.

Inom 24 timmar efter offentliggörandet utnyttjade angripare redan aktivt webbplatser som körde den sårbara versionen.

Ett annat allmänt rapporterat exempel från 2024 gällde Bit File Manager-pluginet, där en sällsynt sårbarhet gjorde det möjligt för angripare att ladda upp och köra godtyckliga PHP-filer på drabbade webbplatser.

Fönstret mellan att en patch släpps och aktiv exploatering påbörjas mäts ofta i timmar, inte dagar. Det är så snabbt angripare agerar när en sårbarhet blir offentlig.

Viktig slutsats: Om ett plugin eller tema du använder har fler än 10 000 aktiva installationer och en kritisk sårbarhet som inte har uppdaterats meddelas, anta att din webbplats redan skannas och är målsökt.

Obegränsade eller dåligt validerade filuppladdningar

WordPress erbjuder otaliga webbplatser med funktionalitet för filuppladdning, från kontaktformulär med bilagor till medietunga portföljer och medlemsplattformar. När filuppladdningshanteringen är dåligt kodad blir det en direkt ingångspunkt för RCE.

Attacken fungerar så här. En angripare laddar upp en fil som ser ofarlig ut vid första anblicken men som egentligen är ett PHP-webshell. Ett webshell är ett litet skript som låter angriparen skicka kommandon till din server via en webbläsare, vilket i huvudsak ger dem en fjärrterminal till din miljö.

Vanliga tekniker som angripare använder för att kringgå svag uppladdningsvalidering inkluderar:

- Använda dubbla tillägg som malware.png.php för att lura grundläggande tilläggskontroller

- Ändra Content-Type-headern för att få en PHP-fil att visas som en legitim bild

- Ladda upp filer med nullbyte-injektion för att avkorta den verkliga filändelsen under serversidesbearbetning

Kärnproblemet är att många utvecklare bara kontrollerar filändelsen på klientsidan. Eller bara validerar MIME-typen utan att tillämpa den på serversidan. Båda kontrollerna är nödvändiga, och ingen av dem är tillräcklig.

Objektinjektion och avserialiseringsexploiter

PHP har en inbyggd funktion som heter unserialize() som konverterar en sträng tillbaka till ett PHP-objekt.

Om en angripare kan kontrollera vad som skickas till unserialize() kan de skapa en skadlig nyttolast som utlöser en kedja av metodanrop i din applikation, så kallad POP-kedja, som i slutändan exekverar godtycklig kod på servern.

WordPress åtgärdade själva en betydande sårbarhet i POP-kedjan i version 6.4.2.

Kärnsårbarheten i sig kunde inte utnyttjas direkt. Men i kombination med vissa plugins som hade sina egna objektinjektionsbrister skapade den en fullständig RCE-attackväg.

Detta är ett perfekt exempel på hur två till synes orelaterade sårbarheter kan kombineras för att bilda ett kritiskt hot.

Injektion av serversidesmall

Vissa WordPress-teman och sidbyggare använder mallmotorer för att rendera dynamiskt innehåll.

Om användarinmatning flödar in i dessa mallar utan ordentlig sanering kan en angripare injicera mallsyntax som utvärderas och körs av servern.

Bricks Builder CVE-2024-25600 som nämndes tidigare var i själva verket en sårbarhet för mallinjektion på serversidan i grunden.

Användarstyrd data skickades direkt till en PHP-utvärderingsfunktion via mallens renderingsmotor. Det var detta som gjorde den så farlig och så enkel att utnyttja på distans.

Fjärrattacker mot filinkludering

Fjärrinkludering av filer utnyttjar felkonfigurerade PHP-inställningar.

När direktivet allow_url_include är aktiverat och ett program använder dynamiska filsökvägar som inkluderar användarinmatning, kan en angripare tvinga din server att hämta och köra ett PHP-skript som finns på deras egen server.

Medan moderna PHP-konfigurationer inaktiverar allow_url_include som standard, har många delade hostingmiljöer och äldre WordPress-inställningar fortfarande osäkra konfigurationer som aldrig har återvänt efter den första driftsättningen.

Vilka är varningssignalerna på att din WordPress-webbplats kan ha blivit komprometterad?

Många RCE-attacker förblir dolda i veckor eller till och med månader. Angripare föredrar tyst, ihållande åtkomst framför uppenbara störningar. Det finns dock tecken som kan varna dig även om skadan inte är omedelbart synlig på webbplatsens frontend.

Här är de viktigaste röda flaggorna att se upp för:

- Säkerhetsvarningar för plugin som flaggar misstänkta eller okända PHP-skript som visas i din uppladdnings- eller plugin-katalog

- Nya administratörskonton som visas i din WordPress-instrumentpanel som du inte skapat själv

- Ovanliga toppar i serverns CPU-användning eller utgående bandbredd. Detta kan tyda på att din server används för spam eller botnätsaktivitet utan din vetskap

- Oväntade förändringar i WordPress kärnfiler, temafiler eller pluginfiler jämfört med deras verifierade originalversioner

- Misstänkta POST-förfrågningar i dina serveråtkomstloggar riktade mot filer i katalogen wp-content/uploads

- Utgående nätverksanslutningar som kommer från PHP-processer och kommunicerar med okända externa IP-adresser

- Sökmotorer flaggar din webbplats med varningar om skadlig kod eller din webbhotellleverantör stänger av ditt konto utan en tydlig förklaring

Det mest tillförlitliga sättet att upptäcka dessa tecken tidigt är genom automatiserad övervakning och filintegritetsskanning. Om du redan ser flera varningssignaler, gå till avsnittet om incidenthantering i slutet av den här artikeln.

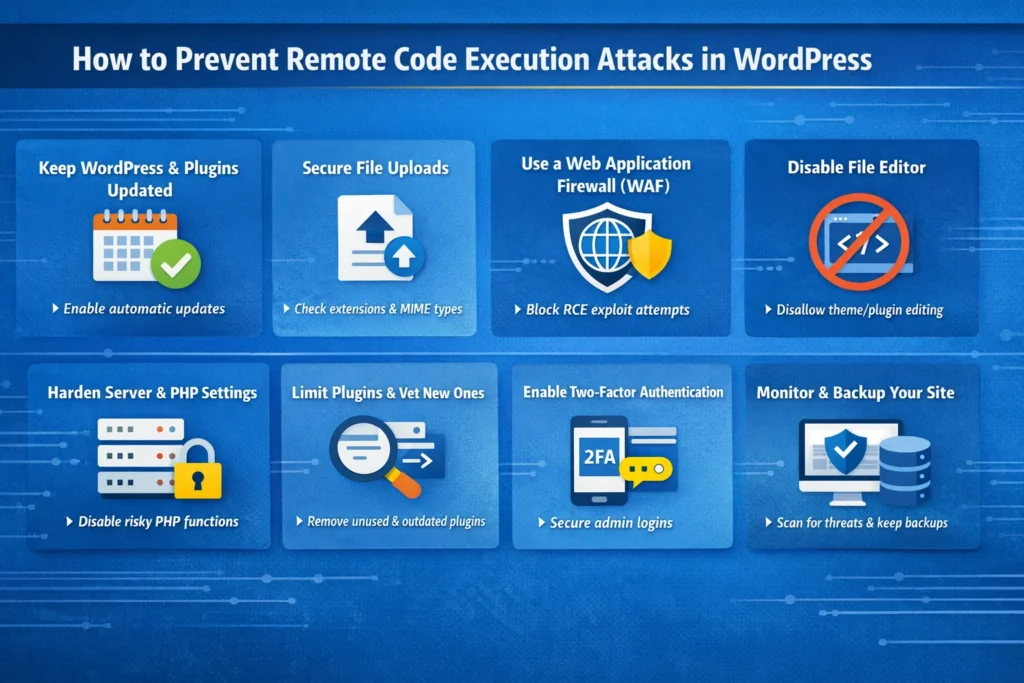

Hur man förhindrar fjärrkodsattacker i WordPress?

Att förhindra RCE-attacker handlar inte om ett enda plugin eller en enda konfigurationsändring. Det kräver flera lager av försvar i hela din WordPress-miljö.

Varje lager minskar din attackyta och gör det betydligt svårare för en angripare att hitta en fungerande ingångspunkt.

Håll WordPress Core, plugins och teman uppdaterade omedelbart

Detta är det mest effektiva du kan göra. Majoriteten av framgångsrika RCE-attacker riktar sig mot kända sårbarheter i föråldrad programvara.

Det här är sårbarheter som redan har patchar tillgängliga och väntar på att installeras. Att försena uppdateringar är den främsta anledningen till att webbplatser komprometteras i massutnyttjandekampanjer.

Så här ser en bra uppdateringsstrategi ut i praktiken:

- Aktivera automatiska bakgrundsuppdateringar för mindre WordPress-versioner genom att lägga till

define('WP_AUTO_UPDATE_CORE', 'minor');i din wp-config.php-fil.

- Prenumerera på sårbarhetsvarningar från Patchstack Intelligence så att du vet när ett plugin du kör rapporterar ett nytt säkerhetsproblem

- Granska din plugin-lista varje månad och ta bort allt som inte har fått en utvecklaruppdatering på över 12 månader, eftersom övergivna plugins konsekvent är högriskmål

- Testa uppdateringar i en mellanlagringsmiljö innan du skickar till produktion för större versionsuppgraderingar där kompatibilitetsproblem är mer sannolika

Om du hanterar flera klientwebbplatser gör ett centraliserat instrumentpanelsverktyg det betydligt enklare att hålla varje installation uppdaterad utan att manuellt logga in på var och en.

Lås alla filuppladdningsvägar på din webbplats

Om din webbplats har någon funktion som låter användare ladda upp filer, oavsett om det är via ett kontaktformulär, ett medlemskapsplugin, en WooCommerce-butik eller en portfolio-byggare, ska du som standard behandla den uppladdningsvägen som en högriskattackyta.

Så här ser korrekt härdning av filuppladdning ut:

- Validera både filändelsen och MIME-typen på serversidan vid varje uppladdning, förlita dig aldrig enbart på JavaScript-validering på klientsidan

- Upprätthåll en explicit vitlista över tillåtna filtyper och avvisa allt som inte finns på den listan med ett hårt felsvar

- Blockera dubbla tillägg på servernivå så att filer som image.php.jpg avvisas innan de når din applikationslogik

- Lagra uppladdade filer utanför webbens rotkatalog där applikationsarkitekturen tillåter, så att de inte kan nås direkt eller köras via en URL

- Blockera PHP-körning helt i uploads-mappen genom att placera en .htaccess-fil i wp-content/uploads med följande regler:

neka från alla alternativ -ExecCGI AddType text/plain .php .php5 .phtmlProffstips: Även om en angripare lyckas ladda upp ett PHP-webshell till din uppladdningsmapp, innebär blockering av PHP-körning i den katalogen att filen inte faktiskt kan köras. Denna enda .htaccess-regel har stoppat otaliga RCE-försök som annars skulle ha lyckats.

Distribuera en webbapplikationsbrandvägg med virtuell patchning

En webbapplikationsbrandvägg sitter mellan din webbplats och inkommande trafik och inspekterar förfrågningar innan de når WordPress.

En WAF av hög kvalitet blockerar kända skadliga nyttolaster, inklusive attacksignaturer som är associerade med RCE-försök, innan de kan interagera med någon sårbar kod på din server.

Den mest värdefulla WAF-funktionen för att förebygga RCE är specifikt virtuell patchning. När en kritisk sårbarhet avslöjas offentligt, skickar välrenommerade WAF-leverantörer ut en virtuell patch inom några timmar, vilket blockerar kända exploateringsförsök redan innan plugin- eller temautvecklaren släpper en officiell fix.

Detta stänger det farliga fönstret mellan avslöjande och tillgänglighet av patchar som angripare aggressivt utnyttjar.

För WordPress Cloudflare WAF med sin WordPress-specifika regeluppsättning utmärkt täckning tillsammans med stark DDoS-begränsning.

Sucuri Firewall är specialbyggd för WordPress och kombinerar skanning efter skadlig kod, CDN-prestanda och virtuell patchning i en enda hanterad lösning.

En viktig skillnad som är värd att känna till: vissa säkerhetsplugins inkluderar en inbyggd brandvägg, men den fungerar på PHP-slutpunktsnivå, vilket innebär att den fortfarande laddas inuti själva WordPress.

En molnbaserad WAF filtrerar trafik innan den ens vidrör din server, vilket gör den till en starkare första försvarslinje för att förhindra RCE-utnyttjande.

Inaktivera WordPress filredigerare i instrumentpanelen

WordPress levereras med en inbyggd kodredigerare som låter administratörer ändra tema- och plugin-filer direkt från instrumentpanelen.

Även om den är praktisk under utvecklingen blir den här editorn en stor belastning om en angripare någonsin får tillgång till ett administratörskonto. Med den aktiverad kan de injicera skadlig PHP i vilken fil som helst på webbplatsen direkt, utan att behöva FTP- eller SSH-inloggningsuppgifter.

Inaktivera det permanent i wp-config.php:

define('DISALLOW_FILE_EDIT', true); define('DISALLOW_FILE_MODS', true);Den andra konstanten går vidare genom att helt förhindra installation av plugin- och teman från instrumentpanelen.

Detta är en valfri men starkt rekommenderad inställning för produktionsmiljöer. Det innebär att ett komprometterat administratörskonto inte kan användas för att installera ett skadligt plugin via WordPress-gränssnittet.

Detta var också den rekommenderade åtgärden för CVE-2024-31210 innan WordPress släppte version 6.4.3.

Härda PHP och din serverkonfiguration

Mycket av WordPress säkerhet handlar egentligen om serversäkerhet. Även med alla plugins på din webbplats helt uppdaterade kan en felkonfigurerad server fortfarande utsätta dig för RCE-attacker på infrastrukturnivå.

Samarbeta med din värd eller systemadministratör för att implementera dessa förstärkningsåtgärder:

- Lägg till

eval(),system(),shell_exec(),passthru(),proc_open()ochpopen()i direktivet disable_functions i din php.ini för att förhindra att de farligaste PHP-körningsfunktionerna körs.

- Ställ in korrekta filbehörigheter: wp-config.php ska vara 400 eller 440, kataloger ska vara 755 och individuella filer ska vara 644

- Gör wp-config.php skrivskyddad på filsystemnivå så att inte ens delvis kodkörning kan användas för att ändra dina databasuppgifter eller säkerhetsnycklar

- Inaktivera allow_url_include i PHP-konfigurationen för att eliminera attackvektorn för fjärrfilinkludering

- Se till att PHP aldrig körs som serverns root, eftersom exekvering på root-nivå innebär att en lyckad RCE-attack har obegränsad åtkomst till hela din webbhotellsmiljö

Om du har ett hanterat WordPress-hostingabonnemang hanteras många av dessa konfigurationer på infrastrukturnivå av din leverantör. Det är fortfarande värt att bekräfta vad som täcks och inte.

Minska ditt plugin-fotavtryck och granska vad du installerar

Varje plugin på din webbplats är kod som körs på din server. Varje kodbit är en potentiell attackyta. Ju fler plugins du har, särskilt inaktiva eller övergivna sådana, desto fler ingångspunkter finns det för utnyttjande.

Följ dessa hygienrutiner för plugin konsekvent:

- Inaktivera och ta bort plugins helt som du inte längre aktivt använder. Enbart inaktivering lämnar koden kvar på servern där den fortfarande potentiellt kan riktas in genom överblivna filsökvägar

- Innan du installerar ett plugin, kontrollera dess senaste uppdateringsdatum, antal aktiva installationer och kända sårbarhetshistorik i det officiella WordPress-plugin-arkivet

- Installera aldrig plugins från inofficiella källor eller ogiltigförvarade repositories, eftersom dessa ofta kommer med förinstallerade bakdörrar och inbyggd obfuskerad skadlig kod

- Använd Patchstack eller en liknande sårbarhetsövervakningstjänst för att få automatiska varningar när ett plugin som för närvarande körs på din webbplats har ett nyligen upptäckt säkerhetsproblem

I en allmänt rapporterad incident 2025 komprometterade angripare tusentals WordPress-webbplatser genom att rikta in sig på nedlagda plugins som hade inaktiverats men inte tagits bort.

Plugin-koden fanns fortfarande kvar på servern och var fortfarande tillgänglig via URL, vilket räckte för att utnyttjandet skulle lyckas.

Aktivera tvåfaktorsautentisering för alla administratörskonton

RCE-attacker genom stulna administratörsuppgifter är mindre vanliga än exploit-baserade attacker, men de är en verklig och dokumenterad väg.

En angripare som får administratörsåtkomst kan installera ett skadligt plugin, redigera temafiler eller använda dashboardens filredigerare för att köra godtycklig kod på några sekunder.

Tvåfaktorsautentisering lägger till ett verifieringslager som gör det betydligt svårare att utföra attacker baserade på autentiseringsuppgifter, även när lösenord har exponerats i ett dataintrång någon annanstans.

Aktivera det för minst alla konton på administratörs- och redigeringsnivå. Plugins som WP 2FA eller de inbyggda 2FA-funktionerna i Wordfence gör implementeringen enkel för alla webbplatsägare.

För en djupare titt på hur du kan skydda din administratörsinloggning, WordPress inloggningssäkerhet uppmärksamhet på mer än bara lösenord.

Konfigurera kontinuerlig säkerhetsövervakning och filintegritetsskanning

Du kan inte svara på en attack du inte vet om sker.

Kontinuerlig övervakning och filintegritetsskanning är det som gör att du kan upptäcka en intrång tidigt, innan angriparna har haft tid att etablera djup, ihållande åtkomst som blir mycket svårare att rensa upp.

En gedigen övervakningsuppsättning inkluderar:

- Filintegritetsövervakning som spårar varje ändring av WordPress kärnfiler, teman och aktiva plugins i realtid och varnar dig omedelbart när oväntade ändringar upptäcks

- Schemalagd skanning av skadlig kod som letar efter kända skadliga signaturer, obfuskerade PHP-mönster som

eval(base64_decode(...))och obehöriga bakdörrsfiler i din installation.

- Loggning av inloggningsaktivitet som registrerar varje misslyckat och lyckat inloggningsförsök, och flaggar ovanliga geografiska åtkomstmönster eller snabba sekventiella inloggningsmisslyckanden från samma IP-adress

- Övervakning av utgående anslutningar på servernivå för att upptäcka PHP-processer som försöker kommunicera med externa kommando- och kontrollservrar

Wordfence, Sucuri och MalCare är de mest använda verktygen för WordPress-specifik säkerhetsövervakning.

Om du hellre vill ha experter som hanterar detta lager är WordPress-underhållstjänster som inkluderar proaktiv övervakning värda att överväga för alla affärskritiska webbplatser.

Förvara säkra, testade säkerhetskopior och lär dig hur du återställer dem

Säkerhetskopior är ditt sista skyddsnät när allt annat misslyckas. Om en RCE-attack lyckas och din webbplats komprometteras eller förstörs, är det en ren säkerhetskopia som får dig tillbaka online.

Men en säkerhetskopieringsstrategi fungerar bara om din återställningsprocess faktiskt har testats innan en kris inträffar.

Följ dessa säkerhetskopieringsrutiner:

- Lagra säkerhetskopior utanför webbplatsen och helt separat från din webbhotellsmiljö, eftersom en attack på servernivå kan förstöra eller kryptera lokala säkerhetskopior tillsammans med dina webbplatsfiler

- Kör minst dagliga automatiserade säkerhetskopior, och alltid före större uppdateringar eller koddistributioner

- Testa din restaureringsprocess minst en gång i kvartalet så att du vet exakt hur lång tid det tar och vilka steg som krävs innan du faktiskt behöver den under press

- Behåll flera återställningspunkter så att du kan återgå till en version som föregår komprometteringen och inte bara den senaste ögonblicksbilden

Vad ska man göra omedelbart om man misstänker en RCE-attack?

Om du ser varningssignaler eller har fått en säkerhetsvarning är hastigheten viktig. Här är sekvensen du ska följa:

- Ta webbplatsen offline eller växla till underhållsläge omedelbart för att förhindra att angriparen fortsätter att använda etablerade åtkomstpunkter eller stjäla ytterligare data medan du undersöker saken.

- Kör en fullständig skanning efter skadlig kod för att identifiera skadliga filer, bakdörrar och injicerad kod i hela installationen.

- Granska alla WordPress-administratörskonton och ta bort alla konton som du inte skapat själv, med särskild uppmärksamhet på nyligen tillagda konton med roller på administratörsnivå.

- Rotera alla inloggningsuppgifter, inklusive WordPress-administratörslösenord, databaslösenord, FTP- och SFTP-inloggningsuppgifter, SSH-nycklar, lösenord för webbhotellets kontrollpanel och dina WordPress-säkerhetsnycklar och salts i wp-config.php

- Granska dina serveråtkomstloggar och felloggar för tecken på komprometterade filer, såsom POST-förfrågningar riktade mot filer i uppladdningskatalogen, PHP-körning från oväntade platser eller utgående anslutningar till externa IP-adresser.

- Återställ från en ren säkerhetskopia om en sådan finns tillgänglig från tiden före det misstänkta komprometteringsdatumet, och implementera sedan omedelbart alla utestående uppdateringar innan webbplatsen återställs online.

- Identifiera och korrigera den ursprungliga sårbarheten så att återställningen av webbplatsen inte bara återskapar de exakta förhållandena som gjorde att attacken lyckades från första början.

Om du inte är säker på att hantera incidenthantering själv professionell WordPress-webbplatsåterställning tillgänglig, vilket ofta är snabbare och mer grundligt än att försöka göra en manuell rensning utan rätt verktyg och erfarenhet.

Slutliga tankar

Fjärrattacker med exekvering av kod är bland de allvarligaste hoten mot WordPress-säkerhet, men de är långt ifrån oundvikliga.

De webbplatser som blir komprometterade är nästan alltid de som behandlade säkerheten som något att hantera senare. Angriparna riktar sig inte specifikt mot din webbplats.

De skannar miljontals webbplatser samtidigt och letar efter de med opatchade plugins, öppna uppladdningskataloger, inaktiverad övervakning och inga aktiva försvar på plats.

Skydden som tas upp i den här guiden är inte komplicerade var för sig. Det som gör dem kraftfulla är att de används tillsammans som en strategi i flera lager. Håll allt uppdaterat. Lås filuppladdningar. Implementera en WAF. Förstärk din PHP-miljö. Övervaka kontinuerligt. Och ha en ren, testad säkerhetskopia redo innan du någonsin behöver den.

Om du vill ha experthjälp med att implementera dessa skydd eller behöver en professionell granskning av din nuvarande WordPress-säkerhetskonfiguration, är Seahawk Media-teamet redo att hjälpa dig. Kontakta oss så tar vi en titt på vad din webbplats behöver.

Vanliga frågor om WordPress RCE-attacker

Vad är skillnaden mellan RCE och SQL-injektion i WordPress?

SQL-injektion riktar in sig på din databas för att stjäla eller manipulera data. RCE går längre och låter en angripare köra kod direkt på din server.

Med SQL-injektion kan de läsa din användartabell. Med RCE kan de ta över hela din webbhotellsmiljö. RCE är det allvarligare hotet med betydande marginal.

Kan RCE-attacker ske på en helt uppdaterad WordPress-webbplats?

Ja, det kan de. Nolldagssårbarheter finns innan någon patch är tillgänglig, vilket innebär att även en helt uppdaterad webbplats kan utnyttjas.

Det är därför uppdateringar ensamma inte räcker. En WAF med virtuell patchning, strikta uppladdningskontroller och aktiv övervakning ger dig skydd även när ingen officiell fix finns ännu.

Hur ofta bör jag köra säkerhetsgranskningar på min WordPress-webbplats?

Kör en manuell granskning minst varje kvartal. Kontrollera alla användarkonton, granska din plugin-lista för övergiven programvara och verifiera att din säkerhetskopia faktiskt fungerar.

Automatisk skanning bör köras dagligen eller kontinuerligt i bakgrunden. Om din webbplats hanterar betalningar eller känslig kunddata, ta in en expert för ett penetrationstest minst en gång om året.