Website-defacement in WordPress is een van de meest zichtbare en schadelijke vormen van cyberaanvallen. Bij een defacement wijzigen aanvallers de zichtbare inhoud, injecteren ze kwaadaardige code of leiden ze gebruikers om naar schadelijke websites.

Naast reputatieschade kan het beschadigen van een website leiden tot verlies van bezoekers, sancties van zoekmachines en een aangetast gebruikersvertrouwen.

Inzicht in wat WordPress-defacement is, hoe je het snel kunt verhelpen en hoe je het op de lange termijn kunt voorkomen, is cruciaal voor het behoud van een veilige en betrouwbare website.

Kort samengevat: Website-defacement op WordPress

- WordPress-defacement vindt plaats wanneer aanvallers beveiligingslekken misbruiken om de site-inhoud te wijzigen of malware te injecteren.

- Veelvoorkomende oorzaken zijn zwakke wachtwoorden, verouderde plug-ins of thema's en gebrekkige toegangsbeheerfuncties.

- Een onmiddellijke reactie houdt in dat de website offline wordt gehaald, bewijsmateriaal wordt bewaard en inloggegevens worden beveiligd.

- Het opschonen vereist het verwijderen van schadelijke bestanden, het herstellen van de database en het terugzetten vanuit schone back-ups.

- Preventie op de lange termijn is afhankelijk van updates, sterke authenticatie, monitoring, back-ups en een WAF (Web Application Firewall).

Wat is WordPress-website-defacement?

Website-defacement op WordPress vindt plaats wanneer onbevoegde gebruikers toegang krijgen tot een site en de inhoud ervan zonder toestemming wijzigen. Dit houdt vaak in dat pagina's worden vervangen door spamberichten, politieke inhoud, hackerhandtekeningen of dat er kwaadaardige scripts of links worden ingevoegd.

Gemeenschappelijke kenmerken zijn onder meer:

- Gewijzigde homepage of landingspagina's

- Verborgen spamlinks worden in berichten of sjablonen

- Leidt door naar phishing- of kwaadaardige websites

- Zoekmachinewaarschuwingen geven aan dat de site onveilig is

Het beschadigen van een website is doorgaans een symptoom van dieperliggende beveiligingsproblemen, zoals gecompromitteerde inloggegevens of kwetsbare plug-ins.

Hoe ziet website-defacement eruit (vroege waarschuwingssignalen)?

Hieronder staan de meest voorkomende indicatoren dat een WordPress-website mogelijk is gehackt.

Zichtbare inhoudswijzigingen

Een van de duidelijkste tekenen van website-defacement is ongeautoriseerde, zichtbare inhoud. Aanvallers kunnen de homepage vervangen door spam, politieke boodschappen of hacker-tags om hun aanwezigheid duidelijk te maken.

In andere gevallen zijn de wijzigingen subtieler. Zo kunnen bijvoorbeeldkwaadaardige links of scripts in pagina's, berichten of sjablonen worden geïnjecteerd zonder de algehele lay-out te veranderen.

Hierdoor kunnen gebruikers onbewust in aanraking komen met schadelijke inhoud, wat de veiligheids- en nalevingsrisico .

Onverwachte omleidingen

Een andere sterke aanwijzing voor website-defacement is onverwacht omleidingsgedrag. Bezoekers kunnen automatisch worden doorgestuurd naar phishingpagina's, gokwebsitesof kwaadwillende domeinen.

Vaak worden deze omleidingen selectief geactiveerd, bijvoorbeeld alleen voor mobiele gebruikers of nieuwe bezoekers. Hierdoor merken website-eigenaren het probleem mogelijk niet direct op, terwijl gebruikers en zoekmachines er al wel last van hebben.

Verkeers- en SEO-signalen

Tot slot veroorzaakt het beschadigen van websites vaak merkbare SEO- en prestatieproblemen. Plotselinge dalingen in organisch verkeer kunnen erop wijzen dat zoekmachines kwaadwillige activiteiten hebben gedetecteerd.

Daarnaast kunnen pagina's uit de zoekresultaten worden verwijderd of kunnen er waarschuwingen in de zoekresultaten verschijnen die de site als onveilig markeren. Het is daarom essentieel om analyses en waarschuwingen in Google Search Console in de gaten te houden voor vroegtijdige detectie.

WordPress-ondersteuning inschakelen voor een snelle oplossing

Wanneer een WordPress-site wordt gehackt, is tijd van essentieel belang. Het inschakelen van professionele WordPress-ondersteuning helpt de schade te beperken, de site sneller te herstellen en de impact op SEO en de bedrijfsvoering te minimaliseren.

De voordelen van deskundige interventie zijn onder meer:

- Snelle identificatie van de aanvalsvector

- Veilige verwijdering van malware zonder gegevensverlies

- Herstel vanuit schone back-ups

- Adequate beveiligingsmaatregelen om herbesmetting te voorkomen.

Professionele ondersteuning is met name belangrijk wanneer de website herhaaldelijk wordt beschadigd, er geen back-ups beschikbaar zijn of de site gevoelige gebruikersgegevens verwerkt.

Veelvoorkomende oorzaken van website-defacement op WordPress

Het begrijpen van de onderliggende oorzaken van het beschadigen van WordPress-websites is essentieel om herhaalde aanvallen te voorkomen en de algehele sitebeveiliging te versterken. In de meeste gevallen vindt het beschadigen van websites niet willekeurig plaats.

Aanvallers maken daarentegen gebruik van bekende zwakheden die in de loop der tijd onopgelost zijn gebleven. Door deze kwetsbaarheden vroegtijdig te identificeren, kunnen website-eigenaren corrigerende maatregelen nemen voordat er ernstige schade ontstaat.

Hieronder staan de meest voorkomende oorzaken van het beschadigen van WordPress-sites, kort uitgelegd voor de duidelijkheid en om ze te voorkomen.

Zwakke of hergebruikte beheerderswachtwoorden

Een van de meest voorkomende toegangspunten voor aanvallers zijn zwakke of hergebruikte beheerderswachtwoorden. Wanneer inloggegevens gemakkelijk te raden zijn of op meerdere platforms worden hergebruikt, kunnen hackers ongeautoriseerde toegang verkrijgen via brute-force- aanvallen of credential-stuffing-aanvallen.

Bovendien, als een wachtwoord al eerder bij een datalek is gelekt, hebben aanvallers mogelijk al toegang zonder dat dit duidelijke waarschuwingssignalen afgeeft. Het afdwingen van sterke, unieke wachtwoorden voor alle beheerdersaccounts is daarom een fundamentele beveiligingsvereiste.

Verouderde WordPress-kern, plug-ins of thema's

Een andere belangrijke oorzaak van website-ontheiliging is verouderde software. De WordPress-kern, plugins en thema's ontvangen regelmatig beveiligingsupdates om bekende kwetsbaarheden te verhelpen.

Wanneer updates echter worden uitgesteld of genegeerd, kunnen aanvallers openbaar gemaakte kwetsbaarheden misbruiken om kwaadaardige code te injecteren of de inhoud van een website te wijzigen. Daardoor kunnen zelfs gerenommeerde plugins een beveiligingsrisico vormen als ze niet worden bijgewerkt.

Gehackte of illegale plugins en thema's

Hoewel illegale plugins en thema's misschien voordelig lijken, bevatten ze vaak verborgen malware of achterdeuren. In veel gevallen verspreiden aanvallers opzettelijk illegale software met schadelijke payloads in de code.

Het installeren van dergelijke thema's of plug-ins kan een WordPress-site direct compromitteren, wat kan leiden tot vandalisme, omleidingen of datadiefstal. Het gebruik van gelicentieerde software van betrouwbare bronnen verkleint dit risico aanzienlijk.

Onveilige bestandsrechten

Onjuiste bestands- en maprechten kunnen een WordPress-site ook kwetsbaar maken voor vandalisme. Wanneer bestanden beschrijfbaar zijn voor onbevoegde gebruikers, kunnen aanvallers eenvoudig kernbestanden wijzigen, scripts injecteren of inhoud vervangen.

bijvoorbeeldiedereen de mogelijkheid om naar cruciale bestanden te schrijven. Het correct instellen van de toegangsrechten is daarom essentieel voor de beveiliging van WordPress.

Blootgestelde FTP- of databasegegevens

FTP- en databasegegevens worden vaak over het hoofd gezien, terwijl ze directe toegang bieden tot de kerninfrastructuur van een website. Als deze gegevens lekken, hergebruikt worden of onveilig worden opgeslagen, kunnen aanvallers WordPress volledig omzeilen en bestanden of databases rechtstreeks wijzigen.

Hierdoor kan er zelfs bij veilige beheerderswachtwoorden inbreuk op de beveiliging plaatsvinden. Het regelmatig wijzigen van inloggegevens en het beperken van de toegang zijn essentiële preventieve maatregelen.

Gebrek aan beveiligingsmonitoring of firewallbeveiliging

Tot slot maakt het ontbreken van actieve beveiligingsmonitoring het moeilijk om aanvallen vroegtijdig te detecteren en te stoppen. Zonder firewall of inbraakdetectiesysteem kan kwaadwillige activiteit lange tijd onopgemerkt blijven.

Hierdoor kunnen aanvallers kwetsbaarheden herhaaldelijk misbruiken en voortdurende schade aanrichten. Het implementeren van een webapplicatiefirewall (WAF) en realtime monitoring verbetert de detectie en respons op bedreigingen aanzienlijk.

In veel gevallen vindt defacement van WordPress-websites plaats omdat bekende beveiligingslekken lange tijd onopgelost blijven. Het proactief aanpakken van deze veelvoorkomende oorzaken is de meest effectieve manier om toekomstige aanvallen te voorkomen en een veilige website te behouden.

Hoe repareer je een gehackte WordPress-website?

Het herstellen van een WordPress-website die is aangetast door een website vereist een gestructureerde en voorzichtige aanpak om herbesmetting te voorkomen. Belangrijke herstelstappen zijn onder andere:

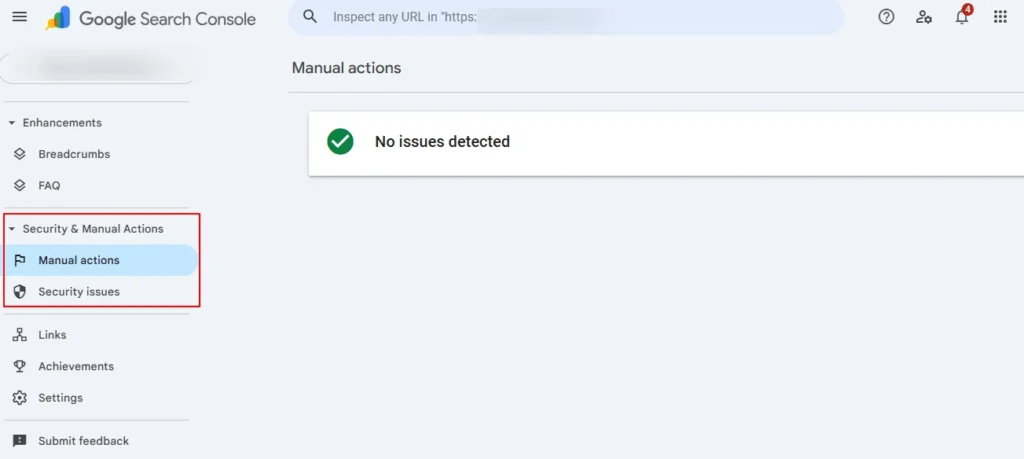

Google Search Console-meldingen (eerste bevestiging)

Google Search Console is vaak de eerste betrouwbare bron die bevestigt dat een WordPress-site is gehackt. In veel gevallen detecteert Google kwaadwillige activiteiten voordat site-eigenaren zichtbare problemen opmerken. Het is daarom raadzaam om de waarschuwingen in Search Console te controleren wanneer u vermoedt dat een website is gehackt.

- Het rapport met beveiligingsproblemen bekijken: begin met het openen van de sectie Beveiligingsproblemen in Google Search Console. Hier markeert Google malware, gehackte content of spaminjecties die tijdens het crawlen zijn gedetecteerd.

- Identificeer getroffen URL's: Identificeer en kopieer zorgvuldig alle getroffen URL's die in het rapport worden vermeld. Deze URL's zullen u helpen bij het opschonen en ervoor zorgen dat u geen geïnfecteerde pagina's over het hoofd ziet.

- Let op het type waarschuwing: noteer of het probleem malware, spam of gehackte inhoud betreft. Elk type vereist een iets andere aanpak voor het opruimen.

- Plan voor sanering vóór beoordeling: Het is belangrijk om pas een beoordeling aan te vragen nadat de sanering is voltooid. Het indienen van een voortijdige beoordeling kan het herstel van het vertrouwen vertragen.

Directe reactie op een gehackte website

Zodra is vastgesteld dat er sprake is van website-defacement, is onmiddellijk handelen cruciaal om verdere schade te beperken. Snel handelen helpt dataverlies, SEO-boetesen herinfectie te voorkomen.

Blokkeer allereerst tijdelijk de openbare toegang tot de site. Dit voorkomt dat gebruikers en zoekmachines in aanraking komen met schadelijke inhoud. Schakel tegelijkertijd alle kwetsbare toegangspunten uit, zoals gevoelige plug-ins of blootgestelde beheerderspanelen.

Vermijd echter het direct overschrijven van bestanden. Het bewaren van logbestanden, tijdstempels en bestandsstatussen is essentieel om te achterhalen hoe de inbreuk heeft plaatsgevonden en om toekomstige incidenten te voorkomen.

Controleer de sitetoegang en inloggegevens

Na het inperken van de aanvallers moet de toegangscontrole worden herzien om ervoor te zorgen dat de aanvallers volledig uit het systeem zijn verwijderd. Volg hiervoor de onderstaande stappen:

- Beveiligde beheerders toegang: Probeer in te loggen op het WordPress-beheerpaneel vanaf een beveiligd en vertrouwd IP-adres. Als de toegang mislukt, zijn de inloggegevens mogelijk al gecompromitteerd.

- Controleer beheerdersaccounts: Controleer vervolgens de

wp_users-tabel om te bevestigen dat alle beheerdersaccounts legitiem zijn. Aanvallers maken vaak verborgen beheerdersaccounts aan voor permanente toegang.

Verwijder tot slot ongeautoriseerde gebruikers en reset onmiddellijk alle gecompromitteerde wachtwoorden, inclusief die van beheerders, redacteuren en medewerkers.

Zet de site in de onderhoudsmodus

Voordat met de opruimwerkzaamheden wordt begonnen, moet de site in een gecontroleerde offline-status worden geplaatst om verder misbruik te voorkomen.

Activeer een onderhoudspagina om bezoekers te informeren dat de site tijdelijk niet beschikbaar is. Pas tegelijkertijd een 'no-index'-richtlijn toe om te voorkomen dat zoekmachines geïnfecteerde pagina's indexeren tijdens het opschonen.

Deze gecontroleerde omgeving zorgt ervoor dat herstelmaatregelen geen nieuwe kwetsbaarheden introduceren.

Neem contact op met uw hostingprovider

Je hostingprovider speelt een cruciale rol bij de afhandeling van incidenten, met name op serverniveau. Meld de beveiligingsinbreuk daarom direct aan de supportafdeling van je hostingprovider. De meeste providers hebben speciale teams voor misbruik of beveiliging.

Vraag ook om onbewerkte toegang, foutenlogboekenen serverlogboeken om de aanvalsvector te achterhalen. Vraag ten slotte, als de site op shared hosting draait, om tijdelijke accountisolatie om besmetting tussen sites te voorkomen.

Maak een back-up van de huidige status (vóór het opschonen)

Ook al is de site gehackt, het maken van een back-up is essentieel voor onderzoek en herstel.

- Download alle websitebestanden via SFTP om de huidige status te behouden.

- Exporteer de volledige WordPress-database, inclusief alle tabellen.

Daarnaast worden server- en toegangslogboeken gearchiveerd voor latere forensische analyse.

Herstellen vanuit een schone back-up (indien beschikbaar)

Als er een schone back-up bestaat, kan herstel het herstelproces aanzienlijk versnellen. Om te beginnen:

- Controleer of de back-up van vóór de inbreuk dateert. Het terugzetten van een geïnfecteerde back-up zal de malware opnieuw introduceren.

- Herstel de back-up eerst alleen naar een testomgeving . Dit maakt testen mogelijk zonder de live website te beïnvloeden.

Voordat u de website live zet, dient u de herstelde site te scannen en te testen op verborgen bedreigingen.

Beveilig de toegang en voorkom brute force-aanvallen

Zodra het herstel begint, is het versterken van de toegang essentieel om herhaalde aanvallen te voorkomen. Om te beginnen:

- Dwing sterke, unieke wachtwoorden af voor alle gebruikersrollen.

- Schakel multifactorauthenticatie in voor alle beheerdersaccounts om een extra beveiligingslaag toe te voegen.

Tot slot moet je ongebruikte beheerdersaccounts intrekken en de WordPress SALTs in wp-config.php opnieuw genereren om oude sessies ongeldig te maken.

Beveilig de aanmelding en controleer de toegang

Naast het beveiligen van inloggegevens is het net zo belangrijk om het inloggedrag te monitoren om aanvallen vroegtijdig te detecteren en te stoppen. Brute-force-aanvallen zijn vaak gericht op de WordPress-inlogpagina, waardoor proactieve maatregelen essentieel zijn.

- Installeer betrouwbare plugins voor het beperken van het aantal inlogpogingen of beveiligingsplugins om het aantal inlogpogingen binnen een bepaald tijdsbestek te beperken. Dit vermindert de kans op succesvolle geautomatiseerde brute-force-aanvallen aanzienlijk.

- Configureer automatische IP-blokkering na meerdere mislukte inlogpogingen. Hierdoor wordt voorkomen dat verdachte bronnen herhaaldelijk toegang krijgen tot de inlogpagina.

Controleer tot slot dagelijks de logboeken met mislukte inlogpogingen om ongebruikelijke patronen of herhaalde toegangspogingen te identificeren, zodat u kunt reageren voordat een aanval escaleert.

Pak gelekte wachtwoorden en inloggegevens aan

Zodra een WordPress-site is gehackt, wordt het aanpakken van gelekte wachtwoorden en inloggegevens een cruciale prioriteit.

- Begin met het geforceerd resetten van wachtwoorden voor alle getroffen gebruikers, met speciale aandacht voor beheerders en redacteuren die verhoogde bevoegdheden hebben.

- Controleer vervolgens de gelekte e-mailadressen en inloggegevens aan de hand van bekende datalekdatabases om eventuele eerder gecompromitteerde accounts te identificeren.

- Daarnaast is het raadzaam om de wachtwoorden voor FTP, databases en het hostingcontrolepaneel regelmatig te wijzigen, zodat gestolen toegang direct ongeldig wordt verklaard.

Controleer tot slot de configuratiebestanden en serverinstellingen om opgeslagen inloggegevens uit onbeveiligde bestanden of verouderde configuraties te verwijderen, zodat aanvallers geen oude authenticatiegegevens opnieuw kunnen gebruiken.

Plugins en thema's bijwerken en opschonen

Het is essentieel om WordPress-componenten up-to-date te houden om beveiligingslekken die aanvallers vaak misbruiken.

- Begin met het bijwerken van de WordPress-kern naar de nieuwste stabiele versie om ervoor te zorgen dat belangrijke beveiligingspatches worden toegepast.

- Werk vervolgens alle geïnstalleerde plug-ins en thema's bij, aangezien verouderde extensies vaak bekende beveiligingslekken bevatten.

- Verwijder tegelijkertijd alle ongebruikte, verouderde of niet meer onderhouden plug-ins en thema's om het algehele aanvalsoppervlak te verkleinen.

Verwijder tot slot alle illegale of gekopieerde extensies, aangezien deze vaak verborgen malware of achterdeuren bevatten die de site opnieuw kunnen infecteren.

Auditplugins en -thema's voor malware

Door plugins en thema's te controleren op malware, kunnen bedreigingen worden opgespoord die geautomatiseerde scans mogelijk over het hoofd zien.

- Begin met het vergelijken van de actieve themabestanden met de originele, onbewerkte bestanden van de officiële bron om ongeautoriseerde wijzigingen op te sporen.

- Scan vervolgens de pluginmappen op onbekende of recent gewijzigde PHP-bestanden die kunnen wijzen op geïnjecteerde code.

- Let daarnaast op versleutelde code, gecodeerde tekenreeksen of verdachte bestandsnamen, die vaak worden gebruikt om malware te verbergen.

Als u een inbreuk op de beveiliging constateert, vervang of installeer dan de betreffende plug-ins of thema's opnieuw via geverifieerde leveranciers.

Scan bestanden en verwijder verborgen achterdeuren

Het scannen van websitebestanden is cruciaal om ervoor te zorgen dat aanvallers na het opschonen geen toegang meer kunnen krijgen.

- Begin met het uitvoeren van een volledige malware-scan van alle websitebestanden om bekende bedreigingen te identificeren.

- Vervolgens moet je handmatig de mappen wp-content en uploads doorzoeken op ongeautoriseerde PHP-bestanden, die vaak als backdoors worden gebruikt.

- Controleer daarnaast de .htaccess-bestanden en de serverconfiguratiebestanden op kwaadwillige omleidingen of geïnjecteerde regels.

Verwijder tot slot alle verborgen achterdeuren om permanente toegangspunten volledig te elimineren.

Controleer de instellingen voor geüploade bestanden en de bijbehorende machtigingen

Door het uploaden van bestanden en de bijbehorende machtigingen goed te beheren, verkleint u het risico dat bestanden door kwaadwillenden worden uitgevoerd.

- Beperk de toegestane bestandstypen om te voorkomen dat aanvallers schadelijke scripts uploaden.

- Pas de juiste bestands- en maprechten toe volgens de beveiligingsstandaarden van WordPress om ongeautoriseerde toegang te beperken.

Identificeer en isoleer bovendien verdachte geüploade bestanden voor nader onderzoek en schakel de uitvoering van PHP in uploadmappen waar mogelijk uit.

Maak de WordPress-database schoon

Het opschonen van de WordPress-database is essentieel om verborgen infecties te verwijderen die spam en redirects mogelijk maken.

- Scan alle databasetabellen op geïnjecteerde scripts, kwaadwillige links of verdachte inhoud.

- Verwijder malafide beheerders, onbekende opties en ongeautoriseerde cronjobs die door aanvallers zijn aangemaakt.

Daarnaast moeten geïnfecteerde berichten, pagina's en widgetinhoud worden opgeschoond en moet na de herstelwerkzaamheden een geverifieerde, schone databaseback-up worden geëxporteerd.

Scan de live website opnieuw en gebruik Google Search Console

Na de opschoning wordt de live website opnieuw gescand om te controleren of alle beveiligingsrisico's volledig zijn verwijderd.

- Begin met het uitvoeren van externe malware-scans om te controleren of de website schoon is.

- Scan vervolgens alle eerder getroffen URL's opnieuw om te controleren of ze geen schadelijke inhoud meer bevatten.

- Zodra de opschoning is bevestigd, kunt u de pagina's ter beoordeling indienen bij Google Search Console.

Blijf het rapport over de beveiligingsproblemen nauwlettend in de gaten houden totdat alle waarschuwingen zijn verdwenen en het vertrouwen is hersteld.

De website herstellen en opnieuw lanceren

Het is belangrijk om de website zorgvuldig te herstellen en opnieuw te lanceren om te voorkomen dat problemen zich opnieuw voordoen.

- Begin met het opnieuw uploaden van de opgeschoonde bestanden vanuit een beveiligde testomgeving naar de live website.

- Schakel de onderhoudsmodus pas uit nadat de laatste functionaliteits- en beveiligingstests zijn voltooid.

- Wis vervolgens de cache van de server, de plugins en het CDN om ervoor te zorgen dat bezoekers schone content te zien krijgen.

Tot slot is het belangrijk om tijdens de eerste herlanceringsperiode de verkeerspatronen en toegangslogboeken nauwlettend in de gaten te houden om verdachte activiteiten vroegtijdig te detecteren.

Hoe voorkom je op lange termijn dat je WordPress-website wordt beschadigd?

Door beproefde beste praktijken te volgen, kunnen eigenaren van websites het risico op toekomstige beschadiging aanzienlijk verlagen en de stabiliteit op lange termijn waarborgen.

- Schakel een webapplicatiefirewall (WAF) in om kwaadaardig verkeer te filteren voordat het uw website bereikt. Een WAF blokkeert veelvoorkomende aanvallen zoals SQL-injectie, cross-site scriptingen brute-force-aanvallen, en vormt daarmee een essentiële eerste verdedigingslinie.

- Versterk vervolgens de authenticatie door sterke, unieke wachtwoorden af te dwingen voor alle gebruikers. Schakel daarnaast tweefactorauthenticatie in voor beheerdersaccounts om een extra beveiligingslaag toe te voegen, zelfs als de inloggegevens gecompromitteerd raken.

- Net zo belangrijk is het om beheerdersrechten te beperken tot alleen diegenen die ze absoluut nodig hebben. Controleer regelmatig gebruikersaccounts en verwijder ongebruikte of inactieve toegang om potentiële toegangspunten te verkleinen.

- Zorg er bovendien voor dat de WordPress-core, plugins en thema's altijd up-to-date zijn. Updates bevatten vaak beveiligingspatches die bekende kwetsbaarheden dichten die aanvallers actief misbruiken.

tot slot periodieke malware-scans uit om problemen vroegtijdig te detecteren en maak regelmatig back-ups op een externe locatie om snel herstel te garanderen in geval van een incident.

Continue monitoring en routinematige beveiligingsaudits verkleinen de kans op toekomstige vandalisme nog verder.

Conclusie

Het beschadigen van een WordPress-website is niet zomaar een cosmetisch probleem; het is een ernstig beveiligingsincident dat de bezoekersaantallen, rankings en merkbetrouwbaarheid kan beïnvloeden.

Snel handelen, grondig opruimen en de beveiliging op de lange termijn versterken zijn essentieel voor een volledig herstel en om herhaling te voorkomen.

Of het nu intern wordt afgehandeld of via professionele WordPress-ondersteuning, een proactieve beveiligingsstrategie is de meest effectieve verdediging tegen aanvallen waarbij websites worden ontsierd.

Veelgestelde vragen over het beschadigen van websites

Hoe wordt een WordPress-site doorgaans gehackt?

Een WordPress-site wordt vaak gehackt vanwege beveiligingslekken zoals zwakke wachtwoorden, verouderde thema's en plug-ins, en bekende beveiligingsfouten die aanvallers misbruiken om websites te beschadigen of gegevens te stelen.

Waarom is webbeveiliging belangrijk voor het herstel van een gehackte website?

Webbeveiliging is essentieel, omdat een gehackte site gevoelige gegevens, geïnfecteerde bestanden of een mogelijk datalek kan blootleggen. Dit kan de online activiteiten van een bedrijf beïnvloeden en het vertrouwen in een online winkel schaden.

Welke invloed hebben wachtwoorden op de beveiliging van een WordPress-website?

Zwakke gebruikerswachtwoorden, hergebruikte wachtwoordcombinaties en een gebrek aan sterke wachtwoorden stellen aanvallers met minimale technische kennis in staat om beveiligingsmaatregelen en ongeautoriseerde toegang te verkrijgen.

Kan het beschadigen van WordPress-websites het vertrouwen van klanten aantasten?

Ja, een gehackte website duidt op een zwakke netwerkbeveiliging en kan leiden tot verlies van geloofwaardigheid, vooral als klanten denken dat hun gevoelige gegevens of betalingen die beschermd worden door een SSL-certificaat, gevaar lopen.

Welke langetermijnmaatregelen voorkomen herinfectie?

Door de beste beveiligingspraktijken te volgen, regelmatig beveiligingslekken te dichten, te controleren op geïnfecteerde bestanden en WordPress-beveiliging als een cruciaal onderdeel van het sitebeheer te beschouwen, verkleint u het risico op herhaalde aanvallen.