Les attaques de sites web ne sont plus de rares incidents techniques touchant quelques sites malchanceux. Elles sont devenues quotidiennes et affectent les entreprises de toutes tailles. Des boutiques en ligne aux sites d'adhésion , en passant par les portfolios d'agences et les plateformes d'entreprise, aucun site n'est plus à l'abri. Des robots automatisés scrutent le web en permanence à la recherche de plugins obsolètes, de mots de passe faibles, d'API exposées et de serveurs mal configurés. Dès qu'ils en repèrent une, ils agissent en quelques secondes.

C’est là que les pare-feu deviennent une ligne de défense essentielle. Pourtant, la plupart des gens pensent que choisir un pare-feu est une décision simple. En réalité, il existe deux types de pare-feu très différents, fonctionnant de manière très différente : les pare-feu cloud et les pare-feu de terminaux. De nombreux propriétaires de sites web en choisissent un sans bien comprendre ce qu’il protège et ce qu’il ne protège pas. Ce comparatif vous permettra de mieux comprendre les deux afin de sécuriser correctement votre site web.

À quoi sert réellement un pare-feu pour un site web ?

Un pare-feu fait office de point de contrôle de sécurité entre votre site web et le trafic entrant. Chaque visite, chaque tentative de connexion, chaque soumission de formulaire et chaque requête API est soumise à une inspection de sécurité avant d'atteindre votre serveur ou votre application.

Les pare-feu modernes ne se contentent plus de bloquer les adresses IP de base. Ils analysent les schémas de requêtes, les en-têtes, les charges utiles, le comportement de connexion, les signatures d'attaques connues et les habitudes d'utilisation anormales. Leur rôle est d'arrêter le trafic malveillant avant qu'il ne puisse exploiter les vulnérabilités de votre site web.

Les propriétaires de sites web confondent souvent pare-feu serveur, pare-feu applicatif et pare-feu réseau. Les pare-feu cloud protègent le trafic en périphérie du réseau avant qu'il n'atteigne votre serveur. Les pare-feu de points de terminaison protègent votre application web une fois le trafic arrivé dans l'environnement de votre site. Ces deux types de pare-feu ont des objectifs très différents mais complémentaires.

Sécurisez votre site web grâce à une protection pare-feu multicouche

Protégez votre site WordPress grâce à la configuration de pare-feu cloud et de points de terminaison, la surveillance en temps réel, les mises à jour et la gestion continue de la sécurité via les plans de maintenance de sites web de Seahawk.

Qu'est-ce qu'un pare-feu cloud ?

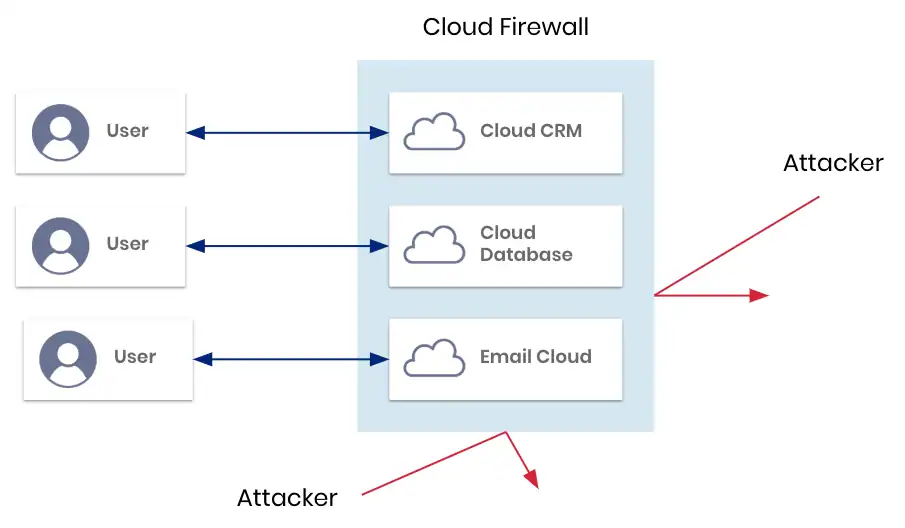

Un pare-feu cloud assure la liaison entre le visiteur et le serveur de votre site web. Lorsqu'un utilisateur saisit votre nom de domaine dans son navigateur, le trafic transite d'abord par le réseau du fournisseur de pare-feu cloud. Ce dernier inspecte le trafic en temps réel. Si la requête semble légitime, elle est transmise à votre serveur ou, parfois, servie directement à partir de contenu mis en cache. Si la requête est malveillante, elle est bloquée avant d'atteindre votre environnement d'hébergement.

Les pare-feu cloud s'appuient fortement sur l'analyse du trafic global. Ils surveillent simultanément d'énormes volumes de requêtes provenant de nombreux sites web. Cela leur permet de détecter très efficacement les activités de bots à grande échelle, les attaques par force brute et les attaques par déni de service distribué.

La plupart des pare-feu cloud font également office de proxy inverse et de diffusion de contenu . Autrement dit, ils peuvent améliorer la vitesse d'un site web tout en filtrant le trafic.

Comment les pare-feu cloud inspectent le trafic

Les pare-feu cloud analysent la réputation IP, l'origine géographique, la fréquence inhabituelle des requêtes, les signatures d'attaque et les comportements de navigation anormaux. Ils appliquent également des règles de limitation de débit et de détection de bots afin d'empêcher les attaques automatisées de saturer votre site web.

Principaux avantages de l'utilisation d'un pare-feu cloud

Les pare-feu cloud excellent dans la protection des sites web contre les attaques à haut volume qui, autrement, submergeraient votre serveur.

L'un des principaux avantages est la protection contre les attaques par déni de service à grande échelle. Lorsqu'un grand nombre de requêtes malveillantes ciblent simultanément votre site web, le pare-feu cloud absorbe la charge avant même qu'elle n'atteigne votre serveur.

Les pare-feu cloud contribuent également à réduire l'utilisation des ressources serveur. Ils filtrent le trafic malveillant avant qu'il n'atteigne votre environnement d'hébergement, ce qui permet à votre serveur de consommer moins de ressources CPU et mémoire. Cela contribue à maintenir la disponibilité et les performances, même en cas de tentatives d'attaque.

Un autre avantage réside dans la mise en cache et la distribution globales du contenu. De nombreux pare-feu cloud stockent des versions en cache de votre site web sur des serveurs répartis dans le monde entier. Les visiteurs reçoivent ainsi le contenu plus rapidement et votre serveur traite moins de requêtes directement.

Les pare-feu cloud sont également très faciles à déployer. La plupart des configurations ne nécessitent qu'une modification DNS. C'est pourquoi ils sont populaires auprès des propriétaires de sites web qui souhaitent une protection de base sans modifier le code de leur site.

Limites de la protection par pare-feu cloud

Les pare-feu cloud n'ont aucune visibilité sur le fonctionnement interne de votre application web. Ils ne voient que les flux de trafic entrants et ne comprennent pas comment fonctionnent votre système de gestion de contenu, vos plugins, votre base de données ou les permissions des utilisateurs.

Cela pose problème lorsque les attaques ciblent des vulnérabilités logicielles spécifiques. Par exemple, une requête malveillante peut sembler normale à un pare-feu cloud, mais exploiter une vulnérabilité connue d'une WordPress . Le pare-feu cloud laissera souvent passer cette requête car il ne comprend pas le contexte du logiciel de votre site web.

Les pare-feu cloud peuvent également être contournés par un accès IP direct. Si un attaquant découvre l'adresse IP de votre serveur, il peut accéder directement à votre site sans passer par le pare-feu.

Un autre risque réside dans la dépendance à la disponibilité du fournisseur de pare-feu. En cas d'indisponibilité du service cloud, votre site web peut devenir inaccessible même si votre serveur d'hébergement fonctionne parfaitement.

Qu'est-ce qu'un pare-feu de point de terminaison ?

Un pare-feu de point de terminaison s'exécute directement au sein de votre environnement web. Installé au niveau applicatif, il fonctionne sur votre serveur et avec votre système de gestion de contenu. Il analyse la structure de votre site web, le traitement des requêtes et les interactions des utilisateurs avec le système.

Comme le pare-feu de point de terminaison fonctionne en interne, il observe tout ce qui se passe après que le trafic atteigne votre site web. Il prend en compte les utilisateurs connectés, leurs rôles, les fonctions des plugins, les tentatives d'accès aux fichiers et les requêtes de base de données.

Cette visibilité approfondie lui permet de bloquer les attaques indétectables au niveau du réseau. De nombreuses attaques sophistiquées ne deviennent visibles qu'une fois qu'elles atteignent la logique applicative.

Comment les pare-feu de points de terminaison surveillent le comportement

Les pare-feu de points de terminaison inspectent les requêtes entrantes afin de détecter les vulnérabilités des plugins, surveillent les modifications de fichiers, repèrent les injections de code non autorisées et bloquent les comportements suspects en fonction des signatures d'attaque en temps réel et de l'analyse comportementale.

Principaux avantages de l'utilisation d'un pare-feu de point de terminaison

Les pare-feu de terminaux excellent dans la protection contre les attaques ciblées au niveau applicatif. Ils sont très efficaces pour bloquer les exploits qui ciblent les plugins, les thèmes et les fichiers système vulnérables.

Grâce à leur compréhension des autorisations utilisateur, les pare-feu de points de terminaison réduisent considérablement les faux positifs. Les activités légitimes des administrateurs ne sont plus bloquées accidentellement aussi fréquemment qu'avec des règles réseau génériques.

De nombreux pare-feu de terminaux offrent également des fonctionnalités de détection et de prévention des intrusions. Ils détectent les modifications anormales de fichiers, la création de portes dérobées, le téléchargement de logiciels malveillants et les tentatives d'élévation de privilèges.

Les pare-feu de points de terminaison continuent de protéger le site même en cas de défaillance des services externes. Leur fonctionnement ne dépend pas des réseaux mondiaux.

Ils ne peuvent pas non plus être contournés par un accès IP direct car ils opèrent à l'intérieur même du site web, une fois que tout le trafic est déjà arrivé.

Limites de la protection par pare-feu des terminaux

Les pare-feu de points de terminaison utilisent les ressources de votre serveur. Chaque requête adressée à votre site web doit être analysée localement. Sur les sites à fort trafic, cette analyse augmente l'utilisation du processeur et de la mémoire. Sans optimisation adéquate, cela peut impacter la vitesse du site web.

Les pare-feu de terminaux ne sont pas conçus pour absorber les attaques par déni de service (DoS) à grande échelle. Si votre serveur est submergé par des millions de requêtes lors d'une attaque par déni de service, le pare-feu de terminaux ne pourra pas empêcher la saturation de la bande passante.

Elles nécessitent également une configuration adéquate et des mises à jour régulières pour rester efficaces. Si les règles deviennent obsolètes, les nouvelles vulnérabilités risquent de ne pas être détectées immédiatement.

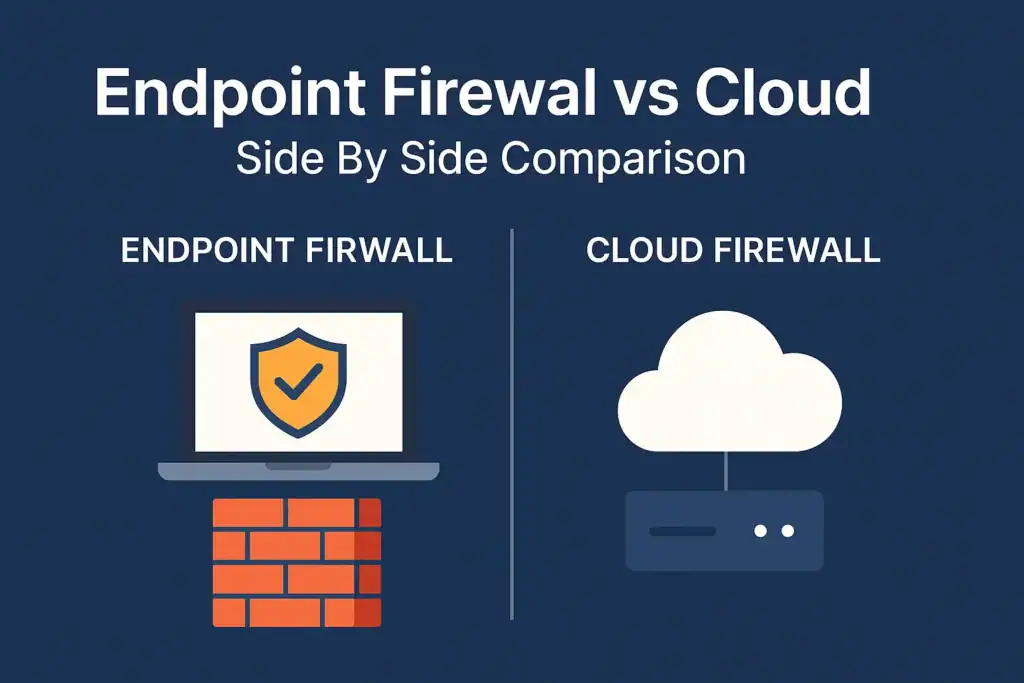

Pare-feu de terminal vs pare-feu cloud : comparaison côte à côte

Ce tableau comparatif détaille les différences entre les pare-feu de terminaux et les pare-feu cloud en matière de gestion du trafic, de visibilité, de couverture des attaques, d'impact sur les performances et de fiabilité. Il vous permet d'identifier rapidement les points forts et les faiblesses de chaque couche de sécurité.

Emplacement du filtrage du trafic

Les pare-feu cloud filtrent le trafic avant qu'il n'atteigne votre serveur. Ils agissent comme un gardien externe qui bloque les menaces à la périphérie du réseau. Ainsi, votre environnement d'hébergement n'est jamais exposé à un grand nombre de requêtes malveillantes. Cette solution est particulièrement efficace pour stopper rapidement les analyses automatisées et les attaques par force brute.

Les pare-feu de points de terminaison filtrent le trafic après son arrivée sur votre site web. Ils inspectent les requêtes au sein de votre environnement applicatif, ce qui leur permet d'analyser les actions réelles des utilisateurs sur le site. Ils peuvent ainsi détecter les attaques qui ne deviennent visibles qu'une fois la logique applicative activée.

Visibilité sur le comportement du site Web

Les pare-feu cloud ne comprennent pas le fonctionnement interne de votre site web. Ils se basent uniquement sur les schémas de trafic. Ils ne peuvent pas distinguer une action d'administration légitime d'une requête malveillante si elles se ressemblent au niveau du réseau. Cela limite leur capacité à bloquer les attaques logicielles complexes.

Les pare-feu de points de terminaison comprennent le fonctionnement de votre CMS, de vos plugins, de vos utilisateurs et de vos systèmes backend. Ils peuvent observer les rôles des utilisateurs, leur statut d'authentification et la manière dont les requêtes interagissent avec les fichiers et les bases de données. Cette connaissance approfondie leur permet de bloquer les attaques qui contournent les règles de trafic génériques.

Protection contre les vulnérabilités des plugins et des thèmes

Les pare-feu cloud offrent une protection limitée contre les vulnérabilités logicielles spécifiques. Ils bloquent principalement les signatures d'attaques connues et les types de trafic suspects. Les nouvelles failles zero-day exploitées par les plugins peuvent souvent passer inaperçues au niveau du réseau.

Les pare-feu de points de terminaison surveillent directement le comportement des plugins et bloquent les tentatives d'exploitation au niveau applicatif. Ils détectent en temps réel les modifications de fichiers anormales, les charges utiles malveillantes et les appels de fonctions non autorisés. Cela les rend bien plus efficaces contre les attaques spécifiques aux systèmes de gestion de contenu.

Capacité d'atténuation des attaques DDoS

Les pare-feu cloud sont extrêmement efficaces pour bloquer les attaques par déni de service distribué (DDoS) en absorbant les pics de trafic importants. Leur infrastructure mondiale est conçue pour gérer les augmentations soudaines de trafic sans impacter votre serveur. Ils peuvent limiter le débit et bloquer les connexions malveillantes avant que la bande passante ne soit saturée.

Les pare-feu de terminaux ne sont pas conçus pour gérer les attaques par déni de service (DDoS) à grande échelle. Le trafic devant d'abord atteindre le serveur, la bande passante et les ressources système peuvent être saturées avant même que le pare-feu puisse réagir. De ce fait, ils ne constituent pas la principale couche de défense contre les attaques DDoS.

Utilisation des ressources du serveur

Les pare-feu cloud réduisent la charge serveur en bloquant les requêtes malveillantes avant qu'elles n'atteignent votre environnement d'hébergement. Votre serveur ne traite ainsi que le trafic légitime, ce qui améliore la stabilité lors des tentatives d'attaque. Cela contribue également à maintenir des performances optimales du site web pendant les périodes de forte affluence.

Les pare-feu de terminaux augmentent la charge du serveur car chaque requête est analysée localement. Cette analyse consomme des ressources CPU et mémoire sur votre serveur d'hébergement. Sur les sites web à fort trafic, l'optimisation des performances devient essentielle pour concilier sécurité et rapidité.

Contourner le risque

Les attaquants peuvent contourner les pare-feu du cloud via un accès IP direct lorsque les configurations exposent le routage DNS ou le serveur d'origine. Cela permet au trafic malveillant d'atteindre le serveur sans passer par le pare-feu. Il est donc essentiel de renforcer la sécurité des serveurs et de mettre en place des restrictions d'adresse IP.

Les pare-feu de terminaux sont inviolables car ils s'exécutent au sein de l'environnement du site web. Chaque requête adressée à l'application doit transiter par la logique du pare-feu, quel que soit son mode d'arrivée. Cela rend les tentatives d'exploitation internes beaucoup plus difficiles à détecter.

Dépendance à l'égard de la disponibilité des tiers

Les pare-feu cloud dépendent entièrement de la disponibilité du fournisseur de services. En cas de panne ou de problème réseau chez ce dernier, votre site web peut devenir inaccessible, même si votre serveur d'hébergement fonctionne parfaitement. Votre disponibilité est donc directement liée à la fiabilité du fournisseur de pare-feu.

Les pare-feu des terminaux restent opérationnels même en cas d'indisponibilité des services externes. Les règles de sécurité demeurent actives sur votre serveur et votre site web reste en ligne tant que votre infrastructure d'hébergement reste stable.

Gestion des faux positifs

Les pare-feu cloud bloquent parfois le trafic légitime en raison de règles réseau génériques. Ces règles, conçues pour des volumes de trafic mondiaux importants, peuvent interpréter à tort des comportements normaux d'utilisateurs comme suspects. Cela peut entraîner le blocage de clients ou la perturbation d'intégrations.

Les pare-feu de points de terminaison génèrent moins de faux positifs car ils comprennent le contexte applicatif. Ils peuvent distinguer avec une bien plus grande précision les véritables attaques des actions d'administration normales, telles que les connexions utilisateur ou les opérations de plugins.

Complexité de l'installation et de la configuration

Les pare-feu cloud sont faciles à déployer via les paramètres DNS. La plupart des configurations consistent simplement à modifier les serveurs de noms et à sélectionner les règles de sécurité dans un tableau de bord. Ils constituent donc une solution idéale pour une protection rapide et sans effort technique.

Les pare-feu de terminaux nécessitent une installation directe sur le site web et leur configuration par les administrateurs est indispensable. Intégrés à l'environnement du CMS, ils requièrent une optimisation adéquate pour garantir une sécurité renforcée sans impacter les performances.

Pourquoi le fait de s'appuyer sur un seul pare-feu crée des failles de sécurité

Les cyberattaques modernes suivent rarement une seule méthode. Les attaquants combinent analyse de réseau, attaques par force brute, abus d'API, exploitation de plugins et téléchargement de logiciels malveillants au sein d'une même campagne. L'utilisation d'un seul type de pare-feu crée des failles que les attaquants exploitent activement.

Un site protégé uniquement par un pare-feu cloud reste vulnérable aux failles logicielles internes. Un site protégé uniquement par un pare-feu de terminal reste vulnérable aux attaques par déni de service (DoS) susceptibles de mettre les serveurs hors ligne avant que le pare-feu ne puisse réagir.

Pourquoi la sécurité par pare-feu multicouche est la meilleure stratégie

La sécurité multicouche applique le principe de défense en profondeur. Un pare-feu cloud gère le filtrage du trafic, la protection contre les bots et les attaques par déni de service. Un pare-feu de point de terminaison inspecte ensuite les données atteignant l'application et bloque les tentatives d'exploitation internes.

Cette approche à deux niveaux garantit qu'aucun point de défaillance unique ne rende votre site web vulnérable. Elle réduit également le risque d'indisponibilité du site lors de campagnes d'attaques actives.

Configuration idéale du pare-feu pour les sites web WordPress

WordPress alimente des millions de sites web, mais attire également le plus grand nombre d'attaques automatisées. Les vulnérabilités des plugins, les thèmes obsolètes, les mots de passe d'administration faibles et les API REST exposées en font une cible fréquente.

Un pare-feu cloud protège WordPress contre les attaques par déni de service et les attaques de bots. Un pare-feu de point de terminaison bloque l'exploitation de plugins malveillants, les tentatives de modification de fichiers et les attaques par prise de contrôle de l'administration.

Cette combinaison assure une protection complète du périmètre et de l'intérieur.

Quand utiliser uniquement un pare-feu cloud

Le choix d'un pare-feu cloud uniquement convient aux scénarios où les performances et le filtrage de base du trafic sont les principales préoccupations et où la surface d'attaque interne est minimale.

- Les sites web statiques dotés de fonctionnalités backend minimales tirent profit des pare-feu cloud, car la plupart des menaces proviennent de bots automatisés plutôt que d'exploits ciblés. En l'absence d'interaction avec la base de données ou d'activité d'administration, un filtrage au niveau du réseau est souvent suffisant.

- d'information en phase de démarrage peuvent s'appuyer sur des pare-feu cloud pour bloquer les tentatives d'analyse et d'attaques par force brute courantes, sans avoir à gérer des outils de sécurité internes. Cela simplifie la sécurité pendant le développement du projet.

- Les pages de destination sans authentification utilisateur sont idéales, car elles ne comportent ni système de connexion ni processus backend sensibles à protéger. Les pare-feu cloud bloquent efficacement le trafic des bots et les soumissions de formulaires frauduleuses en périphérie du réseau.

- Les projets à faible trafic et à faible empreinte numérique peuvent utiliser en toute sécurité la protection cloud comme couche de sécurité légère, tout en limitant les coûts et la complexité. Ces sites sont généralement confrontés à des attaques opportunistes plutôt qu'à des intrusions ciblées.

Quand utiliser uniquement un pare-feu de point de terminaison

N’utilisez un pare-feu de point de terminaison que dans des environnements contrôlés où les sources de trafic restreintes et les utilisateurs authentifiés limitent l’exposition externe.

- Les systèmes intranet privés d'une organisation bénéficient de pare-feu aux points de terminaison, car tous les utilisateurs sont déjà authentifiés et le trafic est interne. Le principal risque provient d'une utilisation abusive ou de comptes internes compromis, plutôt que d'attaques publiques.

- Les portails authentifiés à accès restreint nécessitent une analyse approfondie du comportement des utilisateurs, une tâche que les pare-feu de terminaux gèrent bien mieux que les filtres réseau. Ils peuvent détecter les activités anormales, même chez les utilisateurs connectés.

- Les applications internes protégées par un VPN restent invisibles aux analyses publiques, faisant de la sécurité des applications internes la principale couche de protection. Les pare-feu des terminaux protègent contre l'élévation de privilèges et les utilisations abusives en interne.

- Les sites web à faible exposition et aux sources de trafic contrôlées peuvent s'appuyer sur les pare-feu de terminaux pour bloquer les actions non autorisées, évitant ainsi le recours au filtrage du trafic externe. Ces environnements privilégient le contrôle d'accès interne à la protection contre les menaces externes.

Pourquoi la plupart des entreprises en croissance devraient utiliser les deux

Les entreprises en pleine croissance sont confrontées à la fois à des attaques externes ciblant le trafic et à des menaces internes au niveau logiciel, à mesure que leur présence numérique s'étend. L'utilisation conjointe de pare-feu cloud et de pare-feu de terminaux garantit une protection complète à chaque étape de la chaîne d'une cyberattaque, tandis que la détection des menaces sur les terminaux permet de surveiller et de contrer les activités suspectes sur les appareils individuels.

- Boutiques de commerce électronique gérant les paiements et les données personnelles

- Sites web d'adhésion avec contenu généré par les utilisateurs

- Sites Web clients gérés par l'agence

- Blogs et plateformes d'actualités à fort trafic

Ces sites sont confrontés à la fois à des attaques basées sur le trafic et à des tentatives d'exploitation interne et nécessitent donc une double protection.

Les angles morts en matière de sécurité que la plupart des propriétaires de sites web négligent

De nombreuses failles de sécurité ne surviennent pas par des méthodes d'attaque évidentes, mais par de petites erreurs de configuration.

- Des plugins non corrigés qui exposent silencieusement des vulnérabilités

- Des identifiants d'administrateur faibles sont réutilisés sur plusieurs sites web.

- accessibles au public Environnements de mise en scène

- Points de terminaison d'API exposés sans limitation de débit

- Des scripts tiers injectent du code malveillant

Les pare-feu sont utiles, mais la sécurité dépend aussi d'une maintenance régulière.

Verdict final : Pare-feu de terminal vs Pare-feu cloud

La véritable solution ne consiste pas à choisir entre un pare-feu de terminal et un pare-feu cloud. La stratégie la plus sûre est de les utiliser conjointement. Les pare-feu cloud bloquent les attaques avant qu'elles n'atteignent votre serveur. Les pare-feu de terminal, quant à eux, bloquent les attaques qui parviennent à s'infiltrer au niveau applicatif.

S'appuyer sur une seule solution crée des failles que les attaquants expérimentés exploitent activement. Une approche par pare-feu multicouche crée des défenses redondantes qui réduisent considérablement les risques de violation de données, les interruptions de service et les vols de données.

Si votre site web génère des revenus, stocke des données clients ou contribue à la confiance envers votre marque, la sécurité multicouche par pare-feu n'est plus une option, elle est essentielle.

Foire aux questions

Quelle est la principale différence entre un pare-feu de terminal et un pare-feu cloud ?

Les pare-feu cloud fonctionnent au niveau du réseau, tandis que les pare-feu de points de terminaison fonctionnent au sein de votre application web.

Un pare-feu cloud protège-t-il contre les vulnérabilités des plugins ?

Les pare-feu cloud offrent une protection limitée contre les failles de sécurité des plugins, car ils ne prennent pas en compte le contexte logiciel.

Un pare-feu de terminal peut-il bloquer les attaques DDoS ?

Les pare-feu de points de terminaison ne sont pas conçus pour absorber des flux de trafic à grande échelle.

L'utilisation des deux pare-feu est-elle coûteuse ?

La sécurité multicouche coûte généralement beaucoup moins cher que la récupération après un incident de piratage réussi.

Quel pare-feu est le meilleur pour WordPress ?

WordPress tire le meilleur parti d'une combinaison de pare-feu cloud et de pare-feu de points de terminaison.