O WordPress alimenta milhões de sites e depende muito de ações administrativas autenticadas, o que o torna um alvo atraente para ataques CSRF.

Cross-Site Request Forgery (CSRF) é uma vulnerabilidade de segurança web que engana um usuário autenticado, levando-o a executar ações não intencionais em um site sem o seu conhecimento. No contexto do WordPress, os atacantes exploram sessões autenticadas para acionar ações como alterar configurações, criar usuários ou modificar conteúdo.

Felizmente, diversas defesas comprovadas podem reduzir significativamente esse risco. Este guia aborda as principais proteções, incluindo a implementação de tokens CSRF, a configuração de cookies SameSite, a segurança de requisições AJAX e a realização de testes regulares em seu site para garantir que essas medidas de segurança permaneçam eficazes.

Resumo: Lista de verificação rápida para proteger seu site

- A falsificação de solicitação entre sites (CSRF) engana o navegador de um usuário conectado, fazendo com que ele execute ações não autorizadas em um site.

- Sites construídos em WordPress são alvos comuns devido às sessões de administração autenticadas, plugins e endpoints personalizados.

- As vulnerabilidades comuns incluem a ausência de tokens CSRF, endpoints AJAX inseguros e cookies mal configurados.

- As defesas robustas incluem nonces do WordPress, tokens anti-CSRF, cabeçalhos de requisição seguros e configurações de cookies SameSite.

- Análises de segurança regulares, auditorias de plugins e testes manuais ajudam a detectar vulnerabilidades precocemente.

- profissionais Auditorias podem ajudar a identificar riscos e implementar uma proteção eficaz a longo prazo.

Por que os ataques CSRF são importantes para o WordPress?

Os ataques de Cross-Site Request Forgery representam um sério risco de segurança para sites construídos em WordPress.

Como o WordPress depende muito de sessões de usuários autenticados, especialmente para administradores e editores, os invasores podem explorar essas sessões para realizar ações não autorizadas.

Em vez de roubar credenciais de login, o CSRF engana o navegador de um usuário autenticado, fazendo com que ele envie solicitações maliciosas ao site. Se as proteções adequadas não estiverem implementadas, essas solicitações podem executar alterações críticas em segundo plano sem que o usuário perceba.

Explorando sessões de navegador autenticadas

Os ataques CSRF exploram uma sessão de login ativa. Quando um usuário autenticado visita uma página maliciosa, o atacante pode disparar requisições para o site WordPress usando os cookies de autenticação existentes do usuário.

Como resultado, o site trata a solicitação como legítima, permitindo que o invasor execute ações como atualizar configurações ou modificar conteúdo.

Plugins vulneráveis e endpoints personalizados

Muitos sites WordPress dependem de plugins de terceiros, temas personalizadosou endpoints de API. Se esses componentes não implementarem mecanismos de proteção contra CSRF, eles aumentam a superfície de ataque.

Esse risco é especialmente significativo para ambientes WordPress gerenciados por agências e empresas , onde múltiplas integrações e recursos personalizados são comuns.

Alterações não autorizadas sem roubo de dados

Diferentemente de outros ataques, o CSRF não necessariamente rouba dados do site. Em vez disso, ele executa ações não autorizadas, como criar novas contas de administrador, alterar configurações ou injetar scripts maliciosos, enquanto o usuário legítimo permanece alheio a isso.

Como funciona um ataque CSRF no WordPress?

Um ataque de Cross-Site Request Forgery (CSRF) manipula o navegador de um usuário confiável para executar ações não intencionais em um site.

Em plataformas como o WordPress, isso acontece quando o aplicativo não consegue distinguir entre ações legítimas do usuário e solicitações falsificadas.

Como o navegador envia automaticamente cookies de autenticação a cada solicitação, os invasores podem explorar uma sessão de login ativa para executar operações privilegiadas sem o conhecimento do usuário.

- Atraindo o usuário para uma página maliciosa: O atacante primeiro engana um usuário autenticado para que visite uma página da web maliciosa. Essa página pode conter formulários ocultos ou scripts projetados para enviar solicitações ao site WordPress alvo.

- Autenticação automática baseada em cookies: quando a solicitação forjada é acionada, o navegador inclui automaticamente os cookies de sessão do usuário. Como resultado, o servidor WordPress processa a solicitação como se tivesse sido iniciada pelo usuário autenticado.

- CSRF em aplicações de página única: Aplicações modernas de página única também podem ser vulneráveis. Se tokens forem expostos ou scripts maliciosos forem executados no navegador, atacantes podem disparar requisições AJAX não autorizadas que realizam ações em nome do usuário.

Vulnerabilidades comuns de CSRF no WordPress

As vulnerabilidades de Cross-Site Request Forgery (CSRF) geralmente ocorrem quando os aplicativos não conseguem verificar se uma solicitação realmente se originou de uma ação de usuário confiável.

Em sites WordPress, essas vulnerabilidades geralmente surgem de formulários, plugins, endpoints REST ou manipuladores AJAX mal protegidos.

Assim, compreender as vulnerabilidades CSRF mais comuns ajuda os proprietários e desenvolvedores a implementar controles de segurança mais robustos.

- Ações que alteram o estado do usuário via requisições GET: Quando ações críticas, como atualizar configurações ou excluir dados, são expostas por meio de requisições GET, elas se tornam alvos fáceis para ataques CSRF. Os atacantes podem incorporar essas requisições em elementos como tags de imagem ou links ocultos, acionando automaticamente ações quando um usuário autenticado visita uma página maliciosa.

- Tokens CSRF ausentes ou incorretos: Formulários e endpoints de API REST que não possuem tokens CSRF adequados não conseguem verificar a autenticidade da requisição. Sem a validação do token, o servidor não pode confirmar se a requisição veio de uma interação legítima do usuário, permitindo que atacantes falsifiquem requisições.

- Controles de origem cruzada mal configuradosexcessivamente permissivas Políticas CORS ou a ausência de proteções de metadados de busca podem permitir solicitações de origem cruzada de sites maliciosos. Essa configuração incorreta aumenta a probabilidade de exploração de CSRF.

- Endpoints AJAX inseguros: AJAX que aceitam solicitações sem verificar tokens ou cabeçalhos de segurança personalizados expõem funcionalidades sensíveis. Atacantes podem facilmente enviar solicitações falsificadas para esses endpoints.

- Práticas de segurança deficientes em plugins: Plugins que ignoram a verificação de nonce ou reutilizam tokens estáticos introduzem vulnerabilidades previsíveis, tornando-se um ponto de entrada comum para ataques CSRF.

Serviços de manutenção do site Seahawk Media e segurança do WordPress

Proteger sites WordPress contra vulnerabilidades exige monitoramento proativo, práticas de desenvolvimento seguras e auditorias de segurança contínuas. A Seahawk Media oferece serviços abrangentes de segurança e manutenção de sites, projetados para proteger plataformas WordPress.

Desde a manutenção de rotina até a recuperação de emergências, nossas soluções ajudam empresas e agências a reduzir os riscos de segurança, garantindo ao mesmo tempo a estabilidade e o desempenho do local.

Manutenção gerenciada de sites

Oferecemos manutenção contínua que inclui auditorias regulares de plugins e temas para identificar vulnerabilidades. Nossa equipe também verifica a implementação do nonce, garante o uso correto do token CSRF e configura cookies SameSite para reduzir o risco de exploração de solicitações entre sites.

Reparo e recuperação de sites invadidos

Se um site for comprometido, nossos especialistas em segurança realizam uma análise forense detalhada para determinar a origem do ataque. O processo de recuperação inclui a remoção de códigos maliciosos, a rotação de tokens comprometidos, o fortalecimento dos mecanismos de autenticação e a proteção de endpoints vulneráveis para evitar ataques futuros.

Serviços de segurança de marca branca para agências

Agências que gerenciam vários sites WordPress podem aproveitar as soluções de segurança white-label da Seahawk. Esses serviços incluem implementação de proteção contra CSRF, auditorias de segurança de API e endpoints, além de varreduras de vulnerabilidades agendadas para manter uma postura de segurança robusta em todos os sites dos clientes.

Oferecemos também uma consulta gratuita para avaliar potenciais vulnerabilidades CSRF. Além disso, recomendamos medidas práticas de correção, adaptadas a cada ambiente WordPress.

Proteja seu site WordPress antes do próximo ataque hacker

Proteja seu site com verificações de segurança especializadas, correções de vulnerabilidades e monitoramento proativo. Identifique riscos precocemente e mantenha seu site, usuários e dados seguros.

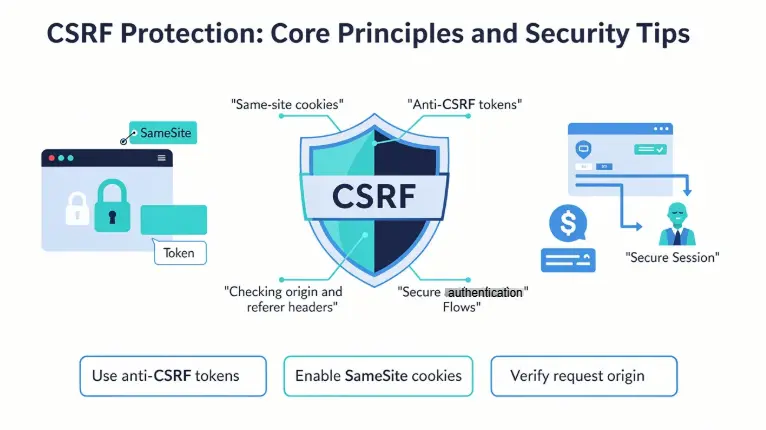

Proteção contra CSRF: Princípios Básicos e Dicas de Segurança

Proteger um site WordPress contra CSRF requer uma combinação de práticas de codificação segura, validação adequada de solicitações e proteções rigorosas no nível do navegador.

Os princípios a seguir descrevem as estratégias mais práticas que desenvolvedores e proprietários de sites devem seguir para proteger ambientes WordPress.

Dica 1: Use tokens CSRF e nonces do WordPress (token anti-CSRF)

Um dos métodos mais confiáveis para prevenir ataques CSRF é o uso de tokens anti-CSRF.

Esses tokens são valores únicos e imprevisíveis gerados pelo servidor e incorporados em formulários ou solicitações. Quando a solicitação é enviada, o servidor valida o token para confirmar que ele se originou do aplicativo legítimo.

- No WordPress, esse mecanismo é implementado por meio de nonces, que são tokens de segurança projetados para verificar a intenção.

- Os desenvolvedores podem gerar nonces usando funções como

wp_create_nonce()e validá-los comwp_verify_nonce().

- Esses tokens são normalmente adicionados a formulários ou URLs que acionam ações sensíveis, como atualizar configurações, excluir publicações ou gerenciar usuários.

Como cada nonce tem um tempo de validade limitado e está vinculado a uma ação específica, os atacantes não podem facilmente falsificar solicitações válidas de sites externos.

Mesmo que uma página maliciosa tente enviar um formulário automaticamente, a solicitação falhará se o token estiver ausente ou for inválido. Portanto, a verificação adequada do nonce deve ser implementada em formulários administrativos, páginas de configurações de plugins e fluxos de trabalho personalizados que modificam dados.

Dica 2: Proteja solicitações AJAX, API REST e endpoints personalizados

Sites modernos do WordPress frequentemente dependem de chamadas AJAX, APIs REST e endpoints personalizados para realizar operações assíncronas. Esses endpoints podem se tornar alvos atraentes para ataques CSRF se a verificação de requisições não for implementada corretamente.

- As requisições AJAX devem sempre incluir um nonce ou token de segurança que seja validado no servidor antes do processamento da requisição.

- Os desenvolvedores do WordPress geralmente passam esse nonce por meio de scripts localizados usando wp_localize_script() e, em seguida, o enviam como parte da carga útil do AJAX.

- No lado do servidor, a solicitação pode ser validada com check_ajax_referer().

Além dos tokens, os desenvolvedores devem considerar a implementação de cabeçalhos de requisição personalizados.

Ao exigir cabeçalhos específicos em solicitações AJAX, o aplicativo pode garantir que as solicitações se originem de scripts confiáveis e não de sites externos. Essa abordagem fornece uma camada adicional de validação que complementa a verificação por token.

personalizados da API REST também devem verificar as permissões usando callbacks e validação de nonce. Sem essas proteções, os atacantes poderiam criar solicitações que executam ações não autorizadas por meio dos endpoints expostos.

Dica 3: Envie cookies e padrões de token duas vezes (tokens anti-CSRF)

Outro mecanismo eficaz de defesa contra CSRF é o padrão de cookie de submissão dupla.

- Nessa abordagem, um token CSRF é armazenado tanto em um cookie do navegador quanto em um parâmetro da requisição (como um campo de formulário ou cabeçalho). Quando a requisição chega ao servidor, ambos os valores devem coincidir para que a requisição seja considerada válida.

- Esse método funciona porque atacantes de domínios externos não conseguem acessar ou ler os cookies da vítima devido às restrições de segurança do navegador. Consequentemente, eles não conseguem gerar um par de tokens válido que satisfaça a validação do servidor.

Embora o WordPress dependa principalmente da proteção baseada em nonce, o padrão de envio duplo pode ser útil em fluxos de autenticação personalizados, configurações headless do WordPressou aplicativos que se integram com frameworks front-end externos.

Quando implementado corretamente, esse padrão fornece uma proteção adicional contra solicitações entre sites falsificadas.

Os desenvolvedores devem garantir que os tokens sejam criptograficamente aleatórios, regenerados periodicamente e invalidados após o uso, quando apropriado. Tokens previsíveis ou estáticos enfraquecem a segurança e aumentam a probabilidade de ataques bem-sucedidos.

Dica 4: Configurações de cookies SameSite, Secure e HttpOnly (Proteção contra ataques Cross-Site/CSRF)

A configuração de cookies desempenha um papel crucial na defesa contra ataques CSRF.

Os navegadores incluem cookies automaticamente nas solicitações enviadas a um domínio. É exatamente nisso que os atacantes se apoiam ao explorar sessões autenticadas. Os atributos de cookie adequados ajudam a restringir quando e como os cookies são transmitidos.

- O atributo de cookie SameSite impede que os navegadores enviem cookies juntamente com solicitações entre sites em determinadas situações. Quando configurado com SameSite=Lax ou SameSite=Strict, os cookies não são incluídos em muitos cenários de solicitações de origem cruzada, reduzindo a probabilidade de tentativas bem-sucedidas de CSRF.

- O atributo Secure garante que os cookies sejam transmitidos apenas por meio de conexões HTTPS. Isso impede que os cookies de sessão sejam expostos por meio de tráfego de rede não criptografado.

- O atributo HttpOnly impede que scripts do lado do cliente acessem cookies via JavaScript. Embora isso proteja principalmente contra ataques de cross-site scripting (XSS), também fortalece a segurança da sessão como um todo.

Em conjunto, esses atributos formam uma camada essencial de defesa no nível do navegador que complementa a validação de tokens no servidor.

Dica 5: Evite medidas ineficazes de mitigação de CSRF (vulnerabilidades comuns de CSRF)

Muitos desenvolvedores tentam mitigar os riscos de CSRF usando técnicas que oferecem pouca ou nenhuma proteção real. Compreender esses métodos ineficazes ajuda a evitar erros comuns de segurança.

Por exemplo, confiar exclusivamente nos cabeçalhos HTTP Referer não é confiável, pois eles podem estar ausentes ou serem manipulados em determinados cenários. Da mesma forma, restringir as solicitações com base apenas nas strings do agente do usuário não impede solicitações falsificadas de sites externos.

Outro erro comum é expor operações que alteram o estado do sistema por meio de requisições GET. Como as requisições GET podem ser acionadas por elementos simples, como imagens ou links, ações sensíveis devem sempre exigir requisições POST com validação de token adequada.

Por fim, plugins ou código personalizado que ignoram a verificação de nonce ou reutilizam tokens estáticos criam vulnerabilidades previsíveis. Revisões de segurança regulares e auditorias de plugins ajudam a garantir que essas fragilidades sejam identificadas e corrigidas antes que os atacantes possam explorá-las.

Ao implementar esses princípios fundamentais e evitar estratégias de mitigação insuficientes, os proprietários de sites WordPress podem construir uma defesa muito mais robusta contra ataques CSRF e proteger tanto a funcionalidade administrativa quanto os dados do usuário.

Detecção e teste de vulnerabilidades CSRF

A identificação de vulnerabilidades de Cross-Site Request Forgery (CSRF) exige tanto varredura automatizada quanto testes de segurança manuais. Como os sites construídos em WordPress geralmente dependem de plugins, APIs REST e manipuladores AJAX, os testes de segurança devem abranger todos os endpoints que executam ações que alteram o estado do site.

Uma abordagem de teste estruturada ajuda a confirmar se as proteções adequadas contra CSRF, como tokens, validação de nonce e verificação de requisição, estão implementadas corretamente.

- Utilize scanners de segurança automatizados: scanners de segurança automatizados podem detectar possíveis vulnerabilidades de CSRF analisando formulários, rotas REST e endpoints de plugins. Muitos scanners focados em WordPress incluem testes que identificam a ausência de validação de token ou requisições mal protegidas.

- Teste manual de endpoints sensíveis: Os testes manuais ajudam a validar como o servidor lida com requisições falsificadas. Os testadores de segurança podem remover ou modificar tokens CSRF em requisições para verificar se o aplicativo rejeita ações não autorizadas.

- Revisar implementações de JavaScript e AJAX: Inspecionar scripts de front-end para garantir que os tokens sejam gerados, recuperados e transmitidos com segurança nos cabeçalhos ou parâmetros de requisição AJAX.

- Auditar o código do plugin e do endpoint: Analisar o código do plugin em busca de verificação de nonce ausente e tratamento inseguro do arquivo admin-ajax.php ou de endpoints personalizados que processam ações sensíveis.

Respondendo a uma violação de segurança CSRF

Quando um ataque de Cross-Site Request Forgery (CSRF) é bem-sucedido, ele pode desencadear alterações não autorizadas ou injetar código malicioso em um site. Para sites construídos em WordPress, uma resposta rápida e estruturada é essencial para limitar os danos e restaurar a segurança.

A contenção imediata, a limpeza do código e a correção de vulnerabilidades ajudam a impedir que os invasores mantenham o acesso ou repitam a exploração.

- Revogar sessões e rotacionar tokens: Encerre imediatamente todas as sessões ativas, rotacione os tokens CSRF e exija a redefinição de senhas para as contas afetadas a fim de impedir novas ações não autorizadas.

- Remover código malicioso: Analise temas, plugins e o diretório de uploads em busca de scripts maliciosos ou backdoors injetados e remova quaisquer arquivos comprometidos.

- Corrigir componentes vulneráveis: Corrija o plugin vulnerável ou o código personalizado responsável pela exploração e implemente a validação adequada de tokens e cabeçalhos.

- Analisar os registros do servidor: Analise os registros do servidor para identificar pontos de acesso explorados e determinar a cronologia das ações não autorizadas.

Lista de verificação: Melhores práticas de segurança contra CSRF no WordPress

O fortalecimento da proteção contra Cross-Site Request Forgery exige verificações de segurança consistentes em formulários, APIs, cookies e componentes de terceiros.

Para sites que utilizam o WordPress, a implementação de uma lista de verificação estruturada para reforçar a segurança contra CSRF ajuda a garantir que cada solicitação que execute ações sensíveis seja devidamente verificada.

Auditorias e testes regulares reduzem ainda mais o risco de invasores explorarem vulnerabilidades negligenciadas.

- Validar tokens CSRF: Garanta que cada formulário, solicitação de API ou endpoint que altere o estado valide um token CSRF por sessão ou por solicitação antes de executar qualquer ação.

- Requisições AJAX seguras: Exija cabeçalhos de requisição personalizados para requisições AJAX e verifique-os no servidor antes de processar a requisição.

- Configure cookies seguros: defina cookies de sessão com os atributos Secure, HttpOnly e SameSite apropriados para limitar a exposição de solicitações entre sites.

- Auditoria de Plugins e Temas: Revise e atualize regularmente os plugins e temas de terceiros para confirmar se a verificação de nonce e token está implementada.

- Realize testes de segurança regulares: execute verificações automatizadas e testes manuais com frequência, concentrando-se em rotas REST, manipuladores AJAX e endpoints personalizados.

Resumindo

Proteger seu site contra ataques de Cross-Site Request Forgery (CSRF) é essencial para manter a integridade das ações do usuário e dos controles administrativos. Em plataformas como o WordPress, mesmo uma pequena vulnerabilidade de CSRF pode permitir que invasores alterem configurações, criem usuários não autorizados ou injetem código malicioso.

Implementar defesas robustas, como tokens CSRF, configurações seguras de cookies e endpoints reforçados, pode reduzir significativamente esses riscos. No entanto, identificar e corrigir vulnerabilidades em plugins, temas e código personalizado geralmente exige conhecimento especializado.

Se você deseja ter total certeza de que seu site está seguro, considere contratar profissionais experientes em segurança WordPress. Eles irão auditar seu site, corrigir vulnerabilidades e implementar proteção a longo prazo.

Perguntas frequentes sobre ataques CSRF no WordPress

O que é Cross-Site Request Forgery (CSRF)?

A falsificação de solicitação entre sites (CSRF) ocorre quando um invasor engana um usuário legítimo, levando-o a visitar um site malicioso ou a clicar em um link malicioso.

O navegador do usuário envia então solicitações ao site de destino usando o ID de sessão ou o token de sessão do usuário. Como o navegador envia cookies de autenticação automaticamente, o servidor web pode tratar a solicitação como legítima e processar solicitações HTTP que alteram o estado, como o envio de um formulário.

Como funcionam os mecanismos de proteção CSRF?

Os mecanismos de proteção contra CSRF dependem da geração e validação de tokens. Usando o padrão de token de sincronização, o aplicativo web cria um token de sessão armazenado no identificador de sessão.

Quando um usuário envia um formulário HTML, a solicitação inclui o token correto em um campo oculto do formulário, permitindo que o servidor web aceite solicitações POST com segurança.

Por que os cookies SameSite e os cabeçalhos personalizados são úteis?

Os cookies SameSite restringem quando o navegador envia cookies de uma origem específica. Combinados com um cabeçalho personalizado para solicitações AJAX, eles ajudam a prevenir vulnerabilidades CSRF em frameworks web modernos.

Como os desenvolvedores podem prevenir possíveis ataques CSRF?

Os desenvolvedores devem proteger os formulários, validar os tokens, evitar a reutilização de tokens, monitorar os registros de usuários e impor a autenticação de usuários em toda a aplicação web.