WordPress alimente des millions de sites web et repose fortement sur des actions d'administration authentifiées, ce qui en fait une cible privilégiée pour les attaques CSRF.

La falsification de requête intersite (CSRF) est une vulnérabilité de sécurité web qui permet à un utilisateur connecté d'effectuer des actions non désirées sur un site web à son insu. Dans le contexte de WordPress, les attaquants exploitent les sessions authentifiées pour déclencher des actions telles que la modification des paramètres, la création d'utilisateurs ou la modification du contenu.

Heureusement, plusieurs mesures de protection éprouvées permettent de réduire considérablement ce risque. Ce guide présente les principales protections, notamment la mise en place de jetons CSRF, la configuration des cookies SameSite, la sécurisation des requêtes AJAX et les tests réguliers de votre site afin de garantir l'efficacité de ces mesures.

En bref : Liste de vérification rapide pour protéger votre site web

- La falsification de requête intersite (CSRF) trompe le navigateur d'un utilisateur connecté afin qu'il effectue des actions non autorisées sur un site web.

- Les sites construits sur WordPress sont des cibles fréquentes en raison des sessions d'administration authentifiées, des plugins et des points de terminaison personnalisés.

- Les vulnérabilités courantes incluent l'absence de jetons CSRF, des points de terminaison AJAX non sécurisés et des cookies mal configurés.

- Les défenses robustes comprennent les nonces WordPress, les jetons anti-CSRF, les en-têtes de requêtes sécurisés et les paramètres de cookies SameSite.

- Des analyses de sécurité régulières, des audits de plugins et des tests manuels permettent de détecter les vulnérabilités au plus tôt.

- professionnels Des audits de sécurité WordPress peuvent aider à identifier les risques et à mettre en œuvre une protection efficace à long terme.

Pourquoi les attaques CSRF sont-elles importantes pour WordPress ?

Les attaques de type Cross-Site Request Forgery (CSRF) constituent un risque de sécurité sérieux pour les sites web construits sur WordPress.

Étant donné que WordPress repose fortement sur des sessions utilisateur authentifiées, notamment pour les administrateurs et les éditeurs, les attaquants peuvent exploiter ces sessions pour effectuer des actions non autorisées.

Au lieu de voler les identifiants de connexion, la CSRF trompe le navigateur de l'utilisateur connecté afin qu'il envoie des requêtes malveillantes au site. En l'absence de protections adéquates, ces requêtes peuvent exécuter des modifications critiques en arrière-plan, à l'insu de l'utilisateur.

Exploitation des sessions de navigateur authentifiées

Les attaques CSRF exploitent une session de connexion active. Lorsqu'un utilisateur connecté visite une page malveillante, l'attaquant peut déclencher des requêtes vers le site WordPress en utilisant les cookies d'authentification existants de l'utilisateur.

En conséquence, le site web traite la requête comme légitime, permettant à l'attaquant d'effectuer des actions telles que la mise à jour des paramètres ou la modification du contenu.

Plugins vulnérables et points de terminaison personnalisés

De nombreux sites WordPress dépendent de plugins tiers, de thèmes personnalisésou d'API. Si ces composants ne mettent pas en œuvre de mécanismes de protection contre les attaques CSRF, ils augmentent la surface d'attaque.

gérés par des agences et WordPress , où les intégrations multiples et les fonctionnalités personnalisées sont courantes.

Modifications non autorisées sans vol de données

Contrairement à d'autres attaques, la CSRF ne vole pas nécessairement de données sur le site. Elle effectue plutôt des actions non autorisées, comme la création de nouveaux comptes d'administrateur, la modification des paramètres de configuration ou l'injection de scripts malveillants, à l'insu de l'utilisateur légitime.

Comment fonctionne une attaque CSRF sur WordPress ?

Une attaque de type Cross-Site Request Forgery (CSRF) manipule le navigateur d'un utilisateur de confiance pour effectuer des actions non intentionnelles sur un site web.

Sur des plateformes comme WordPress, cela se produit lorsque l'application ne parvient pas à faire la distinction entre les actions légitimes des utilisateurs et les requêtes falsifiées.

Étant donné que le navigateur envoie automatiquement des cookies d'authentification avec chaque requête, les attaquants peuvent exploiter une session de connexion active pour exécuter des opérations privilégiées à l'insu de l'utilisateur.

- Attirer l'utilisateur vers une page malveillante: L'attaquant commence par inciter un utilisateur connecté à visiter une page web malveillante. Cette page peut contenir des formulaires cachés ou des scripts conçus pour envoyer des requêtes au site WordPress ciblé.

- Authentification automatique par cookies: lorsqu’une requête falsifiée est déclenchée, le navigateur inclut automatiquement les cookies de session de l’utilisateur. Par conséquent, le serveur WordPress traite la requête comme si elle provenait de l’utilisateur authentifié.

- Vulnérabilité CSRF dans les applications monopages: Les applications monopages modernes peuvent également être vulnérables. Si des jetons sont exposés ou si des scripts malveillants sont exécutés dans le navigateur, des attaquants peuvent déclencher des requêtes AJAX non autorisées et effectuer des actions au nom de l’utilisateur.

Vulnérabilités CSRF courantes dans WordPress

Les vulnérabilités de type Cross-Site Request Forgery (CSRF) apparaissent généralement lorsque les applications ne parviennent pas à vérifier si une requête provient réellement d'une action d'un utilisateur de confiance.

Sur les sites WordPress, ces faiblesses proviennent souvent de formulaires, de plugins, de points de terminaison REST ou de gestionnaires AJAX mal sécurisés.

Ainsi, la compréhension des vulnérabilités CSRF les plus courantes aide les propriétaires de sites et les développeurs à mettre en œuvre des contrôles de sécurité plus robustes.

- Modifications d'état via des requêtes GET: Lorsque des actions critiques, telles que la mise à jour des paramètres ou la suppression de données, sont exposées via des requêtes GET, elles deviennent des cibles faciles pour les attaques CSRF. Les attaquants peuvent intégrer ces requêtes dans des éléments comme des balises d'image ou des liens cachés, déclenchant automatiquement des actions lorsqu'un utilisateur connecté visite une page malveillante.

- Jetons CSRF manquants ou incorrects: les formulaires et les points de terminaison d’API REST dépourvus de jetons CSRF valides ne peuvent pas vérifier l’authenticité des requêtes. Sans validation de jeton, le serveur ne peut pas confirmer si la requête provient d’une interaction utilisateur légitime, ce qui permet aux attaquants de falsifier des requêtes.

- Configuration incorrecte des contrôles inter-originestrop permissives des politiques CORS ou l’absence de protection des métadonnées de récupération peuvent autoriser les requêtes inter-origines provenant de sites malveillants. Cette configuration incorrecte augmente le risque d’exploitation par CSRF.

- Points de terminaison AJAX non sécurisés: AJAX qui acceptent les requêtes sans vérifier les jetons ou les en-têtes de sécurité personnalisés exposent des fonctionnalités sensibles. Des attaquants peuvent facilement envoyer des requêtes falsifiées à ces points de terminaison.

- Pratiques de sécurité des plugins faibles: les plugins qui omettent la vérification du nonce ou réutilisent des jetons statiques introduisent des vulnérabilités prévisibles, ce qui en fait un point d’entrée courant pour les attaques CSRF.

Maintenance du site web Seahawk Media et sécurité WordPress

La protection des sites WordPress contre les vulnérabilités exige une surveillance proactive, des pratiques de développement sécurisées et des audits de sécurité continus. Seahawk Media propose des services complets de maintenance et de sécurité de sites web conçus pour protéger les sites développés sous WordPress.

De la maintenance de routine à la reprise d'activité en cas d'urgence, nos solutions aident les entreprises et les organismes à réduire les risques de sécurité tout en garantissant la stabilité et la performance de leurs sites.

Maintenance de site web gérée

Nous assurons une maintenance continue comprenant des audits réguliers des plugins et des thèmes afin d'identifier les vulnérabilités. Notre équipe vérifie également la mise en œuvre des nonces, garantit une utilisation correcte des jetons CSRF et configure les cookies SameSite pour réduire les risques d'exploitation des failles de sécurité intersites.

Réparation et récupération de sites piratés

En cas de compromission d'un site, nos spécialistes en sécurité effectuent une analyse forensique approfondie afin d'en déterminer la source. Le processus de récupération comprend la suppression du code malveillant, le renouvellement des jetons compromis, le renforcement des mécanismes d'authentification et la sécurisation des points d'accès vulnérables pour prévenir toute attaque ultérieure.

Services de sécurité en marque blanche pour les agences

Les agences gérant plusieurs sites WordPress peuvent tirer parti des solutions de sécurité en marque blanche de Seahawk. Ces services comprennent la mise en œuvre de la protection CSRF, des audits de sécurité des API et des terminaux, ainsi que des analyses de vulnérabilité planifiées afin de garantir un niveau de sécurité élevé sur l'ensemble des sites web clients.

Nous proposons également une consultation gratuite pour évaluer les vulnérabilités CSRF potentielles. De plus, nous recommandons des mesures correctives pratiques adaptées à chaque environnement WordPress.

Sécurisez votre site WordPress avant le prochain piratage

Protégez votre site grâce à des contrôles de sécurité réalisés par des experts, la correction des vulnérabilités et une surveillance proactive. Identifiez les risques au plus tôt et assurez la sécurité de votre site, de vos utilisateurs et de vos données.

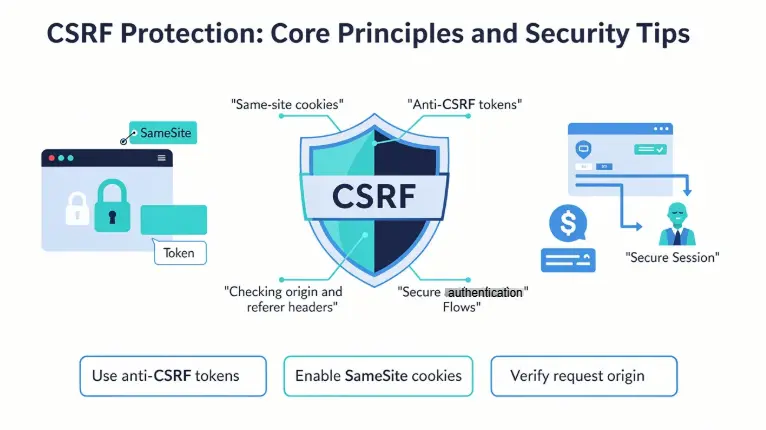

Protection contre les attaques CSRF : Principes fondamentaux et conseils de sécurité

Protéger un site WordPress contre les attaques CSRF nécessite une combinaison de bonnes pratiques de codage, une validation appropriée des requêtes et des protections strictes au niveau du navigateur.

Les principes suivants décrivent les stratégies les plus concrètes que les développeurs et les propriétaires de sites devraient suivre pour protéger les environnements WordPress.

Conseil 1 : Utilisez des jetons CSRF et des nonces WordPress (jeton anti-CSRF)

L'une des méthodes les plus fiables pour prévenir les attaques CSRF est l'utilisation de jetons anti-CSRF.

Ces jetons sont des valeurs uniques et imprévisibles générées par le serveur et intégrées aux formulaires ou aux requêtes. Lors de la soumission de la requête, le serveur valide le jeton afin de confirmer qu'il provient bien de l'application légitime.

- Dans WordPress, ce mécanisme est mis en œuvre via des nonces, qui sont des jetons de sécurité conçus pour vérifier l'intention.

- Les développeurs peuvent générer des nonces à l'aide de fonctions telles que

wp_create_nonce()et les valider avecwp_verify_nonce().

- Ces jetons sont généralement ajoutés aux formulaires ou aux URL qui déclenchent des actions sensibles telles que la mise à jour des paramètres, la suppression de publications ou la gestion des utilisateurs.

Étant donné que chaque nonce est limité dans le temps et lié à une action spécifique, les attaquants ne peuvent pas facilement falsifier des requêtes valides provenant de sites externes.

Même si une page malveillante tente de soumettre un formulaire automatiquement, la requête échouera si le jeton est manquant ou invalide. Il est donc indispensable de mettre en place une vérification rigoureuse du jeton nonce dans les formulaires d'administration, les pages de paramètres des extensions et les flux de travail personnalisés qui modifient des données.

Conseil 2 : Protégez les requêtes AJAX, l’API REST et les points de terminaison personnalisés

Les sites WordPress modernes utilisent fréquemment des appels AJAX, des API REST et des points de terminaison personnalisés pour effectuer des opérations asynchrones. Ces points de terminaison peuvent devenir des cibles privilégiées pour les attaques CSRF si la vérification des requêtes n'est pas correctement mise en œuvre.

- Les requêtes AJAX doivent toujours inclure un nonce ou un jeton de sécurité qui est validé sur le serveur avant le traitement de la requête.

- Les développeurs WordPress transmettent généralement ce nonce via des scripts localisés à l'aide de wp_localize_script() puis l'envoient dans le cadre de la charge utile AJAX.

- Côté serveur, la requête peut être validée avec check_ajax_referer().

Outre les jetons, les développeurs devraient envisager d'imposer des en-têtes de requête personnalisés.

En exigeant des en-têtes spécifiques dans les requêtes AJAX, l'application peut garantir que ces requêtes proviennent de scripts de confiance et non de sites web externes. Cette approche offre une couche de validation supplémentaire qui complète la vérification par jeton.

d'API REST personnalisés doivent également vérifier les autorisations à l'aide de rappels et de la validation de nonce. Sans ces protections, des attaquants pourraient concevoir des requêtes permettant d'effectuer des actions non autorisées via les points de terminaison exposés.

Conseil 3 : Double soumission des cookies et des modèles de jetons (jetons anti-CSRF)

Un autre mécanisme de défense CSRF efficace est le modèle de double soumission de cookie.

- Dans cette approche, un jeton CSRF est stocké à la fois dans un cookie du navigateur et dans un paramètre de requête (tel qu'un champ de formulaire ou un en-tête). Lorsque la requête atteint le serveur, les deux valeurs doivent correspondre pour que la requête soit considérée comme valide.

- Cette méthode fonctionne car les attaquants provenant de domaines externes ne peuvent ni accéder aux cookies de la victime ni les lire en raison des restrictions de sécurité du navigateur. Par conséquent, ils ne peuvent pas générer une paire de jetons valide qui satisfait à la validation du serveur.

Bien que WordPress repose principalement sur une protection basée sur un nonce, le modèle de double soumission peut s'avérer utile dans les flux d'authentification personnalisés, les configurations WordPress sans interface graphiqueou les applications qui s'intègrent à des frameworks front-end externes.

Lorsqu'il est correctement mis en œuvre, ce modèle offre une protection supplémentaire contre les requêtes intersites falsifiées.

Les développeurs doivent s'assurer que les jetons sont cryptographiquement aléatoires, régénérés périodiquement et invalidés après utilisation le cas échéant. Les jetons prévisibles ou statiques affaiblissent la sécurité et augmentent la probabilité de réussite des attaques.

Conseil 4 : Paramètres des cookies SameSite, Secure et HttpOnly (protection contre les attaques CSRF/Cross-Site)

La configuration des cookies joue un rôle crucial dans la défense contre les attaques CSRF.

Les navigateurs incluent automatiquement des cookies dans les requêtes envoyées à un domaine. C'est précisément sur ce mécanisme que les attaquants s'appuient pour exploiter les sessions authentifiées. Des attributs de cookie appropriés permettent de limiter le moment et la manière dont les cookies sont transmis.

- L' attribut SameSite des cookies empêche les navigateurs d'envoyer des cookies avec les requêtes intersites dans certaines situations. Lorsqu'il est configuré avec SameSite=Lax ou SameSite=Strict, les cookies ne sont pas inclus dans de nombreux scénarios de requêtes inter-origines, réduisant ainsi la probabilité de réussite des attaques CSRF.

- L' attribut Secure garantit que les cookies ne sont transmis que via des connexions HTTPS. Cela empêche l'exposition des cookies de session lors du trafic réseau non chiffré.

- L' attribut HttpOnly empêche les scripts côté client d'accéder aux cookies via JavaScript. Bien que cela protège principalement contre les Cross-Site Scripting XSS (

Ensemble, ces attributs forment une couche essentielle de défense au niveau du navigateur qui complète la validation des jetons côté serveur.

Conseil 5 : Éviter les mesures d’atténuation CSRF inefficaces (vulnérabilités CSRF courantes)

De nombreux développeurs tentent d'atténuer les risques de CSRF à l'aide de techniques qui n'offrent qu'une protection minime, voire nulle. Comprendre ces méthodes inefficaces permet d'éviter les erreurs de sécurité courantes.

Par exemple, se fier uniquement aux en-têtes HTTP Referer est peu fiable car ils peuvent être absents ou modifiés dans certains cas. De même, limiter les requêtes en se basant uniquement sur les chaînes d'agent utilisateur n'empêche pas les requêtes falsifiées provenant de sites externes.

Une autre erreur fréquente consiste à exposer des opérations modifiant l'état du système via des requêtes GET. Étant donné que les requêtes GET peuvent être déclenchées par des éléments simples tels que des images ou des liens, les actions sensibles doivent toujours nécessiter des requêtes POST avec une validation de jeton appropriée.

Enfin, les plugins ou le code personnalisé qui ignorent la vérification du nonce ou réutilisent des jetons statiques créent des vulnérabilités prévisibles. Des analyses de sécurité régulières et des audits de plugins permettent de s'assurer que ces faiblesses sont identifiées et corrigées avant que des attaquants ne puissent les exploiter.

En mettant en œuvre ces principes fondamentaux et en évitant les stratégies d'atténuation insuffisantes, les propriétaires de sites WordPress peuvent construire une défense beaucoup plus solide contre les attaques CSRF et protéger à la fois les fonctionnalités d'administration et les données des utilisateurs.

Détection et test des vulnérabilités CSRF

L'identification des vulnérabilités de type Cross-Site Request Forgery (CSRF) nécessite à la fois une analyse automatisée et des tests de sécurité manuels. Les sites WordPress s'appuyant souvent sur des extensions, des API REST et des gestionnaires AJAX, les tests de sécurité doivent couvrir tous les points de terminaison effectuant des modifications d'état.

Une approche de test structurée permet de confirmer si les protections CSRF appropriées, telles que les jetons, la validation du nonce et la vérification des requêtes, sont correctement mises en œuvre.

- Utilisez des scanners de sécurité automatisés: ces scanners peuvent détecter les failles CSRF potentielles en analysant les formulaires, les routes REST et les points de terminaison des plugins. De nombreux scanners dédiés à WordPress incluent des tests qui identifient les validations de jetons manquantes ou les requêtes mal protégées.

- Tests manuels des points de terminaison sensibles: les tests manuels permettent de valider la manière dont le serveur gère les requêtes falsifiées. Les testeurs de sécurité peuvent supprimer ou modifier les jetons CSRF dans les requêtes afin de vérifier que l’application rejette les actions non autorisées.

- Examiner les implémentations JavaScript et AJAX: inspecter les scripts front-end pour s’assurer que les jetons sont générés, récupérés et transmis de manière sécurisée dans les en-têtes ou les paramètres des requêtes AJAX.

- Audit du code des plugins et des points de terminaison: Examinez le code des plugins pour détecter toute vérification de nonce manquante et toute gestion non sécurisée de admin-ajax.php ou des points de terminaison personnalisés qui traitent des actions sensibles.

Réponse à une compromission CSRF

Lorsqu'une attaque de type Cross-Site Request Forgery (CSRF) réussit, elle peut entraîner des modifications non autorisées ou injecter du code malveillant dans un site web. Pour les sites WordPress, une réponse rapide et structurée est essentielle pour limiter les dégâts et rétablir la sécurité.

Le confinement immédiat, le nettoyage du code et la correction des vulnérabilités contribuent à empêcher les attaquants de maintenir leur accès ou de réitérer l'exploitation.

- Révoquer les sessions et renouveler les jetons: Déconnectez immédiatement toutes les sessions actives, renouvelez les jetons CSRF et exigez une réinitialisation du mot de passe pour les comptes concernés afin de stopper toute action non autorisée.

- Suppression des codes malveillants: analysez les thèmes, les plugins et le répertoire d’uploads à la recherche de scripts malveillants injectés ou de portes dérobées, et supprimez tous les fichiers compromis.

- Correctifs pour les composants vulnérables: corrigez le plugin vulnérable ou le code personnalisé responsable de l’exploitation et mettez en œuvre une validation appropriée des jetons et des en-têtes.

- Analyse des journaux du serveur: Analysez les journaux du serveur pour identifier les points de terminaison exploités et déterminer la chronologie des actions non autorisées.

Liste de contrôle : Bonnes pratiques de renforcement de la sécurité CSRF pour WordPress

Le renforcement de la protection contre la falsification de requêtes intersites (CSRF) nécessite des contrôles de sécurité cohérents sur les formulaires, les API, les cookies et les composants tiers.

Pour les sites web fonctionnant sous WordPress, la mise en œuvre d'une liste de contrôle structurée pour le renforcement de la sécurité CSRF permet de garantir que chaque requête effectuant des actions sensibles est correctement vérifiée.

Des audits et des tests réguliers réduisent encore davantage le risque que des attaquants exploitent des vulnérabilités négligées.

- Valider les jetons CSRF: assurez-vous que chaque formulaire, requête API ou point de terminaison modifiant l’état valide un jeton CSRF par session ou par requête avant d’exécuter toute action.

- Sécuriser les requêtes AJAX: exiger des en-têtes de requête personnalisés pour les requêtes AJAX et les vérifier côté serveur avant de traiter la requête.

- Configurer les cookies sécurisés: définissez des cookies de session avec les attributs Secure, HttpOnly et SameSite appropriés afin de limiter l’exposition aux requêtes intersites.

- Vérification des plugins et thèmes: Examinez et mettez à jour régulièrement les plugins et thèmes tiers afin de confirmer que la vérification du nonce et du jeton est en place.

- Effectuez des tests de sécurité réguliers: exécutez fréquemment des analyses automatisées et des tests manuels, en vous concentrant sur les routes REST, les gestionnaires AJAX et les points de terminaison personnalisés.

Pour résumer

Protéger votre site web contre les attaques CSRF (Cross-Site Request Forgery) est essentiel pour garantir l'intégrité des actions des utilisateurs et des contrôles d'administration. Sur des plateformes comme WordPress, même une petite vulnérabilité CSRF peut permettre à des attaquants de modifier les paramètres, de créer des comptes utilisateurs non autorisés ou d'injecter du code malveillant.

La mise en place de défenses robustes, telles que les jetons CSRF, la configuration sécurisée des cookies et le renforcement des points d'accès, peut réduire considérablement ces risques. Cependant, l'identification et la correction des vulnérabilités dans les plugins, les thèmes et le code personnalisé nécessitent souvent une expertise pointue.

Pour une sécurité optimale de votre site, envisagez de faire appel à des experts en sécurité WordPress. Ils réaliseront un audit de votre site, corrigeront les vulnérabilités et mettront en place une protection à long terme.

FAQ sur les attaques CSRF sur WordPress

Qu’est-ce que la falsification de requête intersite (CSRF) ?

La falsification de requête intersite (CSRF) se produit lorsqu'un attaquant trompe un utilisateur normal en l'amenant à visiter un site web malveillant ou à cliquer sur un lien malveillant.

Le navigateur de l'utilisateur envoie ensuite des requêtes au site cible en utilisant son identifiant ou jeton de session. Comme le navigateur envoie automatiquement des cookies d'authentification, le serveur web peut traiter la requête comme légitime et effectuer des modifications d'état, telles que la soumission d'un formulaire.

Comment fonctionnent les mécanismes de protection contre les attaques CSRF ?

Les mécanismes de protection contre les attaques CSRF reposent sur la génération et la validation de jetons. En utilisant le modèle de jeton de synchronisation, l'application web crée un jeton de session stocké dans l'identifiant de session.

Lorsqu'un utilisateur soumet un formulaire HTML, la requête inclut le jeton correct dans un champ de formulaire caché, permettant ainsi au serveur Web d'accepter les requêtes POST en toute sécurité.

À quoi servent les cookies SameSite et les en-têtes personnalisés ?

Les cookies SameSite limitent l'envoi de cookies par le navigateur depuis une origine spécifique. Associés à un en-tête personnalisé pour les requêtes AJAX, ils contribuent à prévenir les vulnérabilités CSRF dans les frameworks web modernes.

Comment les développeurs peuvent-ils prévenir les attaques CSRF potentielles ?

Les développeurs doivent protéger les formulaires, valider les jetons, éviter leur réutilisation, surveiller les journaux d'utilisateurs et imposer l'authentification des utilisateurs sur l'ensemble de l'application web.