WordPress ist die Basis für Millionen von Websites und basiert in hohem Maße auf authentifizierten Administratoraktionen, was es zu einem attraktiven Ziel für CSRF-Angriffe macht.

Cross-Site Request Forgery (CSRF) ist eine Sicherheitslücke im Web , die angemeldete Benutzer dazu verleitet, unbeabsichtigte Aktionen auf einer Website durchzuführen. Im Kontext von WordPress nutzen Angreifer authentifizierte Sitzungen aus, um Aktionen wie das Ändern von Einstellungen, das Anlegen von Benutzern oder das Bearbeiten von Inhalten auszulösen.

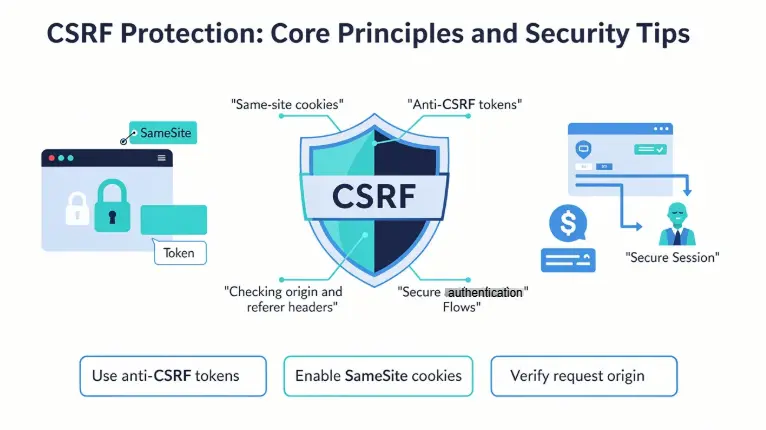

Glücklicherweise lassen sich diese Risiken durch verschiedene bewährte Schutzmaßnahmen deutlich reduzieren. Dieser Leitfaden beschreibt die wichtigsten Maßnahmen, darunter die Implementierung von CSRF-Tokens, die Konfiguration von SameSite-Cookies, die Absicherung von AJAX-Anfragen und regelmäßige Tests Ihrer Website, um die Wirksamkeit dieser Sicherheitsvorkehrungen zu gewährleisten.

Kurzfassung: Kurze Checkliste zum Schutz Ihrer Website

- Cross-Site Request Forgery (CSRF) verleitet den Browser eines angemeldeten Benutzers dazu, unautorisierte Aktionen auf einer Website durchzuführen.

- Websites, die auf WordPress basieren, sind aufgrund authentifizierter Administratorsitzungen, Plugins und benutzerdefinierter Endpunkte häufige Ziele von Angreifern.

- Zu den häufigsten Schwachstellen gehören fehlende CSRF-Token, unsichere AJAX-Endpunkte und schlecht konfigurierte Cookies.

- Zu den wirksamen Schutzmaßnahmen gehören WordPress-Nonces, Anti-CSRF-Tokens, sichere Anfrage-Header und SameSite-Cookie-Einstellungen.

- Regelmäßige Sicherheitsüberprüfungen, Plugin-Audits und manuelle Tests helfen, Schwachstellen frühzeitig zu erkennen.

- Professionelle WordPress-Sicherheitsaudits können helfen, Risiken zu identifizieren und einen effektiven langfristigen Schutz zu implementieren.

Warum CSRF-Angriffe für WordPress relevant sind?

Cross-Site-Request-Forgery-Angriffe stellen ein ernsthaftes Sicherheitsrisiko für Websites dar, die auf WordPress basieren.

Da WordPress stark auf authentifizierte Benutzersitzungen angewiesen ist, insbesondere für Administratoren und Redakteure, können Angreifer diese Sitzungen ausnutzen, um unautorisierte Aktionen durchzuführen.

Anstatt Anmeldedaten zu stehlen, verleitet CSRF den Browser eines angemeldeten Benutzers dazu, schädliche Anfragen an die Website zu senden. Sind keine geeigneten Schutzmaßnahmen vorhanden, können diese Anfragen im Hintergrund kritische Änderungen vornehmen, ohne dass der Benutzer dies bemerkt.

Ausnutzung authentifizierter Browsersitzungen

CSRF-Angriffe nutzen eine aktive Anmeldesitzung aus. Besucht ein angemeldeter Benutzer eine manipulierte Seite, kann der Angreifer mithilfe der vorhandenen Authentifizierungs-Cookies des Benutzers Anfragen an die WordPress-Website senden.

Daher behandelt die Website die Anfrage als legitim, wodurch der Angreifer Aktionen wie das Aktualisieren von Einstellungen oder das Ändern von Inhalten durchführen kann.

Anfällige Plugins und benutzerdefinierte Endpunkte

Viele WordPress-Websites nutzen Drittanbieter-Plugins, benutzerdefinierte Themesoder API-Endpunkte. Wenn diese Komponenten keine CSRF-Schutzmechanismen implementieren, vergrößern sie die Angriffsfläche.

Dieses Risiko ist besonders relevant für von Agenturen verwaltete und unternehmensweite WordPress- Umgebungen, in denen zahlreiche Integrationen und kundenspezifische Funktionen üblich sind.

Unbefugte Änderungen ohne Datendiebstahl

Im Gegensatz zu anderen Angriffen werden bei CSRF-Angriffen nicht unbedingt Daten von der Website gestohlen. Stattdessen werden unautorisierte Aktionen ausgeführt, wie z. B. das Erstellen neuer Administratorkonten, das Ändern von Konfigurationseinstellungen oder das Einschleusen schädlicher Skripte, ohne dass der legitime Benutzer davon etwas merkt.

Wie funktioniert ein CSRF-Angriff auf WordPress?

Bei einem Cross-Site Request Forgery (CSRF)-Angriff wird der Browser eines vertrauenswürdigen Benutzers manipuliert, um unbeabsichtigte Aktionen auf einer Website durchzuführen.

Auf Plattformen wie WordPress tritt dies auf, wenn die Anwendung nicht zwischen legitimen Benutzeraktionen und gefälschten Anfragen unterscheiden kann.

Da der Browser mit jeder Anfrage automatisch Authentifizierungs-Cookies sendet, können Angreifer eine aktive Anmeldesitzung ausnutzen, um privilegierte Operationen ohne Wissen des Benutzers auszuführen.

- Den Benutzer auf eine schädliche Seite locken: Der Angreifer verleitet einen angemeldeten Benutzer zunächst dazu, eine schädliche Webseite zu besuchen. Diese Seite kann versteckte Formulare oder Skripte enthalten, die Anfragen an die Ziel-WordPress-Website senden.

- Automatische Cookie-basierte Authentifizierung: Wird die gefälschte Anfrage ausgelöst, fügt der Browser automatisch die Sitzungs-Cookies des Benutzers hinzu. Dadurch verarbeitet der WordPress-Server die Anfrage so, als wäre sie vom authentifizierten Benutzer initiiert worden.

- CSRF in Single-Page-Anwendungen: Auch moderne Single-Page-Anwendungen können anfällig sein. Werden Token offengelegt oder schädliche Skripte im Browser ausgeführt, können Angreifer unautorisierte AJAX-Anfragen auslösen, die im Namen des Benutzers Aktionen durchführen.

Häufige CSRF-Schwachstellen in WordPress

Cross-Site-Request-Forgery-Schwachstellen treten typischerweise dann auf, wenn Anwendungen nicht überprüfen können, ob eine Anfrage tatsächlich von einer vertrauenswürdigen Benutzeraktion stammt.

Bei WordPress-Websites entstehen diese Schwächen oft durch schlecht gesicherte Formulare, Plugins, REST-Endpunkte oder AJAX-Handler.

Daher hilft das Verständnis der häufigsten CSRF-Schwachstellen Website-Betreibern und Entwicklern , stärkere Sicherheitsmaßnahmen zu implementieren.

- Zustandsverändernde Aktionen über GET-Anfragen: Werden kritische Aktionen wie das Aktualisieren von Einstellungen oder das Löschen von Daten über GET-Anfragen zugänglich gemacht, sind sie ein leichtes Ziel für CSRF-Angriffe. Angreifer können diese Anfragen in Elemente wie Bild-Tags oder versteckte Links einbetten und so automatisch Aktionen auslösen, sobald ein angemeldeter Benutzer eine schädliche Seite besucht.

- Fehlende oder fehlerhafte CSRF-Token: Formulare und REST-API-Endpunkte ohne gültige CSRF-Token können die Authentizität von Anfragen nicht überprüfen. Ohne Token-Validierung kann der Server nicht bestätigen, ob die Anfrage von einem legitimen Benutzer stammt, wodurch Angreifer Anfragen fälschen können.

- Fehlkonfigurierte Cross-Origin-Kontrollen: Zu permissive CORS-Richtlinien oder fehlende Fetch-Metadaten-Schutzmechanismen können Cross-Origin-Anfragen von bösartigen Websites ermöglichen. Diese Fehlkonfiguration erhöht die Wahrscheinlichkeit eines CSRF-Angriffs.

- Unsichere AJAX-Endpunkte: AJAX- Handler, die Anfragen ohne Überprüfung von Tokens oder benutzerdefinierten Sicherheitsheadern akzeptieren, legen sensible Funktionen offen. Angreifer können leicht gefälschte Anfragen an diese Endpunkte senden.

- Schwache Plugin-Sicherheitspraktiken: Plugins, die die Nonce-Verifizierung überspringen oder statische Token wiederverwenden, führen zu vorhersehbaren Schwachstellen und sind somit ein häufiger Einfallstor für CSRF-Angriffe.

Seahawk Media Website-Pflege und WordPress-Sicherheit

Um WordPress-Websites vor Sicherheitslücken zu schützen, sind proaktive Überwachung, sichere Entwicklungsmethoden und kontinuierliche Sicherheitsüberprüfungen erforderlich. Seahawk Media bietet umfassende Website-Betreuungs- und Sicherheitsdienstleistungen, die speziell für den Schutz von WordPress-Websites entwickelt wurden.

Von der routinemäßigen Wartung bis zur Notfallwiederherstellunghelfen unsere Lösungen Unternehmen und Behörden, Sicherheitsrisiken zu reduzieren und gleichzeitig die Stabilität und Leistungsfähigkeit des Standorts zu gewährleisten.

Website-Wartung durch Management

Wir bieten fortlaufende Wartung, die regelmäßige Plugin- und Theme-Audits zur Identifizierung von Sicherheitslücken umfasst. Unser Team überprüft außerdem die Nonce-Implementierung, stellt die korrekte Verwendung von CSRF-Token sicher und konfiguriert SameSite-Cookies, um das Risiko von Cross-Site-Request-Exploits zu minimieren.

Reparatur und Wiederherstellung nach einem Hackerangriff

Wird eine Website kompromittiert, führen unsere Sicherheitsspezialisten eine detaillierte forensische Analyse durch, um die Quelle des Angriffs zu ermitteln. Der Wiederherstellungsprozess umfasst die Entfernung von Schadcode, den Austausch kompromittierter Token, die Stärkung der Authentifizierungsmechanismen und die Absicherung anfälliger Endpunkte, um zukünftige Angriffe zu verhindern.

White-Label-Sicherheitsdienste für Behörden

Agenturen, die mehrere WordPress-Websites verwalten, können die White-Label-Sicherheitslösungen von Seahawk nutzen. Diese Services umfassen die Implementierung von CSRF-Schutz, API- und Endpunkt-Sicherheitsaudits sowie regelmäßige Schwachstellenscans, um ein hohes Sicherheitsniveau auf den Websites der Kunden zu gewährleisten.

Wir bieten Ihnen außerdem eine kostenlose Beratung zur Bewertung potenzieller CSRF-Schwachstellen an. Darüber hinaus empfehlen wir Ihnen praxisnahe Abhilfemaßnahmen, die individuell auf Ihre WordPress-Umgebung zugeschnitten sind.

Sichern Sie Ihre WordPress-Website vor dem nächsten Hackerangriff!

Schützen Sie Ihre Website mit professionellen Sicherheitsprüfungen, der Behebung von Sicherheitslücken und proaktiver Überwachung. Erkennen Sie Risiken frühzeitig und sorgen Sie für die Sicherheit Ihrer Website, Ihrer Nutzer und Ihrer Daten.

CSRF-Schutz: Grundprinzipien und Sicherheitstipps

Der Schutz einer WordPress-Website vor CSRF erfordert eine Kombination aus sicheren Codierungspraktiken, ordnungsgemäßer Anforderungsvalidierung und strengen Schutzmechanismen auf Browserebene.

Die folgenden Grundsätze beschreiben die effektivsten Strategien, die Entwickler und Website-Betreiber befolgen sollten, um WordPress-Umgebungen zu schützen.

Tipp 1: Verwenden Sie CSRF-Tokens und WordPress-Nonces (Anti-CSRF-Tokens)

Eine der zuverlässigsten Methoden zur Verhinderung von CSRF-Angriffen ist die Verwendung von Anti-CSRF-Tokens.

Diese Token sind einzigartige, unvorhersehbare Werte, die vom Server generiert und in Formulare oder Anfragen eingebettet werden. Beim Absenden der Anfrage validiert der Server das Token, um zu bestätigen, dass es von der legitimen Anwendung stammt.

- In WordPress wird dieser Mechanismus durch Nonces implementiert, Sicherheitstoken, die zur Überprüfung der Absicht dienen.

- Entwickler können Nonces mithilfe von Funktionen wie

wp_create_nonce()und diese mitwp_verify_nonce().

- Diese Token werden typischerweise Formularen oder URLs hinzugefügt, die sensible Aktionen auslösen, wie z. B. das Aktualisieren von Einstellungen, das Löschen von Beiträgen oder das Verwalten von Benutzern.

Da jede Nonce zeitlich begrenzt und an eine bestimmte Aktion gebunden ist, können Angreifer nicht ohne Weiteres gültige Anfragen von externen Websites fälschen.

Selbst wenn eine bösartige Seite versucht, ein Formular automatisch abzusenden, schlägt die Anfrage fehl, falls das Token fehlt oder ungültig ist. Daher sollte eine ordnungsgemäße Nonce-Verifizierung für alle Admin-Formulare, Plugin-Einstellungsseiten und benutzerdefinierte Workflows, die Daten ändern, implementiert werden.

Tipp 2: Schützen Sie AJAX-Anfragen, REST-API und benutzerdefinierte Endpunkte

Moderne WordPress-Websites nutzen häufig AJAX-Aufrufe, REST-APIs und benutzerdefinierte Endpunkte für asynchrone Operationen. Diese Endpunkte können zu attraktiven Zielen für CSRF-Angriffe werden, wenn die Anforderungsprüfung nicht ordnungsgemäß implementiert ist.

- AJAX-Anfragen sollten immer eine Nonce oder ein Sicherheitstoken enthalten, das vor der Verarbeitung der Anfrage auf dem Server validiert wird.

- WordPress-Entwickler übergeben diese Nonce üblicherweise mithilfe von wp_localize_script() an lokalisierte Skripte und senden sie dann als Teil der AJAX-Nutzlast.

- Serverseitig kann die Anfrage mit check_ajax_referer() validiert werden.

Zusätzlich zu Tokens sollten Entwickler auch die Erzwingung benutzerdefinierter Anfrageheader in Betracht ziehen.

Durch die Anforderung spezifischer Header in AJAX-Anfragen kann die Anwendung sicherstellen, dass Anfragen von vertrauenswürdigen Skripten und nicht von externen Websites stammen. Dieser Ansatz bietet eine zusätzliche Validierungsebene, die die Token-Verifizierung ergänzt.

Benutzerdefinierte REST-API- Endpunkte sollten Berechtigungen mithilfe von Rückruffunktionen und Nonce-Validierung überprüfen. Ohne diese Schutzmaßnahmen könnten Angreifer Anfragen erstellen, die über ungeschützte Endpunkte unautorisierte Aktionen ausführen.

Tipp 3: Double-Submit-Cookies und Token-Muster (Anti-CSRF-Token)

Ein weiterer effektiver CSRF-Abwehrmechanismus ist das Double-Submit-Cookie-Muster.

- Bei diesem Verfahren wird ein CSRF-Token sowohl in einem Browser-Cookie als auch in einem Anfrageparameter (z. B. einem Formularfeld oder Header) gespeichert. Wenn die Anfrage den Server erreicht, müssen beide Werte übereinstimmen, damit die Anfrage als gültig gilt.

- Diese Methode funktioniert, weil Angreifer von externen Domänen aufgrund von Browser-Sicherheitsbeschränkungen nicht auf die Cookies des Opfers zugreifen oder diese lesen können. Folglich können sie kein gültiges Token-Paar generieren, das die Servervalidierung besteht.

Obwohl WordPress in erster Linie auf Nonce-basiertem Schutz beruht, kann das Double-Submit-Muster bei benutzerdefinierten Authentifizierungsabläufen, Headless-WordPress-Setupsoder Anwendungen, die mit externen Frontend-Frameworks integriert werden, nützlich sein.

Bei korrekter Implementierung bietet dieses Muster eine zusätzliche Schutzmaßnahme gegen gefälschte Cross-Site-Anfragen.

Entwickler sollten sicherstellen, dass Tokens kryptografisch zufällig generiert, regelmäßig neu erzeugt und gegebenenfalls nach Gebrauch ungültig gemacht werden. Vorhersagbare oder statische Tokens schwächen die Sicherheit und erhöhen die Wahrscheinlichkeit erfolgreicher Angriffe.

Tipp 4: SameSite-, Secure- und HTTPOnly-Cookie-Einstellungen (Cross-Site-/CSRF-Schutz)

Die Cookie-Konfiguration spielt eine entscheidende Rolle bei der Abwehr von CSRF-Angriffen.

Browser senden automatisch Cookies mit Anfragen an eine Domain. Genau das nutzen Angreifer aus, um authentifizierte Sitzungen zu kompromittieren. Korrekte Cookie-Attribute helfen, den Zeitpunkt und die Art der Cookie-Übertragung einzuschränken.

- Das SameSite-Cookie-Attribut verhindert in bestimmten Situationen, dass Browser Cookies bei seitenübergreifenden Anfragen senden. Bei der Konfiguration SameSite=Lax oder SameSite=Strict werden Cookies in vielen Fällen nicht mitgesendet, wodurch die Wahrscheinlichkeit erfolgreicher CSRF-Angriffe verringert wird.

- Das Secure-Attribut stellt sicher, dass Cookies nur über HTTPS-Verbindungen übertragen werden. Dadurch wird verhindert, dass Session-Cookies durch unverschlüsselten Netzwerkverkehr offengelegt werden.

- Das HttpOnly-Attribut verhindert, dass clientseitige Skripte über JavaScript auf Cookies zugreifen. Dies schützt zwar primär vor Cross-Site-Scripting (XSS), stärkt aber auch die allgemeine Sitzungssicherheit.

Zusammen bilden diese Attribute eine wesentliche Schutzebene auf Browserebene, die die serverseitige Tokenvalidierung ergänzt.

Tipp 5: Vermeiden Sie ineffektive CSRF-Schutzmaßnahmen (Häufige CSRF-Schwachstellen)

Viele Entwickler versuchen, CSRF-Risiken mit Techniken zu minimieren, die kaum oder gar keinen Schutz bieten. Das Verständnis dieser ineffektiven Methoden hilft, häufige Sicherheitsfehler zu vermeiden.

beispielsweiseunzuverlässig, da diese in bestimmten Szenarien fehlen oder manipuliert sein können. Ebenso wenig verhindert die Beschränkung von Anfragen allein anhand von User-Agent-Strings gefälschte Anfragen von externen Websites.

Ein weiterer häufiger Fehler ist das Bereitstellen von Zustandsänderungsoperationen über GET-Anfragen. Da GET-Anfragen durch einfache Elemente wie Bilder oder Links ausgelöst werden können, sollten sensible Aktionen stets POST-Anfragen mit korrekter Token-Validierung erfordern.

Schließlich erzeugen Plugins oder benutzerdefinierter Code, die die Nonce-Verifizierung umgehen oder statische Token wiederverwenden, vorhersehbare Sicherheitslücken. Regelmäßige Sicherheitsüberprüfungen und Plugin-Audits tragen dazu bei, diese Schwachstellen zu erkennen und zu beheben, bevor Angreifer sie ausnutzen können.

Durch die Umsetzung dieser Kernprinzipien und die Vermeidung schwacher Abwehrstrategien können WordPress-Website-Betreiber einen wesentlich stärkeren Schutz gegen CSRF-Angriffe aufbauen und sowohl administrative Funktionen als auch Benutzerdaten schützen.

Erkennung und Test von CSRF-Schwachstellen

Die Identifizierung von Cross-Site-Request-Forgery-Schwachstellen erfordert sowohl automatisierte Scans als auch manuelle Sicherheitstests. Da WordPress-Websites häufig auf Plugins, REST-APIs und AJAX-Handler angewiesen sind, müssen die Sicherheitstests alle Endpunkte abdecken, die zustandsverändernde Aktionen durchführen.

Ein strukturierter Testansatz hilft zu bestätigen, ob geeignete CSRF-Schutzmaßnahmen wie Tokens, Nonce-Validierung und Anforderungsverifizierung korrekt implementiert sind.

- Nutzen Sie automatisierte SicherheitsscannerDiese : können potenzielle CSRF-Schwachstellen durch die Analyse von Formularen, REST-Routen und Plugin-Endpunkten erkennen. Viele auf WordPress spezialisierte Scanner beinhalten Tests, die fehlende Token-Validierung oder unzureichend geschützte Anfragen identifizieren.

- Manuelles Testen sensibler Endpunkte: Manuelle Tests helfen zu überprüfen, wie der Server mit gefälschten Anfragen umgeht. Sicherheitstester können CSRF-Token in Anfragen entfernen oder ändern, um zu verifizieren, dass die Anwendung unautorisierte Aktionen ablehnt.

- Überprüfung der JavaScript- und AJAX-Implementierungen: Untersuchen Sie die Frontend-Skripte, um sicherzustellen, dass Tokens sicher generiert, abgerufen und in AJAX-Anfrageheadern oder -Parametern übertragen werden.

- Audit Plugin- und Endpunktcode: Überprüfen Sie den Plugin-Code auf fehlende Nonce-Verifizierung und unsichere Verarbeitung von admin-ajax.php oder benutzerdefinierten Endpunkten, die sensible Aktionen verarbeiten.

Reaktion auf eine CSRF-Kompromittierung

Wenn ein Cross-Site-Request-Forgery-Angriff erfolgreich ist, kann er unautorisierte Änderungen auslösen oder Schadcode in eine Website einschleusen. Für WordPress-Websites ist eine schnelle und strukturierte Reaktion unerlässlich, um den Schaden zu begrenzen und die Sicherheit wiederherzustellen.

Sofortige Eindämmung, Codebereinigung und das Schließen von Sicherheitslücken helfen dabei, zu verhindern, dass Angreifer weiterhin Zugriff erhalten oder den Exploit wiederholen.

- Sitzungen widerrufen und Tokens rotieren: Alle aktiven Sitzungen werden sofort abgemeldet, CSRF-Tokens rotiert und für betroffene Konten eine Passwortzurücksetzung verlangt, um weitere unautorisierte Aktionen zu verhindern.

- Schadcode entfernen: Scannen Sie Themes, Plugins und das Upload-Verzeichnis auf eingeschleuste schädliche Skripte oder Hintertüren und entfernen Sie alle kompromittierten Dateien.

- Patchen Sie anfällige Komponenten: Beheben Sie das anfällige Plugin oder den benutzerdefinierten Code, der für die Sicherheitslücke verantwortlich ist, und implementieren Sie eine ordnungsgemäße Token- und Header-Validierung.

- Serverprotokolle prüfen: Analysieren Sie die Serverprotokolle, um ausgenutzte Endpunkte zu identifizieren und den zeitlichen Ablauf unautorisierter Aktionen zu ermitteln.

Checkliste: Best Practices zur Absicherung von WordPress-CSRF-Angriffen

Um den Schutz vor Cross-Site Request Forgery zu verbessern, sind konsistente Sicherheitsprüfungen über Formulare, APIs, Cookies und Drittanbieterkomponenten hinweg erforderlich.

Bei Websites, die auf WordPress basieren, trägt die Implementierung einer strukturierten CSRF-Härtungscheckliste dazu bei, sicherzustellen, dass jede Anfrage, die sensible Aktionen ausführt, ordnungsgemäß überprüft wird.

Regelmäßige Audits und Tests verringern zusätzlich das Risiko, dass Angreifer übersehene Schwachstellen ausnutzen.

- CSRF-Token validieren: Stellen Sie sicher, dass jedes zustandsverändernde Formular, jede API-Anfrage oder jeder Endpunkt vor der Ausführung einer Aktion ein pro Sitzung oder pro Anfrage gültiges CSRF-Token validiert.

- Sichere AJAX-Anfragen: Erfordern benutzerdefinierte Anfrageheader für AJAX-Anfragen und überprüfen Sie diese serverseitig, bevor Sie die Anfrage verarbeiten.

- Konfigurieren Sie sichere Cookies: Setzen Sie Sitzungs-Cookies mit den Attributen Secure, HttpOnly und den entsprechenden SameSite-Attributen, um die Gefährdung durch seitenübergreifende Anfragen zu begrenzen.

- Plugins und Themes prüfen: Drittanbieter-Plugins und -Themes regelmäßig überprüfen und aktualisieren, um sicherzustellen, dass die Nonce- und Token-Verifizierung vorhanden ist.

- Führen Sie regelmäßige Sicherheitstests durch: Führen Sie häufig automatisierte Scans und manuelle Tests durch und konzentrieren Sie sich dabei auf REST-Routen, AJAX-Handler und benutzerdefinierte Endpunkte.

Um zusammenzufassen

Der Schutz Ihrer Website vor Cross-Site-Request-Forgery (CSRF) ist unerlässlich, um die Integrität von Benutzeraktionen und administrativen Kontrollen zu gewährleisten. Auf Plattformen wie WordPress kann selbst eine kleine CSRF-Schwachstelle Angreifern ermöglichen, Einstellungen zu ändern, unautorisierte Benutzer anzulegen oder Schadcode einzuschleusen.

Durch den Einsatz starker Schutzmaßnahmen wie CSRF-Tokens, sicherer Cookie-Konfigurationen und gehärteter Endpunkte lassen sich diese Risiken deutlich reduzieren. Die Identifizierung und Behebung von Schwachstellen in Plugins, Themes und benutzerdefiniertem Code erfordert jedoch häufig spezialisiertes Fachwissen.

Wenn Sie absolute Sicherheit für Ihre Website gewährleisten möchten, sollten Sie erfahrene WordPress-Sicherheitsexperten beauftragen. Diese werden Ihre Website prüfen, Sicherheitslücken schließen und langfristigen Schutz implementieren.

Häufig gestellte Fragen zu WordPress-CSRF-Angriffen

Was ist Cross-Site Request Forgery (CSRF)?

Cross-Site Request Forgery liegt vor, wenn ein Angreifer einen normalen Benutzer dazu verleitet, eine bösartige Website zu besuchen oder auf einen bösartigen Link zu klicken.

Der Webbrowser des Nutzers sendet dann Anfragen an die Zielseite unter Verwendung der Sitzungs-ID oder des Sitzungstokens des Nutzers. Da der Browser automatisch Authentifizierungs-Cookies sendet, kann der Webserver die Anfrage als legitime Anfrage behandeln und zustandsverändernde HTTP-Anfragen, wie beispielsweise das Absenden eines Formulars, verarbeiten.

Wie funktionieren CSRF-Schutzmechanismen?

CSRF-Schutzmechanismen basieren auf der Generierung und Validierung von Tokens. Mithilfe des Synchronizer-Token-Musters erstellt die Webanwendung ein Sitzungstoken, das in der Sitzungskennung gespeichert wird.

Wenn ein Benutzer ein HTML-Formular absendet, enthält die Anfrage das korrekte Token in einem versteckten Formularfeld, sodass der Webserver POST-Anfragen sicher annehmen kann.

Wozu sind SameSite-Cookies und benutzerdefinierte Header nützlich?

SameSite-Cookies schränken ein, wann der Browser Cookies über einen bestimmten Ursprung sendet. In Kombination mit einem benutzerdefinierten Header für AJAX-Anfragen tragen sie dazu bei, CSRF-Schwachstellen in modernen Web-Frameworks zu verhindern.

Wie können Entwickler potenzielle CSRF-Angriffe verhindern?

Entwickler sollten Formulare schützen, Tokens validieren, die Wiederverwendung von Tokens vermeiden, Benutzerprotokolle überwachen und die Benutzerauthentifizierung in der gesamten Webanwendung durchsetzen.