Unter den vielen Bedrohungen, denen Website-Betreiber ausgesetzt sind, zählen Remote-Code-Execution-Angriffe (RCE) in WordPress zu den gefährlichsten.

Ein erfolgreicher RCE-Angriff gibt einem Angreifer die Möglichkeit, beliebigen bösartigen Code direkt auf Ihrem Server auszuführen, und bis Sie bemerken, dass etwas nicht stimmt, ist der Schaden bereits angerichtet.

Dieser Leitfaden erklärt, was RCE ist, wie Angreifer es durchführen und auf welche Warnsignale Sie achten sollten. Wir zeigen Ihnen außerdem, welche praktischen Schritte Sie sofort unternehmen können, um Ihre WordPress-Website zu schützen.

Kurz gesagt: So verhindern Sie Remote-Code-Ausführungsangriffe (RCE) in WordPress

- RCE ist eine der gefährlichsten WordPress-Schwachstellen, da sie Angreifern ermöglicht, bösartigen Code direkt auf Ihrem Server auszuführen.

- Die meisten RCE-Angriffe erfolgen über veraltete Plugins, anfällige Themes oder schlecht gesicherte Datei-Uploads.

- Angreifer können RCE-Zugriff nutzen, um Schadsoftware zu installieren, Daten zu stehlen, versteckte Administratorkonten zu erstellen oder die vollständige Kontrolle über Ihren Server zu übernehmen.

- Zu den häufigsten Warnzeichen gehören unerwartete Administratorbenutzer, verdächtige PHP-Dateien, ungewöhnliche Serveraktivitäten und Sicherheitswarnungen von Plugins.

- Um RCE zu verhindern, sind mehrschichtige Sicherheitsmaßnahmen erforderlich, wie z. B. regelmäßige Updates, sichere Validierung von Datei-Uploads, Härtung des Servers und die Einschränkung unnötiger Plugins.

- Tools wie Web Application Firewalls, Zwei-Faktor-Authentifizierung und kontinuierliche Malware-Scans verringern das Risiko der Ausnutzung erheblich.

- Bei Verdacht auf eine RCE-Kompromittierung handeln Sie sofort. Scannen Sie nach Schadsoftware, ändern Sie die Zugangsdaten, überprüfen Sie Protokolle und stellen Sie gegebenenfalls ein sauberes Backup wieder her.

Was ist ein Remote-Code-Ausführungsangriff in WordPress?

Die Ausführung von Remote-Code ist eine Art von Sicherheitslücke, die es einem Angreifer ermöglicht, beliebigen Code auf Ihrem Webserver auszuführen, ohne physischen oder direkten Zugriff zu benötigen.

Dies geschieht aus der Ferne durch Ausnutzung von Schwachstellen in Ihrer WordPress-Installation, Ihren Plugins oder Themes.

Stellen Sie es sich so vor: Ihr Server ist Ihr Haus. Normalerweise haben nur Sie die Schlüssel. Eine RCE-Schwachstelle ist wie eine versteckte Hintertür, die ein Angreifer vor Ihnen entdeckt hat. Er kann hineingehen, sich umsehen, nehmen, was er will, und wieder verschwinden, ohne dass Sie jemals benachrichtigt werden.

Im Gegensatz zu Defacement-Angriffen oder Brute-Force-Attacken, die sichtbar sind, verlaufen RCE-Angriffe oft völlig unbemerkt. Der Angreifer versucht nicht, Ihre Website zum Absturz zu bringen. Er strebt einen dauerhaften, unbemerkten Zugriff auf Ihre Systemumgebung an.

Folgendes ermöglicht ein erfolgreicher RCE-Angriff einem Angreifer typischerweise:

- Diebstahl sensibler Daten, einschließlich Kundendaten, Zahlungsinformationen und Anmeldedaten

- Installieren Sie Malware oder Ransomware direkt auf Ihrem Server

- Erstellen Sie unbefugte Administratorkonten, um langfristigen Zugriff zu gewährleisten

- Nutzen Sie Ihren Server, um Spam zu versenden oder an Botnetzaktivitäten teilzunehmen

- Ihre Website und Datenbank vollständig löschen oder beschädigen

RCE wird je nach Kontext auch als Code-Injection, Remote Command Execution oder beliebige Codeausführung bezeichnet. Doch alle diese Begriffe beschreiben dieselbe grundlegende Bedrohung.

Vermuten Sie einen Remote-Code-Ausführungsangriff auf Ihre WordPress-Website?

Falls Ihre Website durch einen RCE-Angriff kompromittiert wurde, kann Seahawk Media Malware schnell entfernen und Ihre WordPress-Website sicher wiederherstellen.

Wie führen Hacker RCE-Angriffe auf WordPress-Websites tatsächlich durch?

Das Verständnis der Angriffsvektoren ist von entscheidender Bedeutung, denn man kann sich nicht gegen etwas verteidigen, das man nicht versteht.

Angreifer nutzen mehrere gut dokumentierte Schwachstellen, um auf WordPress-Websites Schadcode aus der Ferne auszuführen. Im Folgenden werden die häufigsten erläutert.

Ausnutzung veralteter Plugins und Themes

Dies ist mit Abstand der häufigste Weg für RCE-Angriffe. Wenn ein Sicherheitsforscher eine Schwachstelle in einem weit verbreiteten Plugin entdeckt, meldet er diese in der Regel zunächst vertraulich dem Entwickler.

Sobald jedoch ein Patch veröffentlicht wird und die Sicherheitslücke öffentlich bekannt wird, beginnen Angreifer sofort damit, Millionen von Websites nach Installationen zu durchsuchen, auf denen noch die ungepatchte Version läuft.

Ein Beispiel aus der Praxis: Im Februar 2024 wurde bei dem Bricks Builder-Theme, das über 25.000 aktive Installationen aufweist, eine nicht authentifizierte RCE-Schwachstelle entdeckt, die unter der Bezeichnung CVE-2024-25600.

Innerhalb von 24 Stunden nach der öffentlichen Bekanntgabe nutzten Angreifer bereits aktiv Webseiten aus, auf denen die anfällige Version lief.

Ein weiteres, viel beachtetes Beispiel aus dem Jahr 2024 betraf das Bit File Manager-Plugin, bei dem eine seltene Sicherheitslücke es Angreifern ermöglichte, beliebige PHP-Dateien auf betroffenen Websites hochzuladen und auszuführen.

Das Zeitfenster zwischen der Veröffentlichung eines Patches und dem Beginn der aktiven Ausnutzung wird oft in Stunden, nicht in Tagen gemessen. So schnell agieren Angreifer, sobald eine Sicherheitslücke öffentlich bekannt wird.

Wichtigste Erkenntnis: Wenn ein von Ihnen verwendetes Plugin oder Theme mehr als 10.000 aktive Installationen aufweist und eine ungepatchte kritische Sicherheitslücke bekannt wird, gehen Sie davon aus, dass Ihre Website bereits gescannt und ins Visier genommen wird.

Uneingeschränkte oder schlecht validierte Datei-Uploads

WordPress ist die Basis unzähliger Websites mit Dateiupload-Funktion – von Kontaktformularen mit Anhangsoptionen bis hin zu medienreichen Portfolios und Mitgliederplattformen. Ist die Dateiupload-Verarbeitung schlecht programmiert, bietet sie eine direkte Angriffsfläche für Remote Code Execution (RCE).

Der Angriff funktioniert folgendermaßen: Ein Angreifer lädt eine Datei hoch, die auf den ersten Blick harmlos erscheint, in Wirklichkeit aber eine PHP-Webshell ist. Eine Webshell ist ein kleines Skript, das es dem Angreifer ermöglicht, über einen Browser Befehle an Ihren Server zu senden und ihm so quasi einen Fernzugriff auf Ihre Systemumgebung zu verschaffen.

Gängige Techniken, die Angreifer verwenden, um schwache Upload-Validierung zu umgehen, sind:

- Verwendung von doppelten Dateiendungen wie malware.png.php, um grundlegende Dateiendungsprüfungen auszutricksen

- Ändern des Content-Type-Headers, um eine PHP-Datei als legitimes Bild erscheinen zu lassen

- Hochladen von Dateien mit Nullbyte-Injektion, um die eigentliche Dateiendung während der serverseitigen Verarbeitung abzuschneiden

Das Kernproblem besteht darin, dass viele Entwickler die Dateiendung nur clientseitig prüfen oder lediglich den MIME-Typ validieren, ohne ihn serverseitig zu erzwingen. Beide Prüfungen sind notwendig, und keine allein ist ausreichend.

Exploits für Objektinjektion und Deserialisierung

PHP verfügt über eine eingebaute Funktion namens unserialize(), die einen String wieder in ein PHP-Objekt umwandelt.

Wenn ein Angreifer kontrollieren kann, was an die Funktion unserialize() übergeben wird, kann er eine bösartige Nutzlast erstellen, die eine Kette von Methodenaufrufen in Ihrer Anwendung auslöst, die als POP-Kette bekannt ist und letztendlich beliebigen Code auf dem Server ausführt.

WordPress selbst hat in Version 6.4.2 eine bedeutende POP-Ketten-Sicherheitslücke behoben.

Die Kernschwachstelle allein war nicht direkt ausnutzbar. In Kombination mit bestimmten Plugins, die ihrerseits Objektinjektionsfehler aufwiesen, entstand jedoch ein vollständiger RCE-Angriffspfad.

Dies ist ein perfektes Beispiel dafür, wie zwei scheinbar unabhängige Schwachstellen sich zu einer kritischen Bedrohung verbinden können.

Serverseitige Template-Injektion

Einige WordPress-Themes und Page-Builder verwenden Template-Engines, um dynamische Inhalte darzustellen .

Wenn Benutzereingaben ohne ordnungsgemäße Bereinigung in diese Vorlagen gelangen, kann ein Angreifer Vorlagensyntax einschleusen, die vom Server ausgewertet und ausgeführt wird.

Bei der zuvor erwähnten Bricks Builder-Schwachstelle CVE-2024-25600 handelte es sich im Kern um eine serverseitige Template-Injection-Schwachstelle.

Benutzergesteuerte Daten wurden über die Template-Rendering-Engine direkt an eine PHP-Auswertungsfunktion übergeben. Genau das machte die Sicherheitslücke so gefährlich und ermöglichte einen einfachen Fernzugriff.

Remote File Inclusion Attacks

Remote File Inclusion nutzt Fehlkonfigurationen der PHP-Einstellungen aus.

Wenn die Direktive allow_url_include aktiviert ist und eine Anwendung dynamische Dateipfade verwendet, die Benutzereingaben enthalten, kann ein Angreifer Ihren Server dazu zwingen, ein PHP-Skript abzurufen und auszuführen, das vollständig auf seinem eigenen Server gehostet wird.

Während moderne PHP-Konfigurationen allow_url_include standardmäßig deaktivieren, weisen viele Shared-Hosting-Umgebungen und ältere WordPress-Setups immer noch unsichere Konfigurationen auf, die nach der ersten Bereitstellung nie überprüft wurden.

Was sind die Warnzeichen dafür, dass Ihre WordPress-Website möglicherweise kompromittiert wurde?

Viele RCE-Angriffe bleiben wochen- oder sogar monatelang unentdeckt. Angreifer bevorzugen einen stillen, anhaltenden Zugriff gegenüber offensichtlichen Störungen. Es gibt jedoch Anzeichen, die Sie warnen können, selbst wenn der Schaden auf Ihrer Website nicht sofort sichtbar ist.

Hier sind die wichtigsten Warnsignale, auf die Sie achten sollten:

- Sicherheits-Plugins warnen vor verdächtigen oder unbekannten PHP-Skripten im Upload- oder Plugin-Verzeichnis.

- Neue Administratorkonten erscheinen in Ihrem WordPress-Dashboard, die Sie nicht selbst erstellt haben

- Ungewöhnliche Spitzen in der Server-CPU-Auslastung oder der ausgehenden Bandbreite können darauf hindeuten, dass Ihr Server ohne Ihr Wissen für Spam- oder Botnetzaktivitäten missbraucht wird

- Unerwartete Änderungen an WordPress-Kerndateien, Theme-Dateien oder Plugin-Dateien im Vergleich zu ihren verifizierten Originalversionen

- Verdächtige POST-Anfragen in Ihren Server-Zugriffsprotokollen, die an Dateien im Verzeichnis wp-content/uploads gerichtet sind

- Ausgehende Netzwerkverbindungen, die von PHP-Prozessen ausgehen und mit unbekannten externen IP-Adressen kommunizieren

- Suchmaschinen kennzeichnen Ihre Website mit Malware-Warnungen oder Ihr Hosting-Anbieter sperrt Ihr Konto ohne klare Begründung.

Die zuverlässigste Methode, diese Anzeichen frühzeitig zu erkennen, ist die automatisierte Überwachung und die Prüfung der Dateiintegrität. Sollten bereits mehrere Warnsignale auftreten, lesen Sie bitte den Abschnitt zur Reaktion auf Sicherheitsvorfälle am Ende dieses Artikels.

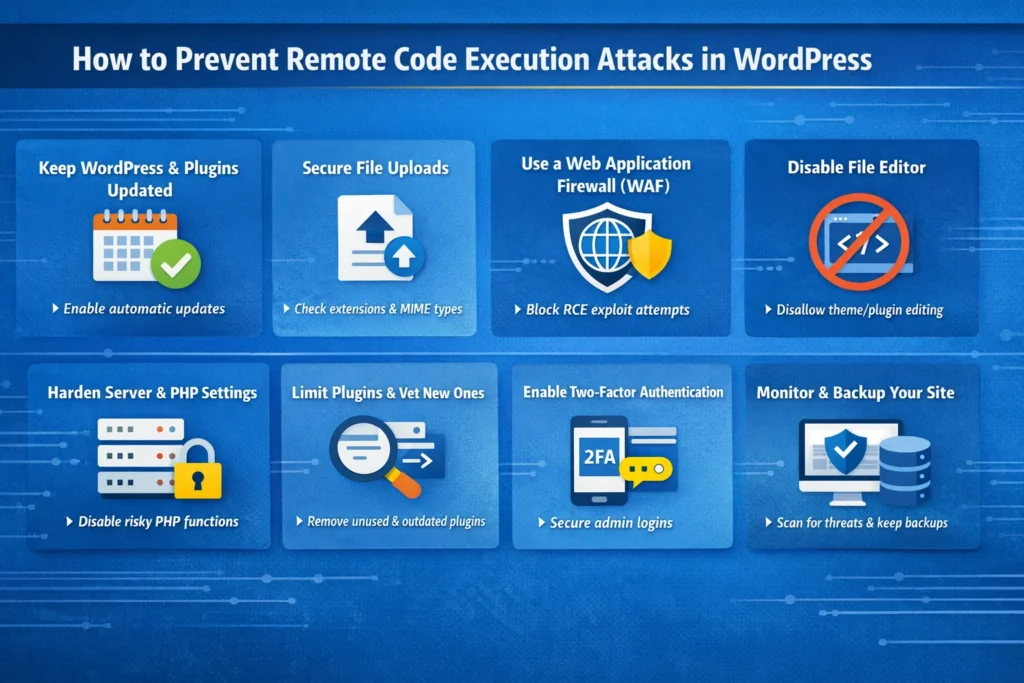

Wie lassen sich Remote-Code-Ausführungsangriffe in WordPress verhindern?

Die Verhinderung von RCE-Angriffen lässt sich nicht durch ein einzelnes Plugin oder eine einzelne Konfigurationsänderung erreichen. Vielmehr sind mehrschichtige Verteidigungsmaßnahmen in Ihrer gesamten WordPress-Umgebung erforderlich.

Jede Schicht verringert Ihre Angriffsfläche und macht es einem Angreifer deutlich schwerer, einen praktikablen Einstiegspunkt zu finden.

Halten Sie WordPress Core, Plugins und Themes umgehend auf dem neuesten Stand

Dies ist die mit Abstand wirkungsvollste Maßnahme, die Sie ergreifen können. Die meisten erfolgreichen RCE-Angriffe zielen auf bekannte Schwachstellen in veralteter Software ab.

Für diese Sicherheitslücken sind bereits Patches verfügbar, die nur noch installiert werden müssen. Verzögerte Updates sind der Hauptgrund dafür, dass Websites im Zuge massenhafter Angriffe kompromittiert werden.

So sieht eine solide Update-Strategie in der Praxis aus:

- Aktivieren Sie automatische Hintergrundaktualisierungen für kleinere WordPress-Core-Releases, indem Sie

`define('WP_AUTO_UPDATE_CORE', 'minor');`zu Ihrer `wp-config.php`-Datei

- Abonnieren Sie die Sicherheitswarnungen von Patchstack Intelligence, damit Sie sofort benachrichtigt werden, wenn ein von Ihnen verwendetes Plugin ein neues Sicherheitsproblem meldet.

- Überprüfen Sie Ihre Plugin-Liste monatlich und entfernen Sie alle Plugins, die seit über 12 Monaten kein Entwicklerupdate mehr erhalten haben, da verwaiste Plugins stets ein hohes Sicherheitsrisiko darstellen

- Testen Sie Updates in einer Testumgebung , bevor Sie größere Versionsaktualisierungen in der Produktionsumgebung veröffentlichen, da dort Kompatibilitätsprobleme wahrscheinlicher sind.

Wenn Sie mehrere Kundenstandorte verwalten, erleichtert ein zentrales Dashboard-Tool die Aktualisierung aller Installationen erheblich, ohne dass Sie sich manuell in jede einzelne einloggen müssen.

Sichern Sie jeden Datei-Upload-Pfad auf Ihrer Website

Wenn Ihre Website Funktionen bietet, die es Benutzern ermöglichen, Dateien hochzuladen – sei es über ein Kontaktformular, ein Mitgliedschafts-Plugin, einen WooCommerce-Shop oder einen Portfolio-Builder –, sollten Sie diesen Upload-Pfad standardmäßig als hochriskante Angriffsfläche betrachten.

So sieht eine ordnungsgemäße Absicherung von Datei-Uploads aus:

- Prüfen Sie serverseitig bei jedem Upload sowohl die Dateierweiterung als auch den MIME-Typ; verlassen Sie sich niemals ausschließlich auf clientseitige JavaScript-Validierung

- Pflegen Sie eine explizite Whitelist der zulässigen Dateitypen und lehnen Sie alle Dateien, die nicht auf dieser Liste stehen, mit einer Fehlermeldung ab

- Doppelte Dateiendungen sollten serverseitig blockiert werden, sodass Dateien wie image.php.jpg abgewiesen werden, bevor sie Ihre Anwendung erreichen

- Hochgeladene Dateien sollten, sofern die Anwendungsarchitektur dies zulässt, außerhalb des Web-Root-Verzeichnisses gespeichert werden, sodass sie nicht direkt über eine URL aufgerufen oder ausgeführt werden können

- Die PHP-Ausführung im Upload-Ordner soll vollständig blockiert werden, indem eine .htaccess-Datei mit folgenden Regeln im Verzeichnis wp-content/uploads platziert wird:

deny from all Options -ExecCGI AddType text/plain .php .php5 .phtmlProfi-Tipp: Selbst wenn ein Angreifer erfolgreich eine PHP-Webshell in Ihren Upload-Ordner hochlädt, verhindert das Blockieren der PHP-Ausführung in diesem Verzeichnis, dass die Datei ausgeführt wird. Diese einzelne .htaccess-Regel hat unzählige RCE-Versuche verhindert, die sonst erfolgreich gewesen wären.

Bereitstellung einer Web Application Firewall mit virtuellem Patching

Eine Web Application Firewall befindet sich zwischen Ihrer Website und dem eingehenden Datenverkehr und prüft die Anfragen, bevor sie WordPress erreichen.

Eine qualitativ hochwertige WAF blockiert bekannte schädliche Nutzdaten, einschließlich der Angriffssignaturen im Zusammenhang mit RCE-Versuchen, bevor diese mit anfälligem Code auf Ihrem Server interagieren können.

Die wertvollste WAF-Funktion zur Verhinderung von Remote Code Execution (RCE) ist das virtuelle Patching. Sobald eine kritische Sicherheitslücke öffentlich bekannt wird, stellen seriöse WAF-Anbieter innerhalb weniger Stunden einen virtuellen Patch bereit und blockieren so bekannte Exploit-Versuche, noch bevor der Plugin- oder Theme-Entwickler eine offizielle Korrektur veröffentlicht.

Damit wird das gefährliche Zeitfenster zwischen Offenlegung der Informationen und Verfügbarkeit des Patches geschlossen, das Angreifer aggressiv ausnutzen.

Für WordPress Cloudflare WAF mit seinem WordPress-spezifischen Regelsatz eine hervorragende Abdeckung sowie einen starken DDoS-Schutz.

Sucuri Firewall wurde speziell für WordPress entwickelt und vereint Malware-Scanning, CDN-Performance und virtuelles Patching in einer einzigen Managed-Lösung.

Eine wichtige Unterscheidung, die man kennen sollte: Einige Sicherheits-Plugins beinhalten eine eingebaute Firewall, diese arbeitet jedoch auf PHP-Endpunktebene, was bedeutet, dass sie immer noch innerhalb von WordPress selbst geladen wird.

Eine cloudbasierte WAF filtert den Datenverkehr, bevor er überhaupt Ihren Server erreicht, und stellt somit eine stärkere erste Verteidigungslinie zur Verhinderung von RCE-Ausnutzung dar.

Deaktivieren Sie den WordPress-Datei-Editor im Dashboard

WordPress wird mit einem integrierten Code-Editor ausgeliefert, mit dem Administratoren Theme- und Plugin-Dateien direkt vom Dashboard aus bearbeiten können.

Dieser Editor ist zwar während der Entwicklung praktisch, stellt aber ein erhebliches Sicherheitsrisiko dar, sobald ein Angreifer Zugriff auf ein Administratorkonto erlangt. Ist er aktiviert, kann er ohne FTP- oder SSH-Zugangsdaten sofort schädlichen PHP-Code in jede beliebige Datei der Website einschleusen.

Deaktivieren Sie es dauerhaft in der wp-config.php:

define('DISALLOW_FILE_EDIT', true); define('DISALLOW_FILE_MODS', true);Die zweite Konstante geht noch weiter, indem sie die Installation von Plugins und Themes über das Dashboard vollständig verhindert.

Dies ist eine optionale, aber für Produktionsumgebungen dringend empfohlene Einstellung. Sie verhindert, dass ein kompromittiertes Administratorkonto über die WordPress-Oberfläche zur Installation eines schädlichen Plugins verwendet werden kann.

Dies war auch die empfohlene Abhilfemaßnahme für CVE-2024-31210, bevor WordPress Version 6.4.3 veröffentlichte.

Härten Sie PHP und Ihre Serverkonfiguration

Ein Großteil der WordPress-Sicherheit betrifft die Serversicherheit. Selbst wenn alle Plugins auf Ihrer Website vollständig aktualisiert sind, kann ein falsch konfigurierter Server Sie immer noch RCE-Angriffen auf Infrastrukturebene aussetzen.

Arbeiten Sie mit Ihrem Hosting-Anbieter oder Systemadministrator zusammen, um diese Härtungsmaßnahmen umzusetzen:

- Fügen Sie

eval(),system(),shell_exec(),passthru(),proc_open()undpopen()zur disable_functions-Direktive in Ihrer php.ini hinzu, um die Ausführung der gefährlichsten PHP-Funktionen zu verhindern.

- Korrekte Dateiberechtigungen festlegen: wp-config.php sollte die Berechtigung 400 oder 440 haben, Verzeichnisse die Berechtigung 755 und einzelne Dateien die Berechtigung 644.

- Setzen Sie die Datei wp-config.php auf Dateisystemebene auf schreibgeschützt, damit selbst die teilweise Ausführung von Code nicht zur Änderung Ihrer Datenbankzugangsdaten oder Sicherheitsschlüssel genutzt werden kann

- Deaktivieren Sie allow_url_include in der PHP-Konfiguration, um den Angriffsvektor der Remote-Dateieinbindung zu eliminieren

- Stellen Sie sicher, dass PHP niemals als Server-Root ausgeführt wird, da die Ausführung auf Root-Ebene bedeutet, dass ein erfolgreicher RCE-Angriff uneingeschränkten Zugriff auf Ihre gesamte Hosting-Umgebung hat

Wenn Sie einen Managed-WordPress-Hosting- Tarif nutzen , werden viele dieser Konfigurationen von Ihrem Anbieter auf Infrastrukturebene verwaltet. Es ist dennoch ratsam, zu überprüfen, was genau abgedeckt ist und was nicht.

Reduzieren Sie die Anzahl Ihrer Plugins und prüfen Sie, was Sie installieren

Jedes Plugin auf Ihrer Website ist Code, der auf Ihrem Server ausgeführt wird. Jedes Codefragment stellt eine potenzielle Angriffsfläche dar. Je mehr Plugins Sie verwenden, insbesondere inaktive oder verwaiste, desto mehr Einfallstore für Sicherheitslücken gibt es.

Befolgen Sie diese Hygieneregeln für Plugins konsequent:

- Deaktivieren und löschen Sie Plugins, die Sie nicht mehr aktiv nutzen, vollständig. Durch die alleinige Deaktivierung verbleibt der Code auf dem Server und kann über verbleibende Dateipfade weiterhin angegriffen werden

- Bevor Sie ein Plugin installieren, überprüfen Sie dessen letztes Aktualisierungsdatum, die Anzahl der aktiven Installationen und die bekannten Sicherheitslücken im offiziellen WordPress-Plugin-Repository

- Installieren Sie niemals Plugins aus inoffiziellen Quellen oder gecrackten Repositories, da diese häufig vorinstallierte Hintertüren und verschleierten Schadcode enthalten

- Verwenden Sie Patchstack oder einen ähnlichen Dienst zur Überwachung von Sicherheitslücken, um automatische Benachrichtigungen zu erhalten, wenn bei einem auf Ihrer Website ausgeführten Plugin ein neu entdecktes Sicherheitsproblem auftritt

Bei einem viel beachteten Vorfall im Jahr 2025 kompromittierten Angreifer Tausende von WordPress-Websites, indem sie auf nicht mehr installierte Plugins abzielten, die zwar deaktiviert, aber nicht gelöscht worden waren.

Der Plugin-Code war noch auf dem Server vorhanden und weiterhin über eine URL erreichbar, was für einen erfolgreichen Angriff ausreichte.

Aktivieren Sie die Zwei-Faktor-Authentifizierung für alle Administratorkonten

RCE-Angriffe über gestohlene Administrator-Zugangsdaten sind zwar seltener als Angriffe, die auf Exploits basieren, aber sie stellen einen realen und dokumentierten Angriffsweg dar.

Ein Angreifer, der Administratorzugriff erlangt, kann ein bösartiges Plugin installieren, Theme-Dateien bearbeiten oder den Dashboard-Datei-Editor verwenden, um innerhalb von Sekunden beliebigen Code auszuführen.

Die Zwei-Faktor-Authentifizierung fügt eine zusätzliche Verifizierungsebene hinzu, die Angriffe auf Basis von Anmeldeinformationen deutlich erschwert, selbst wenn Passwörter bei einem Datenleck an anderer Stelle offengelegt wurden.

Aktivieren Sie es mindestens für alle Administrator- und Redakteurskonten. Plugins wie WP 2FA oder die integrierten 2FA-Funktionen von Wordfence machen die Implementierung für jeden Website-Betreiber unkompliziert.

Für einen tieferen Einblick in die Absicherung Ihres Admin-Logins ist es wichtig zu wissen, die WordPress-Login-Sicherheit mehr als nur Passwörter berücksichtigt.

Kontinuierliche Sicherheitsüberwachung und Dateiintegritätsprüfung einrichten

Man kann nicht auf einen Angriff reagieren, von dem man nichts weiß.

Die kontinuierliche Überwachung und die Prüfung der Dateiintegrität ermöglichen es, eine Kompromittierung frühzeitig zu erkennen, bevor Angreifer Zeit hatten, einen tiefgreifenden, dauerhaften Zugriff zu erlangen, der viel schwieriger zu beseitigen ist.

Ein solides Monitoring-Setup umfasst:

- Die Dateiintegritätsüberwachung verfolgt jede Änderung an WordPress-Kerndateien, Themes und aktiven Plugins in Echtzeit und benachrichtigt Sie sofort bei unerwarteten Änderungen

- Geplante Malware-Scans suchen nach bekannten schädlichen Signaturen, verschleierten PHP-Mustern wie

eval(base64_decode(...))und nicht autorisierten Backdoor-Dateien in Ihrer Installation.

- Protokollierung der Anmeldeaktivitäten, die jeden fehlgeschlagenen und erfolgreichen Anmeldeversuch aufzeichnet und ungewöhnliche geografische Zugriffsmuster oder schnell aufeinanderfolgende Anmeldefehler von derselben IP-Adresse kennzeichnet

- Ausgehende Verbindungen auf Serverebene überwachen, um PHP-Prozesse zu erkennen, die versuchen, mit externen Command-and-Control-Servern zu kommunizieren

Wordfence, Sucuri und MalCare sind die am weitesten verbreiteten Tools für die WordPress-spezifische Sicherheitsüberwachung.

Wenn Sie diese Ebene lieber Experten überlassen möchten, WordPress-Wartungsdienste , die eine proaktive Überwachung beinhalten, für jede geschäftskritische Website eine Überlegung wert.

Sichere, getestete Backups erstellen und wissen, wie man sie wiederherstellt

Backups sind Ihr letztes Sicherheitsnetz, wenn alle anderen Maßnahmen versagen. Sollte ein RCE-Angriff erfolgreich sein und Ihre Website kompromittiert oder zerstört werden, ist ein sauberes Backup das Einzige, was Sie wieder online bringt.

Eine Backup-Strategie funktioniert aber nur dann, wenn Ihr Wiederherstellungsprozess tatsächlich vor dem Eintritt einer Krise getestet wurde.

Befolgen Sie diese Backup-Praktiken:

- Speichern Sie Backups extern und vollständig getrennt von Ihrer Hosting-Umgebung, da ein Angriff auf Serverebene lokale Backups zusammen mit Ihren Website-Dateien zerstören oder verschlüsseln kann

- Führen Sie mindestens täglich automatische Backups durch, und zwar immer vor größeren Updates oder Code-Deployments

- Testen Sie Ihren Restaurierungsprozess mindestens vierteljährlich, damit Sie genau wissen, wie lange er dauert und welche Schritte erforderlich sind, bevor Sie ihn tatsächlich unter Druck benötigen

- Halten Sie mehrere Wiederherstellungspunkte bereit, damit Sie auf eine Version vor dem Sicherheitsvorfall zurückgreifen können und nicht nur auf den aktuellsten Snapshot

Was ist sofort zu tun, wenn Sie einen RCE-Angriff vermuten?

Wenn Sie Warnsignale bemerken oder eine Sicherheitswarnung erhalten haben, ist Schnelligkeit entscheidend. Gehen Sie folgendermaßen vor:

- Nehmen Sie die Website sofort offline oder schalten Sie sie in den Wartungsmodus, um zu verhindern, dass der Angreifer weiterhin bestehende Zugangspunkte nutzt oder zusätzliche Daten exfiltriert, während Sie die Untersuchung durchführen.

- Führen Sie einen vollständigen Malware-Scan durch , um schädliche Dateien, Hintertüren und eingeschleusten Code in Ihrer Installation zu identifizieren.

- Überprüfen Sie alle WordPress-Administratorkonten und entfernen Sie alle Konten, die Sie nicht selbst erstellt haben. Achten Sie dabei besonders auf kürzlich hinzugefügte Konten mit Administratorrechten.

- Ändern Sie regelmäßig alle Zugangsdaten, einschließlich WordPress-Administratorpasswörter, Datenbankpasswörter, FTP- und SFTP-Zugangsdaten, SSH-Schlüssel, Passwörter für das Hosting-Kontrollpanel sowie Ihre WordPress-Sicherheitsschlüssel und -Salze in der Datei wp-config.php.

- Überprüfen Sie Ihre Serverzugriffs- und Fehlerprotokolle auf Anzeichen einer Kompromittierung, wie z. B. POST-Anfragen an Dateien im Upload-Verzeichnis, PHP-Ausführung von unerwarteten Speicherorten oder ausgehende Verbindungen zu externen IP-Adressen.

- Stellen Sie die Website mithilfe eines sauberen Backups wieder her, sofern eines von vor dem vermuteten Sicherheitsvorfall verfügbar ist, und installieren Sie anschließend umgehend alle ausstehenden Updates, bevor Sie die Website wieder online schalten.

- Identifizieren und beheben Sie die ursprüngliche Sicherheitslücke , damit die Wiederherstellung der Website nicht einfach genau die Bedingungen wiederherstellt, die den Angriff überhaupt erst ermöglicht haben.

Wenn Sie sich bei der Bewältigung von Sicherheitsvorfällen nicht sicher sind, eine professionelle WordPress-Website-Wiederherstellung zur Verfügung, die oft schneller und gründlicher ist als der Versuch einer manuellen Bereinigung ohne die richtigen Werkzeuge und Erfahrung.

Schlussbetrachtung

Ferncodeausführungsangriffe zählen zu den schwerwiegendsten Bedrohungen für die WordPress-Sicherheit, sind aber keineswegs unvermeidbar.

Die Websites, die kompromittiert werden, sind fast immer diejenigen, die die Sicherheit aufgeschoben haben. Angreifer haben es nicht gezielt auf Ihre Website abgesehen.

Sie scannen gleichzeitig Millionen von Websites und suchen nach solchen mit ungepatchten Plugins, offenen Upload-Verzeichnissen, deaktivierter Überwachung und ohne aktive Schutzmaßnahmen.

Die in diesem Leitfaden beschriebenen Schutzmaßnahmen sind einzeln betrachtet nicht kompliziert. Ihre Stärke liegt in ihrer Kombination als mehrstufige Strategie. Halten Sie alles auf dem neuesten Stand. Schützen Sie Datei-Uploads. Implementieren Sie eine Web Application Firewall (WAF). Härten Sie Ihre PHP-Umgebung ab. Überwachen Sie Ihre Umgebung kontinuierlich. Und erstellen Sie stets ein sauberes, getestetes Backup, bevor Sie es benötigen.

Benötigen Sie professionelle Unterstützung bei der Implementierung dieser Schutzmaßnahmen oder eine Überprüfung Ihrer aktuellen WordPress-Sicherheitskonfiguration? Das Team von Seahawk Media hilft Ihnen gerne. Kontaktieren Sie uns , damit wir uns ansehen können, was Ihre Website benötigt.

Häufig gestellte Fragen zu RCE-Angriffen in WordPress

Worin besteht der Unterschied zwischen RCE und SQL-Injection in WordPress?

SQL-Injection zielt auf Ihre Datenbank ab, um Daten zu stehlen oder zu manipulieren. RCE geht noch weiter und ermöglicht es einem Angreifer, Code direkt auf Ihrem Server auszuführen.

Durch SQL-Injection können Angreifer Ihre Benutzertabelle auslesen. Durch Remote Code Execution (RCE) können sie Ihre gesamte Hosting-Umgebung übernehmen. RCE stellt die weitaus schwerwiegendere Bedrohung dar.

Können RCE-Angriffe auf eine vollständig aktualisierte WordPress-Website erfolgen?

Ja, das ist möglich. Zero-Day-Schwachstellen existieren bereits, bevor ein Patch verfügbar ist, was bedeutet, dass selbst eine vollständig aktualisierte Website ausgenutzt werden kann.

Deshalb reichen Updates allein nicht aus. Eine WAF mit virtuellem Patching, strengen Upload-Kontrollen und aktiver Überwachung bietet Ihnen Schutz, selbst wenn noch keine offizielle Lösung verfügbar ist.

Wie oft sollte ich Sicherheitsüberprüfungen auf meiner WordPress-Website durchführen?

Führen Sie mindestens vierteljährlich eine manuelle Überprüfung durch. Kontrollieren Sie alle Benutzerkonten, prüfen Sie Ihre Plugin-Liste auf veraltete Software und vergewissern Sie sich, dass die Wiederherstellung Ihrer Backups tatsächlich funktioniert.

Automatisierte Scans sollten täglich oder kontinuierlich im Hintergrund ausgeführt werden. Wenn Ihre Website Zahlungen oder sensible Kundendaten verarbeitet, sollten Sie mindestens einmal jährlich einen professionellen Penetrationstest durchführen lassen.