WordPress driver miljontals webbplatser och förlitar sig starkt på autentiserade administratörsåtgärder, vilket gör det till ett attraktivt mål för CSRF-attacker.

Cross-Site Request Forgery är en webbsäkerhetssårbarhet som lurar en inloggad användare att utföra oavsiktliga åtgärder på en webbplats utan deras vetskap. I WordPress-sammanhang utnyttjar angripare autentiserade sessioner för att utlösa åtgärder som att ändra inställningar, skapa användare eller modifiera innehåll.

Lyckligtvis finns det flera beprövade försvar som kan minska denna risk avsevärt. Den här guiden täcker de viktigaste skydden, inklusive implementering av CSRF-tokens, konfiguration av SameSite-cookies, skydd av AJAX-förfrågningar och regelbunden testning av din webbplats för att säkerställa att dessa skyddsåtgärder förblir effektiva.

TL:DR: Snabb checklista för att skydda din webbplats

- Cross-Site Request Forgery lurar en inloggad användares webbläsare att utföra obehöriga åtgärder på en webbplats.

- Webbplatser byggda på WordPress är vanliga mål på grund av autentiserade administratörssessioner, plugins och anpassade slutpunkter.

- Vanliga sårbarheter inkluderar saknade CSRF-tokens, osäkra AJAX-slutpunkter och dåligt konfigurerade cookies.

- Starka försvar inkluderar WordPress nonces, anti-CSRF-tokens, säkra förfrågningsrubriker och SameSite-cookieinställningar.

- Regelbundna säkerhetsskanningar, plugin-granskningar och manuella tester hjälper till att upptäcka sårbarheter tidigt.

- Professionella säkerhetsrevisioner för WordPress kan hjälpa till att identifiera risker och implementera effektivt långsiktigt skydd.

Varför CSRF-attacker är viktiga för WordPress?

Cross-Site Request Forgery-attacker utgör en allvarlig säkerhetsrisk för webbplatser byggda på WordPress .

Eftersom WordPress i hög grad är beroende av autentiserade användarsessioner, särskilt för administratörer och redaktörer, kan angripare utnyttja dessa sessioner för att utföra obehöriga åtgärder.

Istället för att stjäla inloggningsuppgifter lurar CSRF en inloggad användares webbläsare att skicka skadliga förfrågningar till webbplatsen. Om lämpliga skydd inte finns på plats kan dessa förfrågningar utföra kritiska ändringar i bakgrunden utan att användaren inser det.

Utnyttja autentiserade webbläsarsessioner

CSRF-attacker utnyttjar en aktiv inloggningssession. När en inloggad användare besöker en skadlig sida kan angriparen utlösa förfrågningar till WordPress-webbplatsen med hjälp av användarens befintliga autentiseringscookies.

Som ett resultat behandlar webbplatsen begäran som legitim, vilket gör att angriparen kan utföra åtgärder som att uppdatera inställningar eller ändra innehåll.

Sårbara plugins och anpassade slutpunkter

Många WordPress-webbplatser förlitar sig på tredjeparts plugins, anpassade teman eller API-slutpunkter. Om dessa komponenter misslyckas med att implementera CSRF-skyddsmekanismer utökar de attackytan.

Denna risk är särskilt betydande för byråhanterade och företagsstyrda WordPress- miljöer där flera integrationer och anpassade funktioner är vanliga.

Obehöriga ändringar utan datastöld

Till skillnad från andra attacker stjäl CSRF inte nödvändigtvis data från webbplatsen. Istället utför den obehöriga åtgärder, som att skapa nya administratörskonton, ändra konfigurationsinställningar eller injicera skadliga skript, medan den legitima användaren förblir omedveten om det.

Hur fungerar en CSRF-attack på WordPress?

En Cross-Site Request Forgery (CSRF)-attack manipulerar en betrodd användares webbläsare för att utföra oavsiktliga åtgärder på en webbplats.

På plattformar som WordPress händer detta när applikationen inte kan skilja mellan legitima användaråtgärder och förfalskade förfrågningar.

Eftersom webbläsaren automatiskt skickar autentiseringscookies med varje begäran kan angripare utnyttja en aktiv inloggningssession för att utföra privilegierade åtgärder utan användarens medvetenhet.

- Att locka användaren till en skadlig sida : Angriparen lurar först en inloggad användare att besöka en skadlig webbsida. Denna sida kan innehålla dolda formulär eller skript som är utformade för att skicka förfrågningar till den aktuella WordPress-webbplatsen.

- Automatisk cookiebaserad autentisering : När den förfalskade begäran utlöses inkluderar webbläsaren automatiskt användarens sessionscookies. Som ett resultat behandlar WordPress-servern begäran som om den initierats av den autentiserade användaren.

- CSRF i ensidiga applikationer : Moderna ensidiga applikationer kan också vara sårbara. Om tokens exponeras eller skadliga skript körs i webbläsaren kan angripare utlösa obehöriga AJAX-förfrågningar som utför åtgärder å användarens vägnar.

Vanliga CSRF-sårbarheter i WordPress

Sårbarheter som kan orsaka förfalskningar av webbplatser uppstår vanligtvis när applikationer misslyckas med att verifiera om en begäran verkligen kommer från en betrodd användaråtgärd.

På WordPress-webbplatser uppstår dessa svagheter ofta på grund av dåligt säkrade formulär, plugins, REST-slutpunkter eller AJAX-hanterare.

Att förstå de vanligaste CSRF-sårbarheterna hjälper därför webbplatsägare och utvecklare att implementera starkare säkerhetskontroller.

- Tillståndsändrande åtgärder via GET-förfrågningar : När kritiska åtgärder, som att uppdatera inställningar eller ta bort data, exponeras via GET-förfrågningar blir de enkla måltavlor för CSRF. Angripare kan bädda in dessa förfrågningar i element som bildtaggar eller dolda länkar, vilket automatiskt utlöser åtgärder när en inloggad användare besöker en skadlig sida.

- Saknade eller felaktiga CSRF-tokens : Formulär och REST API-slutpunkter som saknar korrekta CSRF-tokens kan inte verifiera begäran om äkthet. Utan tokenvalidering kan servern inte bekräfta om begäran kom från en legitim användarinteraktion, vilket gör att angripare kan förfalska begäranden.

- Felkonfigurerade kontroller för olika ursprung : Alltför tillåtande CORS-policyer eller saknade skydd för att hämta metadata kan möjliggöra begäranden för olika ursprung från skadliga webbplatser. Denna felkonfiguration ökar sannolikheten för utnyttjande av CSRF.

- Osäkra AJAX-slutpunkter : AJAX- hanterare som accepterar förfrågningar utan att verifiera tokens eller anpassade säkerhetsrubriker exponerar känslig funktionalitet. Angripare kan enkelt skicka förfalskade förfrågningar till dessa slutpunkter.

- Svaga säkerhetsrutiner för plugins : Plugins som hoppar över nonce-verifiering eller återanvänder statiska tokens introducerar förutsägbara sårbarheter, vilket gör dem till en vanlig ingångspunkt för CSRF-attacker.

Seahawk Medias webbplatsvård och WordPress-säkerhet

Att skydda WordPress-webbplatser från sårbarheter kräver proaktiv övervakning, säkra utvecklingsmetoder och kontinuerliga säkerhetsrevisioner. Seahawk Media erbjuder omfattande webbplatsvård och säkerhetstjänster utformade för att skydda webbplatser byggda på WordPress.

Från rutinmässigt underhåll till akut återställning hjälper våra lösningar företag och myndigheter att minska säkerhetsrisker samtidigt som de säkerställer webbplatsens stabilitet och prestanda.

Hanterad webbplatsunderhåll

Vi erbjuder löpande underhåll som inkluderar regelbundna plugin- och temagranskningar för att identifiera sårbarheter. Vårt team verifierar även nonce-implementeringar, säkerställer korrekt användning av CSRF-tokens och konfigurerar SameSite-cookies för att minska risken för utnyttjande av webbplatsöverskridande förfrågningar.

Reparation och återställning av hackad webbplats

Om en webbplats komprometteras genomför våra säkerhetsspecialister en detaljerad forensisk analys för att fastställa källan till attacken. Återställningsprocessen inkluderar att ta bort skadlig kod , rotera komprometterade tokens, stärka autentiseringsmekanismer och härda sårbara slutpunkter för att förhindra framtida attacker.

White Label-säkerhetstjänster för myndigheter

Byråer som hanterar flera WordPress-webbplatser kan utnyttja Seahawks white-label-säkerhetslösningar. Dessa tjänster inkluderar implementering av CSRF-skydd, API- och endpoint-säkerhetsrevisioner och schemalagda sårbarhetsskanningar för att upprätthålla en stark säkerhetsställning på alla kunders webbplatser.

Vi erbjuder även en kostnadsfri konsultation för att utvärdera potentiella CSRF-sårbarheter. Dessutom rekommenderar vi praktiska åtgärdssteg anpassade till varje WordPress-miljö.

Säkra din WordPress-webbplats före nästa hack

Skydda din webbplats med expertsäkerhetskontroller, sårbarhetsåtgärder och proaktiv övervakning. Identifiera risker tidigt och skydda din webbplats, dina användare och dina data.

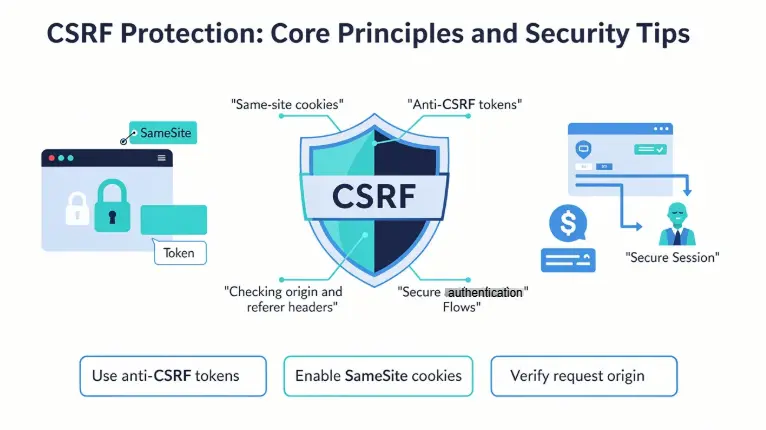

CSRF-skydd: Kärnprinciper och säkerhetstips

Att skydda en WordPress-webbplats från CSRF kräver en kombination av säkra kodningsrutiner, korrekt förfrågningsvalidering och strikt skydd på webbläsarnivå.

Följande principer beskriver de mest användbara strategierna som utvecklare och webbplatsägare bör följa för att skydda WordPress-miljöer.

Tips 1: Använd CSRF-tokens och WordPress Nonces (anti-CSRF-tokens)

En av de mest pålitliga metoderna för att förhindra CSRF-attacker är användningen av anti-CSRF-tokens.

Dessa tokens är unika, oförutsägbara värden som genereras av servern och bäddas in i formulär eller förfrågningar. När förfrågan skickas in validerar servern token för att bekräfta att den kommer från det legitima programmet.

- I WordPress implementeras denna mekanism genom nonces, vilka är säkerhetstokens utformade för att verifiera avsikt.

- Utvecklare kan generera nonce-värden med hjälp av funktioner som

wp_create_nonce()och validera dem medwp_verify_nonce().

- Dessa tokens läggs vanligtvis till i formulär eller URL:er som utlöser känsliga åtgärder som att uppdatera inställningar, ta bort inlägg eller hantera användare.

Eftersom varje nonce är tidsbegränsad och knuten till en specifik åtgärd kan angripare inte enkelt förfalska giltiga förfrågningar från externa webbplatser.

Även om en skadlig sida försöker skicka in ett formulär automatiskt, kommer begäran att misslyckas om token saknas eller är ogiltig. Korrekt nonce-verifiering bör därför implementeras i administratörsformulär, inställningssidor för plugin och anpassade arbetsflöden som ändrar data.

Tips 2: Skydda AJAX-förfrågningar, REST API och anpassade slutpunkter

Moderna WordPress-webbplatser förlitar sig ofta på AJAX-anrop, REST API:er och anpassade slutpunkter för att utföra asynkrona operationer. Dessa slutpunkter kan bli attraktiva mål för CSRF-attacker om begäranverifiering inte implementeras korrekt.

- AJAX-förfrågningar bör alltid innehålla en nonce- eller säkerhetstoken som valideras på servern innan begäran bearbetas.

- WordPress-utvecklare skickar vanligtvis denna nonce genom lokaliserade skript med hjälp av wp_localize_script() och skickar den sedan som en del av AJAX-nyttolasten.

- På serversidan kan begäran valideras med check_ajax_referer().

Utöver tokens bör utvecklare överväga att tillämpa anpassade förfrågningsrubriker.

Genom att kräva specifika rubriker i AJAX-förfrågningar kan applikationen säkerställa att förfrågningar kommer från betrodda skript snarare än externa webbplatser. Denna metod ger ett ytterligare valideringslager som kompletterar tokenverifiering.

Anpassade REST API- slutpunkter bör också verifiera behörigheter med hjälp av återanrop och nonce-validering. Utan dessa skydd kan angripare skapa förfrågningar som utför obehöriga åtgärder via exponerade slutpunkter.

Tips 3: Dubbelinskickade cookies och tokenmönster (Anti-CSRF-tokens)

En annan effektiv CSRF-försvarsmekanism är det dubbelinskickade cookiemönstret.

- I den här metoden lagras en CSRF-token i både en webbläsarcookie och en förfrågningsparameter (t.ex. ett formulärfält eller en rubrik). När förfrågan når servern måste båda värdena matcha för att förfrågan ska anses vara giltig.

- Den här metoden fungerar eftersom angripare från externa domäner inte kan komma åt eller läsa offrets cookies på grund av webbläsarens säkerhetsrestriktioner. Som ett resultat kan de inte generera ett giltigt tokenpar som uppfyller servervalideringskraven.

Även om WordPress huvudsakligen förlitar sig på icke-engångsbaserat skydd, kan dubbelinlämningsmönstret vara användbart i anpassade autentiseringsflöden, headless WordPress-konfigurationer eller applikationer som integreras med externa frontend-ramverk.

När det implementeras korrekt ger det här mönstret ett extra skydd mot förfalskade begäranden mellan olika webbplatser.

Utvecklare bör se till att tokens är kryptografiskt slumpmässiga, regenereras regelbundet och ogiltigförklaras efter användning där så är lämpligt. Förutsägbara eller statiska tokens försvagar säkerheten och ökar sannolikheten för framgångsrika attacker.

Tips 4: Cookieinställningar för SameSite, Secure och HttpOnly (Cross-Site/CSRF-skydd)

Cookie-konfiguration spelar en avgörande roll i försvaret mot CSRF-attacker.

Webbläsare inkluderar automatiskt cookies i förfrågningar som skickas till en domän. Det är precis detta som angripare förlitar sig på när de utnyttjar autentiserade sessioner. Korrekta cookieattribut hjälper till att begränsa när och hur cookies överförs.

- SameSite cookie förhindrar att webbläsare skickar cookies tillsammans med begäranden mellan webbplatser i vissa situationer. När de konfigureras med SameSite=Lax eller SameSite=Strict inkluderas inte cookies i många scenarier med begäranden mellan ursprung, vilket minskar sannolikheten för lyckade CSRF-försök.

- Attributet Secure säkerställer att cookies endast överförs via HTTPS-anslutningar. Detta förhindrar att sessionscookies exponeras genom okrypterad nätverkstrafik.

- Attributet HttpOnly blockerar klientsideskript från att komma åt cookies via JavaScript. Även om detta främst skyddar mot cross-site scripting (XSS), stärker det också sessionssäkerheten överlag.

Tillsammans bildar dessa attribut ett viktigt lager av försvar på webbläsarnivå som kompletterar tokenvalidering på serversidan.

Tips 5: Undvik ineffektiva CSRF-reduceringar (vanliga CSRF-sårbarheter)

Många utvecklare försöker minska CSRF-risker med hjälp av tekniker som ger lite eller inget verkligt skydd. Att förstå dessa ineffektiva metoder hjälper till att undvika vanliga säkerhetsmisstag.

Till exempel är det opålitligt att enbart förlita sig på HTTP-referensrubriker eftersom de kan saknas eller manipuleras i vissa scenarier. På samma sätt förhindrar begränsning av förfrågningar baserat enbart på användaragentsträngar inte förfalskade förfrågningar från externa webbplatser.

Ett annat vanligt misstag är att exponera tillståndsförändrande operationer via GET-förfrågningar. Eftersom GET-förfrågningar kan utlösas av enkla element som bilder eller länkar, bör känsliga åtgärder alltid kräva POST-förfrågningar med korrekt tokenvalidering.

Slutligen plugin-program eller anpassad kod som hoppar över nonce-verifiering eller återanvänder statiska tokens förutsägbara sårbarheter. Regelbundna säkerhetsgranskningar och plugin-revisioner hjälper till att säkerställa att dessa svagheter identifieras och korrigeras innan angripare kan utnyttja dem.

Genom att implementera dessa kärnprinciper och undvika svaga begränsningsstrategier kan WordPress-webbplatsägare bygga ett mycket starkare försvar mot CSRF-attacker och skydda både administrativ funktionalitet och användardata.

Upptäcka och testa CSRF-sårbarheter

Att identifiera sårbarheter för Cross-Site Request Forgery kräver både automatiserad skanning och manuell säkerhetstestning. Eftersom webbplatser byggda på WordPress ofta förlitar sig på plugins, REST API:er och AJAX-hanterare måste säkerhetstestning omfatta alla slutpunkter som utför tillståndsförändrande åtgärder.

En strukturerad testmetod hjälper till att bekräfta om lämpliga CSRF-skydd, såsom tokens, nonce-validering och förfrågningsverifiering, är korrekt implementerade.

- Använd automatiserade säkerhetsskannrar : Automatiserade säkerhetsskannrar kan upptäcka potentiella CSRF-svagheter genom att analysera formulär, REST-rutter och plugin-slutpunkter. Många WordPress-fokuserade skannrar inkluderar tester som identifierar saknad tokenvalidering eller felaktigt skyddade förfrågningar.

- Testa känsliga slutpunkter manuellt : Manuell testning hjälper till att validera hur servern hanterar förfalskade förfrågningar. Säkerhetstestare kan ta bort eller modifiera CSRF-tokens i förfrågningar för att verifiera att applikationen avvisar obehöriga åtgärder.

- Granska JavaScript- och AJAX-implementeringar : Inspektera frontend-skript för att säkerställa att tokens genereras, hämtas och överförs säkert i AJAX-förfrågningsrubriker eller parametrar.

- Granska plugin- och slutpunktskod : Granska plugin-koden för saknad nonce-verifiering och osäker hantering av admin-ajax.php eller anpassade slutpunkter som bearbetar känsliga åtgärder.

Reaktion på en CSRF-kompromiss

När en Cross-Site Request Forgery-attack lyckas kan den utlösa obehöriga ändringar eller injicera skadlig kod på en webbplats. För webbplatser byggda på WordPress är en snabb och strukturerad respons avgörande för att begränsa skador och återställa säkerheten.

Omedelbar inneslutning, kodrensning och sårbarhetsuppdateringar hjälper till att förhindra att angripare behåller åtkomst eller upprepar utnyttjandet.

- Återkalla sessioner och rotera tokens : Logga omedelbart ut alla aktiva sessioner, rotera CSRF-tokens och kräv lösenordsåterställningar för berörda konton för att stoppa ytterligare obehöriga åtgärder.

- Ta bort skadlig kod : Skanna teman, plugin-program och uppladdningskatalogen efter injicerade skadliga skript eller bakdörrar och ta bort eventuella komprometterade filer.

- Patcha sårbara komponenter : Åtgärda det sårbara plugin-programmet eller den anpassade koden som är ansvarig för utnyttjandet och implementera korrekt token- och headervalidering.

- Granska serverloggar : Analysera serverloggar för att identifiera utnyttjade slutpunkter och fastställa tidslinjen för obehöriga åtgärder.

Checklista: Bästa praxis för WordPress CSRF-härdning

Att stärka skyddet mot förfalskningar av webbplatsförfrågningar kräver konsekventa säkerhetskontroller av formulär, API:er, cookies och tredjepartskomponenter.

För webbplatser som körs på WordPress hjälper implementeringen av en strukturerad CSRF-härdningschecklista till att säkerställa att varje begäran som utför känsliga åtgärder verifieras korrekt.

Regelbundna granskningar och tester minskar ytterligare risken för att angripare utnyttjar förbisedda sårbarheter.

- Validera CSRF-tokens : Se till att varje tillståndsändrande formulär, API-begäran eller slutpunkt validerar en CSRF-token per session eller per begäran innan någon åtgärd utförs.

- Säkra AJAX-förfrågningar : Kräv anpassade förfrågningsrubriker för AJAX-förfrågningar och verifiera dem på serversidan innan begäran bearbetas.

- Konfigurera säkra cookies : Ställ in sessionscookies med Secure, HttpOnly och lämpliga SameSite-attribut för att begränsa exponering av begäranden mellan webbplatser.

- Granska plugins och teman : Granska och uppdatera regelbundet plugins och teman från tredje part för att bekräfta att nonce- och tokenverifiering är på plats.

- Utför regelbundna säkerhetstester : Kör automatiserade skanningar och manuella tester ofta, med fokus på REST-rutter, AJAX-hanterare och anpassade slutpunkter.

Sammanfattningsvis

Att skydda din webbplats från Cross-Site Request Forgery är avgörande för att upprätthålla integriteten hos användaråtgärder och administrativa kontroller. På plattformar som WordPress kan även en liten CSRF-sårbarhet göra det möjligt för angripare att ändra inställningar, skapa obehöriga användare eller injicera skadlig kod.

Att implementera starka försvar, som CSRF-tokens, säkra cookiekonfigurationer och härdade slutpunkter, kan minska dessa risker avsevärt. Att identifiera och åtgärda sårbarheter i plugins, teman och anpassad kod kräver dock ofta specialiserad expertis.

Om du vill ha fullständig försäkran om att din webbplats är säker, överväg att anlita erfarna WordPress-säkerhetsexperter . De kommer att granska din webbplats, korrigera sårbarheter och implementera långsiktigt skydd.

Vanliga frågor om WordPress CSRF-attacker

Vad är Cross-Site Request Forgery (CSRF)?

Förfalskning av begäran över flera webbplatser inträffar när en angripare lurar en vanlig användare att besöka en skadlig webbplats eller klicka på en skadlig länk.

Användarens webbläsare skickar sedan förfrågningar till målwebbplatsen med hjälp av användarens sessions-ID eller sessionstoken. Eftersom webbläsaren skickar autentiseringscookies automatiskt kan webbservern behandla begäran som en legitim begäran och bearbeta tillståndsändrande HTTP-förfrågningar, till exempel en formulärinlämning.

Hur fungerar CSRF-skyddsmekanismer?

CSRF-skyddsmekanismer är beroende av tokengenerering och validering. Med hjälp av synkroniseringstokenmönstret skapar webbappen en sessionstoken som lagras i sessionsidentifieraren.

När en användare skickar in ett HTML-formulär inkluderar begäran rätt token i ett dolt formulärfält, vilket gör att webbservern kan acceptera POST-förfrågningar på ett säkert sätt.

Varför är SameSite-cookies och anpassade rubriker användbara?

SameSite-cookies begränsar när webbläsaren skickar cookies via en viss källa. Kombinerat med en anpassad header för AJAX-förfrågningar hjälper de till att förhindra CSRF-sårbarheter i moderna webbramverk.

Hur kan utvecklare förhindra potentiella CSRF-attacker?

Utvecklare bör skydda formulär, validera tokens, undvika återanvändning av tokens, övervaka användarloggar och tillämpa användarautentisering i hela webbapplikationen.