WordPress-beveiliging verwijst naar de maatregelen die worden genomen om WordPress-websites en -applicaties te beschermen tegen bedreigingen. Het maken van veelvoorkomende beveiligingsfouten in WordPress kan leiden tot hacking, datalekken, malware-infecties en cyberaanvallen.

Dit houdt in dat de WordPress-configuratie wordt beveiligd, thema's worden bijgewerkt, sterke wachtwoorden worden gebruikt, gebruikersrollen worden beperkt, WordPress-back-up- en beveiligingsplugins, de juiste bestandsrechten worden geïmplementeerd, de prestaties van de WordPress-database worden geoptimaliseerd, fouten bij het onderhoud van WooCommerce, enzovoort.

Veel WordPress- sites zijn kwetsbaar voor aanvallen vanwege zwakke wachtwoorden, verouderde plugins en thema's, en onjuiste bestandsrechten. Door de beste beveiligingspraktijken, zoals het gebruik van sterke wachtwoorden, het tijdig uitvoeren van updates, het beperken van gebruikersrollen en het handhaven van de juiste bestandsrechten, kunnen gehackte sites, website-aanpassingen, malware-injecties en gegevensverlies worden voorkomen.

Waarom is het belangrijk om beveiligingsfouten in WordPress te vermijden?

Sterke WordPress-beveiliging beschermt uw website tegen veelvoorkomende bedreigingen die uw bedrijf en gebruikers kunnen schaden. Door bewezen beveiligingspraktijken te volgen, verkleint u risico's, vergroot u het vertrouwen en zorgt u voor een stabiele en conforme website.

- Voorkomt websitekaping: Onveilige websites kunnen worden gehackt, waardoor aanvallers de controle kunnen overnemen en ongewenste inhoud kunnen weergeven, wat uw reputatie schaadt. De juiste beveiliging, zoals gewaarborgd door een WordPress-onderhoudsservice, kan dergelijke ongeautoriseerde toegang voorkomen.

- Voorkomt datadiefstal: Hackers richten zich vaak op WordPress om inloggegevens van beheerders, gebruikersgegevens of betaalinformatie te stelen. Beveiligingsmaatregelen, zoals inloglimieten en encryptie, blokkeren ongeautoriseerde toegang tot gegevens.

- Voorkomt malware-infecties: Beveiligingslekken kunnen hackers in staat stellen malware te uploaden die websitebezoekers infecteert. Door WordPress te beveiligen, worden pogingen om malwarecode te injecteren geblokkeerd.

- Behoudt uptime/prestaties: Infecties door bedreigingen zoals malware, botnets en injecties kunnen websites platleggen of vertragen. De beste beveiligingspraktijken die WordPress Support , kunnen de kans op downtime en daarmee de impact op de omzet verkleinen.

- Zorgt voor naleving van regelgeving: Wettelijke normen zoals PCI DSS, WordPress-toegankelijkheidsrichtlijnen en andere zijn vereist om systemen/gegevens veilig te houden. WordPress-beveiliging helpt organisaties te voldoen aan beleid met betrekking tot e-commerce, zorggegevens, financiën en meer.

Meer informatie: Beste WordPress-malware- en beveiligingsscanners

Bent u bezorgd dat de beveiliging van uw website is gecompromitteerd?

Ons team van WordPress-experts kan u helpen beveiligingsrisico's te beperken

Beveiligingsfouten in WordPress

Website-eigenaren begaan vaak beveiligingsfouten die WordPress-sites kwetsbaar maken, simpelweg door gebrek aan kennis en middelen. Door veelvoorkomende valkuilen te beschrijven, leren site-eigenaren waar hun sites kwetsbaar zijn en hoe ze basisaanvallen kunnen voorkomen.

De meest voorkomende fouten die WordPress onveilig maken, zijn zwakke wachtwoorden die gemakkelijk te raden zijn. Andere oorzaken zijn het niet installeren van software-updates, het verlenen van te veel gebruikersrechten, het inschakelen van problematische plug-ins en het hebben van onvoldoende back-ups als vangnet.

Lees meer: WordPress Multisite-problemen begrijpen en oplossen

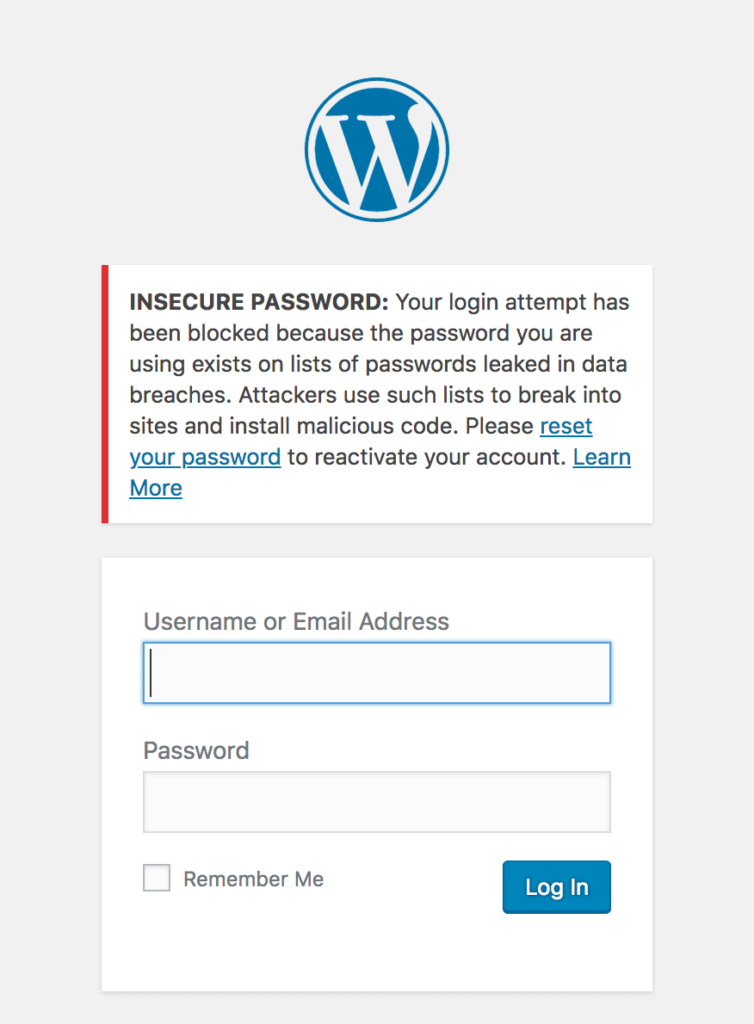

Onveilige wachtwoorden

Onveilige wachtwoorden vormen een aanzienlijk beveiligingsrisico, omdat ze brute-force-aanvallen in staat stellen zwakke inloggegevens te raden.

Zonder complexiteitseisen maken hackers gebruik van de neiging van gebruikers om simpele, makkelijk te onthouden wachtwoorden te gebruiken. Door combinaties van veelvoorkomende woorden, namen, datums en reeksen te gebruiken, kraken geautomatiseerde inlogpogingen codes die toegang tot websites verschaffen. Sterke, willekeurig gegenereerde wachtwoorden neutraliseren deze dreiging.

Hoewel het onthouden van unieke codes een uitdaging vormt, dragen wachtwoordmanagers bij aan de beveiliging. Net zo belangrijk is het inschakelen van tweefactorauthenticatie en het beperken van inlogpogingen, wat brute-force-aanvallen bemoeilijkt. Omdat wachtwoorden de eerste verdedigingslinie vormen, voorkomt het elimineren van slechte gewoonten de meest voorkomende toegangspoort voor website-overnames en datadiefstal.

Meer informatie: Is je WordPress-website gehackt? Zo herstel je een gehackte website.

Malware

Malware is een van de gevaarlijkste bedreigingen voor WordPress , omdat het kwaadaardige software is die heimelijk in sitebestanden of code wordt geïnjecteerd. Hackers sluipen malware binnen die in staat is om gegevens, wachtwoorden en betaalinformatie te stelen, zowel van de site zelf als van de bezoekers.

De injecties creëren achterdeuren voor ongeautoriseerde toegang en verstoren de functionaliteit met massale verwijderingen, spam-redirects of andere chaos. Website-eigenaren realiseren zich vaak niet eens dat er malware op de loer ligt, omdat deze zich vermengt met bestaande scripts of zich als een Trojaans paard uploadt om legitiem te lijken. Maar het functioneert als een binnendringende parasiet die gevoelige informatie steelt, aanvallers in staat stelt verdere inbreuken te plegen en websites potentieel lamlegt met destructieve activiteiten.

Omdat malware-infecties vaak afkomstig zijn van onveilige plugins, thema's of onvoldoende bestandsrechten, voorkomt het beveiligen van de WordPress-omgeving dat sluipende malware de site overneemt.

WordPress-beveiligingsfout: SQL-injecties

SQL-injectieaanvallen stellen hackers in staat om rechtstreeks toegang te krijgen tot de database achter een WordPress-site en deze te manipuleren. Door kwaadaardige code in formulieren te injecteren, worden inzendingen niet verwerkt en worden commando's uitgevoerd die ongeautoriseerde toegang mogelijk maken. Aanvallers kunnen vervolgens gebruikers toevoegen, content verwijderen/wijzigen en gevoelige gegevens stelen.

De focus van WordPress op de community vergroot de kwetsbaarheid, omdat contactformulieren, enquêtes en andere toegangspunten gemakkelijk invoer van bezoekers accepteren die door SQL-injecties kan worden misbruikt. Het beperken van bepaalde tekens via plugins of captcha's beperkt de effectiviteit van geïnjecteerde code.

Toch werkt het het beste om de argwaan van gebruikers te benutten en beveiligingsplugins om inzendingen te zuiveren om SQL-aanvallen te blokkeren. Omdat de database de basis vormt voor de functionaliteit van WordPress, is het versterken van de beveiliging ervan cruciaal.

SEO-spam als beveiligingsfout voor WordPress

SEO-spam- aanvallen maken misbruik van beveiligingslekken om gerichte zoekwoorden in waardevolle pagina's te injecteren. Hierdoor wordt het organische verkeer en de ranking van een website benut om namaakproducten te promoten of te verkopen.

Verouderde software, zwakke wachtwoorden, te veel gebruikersrechten of andere kwetsbaarheden bieden toegangspunten. De wijzigingen zijn subtiel, waardoor SEO-spam moeilijker te detecteren is dan andere aanvallen.

Door een paar extra termen strategisch in relevante content te verwerken, kunnen gehackte sites hoog scoren in de zoekresultaten voor spamachtige zoektermen. In plaats van een openlijke overname van de site, blijft de site gewoon draaien, zonder te beseffen dat bezoekers nu naar dubieuze producten of merken worden geleid. Alleen SEO-checkers signaleren vreemde optimalisatiewijzigingen.

Door up-to-date te blijven en de toegang te beperken, worden SEO-spammers tegengehouden. Maar veel WordPress-sites blijven kwetsbaar, waardoor de moeizaam behaalde zoekresultaten juist worden gebruikt voor black hat-marketingpraktijken.

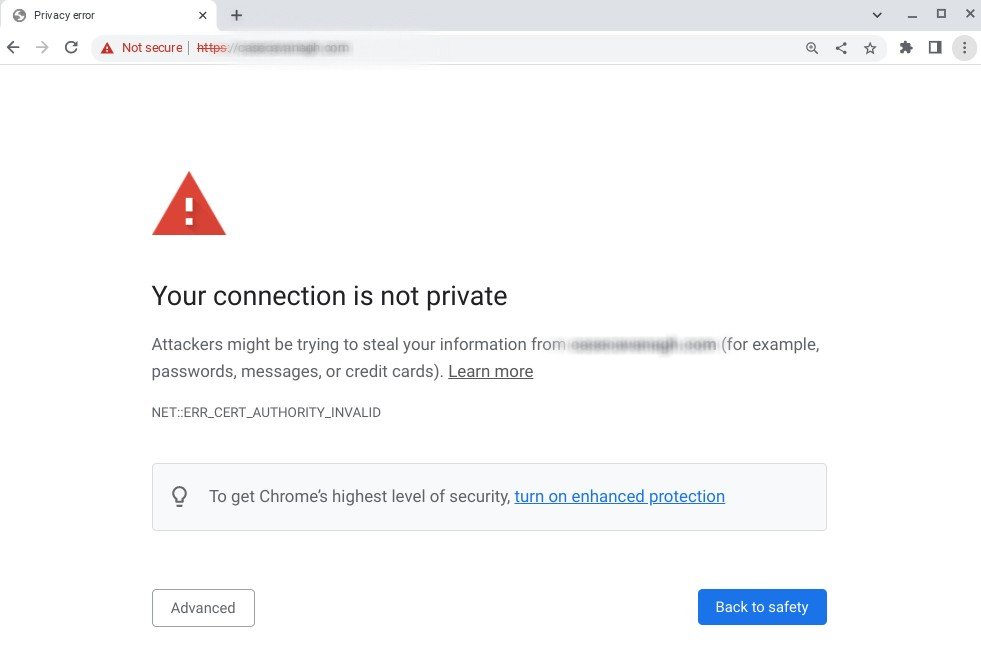

Het negeren van HTTPS als beveiligingsfout in WordPress

Het draaien van WordPress-sites via het reguliere HTTP-protocol maakt gebruikersgegevens en -verkeer kwetsbaar voor onderschepping of manipulatie.

Door over te schakelen naar versleutelde HTTPS-verbindingen wordt voorkomen dat externe partijen gevoelige informatie onderscheppen die tussen bezoekers en websites wordt uitgewisseld. Het hangslotpictogram en het SSL-certificaat bevestigen dat sites cryptografie gebruiken om interacties te beveiligen.

Omdat Google onveilige HTTP-verbindingen ook in de zoekresultaten bestraft, verbetert het gebruik van HTTPS zowel de beveiliging als de SEO. De meeste hostingproviders bieden SSL-certificaten aan, waardoor HTTPS eenvoudig in te schakelen is voor WordPress-installaties.

Meer informatie: Hoe forceer ik HTTPS op mijn WordPress-site?

Defecte hosting

Onveilige hosting stelt WordPress-sites bloot aan tal van bedreigingen doordat er geen basisbeveiligingsmaatregelen worden getroffen, zoals firewalls, malware-scans en het versterken van de infrastructuur.

Zonder deze maatregelen blijven kwetsbaarheden onopgemerkt, waardoor aanvallen zoals SQL-injecties, ongeautoriseerde toegang, datadiefstal en malware-infecties succesvol kunnen zijn. Veel organisaties versterken hun beveiliging door systematische testmethoden te implementeren waarbij de rode, blauwe en paarse teams samenwerken om kwetsbaarheden te identificeren voordat aanvallers ze kunnen misbruiken.

De gevolgen zijn onder andere het beschadigen van websites, prestatievermindering, het stelen van klantgegevens en overtredingen van regelgeving als gevolg van vermijdbare incidenten. Robuuste hostingbeveiliging dicht de gaten waar aanvallers misbruik van maken, waardoor het essentieel is voor een solide WordPress-beveiliging.

Lees meer: Beste WordPress-hostingproviders in 2024

Cross-Site Scripting

Cross-site scripting (XSS) injecteert kwaadaardige JavaScript-code in WordPress-sites, meestal via kwetsbaarheden in verouderde plugins. Wanneer bezoekers geïnfecteerde pagina's laden, stelen scripts gegevens van de browsersessie of installeren ze malware.

Hoewel het voor de meeste gebruikers lastig te detecteren is, kunnen de gevolgen onder andere bestaan uit diefstal van inloggegevens, waardoor websites kunnen worden overgenomen, en een schending van de privacy van bezoekers. Daarom is het belangrijk om plugins constant bij te werken en te controleren op ongeautoriseerde code om XSS-aanvallen te blokkeren.

Lees meer: XSS-aanvallen op WordPress: hoe voorkom je ze?

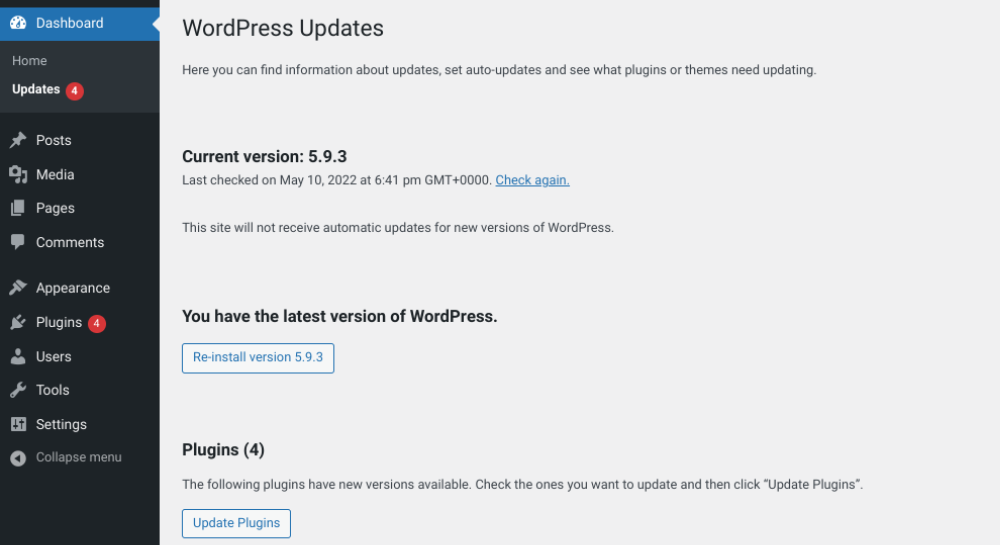

Verouderde kernsoftware

Verouderde WordPress-software, thema's en plug-ins missen essentiële beveiligingspatches, waardoor kwetsbaarheden kunnen worden misbruikt bij aanvallen. WordPress-ontwikkelaars verhelpen regelmatig bugs en beveiligingslekken, maar website-eigenaren moeten de updates daadwerkelijk implementeren.

Het verwaarlozen van deze fundamentele verantwoordelijkheid voor de websitehygiëne creëert onnodige openingen voor datadiefstal, spaminjecties en denial-of-service-aanvallen die met verouderde oplossingen zouden kunnen worden voorkomen. Door up-to-date te blijven, worden veelvoorkomende infectiebronnen afgeschermd.

Schakel automatische achtergrondupdates in WordPress in om regelmatig beveiligingspatches op de achtergrond te installeren. Controleer daarnaast regelmatig handmatig de updatestatus van WordPress, plugins en thema's en update alle beschikbare updates direct om misbruik via verouderde software te voorkomen. Beperk de toegang van gebruikers, maak een back-up voordat u updates uitvoert en test eerst op testomgevingen om uw installaties veilig en up-to-date te houden.

Hotlinking

Hotlinking stelt ongeautoriseerde sites in staat om content zoals afbeeldingen van je WordPress-site in te sluiten, waardoor je bandbreedte en resources worden verbruikt en je hostingkosten stijgen.

Hoewel het geen directe aanval is, maken hotlinkers misbruik van de open deelmogelijkheden van WordPress om in feite de servers en budgetten van website-eigenaren te misbruiken. Het implementeren van watermerken of het gebruik van plugins om verwijzende domeinen te blokkeren kan hotlinking-misbruik tegengaan.

Veel WordPress-sites blijven echter kwetsbaar omdat eigenaren geen rekening houden met de risico's van hotlinking of geen tijd hebben om beveiligingsmaatregelen te treffen. Toch schrikken eenvoudige oplossingen zoals visuele watermerken sommige fraudeurs af en beschermen ze de gegevens zonder veel extra inspanning. Kortom, het herkennen en bestrijden van hotlinking beschermt de gegevensbronnen en voorkomt dat sites worden misbruikt.

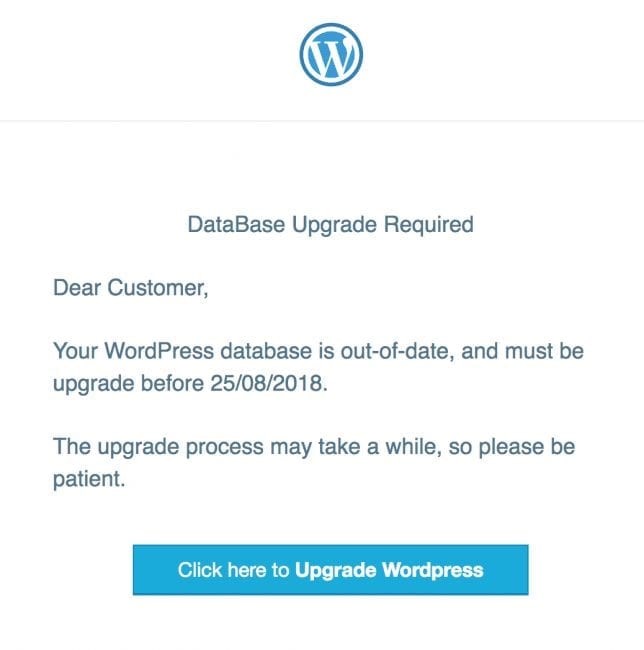

Phishing

Phishingaanvallen op WordPress-sites werken door e-mails of berichten te versturen die gebruikers ertoe verleiden inloggegevens in te voeren op nep-pagina's die er legitiem uitzien. Deze phishingaanvallen leiden nietsvermoedende bezoekers om, waarna accountgegevens worden bemachtigd die hackers vervolgens misbruiken om toegang te krijgen tot sites of gebruikersgegevens.

Stel dat Google dergelijke oplichtingspraktijken detecteert die voortkomen uit beveiligingsfouten in WordPress. Websites lopen dan het risico op een zwarte lijst, met verlies van klantvertrouwen en inkomsten tot gevolg. Het inschakelen van beveiligingsplugins met activiteitsmonitoring en inlogbeveiliging helpt phishingpogingen te dwarsbomen door verdachte toegangspogingen te identificeren en te blokkeren.

Conclusie

Het goed beveiligen van websites door WordPress-beveiligingsfouten te vermijden, vereist constante aandacht van de eigenaren. Verlicht deze last met duurzame beschermingsmaatregelen tegen veelvoorkomende kwetsbaarheden door samen te werken met een white-label WordPress- bureau.

De steun van technische experts is cruciaal voor het implementeren van adequate beveiliging en het waarborgen van continue bescherming. Hun kennis van kwetsbaarheden en oplossingen stelt hen in staat om websites te beveiligen, waardoor aanvallen en fouten die vaak door amateurs worden gemaakt, worden voorkomen.

Veelgestelde vragen over het voorkomen van beveiligingsfouten in WordPress

Wat zijn de meest voorkomende beveiligingsfouten in WordPress die je moet vermijden?

De grootste fouten zijn onder andere het gebruik van zwakke wachtwoorden, verouderde plugins of thema's, het verwaarlozen van updates voor de WordPress-kern, het negeren van tweefactorauthenticatie en het niet beveiligen van de inlogpagina. Deze fouten creëren ernstige beveiligingslekken en verhogen het risico op datalekken.

Hoe kan ik mijn website beschermen tegen malware en cyberaanvallen?

Installeer een betrouwbare beveiligingsplugin, schakel een webapplicatiefirewall in en update regelmatig alle plugins, thema's en de WordPress-kern. Het scannen op malware en het maken van regelmatige back-ups biedt extra bescherming tegen beveiligingsinbreuken.

Waarom vormt het negeren van HTTPS een beveiligingsrisico?

Zonder HTTPS zijn uw websiteverkeer en gebruikersgegevens kwetsbaar voor onderschepping. De browse-ervaring lijdt eronder, het vertrouwen neemt af en zoekmachines kunnen uw site bestraffen. SSL-certificaten zijn essentiële beveiligingsmaatregelen om gebruikers en bedrijfsgegevens te beschermen.

Welke invloed hebben onveilige plugins en thema's op de beveiliging van WordPress?

Cybercriminelen kunnen misbruik maken van plugins of thema's van derden met bekende kwetsbaarheden. Verouderde of slecht gecodeerde plugins kunnen compatibiliteitsproblemen veroorzaken, de site vertragen en deze kwetsbaar maken voor SQL-injecties, XSS-aanvallen of ongeautoriseerde toegang.

Welke stappen kan ik ondernemen om gebruikersaccounts en beheerdersrechten te beveiligen?

Gebruik complexe wachtwoorden, vermijd standaardgebruikersnamen, schakel tweefactorauthenticatie in, beperk het aantal inlogpogingen en controleer gebruikersaccounts regelmatig. Door beheerdersrechten te beheren en veilige authenticatiemethoden te gebruiken, voorkomt u ongeautoriseerde toegang en mogelijke datalekken.