WordPress drijft miljoenen websites aan en is sterk afhankelijk van geauthenticeerde beheerdersacties, waardoor het een aantrekkelijk doelwit is voor CSRF-aanvallen.

Cross-Site Request Forgery (CSRF) is een beveiligingslek in websites waarbij een ingelogde gebruiker wordt misleid om onbedoelde acties uit te voeren zonder zijn of haar medeweten. In de context van WordPress misbruiken aanvallers geauthenticeerde sessies om acties uit te voeren zoals het wijzigen van instellingen, het aanmaken van gebruikers of het aanpassen van content.

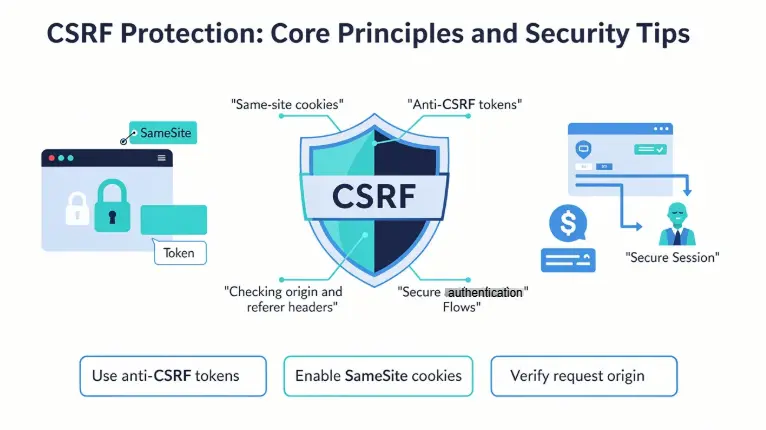

Gelukkig zijn er verschillende beproefde beveiligingsmaatregelen die dit risico aanzienlijk kunnen verminderen. Deze handleiding behandelt de belangrijkste beschermingsmaatregelen, waaronder het implementeren van CSRF-tokens, het configureren van SameSite-cookies, het beveiligen van AJAX-verzoeken en het regelmatig testen van uw site om ervoor te zorgen dat deze beveiligingsmaatregelen effectief blijven.

Kort samengevat: een snelle checklist om je website te beschermen

- Cross-Site Request Forgery (CSRF) misleidt de browser van een ingelogde gebruiker om ongeautoriseerde acties op een website uit te voeren.

- Websites die op WordPress zijn gebouwd, zijn vaak doelwit vanwege geauthenticeerde beheerderssessies, plug-ins en aangepaste eindpunten.

- Veelvoorkomende kwetsbaarheden zijn onder andere ontbrekende CSRF-tokens, onveilige AJAX-eindpunten en slecht geconfigureerde cookies.

- Sterke beveiligingsmaatregelen omvatten WordPress-nonces, anti-CSRF-tokens, beveiligde request headers en SameSite-cookie-instellingen.

- Regelmatige beveiligingsscans, plugin-audits en handmatige tests helpen om kwetsbaarheden vroegtijdig op te sporen.

- Professionele WordPress-beveiligingsaudits kunnen helpen bij het identificeren van risico's en het implementeren van effectieve langetermijnbescherming.

Waarom zijn CSRF-aanvallen belangrijk voor WordPress?

Cross-Site Request Forgery-aanvallen vormen een ernstig beveiligingsrisico voor websites die op WordPress zijn gebouwd.

Omdat WordPress sterk afhankelijk is van geauthenticeerde gebruikerssessies, met name voor beheerders en redacteuren, kunnen aanvallers deze sessies misbruiken om ongeautoriseerde acties uit te voeren.

In plaats van inloggegevens te stelen, misleidt een CSRF-aanval de browser van een ingelogde gebruiker om kwaadaardige verzoeken naar de website te sturen. Zonder adequate beveiligingsmaatregelen kunnen deze verzoeken cruciale wijzigingen op de achtergrond uitvoeren zonder dat de gebruiker dit merkt.

Misbruik maken van geauthenticeerde browsersessies

CSRF-aanvallen maken misbruik van een actieve inlogsessie. Wanneer een ingelogde gebruiker een kwaadwillende pagina bezoekt, kan de aanvaller verzoeken naar de WordPress-site sturen met behulp van de bestaande authenticatiecookies van de gebruiker.

Hierdoor beschouwt de website het verzoek als legitiem, waardoor de aanvaller acties kan uitvoeren zoals het bijwerken van instellingen of het wijzigen van inhoud.

Kwetsbare plugins en aangepaste eindpunten

Veel WordPress-websites zijn afhankelijk van plug-ins van derden, aangepaste thema'sof API-eindpunten. Als deze componenten geen CSRF-beschermingsmechanismen implementeren, vergroten ze het aanvalsoppervlak.

die beheerd worden door bureaus en WordPress- , waar veel integraties en aangepaste functies voorkomen.

Ongeautoriseerde wijzigingen zonder datadiefstal

In tegenstelling tot andere aanvallen steelt een CSRF-aanval niet per se gegevens van de website. In plaats daarvan voert de aanval ongeautoriseerde acties uit, zoals het aanmaken van nieuwe beheerdersaccounts, het wijzigen van configuratie-instellingen of het injecteren van kwaadaardige scripts, zonder dat de rechtmatige gebruiker hiervan op de hoogte is.

Hoe werkt een CSRF-aanval op WordPress?

Een Cross-Site Request Forgery (CSRF)-aanval manipuleert de browser van een vertrouwde gebruiker om onbedoelde acties op een website uit te voeren.

Op platforms zoals WordPress gebeurt dit wanneer de applicatie geen onderscheid kan maken tussen legitieme gebruikersacties en vervalste verzoeken.

Omdat de browser bij elk verzoek automatisch authenticatiecookies meestuurt, kunnen aanvallers een actieve inlogsessie misbruiken om bevoorrechte bewerkingen uit te voeren zonder dat de gebruiker dit merkt.

- De gebruiker naar een kwaadaardige pagina lokken: De aanvaller lokt een ingelogde gebruiker eerst naar een kwaadaardige webpagina. Deze pagina kan verborgen formulieren of scripts bevatten die ontworpen zijn om verzoeken naar de doelwebsite op WordPress te sturen.

- Automatische authenticatie op basis van cookies: Wanneer het vervalste verzoek wordt geactiveerd, voegt de browser automatisch de sessiecookies van de gebruiker toe. Hierdoor verwerkt de WordPress-server het verzoek alsof het afkomstig is van de geauthenticeerde gebruiker.

- CSRF in single-page applicaties: Moderne single-page applicaties kunnen ook kwetsbaar zijn. Als tokens worden blootgesteld of kwaadaardige scripts in de browser worden uitgevoerd, kunnen aanvallers ongeautoriseerde AJAX-verzoeken activeren die namens de gebruiker acties uitvoeren.

Veelvoorkomende CSRF-kwetsbaarheden in WordPress

Cross-Site Request Forgery-kwetsbaarheden ontstaan doorgaans wanneer applicaties er niet in slagen te verifiëren of een verzoek daadwerkelijk afkomstig is van een vertrouwde gebruikersactie.

Op WordPress-websites ontstaan deze zwakke punten vaak door slecht beveiligde formulieren, plug-ins, REST-eindpunten of AJAX-handlers.

daarom ontwikkelaars bij het implementeren van betere beveiligingsmaatregelen.

- Statuswijzigingen via GET-verzoeken: Wanneer kritieke acties, zoals het bijwerken van instellingen of het verwijderen van gegevens, via GET-verzoeken worden aangeboden, vormen ze een gemakkelijk doelwit voor CSRF-aanvallen. Aanvallers kunnen deze verzoeken inbedden in elementen zoals afbeeldingstags of verborgen links, waardoor acties automatisch worden geactiveerd wanneer een ingelogde gebruiker een kwaadwillende pagina bezoekt.

- Ontbrekende of onjuiste CSRF-tokens: Formulieren en REST API-eindpunten die geen geldige CSRF-tokens bevatten, kunnen de authenticiteit van het verzoek niet verifiëren. Zonder tokenvalidatie kan de server niet bevestigen of het verzoek afkomstig is van een legitieme gebruikersinteractie, waardoor aanvallers verzoeken kunnen vervalsen.

- Foutief geconfigureerde Cross-Origin Controls: Te permissieve CORS-beleidsregels of ontbrekende Fetch Metadata-beveiligingen kunnen cross-origin-verzoeken van kwaadwillende sites mogelijk maken. Deze verkeerde configuratie vergroot de kans op CSRF-aanvallen.

- Onveilige AJAX-eindpunten: AJAX- handlers die verzoeken accepteren zonder tokens of aangepaste beveiligingsheaders te verifiëren, leggen gevoelige functionaliteit bloot. Aanvallers kunnen eenvoudig vervalste verzoeken naar deze eindpunten sturen.

- Zwakke beveiligingspraktijken voor plugins: Plugins die de nonce-verificatie overslaan of statische tokens hergebruiken, introduceren voorspelbare kwetsbaarheden, waardoor ze een veelvoorkomend toegangspunt vormen voor CSRF-aanvallen.

Websitebeheer en WordPress-beveiliging van Seahawk Media

Het beschermen van WordPress-websites tegen kwetsbaarheden vereist proactieve monitoring, veilige ontwikkelmethoden en continue beveiligingsaudits. Seahawk Media biedt uitgebreide diensten voor websitebeheer en -beveiliging, speciaal ontworpen om websites gebouwd op WordPress te beschermen.

Van routineonderhoud tot noodherstel: onze oplossingen helpen bedrijven en instanties om beveiligingsrisico's te verminderen en tegelijkertijd de stabiliteit en prestaties van hun website te waarborgen.

Beheerd websiteonderhoud

Wij bieden doorlopend onderhoud, inclusief regelmatige audits van plugins en thema's om kwetsbaarheden op te sporen. Ons team controleert tevens de implementatie van de nonce, zorgt voor correct gebruik van CSRF-tokens en configureert SameSite-cookies om het risico op cross-site request-aanvallen te verkleinen.

Reparatie en herstel van gehackte websites

Als een website is gehackt, voeren onze beveiligingsspecialisten een gedetailleerde forensische analyse uit om de bron van de aanval te achterhalen. Het herstelproces omvat het verwijderen van kwaadaardige code, het rouleren van gecompromitteerde tokens, het versterken van authenticatiemechanismen en het beveiligen van kwetsbare eindpunten om toekomstige aanvallen te voorkomen.

White-label beveiligingsdiensten voor bureaus

Bureau's die meerdere WordPress-sites beheren, kunnen gebruikmaken van de white-label beveiligingsoplossingen van Seahawk. Deze diensten omvatten de implementatie van CSRF-bescherming, API- en endpointbeveiligingsaudits en geplande kwetsbaarheidsscans om een sterke beveiliging te garanderen voor alle websites van klanten.

We bieden ook een gratis consult om potentiële CSRF-kwetsbaarheden te evalueren. Daarnaast adviseren we praktische herstelmaatregelen die zijn afgestemd op elke WordPress-omgeving.

Beveilig je WordPress-site vóór de volgende hack

Bescherm uw website met deskundige beveiligingscontroles, het verhelpen van kwetsbaarheden en proactieve monitoring. Identificeer risico's vroegtijdig en houd uw website, gebruikers en gegevens veilig.

CSRF-bescherming: kernprincipes en beveiligingstips

Het beschermen van een WordPress-site tegen CSRF vereist een combinatie van veilige codeerpraktijken, correcte validatie van verzoeken en strikte beveiliging op browserniveau.

De volgende principes schetsen de meest bruikbare strategieën die ontwikkelaars en website-eigenaren moeten volgen om WordPress-omgevingen te beveiligen.

Tip 1: Gebruik CSRF-tokens en WordPress-nonces (anti-CSRF-tokens)

Een van de meest betrouwbare methoden om CSRF-aanvallen te voorkomen, is het gebruik van anti-CSRF-tokens.

Deze tokens zijn unieke, onvoorspelbare waarden die door de server worden gegenereerd en in formulieren of verzoeken zijn opgenomen. Wanneer het verzoek wordt verzonden, valideert de server het token om te bevestigen dat het afkomstig is van de legitieme applicatie.

- In WordPress wordt dit mechanisme geïmplementeerd via nonces, dit zijn beveiligingstokens die zijn ontworpen om de intentie te verifiëren.

- Ontwikkelaars kunnen nonces genereren met functies zoals

wp_create_nonce()en deze valideren metwp_verify_nonce().

- Deze tokens worden doorgaans toegevoegd aan formulieren of URL's die gevoelige acties activeren, zoals het bijwerken van instellingen, het verwijderen van berichten of het beheren van gebruikers.

Omdat elke nonce een beperkte geldigheidsduur heeft en gekoppeld is aan een specifieke actie, kunnen aanvallers niet gemakkelijk geldige verzoeken van externe sites vervalsen.

Zelfs als een kwaadwillende pagina probeert een formulier automatisch te verzenden, zal het verzoek mislukken als het token ontbreekt of ongeldig is. Een correcte nonce-verificatie moet daarom worden geïmplementeerd in beheerdersformulieren, instellingenpagina's van plug-ins en aangepaste workflows die gegevens wijzigen.

Tip 2: Bescherm AJAX-verzoeken, REST API en aangepaste eindpunten

Moderne WordPress-websites maken vaak gebruik van AJAX-aanroepen, REST API's en aangepaste eindpunten om asynchrone bewerkingen uit te voeren. Deze eindpunten kunnen aantrekkelijke doelwitten worden voor CSRF-aanvallen als de verificatie van verzoeken niet correct is geïmplementeerd.

- AJAX-verzoeken moeten altijd een nonce of beveiligingstoken bevatten dat op de server wordt gevalideerd voordat het verzoek wordt verwerkt.

- WordPress-ontwikkelaars geven deze nonce doorgaans door aan gelokaliseerde scripts met behulp van wp_localize_script() en versturen deze vervolgens als onderdeel van de AJAX-payload.

- Aan de serverzijde kan het verzoek worden gevalideerd met check_ajax_referer().

Naast tokens zouden ontwikkelaars ook moeten overwegen om aangepaste request headers af te dwingen.

Door specifieke headers in AJAX-verzoeken te vereisen, kan de applicatie ervoor zorgen dat verzoeken afkomstig zijn van vertrouwde scripts in plaats van externe websites. Deze aanpak biedt een extra validatielaag die de tokenverificatie aanvult.

Aangepaste REST API- eindpunten moeten ook de machtigingen verifiëren met behulp van callbacks en nonce-validatie. Zonder deze beveiligingen zouden aanvallers verzoeken kunnen opstellen die ongeautoriseerde acties uitvoeren via blootgestelde eindpunten.

Tip 3: Dubbele verzending van cookies en tokenpatronen (anti-CSRF-tokens)

Een ander effectief verdedigingsmechanisme tegen CSRF is het dubbele cookie-inzendingspatroon.

- Bij deze methode wordt een CSRF-token zowel in een browsercookie als in een verzoekparameter (zoals een formulierveld of header) opgeslagen. Wanneer het verzoek de server bereikt, moeten beide waarden overeenkomen om het verzoek als geldig te beschouwen.

- Deze methode werkt omdat aanvallers van externe domeinen vanwege beveiligingsbeperkingen van de browser geen toegang hebben tot de cookies van het slachtoffer en deze niet kunnen lezen. Daardoor kunnen ze geen geldig tokenpaar genereren dat voldoet aan de servervalidatie.

Hoewel WordPress voornamelijk gebruikmaakt van nonce-gebaseerde beveiliging, kan het double-submit-patroon nuttig zijn in aangepaste authenticatiestromen, headless WordPress-installatiesof applicaties die integreren met externe front-end frameworks.

Bij correcte implementatie biedt dit patroon een extra beveiliging tegen vervalste verzoeken van verschillende sites.

Ontwikkelaars moeten ervoor zorgen dat tokens cryptografisch willekeurig zijn, periodiek opnieuw worden gegenereerd en waar nodig na gebruik ongeldig worden gemaakt. Voorspelbare of statische tokens verzwakken de beveiliging en vergroten de kans op succesvolle aanvallen.

Tip 4: Instellingen voor SameSite-, Secure- en HttpOnly-cookies (bescherming tegen cross-site-/CSRF-aanvallen)

De cookie-configuratie speelt een cruciale rol bij de bescherming tegen CSRF-aanvallen.

Browsers voegen automatisch cookies toe aan verzoeken die naar een domein worden verzonden. Dit is precies waar aanvallers op vertrouwen bij het misbruiken van geauthenticeerde sessies. De juiste cookie-eigenschappen helpen beperken wanneer en hoe cookies worden verzonden.

- Het SameSite-cookiekenmerk voorkomt dat browsers in bepaalde situaties cookies meesturen met verzoeken van andere websites. Wanneer geconfigureerd met SameSite=Lax of SameSite=Strict, worden cookies in veel gevallen niet meegestuurd met verzoeken van andere websites, waardoor de kans op succesvolle CSRF-aanvallen kleiner wordt.

- Het Secure-attribuut zorgt ervoor dat cookies alleen via HTTPS-verbindingen worden verzonden. Dit voorkomt dat sessiecookies via onversleuteld netwerkverkeer openbaar worden.

- Het HttpOnly-attribuut voorkomt dat client-side scripts via JavaScript toegang krijgen tot cookies. Hoewel dit voornamelijk bescherming biedt tegen cross-site scripting (XSS), versterkt het ook de algehele sessiebeveiliging.

Gezamenlijk vormen deze eigenschappen een essentiële beveiligingslaag op browserniveau die de tokenvalidatie aan de serverzijde aanvult.

Tip 5: Vermijd ineffectieve CSRF-mitigaties (veelvoorkomende CSRF-kwetsbaarheden)

Veel ontwikkelaars proberen CSRF-risico's te beperken met technieken die weinig tot geen echte bescherming bieden. Inzicht in deze ineffectieve methoden helpt veelgemaakte beveiligingsfouten te voorkomen.

bijvoorbeeldonbetrouwbaar om uitsluitend op HTTP Referer-headers te vertrouwen, omdat deze in bepaalde scenario's kunnen ontbreken of gemanipuleerd kunnen zijn. Evenzo voorkomt het beperken van verzoeken op basis van alleen user-agent-strings geen vervalste verzoeken van externe sites.

Een andere veelgemaakte fout is het blootstellen van statusveranderende bewerkingen aan GET-verzoeken. Omdat GET-verzoeken kunnen worden geactiveerd door eenvoudige elementen zoals afbeeldingen of links, moeten gevoelige acties altijd POST-verzoeken met de juiste tokenvalidatie vereisen.

Ten slotte plugins of aangepaste code die de nonce-verificatie overslaan of statische tokens hergebruiken, voorspelbare kwetsbaarheden. Regelmatige beveiligingscontroles en audits van plugins helpen ervoor te zorgen dat deze zwakke punten worden geïdentificeerd en verholpen voordat aanvallers ze kunnen misbruiken.

Door deze kernprincipes toe te passen en zwakke beveiligingsmaatregelen te vermijden, kunnen eigenaren van WordPress-sites een veel sterkere verdediging opbouwen tegen CSRF-aanvallen en zowel de beheerdersfunctionaliteit als de gebruikersgegevens beschermen.

Het opsporen en testen van CSRF-kwetsbaarheden

Het opsporen van Cross-Site Request Forgery-kwetsbaarheden vereist zowel geautomatiseerde scans als handmatige beveiligingstests. Omdat websites die op WordPress zijn gebouwd vaak afhankelijk zijn van plugins, REST API's en AJAX-handlers, moeten beveiligingstests alle eindpunten omvatten die acties uitvoeren die de status wijzigen.

Een gestructureerde testaanpak helpt te bevestigen of de juiste CSRF-beveiligingsmaatregelen, zoals tokens, nonce-validatie en verzoekverificatie, correct zijn geïmplementeerd.

- Gebruik geautomatiseerde beveiligingsscanners: Geautomatiseerde beveiligingsscanners kunnen potentiële CSRF-kwetsbaarheden detecteren door formulieren, REST-routes en plugin-eindpunten te analyseren. Veel scanners die specifiek voor WordPress zijn ontwikkeld, bevatten tests die ontbrekende tokenvalidatie of onvoldoende beveiligde verzoeken identificeren.

- Handmatig testen van gevoelige eindpunten: Handmatig testen helpt bij het valideren van hoe de server omgaat met vervalste verzoeken. Beveiligingstesters kunnen CSRF-tokens in verzoeken verwijderen of wijzigen om te controleren of de applicatie ongeautoriseerde acties afwijst.

- Controleer de JavaScript- en AJAX-implementaties: inspecteer de front-end scripts om ervoor te zorgen dat tokens veilig worden gegenereerd, opgehaald en verzonden in AJAX-verzoekheaders of -parameters.

- Audit de plugin- en endpointcode: Controleer de plugincode op ontbrekende nonce-verificatie en onveilige afhandeling van admin-ajax.php of aangepaste endpoints die gevoelige acties verwerken.

Reageren op een CSRF-compromis

Wanneer een Cross-Site Request Forgery-aanval slaagt, kan deze ongeautoriseerde wijzigingen teweegbrengen of kwaadaardige code in een website injecteren. Voor websites die op WordPress zijn gebouwd, is een snelle en gestructureerde reactie essentieel om de schade te beperken en de beveiliging te herstellen.

Door onmiddellijke inperking, het opschonen van code en het verhelpen van beveiligingslekken wordt voorkomen dat aanvallers toegang behouden of de aanval herhalen.

- Sessies intrekken en tokens roteren: Alle actieve sessies onmiddellijk uitloggen, CSRF-tokens roteren en wachtwoordresets vereisen voor de getroffen accounts om verdere ongeautoriseerde acties te voorkomen.

- Verwijder schadelijke code: scan thema's, plug-ins en de uploadmap op geïnjecteerde schadelijke scripts of backdoors en verwijder alle aangetaste bestanden.

- Patch kwetsbare componenten: Herstel de kwetsbare plugin of aangepaste code die verantwoordelijk is voor de exploit en implementeer correcte token- en headervalidatie.

- Controleer serverlogboeken: analyseer serverlogboeken om misbruikte eindpunten te identificeren en de tijdlijn van ongeautoriseerde acties vast te stellen.

Checklist: Beste praktijken voor het beveiligen van WordPress tegen CSRF-aanvallen

Het versterken van de bescherming tegen Cross-Site Request Forgery vereist consistente beveiligingscontroles voor formulieren, API's, cookies en componenten van derden.

Voor websites die op WordPress draaien, helpt het implementeren van een gestructureerde CSRF-beveiligingschecklist ervoor te zorgen dat elk verzoek dat gevoelige acties uitvoert, correct wordt geverifieerd.

Regelmatige controles en tests verkleinen het risico dat aanvallers misbruik maken van over het hoofd geziene kwetsbaarheden.

- Valideer CSRF-tokens: Zorg ervoor dat elk formulier, API-verzoek of eindpunt dat de status wijzigt, een CSRF-token per sessie of per verzoek valideert voordat er acties worden uitgevoerd.

- Beveiligde AJAX-verzoeken: Vereis aangepaste verzoekheaders voor AJAX-verzoeken en verifieer deze aan de serverzijde voordat het verzoek wordt verwerkt.

- Beveiligde cookies configureren: Stel sessiecookies in met de attributen Secure, HttpOnly en de juiste SameSite-kenmerken om de blootstelling aan verzoeken van andere sites te beperken.

- Controleer plugins en thema's: Controleer en update regelmatig plugins en thema's van derden om te bevestigen dat de nonce- en tokenverificatie correct is geïmplementeerd.

- Voer regelmatig beveiligingstests uit: Voer frequent geautomatiseerde scans en handmatige tests uit, met de nadruk op REST-routes, AJAX-handlers en aangepaste eindpunten.

Samenvattend

Het beschermen van uw website tegen Cross-Site Request Forgery (CSRF) is essentieel voor het waarborgen van de integriteit van gebruikersacties en beheerdersinstellingen. Op platforms zoals WordPress kan zelfs een kleine CSRF-kwetsbaarheid aanvallers in staat stellen instellingen te wijzigen, ongeautoriseerde gebruikers aan te maken of kwaadaardige code te injecteren.

Door sterke beveiligingsmaatregelen te implementeren, zoals CSRF-tokens, veilige cookie-configuraties en beveiligde endpoints, kunnen deze risico's aanzienlijk worden verminderd. Het identificeren en verhelpen van kwetsbaarheden in plugins, thema's en aangepaste code vereist echter vaak specialistische expertise.

Wilt u absolute zekerheid dat uw website veilig is? Overweeg dan om ervaren WordPress-beveiligingsspecialisten in te huren. Zij controleren uw website, dichten beveiligingslekken en implementeren langetermijnbeveiliging.

Veelgestelde vragen over WordPress CSRF-aanvallen

Wat is Cross-Site Request Forgery (CSRF)?

Cross-site request forgery (CSRF) vindt plaats wanneer een aanvaller een gewone gebruiker misleidt om een kwaadaardige website te bezoeken of op een kwaadaardige link te klikken.

De webbrowser van de gebruiker stuurt vervolgens verzoeken naar de doelsite met behulp van de sessie-ID of het sessietoken van de gebruiker. Omdat de browser automatisch authenticatiecookies verzendt, kan de webserver het verzoek als een legitiem verzoek beschouwen en HTTP-verzoeken die de status wijzigen, zoals het verzenden van een formulier, verwerken.

Hoe werken de beschermingsmechanismen tegen CSRF?

CSRF-beveiligingsmechanismen zijn gebaseerd op het genereren en valideren van tokens. Met behulp van het synchronisatietokenpatroon creëert de webapplicatie een sessietoken dat wordt opgeslagen in de sessie-ID.

Wanneer een gebruiker een HTML-formulier verzendt, bevat het verzoek het juiste token in een verborgen formulierveld, waardoor de webserver POST-verzoeken veilig kan accepteren.

Waarom zijn SameSite-cookies en aangepaste headers nuttig?

SameSite-cookies beperken wanneer de browser cookies via een specifieke bron verzendt. In combinatie met een aangepaste header voor AJAX-verzoeken helpen ze CSRF-kwetsbaarheden in moderne webframeworks te voorkomen.

Hoe kunnen ontwikkelaars potentiële CSRF-aanvallen voorkomen?

Ontwikkelaars moeten formulieren beveiligen, tokens valideren, hergebruik van tokens voorkomen, gebruikerslogboeken controleren en gebruikersauthenticatie afdwingen in de gehele webapplicatie.