Aanvallen op websites zijn niet langer zeldzame technische incidenten die slechts een paar pechvogels treffen. Het zijn dagelijkse gebeurtenissen die bedrijven van elke omvang beïnvloeden. Van webwinkels en ledenwebsites tot portfolio's van reclamebureaus en bedrijfsplatformen, geen enkele website is meer veilig. Geautomatiseerde bots scannen het web elke seconde op zoek naar verouderde plug-ins, zwakke wachtwoorden, blootgestelde API's en verkeerd geconfigureerde servers. Zodra ze er een vinden, slaan ze binnen enkele seconden toe.

Dit is waar firewalls een cruciale verdedigingslinie vormen. Maar de meeste mensen gaan ervan uit dat het kiezen van een firewall een eenvoudige beslissing is. In werkelijkheid zijn er twee zeer verschillende soorten firewalls die op zeer verschillende manieren werken: cloudfirewalls en endpointfirewalls. Veel website-eigenaren kiezen er een zonder volledig te begrijpen wat deze beschermt en wat niet. Deze vergelijking helpt u beide duidelijk te begrijpen, zodat u uw website op de juiste manier kunt beveiligen.

Wat doet een firewall nu echt voor een website?

Een firewall fungeert als een beveiligingscontrolepunt tussen uw website en binnenkomend verkeer. Elk bezoek, elke inlogpoging, elke formulierinzending en elke API-aanvraag passeert een beveiligingsinspectie voordat deze uw server of applicatie bereikt.

Moderne firewalls blokkeren niet langer alleen basis-IP-adressen. Ze inspecteren aanvraagpatronen, headers, payloads, inloggedrag, bekende aanvalshandtekeningen en afwijkende gebruikspatronen. Hun taak is om kwaadaardig verkeer te stoppen voordat het misbruik kan maken van kwetsbaarheden in uw websitesoftware.

Website-eigenaren verwarren serverfirewalls, applicatiefirewalls en netwerkfirewalls vaak. Cloudfirewalls beschermen het verkeer aan de rand van het netwerk voordat het uw server bereikt. Endpointfirewalls beschermen uw webapplicatie nadat het verkeer uw websiteomgeving heeft bereikt. Beide dienen zeer verschillende, maar complementaire doeleinden.

Beveilig uw website met gelaagde firewallbescherming

Bescherm uw WordPress-site met cloud- en endpoint-firewallinstellingen, realtimebewaking, updates en continu beveiligingsbeheer via de website-onderhoudsplannen van Seahawk.

Wat is een cloudfirewall?

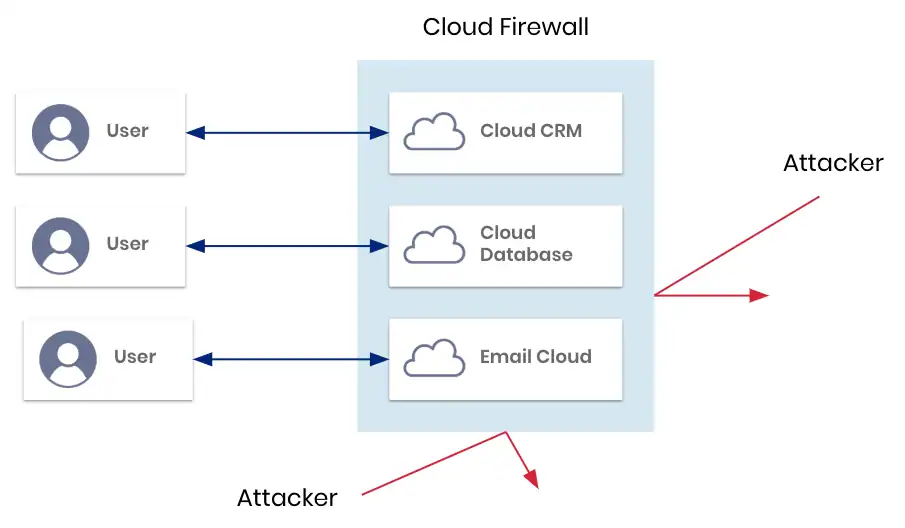

Een cloudfirewall werkt tussen de bezoeker en de server van uw website. Wanneer een gebruiker uw domein in zijn browser typt, wordt het verkeer eerst via het netwerk van de cloudfirewallprovider geleid. De firewall inspecteert het verkeer in realtime. Als het verzoek legitiem lijkt, wordt het doorgestuurd naar uw server of soms rechtstreeks vanuit gecachte content weergegeven. Als het verzoek schadelijk is, wordt het geblokkeerd voordat het uw hostingomgeving bereikt.

Cloudfirewalls zijn sterk afhankelijk van wereldwijde verkeersanalyse. Ze monitoren enorme hoeveelheden verzoeken op meerdere websites tegelijk. Hierdoor kunnen ze grootschalige botactiviteit, bruteforce-aanvallen en DDoS-aanvallen zeer efficiënt detecteren.

De meeste cloudfirewalls fungeren ook als reverse proxy's en content delivery- lagen. Dit betekent dat ze de websitesnelheid kunnen verbeteren en tegelijkertijd het verkeer kunnen filteren.

Hoe cloudfirewalls verkeer inspecteren

Cloudfirewalls analyseren IP-reputatie, geografische herkomst, ongebruikelijke verzoekfrequentie, aanvalshandtekeningen en abnormaal surfgedrag. Ze passen ook snelheidsbeperkingen en botdetectieregels toe om te voorkomen dat geautomatiseerde aanvallen uw website overspoelen.

Belangrijkste voordelen van het gebruik van een cloudfirewall

Cloudfirewalls zijn uitstekend geschikt om websites te beschermen tegen grootschalige aanvallen die anders uw server zouden overbelasten.

Een van de grootste voordelen is de bescherming tegen grootschalige denial-of-service-aanvallen. Wanneer duizenden kwaadaardige verzoeken tegelijk op uw website gericht zijn, absorbeert de cloudfirewall de belasting voordat deze uw server bereikt.

Cloudfirewalls helpen ook het gebruik van serverbronnen te verminderen. De cloudfirewall filtert schadelijk verkeer voordat het uw hostingomgeving bereikt, waardoor uw server minder CPU- en geheugenbronnen gebruikt. Dit helpt de uptime en prestaties te behouden, zelfs tijdens aanvalspogingen.

Een ander voordeel is wereldwijde caching en contentlevering. Veel cloudfirewalls slaan gecachte versies van uw website op servers over de hele wereld op. Bezoekers ontvangen content sneller en uw server verwerkt minder verzoeken rechtstreeks.

Cloudfirewalls zijn ook zeer eenvoudig te implementeren. De meeste configuraties vereisen alleen een DNS-wijziging. Dit maakt ze populair bij website-eigenaren die basisbeveiliging willen zonder hun websitecode aan te passen.

Beperkingen van Cloud Firewall-beveiliging

Cloudfirewalls bieden geen inzicht in uw websiteapplicatie zelf. Ze zien alleen inkomende verkeerspatronen. Ze begrijpen niet hoe uw contentmanagementsysteem, plug-ins, database of gebruikersrechten werken.

Dit wordt een probleem wanneer aanvallen gericht zijn op specifieke softwarekwetsbaarheden. Een kwaadaardig verzoek kan bijvoorbeeld normaal lijken voor een cloudfirewall, maar misbruik maken van een bekende kwetsbaarheid in een WordPress -plug-in. De cloudfirewall zal dit verzoek vaak doorlaten omdat deze de context van uw websitesoftware niet begrijpt.

Cloudfirewalls kunnen ook worden omzeild met directe IP-toegang. Als een aanvaller het IP-adres van uw server ontdekt, kan hij rechtstreeks toegang krijgen tot uw site zonder de firewall te passeren.

Een ander risico is de afhankelijkheid van de uptime van de firewallprovider. Als de cloudservice downtime ervaart, kan uw website onbereikbaar worden, zelfs als uw hostingserver perfect in orde is.

Wat is een endpoint-firewall?

Een endpoint-firewall draait rechtstreeks in uw websiteomgeving. Deze wordt op applicatieniveau geïnstalleerd en werkt binnen uw server en contentmanagementsysteem. De firewall begrijpt hoe uw website is opgebouwd, hoe verzoeken worden verwerkt en hoe gebruikers met het systeem omgaan.

Omdat de endpoint-firewall intern opereert, ziet deze alles wat er gebeurt nadat het verkeer uw website bereikt. De firewall begrijpt ingelogde gebruikers, gebruikersrollen, pluginfuncties, pogingen tot bestandstoegang en databasequery's.

Deze diepgaande zichtbaarheid maakt het mogelijk om aanvallen te blokkeren die niet op netwerkniveau kunnen worden gedetecteerd. Veel geavanceerde aanvallen worden pas zichtbaar zodra ze de applicatielogica bereiken.

Hoe endpoint-firewalls gedrag monitoren

Eindpuntfirewalls controleren binnenkomende verzoeken op kwetsbaarheden in plug-ins, controleren bestandswijzigingen, detecteren ongeautoriseerde code-injecties en blokkeren verdacht gedrag op basis van realtime-aanvalshandtekeningen en gedragsanalyse.

Belangrijkste voordelen van het gebruik van een endpoint-firewall

Endpointfirewalls zijn uitstekend geschikt voor bescherming tegen gerichte aanvallen op applicatieniveau. Ze zijn zeer effectief in het blokkeren van exploits die zich richten op kwetsbare plug-ins, thema's en kernbestanden.

Omdat endpoint-firewalls gebruikersrechten begrijpen, verminderen ze het aantal foutpositieve meldingen aanzienlijk. Legitieme beheeractiviteiten worden minder vaak per ongeluk geblokkeerd dan bij generieke netwerkregels.

Veel endpoint-firewalls bieden ook mogelijkheden voor inbraakdetectie en -preventie. Ze detecteren abnormale bestandswijzigingen, het aanmaken van backdoors, het uploaden van malware en pogingen tot privilege-escalatie.

Endpointfirewalls blijven de site beschermen, zelfs als externe services uitvallen. Ze zijn niet afhankelijk van wereldwijde netwerken om te functioneren.

Ze kunnen ook niet omzeild worden via directe IP-toegang, omdat ze binnen de website zelf opereren nadat al het verkeer al is aangekomen.

Beperkingen van Endpoint Firewall-beveiliging

Endpointfirewalls gebruiken uw eigen serverbronnen. Elk verzoek dat uw website bereikt, moet lokaal worden geanalyseerd. Op websites met veel verkeerverhoogt deze inspectie het CPU- en geheugengebruik. Zonder de juiste optimalisatie kan dit de websitesnelheid beïnvloeden.

Endpoint-firewalls zijn niet ontworpen om grootschalige netwerkoverbelastingen te absorberen. Als uw server overbelast raakt door miljoenen verzoeken bij een denial-of-service-aanval, kan de endpoint-firewall geen uitputting van de bandbreedte voorkomen.

Ze vereisen ook een goede configuratie en regelmatige updates om de effectiviteit te behouden. Als regels verouderd raken, worden nieuwe kwetsbaarheden mogelijk niet direct gedetecteerd.

Endpoint Firewall versus Cloud Firewall: een vergelijking

Deze vergelijking laat zien hoe endpoint- en cloudfirewalls verschillen in verkeersafhandeling, zichtbaarheid, aanvalsdekking, prestatie-impact en betrouwbaarheid. Zo ziet u snel waar elke beveiligingslaag uitblinkt en waar deze tekortschiet.

Locatie van verkeersfiltering

Cloudfirewalls filteren verkeer voordat het uw server bereikt. Ze fungeren als een externe poortwachter die bedreigingen aan de rand van het netwerk blokkeert. Dit betekent dat uw hostingomgeving nooit wordt blootgesteld aan grote hoeveelheden kwaadaardige verzoeken. Het is vooral effectief om geautomatiseerde scans en bruteforce-pogingen vroegtijdig te stoppen.

Endpointfirewalls filteren verkeer nadat het uw website heeft bereikt. Ze inspecteren verzoeken binnen uw applicatieomgeving. Zo kunnen ze analyseren wat gebruikers daadwerkelijk proberen te doen binnen de site. Ze kunnen aanvallen detecteren die pas zichtbaar worden zodra de applicatielogica actief is.

Inzicht in websitegedrag

Cloudfirewalls hebben geen idee hoe uw websitesoftware werkt. Ze vertrouwen puur op verkeerspatronen. Ze kunnen geen onderscheid maken tussen een legitieme beheerdersactie en een kwaadaardig verzoek als beide er op netwerkniveau hetzelfde uitzien. Dit beperkt hun vermogen om complexe softwarematige aanvallen te stoppen.

Endpointfirewalls begrijpen hoe uw CMS, plug-ins, gebruikers en backendsystemen werken. Ze kunnen gebruikersrollen, authenticatiestatussen en de interactie tussen verzoeken en bestanden en databases zien. Deze diepgaande kennis stelt hen in staat aanvallen te stoppen die algemene verkeersregels omzeilen.

Bescherming tegen kwetsbaarheden in plug-ins en thema's

Cloudfirewalls bieden beperkte bescherming tegen softwarespecifieke kwetsbaarheden. Ze blokkeren voornamelijk bekende aanvalssignaturen en verdachte verkeerstypen. Nieuwe zero-day-plug-in-exploits kunnen vaak onopgemerkt op netwerkniveau doordringen.

Endpoint-firewalls monitoren plug-ingedrag direct en blokkeren exploitpogingen op applicatieniveau. Ze detecteren abnormale bestandswijzigingen, schadelijke payloads en ongeautoriseerde functieaanroepen in realtime. Dit maakt ze veel effectiever tegen CMS-specifieke aanvallen.

DDoS-mitigatiecapaciteit

Cloudfirewalls zijn zeer effectief in het stoppen van DDoS-aanvallen (Distributed Denial of Service) door enorme pieken in dataverkeer te absorberen. Hun wereldwijde infrastructuur is gebouwd om plotselinge pieken in dataverkeer op te vangen zonder uw server te beïnvloeden. Ze kunnen schadelijke verbindingen beperken en verbreken voordat de bandbreedte uitgeput raakt.

Endpoint-firewalls zijn niet ontworpen om grote hoeveelheden dataverkeer af te handelen. Omdat het verkeer eerst de server moet bereiken, kunnen de bandbreedte en systeembronnen overbelast raken voordat de firewall actie kan ondernemen. Dit maakt ze ongeschikt als primaire DDoS-verdedigingslaag.

Serverbrongebruik

Cloudfirewalls verminderen de serverbelasting door kwaadaardige verzoeken te blokkeren voordat ze uw hostingomgeving bereiken. Uw server verwerkt alleen schoon verkeer, wat de stabiliteit tijdens aanvalspogingen verbetert. Dit helpt ook om consistente siteprestaties te behouden tijdens periodes met veel verkeer.

Endpointfirewalls verhogen het serververwerkingsgebruik omdat elk verzoek lokaal wordt geanalyseerd. Deze inspectie verbruikt CPU- en geheugenbronnen op uw hostingserver. Op websites met veel verkeer is prestatieoptimalisatie cruciaal om de balans tussen beveiliging en snelheid te behouden.

Omzeil risico

Aanvallers kunnen cloudfirewalls omzeilen via directe IP-toegang wanneer configuraties DNS-routering of de oorspronkelijke server blootstellen. Hierdoor kan kwaadaardig verkeer de server bereiken zonder de firewall te passeren. Dit maakt goede serverbeveiliging en IP-beperkingen essentieel.

Endpointfirewalls kunnen niet worden omzeild omdat ze binnen de websiteomgeving draaien. Elk verzoek dat de applicatie bereikt, moet de firewalllogica passeren, ongeacht hoe het binnenkomt. Dit maakt interne pogingen tot misbruik veel moeilijker te voorkomen.

Afhankelijkheid van beschikbaarheid van derden

Cloudfirewalls zijn volledig afhankelijk van de uptime van de provider. Als de provider een storing of netwerkprobleem ervaart, kan uw website onbereikbaar worden, zelfs als uw hostingserver perfect werkt. Uw beschikbaarheid is direct afhankelijk van de betrouwbaarheid van de firewallleverancier.

Endpointfirewalls blijven functioneren, zelfs als externe services niet beschikbaar zijn. Beveiligingsregels blijven actief binnen uw server en uw website blijft online zolang uw hostinginfrastructuur stabiel blijft.

Vals-positieve afhandeling

Cloudfirewalls blokkeren soms legitiem verkeer vanwege algemene netwerkregels. Deze regels zijn ontwikkeld voor enorme wereldwijde verkeerspatronen en kunnen normaal gebruikersgedrag verkeerd interpreteren als verdacht. Dit kan leiden tot geblokkeerde klanten of verstoorde integraties.

Endpointfirewalls genereren minder valspositieve meldingen omdat ze de applicatiecontext begrijpen. Ze kunnen veel nauwkeuriger onderscheid maken tussen echte aanvallen en normale beheerdersacties, gebruikersaanmeldingen of plug-inbewerkingen.

Installatie- en configuratiecomplexiteit

Cloudfirewalls zijn eenvoudig te implementeren met behulp van DNS-instellingen. De meeste configuraties vereisen alleen het wijzigen van nameservers en het selecteren van beveiligingsregels in een dashboard. Dit maakt ze aantrekkelijk voor snelle bescherming met minimale technische inspanning.

Endpoint-firewalls vereisen directe installatie op de website en beheerders moeten ze correct configureren. Ze integreren met de CMS-omgeving en vereisen een goede optimalisatie om een sterke beveiliging te behouden zonder de prestaties te beïnvloeden.

Waarom vertrouwen op slechts één firewall beveiligingslekken creëert

Moderne cyberaanvallen volgen zelden één methode. Aanvallers combineren netwerkscans, bruteforce-pogingen, API-misbruik, plug-in-exploitatie en het uploaden van malware in één campagne. Door slechts één type firewall te gebruiken, ontstaan er blinde vlekken die aanvallers actief misbruiken.

Een site die alleen door een cloudfirewall wordt beschermd, blijft kwetsbaar voor interne softwarekwetsbaarheden. Een site die alleen door een endpointfirewall wordt beschermd, blijft kwetsbaar voor datastromen die servers offline kunnen halen voordat de firewall kan reageren.

Waarom gelaagde firewallbeveiliging de beste strategie is

Gelaagde beveiliging past het principe van diepteverdediging toe. Een cloudfirewall filtert dataverkeer, botmitigatie en denial-of-service-beveiliging. Een endpointfirewall inspecteert vervolgens wat de applicatie bereikt en blokkeert interne misbruikpogingen.

Deze tweelaagse aanpak zorgt ervoor dat geen enkel faalpunt uw website kwetsbaar maakt. Het verkleint ook de kans op downtime tijdens actieve aanvalscampagnes.

Ideale firewall-instelling voor WordPress-websites

WordPress draait op miljoenen websites, maar trekt ook het grootste aantal geautomatiseerde aanvallen aan. Kwetsbaarheden in plug-ins, verouderde thema's, zwakke beheerderswachtwoorden en blootgestelde REST API's maken het een veelvoorkomend doelwit.

Een cloudfirewall beschermt WordPress tegen datastromen en botaanvallen. Een endpointfirewall blokkeert misbruik van schadelijke plug-ins, pogingen tot bestandswijzigingen en overnameaanvallen door beheerders.

Deze combinatie biedt volledige omtrek- en interne bescherming.

Wanneer u alleen een cloudfirewall moet gebruiken

Het is verstandig om alleen voor een cloudfirewall te kiezen in situaties waarin prestaties en basisfiltering van verkeer de belangrijkste aandachtspunten zijn en het interne aanvalsoppervlak minimaal is.

- Statische websites met minimale backendfunctionaliteit profiteren van cloudfirewalls, omdat de meeste bedreigingen afkomstig zijn van geautomatiseerde bots in plaats van gerichte exploits. Omdat er geen database-interactie of beheerdersactiviteit is, is filtering op netwerkniveau vaak voldoende.

- Informatieve websites in een vroeg stadium kunnen vertrouwen op cloudfirewalls om veelvoorkomende scan- en bruteforce-pogingen te blokkeren zonder de overhead van interne beveiligingstools. Dit houdt de beveiliging eenvoudig terwijl het project nog in ontwikkeling is.

- Landingspagina's zonder gebruikersauthenticatie zijn ideale kandidaten, omdat er geen inlogsystemen of gevoelige backendprocessen zijn die beschermd moeten worden. Cloudfirewalls houden botverkeer en valse formulierinzendingen efficiënt tegen aan de edge.

- Projecten met weinig verkeer en een kleine digitale voetafdruk kunnen cloudbeveiliging veilig gebruiken als een lichtgewicht beveiligingslaag, terwijl de kosten en complexiteit laag blijven. Deze sites worden doorgaans eerder geconfronteerd met opportunistische aanvallen dan met gerichte inbreuken.

Wanneer u alleen een endpoint-firewall moet gebruiken

Gebruik een eindpuntfirewall alleen in gecontroleerde omgevingen waar beperkte verkeersbronnen en geverifieerde gebruikers de externe blootstelling beperken.

- Privé-intranetsystemen die binnen een organisatie actief zijn, profiteren van endpoint-firewalls omdat alle gebruikers al geverifieerd zijn en het verkeer intern is. Het grootste risico komt voort uit misbruik of gecompromitteerde interne accounts, en niet zozeer uit openbare aanvallen.

- Geverifieerde portals met beperkte toegang vereisen een grondige inspectie van gebruikersgedrag, wat endpoint-firewalls veel beter afhandelen dan filters op netwerkniveau. Ze kunnen abnormale activiteit detecteren, zelfs van ingelogde gebruikers.

- Interne applicaties achter VPN blijven verborgen voor openbare scanning, waardoor interne applicatiebeveiliging de primaire beschermingslaag is. Endpoint firewalls beschermen tegen privilege-escalatie en intern misbruik.

- Websites met een lage blootstelling en gecontroleerde verkeersbronnen kunnen vertrouwen op endpoint firewalls om ongeautoriseerde acties te blokkeren en tegelijkertijd de noodzaak van externe verkeersfiltering te vermijden. In deze omgevingen krijgt interne toegangscontrole voorrang boven openbare bedreigingsbestrijding.

Waarom de meeste groeiende bedrijven beide zouden moeten gebruiken

Groeiende bedrijven worden geconfronteerd met zowel externe aanvallen via internetverkeer als interne bedreigingen op softwareniveau naarmate hun digitale voetafdruk zich uitbreidt. Het gebruik van zowel cloud- als endpointfirewalls zorgt voor volledige bescherming in elke fase van een cyberaanval, terwijl endpointdreigingsdetectie helpt bij het monitoren en reageren op verdachte activiteiten op individuele apparaten.

- E-commercewinkels die betalingen en persoonsgegevens verwerken

- Lidmaatschapswebsites met door gebruikers gegenereerde inhoud

- Door het bureau beheerde websites van klanten

- Blogs en nieuwsplatforms met veel verkeer

Deze sites hebben te maken met zowel aanvallen op basis van verkeer als interne exploitpogingen en vereisen daarom dubbele beveiliging.

Blinde vlekken op het gebied van beveiliging die de meeste website-eigenaren over het hoofd zien

Veel inbreuken vinden niet plaats via voor de hand liggende aanvalsmethoden, maar door kleine configuratiefouten.

- Ongepatchte plug-ins die op stille wijze kwetsbaarheden blootleggen

- Zwakke beheerdersreferenties worden op meerdere websites hergebruikt

- Publiek toegankelijke staging-omgevingen

- Blootgestelde API-eindpunten zonder snelheidsbeperking

- Scripts van derden die schadelijke code injecteren

Firewalls helpen, maar veiligheid is ook afhankelijk van consistent onderhoud.

Eindoordeel: Endpoint Firewall versus Cloud Firewall

Het echte antwoord is niet kiezen tussen een endpoint- of cloudfirewall. De veiligste strategie is om beide tegelijk te gebruiken. Cloudfirewalls houden aanvallers tegen voordat ze uw server aantasten. Endpointfirewalls houden de aanvallen tegen die er op applicatieniveau doorheen glippen.

Door slechts op één firewall te vertrouwen, ontstaan blinde vlekken die door ervaren aanvallers actief worden uitgebuit. Een gelaagde firewallaanpak creëert overlappende verdedigingsmechanismen die het risico op inbreuken, downtime en gegevensdiefstal drastisch verminderen.

Als uw website omzet, klantgegevens of merkvertrouwen ondersteunt, is gelaagde firewallbeveiliging niet langer optioneel. Het is essentieel.

Veelgestelde vragen

Wat is het belangrijkste verschil tussen een endpoint- en een cloudfirewall?

Cloudfirewalls werken op netwerkniveau, terwijl endpointfirewalls binnen uw websitetoepassing werken.

Biedt een cloudfirewall bescherming tegen kwetsbaarheden in plug-ins?

Cloudfirewalls bieden beperkte bescherming tegen plugin-exploits, omdat ze geen softwarecontext hebben.

Houdt een endpoint-firewall DDoS-aanvallen tegen?

Eindpuntfirewalls zijn niet ontworpen om grote hoeveelheden dataverkeer op te vangen.

Is het duur om beide firewalls te gebruiken?

Gelaagde beveiliging kost meestal veel minder dan herstel na een succesvol hackincident.

Welke firewall is beter voor WordPress?

WordPress profiteert het meest van een combinatie van cloud- en endpoint-firewalls.