Entre las muchas amenazas que enfrentan los propietarios de sitios, los ataques de ejecución remota de código (RCE) en WordPress se destacan como algunos de los más peligrosos.

Un ataque RCE exitoso le da al atacante la capacidad de ejecutar código malicioso arbitrario directamente en su servidor y, cuando usted nota que algo anda mal, el daño ya está hecho.

Esta guía explica qué es el RCE, cómo lo llevan a cabo los atacantes y las señales de alerta a las que hay que prestar atención. También cubriremos los pasos prácticos que puedes tomar ahora mismo para proteger tu sitio de WordPress.

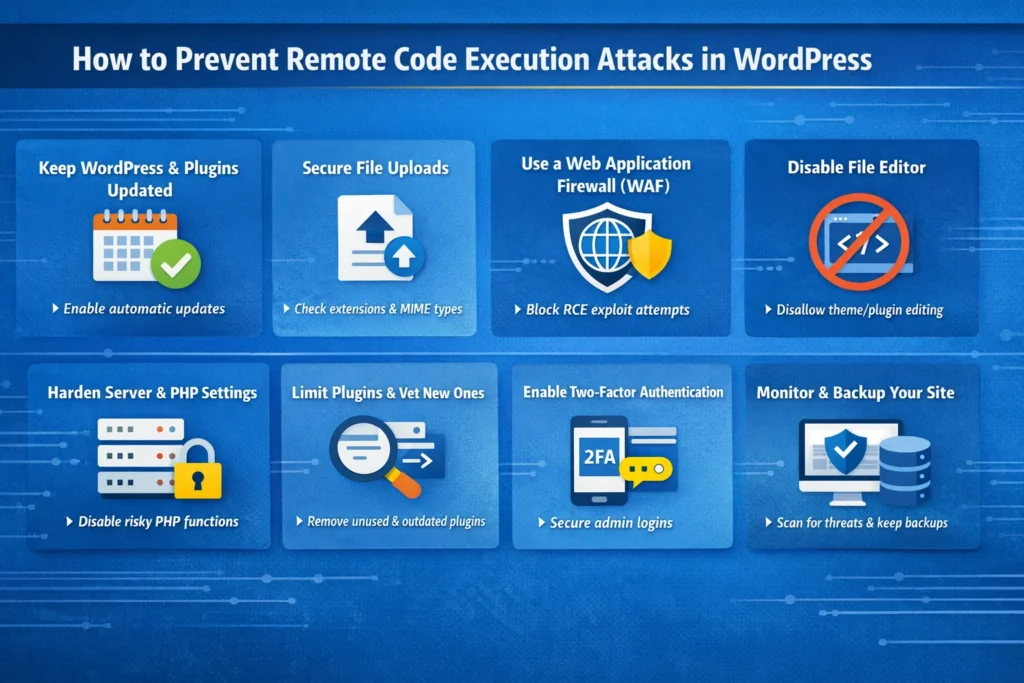

TL;DR: Cómo prevenir ataques de ejecución remota de código (RCE) en WordPress

- RCE es una de las vulnerabilidades más peligrosas de WordPress porque permite a los atacantes ejecutar código malicioso directamente en su servidor.

- La mayoría de los ataques RCE ocurren a través de complementos obsoletos, temas vulnerables o cargas de archivos mal protegidas.

- Los atacantes pueden usar el acceso RCE para instalar malware, robar datos, crear cuentas de administrador ocultas o tomar el control total de su servidor.

- Las señales de advertencia más comunes incluyen usuarios administradores inesperados, archivos PHP sospechosos, actividad inusual del servidor y alertas de seguridad de complementos.

- Para prevenir RCE se requieren capas de seguridad, como actualizaciones periódicas, validación segura de la carga de archivos, fortalecimiento del servidor y limitación de complementos innecesarios.

- Herramientas como los firewalls de aplicaciones web, la autenticación de dos factores y el escaneo continuo de malware reducen significativamente el riesgo de explotación.

- Si sospecha que un RCE está comprometido, actúe de inmediato. Analice en busca de malware, rote las credenciales, revise los registros y restaure desde una copia de seguridad limpia si es necesario.

¿Qué es un ataque de ejecución remota de código en WordPress?

La ejecución remota de código es una clase de vulnerabilidad que permite a un atacante ejecutar el código que elija en su servidor web sin necesidad de acceso físico o directo.

Esto se hace de forma remota explotando debilidades en la instalación, los complementos o los temas de WordPress.

Piénsalo así. Tu servidor es tu casa. Normalmente, solo tú tienes las llaves. Una vulnerabilidad de RCE es como una puerta trasera oculta que un atacante descubrió antes que tú. Pueden entrar, echar un vistazo, tomar lo que quieran e irse sin que recibas ninguna notificación.

A diferencia de un ataque de desfiguración o un intento de fuerza bruta, que son visibles, los ataques RCE suelen ser completamente silenciosos. El atacante no intenta colapsar su sitio web. Quiere acceso persistente y silencioso a su entorno.

Esto es lo que un ataque RCE exitoso normalmente permite hacer a un atacante:

- Robar datos confidenciales, incluidos registros de clientes, información de pago y credenciales de inicio de sesión

- Instalar malware o ransomware directamente en su servidor

- Cree cuentas de administrador no autorizadas para mantener el acceso a largo plazo

- Utilice su servidor para enviar spam o participar en actividades de botnet

- Borre por completo o corrompa su sitio y base de datos

A la RCE también se le conoce como inyección de código, ejecución remota de comandos o ejecución de código arbitrario, según el contexto. Sin embargo, todas describen la misma amenaza fundamental.

¿Sospecha de un ataque de ejecución remota de código en su sitio de WordPress?

Si un ataque RCE comprometió su sitio, Seahawk Media puede eliminar rápidamente el malware y restaurar su sitio de WordPress de forma segura.

¿Cómo ejecutan realmente los piratas informáticos ataques RCE en sitios de WordPress?

Comprender los vectores de ataque es fundamental porque no se puede defender lo que no se comprende.

Los atacantes utilizan varios puntos de entrada bien documentados para ejecutar código remoto en sitios de WordPress. Analicemos los más comunes.

Explotación de complementos y temas obsoletos

Esta es, con diferencia, la vía más común para los ataques RCE. Cuando un investigador de seguridad descubre una vulnerabilidad en un complemento ampliamente utilizado, suele informar primero de ello de forma privada al desarrollador.

Pero una vez que se lanza un parche y la vulnerabilidad se hace pública, los atacantes inmediatamente comienzan a escanear millones de sitios en busca de instalaciones que aún ejecuten la versión sin parchear.

Un ejemplo del mundo real: en febrero de 2024, se descubrió que el tema Bricks Builder, que tiene más de 25 000 instalaciones activas, tenía una vulnerabilidad RCE no autenticada identificada como CVE-2024-25600.

Dentro de las 24 horas posteriores a la divulgación pública, los atacantes ya estaban explotando activamente los sitios que ejecutaban la versión vulnerable.

Otro ejemplo ampliamente reportado en 2024 involucró al complemento Bit File Manager, donde una vulnerabilidad de condición poco común permitió a los atacantes cargar y ejecutar archivos PHP arbitrarios en los sitios afectados.

El intervalo entre la publicación de un parche y el inicio de la explotación activa suele medirse en horas, no en días. Esa es la rapidez con la que actúan los atacantes una vez que una vulnerabilidad se hace pública.

Conclusión clave: si un complemento o tema que utiliza tiene más de 10 000 instalaciones activas y se anuncia una vulnerabilidad crítica sin parchear, suponga que su sitio ya está siendo escaneado y atacado.

Cargas de archivos sin restricciones o mal validadas

WordPress impulsa innumerables sitios web con la función de carga de archivos, desde formularios de contacto con opciones para adjuntar archivos hasta portafolios con gran cantidad de contenido multimedia y plataformas de membresía. Cuando la gestión de la carga de archivos está mal codificada, se convierte en un punto de entrada directo a RCE.

El ataque funciona así: un atacante sube un archivo aparentemente inofensivo, pero en realidad es un webshell PHP. Un webshell es un pequeño script que permite al atacante enviar comandos a su servidor a través de un navegador, lo que básicamente le proporciona una terminal remota en su entorno.

Las técnicas comunes que utilizan los atacantes para eludir la validación de carga débil incluyen:

- Uso de extensiones dobles como malware.png.php para engañar a las comprobaciones de extensión básicas

- Cambiar el encabezado Content-Type para que un archivo PHP aparezca como una imagen legítima

- Cargar archivos con inyección de bytes nulos para truncar la extensión real durante el procesamiento del lado del servidor

El problema principal es que muchos desarrolladores solo comprueban la extensión del archivo en el lado del cliente o solo validan el tipo MIME sin aplicarlo en el lado del servidor. Ambas comprobaciones son necesarias, y ninguna por sí sola es suficiente.

Exploits de inyección y deserialización de objetos

PHP tiene una función incorporada llamada unserialize() que convierte una cadena nuevamente en un objeto PHP.

Si un atacante puede controlar lo que se pasa a unserialize(), puede crear una carga maliciosa que active una cadena de llamadas a métodos en su aplicación, conocida como cadena POP, que en última instancia ejecuta código arbitrario en el servidor.

El propio WordPress corrigió una vulnerabilidad importante de la cadena POP en la versión 6.4.2.

La vulnerabilidad principal por sí sola no era directamente explotable. Sin embargo, al combinarse con ciertos complementos que presentaban sus propias fallas de inyección de objetos, creó una ruta de ataque RCE completa.

Este es un ejemplo perfecto de cómo dos vulnerabilidades aparentemente no relacionadas pueden combinarse para formar una amenaza crítica.

Inyección de plantilla del lado del servidor

Algunos temas y creadores de páginas utilizan motores de plantillas para generar contenido dinámico.

Si la entrada del usuario fluye hacia estas plantillas sin una desinfección adecuada, un atacante puede inyectar una sintaxis de plantilla que es evaluada y ejecutada por el servidor.

El Bricks Builder CVE-2024-25600 mencionado anteriormente era en realidad una vulnerabilidad de inyección de plantilla del lado del servidor en su núcleo.

Los datos controlados por el usuario se pasaban directamente a una función de evaluación de PHP a través del motor de renderizado de plantillas. Esto era lo que hacía que fuera tan peligroso y fácil de explotar remotamente.

Ataques de inclusión remota de archivos

La inclusión remota de archivos aprovecha configuraciones PHP mal configuradas.

Cuando la directiva allow_url_include está habilitada y una aplicación utiliza rutas de archivos dinámicas que incorporan la entrada del usuario, un atacante puede obligar a su servidor a buscar y ejecutar un script PHP alojado completamente en su propio servidor.

Si bien las configuraciones modernas de PHP deshabilitan allow_url_include de manera predeterminada, muchos entornos de alojamiento compartido y configuraciones más antiguas de WordPress aún tienen configuraciones inseguras que nunca se revisaron después de la implementación inicial.

¿Cuáles son las señales de advertencia de que su sitio de WordPress puede haber sido comprometido?

Muchos ataques RCE permanecen ocultos durante semanas o incluso meses. Los atacantes prefieren un acceso discreto y persistente a una interrupción evidente. Sin embargo, existen señales que pueden alertar incluso cuando el daño no es visible de inmediato en la interfaz de su sitio web.

Estas son las señales de alerta más importantes a las que hay que prestar atención:

- del complemento de seguridad marcan scripts PHP sospechosos o desconocidos que aparecen dentro de su directorio de cargas o complementos

- Nuevas cuentas de administrador que aparecen en su panel de WordPress que usted no creó

- Picos inusuales en el uso de la CPU del servidor o en el ancho de banda de salida. Esto puede indicar que su servidor se está utilizando para spam o botnets sin su conocimiento

- Cambios inesperados en los archivos principales de WordPress, archivos de temas o archivos de complementos en comparación con sus versiones originales verificadas

- Solicitudes POST sospechosas en los registros de acceso al servidor dirigidas a archivos dentro del directorio wp-content/uploads

- Conexiones de red salientes que se originan en procesos PHP y se comunican con direcciones IP externas desconocidas

- Los motores de búsqueda marcan su sitio con advertencias de malware o su proveedor de alojamiento suspende su cuenta sin una explicación clara

La forma más fiable de detectar estas señales a tiempo es mediante la monitorización automatizada y el análisis de integridad de archivos. Si ya detecta varias señales de alerta, consulte la sección de respuesta a incidentes al final de este artículo.

¿Cómo prevenir ataques de ejecución remota de código en WordPress?

Prevenir ataques RCE no se trata de un solo plugin ni de un solo cambio de configuración. Requiere defensas por capas en todo el entorno de WordPress.

Cada capa reduce la superficie de ataque y hace que sea significativamente más difícil para un atacante encontrar un punto de entrada viable.

Mantenga el núcleo, los complementos y los temas de WordPress actualizados de inmediato

Esta es la medida más eficaz que puede tomar. La mayoría de los ataques RCE exitosos se dirigen a vulnerabilidades conocidas en software obsoleto.

Estas son vulnerabilidades que ya cuentan con parches disponibles y a la espera de ser aplicados. El retraso en las actualizaciones es la principal razón por la que los sitios web se ven comprometidos en campañas de explotación masiva.

Así es como se ve una estrategia de actualización sólida en la práctica:

- Habilita las actualizaciones automáticas en segundo plano para las versiones menores del núcleo de WordPress agregando

define('WP_AUTO_UPDATE_CORE', 'minor');a tu archivo wp-config.php.

- Suscríbete a las alertas de vulnerabilidad de Patchstack Intelligence para saber en el momento en que un complemento que estás ejecutando informa un nuevo problema de seguridad.

- Audite su lista de complementos mensualmente y elimine todo aquello que no haya recibido una actualización de desarrollador en más de 12 meses, ya que los complementos abandonados son constantemente objetivos de alto riesgo

- Pruebe las actualizaciones en un entorno de prueba antes de enviarlas a producción para actualizaciones de versiones principales donde es más probable que haya problemas de compatibilidad.

Si administra varios sitios de clientes, una herramienta de panel centralizado hace que sea mucho más fácil mantener cada instalación actualizada sin tener que iniciar sesión manualmente en cada una.

Bloquee todas las rutas de carga de archivos en su sitio

Si su sitio tiene alguna funcionalidad que permita a los usuarios cargar archivos, ya sea a través de un formulario de contacto, un complemento de membresía, una tienda WooCommerce o un generador de portafolios, trate esa ruta de carga como una superficie de ataque de alto riesgo de manera predeterminada.

Así es como se ve el fortalecimiento de la carga de archivos:

- Valide tanto la extensión del archivo como el tipo MIME del lado del servidor en cada carga, nunca confíe únicamente en la validación de JavaScript del lado del cliente

- Mantenga una lista blanca explícita de tipos de archivos permitidos y rechace todo lo que no esté en esa lista con una respuesta de error grave

- Bloquee las extensiones dobles a nivel de servidor para que archivos como image.php.jpg sean rechazados antes de que lleguen a la lógica de su aplicación

- Almacene los archivos cargados fuera del directorio raíz web donde lo permita la arquitectura de la aplicación, de modo que no se pueda acceder a ellos directamente ni ejecutarlos a través de una URL

- Bloquee la ejecución de PHP dentro de la carpeta de cargas por completo colocando un archivo .htaccess en wp-content/uploads con las siguientes reglas:

denegar todas las opciones -ExecCGI AddType text/plain .php .php5 .phtmlConsejo profesional: Incluso si un atacante sube con éxito un webshell PHP a tu carpeta de subidas, bloquear la ejecución de PHP en ese directorio significa que el archivo no puede ejecutarse. Esta única regla .htaccess ha detenido innumerables intentos de RCE que, de otro modo, habrían tenido éxito.

Implementar un firewall de aplicaciones web con parches virtuales

Un firewall de aplicaciones web se ubica entre su sitio y el tráfico entrante, inspeccionando las solicitudes antes de que lleguen a WordPress.

Un WAF de calidad bloquea las cargas maliciosas conocidas, incluidas las firmas de ataque asociadas con los intentos de RCE, antes de que puedan interactuar con cualquier código vulnerable en su servidor.

La función más valiosa de WAF para la prevención de RCE es la aplicación de parches virtuales. Cuando se divulga públicamente una vulnerabilidad crítica, proveedores de WAF de confianza lanzan un parche virtual en cuestión de horas, bloqueando los intentos de explotación conocidos incluso antes de que el desarrollador del plugin o tema publique una solución oficial.

Esto cierra la peligrosa ventana entre la divulgación y la disponibilidad del parche que los atacantes explotan agresivamente.

Para WordPress, Cloudflare WAF con su conjunto de reglas específicas para WordPress ofrece una excelente cobertura junto con una sólida mitigación de DDoS.

Sucuri Firewall está diseñado específicamente para WordPress y combina escaneo de malware, rendimiento de CDN y parches virtuales en una única solución administrada.

Una distinción importante que vale la pena conocer: algunos complementos de seguridad incluyen un firewall incorporado, pero opera en el nivel del punto final de PHP, lo que significa que aún se carga dentro de WordPress.

Un WAF basado en la nube filtra el tráfico antes de que llegue a su servidor, lo que lo convierte en una primera línea de defensa más sólida para prevenir la explotación de RCE.

Deshabilitar el editor de archivos de WordPress en el panel de control

WordPress viene con un editor de código incorporado que permite a los administradores modificar archivos de temas y complementos directamente desde el panel de control.

Si bien es práctico durante el desarrollo, este editor se convierte en un grave problema si un atacante accede a una cuenta de administrador. Al habilitarlo, pueden inyectar PHP malicioso en cualquier archivo del sitio al instante, sin necesidad de credenciales FTP ni SSH.

Deshabilítelo permanentemente en wp-config.php:

define('DESPERMITIR_EDICIÓN_DE_ARCHIVOS', verdadero); define('DESPERMITIR_MODIFICACIONES_DE_ARCHIVOS', verdadero);La segunda constante va más allá al evitar la instalación de complementos y temas por completo desde el panel de control.

Esta configuración es opcional, pero muy recomendable para entornos de producción. Esto significa que una cuenta de administrador comprometida no puede usarse para instalar un complemento malicioso a través de la interfaz de WordPress.

Esta también fue la mitigación recomendada para CVE-2024-31210 antes de que WordPress lanzara la versión 6.4.3.

Fortalezca PHP y la configuración de su servidor

Gran parte de la seguridad de WordPress se centra en la seguridad del servidor. Incluso con todos los plugins de tu sitio completamente actualizados, un servidor mal configurado puede exponerte a ataques RCE a nivel de infraestructura.

Trabaje con su host o administrador de sistemas para implementar estas medidas de refuerzo:

- Agregue

eval(),system(),shell_exec(),passthru(),proc_open()ypopen()a la directiva disable_functions en su php.ini para evitar que se ejecuten las funciones de ejecución de PHP más peligrosas.

- Establezca los permisos de archivo correctos: wp-config.php debe ser 400 o 440, los directorios deben ser 755 y los archivos individuales deben ser 644

- Haga que wp-config.php sea de solo lectura a nivel del sistema de archivos para que ni siquiera la ejecución parcial del código pueda usarse para modificar las credenciales de su base de datos o las claves de seguridad

- Deshabilite allow_url_include en la configuración de PHP para eliminar el vector de ataque de inclusión de archivos remotos

- Asegúrese de que PHP nunca se ejecute como raíz del servidor, ya que la ejecución a nivel de raíz significa que un ataque RCE exitoso tiene acceso sin restricciones a todo su entorno de alojamiento

Si tienes un de hosting administrado de WordPress , tu proveedor gestiona muchas de estas configuraciones a nivel de infraestructura. Aun así, conviene confirmar qué cubre y qué no.

Reduce el uso de tus complementos y controla lo que instalas

Cada plugin de tu sitio web es código que se ejecuta en tu servidor. Cada fragmento de código es una posible superficie de ataque. Cuantos más plugins tengas, especialmente los inactivos o abandonados, más puntos de entrada habrá para la explotación.

Siga estas prácticas de higiene de complementos de manera constante:

- Desactiva y elimina por completo los complementos que ya no uses. La desactivación por sí sola deja el código en el servidor, donde aún puede ser atacado a través de rutas de archivos restantes

- Antes de instalar cualquier complemento, verifique su última fecha de actualización, el número de instalaciones activas y el historial de vulnerabilidades conocidas en el repositorio oficial de complementos de WordPress

- Nunca instale complementos de fuentes no oficiales o repositorios nulos, ya que estos suelen venir con puertas traseras preinstaladas y código malicioso ofuscado integrado

- Utilice Patchstack o un servicio de monitoreo de vulnerabilidades similar para recibir alertas automáticas cuando cualquier complemento que se esté ejecutando actualmente en su sitio tenga un problema de seguridad recientemente descubierto

En un incidente ampliamente reportado en 2025, los atacantes comprometieron miles de sitios de WordPress al atacar complementos discontinuados que habían sido desactivados pero no eliminados.

El código del complemento todavía estaba presente en el servidor y aún era accesible a través de la URL, lo que fue suficiente para que la explotación tuviera éxito.

Habilitar la autenticación de dos factores para todas las cuentas de administrador

Los ataques RCE a través de credenciales de administrador robadas son menos comunes que los ataques basados en exploits, pero son una vía real y documentada.

Un atacante que obtenga acceso de administrador puede instalar un complemento malicioso, editar archivos de temas o usar el editor de archivos del panel para ejecutar código arbitrario en segundos.

La autenticación de dos factores agrega una capa de verificación que hace que los ataques basados en credenciales sean significativamente más difíciles de llevar a cabo, incluso cuando las contraseñas hayan sido expuestas en una violación de datos en otro lugar.

Habilítelo al menos para todas las cuentas de administrador y editor. Plugins como WP 2FA o las funciones de 2FA integradas en Wordfence facilitan la implementación para cualquier propietario de sitio web.

Para profundizar en el fortalecimiento de su inicio de sesión de administrador, la seguridad del inicio de sesión de WordPress requiere prestar atención a más que solo las contraseñas.

Configurar la monitorización continua de la seguridad y el análisis de integridad de los archivos

No puedes responder a un ataque que no sabes que está ocurriendo.

El monitoreo continuo y el escaneo de integridad de archivos son lo que le permite detectar una vulnerabilidad de manera temprana, antes de que los atacantes hayan tenido tiempo de establecer un acceso profundo y persistente que se vuelve mucho más difícil de limpiar.

Una configuración de monitoreo sólida incluye:

- Monitoreo de integridad de archivos que rastrea cada cambio en los archivos principales de WordPress, temas y complementos activos en tiempo real y le alerta inmediatamente cuando se detectan modificaciones inesperadas

- Análisis de malware programado que busca firmas maliciosas conocidas, patrones PHP ofuscados como

eval(base64_decode(...))y archivos de puerta trasera no autorizados dentro de su instalación

- Registro de actividad de inicio de sesión que registra cada intento de inicio de sesión fallido y exitoso, marcando patrones de acceso geográfico inusuales o fallas de inicio de sesión secuenciales rápidas desde la misma IP

- Monitoreo de conexión saliente a nivel de servidor para detectar procesos PHP que intentan comunicarse con servidores externos de comando y control

Wordfence, Sucuri y MalCare son las herramientas más utilizadas para la monitorización de seguridad específica de WordPress.

Si prefiere que expertos se encarguen de esta capa, vale la pena considerar los servicios de mantenimiento de WordPress que incluyen monitoreo proactivo para cualquier sitio crítico para el negocio

Mantenga copias de seguridad seguras y probadas y sepa cómo restaurarlas

Las copias de seguridad son tu última protección cuando todo lo demás falla. Si un ataque RCE tiene éxito y tu sitio web se ve comprometido o destruido, una copia de seguridad limpia es lo que te permitirá volver a estar en línea.

Pero una estrategia de respaldo sólo funciona si su proceso de restauración ha sido realmente probado antes de que ocurra una crisis.

Siga estas prácticas de respaldo:

- Guarde las copias de seguridad fuera del sitio y completamente separadas de su entorno de alojamiento, ya que un ataque a nivel de servidor puede destruir o cifrar las copias de seguridad locales junto con los archivos de su sitio

- Ejecute copias de seguridad automatizadas diariamente como mínimo y siempre antes de cualquier actualización importante o implementación de código

- Pruebe su proceso de restauración al menos trimestralmente para saber exactamente cuánto tiempo lleva y qué pasos están involucrados antes de que realmente lo necesite bajo presión

- Mantenga múltiples puntos de restauración para poder volver a una versión anterior al compromiso y no solo a la instantánea más reciente

¿Qué hacer inmediatamente si sospecha que se ha producido un ataque RCE?

Si ve señales de alerta o ha recibido una alerta de seguridad, la velocidad es importante. Esta es la secuencia a seguir:

- Desconecte el sitio o cambie al modo de mantenimiento inmediatamente para evitar que el atacante continúe usando puntos de acceso establecidos o extrayendo datos adicionales mientras usted investiga.

- Ejecute un análisis completo de malware para identificar archivos maliciosos, puertas traseras y código inyectado en toda su instalación.

- Audite todas las cuentas de administrador de WordPress y elimine cualquier cuenta que no haya creado usted mismo, prestando especial atención a las cuentas agregadas recientemente con roles de nivel de administrador.

- Rote todas las credenciales, incluidas las contraseñas de administrador de WordPress, las contraseñas de base de datos, las credenciales FTP y SFTP, las claves SSH, las contraseñas del panel de control de alojamiento y las claves de seguridad y sales de WordPress en wp-config.php

- Revise los registros de acceso y errores de su servidor para detectar indicadores de compromiso, como solicitudes POST dirigidas a archivos en el directorio de cargas, ejecución de PHP desde ubicaciones inesperadas o conexiones salientes a direcciones IP externas.

- Restaurar desde una copia de seguridad limpia si hay una disponible anterior a la fecha de presunta vulneración y luego aplicar inmediatamente todas las actualizaciones pendientes antes de volver a poner el sitio en línea.

- Identificar y reparar la vulnerabilidad original para que restaurar el sitio no simplemente recree las condiciones exactas que permitieron que el ataque tuviera éxito en primer lugar.

Si no se siente seguro de manejar la respuesta a incidentes usted mismo, existe la recuperación profesional de sitios de WordPress y, a menudo, es más rápida y exhaustiva que intentar una limpieza manual sin las herramientas y la experiencia adecuadas

Reflexiones finales

Los ataques de ejecución remota de código se encuentran entre las amenazas más graves a la seguridad de WordPress, pero están lejos de ser inevitables.

Los sitios web comprometidos casi siempre son aquellos que consideraron la seguridad como algo que se abordaría más adelante. Los atacantes no atacan específicamente su sitio web.

Están escaneando millones de sitios simultáneamente, buscando aquellos que tienen complementos sin parchear, directorios de carga abiertos, monitoreo deshabilitado y ninguna defensa activa implementada.

Las protecciones que se describen en esta guía no son complicadas individualmente. Su eficacia reside en usarlas en conjunto como una estrategia por capas. Mantenga todo actualizado. Bloquee la carga de archivos. Implemente un WAF. Fortalezca su entorno PHP. Supervise continuamente. Y tenga una copia de seguridad limpia y probada lista antes de necesitarla.

Si necesita ayuda experta para implementar estas protecciones o una auditoría profesional de su configuración de seguridad actual de WordPress, el equipo de Seahawk Media está listo para ayudarle. Contáctenos y permítanos analizar las necesidades de su sitio.

Preguntas frecuentes sobre los ataques RCE de WordPress

¿Cuál es la diferencia entre RCE e inyección SQL en WordPress?

La inyección SQL ataca tu base de datos para robar o manipular datos. La RCE va más allá y permite que un atacante ejecute código directamente en tu servidor.

Con la inyección SQL, podrían leer tu tabla de usuarios. Con RCE, pueden tomar el control de todo tu entorno de hosting. RCE es la amenaza más grave, con diferencia.

¿Pueden ocurrir ataques RCE en un sitio de WordPress completamente actualizado?

Sí, pueden. Las vulnerabilidades de día cero existen incluso antes de que haya parches disponibles, lo que significa que incluso un sitio web completamente actualizado puede ser explotado.

Por eso, las actualizaciones por sí solas no son suficientes. Un WAF con parches virtuales, controles de carga estrictos y monitorización activa te ofrece protección incluso cuando aún no existe una solución oficial.

¿Con qué frecuencia debo ejecutar auditorías de seguridad en mi sitio de WordPress?

Realice una revisión manual trimestral como mínimo. Revise todas las cuentas de usuario, revise su lista de plugins para detectar software abandonado y verifique que la restauración de la copia de seguridad funcione correctamente.

El análisis automatizado debe ejecutarse a diario o de forma continua en segundo plano. Si su sitio gestiona pagos o datos confidenciales de clientes, contrate a un profesional para que realice una prueba de penetración al menos una vez al año.