Webstedsangreb er ikke længere sjældne tekniske hændelser, der sker for et par uheldige websteder. De er daglige begivenheder, der påvirker virksomheder af alle størrelser. Fra e-handelsbutikker og medlemswebsteder til bureauporteføljer og virksomhedsplatforme er intet websted længere usynligt. Automatiserede bots scanner internettet hvert sekund på udkig efter forældede plugins, svage adgangskoder, eksponerede API'er og forkert konfigurerede servere. Når de finder en, slår de til på få sekunder.

Det er her, firewalls bliver en afgørende forsvarslinje. Men de fleste antager, at det er en simpel beslutning at vælge en firewall. I virkeligheden er der to meget forskellige typer firewalls, der fungerer på meget forskellige måder. Disse er cloud-firewalls og endpoint-firewalls. Mange webstedsejere vælger en uden fuldt ud at forstå, hvad den beskytter, og hvad den ikke gør. Denne sammenligning vil hjælpe dig med at forstå begge dele klart, så du kan sikre dit websted på den rigtige måde.

Hvad gør en firewall egentlig for et websted?

En firewall fungerer som et sikkerhedskontrolpunkt mellem dit websted og indgående trafik. Hvert besøg, hvert loginforsøg, hver formularindsendelse og hver API-anmodning gennemgår en sikkerhedsinspektion, før den når din server eller din applikation.

Moderne firewalls blokerer ikke længere kun basale IP-adresser. De inspicerer anmodningsmønstre, headere, data, loginadfærd, kendte angrebssignaturer og unormale brugsmønstre. Deres opgave er at stoppe ondsindet trafik, før den kan udnytte sårbarheder, der findes i din hjemmesides software.

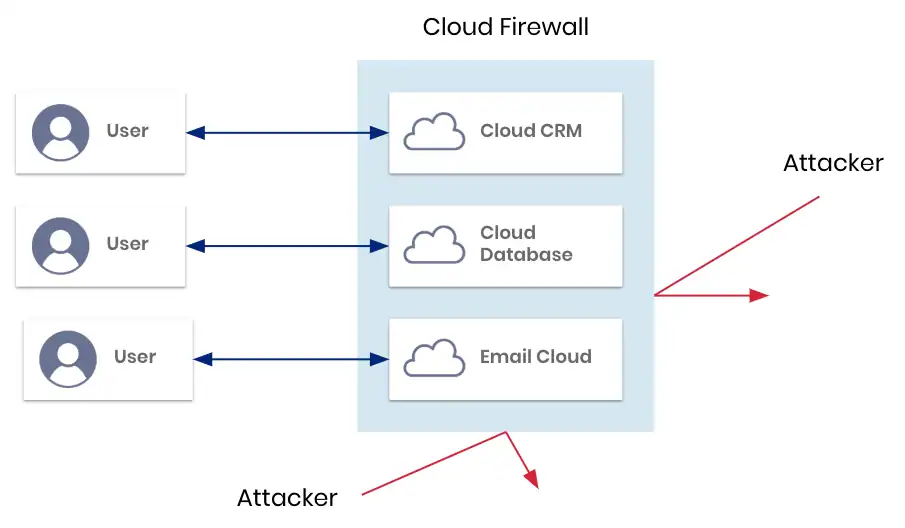

Webstedsejere forveksler ofte serverfirewalls, applikationsfirewalls og netværksfirewalls. Cloudfirewalls beskytter trafik ved netværkets kant, før den når din server. Endpointfirewalls beskytter din webapplikation, efter trafikken når dit webstedsmiljø. Begge tjener meget forskellige, men komplementære formål.

Sikr din hjemmeside med lagdelt firewallbeskyttelse

Beskyt dit WordPress-websted med opsætning af cloud- og endpoint-firewall, overvågning i realtid, opdateringer og løbende sikkerhedsstyring gennem Seahawks website care plans.

Hvad er en cloud-firewall

En cloud-firewall opererer mellem den besøgende og din hjemmesideserver. Når en bruger indtaster dit domæne i sin browser, dirigeres trafikken først gennem cloud-firewall-udbyderens netværk. Firewallen inspicerer trafikken i realtid. Hvis anmodningen ser legitim ud, sendes den videre til din server eller serveres nogle gange direkte fra cachelagret indhold. Hvis anmodningen er skadelig, blokeres den, før den når dit hostingmiljø.

Cloud-firewalls er i høj grad afhængige af global trafikanalyse. De overvåger enorme mængder af anmodninger på tværs af mange websteder på én gang. Dette giver dem mulighed for at opdage storstilet botaktivitet, brute-force-angreb og distribuerede denial of service-angreb meget effektivt.

De fleste cloud-firewalls fungerer også som reverse proxyer og indholdsleveringslag . Det betyder, at de kan forbedre hjemmesidehastigheden, samtidig med at de filtrerer trafik.

Sådan inspicerer cloud-firewalls trafik

Cloud-firewalls analyserer IP-omdømme, geografisk oprindelse, usædvanlig forespørgselsfrekvens, angrebssignaturer og unormal browseradfærd. De anvender også hastighedsbegrænsning og regler for botdetektion for at forhindre automatiserede angreb i at oversvømme dit websted.

Vigtigste fordele ved at bruge en cloud-firewall

Cloud-firewalls er fremragende til at beskytte websteder mod store angreb, der ellers ville overbelaste din server.

En af de største fordele er beskyttelse mod store denial of service-angreb. Når tusindvis af ondsindede anmodninger rammer dit websted på én gang, absorberer cloud-firewallen belastningen, før den overhovedet rører din server.

Cloud-firewalls hjælper også med at reducere serverressourceforbruget. Cloud-firewallen filtrerer dårlig trafik, før den når dit hostingmiljø, så din server bruger færre CPU- og hukommelsesressourcer. Dette hjælper med at opretholde oppetid og ydeevne, selv under angrebsforsøg.

En anden fordel er global caching og indholdslevering. Mange cloud-firewalls gemmer cachelagrede versioner af dit websted på servere over hele verden. Besøgende modtager indhold hurtigere, og din server håndterer færre anmodninger direkte.

Cloud-firewalls er også meget nemme at implementere. De fleste opsætninger kræver kun en DNS-ændring. Dette gør dem populære blandt webstedsejere, der ønsker grundlæggende beskyttelse uden at ændre deres webstedskode.

Begrænsninger ved cloud-firewallbeskyttelse

Cloud-firewalls mangler indsigt i selve din hjemmesideapplikation. De ser kun indgående trafikmønstre. De forstår ikke, hvordan dit indholdsstyringssystem, plugins, database eller brugertilladelser fungerer.

Dette bliver et problem, når angreb er rettet mod specifikke softwaresårbarheder. For eksempel kan en ondsindet anmodning virke normal for en cloud-firewall, men udnytte en kendt sårbarhed i et WordPress- plugin. Cloud-firewallen vil ofte tillade denne anmodning at passere, fordi den ikke forstår konteksten af din hjemmesides software.

Cloud-firewalls kan også omgås ved hjælp af direkte IP-adgang. Hvis en angriber opdager din servers IP-adresse, kan de få direkte adgang til dit websted uden at passere gennem firewallen.

En anden risiko er afhængighed af firewalludbyderens oppetid. Hvis cloudtjenesten oplever nedetid, kan dit websted blive utilgængeligt, selvom din hostingserver er helt i orden.

Hvad er en endpoint-firewall

En endpoint-firewall kører direkte i dit hjemmesidemiljø. Den installeres på applikationsniveau og fungerer i din server og dit indholdsstyringssystem. Den forstår, hvordan dit websted er bygget, hvordan anmodninger håndteres, og hvordan brugerne interagerer med systemet.

Fordi endpoint-firewallen fungerer internt, ser den alt, hvad der sker, efter trafik når dit websted. Den forstår indloggede brugere, brugerroller, plugin-funktioner, forsøg på filadgang og databaseforespørgsler.

Denne dybe synlighed gør det muligt at blokere angreb, der ikke kan detekteres på netværksniveau. Mange avancerede angreb bliver først synlige, når de når applikationslogikken.

Sådan overvåger endpoint-firewalls adfærd

Endpoint-firewalls inspicerer indgående anmodninger for plugin-sårbarheder, overvåger filændringer, registrerer uautoriserede kodeinjektioner og blokerer mistænkelig adfærd baseret på angrebssignaturer i realtid og adfærdsanalyse.

Vigtigste fordele ved at bruge en endpoint-firewall

Endpoint-firewalls udmærker sig ved at beskytte mod målrettede angreb på applikationsniveau. De er yderst effektive til at blokere angreb, der er rettet mod sårbare plugins, temaer og kernefiler.

Fordi de forstår brugertilladelser, reducerer endpoint-firewalls falske positiver betydeligt. Legitim administratoraktivitet blokeres ikke ved et uheld så ofte som med generiske netværksregler.

Mange endpoint-firewalls tilbyder også funktioner til indtrængningsdetektion og -forebyggelse. De registrerer unormale filændringer, oprettelse af bagdøre, upload af malware og forsøg på at eskalere rettigheder.

Endpoint-firewalls fortsætter med at beskytte webstedet, selvom eksterne tjenester fejler. De er ikke afhængige af globale netværk for at fungere.

De kan heller ikke omgås via direkte IP-adgang, fordi de opererer inde på selve webstedet, efter at al trafik allerede er ankommet.

Begrænsninger af endpoint firewall-beskyttelse

Endpoint-firewalls bruger dine egne serverressourcer. Enhver anmodning, der når dit websted, skal analyseres lokalt. På websteder med høj trafikøger denne inspektion CPU- og hukommelsesforbruget. Uden korrekt optimering kan dette påvirke webstedets hastighed.

Endpoint-firewalls er ikke designet til at absorbere store netværksoversvømmelser. Hvis din server overvældes af millioner af anmodninger i et denial-of-service-angreb, vil endpoint-firewallen ikke forhindre båndbreddeudtømning.

De kræver også korrekt konfiguration og regelmæssige opdateringer for at opretholde effektiviteten. Hvis reglerne bliver forældede, kan nye sårbarheder muligvis ikke opdages med det samme.

Endpoint Firewall vs. Cloud Firewall: Sammenligning side om side

Denne side-om-side-sammenligning gennemgår, hvordan endpoint-firewalls og cloud-firewalls adskiller sig i trafikhåndtering, synlighed, angrebsdækning, ydeevne, påvirkning og pålidelighed. Den hjælper dig med hurtigt at forstå, hvor hvert sikkerhedslag udmærker sig, og hvor det ikke lever op til forventningerne.

Trafikfiltreringsplacering

Cloud-firewalls filtrerer trafik, før den når din server. De fungerer som en ekstern gatekeeper, der blokerer trusler i netværkets udkant. Det betyder, at dit hostingmiljø aldrig udsættes for store mængder ondsindede anmodninger. De er især effektive til at stoppe automatiserede scanninger og brute-force-forsøg tidligt.

Endpoint-firewalls filtrerer trafik, efter den når dit websted. De inspicerer anmodninger i dit applikationsmiljø. Dette giver dem mulighed for at analysere, hvad brugerne rent faktisk forsøger at gøre på webstedet. De kan registrere angreb, der kun bliver synlige, når applikationslogikken er aktiveret.

Synlighed i hjemmesideadfærd

Cloud-firewalls har ingen forståelse for, hvordan din hjemmesides software fungerer. De er udelukkende afhængige af trafikmønstre. De kan ikke skelne mellem en legitim administratorhandling og en ondsindet anmodning, hvis begge ligner hinanden på netværksniveau. Dette begrænser deres evne til at stoppe komplekse softwaredrevne angreb.

Endpoint-firewalls forstår, hvordan dit CMS, plugins, brugere og backend-systemer fungerer. De kan se brugerroller, godkendelsesstatus og hvordan anmodninger interagerer med filer og databaser. Denne dybe forståelse gør det muligt for dem at stoppe angreb, der omgår generiske trafikregler.

Beskyttelse mod plugin- og temasårbarheder

Cloud-firewalls yder begrænset beskyttelse mod softwarespecifikke sårbarheder. De blokerer primært kendte angrebssignaturer og mistænkelige trafiktyper. Nye zero-day plugin-angreb kan ofte passere ubemærket igennem på netværksniveau.

Endpoint-firewalls overvåger direkte plugin-adfærd og blokerer angrebsforsøg på applikationslaget. De registrerer unormale filændringer, ondsindede data og uautoriserede funktionskald i realtid. Dette gør dem langt mere effektive mod CMS-specifikke angreb.

DDoS-afbødningsfunktion

Cloud-firewalls er yderst effektive til at stoppe distribuerede denial of service-angreb ved at absorbere massive trafikstigninger. Deres globale infrastruktur er bygget til at håndtere pludselige trafikstigninger uden at påvirke din server. De kan begrænse hastigheden og afbryde ondsindede forbindelser, før båndbredden er opbrugt.

Endpoint-firewalls er ikke designet til at håndtere store mængder trafik. Da trafikken først skal nå serveren, kan båndbredde og systemressourcer blive overbelastet, før firewallen kan reagere. Dette gør dem uegnede som det primære DDoS-forsvarslag.

Serverressourceforbrug

Cloud-firewalls reducerer serverbelastningen ved at blokere ondsindede anmodninger, før de når dit hostingmiljø. Din server behandler kun ren trafik, hvilket forbedrer stabiliteten under angrebsforsøg. Dette hjælper også med at opretholde ensartet webstedsydelse i perioder med høj trafik.

Endpoint-firewalls øger serverens behandlingsforbrug, fordi hver anmodning analyseres lokalt. Denne inspektion bruger CPU- og hukommelsesressourcer på din hostingserver. På websteder med høj trafik bliver ydeevneoptimering afgørende for at balancere sikkerhed og hastighed.

Bypass-risiko

Angribere kan omgå cloud-firewalls via direkte IP-adgang, når konfigurationer eksponerer DNS-routing eller den oprindelige server. Dette tillader ondsindet trafik at nå serveren uden at passere gennem firewallen. Dette gør korrekt serverhærdning og IP-begrænsninger afgørende.

Endpoint-firewalls kan ikke omgås, fordi de kører inde i webstedsmiljøet. Enhver anmodning, der når applikationen, skal passere gennem firewalllogikken, uanset hvordan den ankommer. Dette gør det meget sværere at undgå at blive opdaget af interne udnyttelsesforsøg.

Afhængighed af tredjepartstilgængelighed

Cloud-firewalls er fuldstændig afhængige af tjenesteudbyderens oppetid. Hvis udbyderen oplever et nedbrud eller netværksproblem, kan dit websted blive utilgængeligt, selvom din hostingserver kører perfekt. Din tilgængelighed er direkte knyttet til firewall-leverandørens pålidelighed.

Endpoint-firewalls fortsætter med at fungere, selvom eksterne tjenester ikke er tilgængelige. Sikkerhedsregler forbliver aktive på din server, og dit websted forbliver online, så længe din hostinginfrastruktur forbliver stabil.

Håndtering af falsk positiv

Cloud-firewalls blokerer nogle gange legitim trafik på grund af generiske netværksregler. Disse regler er bygget til massive globale trafikmønstre og kan misfortolke normal brugeradfærd som mistænkelig. Dette kan resultere i blokerede kunder eller forstyrrede integrationer.

Endpoint-firewalls genererer færre falske positiver, fordi de forstår applikationskontekst. De kan skelne mellem rigtige angreb og normale administratorhandlinger, brugerlogin eller plugin-operationer med meget højere nøjagtighed.

Installations- og opsætningskompleksitet

Cloud-firewalls er nemme at implementere ved hjælp af DNS-indstillinger. De fleste opsætninger involverer kun ændring af navneservere og valg af sikkerhedsregler i et dashboard. Dette gør dem attraktive til hurtig beskyttelse med minimal teknisk indsats.

Endpoint-firewalls kræver direkte installation på webstedet, og administratorer skal konfigurere dem korrekt. De integreres med CMS-miljøet og kræver korrekt optimering for at opretholde en stærk sikkerhed uden at påvirke ydeevnen.

Hvorfor det at stole på kun én firewall skaber sikkerhedshuller

Moderne cyberangreb følger sjældent én metode. Angribere kombinerer netværksscanning, brute force-forsøg, API-misbrug, plugin-udnyttelse og malware-uploads i én kampagne. Brug af kun én type firewall efterlader blinde vinkler, som angribere aktivt udnytter.

Et websted, der kun er beskyttet af en cloud-firewall, forbliver sårbart over for interne softwaresårbarheder. Et websted, der kun er beskyttet af en endpoint-firewall, forbliver sårbart over for trafikoversvømmelser, der kan føre servere offline, før firewallen kan reagere.

Hvorfor lagdelt firewallsikkerhed er den bedste strategi

Lagdelt sikkerhed anvender princippet om dybdegående forsvar. En cloud-firewall håndterer trafikfiltrering, bot-reduktion og denial-of-service-beskyttelse. En endpoint-firewall inspicerer derefter, hvad der når applikationen, og blokerer interne forsøg på udnyttelse.

Denne tolags tilgang sikrer, at intet enkelt fejlpunkt efterlader dit websted eksponeret. Det reducerer også risikoen for nedetid under aktive angrebskampagner.

Ideel firewallopsætning til WordPress-websteder

WordPress driver millioner af hjemmesider, men tiltrækker også det højeste antal automatiserede angreb. Plugin-sårbarheder, forældede temaer, svage administratoradgangskoder og eksponerede REST API'er gør det til et hyppigt mål.

En cloud-firewall beskytter WordPress mod trafikoversvømmelser og botangreb. En endpoint-firewall blokerer for ondsindet udnyttelse af plugins, forsøg på filændringer og angreb fra administratorer.

Denne kombination giver fuld beskyttelse af hele området og indvendigt.

Hvornår skal man kun bruge en cloud-firewall

Det er passende kun at vælge en cloud-firewall i scenarier, hvor ydeevne og grundlæggende trafikfiltrering er de primære bekymringer, og hvor den interne angrebsflade er minimal.

- Statiske websteder med minimal backend-funktionalitet drager fordel af cloud-firewalls, fordi de fleste trusler kommer fra automatiserede bots snarere end målrettede angreb. Da der ikke er nogen databaseinteraktion eller administratoraktivitet, er filtrering på netværksniveau ofte tilstrækkelig.

- Informationswebsteder i en tidlig fase kan bruge cloud-firewalls til at blokere almindelige scanninger og brute force-forsøg uden overhead fra interne sikkerhedsværktøjer. Dette holder sikkerheden enkel, mens projektet stadig er under udvikling.

- Landingssider uden brugergodkendelse er ideelle kandidater, da der ikke er loginsystemer eller følsomme backend-processer at beskytte. Cloud-firewalls stopper effektivt bottrafik og falske formularindsendelser i grænseområdet.

- Projekter med lav trafik og et lille digitalt fodaftryk kan sikkert bruge cloud-beskyttelse som et let sikkerhedslag, samtidig med at omkostninger og kompleksitet holdes lave. Disse websteder står typisk over for opportunistiske angreb snarere end målrettede brud.

Hvornår skal man kun bruge en endpoint-firewall

Brug kun en endpoint-firewall i kontrollerede miljøer, hvor begrænsede trafikkilder og godkendte brugere begrænser ekstern eksponering.

- Private intranetsystemer, der opererer inden for en organisation, drager fordel af endpoint-firewalls, fordi alle brugere allerede er verificeret, og trafikken er intern. Den største risiko stammer fra misbrug eller kompromitterede interne konti snarere end offentlige angreb.

- Godkendte portaler med begrænset adgang kræver dybdegående inspektion af brugeradfærd, hvilket endpoint-firewalls håndterer langt bedre end netværksfiltre. De kan registrere unormal aktivitet selv fra brugere, der er logget ind.

- Interne applikationer bag VPN forbliver skjult for offentlig scanning, hvilket gør intern applikationssikkerhed til det primære beskyttelseslag. Endpoint-firewalls beskytter mod eskalering af privilegier og internt misbrug.

- Laveksponeringswebsteder med kontrollerede trafikkilder kan stole på endpoint-firewalls til at blokere uautoriserede handlinger, samtidig med at de undgår behovet for ekstern trafikfiltrering. Disse miljøer prioriterer intern adgangskontrol frem for offentlig trusselsreduktion.

Hvorfor de fleste voksende virksomheder bør bruge begge dele

Voksende virksomheder står over for både eksterne trafikbaserede angreb og interne trusler på softwareniveau, efterhånden som deres digitale fodaftryk udvides. Brug af både cloud- og endpoint-firewalls sikrer fuldstændig beskyttelse i alle faser af en cyberangrebskæde, mens endpoint-trusselsdetektion hjælper med at overvåge og reagere på mistænkelig aktivitet på individuelle enheder.

- E-handelsbutikker, der håndterer betalinger og personoplysninger

- Medlemskabssider med brugergenereret indhold

- Bureauadministrerede klientwebsteder

- Blogs og nyhedsplatforme med høj trafik

Disse websteder står over for både trafikbaserede angreb og interne angrebsforsøg og kræver derfor dobbelt beskyttelse.

Sikkerhedsblinde vinkler, som de fleste hjemmesideejere overser

Mange brud sker ikke gennem åbenlyse angrebsmetoder, men gennem små konfigurationsfejl.

- Ikke-opdateringer til plugins, der i stilhed afslører sårbarheder

- Svage administratoroplysninger genbrugt på tværs af flere websteder

- Offentligt tilgængelige scenemiljøer

- Eksponerede API-slutpunkter uden hastighedsbegrænsning

- Tredjepartsscripts, der injicerer ondsindet kode

Firewalls hjælper, men sikkerhed afhænger også af regelmæssig vedligeholdelse.

Endelig dom: Endpoint Firewall vs. Cloud Firewall

Det virkelige svar er ikke at vælge mellem endpoint- eller cloud-firewall. Den sikreste strategi er at bruge begge dele sammen. Cloud-firewalls stopper angribere, før de påvirker din server. Endpoint-firewalls stopper de angreb, der formår at slippe igennem på applikationsniveau.

At stole på kun én skaber blinde vinkler, som dygtige angribere aktivt udnytter. En lagdelt firewalltilgang skaber overlappende forsvar, der drastisk reducerer risikoen for brud, nedetid og datatyveri.

Hvis dit websted understøtter omsætning, kundedata eller brandtillid, er lagdelt firewallsikkerhed ikke længere valgfri. Det er essentielt.

Ofte stillede spørgsmål

Hvad er den primære forskel mellem endpoint og cloud firewall?

Cloud-firewalls fungerer på netværksniveau, mens endpoint-firewalls fungerer inde i din hjemmesideapplikation.

Beskytter en cloud-firewall mod plugin-sårbarheder?

Cloud-firewalls tilbyder begrænset beskyttelse mod plugin-angreb, da de mangler softwarekontekst.

Stopper en endpoint firewall DDoS-angreb?

Endpoint-firewalls er ikke designet til at absorbere store trafikoversvømmelser.

Er det dyrt at bruge begge firewalls?

Lagdelt sikkerhed koster normalt langt mindre end genopretning efter en vellykket hackinghændelse.

Hvilken firewall er bedre til WordPress?

WordPress drager størst fordel af en kombination af både cloud- og endpoint-firewalls.