Kort samengevat: Malware en ransomware zijn verwant, maar niet hetzelfde. Malware werkt vaak ongemerkt op de achtergrond, terwijl ransomware de toegang blokkeert en losgeld eist. Website-eigenaren hebben voor beide verschillende preventiestrategieën nodig, waaronder updates, toegangscontrole en geïsoleerde back-ups.

De meeste websiteaanvallen beginnen niet met chaos. Ze beginnen stilletjes, vaak onopgemerkt, totdat het verkeer afneemt, waarschuwingen verschijnen of de toegang plotseling wordt geblokkeerd.

Malware en ransomware zijn twee van de meest voorkomende bedreigingen achter dit soort incidenten, maar ze worden vaak verkeerd begrepen of als hetzelfde probleem beschouwd. Het verschil kennen is niet alleen een kwestie van technische kennis. Het bepaalt hoe u uw website beveiligt en hoe snel u kunt herstellen als er iets misgaat.

Deze handleiding legt beide bedreigingen in begrijpelijke taal uit, met concrete gevolgen voor website-eigenaren.

Belangrijkste conclusies

- Malware is een brede categorie bedreigingen die vaak onopgemerkt te werk gaan, terwijl ransomware een specifiek type is dat zich richt op afpersing.

- Een website kan online en functioneel blijven, terwijl malware op de achtergrond langdurige schade aanricht.

- Ransomware veroorzaakt onmiddellijke verstoring door bestanden, databases of servers te vergrendelen en losgeld te eisen.

- Preventiestrategieën verschillen, en het gelijk behandelen van beide bedreigingen laat lacunes in de beveiliging achter.

- Regelmatige updates, toegangscontrole en back-upisolatie zijn cruciaal voor het beperken van risico's.

Wat malware werkelijk betekent voor websitebeveiliging

Malware is een brede term die wordt gebruikt om alle software te beschrijven die is ontworpen om een systeem te beschadigen, te misbruiken of te exploiteren. Bij websites kondigt malware zich meestal niet luid en duidelijk aan. Het werkt vaak stilletjes op de achtergrond, wijzigt bestanden, injecteert scripts of misbruikt serverbronnen zonder dat de eigenaar het merkt.

Wanneer malware een website infecteert, is het doel zelden om alles in één keer te vernietigen. In plaats daarvan kan het gebruikersgegevens stelen, spamlinks injecteren voor SEO- manipulatie, bezoekers doorverwijzen naar kwaadwillende pagina's of de server onderdeel maken van een groter aanvalsnetwerk. In veel gevallen blijft de website gewoon functioneren, wat detectie bemoeilijkt.

Malware beperkt zich niet tot één specifiek gedrag. Het omvat een breed scala aan kwaadaardige codetypes, elk ontworpen voor een ander doel. Sommige malware richt zich op bezoekers. Andere richten zich op zoekmachines. Sommige bestaan enkel om aanvallers voortdurende toegang tot de site te verschaffen.

Voor website-eigenaren is malware bijzonder gevaarlijk omdat het zich vaak verspreidt via vertrouwde componenten. Een kwetsbare plugin. Een verouderd thema. Een gecompromitteerd beheerdersaccount. Eenmaal binnen, vermomt het zich als legitieme bestanden, waardoor handmatige verwijdering riskant is zonder de juiste ervaring.

Bescherm uw website voordat beveiligingsproblemen kostbaar worden

Malware en ransomware beginnen vaak onopvallend en escaleren snel. Seahawk Website Care zorgt ervoor dat uw WordPress-site up-to-date, bewaakt en beveiligd blijft, zodat kleine beveiligingslekken geen grote incidenten worden.

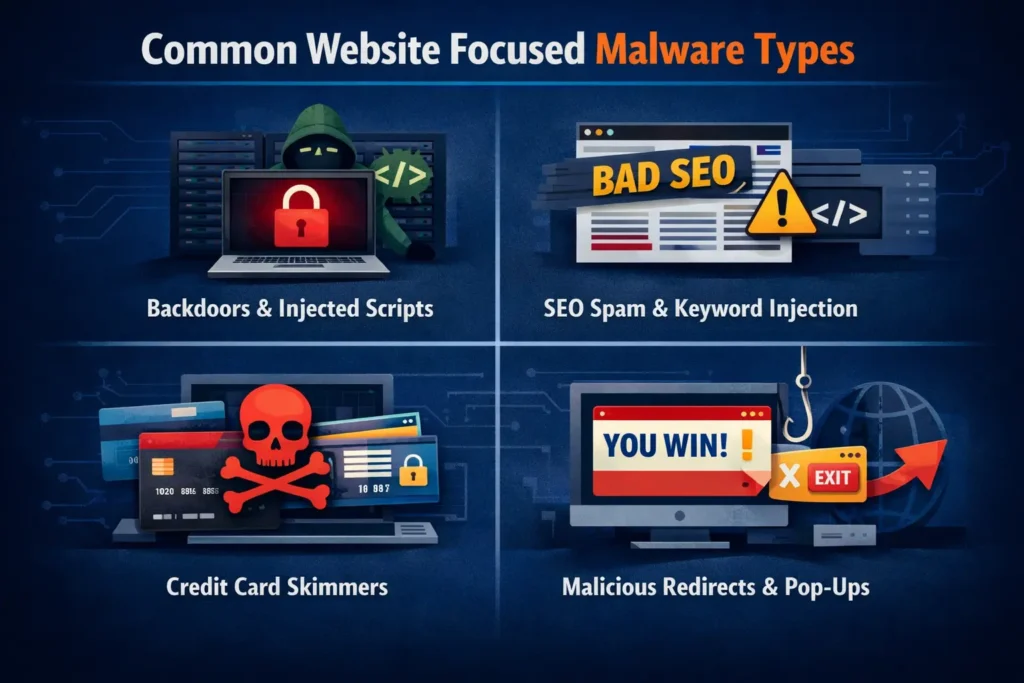

Veelvoorkomende soorten malware gericht op websites

Malware kent vele vormen, maar bepaalde soorten komen vooral veel voor op websites en in hostingomgevingen.

Website-achterdeuren en geïnjecteerde scripts

Backdoors stellen aanvallers in staat om zelfs na een gedeeltelijke opschoning weer toegang te krijgen. Aanvallers verbergen deze scripts in themabestanden, uploadmappen of kernbestanden om de controle over de website permanent te behouden.

SEO-spam, malware en zoekwoordvergiftiging

Dit type malware injecteert spampagina's of verborgen links die zijn ontworpen om zoekresultaten. Website-eigenaren ontdekken dit vaak pas wanneer het verkeer afneemt of er waarschuwingen in Google Search Console verschijnen.

Creditcardfraudeurs en formulierkapers

Skimmer-malware richt zich op betaalpagina's en contactformulieren. Het verzamelt ongemerkt gevoelige gegevens zoals kaartnummers, wachtwoorden en persoonlijke informatie en stuurt deze naar aanvallers zonder de functionaliteit van de website te verstoren.

Malware en schadelijke pop-ups omleiden

Malware die bezoekers omleidt, stuurt hen door naar spam- of frauduleuze websites. Soms gebeurt dit alleen bij gebruikers die via zoekmachines binnenkomen, waardoor het voor eigenaren lastig is om het probleem te reproduceren.

Botmalware wordt gebruikt voor misbruik van internetverkeer en aanvallen

Sommige malware verandert websites in bots die spammails versturen, content scrapen of deelnemen aan gedistribueerde aanvallen. Dit kan leiden tot een blacklist adressen en de opschorting van hostingaccounts.

Wat malware met een website kan doen

De schade die malware aanricht, is vaak geleidelijk, maar zeer schadelijk. Een gecompromitteerde website kan trager laden, onvoorspelbaar gedrag vertonen of waarschuwingen weergeven in browsers en zoekresultaten. Bezoekers verliezen snel hun vertrouwen wanneer er beveiligingswaarschuwingen verschijnen.

Zoekmachines kunnen besmette pagina's bestraffen of verwijderen, wat leidt tot verkeersverlies dat niet direct herstelt na de opschoning. Hostingproviders kunnen accounts opschorten om gedeelde omgevingen te beschermen, wat onverwachte downtime kan veroorzaken.

In ernstigere gevallen steelt malware klantgegevens, waardoor bedrijven worden blootgesteld aan juridische en reputatierisico's. Zelfs na verwijdering kunnen de langetermijngevolgen voor de geloofwaardigheid en SEO nog maanden aanhouden.

Hoe malware websites binnendringt

Malware ontstaat niet zomaar. Het maakt gebruik van zwakke punten die vaak over het hoofd worden gezien.

Kwetsbare plugins en thema's

Verouderde of slecht onderhouden plugins zijn een van de meest voorkomende toegangspunten. Aanvallers speuren actief het internet af naar bekende kwetsbaarheden.

Verouderde WordPress-kernbestanden

Het gebruik van een verouderde CMS- versie laat bekende beveiligingslekken open. Deze kwetsbaarheden zijn algemeen bekend en gemakkelijk te misbruiken.

Gecompromitteerde hostingaccounts

Zwakke wachtwoorden, gedeelde toegang of hergebruikte inloggegevens stellen aanvallers in staat om toegang te krijgen tot hostingpanelen en direct malware te injecteren.

Gestolen beheerdersgegevens

Phishing-e-mails en nep-inlogpagina's misleiden website-eigenaren om beheerdersrechten af te staan zonder dat ze het doorhebben.

Geïnfecteerde scripts van derden

Externe scripts, zoals analyse-, advertentie- of chatwidgets, kunnen gehackt worden en kwaadaardige code injecteren in websites die verder vrij zijn van schadelijke code.

Wat ransomware betekent voor website-eigenaren

Ransomware is een specifiek type malware met één primair doel: geld. In plaats van stilletjes een website te exploiteren, dwingt ransomware het slachtoffer in een crisis door de toegang tot gegevens, bestanden of systemen te blokkeren totdat er losgeld is betaald.

Voor website-eigenaren richt ransomware zich vaak op servers, databases of back-ups in plaats van op individuele pagina's. Een aanval kan een complete site blokkeren, waardoor het onmogelijk wordt om de inhoud te herstellen zonder te betalen of de site volledig opnieuw op te bouwen.

In tegenstelling tot veel andere malware-infecties, is ransomware er niet op uit om verborgen te blijven. Het wil juist opgemerkt worden. De aanvaller wil dat het slachtoffer in paniek raakt, zich onder druk gezet voelt en snel handelt. Deze urgentie maakt ransomware bijzonder gevaarlijk voor bedrijven met beperkte herstelplannen.

Soorten ransomware die zich richten op websites en servers

Ransomware richt zich niet slechts op één manier op websites. Verschillende varianten richten zich op bestanden, databases of complete hostingomgevingen, afhankelijk van waar aanvallers de snelste weg zien om druk uit te oefenen en losgeld af te dwingen.

ransomware voor het versleutelen van websitebestanden

Dit type code versleutelt websitebestanden, waardoor thema's, plug-ins en uploads onbruikbaar worden. De site kan foutmeldingen weergeven of helemaal niet meer laden.

Database-encryptie-aanvallen

Aanvallers versleutelen databases waarin berichten, klantgegevens en transacties zijn opgeslagen. Zelfs als de bestanden intact blijven, wordt de website onbruikbaar zonder toegang tot de database.

Ransomware op serverniveau

Sommige ransomware-aanvallen richten zich op de gehele server en treffen meerdere websites die op hetzelfde account worden gehost. Dit is met name schadelijk voor bureaus en wederverkopers.

ransomware die wordt gebruikt voor afpersing op basis van datalekken

Aanvallers stelen gevoelige gegevens, versleutelen deze en dreigen ze openbaar te maken als het losgeld niet wordt betaald.

Dubbele en driedubbele afpersingsaanvallen

Bij geavanceerde ransomware-aanvallen zetten daders slachtoffers onder druk door zich te richten op klanten, partners of zelfs door extra aanvallen uit te voeren, zoals het overspoelen van internetverkeer, om de urgentie te vergroten.

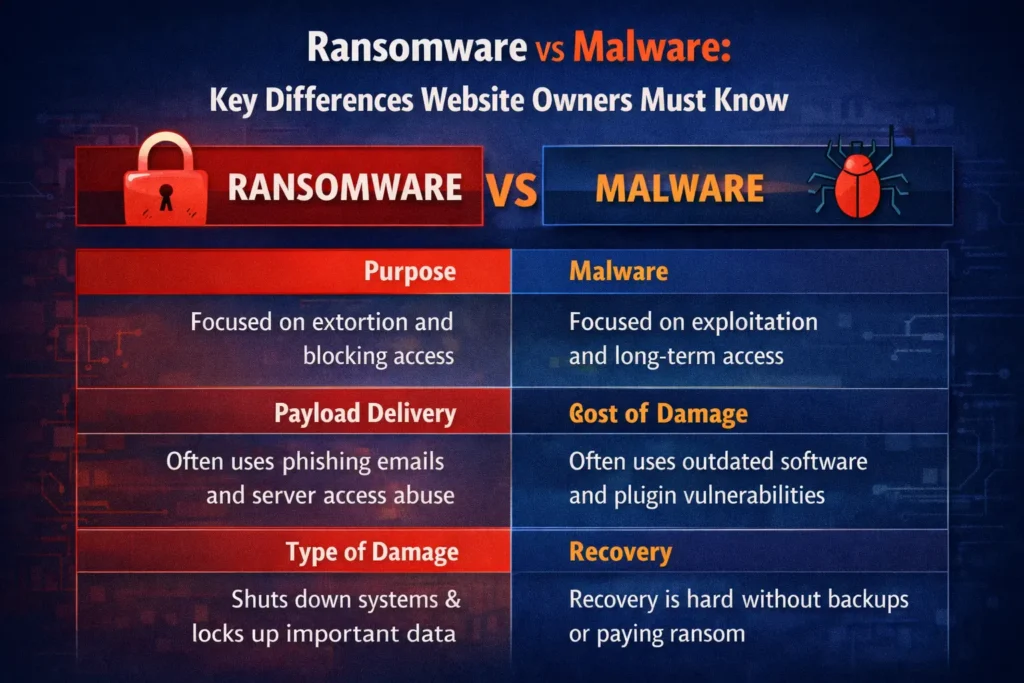

Ransomware versus malware: belangrijke verschillen die website-eigenaren moeten kennen

Malware en ransomware zijn nauw verwant, maar niet uitwisselbaar. Inzicht in de verschillen helpt website-eigenaren betere beveiligingsbeslissingen te nemen en verkeerde aannames te vermijden die vaak later tot grotere problemen leiden.

Hoewel ransomware een vorm van malware is, vertegenwoordigt het een heel specifiek dreigingsmodel. Malware is gericht op exploitatie. Ransomware is gericht op afpersing. Dat onderscheid bepaalt hoe elke aanval zich ontvouwt en hoe moeilijk het herstel wordt.

Omvang en doel van elke dreiging

Malware is ontworpen om een breed scala aan doelen te bereiken. Het kan gegevens stelen, zoekresultaten manipuleren, bezoekers omleiden of aanvallers langdurige toegang geven tot een website of server. Veel malware-infecties zijn erop gericht zo lang mogelijk verborgen te blijven.

Ransomware heeft een beperkt en agressief doel. Het is erop gericht om betaling af te dwingen. In plaats van zich te verbergen, blokkeert het de toegang tot bestanden, databases of systemen en maakt het zijn aanwezigheid duidelijk. De aanval is bedoeld om urgentie en druk te creëren.

Hoe malware en ransomware websites binnendringen

Malware komt vaak binnen via veelvoorkomende zwakke punten, zoals verouderde plug-ins, onveilige thema's, blootgestelde bestandsrechten of gecompromitteerde beheerdersgegevens. Deze infecties zijn vaak geautomatiseerd en opportunistisch.

Ransomware komt meestal binnen via meer gerichte toegangspunten. Phishing-e-mails, gestolen servergegevens of gecompromitteerde toegang op afstand zijn veelvoorkomende methoden. Aanvallers brengen vaak enige tijd door in het systeem voordat ze de versleuteling activeren.

Snelheid en zichtbaarheid van de schade

Schade door malware treedt meestal geleidelijk op. Een website kan blijven functioneren terwijl de zoekresultaten dalen, er spam verschijnt of er stiekem gegevens worden verzameld. Veel eigenaren realiseren zich pas dat er iets mis is als er secundaire symptomen optreden.

Ransomware veroorzaakt onmiddellijke verstoring. Bestanden werken niet meer, databases worden ontoegankelijk of complete servers worden geblokkeerd. De impact is plotseling en onmogelijk te negeren, waardoor ransomware-incidenten snel escaleren.

Complexiteit van herstel en opruiming

De meeste malware-infecties kunnen worden verwijderd als ze vroegtijdig worden gedetecteerd en correct worden aangepakt. Opruimen omvat het identificeren van schadelijke bestanden, het dichten van beveiligingslekken en het resetten van toegangsgegevens. Herstel is mogelijk zonder te hoeven onderhandelen met de aanvallers.

Herstel na ransomware-aanvallen is veel onzekerder. Zelfs wanneer losgeld wordt betaald, is er geen garantie dat de gegevens worden hersteld of dat de aanvallers niet terugkeren. In veel gevallen hangt herstel volledig af van de kwaliteit en de isolatie van de back-ups.

Impact op het bedrijfsleven en risico's op lange termijn

Malware veroorzaakt vaak langzame, steeds grotere schade. Verlies van vindbaarheid in zoekresultaten, datalekken en reputatieschade kunnen nog lang aanhouden nadat de infectie is verwijderd.

Ransomware brengt direct financiële en operationele risico's met zich mee. Uitval, datalekken en juridische gevolgen kunnen niet alleen de website-eigenaar treffen, maar ook klanten en partners. Sommige bedrijven herstellen nooit volledig van de reputatieschade.

Waarom het behandelen van deze bedreigingen als één geheel tot hiaten leidt

Wanneer malware en ransomware als identieke problemen worden beschouwd, schieten beveiligingsstrategieën tekort. Malwarepreventie richt zich op systeemhygiëne, updates en monitoring. Ransomwarepreventie vereist back-upisolatie, toegangsbeperking en paraatheid bij incidenten.

Website-eigenaren die deze verschillen begrijpen, zijn beter in staat om prioriteit te geven aan beveiligingsmaatregelen en effectief te reageren wanneer er iets misgaat.

Veelvoorkomende misvattingen over malware onder website-eigenaren

Een van de gevaarlijkste aannames is dat malware altijd duidelijk zichtbaar is. In werkelijkheid blijven veel geïnfecteerde websites er normaal uitzien, terwijl ze stilletjes gegevens lekken of de SEO schaden. Stilte betekent niet veiligheid.

Een andere veelvoorkomende misvatting is dat kleine websites het niet waard zijn om aan te vallen. Geautomatiseerde scanners kijken niet naar de grootte van een bedrijf. Ze zoeken naar kwetsbaarheden, niet naar omzet. Een kleine site met zwakke beveiliging is vaak gemakkelijker te exploiteren dan een grote.

Sommige website-eigenaren denken dat hostingproviders alle beveiliging afhandelen. Hoewel hostingproviders wel basisbescherming bieden, kunnen ze malware die wordt veroorzaakt door zwakke wachtwoorden, verouderde plug-ins of onveilige beheerdersrechten niet voorkomen.

Er bestaat ook de opvatting dat malware alleen de front-end aantast. In de praktijk richten aanvallers zich echter vaak op serverbestanden, databases en achtergrondprocessen die voor bezoekers nooit zichtbaar zijn.

Veelvoorkomende misvattingen over ransomware onder website-eigenaren

Veel mensen gaan ervan uit dat het betalen van losgeld herstel garandeert. In werkelijkheid kunnen aanvallers gebroken decryptiesleutels leveren of na betaling verdwijnen. Zelfs als de bestanden hersteld zijn, is het vertrouwen al verloren.

Een andere misvatting is dat back-ups alleen voldoende zijn. Als back-ups op dezelfde server of aangesloten opslag worden bewaard, kan ransomware ze ook versleutelen. Het herstellen van geïnfecteerde back-ups kan de aanval bovendien opnieuw introduceren.

Sommigen denken dat ransomware alleen grote bedrijven treft. Particulieren, kleine winkels, bureaus en freelancers worden echter regelmatig het doelwit, omdat ze vaak geen robuuste herstelplannen hebben.

Er bestaat ook de opvatting dat ransomware altijd vanaf het begin herkenbaar is. In sommige gevallen brengen aanvallers tijd door in systemen voordat ze de versleuteling activeren, waardoor preventie en detectie nog moeilijker worden.

Hoe website-eigenaren het malwarerisico kunnen verlagen

Het verminderen van malwarerisico's begint met consistentie. Door de WordPress- kern, plugins en thema's up-to-date te houden, worden veelvoorkomende aanvalspaden afgesloten. Updates zijn niet alleen functieverbeteringen, maar ook beveiligingspatches.

Toegangscontrole is eveneens belangrijk. Beheerdersaccounts moeten beperkt worden, wachtwoorden moeten uniek zijn en ongebruikte accounts moeten worden verwijderd. Bestandsrechten moeten correct worden ingesteld om ongeautoriseerde wijzigingen te voorkomen.

Monitoring speelt een cruciale rol. Regelmatige scans en controles van de bestandsintegriteit helpen om wijzigingen vroegtijdig te detecteren, voordat malware zich verspreidt of zichtbare schade aanricht. Het analyseren van logbestanden kan verdachte activiteiten aan het licht brengen die geautomatiseerde tools mogelijk over het hoofd zien.

Door te kiezen voor betrouwbare hosting met de juiste isolatie- en beveiligingsprotocollen, voeg je een extra beschermingslaag toe. Bij goedkope hosting wordt veiligheid vaak opgeofferd voor een lagere prijs, waardoor het risico op de lange termijn toeneemt.

Hoe website-eigenaren het ransomware-risico kunnen verlagen

Ransomwarepreventie vereist planning voor de ergste scenario's. Er moeten regelmatig back-ups worden gemaakt, getest en apart van de hoofdserver worden opgeslagen. Offline of geïsoleerde back-ups verkleinen het risico op versleuteling.

Toegangsrechten moeten het principe van minimale toegang volgen. Gebruikers en services mogen alleen de toegang hebben die ze nodig hebben. Het beperken van serverrechten vermindert de impact van gecompromitteerde inloggegevens.

Beveiliging van inloggegevens is essentieel. Multifactorauthenticatie, sterke wachtwoorden en beperkte beheerdersrechten verkleinen de kans op ongeautoriseerde toegang.

Tot slot is een goed responsplan essentieel. Weten met wie je contact moet opnemen, wat je moet uitschakelen en hoe je systemen kunt isoleren, kan de schade tijdens een actieve aanval aanzienlijk beperken.

Wat te doen als uw website geïnfecteerd is?

Bij vermoeden van malware of ransomware is de eerste stap het inperken ervan. Door de toegang te beperken en verdere wijzigingen te voorkomen, wordt extra schade vermeden. Voer geen willekeurige bewerkingen uit zonder de omvang van de infectie te begrijpen.

Vervolgens komt de beoordeling. Stel vast welke bestanden zijn aangetast, hoe de infectie is binnengedrongen en of er gegevens zijn ingezien of gestolen. Deze stap bepaalt of opschoning of herstel mogelijk is.

De opruiming moet grondig zijn. Gedeeltelijke oplossingen laten vaak achterdeuren achter. Inloggegevens moeten worden gereset, kwetsbaarheden moeten worden verholpen en de monitoring moet worden geïntensiveerd.

Na het herstel is het belangrijk om de beveiligingsprocedures te evalueren. De meeste infecties worden niet veroorzaakt door geavanceerde aanvallen, maar door kleine, herhaalde fouten.

Conclusie: Beveiligingsbewustzijn is de eerste verdedigingslinie

Malware en ransomware zijn geen abstracte bedreigingen. Ze treffen dagelijks echte websites, echte bedrijven en echte mensen. Het verschil ertussen begrijpen gaat niet over angst, maar over voorbereiding.

Malware richt vaak ongemerkt schade aan, waardoor het vertrouwen en de transparantie in de loop der tijd afnemen. Ransomware slaat luidruchtig toe en dwingt tot moeilijke beslissingen onder druk. Beide vormen van ransomware gedijen bij onachtzaamheid en verwarring.

Voor website-eigenaren hoeft beveiliging geen perfectie te vereisen. Het vereist bewustzijn, consistentie en de bereidheid om bescherming te beschouwen als onderdeel van de doorlopende bedrijfsvoering in plaats van een eenmalige taak.

Hoe eerder deze bedreigingen worden begrepen, hoe gemakkelijker ze te voorkomen zijn.

Veelgestelde vragen

Kan een schone back-up een website volledig beschermen tegen ransomware?

Backups zijn nuttig, maar alleen als ze geïsoleerd zijn en regelmatig worden getest. Backups die op dezelfde server worden opgeslagen of die worden hersteld zonder de juiste opschoning, kunnen nog steeds tot herinfectie leiden.

Wordt ransomware altijd veroorzaakt door phishing-e-mails?

Nee. Hoewel phishing veel voorkomt, kan ransomware ook binnendringen via gestolen beheerdersgegevens, onveilige servertoegang of niet-gepatchte softwarelekken op de website of hostingomgeving.

Kan malware op een website aanwezig zijn zonder duidelijke tekenen te vertonen?

Ja. Veel malware-infecties zijn ontworpen om verborgen te blijven. Een website kan er normaal uitzien, terwijl kwaadaardige code op de achtergrond gegevens steelt, spam verspreidt of de vindbaarheid in zoekresultaten schaadt.