ウェブサイトを開こうとしたら、オフラインになっていたり、動作がおかしかったりしてがっかりしたことはありませんか?

にとって WordPressサイトの 、このような瞬間は予想以上に頻繁に訪れます。WordPress は Webの大部分を支えているだけでなく、最も標的となるプラットフォームの一つでもあり、毎年数十億件もの攻撃を受けています。成功したハッキングの多くは、高度なエクスプロイトによるものではなく、気づかれない単純なセキュリティミスによるものです。

このガイドでは、こうしたミスの実際のコストを明らかにし、ビジネスに損害を与える前にそれを防ぐ方法を説明します。.

重要なポイント

- WordPressのセキュリティの失敗は収益、 SEO、信頼性、運用に

- 多くの攻撃は、基本的な予防可能なミスによって成功します

- ハッキングの本当のコストは、ファイルの修復やバックアップの復元をはるかに超える。

- 予防的なセキュリティは緊急時の復旧よりも大幅に安価です

- 小さな変化でもリスクを劇的に減らすことができます

WordPressのセキュリティが単なる技術的な問題ではなくビジネス上の問題である理由

WordPressウェブサイトのセキュリティ は、ビジネス上の優先事項ではなく、技術的な雑用として扱われることがよくあります。こうした考え方が、多くの問題の発生源となっています。

侵害されたウェブサイトは、コードに影響を与えるだけではありません。顧客、 リード、パートナーシップ、そしてブランドイメージにも影響を及ぼします。訪問者がマルウェアの警告、スパムコンテンツ、ダウンタイムに遭遇しても、技術的な理由については考えず、あなたのビジネスは信頼できないと考えてしまいます。

検索エンジンは 安全でないウェブサイトを厳しく扱います。マルウェアのフラグ、フィッシングの警告、不審なアクティビティなどにより、サイトはほぼ一夜にして検索結果から消えてしまう可能性があります。問題が解決したとしても、ランキングの回復には数ヶ月かかる場合があります。

過小評価されがちな財務面もあります。緊急時の復旧費用、開発者費用、ダウンタイム中の売上損失、社内の混乱など、これらはすべてあっという間に積み重なっていきます。サイバーセキュリティ調査によると、世界のサイバー犯罪による損失は年間数兆ドルに達すると予想されており、中小規模のウェブサイトも例外ではありません。.

WordPressのセキュリティは、妄想に陥ることではありません。ビジネスの成長を支えるシステムを守ることが重要です。.

高額な費用がかかるWordPressのセキュリティ問題を未然に防ぐ

多くのセキュリティ問題は、時間の経過とともに静かに蓄積されます。Seahawkは、侵害を防ぎ、リスクを軽減し、成長し続けるサイトの安定性を維持するために、継続的なWordPressサポートを提供します。.

ほとんどのウェブサイト所有者が予期していない隠れたコスト

セキュリティ上の問題の多くは、すぐに被害をもたらすものではありません。しかし、最初のインシデントを解決した後も、時間の経過とともに徐々に被害が拡大し、収益、可視性、そして信頼を低下させます。小さな技術的問題から始まったものが、しばしば大きなビジネス上の痛手へと発展します。.

ハッキングを超えた経済的損失

サイトがハッキングされた場合、当然のことながら、そのコストはクリーンアップです。しかし、それが全体像を示すことは稀です。.

緊急の修正は 、大抵プレッシャーの中で行われます。開発者は急ぎ料金を請求します。ホスティングサポートのエスカレーションには数時間かかります。マーケティングキャンペーンは一時停止され、セールスファネルはバックグラウンドで静かに停止します。

セキュリティ上の問題として始まったものが、すぐにキャッシュフローの問題になってしまいます。.

修復に数ヶ月かかるSEOダメージ

検索エンジンは説明を待ちません。.

検索エンジンがサイトにマルウェアやフィッシングのフラグを付けると、トラフィックは一夜にして激減する可能性があります。たとえチームが問題を解決した後でも、信頼のシグナルが回復するには時間がかかります。ランキングが自然に回復することは稀で、ハッキングが解決した後も、失われた可視性は収益を長期間にわたって圧迫し続けることがよくあります。.

ブランドの信頼と顧客の信頼

オンライン上での信頼は脆弱です。.

ウェブ サイトは、 たとえ実態がより複雑であったとしても、顧客に不注意な印象を与えます。スパムメールの送信、改ざんされたページ、リダイレクトされたトラフィックなどは、顧客の信頼を永久に失う可能性があります。多くの訪問者は、不快な体験の後、二度と戻ってきません。

WordPressのよくあるセキュリティミスが、ひそかにサイトを危険にさらしている

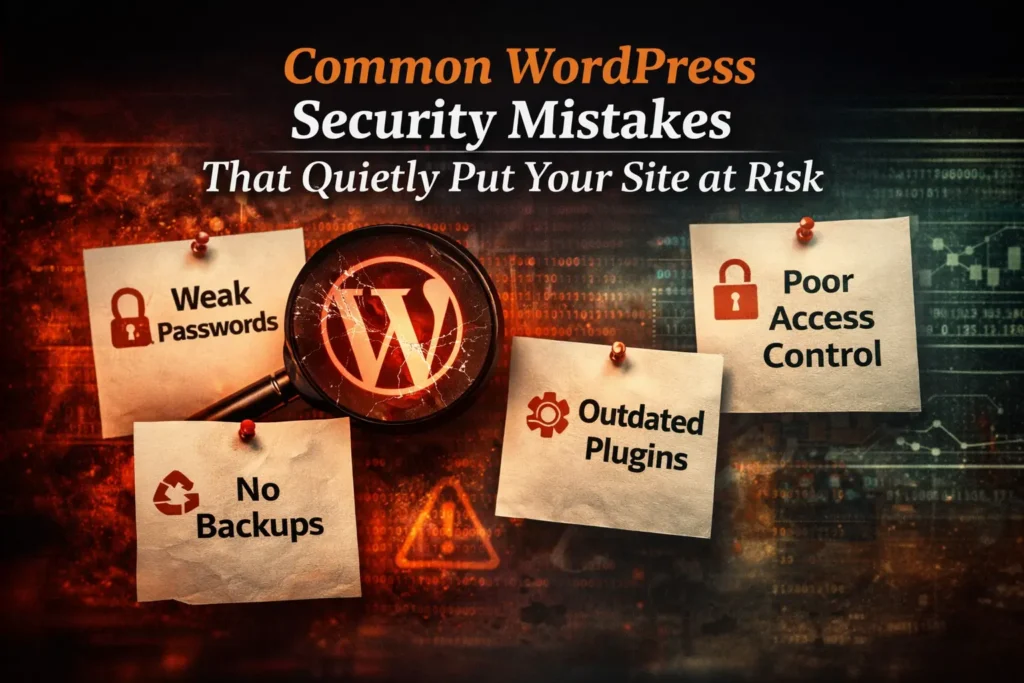

WordPressのセキュリティ上の欠陥の多くは、高度な攻撃によるものではありません。攻撃者に悪用されるまでは無害に見える小さな見落としが原因です。こうしたミスは、実際に被害が発生するまで目に見えないままであることが多いのです。.

弱いパスワードと予測可能なユーザー名の使用

これは最も一般的で修正が最も簡単な間違いの 1 つですが、WordPress の侵害のかなりの割合の原因であり続けています。.

脆弱なパスワードは、自動攻撃の格好の標的となります。ボットは一度や二度推測するだけでなく、1秒間に何千もの組み合わせを試します。単純なパスワードや使い回しされた認証情報は、あっという間にその脅威に晒されてしまいます。.

adminのようなデフォルトのユーザー名を使用すると、状況はさらに悪化します。攻撃者は攻撃を開始する前から、ログイン情報の半分を既に把握しているからです。.

強力なパスワードとは、単に複雑であることではありません。予測可能性を低くすることです。長く、ユニークで、ランダムに生成されたパスワードは、 ブルートフォース攻撃。

セキュリティはアクセス制御から始まり、パスワードは依然として最前線にあります。.

ブルートフォースログイン攻撃に対する保護なし

今日では、ブルートフォース攻撃が手動で行われることはほとんどなくなりました。自動化され、執拗にWebをスキャンし、脆弱なログインページを探し続けています。.

攻撃者はあなたが誰なのかを知る必要はありません。あなたのサイトが存在することさえ知っていれば十分です。.

ログイン試行回数の制限や監視がなければ、ボットは抵抗されることなく無限の組み合わせを試すことができます。攻撃者を阻止する障壁がなければ、強力なパスワードであっても最終的には破られてしまう可能性があります。.

ブルートフォース攻撃に対する保護は、あらゆる攻撃を阻止することではありません。攻撃を非現実的かつ可視化することが重要です。レート制限、ロックアウト、ログインアラートといった機能により、リスクを大幅に軽減し、疑わしい行動を早期に発見することができます。.

このレイヤーを無視すると、ログイン ページが 24 時間公開されたままになります。.

WordPressコアテーマとプラグインのアップデートをスキップする

古いソフトウェアは、WordPress サイトが侵害される最も一般的な理由の 1 つです。.

アップデートは単なる機能追加ではありません。既知の脆弱性に対するパッチも含まれることがよくあります。アップデートを無視すると、攻撃者は既にどのような脆弱性が存在し、どのように悪用されるかを正確に把握してしまいます。.

の大部分は、 ハッキングされたWordPressサイト 攻撃当時、コアファイル、テーマ、プラグインの古いバージョンを実行していました。これは偶然ではなく、むしろ好機です。

不安や不便さを理由にアップデートを遅らせることは、サイトを最新の状態に保つよりもはるかに大きなリスクを生み出します。アップデートは、攻撃者が積極的に開こうとしている扉を閉ざしてしまうのです。.

安価または安全でないホスティングを選択する

ホスティング環境は、ウェブサイトの基盤となるものです。その基盤が脆弱であれば、その上にあるものすべてが脆弱になります。.

低価格ホスティングは、多くの場合、分離がほとんどない共有サーバーを意味します。そのサーバー上の1つのサイトが侵害されると、他のサイトにも影響が及ぶ可能性があります。このようなクロスサイトコンタミネーションは、多くのサイト所有者が認識しているよりも頻繁に発生しています。.

セキュリティ重視の ホスティングプロバイダーは 、ファイアウォール、監視、バックアップ、サーバーの強化に投資しています。しかし、安価なホスティングではそうした投資はほとんど行われません。

といった形で、後々大きなコスト増につながることがよくあります ダウンタイム。ホスティングは単なるストレージではありません。セキュリティに関する意思決定なのです。

HTTPSと基本セキュリティヘッダーが欠落しています

SSL 証明書の取得はもはやオプションではありませんが、それだけでは十分ではありません。.

HTTPSは 転送中のデータを暗号化しますが、追加のセキュリティ ヘッダー によってブラウザとサイト間のやり取りを制御できます。これらの ヘッダーは などの攻撃から保護します クロスサイトスクリプティング 、読み込み、埋め込み、実行できるものを制限することで、

これらの保護がなければ、ブラウザは攻撃者が悪用できると想定することになります。.

このセキュリティレイヤーはバックグラウンドで静かに動作するため、見落とされがちです。正しく設定すれば、ユーザーエクスペリエンスに影響を与えることなくリスクを軽減できます。一方、無視すると、不要なリスクが残ってしまいます。.

管理者アクセスに二要素認証を使用していない

パスワードだけでは、 WordPress 管理者アクセスを。

フィッシング、データ漏洩、あるいはデバイスの不正侵入によって、強力な認証情報であっても漏洩する可能性があります。二要素認証は、パスワードが漏洩した場合でも攻撃者を阻止する2段階の検証ステップを追加します。.

この追加レイヤーには通常、携帯電話に送信されるか、認証アプリによって生成される一時的なコードが含まれます。このコードがないと、ログインは失敗します。.

あります 二要素認証が 。ユーザーの手間を最小限に抑えながら、アカウント乗っ取りの成功率を大幅に低減できます。しかし、多くのWordPressサイトは依然として二要素認証を導入せずに運用されています。

管理者アクセスが Web サイト全体を制御する場合、単一の保護層に依存するのは不必要なリスクとなります。.

DDoS防御にコンテンツ配信ネットワークを使用していない

多くの人は コンテンツ配信ネットワークを パフォーマンス向上のためのツールだと考えていますが、実際には重要なセキュリティレイヤーでもあります。

分散型サービス拒否攻撃は、サイトへのアクセスを大量に制限し、サイトが利用不能に陥る攻撃です。保護対策を講じなければ、正当な訪問者でさえアクセスできなくなってしまいます。.

CDNはトラフィックを吸収し、複数のサーバーに分散することで、オリジンサーバーの過負荷を防ぎます。これにより、攻撃が急増した場合でも、実際のユーザーはサイトにアクセスし続けることができます。.

にとって ビジネスウェブサイト、稼働時間は非常に重要です。オフラインの1分1秒が、信頼性、コンバージョン、そして顧客の信頼に影響を与えます。DDoS対策は、予期せぬ理由でトラフィックパターンが突然変化した場合でも、可用性を確保するのに役立ちます。

Web アプリケーション ファイアウォールが正しく構成されていません

ファイアウォール プラグインまたはサービスをインストールしても、 サイトが自動的に安全になるわけ。

Webアプリケーションファイアウォールが効果を発揮するには、適切な設定が必要です。デフォルト設定では、一般的な攻撃パターンや新たに発見された脅威をブロックできない場合があります。また、設定が不十分なファイアウォールは、安全性に対する誤った認識を生み出してしまう場合もあります。.

適切に管理されたファイアウォールは、悪意のあるリクエストがWordPressに到達する前にフィルタリングします。既知の脆弱性、疑わしい動作、不正アクセスの試みをブロックします。.

セキュリティツール には監視が必要です。監視と調整がなければ、保護機能ではなく受動的な機能しか発揮できません。ファイアウォールは脅威に合わせて進化するべきであり、静的なままではいけません。

不要なサービスとアクセスポイントを有効にしたままにする

有効になっているサービスごとに、攻撃対象領域が増加します。.

XML RPCや未使用のAPIエンドポイントなどの機能は、必要のない場合でもアクティブのままになっていることがよくあります。攻撃者はこのことを認識しており、増幅攻撃や認証情報の不正利用の標的として頻繁に利用されます。.

露出を減らすということは、積極的に使用していないものを無効にすることを意味します。エントリポイントが減れば、サイトは悪用されにくくなり、防御しやすくなります。.

セキュリティとは、レイヤーを追加するだけではありません。価値を提供せずにリスクを生み出す不必要な複雑さを排除することも重要です。.

古いユーザーと忘れられたアクセスを削除しない

WordPress サイトは時間の経過とともにユーザーを増やすことがよくあります。.

請負業者、代理店、臨時職員、元従業員などは、業務終了後も長期間にわたりアクセス権を保持する場合があります。これらのアカウントはほとんど監視されておらず、古い認証情報が使用されている場合が多くあります。.

忘れられたユーザーは、隠れた脆弱性となります。古いアカウントが侵害された場合、攻撃者は警告を発することなく正当なアクセス権を取得します。.

定期的なアクセス監査は、 シンプルながらも強力なセキュリティ対策です。アクティブな貢献者のみがアクセスできるようにし、権限は現在の責任範囲に合致させる必要があります。

ウェブサイトを適切にバックアップしていない

バックアップは、他のすべてが失敗した場合の最後の防御線です。.

多くのサイト所有者は、バックアップの存在を検証せずに前提としています。また、データベース、アップロード、設定ファイルなどが含まれていない、不完全または不定期なバックアップに依存しているサイト所有者もいます。.

サイトが侵害された場合、クリーンで最新のバックアップがあるかどうかが、迅速な回復と数週間のダウンタイムの違いを意味する可能性があります。.

バックアップは 自動化し、オフサイトに保存し、定期的にテストする必要があります。復旧への信頼は、仮定ではなく、復元が実際に機能することを知ることで得られます。

これらのミスを防ぐことで、お金、時間、ストレスを節約できます

予防的なセキュリティコストは、緊急対応よりもはるかに低くなります。.

システムが保護されていれば、問題は早期に検出されるか、完全に回避されます。深夜のパニック、緊急のサポートチケット、そして業務の中断も減少します。.

強力なセキュリティは、透明性ももたらします。チームは何が保護され、何が監視され、何か問題が発生した場合に何が起こるかを把握できます。こうした予測可能性によってストレスが軽減され、被害の抑制ではなく成長に集中できるようになります。.

セキュリティとは、リスクを完全に排除することではありません。リスクを管理可能かつ予測可能なレベルまで低減することです。.

WordPressのセキュリティが一人では対応しきれなくなったとき

ある時点から、WordPress のセキュリティ管理には時間がかかるようになります。.

ウェブサイトが成長し、アップデートが増え、プラグインが増え、トラフィックが増大し、攻撃の試みも増加します。かつては管理可能だと思っていたものも、継続的な注意を必要とするようになります。.

ここで構造化されたメンテナンスが重要になります。サイト所有者の能力不足ではなく、意図よりも一貫性が重要だからです。.

専門家によるアップデート、バックアップ、稼働時間、そして脅威の監視により、セキュリティは記憶や空き時間に左右されることがなくなります。セキュリティは、常に頭を悩ませるものではなく、システムの一部となるのです。.

まとめ ウェブサイトを守ることはビジネスを守ること

WordPress のセキュリティ上のミスは、最初はほとんど劇的ではありません。.

小さな見落としが静かに積み重なり、ついには何かが壊れてしまいます。損傷が目に見えるようになる頃には、すでにコストは必要以上に高くなっています。.

ウェブサイトを守ることは、評判、収益、そして顧客の信頼を守ることを意味します。多くの攻撃が成功するのは、ウェブサイトが価値のある標的だからではなく、攻撃しやすいからです。.

予防には完璧さは必要ありません。必要なのは、セキュリティへの意識、一貫性、そして後付けではなくビジネス基盤の一部としてセキュリティを扱う意欲です。.

サイトがビジネスにとって重要な場合は、そのセキュリティも重要です。.

よくある質問

ハッキングされた WordPress サイトから回復する最も早い方法は何ですか?

最速の復旧は、クリーンで最新のバックアップから得られます。検証済みのバックアップからの復元、悪意のあるファイルの削除、すべてのコンポーネントの更新、アクセスポイントのセキュリティ保護により、サイトを迅速かつ安全にオンラインに戻すことができます。.

セキュリティのために WordPress サイトをどのくらいの頻度で更新する必要がありますか?

WordPressのコア、テーマ、プラグインは、安定版アップデートがリリースされたらすぐに更新する必要があります。アップデートを遅らせると、既知の脆弱性が攻撃者に無防備な状態になる可能性があります。定期的なアップデートとバックアップを組み合わせることで、データ損失のリスクなくサイトのセキュリティを維持できます。.

WordPress はデフォルトで安全ですか?

WordPressはセキュリティを考慮して構築されていますが、そのままでは完全に安全というわけではありません。セキュリティ上の問題の多くは、脆弱なパスワード、古いプラグイン、不適切なホスティング、または設定の不備が原因で発生します。安全なWordPressサイトを維持するには、継続的な更新、監視、そして基本的なセキュリティ対策が必要です。.