WordPress は何百万ものウェブサイトを支えており、認証された管理者のアクションに大きく依存しているため、CSRF 攻撃の魅力的なターゲットとなっています。.

クロスサイトリクエストフォージェリ(Cross-Site Request Forgery)は、 ウェブセキュリティの脆弱性 。WordPressの場合、攻撃者は認証済みのセッションを悪用して、設定の変更、ユーザーの作成、コンテンツの変更といった操作をトリガーします。

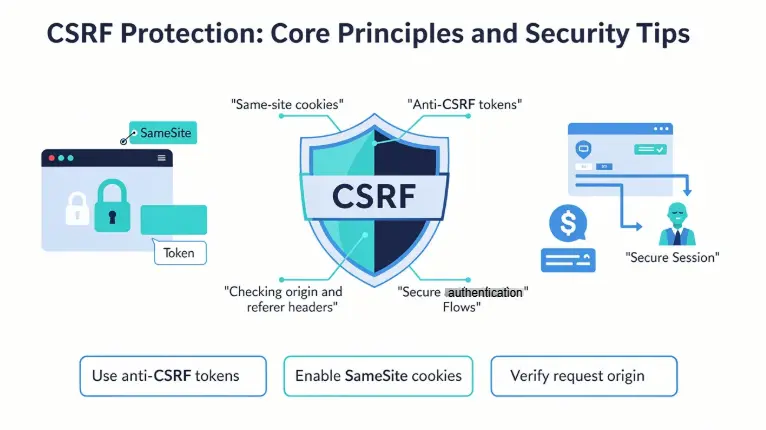

幸いなことに、いくつかの実証済みの防御策によってこのリスクを大幅に軽減できます。このガイドでは、CSRFトークンの実装、SameSite Cookieの設定、AJAXリクエストのセキュリティ保護、そしてこれらの安全対策が常に有効であることを確認するための定期的なサイトテストなど、主要な保護対策について説明します。.

TL:DR: ウェブサイトを保護するための簡単なチェックリスト

- クロスサイトリクエストフォージェリは、ログインしたユーザーのブラウザを騙して、Web サイトで不正なアクションを実行させます。.

- WordPress で構築されたサイトは、認証された管理セッション、プラグイン、カスタム エンドポイントがあるため、攻撃の標的になりやすいです。.

- 一般的な脆弱性には、CSRF トークンの欠落、安全でない AJAX エンドポイント、Cookie の構成が不適切であることなどがあります。.

- 強力な防御策には、WordPress nonce、CSRF 対策トークン、安全なリクエスト ヘッダー、SameSite Cookie 設定などがあります。.

- 定期的なセキュリティ スキャン、プラグイン監査、手動テストは、脆弱性を早期に検出するのに役立ちます。.

- プロフェッショナルな WordPress セキュリティ監査は、 リスクを特定し、効果的な長期保護を実装するのに役立ちます。

WordPress にとって CSRF 攻撃が重要な理由

クロスサイトリクエストフォージェリ攻撃は、 WordPress で構築された Web サイト。

WordPress は、特に管理者や編集者の認証されたユーザー セッションに大きく依存しているため、攻撃者はこれらのセッションを悪用して不正なアクションを実行する可能性があります。.

CSRFはログイン認証情報を盗むのではなく、ログインしているユーザーのブラウザを騙して、サイトへの悪意のあるリクエストを送信させます。適切な保護対策が施されていない場合、これらのリクエストはユーザーに気付かれることなく、バックグラウンドで重大な変更を実行する可能性があります。.

認証されたブラウザセッションの悪用

CSRF攻撃は、アクティブなログインセッションを悪用します。ログインしたユーザーが悪意のあるページにアクセスすると、攻撃者はユーザーの既存の認証Cookieを使用してWordPressサイトへのリクエストをトリガーできます。.

その結果、Web サイトはリクエストを正当なものとして扱い、攻撃者が設定の更新やコンテンツの変更などのアクションを実行できるようになります。.

脆弱なプラグインとカスタムエンドポイント

多くのWordPressウェブサイトは、サードパーティ製のプラグイン、 カスタムテーマ、またはAPIエンドポイントに依存しています。これらのコンポーネントにCSRF対策メカニズムが実装されていない場合、攻撃対象領域が拡大します。

代理店管理および エンタープライズ WordPress 、複数の統合やカスタム機能が一般的である

データ盗難なしの不正変更

他の攻撃とは異なり、CSRFは必ずしもサイトからデータを盗むわけではありません。その代わりに、正当なユーザーが気付かないうちに、新しい管理者アカウントの作成、構成設定の変更、悪意のあるスクリプトの挿入といった不正なアクションを実行します。.

WordPress での CSRF 攻撃はどのように機能しますか?

クロスサイトリクエストフォージェリ (CSRF) 攻撃は、信頼できるユーザーのブラウザを操作して、Web サイトで意図しないアクションを実行します。.

WordPress のようなプラットフォームでは、アプリケーションが正当なユーザーアクションと偽造されたリクエストを区別できない場合にこれが発生します。.

ブラウザはリクエストごとに認証 Cookie を自動的に送信するため、攻撃者はアクティブなログイン セッションを悪用して、ユーザーに気付かれずに特権操作を実行することができます。.

- ユーザーを悪意のあるページへ誘導:攻撃者はまず、ログイン済みのユーザーを悪意のあるウェブページへ誘導します。このページには、標的のWordPressサイトにリクエストを送信するための隠しフォームやスクリプトが含まれている場合があります。

- 自動クッキー認証:不正なリクエストが送信されると、ブラウザは自動的にユーザーのセッションクッキーを取り込みます。その結果、WordPressサーバーは、認証済みのユーザーによって開始されたリクエストであるかのように処理します。

- シングルページアプリケーションにおけるCSRF:現代のシングルページアプリケーションも脆弱になる可能性があります。トークンが漏洩したり、ブラウザで悪意のあるスクリプトが実行されたりすると、攻撃者はユーザーに代わってアクションを実行する不正なAJAXリクエストをトリガーできます。

WordPressにおける一般的なCSRF脆弱性

クロスサイト リクエスト フォージェリの脆弱性は、通常、リクエストが本当に信頼できるユーザー アクションから発信されたものであるかどうかをアプリケーションが検証できない場合に発生します。.

WordPress ウェブサイトでは、これらの脆弱性は、セキュリティが不十分なフォーム、プラグイン、REST エンドポイント、または AJAX ハンドラーから発生することがよくあります。.

そのため、最も一般的な CSRF の脆弱性を理解することは、サイト所有者と 開発者が より強力なセキュリティ制御を実装するのに役立ちます。

- GETリクエストによる状態変更アクション:設定の更新やデータの削除といった重要なアクションがGETリクエストで公開されると、CSRF攻撃の格好の標的となります。攻撃者はこれらのリクエストを画像タグや隠しリンクなどの要素に埋め込み、ログインユーザーが悪意のあるページにアクセスした際に自動的にアクションをトリガーすることができます。

- CSRFトークンの不足または不正確な情報:適切なCSRFトークンを持たないフォームやREST APIエンドポイントは、リクエストの真正性を検証できません。トークン検証がないと、サーバーはリクエストが正当なユーザー操作によるものかどうかを確認できず、攻撃者がリクエストを偽造できるようになります。

- クロスオリジン制御の設定ミス: CORSポリシーが や、メタデータ取得保護が不十分な場合、悪意のあるサイトからのクロスオリジンリクエストが実行される可能性があり、CSRF攻撃を受ける可能性が高まります。

- 安全でないAJAXエンドポイント: AJAX ハンドラーは、機密性の高い機能を露出させます。攻撃者はこれらのエンドポイントに偽造リクエストを簡単に送信できます。

- 弱いプラグイン セキュリティ プラクティス: nonce 検証をスキップしたり、静的トークンを再利用したりするプラグインは、予測可能な脆弱性をもたらし、CSRF 攻撃の一般的なエントリ ポイントになります。

Seahawk Mediaのウェブサイト管理とWordPressセキュリティ

WordPressウェブサイトを脆弱性から保護するには、積極的な監視、安全な開発手法、そして継続的なセキュリティ監査が必要です。Seahawk Mediaは、 WordPressで構築されたサイトを保護するための包括的なウェブサイト管理およびセキュリティサービスを提供しています。

日常的なメンテナンスから 緊急時の復旧、当社のソリューションは、企業や機関がサイトの安定性とパフォーマンスを確保しながらセキュリティ リスクを軽減できるよう支援します。

管理されたウェブサイトのメンテナンス

継続的なメンテナンスを実施しており、 プラグインとテーマの定期的な監査を 脆弱性を特定しています。また、ノンスの実装を検証し、CSRFトークンの適切な使用を確保し、クロスサイトリクエスト攻撃のリスクを軽減するためにSameSite Cookieの設定も行っています。

ハッキングされたサイトの修復と復旧

サイトが侵害された場合、当社のセキュリティ専門家が詳細なフォレンジック分析を実施し、攻撃元を特定します。復旧プロセスには 悪意のあるコードの削除、侵害されたトークンのローテーション、認証メカニズムの強化、脆弱なエンドポイントの強化などが含まれており、将来の攻撃を防止します。

政府機関向けホワイトラベルセキュリティサービス

代理店は 複数のWordPressサイトを管理する 、Seahawkのホワイトラベルセキュリティソリューションを活用できます。これらのサービスには、CSRF対策の実装、APIおよびエンドポイントのセキュリティ監査、定期的な脆弱性スキャンなどが含まれており、クライアントのウェブサイト全体で強固なセキュリティ体制を維持します。

も提供しています 無料コンサルテーション 。さらに、各WordPress環境に合わせた実用的な修復手順をご提案いたします。

次のハッキングに備えてWordPressサイトを保護する

専門家によるセキュリティチェック、脆弱性修正、そしてプロアクティブな監視でサイトを保護します。リスクを早期に特定し、サイト、ユーザー、そしてデータを安全に保ちます。.

CSRF 対策:基本原則とセキュリティのヒント

WordPress サイトを CSRF から保護するには、安全なコーディング手法、適切なリクエスト検証、厳格なブラウザレベルの保護を組み合わせる必要があります。.

以下の原則は、WordPress 環境を保護するために開発者とサイト所有者が従うべき最も実用的な戦略の概要を示しています。.

ヒント1: CSRFトークンとWordPress Nonce(アンチCSRFトークン)を使用する

CSRF 攻撃を防ぐ最も信頼性の高い方法の 1 つは、CSRF 対策トークンの使用です。.

これらのトークンは、サーバーによって生成され、フォームまたはリクエストに埋め込まれる、一意かつ予測不可能な値です。リクエストが送信されると、サーバーはトークンを検証し、正当なアプリケーションから発行されたものであることを確認します。.

- WordPress では、このメカニズムは、意図を検証するために設計されたセキュリティ トークンである nonce を通じて実装されます。.

- などの関数を使用して nonce を生成し

、 wp_create_nonce()で検証できますwp_verify_nonce()。

- これらのトークンは通常、設定の更新、投稿の削除、ユーザーの管理などの機密性の高いアクションをトリガーするフォームまたは URL に追加されます。.

各 nonce には時間制限があり、特定のアクションに関連付けられているため、攻撃者は外部サイトからの有効なリクエストを簡単に偽造することはできません。.

悪意のあるページがフォームを自動送信しようとした場合でも、トークンが欠落しているか無効であればリクエストは失敗します。そのため、管理フォーム、プラグイン設定ページ、そしてデータを変更するカスタムワークフロー全体で適切なノンス検証を実装する必要があります。.

ヒント2: AJAXリクエスト、REST API、カスタムエンドポイントを保護する

現代のWordPressウェブサイトは、 非同期操作を実行するためにAJAX呼び出し、REST API、カスタムエンドポイントを頻繁に利用しています。これらのエンドポイントは、リクエスト検証が適切に実装されていない場合、CSRF攻撃の格好の標的となる可能性があります。

- AJAX リクエストには、リクエストを処理する前にサーバー上で検証される nonce またはセキュリティ トークンが常に含まれている必要があります。.

- WordPress 開発者は 通常、wp_localize_script() を使用してローカライズされたスクリプトを通じてこの nonce を渡し、それを AJAX ペイロードの一部として送信します。

- サーバー側では、check_ajax_referer() を使用してリクエストを検証できます。.

トークンに加えて、開発者はカスタム リクエスト ヘッダーの適用を検討する必要があります。.

AJAXリクエストに特定のヘッダーを要求することで、アプリケーションはリクエストが外部ウェブサイトではなく信頼できるスクリプトから発信されたことを保証できます。このアプローチは、トークン検証を補完する追加の検証レイヤーを提供します。.

カスタムREST API エンドポイントでは、コールバックとノンス検証を用いて権限を検証する必要があります。これらの保護がなければ、攻撃者は公開されたエンドポイントを通じて不正なアクションを実行するリクエストを作成する可能性があります。

ヒント3: 二重送信Cookieとトークンパターン(CSRF対策トークン)

もう 1 つの効果的な CSRF 防御メカニズムは、二重送信 Cookie パターンです。.

- このアプローチでは、CSRFトークンはブラウザのCookieとリクエストパラメータ(フォームフィールドやヘッダーなど)の両方に保存されます。リクエストがサーバーに到達した際に、両方の値が一致しないと、リクエストは有効とみなされません。.

- この方法が機能するのは、ブラウザのセキュリティ制限により、外部ドメインの攻撃者が被害者のCookieにアクセスしたり読み取ったりできないためです。その結果、攻撃者はサーバーの検証を満たす有効なトークンペアを生成できません。.

で役立ちます ヘッドレス WordPress セットアップ、または外部のフロントエンド フレームワークと統合されるアプリケーション

このパターンが正しく実装されると、偽造されたクロスサイト リクエストに対する追加の保護が提供されます。.

開発者は、トークンが暗号的にランダムであること、定期的に再生成されていること、そして必要に応じて使用後に無効化されることを保証する必要があります。予測可能なトークンや静的なトークンはセキュリティを弱め、攻撃が成功する可能性を高めます。.

ヒント4: SameSite、Secure、HttpOnly Cookie設定(クロスサイト/CSRF保護)

Cookie 設定は、CSRF 攻撃を防御する上で重要な役割を果たします。.

ブラウザは、ドメインへのリクエストに自動的にCookieを追加します。これはまさに、攻撃者が認証済みセッションを悪用する際に利用するものです。適切なCookie属性を設定することで、Cookieの送信タイミングと送信方法を制限できます。.

- SameSite Cookie属性は、 特定の状況においてブラウザがクロスサイトリクエストと共にCookieを送信することを防ぎます。SameSite=LaxまたはSameSite=Strictに設定すると、多くのクロスオリジンリクエストシナリオでCookieが含まれなくなり、CSRF攻撃が成功する可能性が低くなります。

- Secure 属性は 、CookieがHTTPS接続経由でのみ送信されることを保証します。これにより、セッションCookieが暗号化されていないネットワークトラフィックを通じて漏洩するのを防ぎます。

- HttpOnly 属性は、 クライアント側スクリプトがJavaScript経由でCookieにアクセスすることをブロックします。これは主に クロスサイトスクリプティング (XSS)の防止を目的としていますが、セッションセキュリティ全体の強化にも役立ちます。

これらの属性を組み合わせることで、サーバー側のトークン検証を補完するブラウザレベルの防御の重要なレイヤーが形成されます。.

ヒント5: 効果のないCSRF緩和策を避ける(一般的なCSRF脆弱性)

多くの開発者は、実質的な保護がほとんど、あるいは全く提供されない手法を用いてCSRFリスクを軽減しようとします。こうした効果のない手法を理解することで、よくあるセキュリティミスを回避することができます。.

例えば、HTTP Referer ヘッダーのみに頼るのは、特定のシナリオではヘッダーが存在しなかったり、操作されたりする可能性があるため、信頼性に欠けます。同様に、ユーザーエージェント文字列のみに基づいてリクエストを制限しても、外部サイトからの偽造リクエストを防ぐことはできません。

よくある間違いの1つは、状態を変更する操作をGETリクエストで公開してしまうことです。GETリクエストは画像やリンクといった単純な要素によってトリガーされる可能性があるため、機密性の高い操作には、適切なトークン検証を伴うPOSTリクエストを必ず適用する必要があります。.

最後に、 プラグイン やカスタムコードは、予測可能な脆弱性を生み出します。定期的なセキュリティレビューとプラグイン監査を実施することで、攻撃者が悪用する前にこれらの脆弱性を特定し、修正することができます。

これらの基本原則を実装し、弱い緩和戦略を回避することで、WordPress サイトの所有者は CSRF 攻撃に対するより強力な防御を構築し、管理機能とユーザー データの両方を保護できます。.

CSRF脆弱性の検出とテスト

クロスサイトリクエストフォージェリ(CRO)の脆弱性を特定するには、自動スキャンと手動のセキュリティテストの両方が必要です。WordPressで構築されたサイトは、プラグイン、REST API、AJAXハンドラーに依存することが多いため、セキュリティテストでは状態変更アクションを実行するすべてのエンドポイントをカバーする必要があります。.

構造化されたテスト アプローチは、トークン、ノンス検証、リクエスト検証などの適切な CSRF 保護が正しく実装されているかどうかを確認するのに役立ちます。.

- 自動セキュリティスキャナーの使用: 自動セキュリティスキャナーは、 フォーム、RESTルート、プラグインのエンドポイントを分析することで、潜在的なCSRFの脆弱性を検出できます。WordPressに特化した多くのスキャナーには、トークン検証の不足や適切に保護されていないリクエストを特定するテストが含まれています。

- 機密性の高いエンドポイントを手動でテスト:手動テストは、サーバーが偽造されたリクエストをどのように処理するかを検証するのに役立ちます。セキュリティテスターは、リクエスト内のCSRFトークンを削除または変更することで、アプリケーションが不正なアクションを拒否することを確認できます。

- JavaScript および AJAX 実装の確認: フロントエンド スクリプトを検査して、トークンが AJAX リクエスト ヘッダーまたはパラメータで安全に生成、取得、送信されることを確認します。

- プラグインとエンドポイント コードの監査: プラグイン コードで、ノンス検証が欠落していないか、admin-ajax.php または機密アクションを処理するカスタム エンドポイントの処理が安全でないかどうかを確認します。

CSRF侵害への対応

クロスサイトリクエストフォージェリ攻撃が成功すると、ウェブサイトに不正な変更が加えられたり、悪意のあるコードが挿入されたりする可能性があります。WordPressで構築されたサイトの場合、被害を最小限に抑え、セキュリティを回復するには、迅速かつ体系的な対応が不可欠です。.

即時の封じ込め、コードのクリーンアップ、脆弱性のパッチ適用により、攻撃者がアクセスを維持したり、攻撃を繰り返したりすることを防ぐことができます。.

- セッションを取り消してトークンをローテーションする: すべてのアクティブなセッションを直ちにログアウトし、CSRF トークンをローテーションし、影響を受けるアカウントのパスワードのリセットを要求して、さらなる不正なアクションを阻止します。

- 悪意のあるコードの削除: テーマ、プラグイン、アップロード ディレクトリをスキャンして、挿入された悪意のあるスクリプトやバックドアを探し、侵害されたファイルを削除します。

- 脆弱なコンポーネントにパッチを適用する: 脆弱性のあるプラグインまたは悪用の原因となったカスタム コードを修正し、適切なトークンとヘッダーの検証を実装します。

- サーバー ログを確認する: サーバー ログを分析して、悪用されたエンドポイントを特定し、不正なアクションのタイムラインを判断します。

チェックリスト: WordPress CSRF 対策のベストプラクティス

クロスサイトリクエストフォージェリに対する保護を強化するには、フォーム、API、Cookie、サードパーティコンポーネント全体で一貫したセキュリティチェックが必要です。.

WordPress で実行されている Web サイトの場合、構造化された CSRF 強化チェックリストを実装すると、機密性の高いアクションを実行するすべてのリクエストが適切に検証されるようになります。.

定期的な監査とテストにより、見逃された脆弱性を攻撃者が悪用するリスクがさらに軽減されます。.

- CSRF トークンの検証: 状態が変化するすべてのフォーム、API リクエスト、またはエンドポイントが、アクションを実行する前に、セッションごとまたはリクエストごとの CSRF トークンを検証することを確認します。

- 安全な AJAX リクエスト: AJAX リクエストにカスタム リクエスト ヘッダーを要求し、リクエストを処理する前にサーバー側で検証します。

- 安全な Cookie を構成する: Secure、HttpOnly、および適切な SameSite 属性を使用してセッション Cookie を設定し、サイト間の要求の公開を制限します。

- プラグインとテーマの監査: サードパーティのプラグインとテーマを定期的に確認して更新し、ナンスとトークンの検証が適切に行われていることを確認します。

- 定期的なセキュリティ テストを実行する: REST ルート、AJAX ハンドラー、カスタム エンドポイントに重点を置いて、自動スキャンと手動テストを頻繁に実行します。

総括する

ウェブサイトをクロスサイトリクエストフォージェリ(CSRF)から保護することは、ユーザーアクションと管理制御の整合性を維持するために不可欠です。WordPressのようなプラットフォームでは、小さなCSRF脆弱性であっても、攻撃者による設定の変更、権限のないユーザーの作成、悪意のあるコードの挿入を許してしまう可能性があります。.

CSRFトークン、安全なCookie設定、エンドポイントの強化といった強力な防御策を実装することで、これらのリスクを大幅に軽減できます。しかし、プラグイン、テーマ、カスタムコード全体の脆弱性を特定し、修正するには、多くの場合、専門知識が必要です。.

サイトの安全性を完全に保証したい場合は、 経験豊富なWordPressセキュリティ専門家の雇用を。彼らはサイトの監査、脆弱性の修正、そして長期的な保護を実施します。

WordPress CSRF攻撃に関するよくある質問

クロスサイトリクエストフォージェリ (CSRF) とは何ですか?

クロスサイトリクエストフォージェリは、攻撃者が通常のユーザーを騙して悪意のある Web サイトにアクセスさせたり、悪意のあるリンクをクリックさせたりするときに発生します。.

ユーザーのウェブブラウザは、ユーザーのセッションIDまたはセッショントークンを使用して、対象サイトにリクエストを送信します。ブラウザは認証Cookieを自動的に送信するため、ウェブサーバーはリクエストを正当なリクエストとして扱い、フォームの送信など、状態が変化するHTTPリクエストを処理する可能性があります。.

CSRF 保護メカニズムはどのように機能しますか?

CSRF対策メカニズムは、トークンの生成と検証に依存しています。Webアプリは、シンクロナイザートークンパターンを使用して、セッション識別子に保存されるセッショントークンを作成します。.

ユーザーが HTML フォームを送信すると、そのリクエストには隠しフォーム フィールドに正しいトークンが含まれるため、Web サーバーは POST リクエストを安全に受け入れることができます。.

SameSite Cookie とカスタム ヘッダーが便利なのはなぜですか?

SameSite Cookieは、ブラウザが特定のオリジンを介してCookieを送信するタイミングを制限します。AJAXリクエストのカスタムヘッダーと組み合わせることで、最新のウェブフレームワークにおけるCSRF脆弱性の防止に役立ちます。.

開発者は潜在的な CSRF 攻撃をどのように防ぐことができますか?

開発者は、フォームを保護し、トークンを検証し、トークンの再利用を回避し、ユーザー ログを監視し、Web アプリケーション全体でユーザー認証を実施する必要があります。.