WordPressにおけるウェブサイトの改ざんは、サイバー攻撃の中でも最も目立ち、被害が大きい攻撃の一つです。サイトが改ざんされると、攻撃者は表示されているコンテンツを改ざんしたり、悪意のあるコードを挿入したり、ユーザーを危険なサイトへリダイレクトしたりします。.

評判の失墜だけでなく、改ざんはトラフィックの損失、検索エンジンのペナルティ、ユーザーの信頼の低下につながる可能性があります。.

WordPress の改ざんとは何か、それを迅速に修正するにはどうすればよいか、そしてそれを長期的に防ぐにはどうすればよいかを理解することは、安全で信頼性の高い Web サイトを維持するために重要です。

TL;DR: WordPressウェブサイトの改ざん

- WordPress の改ざんは、攻撃者がセキュリティ上の弱点を悪用してサイトのコンテンツを変更したり、マルウェアを挿入したりすることで発生します。.

- 一般的な原因としては、パスワードが弱い、プラグインやテーマが古い、アクセス制御が不十分などが挙げられます。.

- 即時の対応には、サイトをオフラインにし、証拠を保存し、資格情報を保護することが含まれます。.

- クリーニングには、悪意のあるファイルの削除、データベースの修正、クリーンなバックアップからの復元が必要です。.

- 長期的な予防には、更新、強力な認証、監視、バックアップ、WAF が役立ちます。.

WordPress ウェブサイト改ざんとは何ですか?

WordPressウェブサイトの改ざんは、権限のないユーザーがサイトにアクセスし、許可なくコンテンツを変更することを指します。多くの場合、ページをスパムメッセージ、政治的なコンテンツ、ハッカーの署名に置き換えたり、悪意のあるスクリプトやリンクを挿入したりすることが挙げられます。.

共通の特徴は次のとおりです。

- ホームページまたは ランディングページの

- 隠されたスパムリンクが投稿や テンプレート

- フィッシングサイトや悪質なウェブサイトへのリダイレクト

- 検索エンジンの警告でサイトが安全でないと表示される

改ざんは通常、資格情報の侵害や脆弱なプラグインなど、より深刻なセキュリティ問題の症状です。.

ウェブサイトの改ざんの様子(早期警告サイン)

以下は、WordPress ウェブサイトが改ざんされた可能性がある最も一般的な指標です。.

表示されるコンテンツの変更

ウェブサイト改ざんの最も明確な兆候の一つは、許可されていないコンテンツが目に見えることです。攻撃者は、自分の存在を明白にするために、ホームページをスパム、政治的なメッセージ、ハッカータグなどに置き換えることがあります。.

他のケースでは、変更はより微妙です。 例えば、全体的なレイアウトを変更することなく、ページ、投稿、テンプレートに悪意のあるリンクやスクリプトが挿入されることがあります。

その結果、ユーザーが知らないうちに有害なコンテンツに触れ、セキュリティと コンプライアンスの リスクが増大する可能性があります。

予期しないリダイレクト

改ざんのもう一つの強力な兆候は、予期せぬリダイレクト動作です。訪問者は、フィッシングページ、 ギャンブルサイト、または悪意のあるドメインに自動的にリダイレクトされる可能性があります。

多くの場合、これらのリダイレクトは、モバイルユーザーや初回訪問者のみに表示されるなど、選択的にトリガーされます。そのため、ユーザーと検索エンジンがすでに影響を受けているにもかかわらず、サイト所有者はすぐに問題に気付かない可能性があります。.

トラフィックとSEOシグナル

最後に、改ざんはSEOや パフォーマンスに顕著な問題。オーガニックトラフィックの急激な減少は、検索エンジンが悪意のあるアクティビティを検出したことを示している可能性があります。

さらに、ページがインデックスから削除されたり、検索結果にサイトが安全でないことを示す警告が表示されたりする可能性があります。そのため、早期発見のためには、アナリティクスとサーチコンソールのアラートを監視することが不可欠です。.

迅速な解決策のためにWordPressサポートを雇う

WordPressサイトが改ざんされた場合、一刻を争う状況です。 プロのWordPressサポートを依頼することで 、被害を食い止め、サイトを迅速に復旧し、SEO対策やビジネスへの影響を最小限に抑えることができます。

専門家の介入の利点は次のとおりです。

- 攻撃ベクトルの迅速な特定

- データ損失のない安全なマルウェア除去

- クリーンなバックアップからの回復

- 再感染を防ぐための適切なセキュリティ強化

改ざんが再発した場合、バックアップが利用できない場合、またはサイトが機密性の高いユーザー データを扱っている場合は、専門家によるサポートが特に重要です。.

WordPressウェブサイト改ざんの一般的な原因

WordPressウェブサイトの改ざんの根本原因を理解することは、繰り返しの攻撃を防ぎ、サイト全体のセキュリティを強化するために不可欠です。ほとんどの場合、改ざんはランダムに発生するものではありません。.

攻撃者は、長い間放置されてきた既知の脆弱性を悪用します。これらの脆弱性を早期に特定することで、ウェブサイト所有者は深刻な被害が発生する前に是正措置を講じることができます。.

以下は、WordPress サイトの改ざんの最も一般的な原因であり、わかりやすく、防止するために簡単に説明されています。.

弱い、または再利用された管理者パスワード

攻撃者が最も頻繁に侵入するポイントの一つは、脆弱な管理者パスワードや使い回しされた管理者パスワードです。ログイン認証情報が容易に推測できたり、複数のプラットフォームで使い回しされていたりすると、ハッカーは ブルートフォース攻撃 やクレデンシャルスタッフィング攻撃によって不正アクセスを仕掛けられる可能性があります。

さらに、過去のデータ侵害でパスワードが漏洩した場合、攻撃者は明確な警告をトリガーすることなく既にアクセスできる可能性があります。したがって、すべての管理者アカウントに強力で一意のパスワードを強制することは、基本的なセキュリティ要件です。.

古くなったWordPressコア、プラグイン、テーマ

改ざんのもう一つの大きな原因は、古いソフトウェアです。WordPressのコア、プラグイン、テーマには、 を修正するためのセキュリティパッチが 。

しかし、アップデートが遅れたり無視されたりすると、攻撃者は公開されている脆弱性を悪用して悪意のあるコードを挿入したり、サイトのコンテンツを改ざんしたりする可能性があります。その結果、 評判の良いプラグイン 、最新の状態に保たれていないとセキュリティリスクになる可能性があります。

無効化または海賊版のプラグインとテーマ

無効化されたプラグインやテーマは費用対効果が高いように見えるかもしれませんが、マルウェアやバックドアが潜んでいることがよくあります。多くの場合、攻撃者はコード内に悪意のあるペイロードを埋め込んだ海賊版ソフトウェアを意図的に配布します。.

そのため、このような テーマ やプラグインをインストールすると、WordPressサイトが即座に侵害され、改ざん、リダイレクト、データ盗難などの被害を受ける可能性があります。信頼できるソースからライセンス供与されたソフトウェアを使用することで、こうしたリスクは大幅に軽減されます。

安全でないファイル権限

ファイルやディレクトリの権限が適切でないと、WordPressサイトが改ざんされる危険性があります。権限のないユーザーがファイルに書き込み可能な場合、攻撃者はコアファイルの変更、スクリプトの挿入、コンテンツの置き換えなどを容易に行うことができます。.

例えば、777のような過度に許可された権限では、重要なファイルへの書き込みが誰でも可能になります。したがって、適切な権限設定を維持することは、WordPressの強化において重要な要素です。

公開された FTP またはデータベースの資格情報

FTP やデータベースの認証情報はしばしば見落とされがちですが、これらはウェブサイトのコアインフラストラクチャへの直接アクセス手段となります。これらの認証情報が漏洩したり、再利用されたり、安全でない方法で保存されたりすると、攻撃者はWordPressを完全に迂回してファイルやデータベースを直接改変することが可能になります。

その結果、管理者パスワードが安全であっても、改ざんが発生する可能性があります。認証情報のローテーションとアクセス制限は、重要な予防策です。.

セキュリティ監視やファイアウォール保護の欠如

最後に、積極的なセキュリティ監視が欠如しているため、攻撃を早期に検知・阻止することが困難になります。ファイアウォールや侵入検知システムがなければ、悪意のある活動が長期間にわたって検知されない可能性があります。

その結果、攻撃者は脆弱性を繰り返し悪用し、継続的な被害を引き起こす可能性があります。Webアプリケーションファイアウォール(WAF)とリアルタイム監視を導入することで、脅威の検出と対応が大幅に改善されます。.

WordPressの改ざんは、多くの場合、既知の脆弱性が長期間にわたって修正されないことが原因で発生します。これらの一般的な原因に積極的に対処することが、 将来の攻撃を防ぎ、安全なウェブサイトを維持する。

改ざんされた WordPress ウェブサイトを修復するにはどうすればいいですか?

WordPressの改ざんを修復するには、再感染を防ぐための体系的かつ慎重なアプローチが必要です。主な修復手順は次のとおりです。

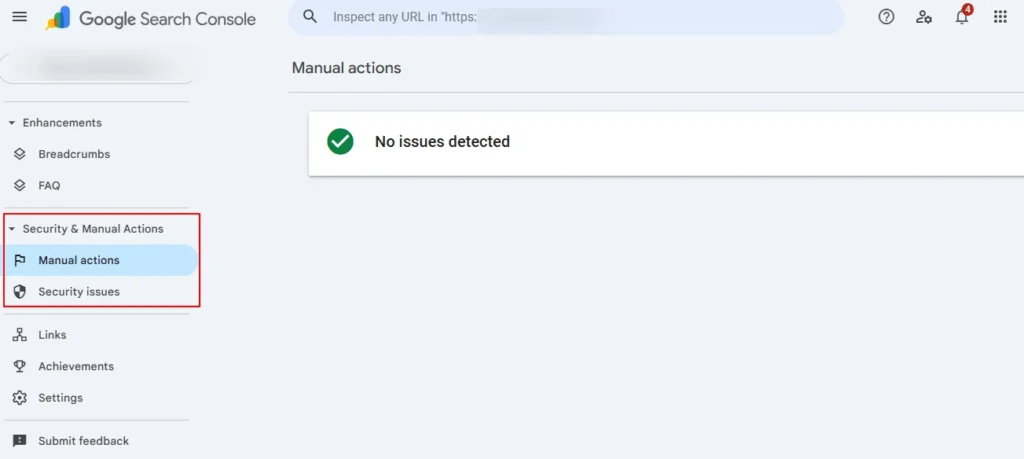

Google Search Console アラート(初回確認)

Google Search Consoleは 、WordPressサイトが侵害されたことを確認できる最初の信頼できる情報源となることがよくあります。多くの場合、Googleはサイト所有者が目に見える問題に気付く前に悪意のあるアクティビティを検出します。そのため、改ざんが疑われる場合は、Search Consoleのアラートを確認することが最初のステップです。

- セキュリティ問題レポートを確認する:まず、Google Search Console の「セキュリティ問題」セクションを開きます。ここでは、クロール中に検出されたマルウェア、ハッキングされたコンテンツ、スパムインジェクションが Google によってフラグ付けされます。

- 影響を受けるURLを特定する:レポートに記載されているすべての影響を受けるURLを慎重に特定し、コピーしてください。これらのURLはクリーンアッププロセスのガイドとなり、感染したページを見逃さないようにするのに役立ちます。

- 警告の種類に注意してください:問題がマルウェア、スパム、ハッキングされたコンテンツのいずれであるかをメモしてください。それぞれに若干異なるクリーンアップ方法が必要です。

- レビュー前にクリーンアップを計画する:重要なのは、改善が完了するまでレビューを依頼しないことです。時期尚早のレビューを提出すると、信頼の回復が遅れる可能性があります。

ハッキングされたウェブサイトへの即時対応

改ざんが確認された場合は、さらなる被害を最小限に抑えるために、迅速な対応が不可欠です。迅速な対応は、データの損失、 SEOペナルティ、再感染を防ぐのに役立ちます。

まず、サイトへのパブリックアクセスを一時的にブロックします。これにより、ユーザーと検索エンジンが悪意のあるコンテンツにアクセスするのを防ぎます。同時に、脆弱なプラグインや公開された管理パネルなど、侵害されたエントリポイントを無効化します。.

ただし、ファイルをすぐに上書きすることは避けてください。ログ、タイムスタンプ、ファイルの状態を保存することは、侵害の発生状況を特定し、 将来のインシデントを防ぐ。

サイトへのアクセスとログイン資格情報を確認する

封じ込め後、攻撃者がシステムから完全に排除されていることを確認するために、アクセス制御を見直す必要があります。そのためには、以下の手順に従ってください。

- 安全な管理者アクセス:安全で信頼できるIPアドレスからWordPress管理ダッシュボードへのログインを試行してください。アクセスに失敗した場合、認証情報がすでに侵害されている可能性があります。

- 管理者ユーザーの確認:次に、

wp_usersテーブルを直接確認し、すべての管理者アカウントが正当なものであることを確認します。攻撃者は、永続的なアクセスのために、非表示の管理者ユーザーを作成することがよくあります。

最後に、権限のないユーザーを削除し、管理者、編集者、投稿者の役割を含むすべての侵害されたパスワードを直ちにリセットします。.

サイトをメンテナンスモードにする

クリーンアップを開始する前に、さらなる悪用を避けるために、サイトを制御されたオフライン状態にする必要があります。.

メンテナンスモードページを有効にして、サイトが一時的に利用できないことを訪問者に通知します。同時に、クリーンアップ中に検索エンジンが感染したページをインデックスしないように、no-indexディレクティブを適用します。

この制御された環境により、修復作業によって新たな脆弱性が導入されることが防止されます。.

ホスティングプロバイダーにお問い合わせください

ホスティングプロバイダーは、特にサーバーレベルでのインシデント対応において重要な役割を果たします。そのため、セキュリティ侵害が発生した場合は、直ちにホスティングサポートにご連絡ください。ほとんどのプロバイダーには、不正行為対策やセキュリティ対策に特化したチームがあります。

また、攻撃経路の追跡に役立つよう、生のアクセスログ、 エラーログ、サーバーログの提供を要請してください。最後に、サイトが共有ホスティングを利用している場合は、サイト間の感染を防ぐため、一時的なアカウント分離を要請してください。

現在の状態をバックアップする(クリーニング前)

サイトが侵害された場合でも、調査と復旧のためにバックアップを作成することが不可欠です。.

- 現在の状態を保持するには、SFTP 経由ですべての Web サイト ファイルをダウンロードします。.

- 完全な WordPress データベース。

さらに、後でフォレンジック分析を行うために、サーバーとアクセス ログをアーカイブします。.

クリーンなバックアップから復元する(利用可能な場合)

クリーンなバックアップが存在する場合、復元によって復旧速度が大幅に向上します。まずは以下の手順を実行してください。

- バックアップが侵害前のものであることを確認してください。感染したバックアップを復元すると、マルウェアが再び侵入する可能性があります。.

- まずはステージング環境にのみバックアップを復元してください。これにより、本番サイトに影響を与えずにテストを行うことができます。

公開する前に、復元したサイトをスキャンして、隠れた脅威がないかテストします。.

アクセスをロックダウンし、ブルートフォース攻撃を防止

復旧作業が始まったら、再発攻撃を阻止するためにアクセス強化が不可欠です。まずは以下の手順で行います。

- すべてのユーザー ロールにわたって強力で一意のパスワードを適用します。.

- すべての管理者アカウントに対して多要素認証を有効にして、セキュリティをさらに強化します。.

最後に、使用されていない管理者アカウントを取り消し、 wp-config.php でWordPress SALT を再生成して古いセッションを無効にします。

ログインを強化しアクセスを監視する

認証情報の保護に加え、ログイン行動を監視して攻撃を早期に検知・阻止することも同様に重要です。ブルートフォース攻撃はWordPressのログインページを標的とすることが多いため、プロアクティブな対策が不可欠です。.

- 信頼性の高いログインレート制限プラグインやセキュリティプラグインをインストールし、一定時間内のログイン試行回数を制限します。これにより、自動化されたブルートフォース攻撃の成功率が大幅に低下します。.

- ログイン試行が複数回失敗した場合、自動的にIPをブロックするよう設定します。これにより、疑わしいソースからのログインページへの繰り返しアクセスを防ぐことができます。.

最後に、失敗したログイン ログを毎日確認して、異常なパターンや繰り返しのアクセス試行を特定し、攻撃が拡大する前に対応できるようにします。.

漏洩したパスワードと認証情報に対処する

WordPress サイトが侵害されると、漏洩したパスワードと資格情報に対処することが重要な優先事項になります。

- まず、影響を受けるすべてのユーザーのパスワードを強制的にリセットします。特に、昇格された権限を持つ管理者と編集者には注意してください。.

- 次に、公開された電子メール アドレスとログイン資格情報を既知の侵害データベースと照合し、以前に侵害されたアカウントを特定します。.

- さらに、FTP、データベース、ホスティング コントロール パネルのパスワードをローテーションして、盗まれたアクセスを直ちに無効にします。.

最後に、構成ファイルとサーバー設定を確認し、保護されていないファイルや古い構成から保存されている資格情報を削除して、攻撃者が古い認証データを再利用できないようにします。.

プラグインとテーマを更新してクリーンアップする

WordPress コンポーネントを最新の状態に保つことは、攻撃者が一般的に悪用するセキュリティ上の脆弱性を解消するために不可欠です。

- まず、WordPress コアを最新の安定バージョンに更新して、重要なセキュリティ パッチが適用されていることを確認します。.

- 次に、インストールされているすべての プラグイン とテーマを更新します。古い拡張機能には既知のセキュリティ上の欠陥が含まれていることが多いためです。

- 同時に、使用されていない、古くなった、または放棄されたプラグインやテーマを削除して、全体的な攻撃対象領域を減らします。.

最後に、無効化された拡張機能や海賊版の拡張機能は完全に削除します。これらの拡張機能には、サイトを再感染させる可能性のある隠れたマルウェアやバックドアが含まれていることが多いためです。.

マルウェアの監査プラグインとテーマ

プラグインとテーマを マルウェア 、自動スキャンで見逃される可能性のある脅威を特定するのに役立ちます。

- 不正な変更を検出するには、まずアクティブなテーマ ファイルを公式ソースのクリーンなオリジナルと比較します。.

- 次に、 プラグイン ディレクトリをスキャンして、挿入されたコードを示している可能性のある、見慣れない、または最近変更された PHP ファイルを探します。

- さらに、マルウェアを隠すためによく使用される難読化されたコード、エンコードされた文字列、または疑わしいファイル名を探します。.

侵害が検出された場合は、検証済みのベンダーからの影響を受けるプラグインまたはテーマを置き換えるか再インストールしてください。.

ファイルをスキャンして隠されたバックドアを削除する

クリーンアップ後に攻撃者が再度アクセスできないようにするには、Web サイトのファイルをスキャンすることが重要です。.

- まず、 完全なマルウェア スキャンを実行し 、既知の脅威を特定します。

- 次に、wp-content および uploads ディレクトリで、バックドアとしてよく使用される不正な PHP ファイルを手動で検索します。.

- さらに、.htaccess およびサーバー構成ファイルで、悪意のあるリダイレクトや挿入されたルールがないか確認します。.

最後に、すべての隠されたバックドアを削除して、永続的なアクセス ポイントを完全に排除します。.

ファイルのアップロードと権限を確認する

ファイルのアップロードと権限を適切に管理することで、悪意のあるファイルが実行されるリスクが軽減されます。.

- 攻撃者が有害なスクリプトをアップロードするのを防ぐために、許可されるファイルの種類を制限します。.

- 不正アクセスを制限し、 WordPress セキュリティ標準に従って正しいファイルとディレクトリの権限を適用します。

さらに、さらに分析するために疑わしいアップロード ファイルを特定して隔離し、可能な限りアップロード ディレクトリでの PHP 実行を無効にします。.

WordPressデータベースをクリーンアップする

WordPress データベースのクリーニングが 不可欠です。

- すべてのデータベース テーブルをスキャンして、挿入されたスクリプト、悪意のあるリンク、または疑わしいコンテンツがないか調べます。.

- 不正な管理者ユーザー、不明なオプション、攻撃者によって作成された不正な cron ジョブを削除します。.

さらに、感染した投稿、ページ、ウィジェット コンテンツをクリーンアップし、修復後に検証済みのクリーンなデータベース バックアップをエクスポートします。.

ライブサイトを再スキャンし、Google Search Console を使用する

クリーンアップ後、ライブサイトを再スキャンすると、すべてのセキュリティ脅威が完全に削除されたことが確認されます。.

- まず、外部のマルウェア スキャンを実行して、Web サイトがクリーンであることを確認します。.

- 次に、以前影響を受けたすべての URL を再スキャンして、悪意のあるコンテンツが含まれていないことを確認します。.

- 確認したら、クリーンアップしたページを Google Search Console に送信してレビューを受けます。.

すべての警告が解消され、信頼が回復されるまで、セキュリティ問題レポートを注意深く監視し続けます。

ウェブサイトを復旧して再開する

問題が再発しないように、Web サイトを慎重に復旧して再起動することが重要です。.

- まず、クリーンなファイルを安全なステージング環境からライブサイトに再アップロードします。.

- 最終的な機能とセキュリティのテストが完了した後にのみ、メンテナンス モードを無効にしてください。.

- 次に、サーバー、プラグイン、 CDN の キャッシュをクリアして、訪問者がクリーンなコンテンツを受け取るようにします。

最後に、初期の再起動期間中にトラフィック パターンとアクセス ログを注意深く監視し、疑わしいアクティビティを早期に検出します。.

WordPress の改ざんを長期的に防止するにはどうすればよいでしょうか?

実証済みのベストプラクティスに従うことで、サイト所有者は将来の改ざんのリスクを大幅に低減し、長期的な安定性を維持できます。.

- Webアプリケーションファイアウォール(WAF)を有効にして 、悪意のあるトラフィックがウェブサイトに到達する前にフィルタリングします。WAFは、SQLインジェクション、 クロスサイトスクリプティング、ブルートフォース攻撃などの一般的な攻撃をブロックし、重要な第一線での防御を提供します。

- 次に、 認証を強化します 。さらに、 二要素認証を で、資格情報が漏洩した場合でもセキュリティをさらに強化できます。

- 同様に重要なのは、 管理者権限を 本当に必要なユーザーのみに制限することです。ユーザーアカウントを定期的に確認し、使用されていない、または非アクティブなアクセスを削除することで、潜在的な侵入経路を減らします。

- さらに、WordPressのコア、プラグイン、テーマは常に最新の状態に保ってください。 アップデートに は、攻撃者が積極的に悪用する既知の脆弱性を修正するセキュリティパッチが含まれることがよくあります。

最後に、 スケジュールされたマルウェア スキャンを実行して 問題を早期に検出し、オフサイト バックアップを定期的に維持して、インシデントが発生した場合に迅速な復旧を確実に行えるようにします。

継続的な監視と定期的な セキュリティ監査により 、将来的な改ざんの可能性がさらに低減されます。

結論

WordPress ウェブサイトの改ざんは、単なる見た目の問題ではありません。トラフィック、ランキング、ブランドの信頼性に影響を及ぼす可能性のある深刻なセキュリティ インシデントです。.

完全な回復と再発防止には、迅速な対応、適切なクリーンアップ、長期的なセキュリティ強化が不可欠です。.

社内で処理する場合でも、 プロの WordPress サポート、プロアクティブなセキュリティ戦略が改ざん攻撃に対する最も効果的な防御策となります。

ウェブサイトの改ざんに関するよくある質問

WP サイトは通常どのようにして侵害されるのでしょうか?

WordPress サイトは、脆弱なパスワード、古いテーマやプラグイン、攻撃者が Web サイトを改ざんしたりデータを盗んだりするために悪用する既知のセキュリティ上の欠陥などのセキュリティ上の欠陥により、侵害されることがよくあります。.

ハッキングされたサイトの回復に Web セキュリティが重要なのはなぜですか?

ハッキングされたサイトでは機密データや感染したファイルが公開されたり、企業のオンライン業務に影響を与えたり、デジタルストアの信頼を損なう可能性のあるデータ侵害の可能性が示唆される可能性があるため、Web セキュリティは不可欠です。.

パスワードは WordPress ウェブサイトのセキュリティにどのような影響を与えますか?

脆弱なユーザー パスワード、パスワードの組み合わせの再利用、強力なパスワードの欠如により、技術的な専門知識がほとんどない攻撃者が セキュリティ対策を 、不正アクセスを実行できるようになります。

WordPress の改ざんは顧客の信頼に影響を与える可能性がありますか?

はい、改ざんされたサイトはネットワーク セキュリティが弱いことを示し、特にSSL 証明書で保護されている機密データや支払いが危険にさらされていると考える顧客の場合、信頼性の喪失につながる可能性があります。

再感染を防ぐための長期的な対策は何ですか?

セキュリティのベストプラクティスに従い、脆弱性を定期的に修正し、感染したファイルを監視し、 WordPress セキュリティを サイト管理の重要なコンポーネントとして扱うことで、繰り返し攻撃を受けるリスクを軽減できます。