ウェブサイトへの攻撃は、もはや一部の不運なサイトに発生する稀な技術的インシデントではありません。あらゆる規模の企業に影響を与える日常的な出来事です。eコマースストアや 会員制ウェブサイト 、代理店のポートフォリオや企業プラットフォームまで、もはや目に見えないサイトなどありません。自動ボットは毎秒ウェブをスキャンし、古いプラグイン、脆弱なパスワード、公開されたAPI、不適切な設定のサーバーなどを探します。そして、もし発見すれば、数秒で攻撃を仕掛けます。

ここでファイアウォールが重要な防御線となります。しかし、多くの人はファイアウォールの選択は簡単な決断だと考えています。実際には、ファイアウォールには大きく異なる2つの種類があり、それぞれ動作も大きく異なります。クラウドファイアウォールとエンドポイントファイアウォールです。多くのウェブサイト運営者は、ファイアウォールが何を保護できるのか、何を保護できないのかを十分に理解せずに、どちらか一方を選んでいます。この比較は、両者を明確に理解し、ウェブサイトを適切に保護するのに役立ちます。

ファイアウォールはウェブサイトに対して実際に何を行うのでしょうか?

ファイアウォールは、ウェブサイトと受信トラフィック間のセキュリティチェックポイントとして機能します。すべてのアクセス、ログイン試行、フォームの送信、APIリクエストは、サーバーまたはアプリケーションに到達する前にセキュリティ検査を通過します。

現代のファイアウォールは、もはや基本的なIPアドレスだけをブロックするわけではありません。リクエストパターン、 ヘッダー、ペイロード、ログイン行動、既知の攻撃シグネチャ、そして異常な使用パターンを検査します。その役割は、ウェブサイトのソフトウェアに存在する脆弱性を悪用される前に、悪意のあるトラフィックを阻止することです。

ウェブサイトの所有者は、サーバーファイアウォール、アプリケーションファイアウォール、ネットワークファイアウォールを混同しがちです。クラウドファイアウォールは、トラフィックがサーバーに到達する前にネットワークエッジでトラフィックを保護します。エンドポイントファイアウォールは、トラフィックがウェブサイト環境に到達した後にウェブアプリケーションを保護します。どちらも目的は全く異なりますが、互いに補完し合っています。

階層型ファイアウォール保護でウェブサイトを保護

Seahawk の Web サイト ケア プランを通じて、クラウドとエンドポイントのファイアウォール設定、リアルタイム監視、更新、継続的なセキュリティ管理により WordPress サイトを保護します。

クラウドファイアウォールとは

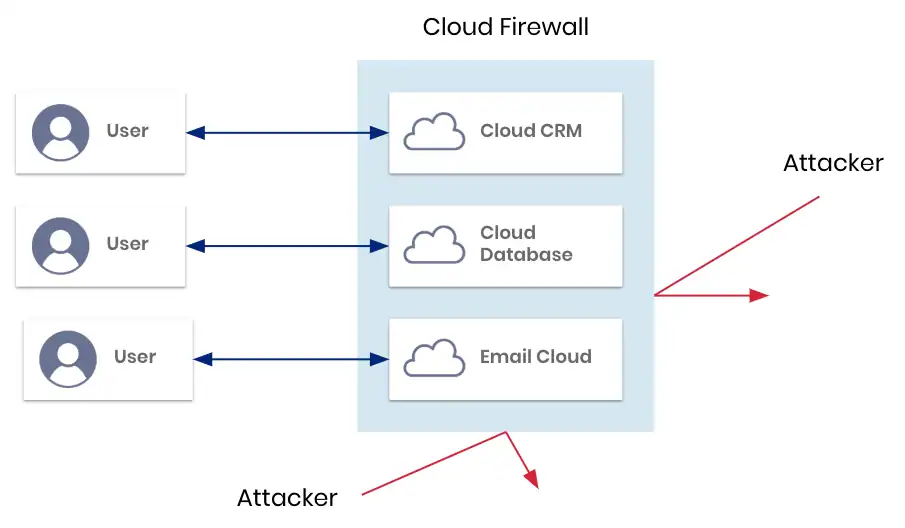

クラウドファイアウォールは、訪問者とウェブサイトサーバーの間で動作します。ユーザーがブラウザにドメインを入力すると、トラフィックはまずクラウドファイアウォールプロバイダーのネットワークにルーティングされます。ファイアウォールはトラフィックをリアルタイムで検査します。リクエストが正当なものであると判断された場合は、サーバーに渡されるか、キャッシュされたコンテンツから直接提供される場合もあります。リクエストが悪意のあるものだった場合、ホスティング環境に到達する前にブロックされます。

クラウドファイアウォールは、グローバルトラフィック分析に大きく依存しています。多数のウェブサイトにわたる膨大な量のリクエストを一度に監視します。これにより、大規模なボット活動、ブルートフォース攻撃、分散型サービス拒否攻撃を非常に効率的に検出できます。

ほとんどのクラウドファイアウォールは、リバースプロキシや コンテンツ配信 レイヤーとしても機能します。つまり、 ウェブサイトの速度を向上させる 。

クラウドファイアウォールがトラフィックを検査する方法

クラウドファイアウォールは、IPレピュテーション、地理的な発信元、異常なリクエスト頻度、攻撃シグネチャ、異常なブラウジング行動を分析します。また、レート制限とボット検出ルールを適用することで、自動攻撃によるウェブサイトへの過剰なアクセスを防ぎます。

クラウドファイアウォールを使用する主なメリット

クラウド ファイアウォールは、サーバーに過負荷をかける可能性のある大量の攻撃から Web サイトを保護するのに優れています。

最大のメリットの一つは、大規模なサービス拒否攻撃からの保護です。数千もの悪意のあるリクエストが一度にウェブサイトを狙った場合でも、クラウドファイアウォールが負荷を吸収し、サーバーに到達する前に攻撃を阻止します。

クラウドファイアウォールは、サーバーリソースの使用量削減にも役立ちます。クラウドファイアウォールは、ホスティング環境に到達する前に不正なトラフィックをフィルタリングするため、サーバーのCPUとメモリの使用量を削減できます。これにより、攻撃が試みられている場合でも、稼働時間とパフォーマンスを維持できます。

もう一つのメリットは、グローバルなキャッシュとコンテンツ配信です。多くのクラウドファイアウォールは、 ウェブサイトのキャッシュバージョンを 世界中のサーバーに保存します。訪問者はより速くコンテンツを受信し、サーバーが直接処理するリクエスト数も減少します。

クラウドファイアウォールは導入も非常に簡単です。ほとんどの場合、DNSの変更のみで設定できます。そのため、ウェブサイトのコードを変更せずに基本的な保護を実現したいサイト所有者に人気があります。

クラウドファイアウォール保護の限界

把握できません コンテンツ管理システム、プラグイン、データベース、ユーザー権限の仕組みを

これは、攻撃が特定のソフトウェアの脆弱性を標的とする場合に問題となります。例えば、悪意のあるリクエストがクラウドファイアウォールでは正常に見えるものの、実際には WordPress プラグインの既知の脆弱性を悪用している場合があります。クラウドファイアウォールはウェブサイトのソフトウェアのコンテキストを理解できないため、このリクエストを通過させてしまうことがよくあります。

クラウドファイアウォールは、直接IPアクセスによってバイパスされる可能性もあります。攻撃者がサーバーのIPアドレスを発見した場合、ファイアウォールを通過せずにサイトに直接アクセスされる可能性があります。

もう一つのリスクは、ファイアウォールプロバイダーの稼働時間への依存です。クラウドサービスにダウンタイムが発生すると、ホスティングサーバーに問題がなくてもウェブサイトにアクセスできなくなる可能性があります。

エンドポイントファイアウォールとは

エンドポイントファイアウォールは、ウェブサイト環境内で直接実行されます。アプリケーションレベルでインストールされ、サーバーおよびコンテンツ管理システム内で動作します。ウェブサイトの構築方法、リクエストの処理方法、ユーザーがシステムとどのようにやり取りするかを把握します。

エンドポイントファイアウォールは内部的に動作するため、トラフィックがウェブサイトに到達した後に発生するすべての事象を把握します。ログインユーザー、ユーザーロール、プラグインの機能、ファイルアクセスの試行、データベースクエリなどを把握します。.

この詳細な可視性により、ネットワークレベルでは検出できない攻撃もブロックできます。多くの高度な攻撃は、アプリケーションロジックに到達して初めて検出されます。

エンドポイントファイアウォールがどのように行動を監視するか

エンドポイント ファイアウォールは、プラグインの脆弱性に対して受信リクエストを検査し、ファイルの変更を監視し、不正なコード挿入を検出し、リアルタイムの攻撃シグネチャと動作分析に基づいて疑わしい動作をブロックします。

エンドポイントファイアウォールを使用する主な利点

エンドポイントファイアウォールは、標的型アプリケーションレベルの攻撃に対する保護に優れています。脆弱なプラグイン、テーマ、コアファイルを標的としたエクスプロイトをブロックするのに非常に効果的です。

エンドポイントファイアウォールはユーザー権限を認識するため、誤検知を大幅に削減します。一般的なネットワークルールの場合ほど、正当な管理者アクティビティが誤ってブロックされることは少なくなります。

多くのエンドポイントファイアウォールは、侵入検知および侵入防止機能も備えています。これらの機能は、異常なファイル変更、バックドアの作成、マルウェアのアップロード、権限昇格の試みなどを検出します。

エンドポイントファイアウォールは、外部サービスに障害が発生した場合でもサイトを保護し続けます。グローバルネットワークに依存しません。

また、すべてのトラフィックが到着した後に Web サイト自体の内部で動作するため、直接 IP アクセスによってバイパスすることもできません。

エンドポイントファイアウォール保護の制限

エンドポイントファイアウォールは、お客様のサーバーリソースを使用します。ウェブサイトに到達するすべてのリクエストは、ローカルで分析される必要があります。 トラフィックの多いサイト、この検査によりCPUとメモリの使用量が増加します。適切な最適化が行われていない場合、ウェブサイトの速度に影響を与える可能性があります。

エンドポイントファイアウォールは、大規模なネットワークフラッドを吸収するように設計されていません。サービス拒否攻撃によってサーバーが数百万件ものリクエストに圧倒された場合、エンドポイントファイアウォールは帯域幅の枯渇を防ぐことができません。

また、効果を維持するには適切な設定と定期的なアップデートが必要です。ルールが古くなると、新たな脆弱性がすぐに検出されない可能性があります。

エンドポイントファイアウォールとクラウドファイアウォールの比較

この比較表では、エンドポイントファイアウォールとクラウドファイアウォールのトラフィック処理、可視性、攻撃範囲、パフォーマンスへの影響、信頼性の違いを詳細に分析しています。これにより、各セキュリティ層の優れた点と劣る点を迅速に把握できます。

トラフィックフィルタリングの場所

クラウドファイアウォールは、トラフィックがサーバーに到達する前にフィルタリングします。ネットワークエッジで脅威をブロックする外部ゲートキーパーとして機能します。これにより、ホスティング環境が大量の悪意のあるリクエストにさらされることはありません。特に、自動スキャンやブルートフォース攻撃を早期に阻止するのに効果的です。

エンドポイントファイアウォールは、ウェブサイトに到達したトラフィックをフィルタリングします。アプリケーション環境内のリクエストを検査することで、ユーザーがサイト内で実際に何をしようとしているかを分析できます。アプリケーションロジックが動作を開始して初めて明らかになる攻撃も検出できます。

ウェブサイトの行動の可視性

クラウドファイアウォールは、ウェブサイトのソフトウェアがどのように動作するかを理解していません。トラフィックパターンのみに依存しています。ネットワークレベルでは正当な管理者のアクションと悪意のあるリクエストが類似している場合、それらを区別することはできません。そのため、複雑なソフトウェアによる攻撃を阻止する能力が制限されます。

エンドポイントファイアウォールは、CMS、プラグイン、ユーザー、バックエンドシステムの動作を理解しています。ユーザーロール、認証ステータス、リクエストがファイルやデータベースとどのようにやり取りするかを把握できます。この深い理解により、一般的なトラフィックルールを回避する攻撃を阻止できます。

プラグインとテーマの脆弱性に対する保護

クラウドファイアウォールは、ソフトウェア固有の脆弱性に対する保護が限定的です。主に既知の攻撃シグネチャと疑わしいトラフィックタイプをブロックします。新しいゼロデイプラグインエクスプロイトは、ネットワークレベルでは気づかれずに通過してしまうことがよくあります。

エンドポイントファイアウォールは、プラグインの挙動を直接監視し、アプリケーション層でのエクスプロイトの試みをブロックします。異常なファイル変更、悪意のあるペイロード、不正な関数呼び出しをリアルタイムで検出します。これにより、CMS特有の攻撃に対して、はるかに高い効果を発揮します。

DDoS緩和機能

クラウドファイアウォールは、大量のトラフィックの急増を吸収することで、分散型サービス拒否攻撃(DDoS)を阻止するのに非常に効果的です。グローバルインフラストラクチャは、サーバーに影響を与えることなく、突発的なトラフィックの急増に対応できるように構築されています。 帯域幅 が枯渇する前に、レート制限を行い、悪意のある接続を破棄できます。

エンドポイントファイアウォールは、大量のトラフィックフラッドに対処するように設計されていません。トラフィックはまずサーバーに到達する必要があるため、ファイアウォールが対応するまでに帯域幅とシステムリソースが逼迫する可能性があります。そのため、エンドポイントファイアウォールは主要なDDoS防御層としては適していません。

サーバーリソースの使用状況

クラウドファイアウォールは、悪意のあるリクエストがホスティング環境に到達する前にブロックすることで、サーバーの負荷を軽減します。サーバーはクリーンなトラフィックのみを処理するため、攻撃を受けた際の安定性が向上します。また、トラフィックが多い時間帯でも安定したサイトパフォーマンスを維持できます。

エンドポイントファイアウォールは、各リクエストがローカルで分析されるため、サーバーの処理負荷を増加させます。この検査は、ホスティングサーバーのCPUとメモリリソースを消費します。トラフィックの多いウェブサイトでは、セキュリティと速度のバランスをとるために、パフォーマンスの最適化が重要になります。

バイパスリスク

DNSルーティングやオリジンサーバーの設定が露出している場合、攻撃者は直接IPアクセスによってクラウドファイアウォールを回避できます。これにより、悪意のあるトラフィックがファイアウォールを通過せずにサーバーに到達できるようになります。そのため、適切なサーバーの強化とIP制限が不可欠です。

エンドポイントファイアウォールはウェブサイト環境内で実行されるため、バイパスできません。アプリケーションに到達するすべてのリクエストは、その到達方法に関わらず、ファイアウォールロジックを通過する必要があります。そのため、内部からの攻撃による検出回避ははるかに困難になります。

サードパーティの可用性への依存

クラウドファイアウォールは、サービスプロバイダーの稼働率に完全に依存します。プロバイダーに障害やネットワーク障害が発生した場合、ホスティングサーバーが正常に稼働していてもウェブサイトにアクセスできなくなる可能性があります。可用性は、ファイアウォールベンダーの信頼性に直接左右されます。

エンドポイントファイアウォールは、外部サービスが利用できなくなっても機能し続けます。セキュリティルールはサーバー内でアクティブなままであり、ホスティングインフラストラクチャが安定している限り、ウェブサイトはオンラインのままです。

誤検知の処理

クラウドファイアウォールは、一般的なネットワークルールにより、正当なトラフィックをブロックすることがあります。これらのルールは、大規模なグローバルトラフィックパターンを想定して構築されているため、通常のユーザー行動を不審な行動と誤認する可能性があります。その結果、顧客がブロックされたり、連携が中断されたりする可能性があります。

エンドポイントファイアウォールはアプリケーションのコンテキストを理解するため、誤検知が少なくなります。実際の攻撃と通常の管理者アクション(ユーザーログインやプラグイン操作など)を、より高い精度で区別できます。

インストールとセットアップの複雑さ

クラウドファイアウォールはDNS設定を使用して簡単に導入できます。多くの場合、ネームサーバーの変更とダッシュボード内でのセキュリティルールの選択のみで設定できます。そのため、最小限の技術的労力で迅速に保護を実現できるため、魅力的です。

エンドポイントファイアウォールはウェブサイトに直接インストールする必要があり、管理者は正しく設定する必要があります。CMS環境と統合されるため、パフォーマンスに影響を与えずに強力なセキュリティを維持するには、適切な最適化が必要です。

ファイアウォールを1つだけ使用するとセキュリティギャップが生じる理由

現代のサイバー攻撃は、単一の手法で行われることはほとんどありません。攻撃者は、ネットワークスキャン、ブルートフォース攻撃、APIの悪用、プラグインの悪用、マルウェアのアップロードなどを、単一の攻撃キャンペーンで組み合わせます。ファイアウォールを1種類だけ使用すると、攻撃者が積極的に悪用する盲点が生まれます。

クラウドファイアウォールのみで保護されているサイトは、内部ソフトウェアの脆弱性に対して脆弱なままです。エンドポイントファイアウォールのみで保護されているサイトは、ファイアウォールが応答する前にサーバーをオフラインにする可能性のあるトラフィックフラッドに対して脆弱なままです。

階層型ファイアウォールセキュリティが最善の戦略である理由

階層型セキュリティは、多層防御の原則を適用します。クラウドファイアウォールは、トラフィックフィルタリング、ボット対策、サービス拒否攻撃対策を担当します。エンドポイントファイアウォールは、アプリケーションに到達するものを検査し、内部からの攻撃をブロックします。

この二層構造のアプローチにより、単一の障害点によってウェブサイトが無防備になることがなくなり、攻撃キャンペーン中のダウンタイム発生の可能性も低減します。

WordPressウェブサイトに最適なファイアウォール設定

WordPressは 何百万ものウェブサイトを支えていますが、同時に最も多くの自動攻撃の標的にもなっています。プラグインの脆弱性、古いテーマ、脆弱な管理者パスワード、そして公開されたREST APIなどが、WordPressを頻繁な標的にしています。

クラウドファイアウォールは、WordPressをトラフィックフラッドやボット攻撃から保護します。エンドポイントファイアウォールは、悪意のあるプラグインの悪用、ファイル変更の試み、管理者の乗っ取り攻撃をブロックします。

この組み合わせにより、完全な周囲と内部の保護が実現します。

クラウドファイアウォールのみを使用する場合

パフォーマンスと基本的なトラフィック フィルタリングが主な懸念事項であり、内部の攻撃対象領域が最小限であるシナリオでは、クラウド ファイアウォールのみを選択するのが適しています。

- られた静的ウェブサイトは、 クラウドファイアウォールの恩恵を受けます。なぜなら、脅威の多くは標的型攻撃ではなく、自動化されたボットから発生するからです。データベースとのやり取りや管理者の作業がないため、ネットワークレベルのフィルタリングで十分な場合が多いです。

- 初期段階の情報 ウェブサイトでは、クラウドファイアウォールを活用することで、社内セキュリティツールのオーバーヘッドなしに、一般的なスキャンやブルートフォース攻撃をブロックできます。これにより、プロジェクトが発展途上にある間もセキュリティをシンプルに保つことができます。

- ランディングページは の 、保護すべきログインシステムや機密性の高いバックエンドプロセスがないため、理想的な選択肢です。クラウドファイアウォールは、ボットトラフィックや偽のフォーム送信をエッジで効率的に阻止します。

- 少なく、デジタルフットプリントが小さいプロジェクト では、コストと複雑さを抑えながら、軽量なセキュリティレイヤーとしてクラウド保護を安全に利用できます。これらのサイトは通常、標的型攻撃ではなく、機会主義的な攻撃に直面します。

エンドポイントファイアウォールのみを使用する場合

制限されたトラフィック ソースと認証されたユーザーによって外部への露出が制限される、制御された環境ではエンドポイント ファイアウォールのみを使用してください。

- プライベートなイントラネットシステムは、 組織内で運用されている

- のある認証ポータルでは 、ユーザーの行動を詳細に検査する必要がありますが、エンドポイントファイアウォールはネットワークレベルのフィルターよりもはるかに優れた処理能力を備えています。ログイン済みのユーザーであっても、異常なアクティビティを検出できます。

- の背後にある内部アプリケーションは パブリックスキャンから隠蔽されているため、内部アプリケーションセキュリティが主要な保護層となります。エンドポイントファイアウォールは、権限昇格や内部不正使用から保護します。

- 露出度の低いウェブサイトで は、エンドポイントファイアウォールを活用して不正なアクションをブロックすることで、外部トラフィックフィルタリングの必要性を回避できます。このような環境では、公開されている脅威の軽減よりも内部アクセス制御を優先します。

成長中の企業の多くが両方を使うべき理由

成長を続ける企業は、デジタルフットプリントの拡大に伴い、外部からのトラフィックベースの攻撃と内部のソフトウェアレベルの脅威の両方に直面しています。クラウドとエンドポイントの両方のファイアウォールを活用することで、サイバー攻撃チェーンのあらゆる段階で完全な保護を確保できます。また、 エンドポイント脅威検出は、 個々のデバイスにおける不審なアクティビティの監視と対応に役立ちます。

- 支払いと個人データを扱う電子商取引ストア

- ユーザー生成コンテンツを備えた会員制ウェブサイト

- 代理店が管理するクライアントのウェブサイト

- トラフィックの多いブログやニュースプラットフォーム

これらのサイトはトラフィックベースの攻撃と内部からの攻撃の両方にさらされているため、二重の保護が必要です。

多くのウェブサイト運営者が見落としているセキュリティの盲点

多くの侵害は、明白な攻撃方法ではなく、小さな構成ミスによって発生します。

- パッチ未適用のプラグインは脆弱性を静かにさらす

- 複数のウェブサイトで再利用される脆弱な管理者認証情報

- 公開アクセス可能な ステージング環境

- レート制限のない公開APIエンドポイント

- 悪意のあるコードを挿入するサードパーティのスクリプト

ファイアウォールは役立ちますが、セキュリティは継続的なメンテナンスにも依存します。

最終判定:エンドポイントファイアウォール vs クラウドファイアウォール

本当の答えは、エンドポイントファイアウォールとクラウドファイアウォールのどちらかを選ぶことではありません。最も安全な戦略は、両方を併用することです。クラウドファイアウォールは、攻撃者がサーバーに影響を与える前に阻止します。エンドポイントファイアウォールは、アプリケーションレベルですり抜けてきた攻撃を阻止します。

1つのファイアウォールだけに頼ると、熟練した攻撃者が積極的に悪用する盲点が生まれます。階層型ファイアウォールアプローチは、重複した防御を構築することで、侵入リスク、ダウンタイム、データ盗難を大幅に軽減します。

ウェブサイトが収益、顧客データ、ブランドの信頼を支えるものなら、多層ファイアウォールセキュリティはもはやオプションではなく、必須です。

よくある質問

エンドポイント ファイアウォールとクラウド ファイアウォールの主な違いは何ですか?

クラウド ファイアウォールはネットワーク レベルで動作しますが、エンドポイント ファイアウォールは Web サイト アプリケーション内で動作します。

クラウド ファイアウォールはプラグインの脆弱性から保護しますか?

クラウド ファイアウォールはソフトウェア コンテキストがないため、プラグインのエクスプロイトに対する保護が限られています。

エンドポイント ファイアウォールは DDoS 攻撃を阻止できますか?

エンドポイント ファイアウォールは、大規模なトラフィック フラッドを吸収するように設計されていません。

両方のファイアウォールを使用すると費用がかかりますか?

階層化されたセキュリティは、通常、ハッキング事件からの復旧にかかるコストよりもはるかに低額です。

WordPress にはどのファイアウォールが適していますか?

WordPress は、クラウド ファイアウォールとエンドポイント ファイアウォールの両方を組み合わせることで最大のメリットを得られます。