WordPress è alla base di milioni di siti web e si basa in larga misura su azioni di amministratore autenticate, il che lo rende un bersaglio interessante per gli attacchi CSRF.

La Cross-Site Request Forgery è una vulnerabilità di sicurezza web che induce un utente connesso a eseguire azioni indesiderate su un sito web a sua insaputa. Nel contesto di WordPress, gli aggressori sfruttano le sessioni autenticate per attivare azioni come la modifica delle impostazioni, la creazione di utenti o la modifica dei contenuti.

Fortunatamente, diverse difese comprovate possono ridurre significativamente questo rischio. Questa guida illustra le principali misure di protezione, tra cui l'implementazione di token CSRF, la configurazione dei cookie SameSite, la protezione delle richieste AJAX e il test regolare del sito per garantire che queste misure di sicurezza rimangano efficaci.

TL:DR: Lista di controllo rapida per proteggere il tuo sito web

- La falsificazione delle richieste tra siti (Cross-Site Request Forgery) inganna il browser di un utente registrato inducendolo a eseguire azioni non autorizzate su un sito web.

- I siti creati su WordPress sono obiettivi comuni a causa delle sessioni di amministrazione autenticate, dei plugin e degli endpoint personalizzati.

- Le vulnerabilità più comuni includono token CSRF mancanti, endpoint AJAX non sicuri e cookie configurati in modo errato.

- Le difese più efficaci includono nonce WordPress, token anti-CSRF, intestazioni di richiesta sicure e impostazioni dei cookie SameSite.

- Scansioni di sicurezza regolari, controlli dei plugin e test manuali aiutano a rilevare tempestivamente le vulnerabilità.

- professionali Gli audit di sicurezza possono aiutare a identificare i rischi e a implementare una protezione efficace a lungo termine.

Perché gli attacchi CSRF sono importanti per WordPress?

Gli attacchi Cross-Site Request Forgery rappresentano un serio rischio per la sicurezza dei siti web creati su WordPress.

Poiché WordPress si basa in larga misura su sessioni utente autenticate, in particolare per amministratori ed editor, gli aggressori possono sfruttare queste sessioni per eseguire azioni non autorizzate.

Invece di rubare le credenziali di accesso, CSRF inganna il browser dell'utente connesso, inducendolo a inviare richieste dannose al sito. In assenza di adeguate protezioni, queste richieste possono eseguire modifiche critiche in background senza che l'utente se ne accorga.

Sfruttamento delle sessioni del browser autenticate

Gli attacchi CSRF sfruttano una sessione di accesso attiva. Quando un utente connesso visita una pagina dannosa, l'aggressore può inviare richieste al sito WordPress utilizzando i cookie di autenticazione esistenti dell'utente.

Di conseguenza, il sito web tratta la richiesta come legittima, consentendo all'aggressore di eseguire azioni come l'aggiornamento delle impostazioni o la modifica dei contenuti.

Plugin vulnerabili ed endpoint personalizzati

Molti siti web WordPress si basano su plugin di terze parti, temi personalizzatio endpoint API. Se questi componenti non implementano meccanismi di protezione CSRF, espandono la superficie di attacco.

e gestiti da agenzie, WordPress aziendali in cui sono comuni molteplici integrazioni e funzionalità personalizzate.

Modifiche non autorizzate senza furto di dati

A differenza di altri attacchi, CSRF non ruba necessariamente dati dal sito. Piuttosto, esegue azioni non autorizzate, come la creazione di nuovi account amministratore, la modifica delle impostazioni di configurazione o l'iniezione di script dannosi, all'insaputa dell'utente legittimo.

Come funziona un attacco CSRF su WordPress?

Un attacco Cross-Site Request Forgery (CSRF) manipola il browser di un utente attendibile per eseguire azioni indesiderate su un sito web.

Su piattaforme come WordPress, questo accade quando l'applicazione non riesce a distinguere tra azioni legittime dell'utente e richieste contraffatte.

Poiché il browser invia automaticamente cookie di autenticazione a ogni richiesta, gli aggressori possono sfruttare una sessione di accesso attiva per eseguire operazioni privilegiate all'insaputa dell'utente.

- Attirare l'utente verso una pagina dannosa: l'aggressore induce innanzitutto l'utente connesso a visitare una pagina web dannosa. Questa pagina potrebbe contenere moduli o script nascosti progettati per inviare richieste al sito WordPress di destinazione.

- Autenticazione automatica basata sui cookie: quando viene attivata la richiesta contraffatta, il browser include automaticamente i cookie di sessione dell'utente. Di conseguenza, il server WordPress elabora la richiesta come se fosse stata avviata dall'utente autenticato.

- CSRF nelle applicazioni a pagina singola: anche le moderne applicazioni a pagina singola possono essere vulnerabili. Se i token vengono esposti o vengono eseguiti script dannosi nel browser, gli aggressori possono attivare richieste AJAX non autorizzate che eseguono azioni per conto dell'utente.

Vulnerabilità CSRF comuni in WordPress

Le vulnerabilità di falsificazione delle richieste tra siti si verificano in genere quando le applicazioni non riescono a verificare se una richiesta proviene effettivamente da un'azione di un utente attendibile.

Nei siti web WordPress, queste debolezze spesso derivano da moduli, plugin, endpoint REST o gestori AJAX scarsamente protetti.

Pertanto, comprendere le vulnerabilità CSRF più comuni aiuta i proprietari e gli sviluppatori a implementare controlli di sicurezza più efficaci.

- Azioni di modifica dello stato tramite richieste GET: quando azioni critiche, come l'aggiornamento delle impostazioni o l'eliminazione di dati, vengono esposte tramite richieste GET, diventano facili bersagli per CSRF. Gli aggressori possono incorporare queste richieste in elementi come tag immagine o link nascosti, attivando automaticamente azioni quando un utente connesso visita una pagina dannosa.

- Token CSRF mancanti o errati: i moduli e gli endpoint API REST privi di token CSRF corretti non riescono a verificare l'autenticità della richiesta. Senza la convalida del token, il server non può confermare se la richiesta provenga da un'interazione utente legittima, consentendo agli aggressori di falsificare le richieste.

- Controlli cross-origin configurati in modo erratoeccessivamente permissive policy CORS o protezioni dei metadati di recupero mancanti possono consentire richieste cross-origin da siti dannosi. Questa configurazione errata aumenta la probabilità di sfruttamento di CSRF.

- Endpoint AJAX non sicuri: AJAX che accettano richieste senza verificare token o intestazioni di sicurezza personalizzate espongono funzionalità sensibili. Gli aggressori possono facilmente inviare richieste contraffatte a questi endpoint.

- Pratiche di sicurezza dei plugin deboli: i plugin che saltano la verifica nonce o riutilizzano token statici introducono vulnerabilità prevedibili, diventando un punto di ingresso comune per gli attacchi CSRF.

Assistenza per il sito web di Seahawk Media e sicurezza di WordPress

Proteggere i siti web WordPress dalle vulnerabilità richiede un monitoraggio proattivo, pratiche di sviluppo sicure e audit di sicurezza continui. Seahawk Media offre servizi completi di assistenza e sicurezza per siti web, progettati per salvaguardare i siti basati su WordPress.

Dalla manutenzione ordinaria al ripristino di emergenza, le nostre soluzioni aiutano aziende e agenzie a ridurre i rischi per la sicurezza, garantendo al contempo stabilità e prestazioni del sito.

Manutenzione del sito web gestita

Offriamo una manutenzione continua che include audit regolari di plugin e temi per identificare le vulnerabilità. Il nostro team verifica inoltre l'implementazione del nonce, garantisce il corretto utilizzo del token CSRF e configura i cookie SameSite per ridurre il rischio di sfruttamento delle richieste cross-site.

Riparazione e ripristino di siti hackerati

Se un sito viene compromesso, i nostri specialisti della sicurezza conducono un'analisi forense dettagliata per determinare la fonte dell'attacco. Il processo di ripristino include la rimozione del codice dannoso, la rotazione dei token compromessi, il rafforzamento dei meccanismi di autenticazione e la protezione degli endpoint vulnerabili per prevenire attacchi futuri.

Servizi di sicurezza White Label per agenzie

Le agenzie che gestiscono più siti WordPress possono sfruttare le soluzioni di sicurezza white-label di Seahawk. Questi servizi includono l'implementazione della protezione CSRF, audit di sicurezza di API ed endpoint e scansioni di vulnerabilità programmate per mantenere un elevato livello di sicurezza su tutti i siti web dei clienti.

Offriamo anche una consulenza gratuita per valutare potenziali vulnerabilità CSRF. Inoltre, consigliamo misure di rimedio pratiche, personalizzate per ogni ambiente WordPress.

Proteggi il tuo sito WordPress prima del prossimo attacco hacker

Proteggi il tuo sito con controlli di sicurezza svolti da esperti, correzioni delle vulnerabilità e monitoraggio proattivo. Identifica tempestivamente i rischi e proteggi il tuo sito, i tuoi utenti e i tuoi dati.

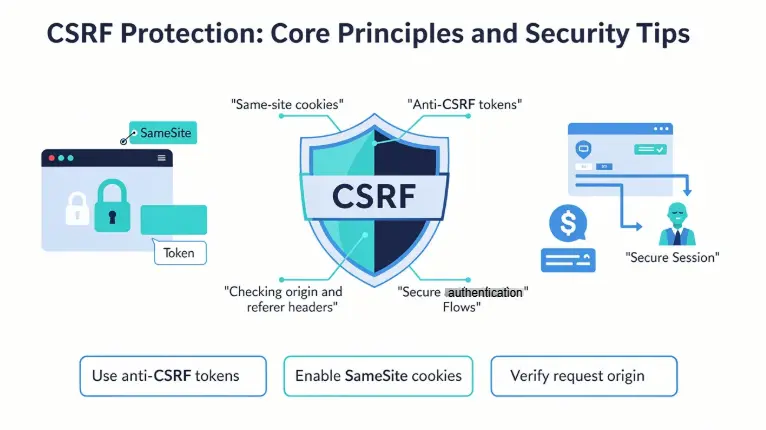

Protezione CSRF: principi fondamentali e suggerimenti sulla sicurezza

Per proteggere un sito WordPress da CSRF è necessaria una combinazione di pratiche di codifica sicure, un'adeguata convalida delle richieste e rigide protezioni a livello di browser.

I seguenti principi delineano le strategie più praticabili che sviluppatori e proprietari di siti dovrebbero seguire per salvaguardare gli ambienti WordPress.

Suggerimento 1: utilizzare token CSRF e nonce WordPress (token anti-CSRF)

Uno dei metodi più affidabili per prevenire gli attacchi CSRF è l'uso di token anti-CSRF.

Questi token sono valori univoci e imprevedibili generati dal server e incorporati in moduli o richieste. Quando la richiesta viene inviata, il server convalida il token per confermare che provenga dall'applicazione legittima.

- In WordPress, questo meccanismo è implementato tramite nonce, ovvero token di sicurezza progettati per verificare l'intento.

- Gli sviluppatori possono generare nonce utilizzando funzioni come

wp_create_nonce()e convalidarli conwp_verify_nonce().

- Questi token vengono solitamente aggiunti a moduli o URL che attivano azioni sensibili, come l'aggiornamento delle impostazioni, l'eliminazione di post o la gestione degli utenti.

Poiché ogni nonce ha una durata limitata ed è legato a un'azione specifica, gli aggressori non possono facilmente falsificare richieste valide da siti esterni.

Anche se una pagina dannosa tenta di inviare automaticamente un modulo, la richiesta fallirà se il token è mancante o non valido. È quindi necessario implementare un'adeguata verifica del nonce nei moduli di amministrazione, nelle pagine delle impostazioni dei plugin e nei flussi di lavoro personalizzati che modificano i dati.

Suggerimento 2: proteggere le richieste AJAX, l'API REST e gli endpoint personalizzati

I moderni siti web WordPress si affidano spesso a chiamate AJAX, API REST ed endpoint personalizzati per eseguire operazioni asincrone. Questi endpoint possono diventare obiettivi interessanti per attacchi CSRF se la verifica delle richieste non è implementata correttamente.

- Le richieste AJAX devono sempre includere un nonce o un token di sicurezza che viene convalidato sul server prima di elaborare la richiesta.

- Gli sviluppatori di WordPress solitamente passano questo nonce tramite script localizzati utilizzando wp_localize_script() e poi lo inviano come parte del payload AJAX.

- Sul lato server, la richiesta può essere convalidata con check_ajax_referer().

Oltre ai token, gli sviluppatori dovrebbero prendere in considerazione l'applicazione di intestazioni di richiesta personalizzate.

Richiedendo intestazioni specifiche nelle richieste AJAX, l'applicazione può garantire che le richieste provengano da script attendibili anziché da siti web esterni. Questo approccio fornisce un ulteriore livello di convalida che integra la verifica dei token.

REST API personalizzati dovrebbero anche verificare le autorizzazioni utilizzando callback e convalida nonce. Senza queste protezioni, gli aggressori potrebbero creare richieste che eseguono azioni non autorizzate attraverso endpoint esposti.

Suggerimento 3: Cookie a doppio invio e modelli di token (token anti-CSRF)

Un altro efficace meccanismo di difesa CSRF è il modello di cookie a doppio invio.

- In questo approccio, un token CSRF viene memorizzato sia in un cookie del browser sia in un parametro di richiesta (ad esempio, un campo o un'intestazione di un modulo). Quando la richiesta raggiunge il server, entrambi i valori devono corrispondere affinché la richiesta sia considerata valida.

- Questo metodo funziona perché gli aggressori provenienti da domini esterni non possono accedere o leggere i cookie della vittima a causa delle restrizioni di sicurezza del browser. Di conseguenza, non possono generare una coppia di token valida che soddisfi la convalida del server.

Sebbene WordPress si basi principalmente sulla protezione basata su nonce, il modello di doppio invio può essere utile nei flussi di autenticazione personalizzati, nelle configurazioni WordPress headlesso nelle applicazioni che si integrano con framework front-end esterni.

Se implementato correttamente, questo modello fornisce un'ulteriore salvaguardia contro le richieste cross-site contraffatte.

Gli sviluppatori dovrebbero garantire che i token siano crittograficamente casuali, rigenerati periodicamente e invalidati dopo l'uso, ove opportuno. I token prevedibili o statici indeboliscono la sicurezza e aumentano la probabilità di attacchi riusciti.

Suggerimento 4: Impostazioni dei cookie SameSite, Secure e HttpOnly (protezione Cross-Site/CSRF)

La configurazione dei cookie svolge un ruolo cruciale nella difesa dagli attacchi CSRF.

I browser includono automaticamente i cookie nelle richieste inviate a un dominio. Questo è esattamente ciò su cui fanno affidamento gli aggressori quando sfruttano le sessioni autenticate. Attributi appropriati ai cookie aiutano a limitare quando e come vengono trasmessi.

- L' attributo cookie SameSite impedisce ai browser di inviare cookie insieme alle richieste cross-site in determinate situazioni. Se configurato con SameSite=Lax o SameSite=Strict, i cookie non sono inclusi in molti scenari di richiesta cross-origin, riducendo la probabilità di tentativi CSRF andati a buon fine.

- L' attributo Secure garantisce che i cookie vengano trasmessi solo tramite connessioni HTTPS. Ciò impedisce che i cookie di sessione vengano esposti tramite traffico di rete non crittografato.

- L' attributo HttpOnly impedisce agli script lato client di accedere ai cookie tramite JavaScript. Sebbene protegga principalmente dal cross-site scripting (XSS), rafforza anche la sicurezza complessiva della sessione.

Insieme, questi attributi formano uno strato essenziale di difesa a livello di browser che integra la convalida dei token lato server.

Suggerimento 5: evitare mitigazioni CSRF inefficaci (vulnerabilità CSRF comuni)

Molti sviluppatori tentano di mitigare i rischi CSRF utilizzando tecniche che offrono poca o nessuna protezione reale. Comprendere questi metodi inefficaci aiuta a evitare comuni errori di sicurezza.

Ad esempio, affidarsi esclusivamente alle intestazioni HTTP Referer non è affidabile perché potrebbero essere assenti o manipolate in determinati scenari. Allo stesso modo, limitare le richieste in base alle sole stringhe user-agent non impedisce le richieste contraffatte provenienti da siti esterni.

Un altro errore comune è l'esposizione di operazioni di modifica dello stato tramite richieste GET. Poiché le richieste GET possono essere attivate da elementi semplici come immagini o link, le azioni sensibili dovrebbero sempre richiedere richieste POST con un'adeguata convalida del token.

Infine, plugin o codice personalizzato che ignorano la verifica del nonce o riutilizzano token statici creano vulnerabilità prevedibili. Revisioni di sicurezza regolari e audit dei plugin aiutano a garantire che queste debolezze vengano identificate e corrette prima che gli aggressori possano sfruttarle.

Implementando questi principi fondamentali ed evitando strategie di mitigazione deboli, i proprietari di siti WordPress possono creare una difesa molto più solida contro gli attacchi CSRF e proteggere sia le funzionalità amministrative sia i dati degli utenti.

Rilevamento e test delle vulnerabilità CSRF

L'identificazione delle vulnerabilità di Cross-Site Request Forgery richiede sia la scansione automatizzata che i test di sicurezza manuali. Poiché i siti basati su WordPress spesso si basano su plugin, API REST e gestori AJAX, i test di sicurezza devono coprire tutti gli endpoint che eseguono azioni che modificano lo stato.

Un approccio di test strutturato aiuta a confermare se le opportune protezioni CSRF, come token, convalida del nonce e verifica delle richieste, sono implementate correttamente.

- Utilizza scanner di sicurezza automatizzati: gli scanner di sicurezza automatizzati possono rilevare potenziali vulnerabilità CSRF analizzando moduli, percorsi REST ed endpoint dei plugin. Molti scanner incentrati su WordPress includono test che identificano la mancata convalida dei token o le richieste protette in modo improprio.

- Test manuale degli endpoint sensibili: i test manuali aiutano a convalidare il modo in cui il server gestisce le richieste contraffatte. I tester di sicurezza possono rimuovere o modificare i token CSRF nelle richieste per verificare che l'applicazione rifiuti azioni non autorizzate.

- Esaminare le implementazioni JavaScript e AJAX: ispezionare gli script front-end per garantire che i token vengano generati, recuperati e trasmessi in modo sicuro nelle intestazioni o nei parametri delle richieste AJAX.

- Codice del plugin e dell'endpoint di audit: rivedere il codice del plugin per verificare la mancanza di verifica nonce e la gestione non sicura di admin-ajax.php o degli endpoint personalizzati che elaborano azioni sensibili.

Rispondere a un compromesso CSRF

Quando un attacco Cross-Site Request Forgery ha successo, può innescare modifiche non autorizzate o iniettare codice dannoso in un sito web. Per i siti basati su WordPress, una risposta rapida e strutturata è essenziale per limitare i danni e ripristinare la sicurezza.

Il contenimento immediato, la pulizia del codice e l'applicazione di patch alle vulnerabilità aiutano a impedire agli aggressori di mantenere l'accesso o di ripetere l'exploit.

- Revoca sessioni e ruota token: disconnetti immediatamente tutte le sessioni attive, ruota i token CSRF e richiedi la reimpostazione della password per gli account interessati per impedire ulteriori azioni non autorizzate.

- Rimuovi codice dannoso: esegui la scansione di temi, plugin e directory di caricamento per individuare script dannosi o backdoor iniettati e rimuovi tutti i file compromessi.

- Correggi i componenti vulnerabili: correggi il plugin vulnerabile o il codice personalizzato responsabile dell'exploit e implementa la convalida corretta di token e intestazioni.

- Esamina i registri del server: analizza i registri del server per identificare gli endpoint sfruttati e determinare la cronologia delle azioni non autorizzate.

Lista di controllo: Best Practice per il rafforzamento CSRF di WordPress

Per rafforzare la protezione contro la falsificazione delle richieste tra siti sono necessari controlli di sicurezza coerenti su moduli, API, cookie e componenti di terze parti.

Per i siti web basati su WordPress, l'implementazione di una checklist strutturata di protezione CSRF aiuta a garantire che ogni richiesta che esegue azioni sensibili venga correttamente verificata.

Controlli e test regolari riducono ulteriormente il rischio che gli aggressori sfruttino vulnerabilità trascurate.

- Convalida dei token CSRF: assicurati che ogni modulo, richiesta API o endpoint che modifica lo stato convalidi un token CSRF per sessione o per richiesta prima di eseguire qualsiasi azione.

- Richieste AJAX sicure: richiedi intestazioni di richiesta personalizzate per le richieste AJAX e verificale sul lato server prima di elaborare la richiesta.

- Configura cookie sicuri: imposta i cookie di sessione con gli attributi Secure, HttpOnly e SameSite appropriati per limitare l'esposizione alle richieste tra siti.

- Plugin e temi di verifica: rivedere e aggiornare regolarmente i plugin e i temi di terze parti per confermare che la verifica nonce e token sia in atto.

- Eseguire test di sicurezza regolari: eseguire scansioni automatiche e test manuali frequentemente, concentrandosi su percorsi REST, gestori AJAX ed endpoint personalizzati.

Per riassumere

Proteggere il tuo sito web dalla falsificazione delle richieste tra siti è essenziale per mantenere l'integrità delle azioni degli utenti e dei controlli amministrativi. Su piattaforme come WordPress, anche una piccola vulnerabilità CSRF può consentire agli aggressori di modificare le impostazioni, creare utenti non autorizzati o iniettare codice dannoso.

L'implementazione di difese efficaci, come token CSRF, configurazioni di cookie sicure ed endpoint rinforzati, può ridurre significativamente questi rischi. Tuttavia, l'identificazione e la correzione delle vulnerabilità in plugin, temi e codice personalizzato richiedono spesso competenze specialistiche.

Se desideri la certezza assoluta che il tuo sito sia sicuro, prendi in considerazione l'assunzione di professionisti esperti in sicurezza WordPress. Controlleranno il tuo sito, applicheranno patch alle vulnerabilità e implementeranno una protezione a lungo termine.

Domande frequenti sugli attacchi CSRF di WordPress

Che cosa è la falsificazione delle richieste tra siti (CSRF)?

La falsificazione delle richieste tra siti si verifica quando un aggressore inganna un utente normale inducendolo a visitare un sito Web dannoso o a cliccare su un collegamento dannoso.

Il browser web dell'utente invia quindi richieste al sito di destinazione utilizzando l'ID di sessione o il token di sessione dell'utente. Poiché il browser invia automaticamente i cookie di autenticazione, il server web potrebbe trattare la richiesta come legittima ed elaborare richieste HTTP che modificano lo stato, come l'invio di un modulo.

Come funzionano i meccanismi di protezione CSRF?

I meccanismi di protezione CSRF si basano sulla generazione e la convalida di token. Utilizzando il pattern di token sincronizzatore, l'app web crea un token di sessione memorizzato nell'identificatore di sessione.

Quando un utente invia un modulo HTML, la richiesta include il token corretto in un campo del modulo nascosto, consentendo al server web di accettare le richieste POST in modo sicuro.

Perché i cookie SameSite e le intestazioni personalizzate sono utili?

I cookie SameSite limitano l'invio di cookie da parte del browser a una specifica origine. In combinazione con un'intestazione personalizzata per le richieste AJAX, contribuiscono a prevenire le vulnerabilità CSRF nei moderni framework web.

Come possono gli sviluppatori prevenire potenziali attacchi CSRF?

Gli sviluppatori devono proteggere i moduli, convalidare i token, evitare il riutilizzo dei token, monitorare i registri degli utenti e imporre l'autenticazione degli utenti nell'intera applicazione web.