Tra le numerose minacce a cui sono esposti i proprietari di siti, gli attacchi di esecuzione di codice remoto (RCE) su WordPress si distinguono come tra i più pericolosi.

Un attacco RCE riuscito consente a un aggressore di eseguire codice dannoso arbitrario direttamente sul tuo server e, quando ti accorgi che qualcosa non va, il danno è già fatto.

Questa guida spiega cos'è l'RCE, come viene attuato dagli aggressori e quali sono i segnali d'allarme a cui prestare attenzione. Illustreremo anche le misure pratiche che puoi adottare fin da subito per proteggere il tuo sito WordPress.

TL;DR: Prevenire gli attacchi di esecuzione di codice remoto (RCE) in WordPress

- RCE è una delle vulnerabilità di WordPress perché consente agli aggressori di eseguire codice dannoso direttamente sul tuo server.

- La maggior parte degli attacchi RCE avviene tramite plugin obsoleti, temi vulnerabili o caricamenti di file poco protetti.

- Gli aggressori possono utilizzare l'accesso RCE per installare malware, rubare dati, creare account amministratore nascosti o assumere il controllo completo del server.

- I segnali di allarme più comuni includono utenti amministratori inaspettati, file PHP sospetti, attività insolite del server e avvisi di sicurezza provenienti dai plugin.

- Per prevenire l'RCE è necessaria una sicurezza a più livelli, come aggiornamenti regolari, convalida del caricamento sicuro dei file, rafforzamento del server e limitazione dei plugin non necessari.

- Strumenti come i firewall per applicazioni Web, l'autenticazione a due fattori e la scansione continua del malware riducono significativamente il rischio di sfruttamento.

- Se sospetti una compromissione di RCE, agisci immediatamente. Esegui una scansione anti-malware, ruota le credenziali, esamina i log e, se necessario, ripristina da un backup pulito.

Che cos'è un attacco di esecuzione di codice remoto in WordPress?

L'esecuzione di codice in modalità remota è una tipologia di vulnerabilità che consente a un aggressore di eseguire il codice desiderato sul tuo server web senza bisogno di un accesso fisico o diretto.

Ciò avviene da remoto sfruttando i punti deboli dell'installazione, dei plugin o dei temi di WordPress.

Pensala in questo modo. Il tuo server è casa tua. Di solito, solo tu ne possiedi le chiavi. Una vulnerabilità RCE è come una backdoor nascosta che un aggressore ha scoperto prima di te. Può entrare, guardarsi intorno, prendere ciò che vuole e andarsene senza che tu riceva alcuna notifica.

A differenza di un attacco di defacement o di un tentativo di forza bruta, che sono visibili, gli attacchi RCE sono spesso completamente silenziosi. L'aggressore non sta cercando di mandare in crash il tuo sito. Vuole un accesso persistente e silenzioso al tuo ambiente.

Ecco cosa consente in genere a un aggressore di fare un attacco RCE riuscito:

- Rubare dati sensibili, inclusi registri dei clienti, informazioni di pagamento e credenziali di accesso

- Installa malware o ransomware direttamente sul tuo server

- Crea account amministratore non autorizzati per mantenere l'accesso a lungo termine

- Utilizza il tuo server per inviare spam o partecipare ad attività botnet

- Cancellare completamente o danneggiare il tuo sito e il tuo database

A seconda del contesto, l'RCE viene talvolta definito anche iniezione di codice, esecuzione di comandi da remoto o esecuzione di codice arbitrario. Ma tutti questi termini descrivono la stessa minaccia fondamentale.

Sospetti un attacco di esecuzione di codice remoto sul tuo sito WordPress?

Se un attacco RCE ha compromesso il tuo sito, Seahawk Media può rimuovere rapidamente il malware e ripristinare il tuo sito WordPress in modo sicuro.

Come fanno gli hacker a eseguire attacchi RCE sui siti WordPress?

È fondamentale comprendere i vettori di attacco, perché non è possibile difendere ciò che non si comprende.

Gli aggressori utilizzano diversi punti di ingresso ben documentati per ottenere l'esecuzione di codice remoto sui siti WordPress. Analizziamo i più comuni.

Sfruttare plugin e temi obsoleti

Questo è di gran lunga il percorso più comune per gli attacchi RCE. Quando un ricercatore di sicurezza scopre una vulnerabilità in un plugin ampiamente utilizzato, in genere la segnala privatamente allo sviluppatore.

Ma una volta che viene rilasciata una patch e la vulnerabilità diventa di dominio pubblico, gli aggressori iniziano immediatamente a scansionare milioni di siti alla ricerca di installazioni che eseguono ancora la versione non patchata.

Un esempio concreto: nel febbraio 2024, è stata rilevata una vulnerabilità RCE non autenticata nel tema Bricks Builder, che conta oltre 25.000 installazioni attive, identificata come CVE-2024-25600.

Entro 24 ore dalla divulgazione al pubblico, gli aggressori stavano già sfruttando attivamente i siti che eseguivano la versione vulnerabile.

Un altro esempio ampiamente riportato nel 2024 riguardava il plugin Bit File Manager, in cui una rara vulnerabilità consentiva agli aggressori di caricare ed eseguire file PHP arbitrari sui siti interessati.

L'intervallo di tempo tra il rilascio di una patch e l'inizio dello sfruttamento attivo si misura spesso in ore, non in giorni. Questa è la velocità con cui gli aggressori si muovono una volta che una vulnerabilità diventa pubblica.

Punto chiave: se un plugin o un tema che utilizzi ha più di 10.000 installazioni attive e viene annunciata una vulnerabilità critica non corretta, presumibilmente il tuo sito è già stato scansionato e preso di mira.

Caricamenti di file illimitati o scarsamente convalidati

WordPress supporta innumerevoli siti web con funzionalità di caricamento file, dai moduli di contatto con opzioni di allegato ai portfolio ricchi di contenuti multimediali e alle piattaforme di membership. Quando la gestione del caricamento dei file è mal programmata, diventa un punto di ingresso diretto per l'RCE.

L'attacco funziona in questo modo. Un aggressore carica un file che apparentemente sembra innocuo, ma in realtà è una webshell PHP. Una webshell è un piccolo script che consente all'aggressore di inviare comandi al server tramite un browser, fornendogli essenzialmente un terminale remoto per accedere al tuo ambiente.

Le tecniche più comuni utilizzate dagli aggressori per aggirare la convalida debole del caricamento includono:

- Utilizzo di doppie estensioni come malware.png.php per aggirare i controlli di estensione di base

- Modifica dell'intestazione Content-Type per far apparire un file PHP come un'immagine legittima

- Caricamento di file con iniezione di byte nulli per troncare l'estensione reale durante l'elaborazione lato server

Il problema principale è che molti sviluppatori controllano l'estensione del file solo sul lato client, oppure convalidano solo il tipo MIME senza applicarlo sul lato server. Entrambi i controlli sono necessari e nessuno dei due, da solo, è sufficiente.

Exploit di iniezione e deserializzazione di oggetti

PHP ha una funzione integrata chiamata unserialize() che converte una stringa in un oggetto PHP.

Se un aggressore riesce a controllare cosa viene passato a unserialize(), può creare un payload dannoso che attiva una catena di chiamate di metodo nella tua applicazione, nota come catena POP, che alla fine esegue codice arbitrario sul server.

WordPress stesso ha corretto una significativa vulnerabilità della catena POP nella versione 6.4.2.

La vulnerabilità principale, da sola, non era direttamente sfruttabile. Tuttavia, se combinata con alcuni plugin che presentavano difetti di object injection, creava un percorso di attacco RCE completo.

Questo è un esempio perfetto di come due vulnerabilità apparentemente non correlate possano combinarsi per formare una minaccia critica.

Iniezione di modelli lato server

Alcuni temi e page builder utilizzano motori di template per il rendering di contenuti dinamici.

Se l'input dell'utente confluisce in questi modelli senza un'adeguata sanificazione, un aggressore può iniettare la sintassi del modello che viene valutata ed eseguita dal server.

La vulnerabilità CVE-2024-25600 di Bricks Builder menzionata in precedenza era in realtà una vulnerabilità di iniezione di template lato server.

I dati controllati dall'utente venivano trasmessi direttamente a una funzione di valutazione PHP tramite il motore di rendering dei template. Questo rendeva la vulnerabilità così pericolosa e così facile da sfruttare da remoto.

Attacchi di inclusione di file remoti

L'inclusione di file remoti sfrutta impostazioni PHP configurate in modo errato.

Quando la direttiva allow_url_include è abilitata e un'applicazione utilizza percorsi di file dinamici che incorporano l'input dell'utente, un aggressore può forzare il server a recuperare ed eseguire uno script PHP ospitato interamente sul proprio server.

Sebbene le moderne configurazioni PHP disabilitino allow_url_include per impostazione predefinita, molti ambienti di hosting condiviso e vecchie configurazioni di WordPress contengono ancora configurazioni non sicure che non sono mai state riviste dopo la distribuzione iniziale.

Quali sono i segnali di allarme che indicano che il tuo sito WordPress potrebbe essere stato compromesso?

Molti attacchi RCE rimangono nascosti per settimane o addirittura mesi. Gli aggressori preferiscono un accesso silenzioso e persistente a un'interruzione evidente. Tuttavia, ci sono segnali che possono allertarti anche quando il danno non è immediatamente visibile sul front-end del tuo sito.

Ecco i segnali d'allarme più importanti a cui prestare attenzione:

- dei plugin di sicurezza che segnalano script PHP sospetti o non familiari che compaiono nella directory dei caricamenti o dei plugin

- Nuovi account amministratore che non hai creato tu appaiono nella dashboard di WordPress

- Picchi insoliti nell'utilizzo della CPU del server o nella larghezza di banda in uscita. Ciò potrebbe indicare che il tuo server viene utilizzato per attività di spam o botnet a tua insaputa

- Modifiche inaspettate ai file principali di WordPress, ai file del tema o ai file dei plugin rispetto alle versioni originali verificate

- Richieste POST sospette nei registri di accesso al server dirette ai file all'interno della directory wp-content/uploads

- Connessioni di rete in uscita originate da processi PHP e comunicanti con indirizzi IP esterni sconosciuti

- I motori di ricerca segnalano il tuo sito con avvisi di malware o il tuo provider di hosting sospende il tuo account senza una spiegazione chiara

Il modo più affidabile per individuare tempestivamente questi segnali è attraverso il monitoraggio automatico e la scansione dell'integrità dei file. Se riscontri già diversi segnali d'allarme, consulta la sezione sulla risposta agli incidenti alla fine di questo articolo.

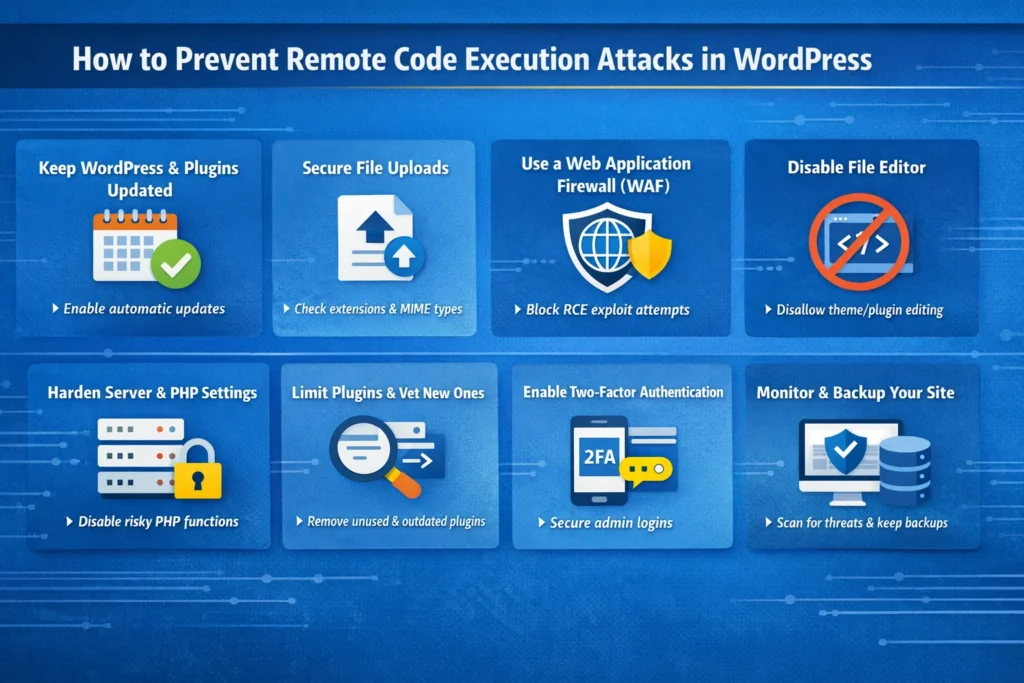

Come prevenire gli attacchi di esecuzione di codice remoto in WordPress?

Prevenire gli attacchi RCE non significa limitarsi a un singolo plugin o a una singola modifica alla configurazione. Richiede difese a più livelli in tutto l'ambiente WordPress.

Ogni livello riduce la superficie di attacco e rende molto più difficile per un aggressore trovare un punto di ingresso praticabile.

Mantieni aggiornati immediatamente il core, i plugin e i temi di WordPress

Questa è la cosa più impattante che puoi fare. La maggior parte degli attacchi RCE riusciti prende di mira vulnerabilità note in software obsoleti.

Si tratta di vulnerabilità per le quali sono già disponibili patch in attesa di essere applicate. Il ritardo degli aggiornamenti è la ragione principale per cui i siti vengono compromessi in campagne di sfruttamento di massa.

Ecco come si presenta in pratica una solida strategia di aggiornamento:

- Abilita gli aggiornamenti automatici in background per le versioni minori del core di WordPress aggiungendo

define('WP_AUTO_UPDATE_CORE', 'minor');al tuo file wp-config.php

- Iscriviti agli avvisi di vulnerabilità di Patchstack Intelligence per sapere nel momento in cui un plugin in esecuzione segnala un nuovo problema di sicurezza

- Controlla mensilmente l'elenco dei tuoi plugin e rimuovi tutto ciò che non ha ricevuto un aggiornamento dello sviluppatore da oltre 12 mesi, poiché i plugin abbandonati sono costantemente obiettivi ad alto rischio

- Testare gli aggiornamenti in un ambiente di staging prima di passare alla produzione per gli aggiornamenti delle versioni principali in cui è più probabile che si verifichino problemi di compatibilità

Se gestisci più siti client, uno strumento di dashboard centralizzato semplifica notevolmente l'aggiornamento di ogni installazione, senza dover accedere manualmente a ciascuna di esse.

Blocca ogni percorso di caricamento dei file sul tuo sito

Se il tuo sito ha una funzionalità che consente agli utenti di caricare file, tramite un modulo di contatto, un plugin di iscrizione, una vetrina WooCommerce o un portfolio builder, considera per impostazione predefinita quel percorso di caricamento come una superficie di attacco ad alto rischio.

Ecco come si presenta il corretto caricamento dei file:

- Convalida sia l'estensione del file che il tipo MIME lato server a ogni caricamento, non affidarti mai solo alla convalida JavaScript lato client

- Mantieni una whitelist esplicita dei tipi di file consentiti e rifiuta tutto ciò che non è presente in tale elenco con una risposta di errore grave

- Blocca le doppie estensioni a livello di server in modo che file come image.php.jpg vengano rifiutati prima di raggiungere la logica dell'applicazione

- Memorizzare i file caricati al di fuori della directory radice web ovunque l'architettura dell'applicazione lo consenta, in modo che non sia possibile accedervi direttamente o eseguirli tramite un URL

- Blocca completamente l'esecuzione di PHP all'interno della cartella dei caricamenti inserendo un file .htaccess in wp-content/uploads con le seguenti regole:

nega da tutte le opzioni -ExecCGI AddType text/plain .php .php5 .phtmlSuggerimento: anche se un aggressore carica correttamente una webshell PHP nella cartella dei caricamenti, bloccare l'esecuzione di PHP in quella directory significa che il file non può essere eseguito. Questa singola regola .htaccess ha bloccato innumerevoli tentativi di RCE che altrimenti avrebbero avuto successo.

Distribuisci un firewall per applicazioni Web con patch virtuali

Un Web Application Firewall si interpone tra il tuo sito e il traffico in entrata, esaminando le richieste prima che raggiungano WordPress.

Un WAF di qualità blocca i payload dannosi noti, comprese le firme di attacco associate ai tentativi RCE, prima che possano interagire con qualsiasi codice vulnerabile sul server.

La funzionalità WAF più preziosa, in particolare per la prevenzione degli attacchi RCE, è la patch virtuale. Quando una vulnerabilità critica viene divulgata pubblicamente, i provider WAF affidabili distribuiscono una patch virtuale entro poche ore, bloccando i tentativi di exploit noti ancor prima che lo sviluppatore del plugin o del tema rilasci una correzione ufficiale.

In questo modo si chiude la pericolosa finestra temporale tra la divulgazione e la disponibilità delle patch, sfruttata aggressivamente dagli aggressori.

Per WordPress, Cloudflare WAF con il suo set di regole specifico per WordPress offre un'eccellente copertura insieme a una forte mitigazione DDoS.

Sucuri Firewall è progettato appositamente per WordPress e riunisce scansione malware, prestazioni CDN e patch virtuali in un'unica soluzione gestita.

Una distinzione importante che vale la pena conoscere: alcuni plugin di sicurezza includono un firewall integrato, ma questo opera a livello di endpoint PHP, il che significa che viene comunque caricato all'interno di WordPress stesso.

Un WAF basato su cloud filtra il traffico prima che raggiunga il server, diventando così una prima linea di difesa più solida per prevenire lo sfruttamento di RCE.

Disabilitare l'editor di file di WordPress nella dashboard

WordPress è dotato di un editor di codice integrato che consente agli amministratori di modificare i file del tema e dei plugin direttamente dalla dashboard.

Sebbene sia utile in fase di sviluppo, questo editor diventa un grosso problema se un aggressore riesce ad accedere a un account amministratore. Abilitandolo, è possibile iniettare codice PHP dannoso in qualsiasi file del sito all'istante, senza bisogno di credenziali FTP o SSH.

Disattivalo in modo permanente in wp-config.php:

define('DISALLOW_FILE_EDIT', true); define('DISALLOW_FILE_MODS', true);La seconda costante va oltre, impedendo completamente l'installazione di plugin e temi dalla dashboard.

Questa è un'impostazione facoltativa ma altamente consigliata per gli ambienti di produzione. Impedisce a un account amministratore compromesso di installare un plugin dannoso tramite l'interfaccia di WordPress.

Questa era anche la mitigazione consigliata per CVE-2024-31210 prima che WordPress rilasciasse la versione 6.4.3.

Rafforza PHP e la configurazione del tuo server

Gran parte della sicurezza di WordPress è in realtà la sicurezza del server. Anche con tutti i plugin del tuo sito completamente aggiornati, un server mal configurato può comunque esporti ad attacchi RCE a livello di infrastruttura.

Collabora con il tuo host o con l'amministratore di sistema per implementare queste misure di rafforzamento:

- Aggiungi

eval(),system(),shell_exec(),passthru(),proc_open()epopen()alla direttiva disable_functions nel tuo php.ini per impedire l'esecuzione delle funzioni di esecuzione PHP più pericolose

- Imposta i permessi corretti per i file: wp-config.php dovrebbe essere 400 o 440, le directory dovrebbero essere 755 e i singoli file dovrebbero essere 644

- Rendi wp-config.php di sola lettura a livello di file system in modo che anche l'esecuzione parziale del codice non possa essere utilizzata per modificare le credenziali del database o le chiavi di sicurezza

- Disabilita allow_url_include nella configurazione PHP per eliminare il vettore di attacco di inclusione di file remoti

- Assicurati che PHP non venga mai eseguito come root del server, poiché l'esecuzione a livello di root implica che un attacco RCE riuscito ha accesso illimitato all'intero ambiente di hosting

Se hai un di hosting WordPress gestito , molte di queste configurazioni sono gestite a livello di infrastruttura dal tuo provider. Vale comunque la pena verificare cosa è coperto e cosa no.

Riduci l'impatto dei tuoi plugin e controlla cosa installi

Ogni plugin sul tuo sito è codice in esecuzione sul tuo server. Ogni frammento di codice rappresenta una potenziale superficie di attacco. Più plugin hai, soprattutto quelli inattivi o abbandonati, più punti di accesso esistono per lo sfruttamento.

Seguire costantemente queste pratiche igieniche per i plugin:

- Disattiva ed elimina completamente i plugin che non utilizzi più attivamente. La sola disattivazione lascia il codice sul server, dove può ancora essere potenzialmente preso di mira tramite i percorsi dei file rimanenti

- Prima di installare qualsiasi plugin, controlla la data dell'ultimo aggiornamento, il numero di installazioni attive e la cronologia delle vulnerabilità note sul repository ufficiale dei plugin di WordPress

- Non installare mai plugin da fonti non ufficiali o repository annullati, poiché spesso contengono backdoor preinstallate e codice dannoso offuscato incorporato

- Utilizza Patchstack o un servizio di monitoraggio delle vulnerabilità simile per ricevere avvisi automatici quando un plugin attualmente in esecuzione sul tuo sito presenta un problema di sicurezza appena scoperto

In un incidente ampiamente riportato nel 2025, degli aggressori hanno compromesso migliaia di siti WordPress prendendo di mira plugin non più attivi che erano stati disattivati ma non eliminati.

Il codice del plugin era ancora presente sul server e accessibile tramite URL, il che era sufficiente per il successo dello sfruttamento.

Abilita l'autenticazione a due fattori per tutti gli account amministratore

Gli attacchi RCE tramite credenziali amministrative rubate sono meno comuni degli attacchi basati su exploit, ma rappresentano un percorso reale e documentato.

Un aggressore che ottiene l'accesso come amministratore può installare un plugin dannoso, modificare i file del tema o utilizzare l'editor dei file della dashboard per eseguire codice arbitrario in pochi secondi.

L'autenticazione a due fattori aggiunge un livello di verifica che rende gli attacchi basati sulle credenziali molto più difficili da realizzare, anche quando le password sono state esposte a una violazione dei dati altrove.

Abilitatelo almeno per tutti gli account di amministratore e di editor. Plugin come WP 2FA o le funzionalità 2FA integrate in Wordfence semplificano l'implementazione per qualsiasi proprietario di sito.

Per approfondire come rafforzare l'accesso dell'amministratore, la sicurezza dell'accesso a WordPress richiede attenzione a più aspetti oltre alle semplici password.

Impostare il monitoraggio continuo della sicurezza e la scansione dell'integrità dei file

Non puoi rispondere a un attacco di cui non sai che si sta verificando.

Il monitoraggio continuo e la scansione dell'integrità dei file consentono di individuare tempestivamente una compromissione, prima che gli aggressori abbiano il tempo di stabilire un accesso profondo e persistente, che diventa molto più difficile da ripulire.

Una solida configurazione di monitoraggio include:

- Monitoraggio dell'integrità dei file che tiene traccia di ogni modifica ai file principali di WordPress, ai temi e ai plugin attivi in tempo reale e ti avvisa immediatamente quando vengono rilevate modifiche inaspettate

- Scansione malware programmata che cerca firme dannose note, modelli PHP offuscati come

eval(base64_decode(...))e file backdoor non autorizzati all'interno dell'installazione

- Registrazione delle attività di accesso che registra ogni tentativo di accesso fallito e riuscito, segnalando modelli di accesso geografico insoliti o rapidi errori di accesso sequenziali dallo stesso IP

- Monitoraggio delle connessioni in uscita a livello di server per rilevare i processi PHP che tentano di comunicare con server di comando e controllo esterni

Wordfence, Sucuri e MalCare sono gli strumenti più utilizzati per il monitoraggio della sicurezza specifico di WordPress.

Se preferisci che questo livello venga gestito da esperti, i servizi di manutenzione WordPress che includono il monitoraggio proattivo per qualsiasi sito aziendale critico.

Mantieni backup sicuri e testati e scopri come ripristinarli

I backup sono la tua ultima rete di sicurezza quando tutto il resto fallisce. Se un attacco RCE ha successo e il tuo sito viene compromesso o distrutto, un backup pulito è ciò che ti consente di tornare online.

Tuttavia, una strategia di backup funziona solo se il processo di ripristino è stato effettivamente testato prima che si verifichi una crisi.

Seguire queste pratiche di backup:

- Conserva i backup fuori sede e completamente separati dal tuo ambiente di hosting, poiché un attacco a livello di server può distruggere o crittografare i backup locali insieme ai file del tuo sito

- Eseguire backup automatizzati giornalieri come minimo e sempre prima di qualsiasi aggiornamento importante o distribuzione del codice

- Testa il tuo processo di restauro almeno trimestralmente in modo da sapere esattamente quanto tempo ci vuole e quali passaggi sono coinvolti prima di averne effettivamente bisogno sotto pressione

- Mantieni più punti di ripristino in modo da poter tornare a una versione precedente al compromesso e non solo allo snapshot più recente

Cosa fare immediatamente se si sospetta un attacco RCE?

Se vedi segnali di pericolo o hai ricevuto un avviso di sicurezza, la velocità è importante. Ecco la sequenza da seguire:

- Disattivare il sito o passare immediatamente alla modalità di manutenzione per impedire all'aggressore di continuare a utilizzare punti di accesso stabiliti o di esfiltrare dati aggiuntivi mentre si esegue l'indagine.

- Esegui una scansione completa del malware per identificare file dannosi, backdoor e codice iniettato durante l'installazione

- Controlla tutti gli account di amministrazione di WordPress e rimuovi tutti gli account che non hai creato tu stesso, prestando particolare attenzione agli account aggiunti di recente con ruoli di livello amministratore

- Ruota tutte le credenziali, comprese le password di amministrazione di WordPress, le password del database, le credenziali FTP e SFTP, le chiavi SSH, le password del pannello di controllo dell'hosting e le chiavi di sicurezza e i salt di WordPress in wp-config.php

- Esaminare i registri di accesso al server e i registri degli errori per individuare indicatori di compromissione, come richieste POST dirette a file nella directory di caricamento, esecuzione PHP da posizioni inaspettate o connessioni in uscita a indirizzi IP esterni

- Ripristinare da un backup pulito se disponibile prima della data sospetta di compromissione, quindi applicare immediatamente tutti gli aggiornamenti in sospeso prima di riportare il sito online

- Identificare e correggere la vulnerabilità originale in modo che il ripristino del sito non ricrei semplicemente le condizioni esatte che hanno permesso all'attacco di avere successo in primo luogo

Se non sei sicuro di gestire autonomamente la risposta agli incidenti, un ripristino professionale del sito WordPress , spesso più rapido e completo rispetto a un tentativo di pulizia manuale senza gli strumenti e l'esperienza adeguati.

Considerazioni finali

Gli attacchi di esecuzione di codice remoto sono tra le minacce più gravi per la sicurezza di WordPress, ma sono tutt'altro che inevitabili.

I siti compromessi sono quasi sempre quelli che hanno considerato la sicurezza un problema da risolvere in un secondo momento. Gli aggressori non prendono di mira specificamente il tuo sito.

Stanno analizzando milioni di siti contemporaneamente, alla ricerca di quelli con plugin non aggiornati, directory di caricamento aperte, monitoraggio disattivato e nessuna difesa attiva.

Le protezioni trattate in questa guida non sono complesse singolarmente. Ciò che le rende efficaci è il loro utilizzo combinato come strategia a più livelli. Mantenete tutto aggiornato. Bloccate i caricamenti di file. Implementate un WAF. Rafforzate il vostro ambiente PHP. Monitorate costantemente. E tenete pronto un backup pulito e testato prima ancora di averne bisogno.

Se hai bisogno di assistenza qualificata per implementare queste protezioni o di un audit professionale della tua attuale configurazione di sicurezza WordPress, il team di Seahawk Media è pronto ad aiutarti. Contattaci e diamo un'occhiata alle esigenze del tuo sito.

Domande frequenti sugli attacchi RCE di WordPress

Qual è la differenza tra RCE e SQL injection in WordPress?

L'iniezione SQL prende di mira il tuo database per rubare o manipolare dati. L'RCE va oltre e consente a un aggressore di eseguire codice direttamente sul tuo server.

Con l'iniezione SQL, potrebbero leggere la tua tabella utente. Con l'RCE, potrebbero prendere il controllo dell'intero ambiente di hosting. L'RCE è la minaccia più grave, con un margine significativo.

Gli attacchi RCE possono verificarsi su un sito WordPress completamente aggiornato?

Sì, è possibile. Le vulnerabilità zero-day esistono prima che qualsiasi patch sia disponibile, il che significa che anche un sito completamente aggiornato può essere sfruttato.

Ecco perché gli aggiornamenti da soli non bastano. Un WAF con patch virtuali, controlli rigorosi sui caricamenti e monitoraggio attivo offre protezione anche quando non esiste ancora una correzione ufficiale.

Con quale frequenza dovrei eseguire audit di sicurezza sul mio sito WordPress?

Esegui una revisione manuale almeno trimestrale. Controlla tutti gli account utente, controlla l'elenco dei plugin per individuare software abbandonati e verifica che il ripristino del backup funzioni effettivamente.

La scansione automatica dovrebbe essere eseguita quotidianamente o ininterrottamente in background. Se il tuo sito gestisce pagamenti o dati sensibili dei clienti, affidati a un professionista per un penetration test almeno una volta all'anno.