WordPress impulsa millones de sitios web y depende en gran medida de acciones de administrador autenticadas, lo que lo convierte en un objetivo atractivo para ataques CSRF.

La falsificación de solicitud entre sitios (SSI) es una vulnerabilidad de seguridad web que engaña a un usuario conectado para que realice acciones no deseadas en un sitio web sin su conocimiento. En WordPress, los atacantes explotan las sesiones autenticadas para activar acciones como cambiar la configuración, crear usuarios o modificar contenido.

Afortunadamente, existen varias defensas probadas que pueden reducir significativamente este riesgo. Esta guía abarca las protecciones clave, como la implementación de tokens CSRF, la configuración de cookies de SameSite, la protección de las solicitudes AJAX y la realización de pruebas periódicas del sitio para garantizar la eficacia de estas medidas de seguridad.

TL:DR: Lista de verificación rápida para proteger su sitio web

- La falsificación de solicitud entre sitios engaña al navegador de un usuario conectado para que realice acciones no autorizadas en un sitio web.

- Los sitios creados en WordPress son objetivos comunes debido a las sesiones de administración autenticadas, los complementos y los puntos finales personalizados.

- Las vulnerabilidades comunes incluyen tokens CSRF faltantes, puntos finales AJAX inseguros y cookies mal configuradas.

- Las defensas sólidas incluyen nonces de WordPress, tokens anti-CSRF, encabezados de solicitud seguros y configuraciones de cookies de SameSite.

- Los análisis de seguridad periódicos, las auditorías de complementos y las pruebas manuales ayudan a detectar vulnerabilidades de forma temprana.

- profesionales Las auditorías de seguridad pueden ayudar a identificar riesgos e implementar una protección efectiva a largo plazo.

¿Por qué los ataques CSRF son importantes para WordPress?

Los ataques de falsificación de solicitud entre sitios representan un grave riesgo de seguridad para los sitios web creados en WordPress.

Debido a que WordPress depende en gran medida de sesiones de usuarios autenticados, especialmente administradores y editores, los atacantes pueden explotar estas sesiones para realizar acciones no autorizadas.

En lugar de robar las credenciales de inicio de sesión, CSRF engaña al navegador del usuario conectado para que envíe solicitudes maliciosas al sitio. Si no se implementan las protecciones adecuadas, estas solicitudes pueden ejecutar cambios críticos en segundo plano sin que el usuario se dé cuenta.

Explotación de sesiones de navegador autenticadas

Los ataques CSRF explotan una sesión activa. Cuando un usuario conectado visita una página maliciosa, el atacante puede activar solicitudes al sitio de WordPress utilizando las cookies de autenticación del usuario.

Como resultado, el sitio web trata la solicitud como legítima, lo que permite al atacante realizar acciones como actualizar la configuración o modificar el contenido.

Complementos vulnerables y puntos finales personalizados

Muchos sitios web de WordPress dependen de plugins de terceros, temas personalizadoso puntos finales de API. Si estos componentes no implementan mecanismos de protección CSRF, amplían la superficie de ataque.

Este riesgo es especialmente significativo para los entornos de WordPress administrados por agencias y empresas , donde las integraciones múltiples y las funciones personalizadas son comunes.

Cambios no autorizados sin robo de datos

A diferencia de otros ataques, CSRF no roba necesariamente datos del sitio. En cambio, realiza acciones no autorizadas, como crear nuevas cuentas de administrador, modificar la configuración o inyectar scripts maliciosos, sin que el usuario legítimo lo sepa.

¿Cómo funciona un ataque CSRF en WordPress?

Un ataque de falsificación de solicitud entre sitios (CSRF) manipula el navegador de un usuario confiable para realizar acciones no deseadas en un sitio web.

En plataformas como WordPress, esto sucede cuando la aplicación no puede distinguir entre acciones legítimas del usuario y solicitudes falsificadas.

Debido a que el navegador envía automáticamente cookies de autenticación con cada solicitud, los atacantes pueden explotar una sesión de inicio de sesión activa para ejecutar operaciones privilegiadas sin el conocimiento del usuario.

- Atraer al usuario a una página maliciosa: El atacante primero engaña al usuario conectado para que visite una página web maliciosa. Esta página puede contener formularios o scripts ocultos diseñados para enviar solicitudes al sitio web de WordPress objetivo.

- Autenticación automática basada en cookies: Cuando se activa la solicitud falsificada, el navegador incluye automáticamente las cookies de sesión del usuario. Como resultado, el servidor de WordPress procesa la solicitud como si la hubiera iniciado el usuario autenticado.

- CSRF en aplicaciones de una sola página: Las aplicaciones modernas de una sola página también pueden ser vulnerables. Si se exponen tokens o se ejecutan scripts maliciosos en el navegador, los atacantes pueden activar solicitudes AJAX no autorizadas que realizan acciones en nombre del usuario.

Vulnerabilidades CSRF comunes en WordPress

Las vulnerabilidades de falsificación de solicitudes entre sitios suelen aparecer cuando las aplicaciones no logran verificar si una solicitud realmente se originó a partir de una acción de un usuario confiable.

En los sitios web de WordPress, estas debilidades a menudo surgen de formularios, complementos, puntos finales REST o controladores AJAX mal protegidos.

Como tal, comprender las vulnerabilidades CSRF más comunes ayuda a los propietarios y desarrolladores a implementar controles de seguridad más fuertes.

- Acciones de cambio de estado mediante solicitudes GET: Cuando acciones críticas, como actualizar la configuración o eliminar datos, se exponen mediante solicitudes GET, se convierten en blancos fáciles para CSRF. Los atacantes pueden incrustar estas solicitudes en elementos como etiquetas de imagen o enlaces ocultos, lo que activa acciones automáticamente cuando un usuario conectado visita una página maliciosa.

- Tokens CSRF faltantes o incorrectos: Los formularios y los endpoints de la API REST que carecen de tokens CSRF adecuados no pueden verificar la autenticidad de la solicitud. Sin la validación de tokens, el servidor no puede confirmar si la solicitud proviene de una interacción legítima del usuario, lo que permite a los atacantes falsificar solicitudes.

- Controles de origen cruzado mal configuradosexcesivamente permisivas Las políticas CORS o la falta de protección para la obtención de metadatos pueden habilitar solicitudes de origen cruzado desde sitios maliciosos. Esta configuración incorrecta aumenta la probabilidad de explotación de CSRF.

- Puntos finales AJAX inseguros: AJAX que aceptan solicitudes sin verificar tokens ni encabezados de seguridad personalizados exponen funcionalidades sensibles. Los atacantes pueden enviar fácilmente solicitudes falsificadas a estos puntos finales.

- Prácticas de seguridad de complementos débiles: los complementos que omiten la verificación de nonce o reutilizan tokens estáticos introducen vulnerabilidades predecibles, lo que los convierte en un punto de entrada común para ataques CSRF.

Cuidado del sitio web de Seahawk Media y seguridad de WordPress

Proteger los sitios web de WordPress de vulnerabilidades requiere monitoreo proactivo, prácticas de desarrollo seguras y auditorías de seguridad continuas. Seahawk Media ofrece servicios integrales de cuidado y seguridad web diseñados para proteger los sitios web creados con WordPress.

Desde el mantenimiento de rutina hasta la recuperación de emergencia, nuestras soluciones ayudan a las empresas y agencias a reducir los riesgos de seguridad al tiempo que garantizan la estabilidad y el rendimiento del sitio.

Mantenimiento de sitios web administrado

Ofrecemos mantenimiento continuo que incluye auditorías periódicas de plugins y temas para identificar vulnerabilidades. Nuestro equipo también verifica la implementación de nonce, garantiza el uso correcto del token CSRF y configura las cookies de SameSite para reducir el riesgo de explotación de solicitudes entre sitios.

Reparación y recuperación de sitios pirateados

Si un sitio web se ve comprometido, nuestros especialistas en seguridad realizan un análisis forense detallado para determinar el origen del ataque. El proceso de recuperación incluye la eliminación de código malicioso, la rotación de tokens comprometidos, el fortalecimiento de los mecanismos de autenticación y el refuerzo de los endpoints vulnerables para prevenir futuros ataques.

Servicios de seguridad de marca blanca para agencias

Las agencias que gestionan varios sitios web de WordPress pueden aprovechar las soluciones de seguridad de marca blanca de Seahawk. Estos servicios incluyen la implementación de protección CSRF, auditorías de seguridad de API y puntos finales, y análisis de vulnerabilidades programados para mantener una sólida postura de seguridad en todos los sitios web de sus clientes.

También ofrecemos una consulta gratuita para evaluar posibles vulnerabilidades CSRF. Además, recomendamos medidas prácticas de remediación adaptadas a cada entorno de WordPress.

Proteja su sitio de WordPress antes del próximo ataque

Proteja su sitio con comprobaciones de seguridad expertas, corrección de vulnerabilidades y monitoreo proactivo. Identifique riesgos a tiempo y mantenga su sitio, usuarios y datos seguros.

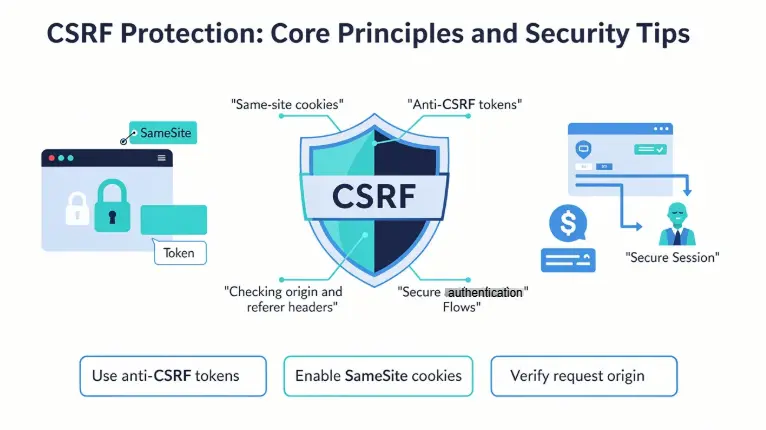

Protección CSRF: Principios básicos y consejos de seguridad

Proteger un sitio de WordPress contra CSRF requiere una combinación de prácticas de codificación seguras, validación de solicitudes adecuada y protecciones estrictas a nivel de navegador.

Los siguientes principios describen las estrategias más prácticas que los desarrolladores y propietarios de sitios deben seguir para proteger los entornos de WordPress.

Consejo 1: Utiliza tokens CSRF y nonces de WordPress (token anti-CSRF)

Uno de los métodos más confiables para prevenir ataques CSRF es el uso de tokens anti-CSRF.

Estos tokens son valores únicos e impredecibles generados por el servidor e integrados en formularios o solicitudes. Al enviar la solicitud, el servidor valida el token para confirmar que proviene de la aplicación legítima.

- En WordPress, este mecanismo se implementa a través de nonces, que son tokens de seguridad diseñados para verificar la intención.

- Los desarrolladores pueden generar nonces usando funciones como

wp_create_nonce()y validarlos conwp_verify_nonce().

- Estos tokens generalmente se agregan a formularios o URL que activan acciones sensibles como actualizar configuraciones, eliminar publicaciones o administrar usuarios.

Debido a que cada nonce tiene un límite de tiempo y está vinculado a una acción específica, los atacantes no pueden falsificar fácilmente solicitudes válidas desde sitios externos.

Incluso si una página maliciosa intenta enviar un formulario automáticamente, la solicitud fallará si el token falta o no es válido. Por lo tanto, se debe implementar una verificación de nonce adecuada en los formularios de administración, las páginas de configuración de plugins y los flujos de trabajo personalizados que modifican datos.

Consejo 2: Proteja las solicitudes AJAX, la API REST y los puntos finales personalizados

Los sitios web modernos de WordPress suelen recurrir a llamadas AJAX, API REST y puntos finales personalizados para realizar operaciones asincrónicas. Estos puntos finales pueden convertirse en objetivos atractivos para ataques CSRF si la verificación de solicitudes no se implementa correctamente.

- Las solicitudes AJAX siempre deben incluir un nonce o token de seguridad que se valide en el servidor antes de procesar la solicitud.

- Los desarrolladores de WordPress comúnmente pasan este nonce a través de scripts localizados usando wp_localize_script() y luego lo envían como parte de la carga útil AJAX.

- En el lado del servidor, la solicitud se puede validar con check_ajax_referer().

Además de los tokens, los desarrolladores deberían considerar implementar encabezados de solicitud personalizados.

Al requerir encabezados específicos en las solicitudes AJAX, la aplicación puede garantizar que las solicitudes provengan de scripts confiables y no de sitios web externos. Este enfoque proporciona una capa de validación adicional que complementa la verificación de tokens.

de API REST personalizados también deben verificar los permisos mediante devoluciones de llamadas y validación de nonce. Sin estas protecciones, los atacantes podrían crear solicitudes que realicen acciones no autorizadas a través de endpoints expuestos.

Consejo 3: Cookies de doble envío y patrones de tokens (tokens anti-CSRF)

Otro mecanismo de defensa eficaz contra CSRF es el patrón de cookies de doble envío.

- En este enfoque, un token CSRF se almacena tanto en una cookie del navegador como en un parámetro de solicitud (como un campo de formulario o un encabezado). Cuando la solicitud llega al servidor, ambos valores deben coincidir para que se considere válida.

- Este método funciona porque los atacantes de dominios externos no pueden acceder ni leer las cookies de la víctima debido a las restricciones de seguridad del navegador. Por lo tanto, no pueden generar un par de tokens válido que satisfaga la validación del servidor.

Aunque WordPress se basa principalmente en protección basada en nonce, el patrón de doble envío puede ser útil en flujos de autenticación personalizados, configuraciones de WordPress sin interfazo aplicaciones que se integran con marcos front-end externos.

Cuando se implementa correctamente, este patrón proporciona una protección adicional contra solicitudes entre sitios falsificadas.

Los desarrolladores deben garantizar que los tokens sean criptográficamente aleatorios, se regeneren periódicamente y se invaliden tras su uso cuando corresponda. Los tokens predecibles o estáticos debilitan la seguridad y aumentan la probabilidad de ataques exitosos.

Consejo 4: Configuración de cookies SameSite, Secure y HttpOnly (protección contra sitios cruzados/CSRF)

La configuración de cookies juega un papel crucial en la defensa contra ataques CSRF.

Los navegadores incluyen automáticamente cookies en las solicitudes enviadas a un dominio. Esto es precisamente en lo que se basan los atacantes al explotar sesiones autenticadas. Los atributos de cookies adecuados ayudan a restringir cuándo y cómo se transmiten las cookies.

- El atributo de cookie SameSite impide que los navegadores envíen cookies junto con las solicitudes entre sitios en ciertas situaciones. Al configurarse con SameSite=Lax o SameSite=Strict, las cookies no se incluyen en muchos escenarios de solicitudes de origen cruzado, lo que reduce la probabilidad de intentos de CSRF exitosos.

- El atributo Seguro garantiza que las cookies solo se transmitan mediante conexiones HTTPS. Esto evita que las cookies de sesión se expongan a través del tráfico de red sin cifrar.

- El atributo HttpOnly impide que los scripts del cliente accedan a las cookies mediante JavaScript. Si bien esto protege principalmente contra ataques de scripts entre sitios (XSS), también refuerza la seguridad general de la sesión.

Juntos, estos atributos forman una capa esencial de defensa a nivel de navegador que complementa la validación de tokens del lado del servidor.

Consejo 5: Evite mitigaciones de CSRF ineficaces (vulnerabilidades comunes de CSRF)

Muchos desarrolladores intentan mitigar los riesgos de CSRF mediante técnicas que ofrecen poca o ninguna protección real. Comprender estos métodos ineficaces ayuda a evitar errores de seguridad comunes.

Por ejemplo, basarse únicamente en los encabezados HTTP Referer no es fiable, ya que pueden estar ausentes o manipulados en ciertos casos. De igual forma, restringir las solicitudes basándose únicamente en cadenas de agente de usuario no impide las solicitudes falsificadas de sitios externos.

Otro error común es exponer operaciones que cambian de estado mediante solicitudes GET. Dado que las solicitudes GET pueden activarse con elementos simples como imágenes o enlaces, las acciones sensibles siempre deben requerir solicitudes POST con la validación de tokens adecuada.

Finalmente, los complementos o el código personalizado que omiten la verificación de nonce o reutilizan tokens estáticos crean vulnerabilidades predecibles. Las revisiones de seguridad periódicas y las auditorías de complementos ayudan a garantizar que estas debilidades se identifiquen y corrijan antes de que los atacantes puedan explotarlas.

Al implementar estos principios básicos y evitar estrategias de mitigación débiles, los propietarios de sitios de WordPress pueden construir una defensa mucho más sólida contra los ataques CSRF y proteger tanto la funcionalidad administrativa como los datos de los usuarios.

Detección y prueba de vulnerabilidades CSRF

Identificar vulnerabilidades de falsificación de solicitudes entre sitios requiere tanto análisis automatizado como pruebas de seguridad manuales. Dado que los sitios web creados en WordPress suelen depender de plugins, API REST y controladores AJAX, las pruebas de seguridad deben abarcar todos los endpoints que realizan acciones que alteran el estado.

Un enfoque de prueba estructurado ayuda a confirmar si las protecciones CSRF adecuadas, como tokens, validación de nonce y verificación de solicitudes, se implementan correctamente.

- Utilice escáneres de seguridad automatizados: Estos escáneres pueden detectar posibles vulnerabilidades CSRF mediante el análisis de formularios, rutas REST y endpoints de plugins. Muchos escáneres para WordPress incluyen pruebas que identifican la falta de validación de tokens o solicitudes con protección incorrecta.

- Pruebas manuales de endpoints sensibles: Las pruebas manuales ayudan a validar cómo el servidor gestiona las solicitudes falsificadas. Los evaluadores de seguridad pueden eliminar o modificar los tokens CSRF en las solicitudes para verificar que la aplicación rechace acciones no autorizadas.

- Revisar las implementaciones de JavaScript y AJAX: inspeccionar los scripts front-end para garantizar que los tokens se generen, recuperen y transmitan de forma segura en los encabezados o parámetros de solicitud AJAX.

- Complemento de auditoría y código de punto final: revise el código del complemento para detectar la verificación de nonce faltante y el manejo inseguro de admin-ajax.php o puntos finales personalizados que procesan acciones confidenciales.

Respondiendo a un compromiso CSRF

Cuando un ataque de falsificación de solicitud entre sitios tiene éxito, puede provocar cambios no autorizados o inyectar código malicioso en un sitio web. Para los sitios web creados en WordPress, una respuesta rápida y estructurada es esencial para limitar los daños y restaurar la seguridad.

La contención inmediata, la limpieza del código y la aplicación de parches de vulnerabilidad ayudan a evitar que los atacantes mantengan el acceso o repitan la explotación.

- Revocar sesiones y rotar tokens: cierre inmediatamente la sesión de todas las sesiones activas, rote los tokens CSRF y solicite restablecimientos de contraseñas para las cuentas afectadas para detener futuras acciones no autorizadas.

- Eliminar código malicioso: escanee temas, complementos y el directorio de cargas en busca de scripts maliciosos inyectados o puertas traseras y elimine todos los archivos comprometidos.

- Parchear componentes vulnerables: repare el complemento vulnerable o el código personalizado responsable de la vulnerabilidad e implemente una validación adecuada de tokens y encabezados.

- Revisar los registros del servidor: analice los registros del servidor para identificar puntos finales explotados y determinar la cronología de acciones no autorizadas.

Lista de verificación: Prácticas recomendadas para el refuerzo de CSRF en WordPress

Para fortalecer la protección contra la falsificación de solicitudes entre sitios se requieren controles de seguridad consistentes en formularios, API, cookies y componentes de terceros.

Para los sitios web que se ejecutan en WordPress, la implementación de una lista de verificación de fortalecimiento de CSRF estructurada ayuda a garantizar que cada solicitud que realiza acciones sensibles se verifique correctamente.

Las auditorías y pruebas periódicas reducen aún más el riesgo de que los atacantes exploten vulnerabilidades pasadas por alto.

- Validar tokens CSRF: asegúrese de que cada formulario que cambie de estado, solicitud de API o punto final valide un token CSRF por sesión o por solicitud antes de ejecutar cualquier acción.

- Solicitudes AJAX seguras: requiera encabezados de solicitud personalizados para solicitudes AJAX y verifíquelos en el servidor antes de procesar la solicitud.

- Configurar cookies seguras: configure cookies de sesión con atributos seguros, HttpOnly y SameSite adecuados para limitar la exposición de solicitudes entre sitios.

- Complementos y temas de auditoría: revise y actualice periódicamente los complementos y temas de terceros para confirmar que la verificación de tokens y nonce esté implementada.

- Realice pruebas de seguridad periódicas: ejecute análisis automatizados y pruebas manuales con frecuencia, centrándose en rutas REST, controladores AJAX y puntos finales personalizados.

En resumen

Proteger su sitio web de la falsificación de solicitudes entre sitios es esencial para mantener la integridad de las acciones de los usuarios y los controles administrativos. En plataformas como WordPress, incluso una pequeña vulnerabilidad CSRF puede permitir a los atacantes cambiar la configuración, crear usuarios no autorizados o inyectar código malicioso.

Implementar defensas sólidas, como tokens CSRF, configuraciones seguras de cookies y endpoints reforzados, puede reducir significativamente estos riesgos. Sin embargo, identificar y corregir vulnerabilidades en plugins, temas y código personalizado suele requerir experiencia especializada.

Si desea garantizar la seguridad total de su sitio, considere contratar profesionales de seguridad de WordPress con experiencia. Ellos auditarán su sitio, corregirán vulnerabilidades e implementarán protección a largo plazo.

Preguntas frecuentes sobre ataques CSRF en WordPress

¿Qué es la falsificación de solicitud entre sitios (CSRF)?

La falsificación de solicitud entre sitios ocurre cuando un atacante engaña a un usuario normal para que visite un sitio web malicioso o haga clic en un enlace malicioso.

El navegador web del usuario envía solicitudes al sitio de destino utilizando el ID de sesión o el token de sesión del usuario. Dado que el navegador envía cookies de autenticación automáticamente, el servidor web puede tratar la solicitud como legítima y procesar solicitudes HTTP que cambian el estado, como el envío de un formulario.

¿Cómo funcionan los mecanismos de protección CSRF?

Los mecanismos de protección CSRF se basan en la generación y validación de tokens. Mediante el patrón de token sincronizador, la aplicación web crea un token de sesión almacenado en el identificador de sesión.

Cuando un usuario envía un formulario HTML, la solicitud incluye el token correcto en un campo de formulario oculto, lo que permite que el servidor web acepte solicitudes POST de forma segura.

¿Por qué son útiles las cookies de SameSite y los encabezados personalizados?

Las cookies de SameSite restringen cuándo el navegador envía cookies a través de un origen específico. Combinadas con un encabezado personalizado para solicitudes AJAX, ayudan a prevenir vulnerabilidades CSRF en frameworks web modernos.

¿Cómo pueden los desarrolladores prevenir posibles ataques CSRF?

Los desarrolladores deben proteger formularios, validar tokens, evitar la reutilización de tokens, monitorear los registros de los usuarios y aplicar la autenticación de usuarios en toda la aplicación web.