Blandt de mange trusler, som webstedsejere står over for, skiller fjernkodeudførelsesangreb (RCE) i WordPress sig ud som nogle af de farligste.

Et vellykket RCE-angreb giver en angriber mulighed for at køre vilkårlig skadelig kode direkte på din server, og når du opdager, at noget er galt, er skaden allerede sket.

Denne guide forklarer, hvad RCE er, hvordan angribere udfører det, og hvilke advarselstegn du skal være opmærksom på. Vi dækker også de praktiske trin, du kan tage lige nu for at beskytte dit WordPress-websted.

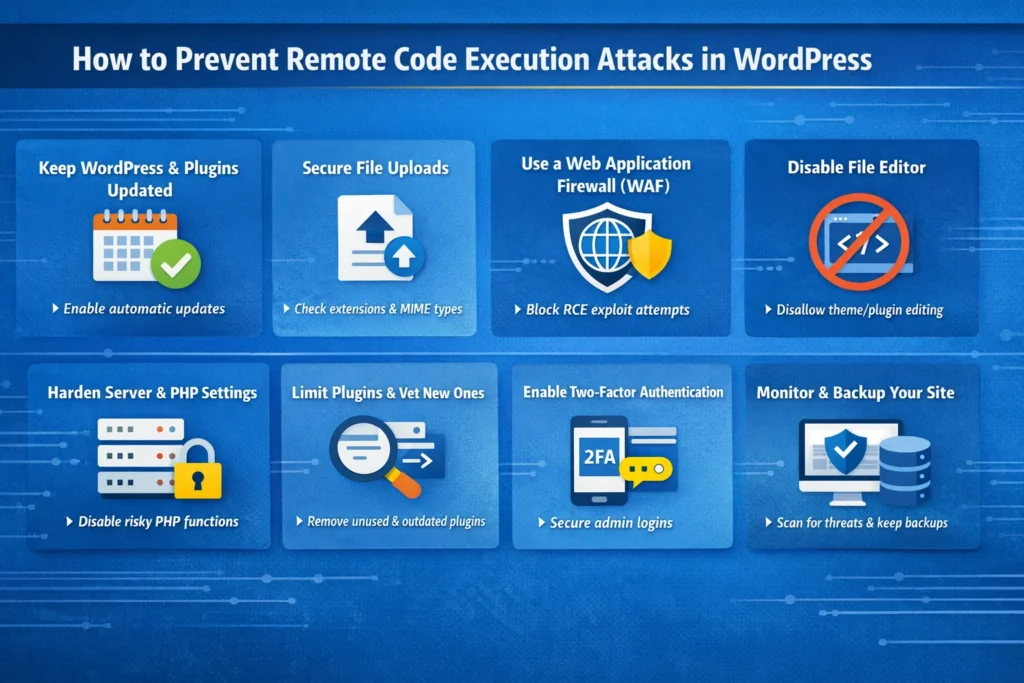

TL;DR: Forhindr fjernkodeudførelsesangreb (RCE) i WordPress

- RCE er en af de farligste WordPress-sårbarheder , fordi den giver angribere mulighed for at køre ondsindet kode direkte på din server.

- De fleste RCE-angreb sker via forældede plugins, sårbare temaer eller dårligt sikrede filuploads.

- Angribere kan bruge RCE-adgang til at installere malware, stjæle data, oprette skjulte administratorkonti eller tage fuld kontrol over din server.

- Almindelige advarselstegn inkluderer uventede administratorbrugere, mistænkelige PHP-filer, usædvanlig serveraktivitet og sikkerhedsadvarsler fra plugins.

- Forebyggelse af RCE kræver lagdelt sikkerhed såsom regelmæssige opdateringer, sikker validering af filupload, serverhærdning og begrænsning af unødvendige plugins.

- Værktøjer som webapplikationsfirewalls, tofaktorgodkendelse og kontinuerlig malwarescanning reducerer risikoen for udnyttelse betydeligt.

- Hvis du har mistanke om en RCE-kompromitteret situation, skal du straks handle. Scan for malware, roter legitimationsoplysninger, gennemgå logfiler, og gendan fra en ren sikkerhedskopi, hvis det er nødvendigt.

Hvad er et fjernkodeudførelsesangreb i WordPress?

Fjernudførelse af kode er en type sårbarhed, der giver en angriber mulighed for at køre kode efter eget valg på din webserver uden at have brug for fysisk eller direkte adgang.

Dette gøres eksternt ved at udnytte svagheder i, hvordan din WordPress-installation, plugins eller temaer fungerer.

Tænk på det på denne måde. Din server er dit hus. Normalt er det kun dig, der har nøglerne. En RCE-sårbarhed er som en skjult bagdør, som en angriber opdagede før dig. De kan gå ind, se sig omkring, tage, hvad de vil have, og gå uden at du nogensinde modtager en besked.

I modsætning til et defacement-angreb eller et brute force-forsøg, som er synlige, er RCE-angreb ofte helt lydløse. Angriberen forsøger ikke at få dit websted til at gå ned. De ønsker vedvarende, stille adgang til dit miljø.

Her er hvad et vellykket RCE-angreb typisk tillader en angriber at gøre:

- Stjæl følsomme data, herunder kundeoplysninger, betalingsoplysninger og loginoplysninger

- Installer malware eller ransomware direkte på din server

- Opret uautoriserede administratorkonti for at opretholde langsigtet adgang

- Brug din server til at sende spam eller deltage i botnet-aktivitet

- Slet eller beskadig dit websted og din database fuldstændigt

RCE omtales også undertiden som kodeinjektion, fjernkommandoudførelse eller vilkårlig kodeudførelse, afhængigt af konteksten. Men de beskriver alle den samme grundlæggende trussel.

Har du mistanke om et fjernangreb på din WordPress-hjemmeside?

Hvis et RCE-angreb kompromitterer dit websted, kan Seahawk Media hurtigt fjerne malware og gendanne dit WordPress-websted sikkert.

Hvordan udfører hackere rent faktisk RCE-angreb på WordPress-sider?

Det er afgørende at forstå angrebsvektorerne, fordi man ikke kan forsvare sig mod noget, man ikke forstår.

Angribere bruger adskillige veldokumenterede indgangspunkter til at opnå fjernudførelse af kode på WordPress-sider. Lad os gennemgå de mest almindelige.

Udnyttelse af forældede plugins og temaer

Dette er langt den mest almindelige metode til RCE-angreb. Når en sikkerhedsforsker opdager en sårbarhed i et udbredt plugin, rapporterer de det typisk først privat til udvikleren.

Men når en patch er udgivet, og sårbarheden bliver offentlig kendt, begynder angriberne straks at scanne millioner af websteder for installationer, der stadig kører den ikke-patchede version.

Et eksempel fra den virkelige verden: I februar 2024 blev der fundet en uautoriseret RCE-sårbarhed sporet som CVE-2024-25600.

Inden for 24 timer efter offentliggørelsen udnyttede angriberne allerede aktivt websteder, der kørte den sårbare version.

Et andet bredt rapporteret eksempel fra 2024 involverede Bit File Manager-pluginnet, hvor en sjælden sårbarhed tillod angribere at uploade og udføre vilkårlige PHP-filer på berørte websteder.

Vinduet mellem udgivelsen af en patch og aktiv udnyttelse begynder måles ofte i timer, ikke dage. Det er så hurtigt angribere agerer, når en sårbarhed bliver offentliggjort.

Vigtig konklusion: Hvis et plugin eller tema, du bruger, har mere end 10.000 aktive installationer, og en uopdateret kritisk sårbarhed bliver annonceret, skal du antage, at dit websted allerede bliver scannet og målrettet.

Ubegrænsede eller dårligt validerede filuploads

WordPress understøtter utallige hjemmesider med filuploadfunktioner, lige fra kontaktformularer med vedhæftede filer til medietunge porteføljer og medlemskabsplatforme. Når håndteringen af filupload er dårligt kodet, bliver det et direkte RCE-indgangspunkt.

Angrebet fungerer sådan her. En angriber uploader en fil, der ser harmløs ud på overfladen, men som i virkeligheden er en PHP webshell. En webshell er et lille script, der giver angriberen mulighed for at sende kommandoer til din server via en browser, hvilket i bund og grund giver dem en fjernterminal til dit miljø.

Almindelige teknikker, som angribere bruger til at omgå svag uploadvalidering, inkluderer:

- Brug af dobbelte udvidelser som malware.png.php til at narre grundlæggende udvidelsestjek

- Ændring af Content-Type-headeren for at få en PHP-fil til at vises som et legitimt billede

- Upload af filer med null-byte-injektion for at afkorte den rigtige filtypenavn under server-side behandling

Kerneproblemet er, at mange udviklere kun tjekker filtypendingen på klientsiden. Eller kun validerer MIME-typen uden at håndhæve den på serversiden. Begge kontroller er nødvendige, og ingen af dem er alene tilstrækkelige.

Objektinjektion og deserialiseringsudnyttelser

PHP har en indbygget funktion kaldet unserialize(), der konverterer en streng tilbage til et PHP-objekt.

Hvis en angriber kan kontrollere, hvad der sendes til unserialize(), kan de lave en ondsindet nyttelast, der udløser en kæde af metodekald i din applikation, kendt som en POP-kæde, som i sidste ende udfører vilkårlig kode på serveren.

WordPress har selv rettet en betydelig POP-kædesårbarhed i version 6.4.2.

Kerne-sårbarheden alene kunne ikke udnyttes direkte. Men når den kombineredes med visse plugins, der havde deres egne objektinjektionsfejl, skabte den en fuld RCE-angrebssti.

Dette er et perfekt eksempel på, hvordan to tilsyneladende uafhængige sårbarheder kan kombineres og danne en kritisk trussel.

Server-side skabelonindsprøjtning

Nogle WordPress-temaer og sidebyggere bruger skabelonmotorer til at gengive dynamisk indhold.

Hvis brugerinput flyder ind i disse skabeloner uden korrekt rensning, kan en angriber injicere skabelonsyntaks, der evalueres og udføres af serveren.

Den tidligere nævnte Bricks Builder CVE-2024-25600 var faktisk i sin kerne en sårbarhed med skabeloninjektion på serversiden.

Brugerstyrede data blev sendt direkte til en PHP-evalueringsfunktion via skabelonens renderingmotor. Det var dette, der gjorde dem så farlige og så nemme at udnytte via fjernadgang.

Fjernangreb på filinkludering

Fjerninddragelse af filer udnytter forkert konfigurerede PHP-indstillinger.

Når direktivet allow_url_include er aktiveret, og et program bruger dynamiske filstier, der inkorporerer brugerinput, kan en angriber tvinge din server til at hente og udføre et PHP-script, der hostes på deres egen server.

Selvom moderne PHP-konfigurationer som standard deaktiverer allow_url_include, har mange delte hostingmiljøer og ældre WordPress-opsætninger stadig usikre konfigurationer, der aldrig blev genbesøgt efter den første implementering.

Hvad er advarselstegnene på, at dit WordPress-websted muligvis er blevet kompromitteret?

Mange RCE-angreb forbliver skjulte i uger eller endda måneder. Angribere foretrækker stille, vedvarende adgang frem for åbenlys afbrydelse. Der er dog tegn, der kan varsle dig, selv når skaden ikke er umiddelbart synlig på forsiden af dit websted.

Her er de vigtigste røde flag, du skal være opmærksom på:

- Sikkerhedsadvarsler om plugins, der markerer mistænkelige eller ukendte PHP-scripts, der vises i din upload- eller plugin-mappe

- Nye administratorkonti, der vises i dit WordPress-dashboard, som du ikke selv har oprettet

- Usædvanlige stigninger i serverens CPU-forbrug eller udgående båndbredde. Dette kan indikere, at din server bruges til spam eller botnet-aktivitet uden din viden

- Uventede ændringer i WordPress-kernefiler, temafiler eller pluginfiler sammenlignet med deres verificerede originale versioner

- Mistænkelige POST-anmodninger i dine serveradgangslogfiler rettet mod filer i mappen wp-content/uploads

- Udgående netværksforbindelser, der stammer fra PHP-processer og kommunikerer med ukendte eksterne IP-adresser

- Søgemaskiner markerer dit websted med malware-advarsler, eller din hostingudbyder suspenderer din konto uden en klar forklaring

Den mest pålidelige måde at opdage disse tegn tidligt på er gennem automatiseret overvågning og scanning af filintegritet. Hvis du allerede ser flere advarselssignaler, kan du gå til afsnittet om hændelsesrespons i slutningen af denne artikel.

Hvordan forhindrer man fjernangreb på kodeudførelse i WordPress?

Forebyggelse af RCE-angreb handler ikke om et enkelt plugin eller en enkelt konfigurationsændring. Det kræver lagdelt forsvar på tværs af hele dit WordPress-miljø.

Hvert lag reducerer din angrebsflade og gør det betydeligt sværere for en angriber at finde et brugbart indgangspunkt.

Hold WordPress Core, plugins og temaer opdateret med det samme

Dette er den mest effektive ting, du kan gøre. Størstedelen af succesfulde RCE-angreb er rettet mod kendte sårbarheder i forældet software.

Dette er sårbarheder, der allerede har tilgængelige programrettelser, som venter på at blive installeret. Forsinkelse af opdateringer er den primære årsag til, at websteder bliver kompromitteret i masseudnyttelseskampagner.

Sådan ser en solid opdateringsstrategi ud i praksis:

- Aktivér automatiske baggrundsopdateringer for mindre WordPress-kerneudgivelser ved at tilføje

define('WP_AUTO_UPDATE_CORE', 'minor');til din wp-config.php-fil.

- Abonner på sårbarhedsadvarsler fra Patchstack Intelligence, så du ved, når et plugin, du kører, rapporterer et nyt sikkerhedsproblem

- Gennemgå din liste over plugins månedligt, og fjern alt, der ikke har modtaget en udvikleropdatering i over 12 måneder, da forladte plugins konsekvent er mål for høj risiko

- Test opdateringer i et staging-miljø , før du sender dem til produktion for større versionsopgraderinger, hvor der er større sandsynlighed for kompatibilitetsproblemer

Hvis du administrerer flere klientsites, gør et centraliseret dashboardværktøj det betydeligt nemmere at holde alle installationer opdateret uden manuelt at logge ind på hver enkelt.

Lås alle filuploadstier på dit websted

Hvis dit websted har en funktionalitet, der giver brugerne mulighed for at uploade filer, uanset om det er via en kontaktformular, et medlemskabsplugin, en WooCommerce-butik eller en porteføljebygger, skal du som standard behandle uploadstien som en højrisikoangrebsflade.

Sådan ser korrekt hærdning af filupload ud:

- Valider både filtypenavnet og MIME-typen på serversiden ved hver upload. Stol aldrig udelukkende på JavaScript-validering på klientsiden

- Vedligehold en eksplicit hvidliste over tilladte filtyper og afvis alt, der ikke er på listen, med et hårdt fejlsvar

- Bloker dobbelte filtypenavne på serverniveau, så filer som image.php.jpg afvises, før de når din applikationslogik

- Gem uploadede filer uden for webrodmappen, hvor applikationsarkitekturen tillader det, så de ikke kan tilgås eller udføres direkte via en URL

- Bloker PHP-kørsel i uploads-mappen fuldstændigt ved at placere en .htaccess-fil i wp-content/uploads med følgende regler:

afvis fra alle indstillinger -ExecCGI AddType tekst/plain .php .php5 .phtmlPro tip: Selv hvis en angriber uploader en PHP webshell til din uploadmappe, betyder blokering af PHP-kørsel i den mappe, at filen faktisk ikke kan køre. Denne ene .htaccess-regel har stoppet utallige RCE-forsøg, der ellers ville have lykkedes.

Implementer en webapplikationsfirewall med virtuel patching

En webapplikationsfirewall sidder mellem dit websted og indgående trafik og inspicerer anmodninger, før de når WordPress.

En WAF af høj kvalitet blokerer kendte skadelige data, herunder angrebssignaturer forbundet med RCE-forsøg, før de kan interagere med sårbar kode på din server.

Den mest værdifulde WAF-funktion til RCE-forebyggelse er specifikt virtuel patching. Når en kritisk sårbarhed afsløres offentligt, udgiver velrenommerede WAF-udbydere en virtuel patch inden for få timer og blokerer kendte angrebsforsøg, selv før plugin- eller temaudvikleren udgiver en officiel rettelse.

Dette lukker det farlige vindue mellem afsløring og tilgængelighed af patches, som angribere aggressivt udnytter.

For WordPress Cloudflare WAF med sit WordPress-specifikke regelsæt fremragende dækning sammen med stærk DDoS-afbødning.

Sucuri Firewall er specialbygget til WordPress og samler malware-scanning, CDN-ydeevne og virtuel patching i én administreret løsning.

En vigtig forskel, der er værd at kende: nogle sikkerheds-plugins inkluderer en indbygget firewall, men den fungerer på PHP-slutpunktsniveau, hvilket betyder, at den stadig indlæses i selve WordPress.

En cloudbaseret WAF filtrerer trafik, før den overhovedet rører din server, hvilket gør den til en stærkere første forsvarslinje til at forhindre RCE-udnyttelse.

Deaktiver WordPress-fileditoren i dashboardet

WordPress leveres med en indbygget kodeeditor, der giver administratorer mulighed for at ændre tema- og plugin-filer direkte fra dashboardet.

Selvom det er praktisk under udvikling, bliver denne editor en stor belastning, hvis en angriber nogensinde får adgang til en administratorkonto. Når den er aktiveret, kan de øjeblikkeligt injicere skadelig PHP i enhver fil på webstedet uden behov for FTP- eller SSH-legitimationsoplysninger.

Deaktiver det permanent i wp-config.php:

define('DISALLOW_FILE_EDIT', sand); define('DISALLOW_FILE_MODS', sand);Den anden konstant går videre ved helt at forhindre installation af plugins og temaer fra dashboardet.

Dette er en valgfri, men stærkt anbefalet indstilling til produktionsmiljøer. Det betyder, at en kompromitteret administratorkonto ikke kan bruges til at installere et skadeligt plugin via WordPress-grænsefladen.

Dette var også den anbefalede afhjælpning af CVE-2024-31210, før WordPress udgav version 6.4.3.

Hærd PHP og din serverkonfiguration

Meget af WordPress-sikkerhed er faktisk serversikkerhed. Selv med alle plugins på dit websted fuldt opdaterede, kan en forkert konfigureret server stadig udsætte dig for RCE-angreb på infrastrukturniveau.

Arbejd sammen med din vært eller systemadministrator for at implementere disse sikkerhedsforanstaltninger:

- Tilføj

eval(),system(),shell_exec(),passthru(),proc_open()ogpopen()til disable_functions-direktivet i din php.ini for at forhindre de farligste PHP-udførelsesfunktioner i at køre.

- Angiv de korrekte filtilladelser: wp-config.php skal være 400 eller 440, mapper skal være 755, og individuelle filer skal være 644

- Gør wp-config.php skrivebeskyttet på filsystemniveau, så selv delvis kodeudførelse ikke kan bruges til at ændre dine databaseoplysninger eller sikkerhedsnøgler

- Deaktiver allow_url_include i PHP-konfigurationen for at eliminere angrebsvektoren for fjernfilinkludering

- Sørg for, at PHP aldrig kører som serverens root, da udførelse på root-niveau betyder, at et vellykket RCE-angreb har ubegrænset adgang til hele dit hostingmiljø

Hvis du har en administreret WordPress-hostingplan , håndteres mange af disse konfigurationer på infrastrukturniveau af din udbyder. Det er stadig værd at bekræfte, hvad der er dækket, og hvad der ikke er.

Reducer dit plugin-fodaftryk og tjek, hvad du installerer

Hvert plugin på dit websted er kode, der kører på din server. Hvert stykke kode er en potentiel angrebsflade. Jo flere plugins du har, især inaktive eller forladte, jo flere indgangspunkter er der for udnyttelse.

Følg disse plugin-hygiejnepraksisser konsekvent:

- Deaktiver og slet plugins helt, som du ikke længere aktivt bruger. Deaktivering alene efterlader koden på serveren, hvor den potentielt stadig kan målrettes via resterende filstier

- Før du installerer et plugin, skal du kontrollere dets seneste opdateringsdato, antal aktive installationer og kendte sårbarhedshistorik i det officielle WordPress-plugin-arkiv

- Installer aldrig plugins fra uofficielle kilder eller nullede repositories, da disse ofte kommer med forudinstallerede bagdøre og indbygget forvirret ondsindet kode

- Brug Patchstack eller en lignende sårbarhedsovervågningstjeneste til at modtage automatiske advarsler, når et plugin, der kører på dit websted, har et nyligt opdaget sikkerhedsproblem

I en bredt rapporteret hændelse i 2025 kompromitterede angribere tusindvis af WordPress-sider ved at målrette udgåede plugins, der var blevet deaktiveret, men ikke slettet.

Plugin-koden var stadig til stede på serveren og stadig tilgængelig via URL, hvilket var nok til at udnyttelsen kunne lykkes.

Aktivér tofaktorgodkendelse for alle administratorkonti

RCE-angreb via stjålne administratoroplysninger er mindre almindelige end angreb baseret på udnyttelse, men de er en reel og dokumenteret vej.

En angriber, der får administratoradgang, kan installere et ondsindet plugin, redigere temafiler eller bruge dashboardets fileditor til at udføre vilkårlig kode på få sekunder.

Tofaktor-godkendelse tilføjer et verifikationslag, der gør det betydeligt vanskeligere at udføre angreb baseret på legitimationsoplysninger, selv når adgangskoder er blevet afsløret i et databrud et andet sted.

Aktivér det for alle konti på administrator- og redaktørniveau som minimum. Plugins som WP 2FA eller de indbyggede 2FA-funktioner i Wordfence gør implementeringen ligetil for enhver webstedsejer.

For et dybere kig på at forbedre dit administratorlogin, WordPress loginsikkerhed opmærksomhed på mere end blot adgangskoder.

Opsæt kontinuerlig sikkerhedsovervågning og scanning af filintegritet

Du kan ikke reagere på et angreb, du ikke ved, finder sted.

Kontinuerlig overvågning og scanning af filintegritet er det, der giver dig mulighed for at opdage en kompromittering tidligt, før angriberne har haft tid til at etablere dyb, vedvarende adgang, der bliver meget sværere at rydde op i.

En solid overvågningsopsætning omfatter:

- Overvågning af filintegritet, der sporer alle ændringer i WordPress-kernefiler, temaer og aktive plugins i realtid og giver dig besked med det samme, når der registreres uventede ændringer

- Planlagt malware-scanning, der leder efter kendte ondsindede signaturer, obfuskerede PHP-mønstre som

eval(base64_decode(...))og uautoriserede bagdørsfiler i din installation.

- Logføring af loginaktivitet, der registrerer alle mislykkede og vellykkede loginforsøg, markerer usædvanlige geografiske adgangsmønstre eller hurtige sekventielle loginfejl fra samme IP-adresse

- Overvågning af udgående forbindelser på serverniveau for at detektere PHP-processer, der forsøger at kommunikere med eksterne kommando- og kontrolservere

Wordfence, Sucuri og MalCare er de mest anvendte værktøjer til WordPress-specifik sikkerhedsovervågning.

Hvis du hellere vil have eksperter til at håndtere dette lag, WordPress-vedligeholdelsestjenester , der inkluderer proaktiv overvågning, værd at overveje til ethvert forretningskritisk websted.

Opbevar sikre, testede sikkerhedskopier, og vid, hvordan du gendanner dem

Backups er dit sidste sikkerhedsnet, når alt andet fejler. Hvis et RCE-angreb lykkes, og dit websted kompromitteres eller ødelægges, er en ren backup det, der får dig online igen.

Men en backupstrategi virker kun, hvis din gendannelsesproces rent faktisk er blevet testet, før en krise rammer.

Følg disse sikkerhedskopieringsprocedurer:

- Gem sikkerhedskopier eksternt og helt adskilt fra dit hostingmiljø, da et angreb på serverniveau kan ødelægge eller kryptere lokale sikkerhedskopier sammen med dine webstedsfiler

- Kør mindst daglige automatiserede sikkerhedskopier, og altid før større opdateringer eller kodeudrulninger

- Test din restaureringsproces mindst hvert kvartal, så du ved præcis, hvor lang tid det tager, og hvilke trin der er involveret, før du rent faktisk har brug for den under pres

- Vedligehold flere gendannelsespunkter, så du kan rulle tilbage til en version, der er ældre end kompromitteringen, og ikke kun det seneste øjebliksbillede

Hvad skal man gøre med det samme, hvis man har mistanke om et RCE-angreb?

Hvis du ser røde flag eller har modtaget en sikkerhedsadvarsel, er hastighed vigtig. Her er rækkefølgen, du skal følge:

- Tag webstedet offline eller skift til vedligeholdelsestilstand med det samme for at forhindre angriberen i at fortsætte med at bruge etablerede adgangspunkter eller stjæle yderligere data, mens du undersøger det.

- Kør en fuld malwarescanning for at identificere skadelige filer, bagdøre og indsprøjtet kode i hele din installation.

- Revider alle WordPress-administratorkonti , og fjern alle konti, du ikke selv har oprettet. Vær særlig opmærksom på nyligt tilføjede konti med roller på administratorniveau.

- Roter alle legitimationsoplysninger, inklusive WordPress-administratoradgangskoder, databaseadgangskoder, FTP- og SFTP-legitimationsoplysninger, SSH-nøgler, adgangskoder til hostingkontrolpanel og dine WordPress-sikkerhedsnøgler og salts i wp-config.php

- Gennemgå dine serveradgangslogfiler og fejllogfiler for indikatorer for kompromittering, såsom POST-anmodninger rettet mod filer i uploadmappen, PHP-udførelse fra uventede placeringer eller udgående forbindelser til eksterne IP-adresser.

- Gendan fra en ren sikkerhedskopi, hvis en sådan er tilgængelig fra før den formodede kompromitteringsdato, og installer derefter straks alle udestående opdateringer, før du bringer webstedet online igen.

- Identificer og reparer den oprindelige sårbarhed , så gendannelsen af webstedet ikke blot genskaber de nøjagtige forhold, der tillod angrebet at lykkes i første omgang.

Hvis du ikke er sikker på at håndtere incidentrespons selv, professionel WordPress-webstedsgendannelse tilgængelig, og det er ofte hurtigere og mere grundigt end at forsøge en manuel oprydning uden de rette værktøjer og erfaring.

Afsluttende tanker

Fjernangreb med kodeudførelse er blandt de mest alvorlige trusler mod WordPress-sikkerhed, men de er langt fra uundgåelige.

De websteder, der bliver kompromitteret, er næsten altid dem, der behandlede sikkerhed som noget, der skulle håndteres senere. Angriberne er ikke specifikt rettet mod dit websted.

De scanner millioner af websteder samtidigt og leder efter dem med uopdateringer til plugins, åbne uploadmapper, deaktiveret overvågning og ingen aktive forsvarsmekanismer på plads.

Beskyttelserne, der er dækket i denne guide, er ikke komplicerede hver for sig. Det, der gør dem effektive, er, at de bruges sammen som en lagdelt strategi. Hold alt opdateret. Lås filuploads. Implementer en WAF. Styrk dit PHP-miljø. Overvåg løbende. Og hav en ren, testet backup klar, før du nogensinde har brug for den.

Hvis du ønsker eksperthjælp til at implementere disse beskyttelser eller har brug for en professionel gennemgang af din nuværende WordPress-sikkerhedsopsætning, er Seahawk Media-teamet klar til at hjælpe. Kontakt os , og lad os se på, hvad din hjemmeside har brug for.

Ofte stillede spørgsmål om WordPress RCE-angreb

Hvad er forskellen mellem RCE og SQL-injektion i WordPress?

SQL-injektion målretter din database mod at stjæle eller manipulere data. RCE går videre og lader en angriber køre kode direkte på din server.

Med SQL-injektion kan de læse din brugertabel. Med RCE kan de overtage hele dit hostingmiljø. RCE er den mest alvorlige trussel med en betydelig margin.

Kan RCE-angreb forekomme på et fuldt opdateret WordPress-websted?

Ja, det kan de. Zero-day-sårbarheder eksisterer, før en programrettelse er tilgængelig, hvilket betyder, at selv et fuldt opdateret websted kan udnyttes.

Derfor er opdateringer alene ikke nok. En WAF med virtuel patching, strenge uploadkontroller og aktiv overvågning giver dig beskyttelse, selv når der endnu ikke findes nogen officiel løsning.

Hvor ofte skal jeg køre sikkerhedsrevisioner på mit WordPress-websted?

Kør en manuel gennemgang mindst hvert kvartal. Tjek alle brugerkonti, gennemgå din plugin-liste for forladt software, og verificer, at din backup-gendannelse rent faktisk fungerer.

Automatisk scanning bør køre dagligt eller kontinuerligt i baggrunden. Hvis dit websted håndterer betalinger eller følsomme kundedata, bør du tilkalde en professionel til en penetrationstest mindst én gang om året.