WordPress driver millioner af websteder og er i høj grad afhængig af autentificerede administratorhandlinger, hvilket gør det til et attraktivt mål for CSRF-angreb.

Cross-Site Request Forgery er en websikkerhedssårbarhed , der narrer en logget bruger til at udføre utilsigtede handlinger på et websted uden deres viden. I forbindelse med WordPress udnytter angribere godkendte sessioner til at udløse handlinger såsom at ændre indstillinger, oprette brugere eller ændre indhold.

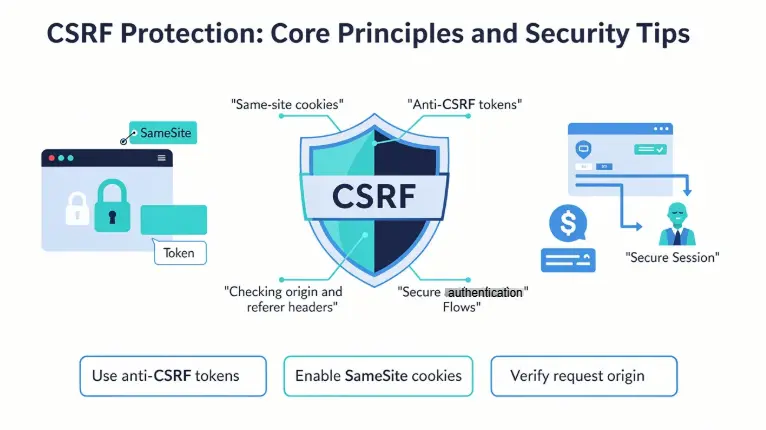

Heldigvis kan adskillige dokumenterede forsvarsforanstaltninger reducere denne risiko betydeligt. Denne vejledning dækker de vigtigste beskyttelsesforanstaltninger, herunder implementering af CSRF-tokens, konfiguration af SameSite-cookies, sikring af AJAX-anmodninger og regelmæssig test af dit websted for at sikre, at disse sikkerhedsforanstaltninger forbliver effektive.

TL:DR: Hurtig tjekliste til at beskytte dit websted

- Cross-Site Request Forgery narrer en indlogget brugers browser til at udføre uautoriserede handlinger på et websted.

- Websteder bygget på WordPress er almindelige mål på grund af autentificerede administratorsessioner, plugins og brugerdefinerede slutpunkter.

- Almindelige sårbarheder omfatter manglende CSRF-tokens, usikre AJAX-slutpunkter og dårligt konfigurerede cookies.

- Stærke forsvarsmekanismer inkluderer WordPress nonces, anti-CSRF-tokens, sikre anmodningsheadere og SameSite-cookieindstillinger.

- Regelmæssige sikkerhedsscanninger, plugin-revisioner og manuel testning hjælper med at opdage sårbarheder tidligt.

- Professionelle WordPress-sikkerhedsrevisioner kan hjælpe med at identificere risici og implementere effektiv langsigtet beskyttelse.

Hvorfor er CSRF-angreb vigtige for WordPress?

Cross-Site Request Forgery-angreb udgør en alvorlig sikkerhedsrisiko for websteder bygget på WordPress.

Fordi WordPress er meget afhængig af autentificerede brugersessioner, især for administratorer og redaktører, kan angribere udnytte disse sessioner til at udføre uautoriserede handlinger.

I stedet for at stjæle loginoplysninger, narrer CSRF en indlogget brugers browser til at sende ondsindede anmodninger til webstedet. Hvis der ikke er tilstrækkelig beskyttelse på plads, kan disse anmodninger udføre kritiske ændringer i baggrunden uden at brugeren er klar over det.

Udnyttelse af autentificerede browsersessioner

CSRF-angreb udnytter en aktiv loginsession. Når en indlogget bruger besøger en ondsindet side, kan angriberen udløse anmodninger til WordPress-webstedet ved hjælp af brugerens eksisterende godkendelsescookies.

Som følge heraf behandler webstedet anmodningen som legitim, hvilket giver angriberen mulighed for at udføre handlinger som at opdatere indstillinger eller ændre indhold.

Sårbare plugins og brugerdefinerede slutpunkter

Mange WordPress-websteder er afhængige af tredjeparts plugins, brugerdefinerede temaereller API-slutpunkter. Hvis disse komponenter ikke implementerer CSRF-beskyttelsesmekanismer, udvider de angrebsfladen.

Denne risiko er især betydelig for bureauadministrerede og virksomhedsbaserede WordPress- miljøer, hvor flere integrationer og brugerdefinerede funktioner er almindelige.

Uautoriserede ændringer uden datatyveri

I modsætning til andre angreb stjæler CSRF ikke nødvendigvis data fra webstedet. I stedet udfører det uautoriserede handlinger, såsom at oprette nye administratorkonti, ændre konfigurationsindstillinger eller indsprøjte ondsindede scripts, mens den legitime bruger forbliver uvidende.

Hvordan fungerer et CSRF-angreb på WordPress?

Et Cross-Site Request Forgery (CSRF)-angreb manipulerer en betroet brugers browser til at udføre utilsigtede handlinger på et websted.

På platforme som WordPress sker dette, når applikationen ikke kan skelne mellem legitime brugerhandlinger og forfalskede anmodninger.

Fordi browseren automatisk sender godkendelsescookies med hver anmodning, kan angribere udnytte en aktiv loginsession til at udføre privilegerede handlinger uden brugerens viden.

- Lokke brugeren til en ondsindet side: Angriberen narrer først en indlogget bruger til at besøge en ondsindet webside. Denne side kan indeholde skjulte formularer eller scripts, der er designet til at sende anmodninger til det pågældende WordPress-websted.

- Automatisk cookiebaseret godkendelse: Når den forfalskede anmodning udløses, inkluderer browseren automatisk brugerens sessionscookies. Som et resultat behandler WordPress-serveren anmodningen, som om den var initieret af den godkendte bruger.

- CSRF i enkeltsidede applikationer: Moderne enkeltsidede applikationer kan også være sårbare. Hvis tokens eksponeres, eller skadelige scripts køres i browseren, kan angribere udløse uautoriserede AJAX-anmodninger, der udfører handlinger på vegne af brugeren.

Almindelige CSRF-sårbarheder i WordPress

Sårbarheder med Cross-Site Request Forgery opstår typisk, når applikationer ikke kan verificere, om en anmodning virkelig stammer fra en betroet brugerhandling.

På WordPress-websteder opstår disse svagheder ofte på grund af dårligt sikrede formularer, plugins, REST-endpoints eller AJAX-handlere.

Derfor hjælper forståelsen af de mest almindelige CSRF-sårbarheder webstedsejere og -udviklere med at implementere stærkere sikkerhedskontroller.

- Tilstandsændrende handlinger via GET-anmodninger: Når kritiske handlinger, såsom opdatering af indstillinger eller sletning af data, eksponeres via GET-anmodninger, bliver de nemme mål for CSRF. Angribere kan integrere disse anmodninger i elementer som billedtags eller skjulte links, hvilket automatisk udløser handlinger, når en logget ind bruger besøger en ondsindet side.

- Manglende eller forkerte CSRF-tokens: Formularer og REST API-slutpunkter, der mangler korrekte CSRF-tokens, kan ikke verificere anmodningers ægthed. Uden tokenvalidering kan serveren ikke bekræfte, om anmodningen kom fra en legitim brugerinteraktion, hvilket giver angribere mulighed for at forfalske anmodninger.

- Forkert konfigurerede Cross-Origin-kontroller: Alt for permissive CORS-politikker eller manglende beskyttelse mod hentning af metadata kan muliggøre cross-origin-anmodninger fra ondsindede websteder. Denne fejlkonfiguration øger sandsynligheden for CSRF-udnyttelse.

- Usikre AJAX-slutpunkter: AJAX- handlere, der accepterer anmodninger uden at verificere tokens eller brugerdefinerede sikkerhedsheadere, eksponerer følsom funktionalitet. Angribere kan nemt sende forfalskede anmodninger til disse slutpunkter.

- Svage sikkerhedspraksisser for plugins: Plugins, der springer nonce-verifikation over eller genbruger statiske tokens, introducerer forudsigelige sårbarheder, hvilket gør dem til et almindeligt indgangspunkt for CSRF-angreb.

Seahawk Media hjemmesidepleje og WordPress-sikkerhed

Beskyttelse af WordPress-websteder mod sårbarheder kræver proaktiv overvågning, sikre udviklingspraksisser og løbende sikkerhedsrevisioner. Seahawk Media tilbyder omfattende hjemmesidepleje og sikkerhedstjenester designet til at beskytte websteder bygget på WordPress.

Fra rutinemæssig vedligeholdelse til nødsituationerhjælper vores løsninger virksomheder og agenturer med at reducere sikkerhedsrisici, samtidig med at de sikrer webstedets stabilitet og ydeevne.

Administreret hjemmesidevedligeholdelse

Vi tilbyder løbende vedligeholdelse, der inkluderer regelmæssige plugin- og tema-revisioner for at identificere sårbarheder. Vores team verificerer også nonce-implementering, sikrer korrekt brug af CSRF-tokens og konfigurerer SameSite-cookies for at reducere risikoen for udnyttelse af cross-site-forespørgsler.

Reparation og gendannelse af hacket websted

Hvis et websted kompromitteres, udfører vores sikkerhedsspecialister en detaljeret retsmedicinsk analyse for at bestemme kilden til angrebet. Gendannelsesprocessen omfatter fjernelse af skadelig kode, rotation af kompromitterede tokens, styrkelse af godkendelsesmekanismer og hærdning af sårbare endpoints for at forhindre fremtidige angreb.

White-label sikkerhedstjenester til agenturer

Bureauer, der administrerer flere WordPress-websteder, kan udnytte Seahawks white-label sikkerhedsløsninger. Disse tjenester omfatter implementering af CSRF-beskyttelse, API- og endpoint-sikkerhedsrevisioner og planlagte sårbarhedsscanninger for at opretholde en stærk sikkerhedsposition på tværs af klientwebsteder.

Vi tilbyder også en gratis konsultation for at evaluere potentielle CSRF-sårbarheder. Derudover anbefaler vi praktiske afhjælpningstrin, der er skræddersyet til hvert WordPress-miljø.

Sikr din WordPress-hjemmeside inden det næste hack

Beskyt dit websted med ekspertsikkerhedstjek, sårbarhedsrettelser og proaktiv overvågning. Identificer risici tidligt, og hold dit websted, dine brugere og dine data sikre.

CSRF-beskyttelse: Kerneprincipper og sikkerhedstips

Beskyttelse af et WordPress-websted mod CSRF kræver en kombination af sikre kodningspraksisser, korrekt anmodningsvalidering og streng beskyttelse på browserniveau.

Følgende principper beskriver de mest brugbare strategier, som udviklere og webstedsejere bør følge for at beskytte WordPress-miljøer.

Tip 1: Brug CSRF-tokens og WordPress Nonces (anti-CSRF-tokens)

En af de mest pålidelige metoder til at forhindre CSRF-angreb er brugen af anti-CSRF-tokens.

Disse tokens er unikke, uforudsigelige værdier, der genereres af serveren og integreres i formularer eller anmodninger. Når anmodningen indsendes, validerer serveren tokenet for at bekræfte, at det stammer fra den legitime applikation.

- I WordPress implementeres denne mekanisme via nonces, som er sikkerhedstokens designet til at verificere intention.

- Udviklere kan generere nonceværdier ved hjælp af funktioner som

wp_create_nonce()og validere dem medwp_verify_nonce().

- Disse tokens tilføjes typisk til formularer eller URL'er, der udløser følsomme handlinger, såsom opdatering af indstillinger, sletning af indlæg eller administration af brugere.

Fordi hver nonce er tidsbegrænset og knyttet til en specifik handling, kan angribere ikke nemt forfalske gyldige anmodninger fra eksterne websteder.

Selv hvis en ondsindet side forsøger at indsende en formular automatisk, vil anmodningen mislykkes, hvis tokenet mangler eller er ugyldigt. Korrekt nonce-verifikation bør derfor implementeres på tværs af administratorformularer, plugin-indstillingssider og brugerdefinerede arbejdsgange, der ændrer data.

Tip 2: Beskyt AJAX-anmodninger, REST API og brugerdefinerede slutpunkter

Moderne WordPress-websteder er ofte afhængige af AJAX-kald, REST API'er og brugerdefinerede slutpunkter for at udføre asynkrone operationer. Disse slutpunkter kan blive attraktive mål for CSRF-angreb, hvis anmodningsverifikation ikke implementeres korrekt.

- AJAX-anmodninger skal altid indeholde en nonce- eller sikkerhedstoken, der valideres på serveren, før anmodningen behandles.

- WordPress-udviklere sender almindeligvis denne nonce gennem lokaliserede scripts ved hjælp af wp_localize_script() og sender den derefter som en del af AJAX-nyttelasten.

- På serversiden kan anmodningen valideres med check_ajax_referer().

Ud over tokens bør udviklere overveje at håndhæve brugerdefinerede anmodningsheadere.

Ved at kræve specifikke headere i AJAX-anmodninger kan applikationen sikre, at anmodninger stammer fra betroede scripts snarere end eksterne websteder. Denne tilgang giver et ekstra valideringslag, der supplerer tokenverifikation.

Brugerdefinerede REST API- slutpunkter bør også verificere tilladelser ved hjælp af callbacks og nonce-validering. Uden disse beskyttelser kan angribere udforme anmodninger, der udfører uautoriserede handlinger via eksponerede slutpunkter.

Tip 3: Dobbeltindsend cookies og tokenmønstre (anti-CSRF-tokens)

En anden effektiv CSRF-forsvarsmekanisme er dobbeltindsendt cookiemønster.

- I denne tilgang gemmes et CSRF-token i både en browsercookie og en anmodningsparameter (f.eks. et formularfelt eller en header). Når anmodningen når serveren, skal begge værdier stemme overens, for at anmodningen kan betragtes som gyldig.

- Denne metode fungerer, fordi angribere fra eksterne domæner ikke kan få adgang til eller læse offerets cookies på grund af browserens sikkerhedsrestriktioner. Som følge heraf kan de ikke generere et gyldigt tokenpar, der opfylder servervalideringen.

Selvom WordPress primært er afhængig af ikke-baseret beskyttelse, kan dobbeltindsendelsesmønsteret være nyttigt i brugerdefinerede godkendelsesflows, headless WordPress-opsætningereller applikationer, der integrerer med eksterne frontend-frameworks.

Når dette mønster implementeres korrekt, giver det en ekstra beskyttelse mod forfalskede anmodninger på tværs af websteder.

Udviklere bør sikre, at tokens er kryptografisk tilfældige, regenereres med jævne mellemrum og ugyldiggøres efter brug, hvor det er relevant. Forudsigelige eller statiske tokens svækker sikkerheden og øger sandsynligheden for succesfulde angreb.

Tip 4: SameSite, Secure og HttpOnly cookieindstillinger (Cross-Site/CSRF-beskyttelse)

Cookiekonfiguration spiller en afgørende rolle i forsvaret mod CSRF-angreb.

Browsere inkluderer automatisk cookies i anmodninger, der sendes til et domæne. Det er præcis, hvad angribere er afhængige af, når de udnytter godkendte sessioner. Korrekte cookieattributter hjælper med at begrænse, hvornår og hvordan cookies overføres.

- Attributten SameSite cookie forhindrer browsere i at sende cookies sammen med cross-site-anmodninger i visse situationer. Når de er konfigureret med SameSite=Lax eller SameSite=Strict, er cookies ikke inkluderet i mange cross-origin-anmodningsscenarier, hvilket reducerer sandsynligheden for vellykkede CSRF-forsøg.

- Attributten Secure sikrer, at cookies kun transmitteres via HTTPS-forbindelser. Dette forhindrer, at sessionscookies eksponeres via ukrypteret netværkstrafik.

- HttpOnly -attributten blokerer klientsidescripts fra at tilgå cookies via JavaScript. Selvom dette primært beskytter mod cross-site scripting (XSS), styrker det også sessionssikkerheden generelt.

Sammen danner disse attributter et essentielt lag af browserniveau-forsvar, der supplerer tokenvalidering på serversiden.

Tip 5: Undgå ineffektive CSRF-afbødninger (almindelige CSRF-sårbarheder)

Mange udviklere forsøger at afbøde CSRF-risici ved hjælp af teknikker, der giver ringe eller ingen reel beskyttelse. At forstå disse ineffektive metoder hjælper med at undgå almindelige sikkerhedsfejl.

For eksempeler det upålideligt udelukkende at stole på HTTP Referer-headere, fordi de kan være fraværende eller manipulerede i visse scenarier. Tilsvarende forhindrer begrænsning af anmodninger baseret udelukkende på brugeragentstrenge ikke forfalskede anmodninger fra eksterne websteder.

En anden almindelig fejl er at eksponere tilstandsændrende operationer via GET-anmodninger. Da GET-anmodninger kan udløses af simple elementer såsom billeder eller links, bør følsomme handlinger altid kræve POST-anmodninger med korrekt tokenvalidering.

Endelig plugins eller brugerdefineret kode, der springer nonce-verifikation over eller genbruger statiske tokens, forudsigelige sårbarheder. Regelmæssige sikkerhedsgennemgange og plugin-revisioner hjælper med at sikre, at disse svagheder identificeres og rettes, før angribere kan udnytte dem.

Ved at implementere disse kerneprincipper og undgå svage afbødende strategier kan ejere af WordPress-websteder opbygge et meget stærkere forsvar mod CSRF-angreb og beskytte både administrativ funktionalitet og brugerdata.

Detektering og test af CSRF-sårbarheder

Identificering af sårbarheder i forbindelse med Cross-Site Request Forgery kræver både automatiseret scanning og manuel sikkerhedstest. Da websteder bygget på WordPress ofte er afhængige af plugins, REST API'er og AJAX-handlere, skal sikkerhedstest dække alle slutpunkter, der udfører tilstandsændrende handlinger.

En struktureret testtilgang hjælper med at bekræfte, om korrekt CSRF-beskyttelse, såsom tokens, nonce-validering og anmodningsverifikation, er korrekt implementeret.

- Brug automatiserede sikkerhedsscannere: Automatiserede sikkerhedsscannere kan registrere potentielle CSRF-svagheder ved at analysere formularer, REST-ruter og plugin-slutpunkter. Mange WordPress-fokuserede scannere inkluderer tests, der identificerer manglende tokenvalidering eller forkert beskyttede anmodninger.

- Manuel test af følsomme slutpunkter: Manuel testning hjælper med at validere, hvordan serveren håndterer forfalskede anmodninger. Sikkerhedstestere kan fjerne eller ændre CSRF-tokens i anmodninger for at verificere, at applikationen afviser uautoriserede handlinger.

- Gennemgå JavaScript- og AJAX-implementeringer: Undersøg frontend-scripts for at sikre, at tokens genereres, hentes og transmitteres sikkert i AJAX-anmodningsheadere eller -parametre.

- Revider plugin- og slutpunktskode: Gennemgå plugin-kode for manglende nonce-verifikation og usikker håndtering af admin-ajax.php eller brugerdefinerede slutpunkter, der behandler følsomme handlinger.

Reaktion på et CSRF-kompromis

Når et Cross-Site Request Forgery-angreb lykkes, kan det udløse uautoriserede ændringer eller indsprøjte ondsindet kode på et websted. For websteder bygget på WordPress er en hurtig og struktureret reaktion afgørende for at begrænse skader og genoprette sikkerheden.

Øjeblikkelig inddæmning, kodeoprydning og sårbarhedsrettelser hjælper med at forhindre angribere i at opretholde adgang eller gentage udnyttelsen.

- Tilbagekald sessioner og roter tokens: Log straks alle aktive sessioner ud, roter CSRF-tokens, og kræv nulstilling af adgangskoder for berørte konti for at stoppe yderligere uautoriserede handlinger.

- Fjern skadelig kode: Scan temaer, plugins og uploadmappen for injicerede skadelige scripts eller bagdøre, og fjern eventuelle kompromitterede filer.

- Opdater sårbare komponenter: Ret det sårbare plugin eller den brugerdefinerede kode, der er ansvarlig for udnyttelsen, og implementer korrekt token- og header-validering.

- Gennemgå serverlogfiler: Analysér serverlogfiler for at identificere udnyttede slutpunkter og bestemme tidslinjen for uautoriserede handlinger.

Tjekliste: Best practices til WordPress CSRF-hærdning

Styrkelse af beskyttelsen mod Cross-Site Request Forgery kræver ensartede sikkerhedskontroller på tværs af formularer, API'er, cookies og tredjepartskomponenter.

For websteder, der kører på WordPress, hjælper implementering af en struktureret CSRF-hærdningstjekliste med at sikre, at alle anmodninger, der udfører følsomme handlinger, verificeres korrekt.

Regelmæssige revisioner og test reducerer yderligere risikoen for, at angribere udnytter oversete sårbarheder.

- Valider CSRF-tokens: Sørg for, at alle tilstandsændrende formularer, API-anmodninger eller slutpunkter validerer et CSRF-token pr. session eller pr. anmodning, før der udføres nogen handling.

- Sikre AJAX-anmodninger: Kræv brugerdefinerede anmodningsheadere til AJAX-anmodninger, og verificer dem på serversiden, før anmodningen behandles.

- Konfigurer sikre cookies: Indstil sessionscookies med Secure, HttpOnly og passende SameSite-attributter for at begrænse eksponering af anmodninger på tværs af websteder.

- Revision af plugins og temaer: Gennemgå og opdater regelmæssigt tredjeparts plugins og temaer for at bekræfte, at nonce- og token-verifikation er på plads.

- Udfør regelmæssig sikkerhedstest: Kør automatiserede scanninger og manuelle tests ofte, med fokus på REST-ruter, AJAX-handlere og brugerdefinerede slutpunkter.

Opsummering

Det er vigtigt at beskytte dit websted mod Cross-Site Request Forgery for at opretholde integriteten af brugerhandlinger og administrative kontroller. På platforme som WordPress kan selv en lille CSRF-sårbarhed give angribere mulighed for at ændre indstillinger, oprette uautoriserede brugere eller indsætte skadelig kode.

Implementering af stærke forsvarsmekanismer, såsom CSRF-tokens, sikre cookiekonfigurationer og hærdede endpoints, kan reducere disse risici betydeligt. Det kræver dog ofte specialiseret ekspertise at identificere og rette sårbarheder på tværs af plugins, temaer og brugerdefineret kode.

Hvis du vil have fuldstændig sikkerhed for, at dit websted er sikkert, bør du overveje at hyre erfarne WordPress-sikkerhedseksperter. De vil revidere dit websted, rette sårbarheder og implementere langsigtet beskyttelse.

Ofte stillede spørgsmål om WordPress CSRF-angreb

Hvad er Cross-Site Request Forgery (CSRF)?

Cross-site request forgery opstår, når en angriber narrer en normal bruger til at besøge et ondsindet websted eller klikke på et ondsindet link.

Brugerens webbrowser sender derefter anmodninger til målwebstedet ved hjælp af brugerens sessions-ID eller sessionstoken. Da browseren sender godkendelsescookies automatisk, kan webserveren behandle anmodningen som en legitim anmodning og behandle tilstandsændrende HTTP-anmodninger, f.eks. en formularindsendelse.

Hvordan fungerer CSRF-beskyttelsesmekanismer?

CSRF-beskyttelsesmekanismer er afhængige af tokengenerering og -validering. Ved hjælp af synkroniseringstokenmønsteret opretter webappen et sessionstoken, der er gemt i sessionsidentifikatoren.

Når en bruger indsender en HTML-formular, inkluderer anmodningen det korrekte token i et skjult formularfelt, hvilket gør det muligt for webserveren at acceptere POST-anmodninger sikkert.

Hvorfor er SameSite-cookies og brugerdefinerede headere nyttige?

SameSite-cookies begrænser, hvornår browseren sender cookies via en bestemt kilde. Kombineret med en brugerdefineret header til AJAX-anmodninger hjælper de med at forhindre CSRF-sårbarheder i moderne webframeworks.

Hvordan kan udviklere forhindre potentielle CSRF-angreb?

Udviklere bør beskytte formularer, validere tokens, undgå genbrug af tokens, overvåge brugerlogfiler og håndhæve brugergodkendelse på tværs af webapplikationen.