لم تعد هجمات المواقع الإلكترونية مجرد حوادث تقنية نادرة تصيب بعض المواقع غير المحظوظة، بل أصبحت أحداثًا يومية تؤثر على الشركات من جميع الأحجام. فمن متاجر التجارة الإلكترونية ومواقع العضوية إلى محافظ الوكالات ومنصات الشركات، لم يعد هناك موقع بمنأى عن هذه الهجمات. تقوم برامج الروبوت الآلية بمسح الإنترنت كل ثانية بحثًا عن إضافات قديمة، وكلمات مرور ضعيفة، وواجهات برمجة تطبيقات مكشوفة، وخوادم ذات إعدادات خاطئة. وعندما تعثر على أحدها، تشن هجومها في ثوانٍ معدودة.

هنا تبرز أهمية جدران الحماية كخط دفاع أساسي. لكن يظن معظم الناس أن اختيار جدار الحماية قرار بسيط. في الواقع، يوجد نوعان مختلفان تمامًا من جدران الحماية، يعملان بطرق متباينة للغاية: جدران الحماية السحابية وجدران حماية نقاط النهاية. يختار العديد من أصحاب المواقع الإلكترونية أحدهما دون فهم كامل لما يحميه وما لا يحميه. ستساعدك هذه المقارنة على فهم كلا النوعين بوضوح، لتتمكن من تأمين موقعك الإلكتروني بالطريقة الصحيحة.

ما الذي يفعله جدار الحماية فعلاً لموقع الويب؟

يعمل جدار الحماية كنقطة تفتيش أمنية بين موقعك الإلكتروني وحركة المرور الواردة. كل زيارة، وكل محاولة تسجيل دخول، وكل عملية إرسال نموذج، وكل طلب واجهة برمجة تطبيقات (API) تخضع لفحص أمني قبل وصولها إلى خادمك أو تطبيقك.

لم تعد جدران الحماية الحديثة تحظر عناوين IP الأساسية فقط، بل تفحص أنماط الطلبات، والعناوين، والبيانات، وسلوك تسجيل الدخول، وتوقيعات الهجمات المعروفة، وأنماط الاستخدام غير الطبيعية. مهمتها هي إيقاف حركة المرور الضارة قبل أن تستغل الثغرات الأمنية الموجودة في برمجيات موقعك الإلكتروني.

كثيرًا ما يخلط أصحاب المواقع الإلكترونية بين جدران الحماية الخاصة بالخوادم، وجدران الحماية الخاصة بالتطبيقات، وجدران الحماية الخاصة بالشبكات. تحمي جدران الحماية السحابية حركة البيانات على حافة الشبكة قبل وصولها إلى الخادم. أما جدران الحماية الخاصة بنقاط النهاية، فتحمي تطبيق الويب بعد وصول حركة البيانات إلى بيئة الموقع. ولكلٍّ منها غرضٌ مختلفٌ تمامًا، ولكنه يُكمّل الآخر.

احمِ موقعك الإلكتروني باستخدام جدار الحماية متعدد الطبقات

احمِ موقع ووردبريس الخاص بك من خلال إعداد جدار الحماية السحابي وجدار الحماية لنقاط النهاية، والمراقبة في الوقت الفعلي، والتحديثات، والإدارة الأمنية المستمرة من خلال خطط رعاية مواقع الويب من Seahawk.

ما هو جدار الحماية السحابي؟

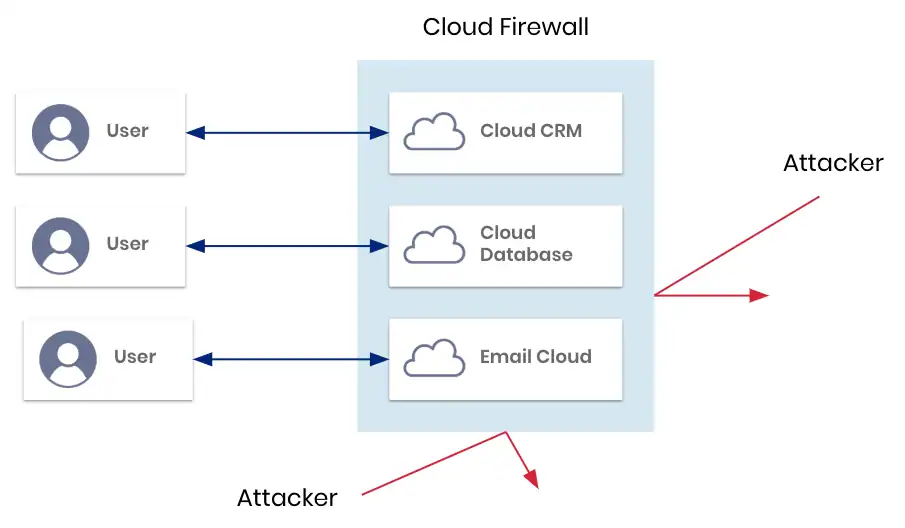

يعمل جدار الحماية السحابي بين الزائر وخادم موقعك الإلكتروني. عندما يُدخل المستخدم اسم نطاقك في متصفحه، يتم توجيه حركة البيانات أولاً عبر شبكة مزود جدار الحماية السحابي. يقوم جدار الحماية بفحص حركة البيانات في الوقت الفعلي. إذا بدا الطلب مشروعًا، يتم تمريره إلى خادمك أو أحيانًا يتم تقديمه مباشرةً من المحتوى المخزن مؤقتًا. أما إذا كان الطلب ضارًا، فيتم حظره قبل وصوله إلى بيئة الاستضافة الخاصة بك.

تعتمد جدران الحماية السحابية بشكل كبير على تحليل حركة البيانات العالمية. فهي تراقب كميات هائلة من الطلبات عبر العديد من المواقع الإلكترونية في آن واحد. وهذا يُمكّنها من اكتشاف أنشطة الروبوتات واسعة النطاق، وهجمات القوة الغاشمة، وهجمات الحرمان من الخدمة الموزعة بكفاءة عالية.

تعمل معظم جدران الحماية السحابية أيضاً كخوادم بروكسي عكسية لتوصيل المحتوى . وهذا يعني أنها تستطيع تحسين سرعة الموقع الإلكتروني مع تصفية حركة المرور.

كيف تقوم جدران الحماية السحابية بفحص حركة البيانات

تقوم جدران الحماية السحابية بتحليل سمعة عناوين IP، والموقع الجغرافي، وتكرار الطلبات غير المعتاد، وبصمات الهجمات، وسلوك التصفح غير الطبيعي. كما أنها تطبق قواعد تحديد معدل الطلبات وقواعد كشف البرامج الآلية لمنع الهجمات الآلية من إغراق موقعك الإلكتروني.

الفوائد الرئيسية لاستخدام جدار الحماية السحابي

تتفوق جدران الحماية السحابية في حماية مواقع الويب من الهجمات ذات الحجم الكبير التي قد تغمر خادمك.

إحدى أهم المزايا هي الحماية من هجمات حجب الخدمة واسعة النطاق. فعندما تستهدف آلاف الطلبات الخبيثة موقعك الإلكتروني في وقت واحد، يمتص جدار الحماية السحابي الحمل قبل أن يصل إلى خادمك.

تُساهم جدران الحماية السحابية أيضًا في تقليل استهلاك موارد الخادم. إذ يقوم جدار الحماية السحابي بتصفية حركة البيانات الضارة قبل وصولها إلى بيئة الاستضافة، مما يُقلل من استهلاك الخادم لموارد المعالج والذاكرة. وهذا بدوره يُساعد في الحفاظ على استمرارية التشغيل والأداء حتى أثناء محاولات الهجوم.

ومن المزايا الأخرى التخزين المؤقت العالمي وتوزيع المحتوى. إذ تقوم العديد من جدران الحماية السحابية بتخزين نسخ مخزنة مؤقتًا من موقعك الإلكتروني على خوادم موزعة حول العالم. وبذلك، يتلقى الزوار المحتوى بشكل أسرع، ويتعامل خادمك مع عدد أقل من الطلبات مباشرةً.

تتميز جدران الحماية السحابية بسهولة نشرها، إذ لا تتطلب معظم عمليات الإعداد سوى تغيير نظام أسماء النطاقات (DNS). وهذا ما يجعلها شائعة بين أصحاب المواقع الذين يرغبون في الحصول على حماية أساسية دون تعديل شفرة مواقعهم الإلكترونية.

قيود حماية جدار الحماية السحابي

تفتقر جدران الحماية السحابية إلى القدرة على رؤية ما بداخل تطبيق موقعك الإلكتروني. فهي لا ترى سوى أنماط حركة المرور الواردة، ولا تفهم كيفية نظام إدارة المحتوى، أو الإضافات، أو قاعدة البيانات، أو صلاحيات المستخدمين.

تُصبح هذه مشكلة عندما تستهدف الهجمات ثغرات برمجية مُحددة. على سبيل المثال، قد يبدو طلب خبيث طبيعيًا لجدار حماية سحابي، ولكنه يستغل ثغرة معروفة في ووردبريس . غالبًا ما يسمح جدار الحماية السحابي بمرور هذا الطلب لأنه لا يفهم سياق برنامج موقعك الإلكتروني.

يمكن أيضًا تجاوز جدران الحماية السحابية باستخدام الوصول المباشر إلى عنوان IP. فإذا اكتشف المهاجم عنوان IP الخاص بخادمك، فقد يتمكن من الوصول إلى موقعك مباشرةً دون المرور عبر جدار الحماية.

ثمة خطر آخر يتمثل في الاعتماد على استمرارية عمل مزود جدار الحماية. فإذا تعطلت خدمة الحوسبة السحابية، قد يصبح موقعك الإلكتروني غير متاح حتى لو كان خادم الاستضافة يعمل بشكل سليم.

ما هو جدار الحماية الطرفي

يعمل جدار الحماية الطرفي مباشرةً داخل بيئة موقعك الإلكتروني. يتم تثبيته على مستوى التطبيق ويعمل ضمن خادمك ونظام إدارة المحتوى. وهو يفهم كيفية بناء موقعك الإلكتروني، وكيفية معالجة الطلبات، وكيفية تفاعل المستخدمين مع النظام.

لأن جدار الحماية الخاص بنقطة النهاية يعمل داخليًا، فإنه يرى كل ما يحدث بعد وصول حركة المرور إلى موقعك الإلكتروني. فهو يفهم المستخدمين المسجلين، وأدوار المستخدمين، ووظائف الإضافات، ومحاولات الوصول إلى الملفات، واستعلامات قواعد البيانات.

تتيح هذه الرؤية العميقة إمكانية حجب الهجمات التي لا يمكن اكتشافها على مستوى الشبكة. فالعديد من الهجمات المتقدمة لا تظهر إلا عند وصولها إلى منطق التطبيق.

كيف تراقب جدران الحماية الطرفية السلوك

تقوم جدران الحماية الخاصة بنقاط النهاية بفحص الطلبات الواردة بحثًا عن ثغرات المكونات الإضافية، ومراقبة تغييرات الملفات، واكتشاف عمليات حقن التعليمات البرمجية غير المصرح بها، وحظر السلوك المشبوه بناءً على توقيعات الهجوم في الوقت الفعلي وتحليل السلوك.

الفوائد الرئيسية لاستخدام جدار الحماية الطرفي

تتفوق جدران الحماية الطرفية في الحماية من الهجمات الموجهة على مستوى التطبيقات. وهي فعالة للغاية في حجب الثغرات التي تستهدف المكونات الإضافية والقوالب والملفات الأساسية الضعيفة.

بفضل فهمها لصلاحيات المستخدمين، تقلل جدران الحماية الطرفية من الإنذارات الكاذبة بشكل ملحوظ. فلا يتم حظر أنشطة المسؤولين المشروعة عن طريق الخطأ بنفس القدر الذي يتم فيه حظرها باستخدام قواعد الشبكة العامة.

توفر العديد من جدران الحماية الطرفية أيضًا إمكانيات كشف ومنع الاختراق. فهي تكشف التعديلات غير الطبيعية على الملفات، وإنشاء الأبواب الخلفية، وتحميل البرامج الضارة، ومحاولات رفع مستوى الامتيازات.

تستمر جدران الحماية الطرفية في حماية الموقع حتى في حالة تعطل الخدمات الخارجية. فهي لا تعتمد على الشبكات العالمية للعمل.

كما لا يمكن تجاوزها من خلال الوصول المباشر إلى بروتوكول الإنترنت لأنها تعمل داخل الموقع الإلكتروني نفسه بعد وصول جميع حركة المرور بالفعل.

قيود حماية جدار الحماية لنقاط النهاية

تستخدم جدران الحماية الطرفية موارد خادمك الخاص. يجب تحليل كل طلب يصل إلى موقعك الإلكتروني محليًا. في المواقع ذات الزيارات العالية، يزيد هذا الفحص من استهلاك وحدة المعالجة المركزية والذاكرة. وبدون تحسين مناسب، قد يؤثر ذلك على سرعة الموقع.

جدران الحماية الطرفية غير مصممة لاستيعاب تدفقات البيانات الهائلة على الشبكة. فإذا تعرض خادمك لهجوم حجب الخدمة نتيجة ملايين الطلبات، فلن يمنع جدار الحماية الطرفي استنفاد النطاق الترددي.

كما تتطلب هذه الأنظمة تهيئةً سليمةً وتحديثاتٍ منتظمةً للحفاظ على فعاليتها. فإذا أصبحت القواعد قديمة، فقد لا يتم اكتشاف الثغرات الأمنية الجديدة على الفور.

مقارنة بين جدار الحماية الطرفي وجدار الحماية السحابي: مقارنة جنبًا إلى جنب

تُفصّل هذه المقارنة المباشرة أوجه الاختلاف بين جدران الحماية الطرفية وجدران الحماية السحابية من حيث معالجة حركة البيانات، والرؤية، وتغطية الهجمات، والأداء، والتأثير، والموثوقية. وتساعدك هذه المقارنة على فهم نقاط قوة كل طبقة أمنية ونقاط ضعفها بسرعة.

موقع تصفية حركة المرور

تقوم جدران الحماية السحابية بتصفية حركة البيانات قبل وصولها إلى خادمك. فهي تعمل كحارس بوابة خارجي يحجب التهديدات على حافة الشبكة. وهذا يعني أن بيئة الاستضافة الخاصة بك لا تتعرض أبدًا لكميات كبيرة من الطلبات الضارة. وهي فعالة بشكل خاص في إيقاف عمليات المسح الآلي ومحاولات الاختراق في وقت مبكر.

تقوم جدران الحماية الطرفية بتصفية حركة البيانات بعد وصولها إلى موقعك الإلكتروني، حيث تفحص الطلبات داخل بيئة تطبيقك. وهذا يُمكّنها من تحليل ما يحاول المستخدمون فعله فعليًا داخل الموقع، وبالتالي اكتشاف الهجمات التي لا تظهر إلا بعد تفعيل منطق التطبيق.

إمكانية الاطلاع على سلوك مستخدمي الموقع الإلكتروني

لا تملك جدران الحماية السحابية أي فهم لكيفية عمل برمجيات موقعك الإلكتروني، فهي تعتمد كلياً على أنماط حركة البيانات. ولا تستطيع التمييز بين إجراء إداري مشروع وطلب خبيث إذا بدا كلاهما متشابهاً على مستوى الشبكة. وهذا يحد من قدرتها على إيقاف الهجمات المعقدة التي تشنها البرمجيات.

تُدرك جدران الحماية الطرفية كيفية عمل نظام إدارة المحتوى، والإضافات، والمستخدمين، وأنظمة الواجهة الخلفية. فهي قادرة على رؤية أدوار المستخدمين، وحالة المصادقة، وكيفية تفاعل الطلبات مع الملفات وقواعد البيانات. هذا الفهم العميق يمكّنها من إيقاف الهجمات التي تتجاوز قواعد المرور العامة.

الحماية من ثغرات الإضافات والقوالب

توفر جدران الحماية السحابية حماية محدودة ضد الثغرات الأمنية الخاصة بالبرامج. فهي تحجب بشكل أساسي توقيعات الهجمات المعروفة وأنواع حركة البيانات المشبوهة. أما ثغرات البرامج الإضافية الجديدة التي تُستغل في يوم الصفر، فغالباً ما تمر دون أن يلاحظها أحد على مستوى الشبكة.

تراقب جدران الحماية الطرفية سلوك المكونات الإضافية مباشرةً وتمنع محاولات الاستغلال على مستوى التطبيق. فهي تكشف التغييرات غير الطبيعية في الملفات، والحمولات الخبيثة، واستدعاءات الوظائف غير المصرح بها في الوقت الفعلي. وهذا يجعلها أكثر فعالية بكثير ضد الهجمات الخاصة بأنظمة إدارة المحتوى.

قدرة التخفيف من هجمات DDoS

تتميز جدران الحماية السحابية بفعاليتها العالية في صدّ هجمات الحرمان من الخدمة الموزعة، وذلك بفضل قدرتها على استيعاب الزيادات الهائلة في حركة البيانات. صُممت بنيتها التحتية العالمية للتعامل مع الارتفاعات المفاجئة في حركة البيانات دون التأثير على خادمك. كما يمكنها تحديد معدل نقل البيانات وقطع الاتصالات الضارة قبل النطاق الترددي استنفاد

لا تُصمَّم جدران الحماية الطرفية للتعامل مع تدفقات البيانات الضخمة. فبما أن البيانات يجب أن تصل أولاً إلى الخادم، فقد تُستنزف موارد النظام وعرض النطاق الترددي قبل أن يتمكن جدار الحماية من اتخاذ أي إجراء. وهذا ما يجعلها غير مناسبة كطبقة الحماية الأساسية ضد هجمات DDoS.

استخدام موارد الخادم

تعمل جدران الحماية السحابية على تقليل الحمل على الخادم عن طريق حظر الطلبات الضارة قبل وصولها إلى بيئة الاستضافة. يعالج الخادم حركة المرور النظيفة فقط، مما يحسن الاستقرار أثناء محاولات الهجوم. كما يساعد ذلك في الحفاظ على أداء الموقع بشكل ثابت خلال فترات ذروة الزيارات.

تزيد جدران الحماية الطرفية من استهلاك موارد معالجة الخادم لأن كل طلب يُحلل محليًا. يستهلك هذا الفحص موارد وحدة المعالجة المركزية والذاكرة على خادم الاستضافة. في المواقع الإلكترونية ذات الزيارات العالية، يصبح تحسين الأداء أمرًا بالغ الأهمية لتحقيق التوازن بين الأمان والسرعة.

مخاطر الالتفاف

يستطيع المهاجمون تجاوز جدران الحماية السحابية عبر الوصول المباشر إلى عناوين IP عندما تكشف الإعدادات عن توجيه نظام أسماء النطاقات (DNS) أو خادم المصدر. يسمح هذا بوصول حركة المرور الضارة إلى الخادم دون المرور عبر جدار الحماية. لذا، يُعدّ تأمين الخادم بشكل صحيح وفرض قيود على عناوين IP أمرًا ضروريًا.

لا يمكن تجاوز جدران الحماية الخاصة بالنقاط الطرفية لأنها تعمل داخل بيئة الموقع الإلكتروني. يجب أن يمر كل طلب يصل إلى التطبيق عبر منطق جدار الحماية بغض النظر عن كيفية وصوله. وهذا يجعل محاولات الاستغلال الداخلي أكثر صعوبة في تجنب الكشف.

الاعتماد على توافر طرف ثالث

تعتمد جدران الحماية السحابية كلياً على استمرارية عمل مزود الخدمة. فإذا واجه المزود انقطاعاً أو مشكلة في الشبكة، قد يصبح موقعك الإلكتروني غير متاح حتى لو كان خادم الاستضافة يعمل بكفاءة تامة. وترتبط إمكانية الوصول إلى موقعك ارتباطاً مباشراً بموثوقية مزود جدار الحماية.

تستمر جدران الحماية الطرفية في العمل حتى في حال تعطل الخدمات الخارجية. وتبقى قواعد الأمان فعّالة داخل خادمك، ويبقى موقعك الإلكتروني متصلاً بالإنترنت طالما بقيت بنية الاستضافة مستقرة.

معالجة النتائج الإيجابية الخاطئة

قد تقوم جدران الحماية السحابية أحيانًا بحظر حركة البيانات المشروعة بسبب قواعد الشبكة العامة. صُممت هذه القواعد للتعامل مع أنماط حركة البيانات العالمية الضخمة، وقد تُفسر سلوك المستخدم العادي بشكل خاطئ على أنه سلوك مشبوه. وهذا قد يؤدي إلى حظر العملاء أو تعطيل عمليات التكامل.

تُنتج جدران الحماية الطرفية عددًا أقل من الإنذارات الكاذبة لأنها تفهم سياق التطبيق. فهي قادرة على التمييز بين الهجمات الحقيقية والإجراءات الإدارية العادية - مثل تسجيلات دخول المستخدمين أو عمليات الإضافات - بدقة أعلى بكثير.

مدى تعقيد التركيب والإعداد

تتميز جدران الحماية السحابية بسهولة نشرها باستخدام إعدادات نظام أسماء النطاقات (DNS). لا تتطلب معظم عمليات الإعداد سوى تغيير خوادم الأسماء واختيار قواعد الأمان من خلال لوحة تحكم. وهذا ما يجعلها خيارًا جذابًا للحماية السريعة بأقل جهد تقني.

تتطلب جدران الحماية الطرفية تثبيتًا مباشرًا على الموقع الإلكتروني، ويجب على المسؤولين ضبط إعداداتها بشكل صحيح. وهي تتكامل مع بيئة نظام إدارة المحتوى، وتحتاج إلى تحسين مناسب للحفاظ على مستوى عالٍ من الأمان دون التأثير على الأداء.

لماذا يؤدي الاعتماد على جدار حماية واحد فقط إلى خلق ثغرات أمنية؟

نادراً ما تتبع الهجمات الإلكترونية الحديثة أسلوباً واحداً. إذ يجمع المهاجمون بين مسح الشبكة، ومحاولات الاختراق العشوائي، واستغلال واجهات برمجة التطبيقات، واستغلال الإضافات، وتحميل البرامج الضارة في حملة واحدة. ويؤدي استخدام نوع واحد فقط من جدران الحماية إلى ترك ثغرات يستغلها المهاجمون بنشاط.

يظل الموقع المحمي بجدار حماية سحابي فقط عرضةً لثغرات البرامج الداخلية. كما يظل الموقع المحمي بجدار حماية طرفي فقط عرضةً لتدفقات البيانات الهائلة التي قد تُعطّل الخوادم قبل أن يتمكن جدار الحماية من الاستجابة.

لماذا يُعدّ نظام جدار الحماية متعدد الطبقات أفضل استراتيجية؟

يطبق نظام الحماية متعدد الطبقات مبدأ الدفاع المتعمق. يتولى جدار الحماية السحابي مهمة تصفية حركة البيانات، ومكافحة البرامج الضارة، والحماية من هجمات حجب الخدمة. ثم يقوم جدار الحماية الطرفي بفحص ما يصل إلى التطبيق ويحظر محاولات الاستغلال الداخلي.

يضمن هذا النهج ذو الطبقتين عدم وجود أي نقطة ضعف واحدة تُعرّض موقعك الإلكتروني للخطر. كما أنه يقلل من احتمالية توقف الموقع عن العمل أثناء حملات الهجوم النشطة.

إعداد جدار الحماية الأمثل لمواقع ووردبريس

ووردبريس ملايين المواقع الإلكترونية، ولكنه في الوقت نفسه يجذب أكبر عدد من الهجمات الآلية. فثغرات الإضافات، والقوالب القديمة، وكلمات مرور المسؤولين الضعيفة، وواجهات برمجة تطبيقات REST المكشوفة، تجعله هدفًا متكررًا.

يحمي جدار الحماية السحابي منصة ووردبريس من تدفقات البيانات الهائلة وهجمات البرامج الآلية. أما جدار الحماية الطرفي فيمنع استغلال الإضافات الخبيثة، ومحاولات تعديل الملفات، وهجمات الاستيلاء على صلاحيات المسؤول.

توفر هذه التركيبة حماية كاملة للمحيط والداخل.

متى يجب استخدام جدار الحماية السحابي فقط؟

يُعد اختيار جدار الحماية السحابي فقط مناسبًا في السيناريوهات التي يكون فيها الأداء وتصفية حركة المرور الأساسية هما الشواغل الرئيسية، وحيث يكون سطح الهجوم الداخلي ضئيلاً.

- المواقع الإلكترونية الثابتة ذات الوظائف الخلفية المحدودة من جدران الحماية السحابية، لأن معظم التهديدات تأتي من برامج الروبوت الآلية بدلاً من الثغرات الأمنية المُستهدفة. وبما أنه لا يوجد تفاعل مع قواعد البيانات أو نشاط إداري، فإن تصفية البيانات على مستوى الشبكة غالباً ما تكون كافية.

- المعلوماتية في مراحلها الأولى الاعتماد على جدران الحماية السحابية لحجب عمليات المسح الشائعة ومحاولات الاختراق العنيف دون الحاجة إلى أدوات أمنية داخلية. وهذا يُبقي الأمن بسيطًا أثناء تطور المشروع.

- صفحات الهبوط التي لا تتطلب مصادقة المستخدم خيارًا مثاليًا، إذ لا توجد أنظمة تسجيل دخول أو عمليات خلفية حساسة تحتاج إلى حماية. وتعمل جدران الحماية السحابية بكفاءة على إيقاف حركة مرور البرامج الآلية وعمليات إرسال النماذج الوهمية على مستوى الشبكة.

- للمشاريع ذات حركة المرور المنخفضة والبصمة الرقمية المحدودة استخدام الحماية السحابية كطبقة أمان خفيفة الوزن، مع الحفاظ على انخفاض التكاليف والتعقيد. وعادةً ما تواجه هذه المواقع هجمات انتهازية بدلاً من اختراقات مُستهدفة.

متى يجب استخدام جدار حماية نقطة النهاية فقط

استخدم جدار حماية نقطة النهاية فقط في البيئات الخاضعة للرقابة حيث تحد مصادر حركة المرور المقيدة والمستخدمون المصادق عليهم من التعرض الخارجي.

- أنظمة الإنترانت الخاصة العاملة داخل المؤسسة من جدران الحماية الطرفية، لأن جميع المستخدمين مُتحقق منهم مسبقًا، وحركة البيانات داخلية. ويكمن الخطر الرئيسي في إساءة استخدام الحسابات الداخلية أو اختراقها، وليس في الهجمات العامة.

- البوابات الموثقة ذات الوصول المقيد فحصًا دقيقًا لسلوك المستخدم، وهو ما تتعامل معه جدران الحماية الطرفية بكفاءة أعلى بكثير من مرشحات الشبكة. إذ يمكنها اكتشاف أي نشاط غير طبيعي حتى من المستخدمين المسجلين.

- التطبيقات الداخلية خلف شبكة VPN مخفية عن عمليات المسح العامة، مما يجعل أمن التطبيقات الداخلية طبقة الحماية الأساسية. تحمي جدران الحماية الطرفية من تصعيد الامتيازات وإساءة الاستخدام الداخلي.

- للمواقع الإلكترونية ذات التعرض المنخفض ومصادر الزيارات المُتحكَّم بها الاعتماد على جدران الحماية الطرفية لحظر الإجراءات غير المصرح بها، مع تجنب الحاجة إلى تصفية الزيارات الخارجية. تُعطي هذه البيئات الأولوية للتحكم في الوصول الداخلي على حساب تخفيف المخاطر العامة.

لماذا ينبغي لمعظم الشركات النامية استخدام كليهما

تواجه الشركات النامية هجمات إلكترونية خارجية تعتمد على حركة البيانات، بالإضافة إلى تهديدات داخلية على مستوى البرمجيات مع توسع نطاق وجودها الرقمي. يضمن استخدام جدران الحماية السحابية وجدران حماية نقاط النهاية حماية كاملة في كل مرحلة من مراحل سلسلة الهجمات الإلكترونية، بينما اكتشاف التهديدات على نقاط النهاية في مراقبة الأنشطة المشبوهة على الأجهزة الفردية والاستجابة لها.

- متاجر التجارة الإلكترونية التي تتعامل مع المدفوعات والبيانات الشخصية

- مواقع العضوية التي تحتوي على محتوى من إنشاء المستخدمين

- مواقع الويب الخاصة بالعملاء التي تديرها الوكالة

- المدونات ومنصات الأخبار ذات الزيارات العالية

تواجه هذه المواقع هجمات تعتمد على حركة المرور ومحاولات استغلال داخلية، وبالتالي فهي تتطلب حماية مزدوجة.

نقاط ضعف أمنية يتجاهلها معظم أصحاب المواقع الإلكترونية

تحدث العديد من الاختراقات ليس من خلال أساليب هجوم واضحة، بل من خلال أخطاء بسيطة في التكوين.

- إضافات غير مُحدثة تكشف عن الثغرات الأمنية بصمت

- إعادة استخدام بيانات اعتماد المسؤول الضعيفة عبر مواقع ويب متعددة

- متاحة للجمهور بيئات عرض

- نقاط نهاية واجهة برمجة التطبيقات المكشوفة بدون تحديد معدل الاستخدام

- برامج نصية خارجية تقوم بحقن تعليمات برمجية خبيثة

تساعد جدران الحماية، لكن الأمن يعتمد أيضاً على الصيانة الدورية.

الخلاصة: جدار الحماية الطرفي مقابل جدار الحماية السحابي

الحل الأمثل ليس الاختيار بين جدار حماية نقطة النهاية أو جدار حماية السحابة، بل استخدام كليهما معًا. فجدران حماية السحابة توقف المهاجمين قبل أن يؤثروا على خادمك، بينما تمنع جدران حماية نقطة النهاية الهجمات التي تتسلل على مستوى التطبيق.

الاعتماد على جدار حماية واحد فقط يُنشئ ثغرات يستغلها المهاجمون المحترفون بنشاط. أما استخدام جدار حماية متعدد الطبقات فيُنشئ دفاعات متداخلة تُقلل بشكل كبير من مخاطر الاختراق، وفترات التوقف، وسرقة البيانات.

إذا كان موقعك الإلكتروني يدعم الإيرادات أو بيانات العملاء أو ثقة العلامة التجارية، فإنّ حماية جدار الحماية متعدد الطبقات لم تعد خياراً، بل أصبحت ضرورة.

الأسئلة الشائعة

ما هو الفرق الرئيسي بين جدار الحماية الخاص بنقطة النهاية وجدار الحماية السحابي؟

تعمل جدران الحماية السحابية على مستوى الشبكة، بينما تعمل جدران الحماية الطرفية داخل تطبيق موقعك الإلكتروني.

هل يحمي جدار الحماية السحابي من ثغرات البرامج الإضافية؟

توفر جدران الحماية السحابية حماية محدودة ضد استغلال الثغرات في المكونات الإضافية لأنها تفتقر إلى سياق البرامج.

هل يمنع جدار الحماية الخاص بنقطة النهاية هجمات DDoS؟

جدران الحماية الطرفية غير مصممة لاستيعاب تدفقات البيانات الكبيرة.

هل استخدام كلا جداري الحماية مكلف؟

عادةً ما تكون تكلفة الحماية متعددة الطبقات أقل بكثير من تكلفة التعافي من حادثة اختراق ناجحة.

أي جدار حماية أفضل لـ WordPress؟

يستفيد ووردبريس بشكل كبير من الجمع بين جدران الحماية السحابية وجدران الحماية الخاصة بنقاط النهاية.