لم تعد البرامج الضارة للمواقع الإلكترونية مشكلة نادرة أو تقنية تقتصر على المنصات الكبيرة، بل باتت تُصيب مواقع الشركات الصغيرة، ومتاجر التجارة الإلكترونية، والمدونات، ومواقع المؤسسات على حد سواء. يمكن لإصابة واحدة ببرنامج ضار أن تُعيد توجيه الزوار خلسةً، أو تُدخل روابط غير مرغوب فيها، أو تُبطئ الأداء، أو تُعرّض بيانات المستخدمين الحساسة للخطر دون أي إنذار واضح. ولا يكتشف العديد من أصحاب المواقع المشكلة إلا بعد انخفاض ترتيب مواقعهم في نتائج البحث، أو ظهور تحذيرات أمنية في المتصفحات، أو إبلاغ العملاء عن سلوكيات مشبوهة.

لهذا السبب، أصبح نظام الحماية من البرامج الضارة جزءًا أساسيًا من إدارة المواقع الإلكترونية. لا يقتصر الأمر على تنظيف الموقع بعد الهجوم فحسب، بل يشمل منع انتشار العدوى، والكشف المبكر عن التهديدات، والحفاظ على استقرار موقعك الإلكتروني وموثوقيته وسهولة الوصول إليه في جميع الأوقات. أدوات الحماية الحديثة من البرامج الضارة باستمرار في الخلفية، حيث تفحص الملفات وتراقب النشاط وتحظر السلوكيات الضارة قبل أن تتسبب في أي ضرر.

سنشرح في هذا الدليل آلية عمل الحماية من البرامج الضارة، وأهميتها لصحة موقعك الإلكتروني على المدى الطويل، وكيفية استخدامها بفعالية كجزء من استراتيجية أمنية شاملة. سواءً كنت تدير موقعًا إلكترونيًا واحدًا أو مواقع عملاء متعددة، فإن فهم الحماية من البرامج الضارة أمرٌ ضروري للحفاظ على وجودك الإلكتروني آمنًا وفعّالًا.

ما تعنيه البرامج الضارة حقًا لأصحاب المواقع الإلكترونية

كثيرًا ما يُساء فهم البرامج الضارة على أنها حدثٌ جللٌ يتسبب في تعطل موقع الويب فجأةً أو ظهور تحذيراتٍ واضحة. في الواقع، معظم الإصابات بالبرامج الضارة خفيةٌ وغير ملحوظة، وتُلحق الضرر بمرور الوقت. تشير البرامج الضارة إلى أي شفرةٍ خبيثةٍ مصممةٍ لاستغلال موقعك الإلكتروني لأغراضٍ غير مصرحٍ بها. قد يشمل ذلك إعادة توجيه الزوار إلى صفحاتٍ غير مرغوبٍ فيها، أو حقن روابطٍ مخفية، أو سرقة بيانات المستخدمين، أو استخدام موارد خادمك لأنشطةٍ ضارة.

بالنسبة لأصحاب المواقع الإلكترونية، يكمن الخطر الحقيقي في المدة التي يمكن أن تبقى فيها البرامج الضارة دون اكتشاف. قد يستمر الموقع المصاب في الظهور بشكل طبيعي ظاهريًا بينما محركات البحث على أنه غير آمن، أو يحظر مزودو خدمة البريد الإلكتروني الرسائل المرسلة منه، أو تعرض المتصفحات تحذيرات أمنية للزوار. تؤثر هذه المشكلات بشكل مباشر على حركة المرور والمصداقية والإيرادات.

تُعرّض البرامج الضارة ثقة العملاء للخطر. فإذا ما تم تسريب المعلومات الشخصية، أو بيانات تسجيل الدخول، أو بيانات الدفع، فإن الضرر يتجاوز مجرد التنظيف التقني. إذ قد يكون استعادة السمعة المتضررة أمرًا صعبًا ومكلفًا. وفي بعض الحالات، قد تواجه الشركات تبعات قانونية أو متعلقة بالامتثال للوائح، وذلك بحسب نوع البيانات المسربة.

إن فهم البرمجيات الخبيثة كمخاطر تشغيلية مستمرة، بدلاً من اعتبارها حادثة عابرة، يُساعد أصحاب المواقع الإلكترونية على أخذ الأمن على محمل الجد. فالحماية الفعّالة من البرمجيات الخبيثة تُقلل من المخاطر، وتُحدّ من الأضرار، وتضمن بقاء موقعك الإلكتروني منصة آمنة وموثوقة للمستخدمين والعملاء على حد سواء.

هل تعتقد أن موقعك الإلكتروني قد يكون مصابًا بفيروس؟

يمكن للبرامج الضارة أن تختبئ في أعماق الملفات وقواعد البيانات، مُلحقةً أضرارًا جسيمة بالأداء، وتحسين محركات البحث، وثقة المستخدمين. تُساعدك خدمة إصلاح المواقع المخترقة من Seahawk على اكتشاف الاختراقات، وتنظيف موقعك الإلكتروني، وتأمينه بسرعة، لتتمكن من استعادته بثقة.

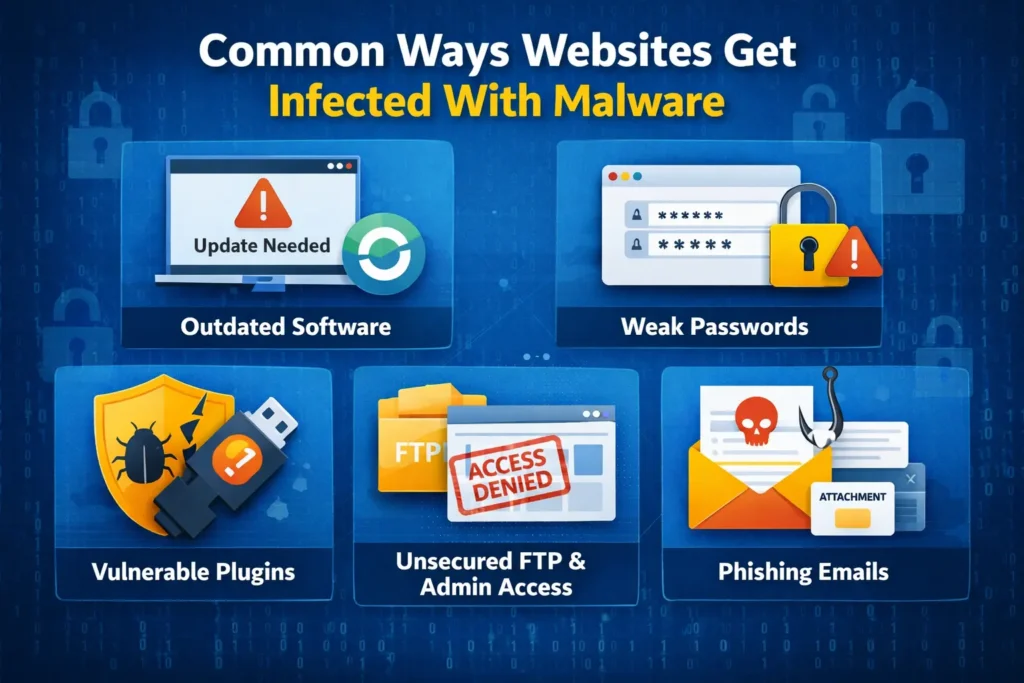

الطرق الشائعة لإصابة المواقع الإلكترونية بالبرامج الضارة

لا تحدث معظم إصابات البرامج الضارة على المواقع الإلكترونية بشكل عشوائي، بل تستغل ثغرات صغيرة في التحديثات أو التحكم في الوصول أو الإعدادات، والتي غالباً ما تمر دون أن يلاحظها أحد. يساعد فهم نقاط الدخول الشائعة هذه على منع الإصابات قبل أن تستفحل.

إضافات وقوالب وبرامج أساسية قديمة

تُعدّ البرامج القديمة من أكثر نقاط الدخول شيوعًا للبرمجيات الخبيثة. تتلقى الإضافات والقوالب وملفات الموقع الأساسية تحديثات أمنية دورية. وعند تجاهل هذه التحديثات، تبقى الثغرات الأمنية المعروفة مفتوحة، ما يُتيح للمهاجمين البحث عنها بنشاط. حتى إضافة واحدة قديمة قد تُعرّض موقعًا إلكترونيًا بأكمله للخطر.

كلمات المرور الضعيفة وضعف التحكم في الوصول

تُسهّل كلمات المرور البسيطة أو المُعاد استخدامها على المهاجمين اختراق الأنظمة عبر هجمات التخمين العشوائي. كما أن بيانات اعتماد المسؤول المشتركة، وحسابات المستخدمين غير النشطة، وغياب صلاحيات الأدوار، تزيد من المخاطر. وبمجرد الحصول على الوصول، يُمكن حقن البرامج الضارة بسرعة ودون علم المُستخدم.

استضافة غير آمنة وتكوين خادم غير آمن

تُعرّض بيئات الاستضافة سيئة التكوين المواقع الإلكترونية لخطر التلوث المتبادل بين المواقع وهجمات على مستوى الخادم. ويسمح غياب العزل، وبرامج الخوادم القديمة، وجدران الحماية المفقودة، للبرمجيات الخبيثة بالانتشار بين المواقع المستضافة على نفس البنية التحتية.

النماذج وحقول إدخال المستخدم المعرضة للاختراق

نماذج الاتصالوحقول البحث وتحميل الملفات أهدافًا متكررة للبرامج الضارة. فبدون التحقق والتنظيف المناسبين، يستطيع المهاجمون حقن التعليمات البرمجية الضارة مباشرةً في موقعك الإلكتروني أو قاعدة بياناتك.

قوالب وإضافات مقرصنة

غالباً ما تحتوي التنزيلات غير الرسمية على أبواب خلفية مخفية وبرامج نصية خبيثة. قد تبدو هذه الملفات سليمة ظاهرياً، لكنها تُدخل برامج ضارة يصعب اكتشافها وإزالتها.

غياب المراقبة المستمرة

بدون مراقبة مستمرة، قد تستمر الإصابات بالبرمجيات الخبيثة دون أن يلاحظها أحد. لذا، تُعدّ عمليات الفحص والتنبيهات المنتظمة ضرورية لتحديد التهديدات قبل أن تتفاقم وتُسبب أضرارًا جسيمة.

ما هو برنامج الحماية من البرامج الضارة وكيف يعمل؟

يُعدّ نظام الحماية من البرمجيات الخبيثة طبقة أمان مصممة لحماية المواقع الإلكترونية من البرامج الضارة، والوصول غير المصرح به، والتهديدات الخفية التي قد تُؤثر سلبًا على الأداء والموثوقية. ويركز هذا النظام على تحديد المخاطر مبكرًا وإيقاف الهجمات قبل أن تُؤثر على المستخدمين أو البيانات أو ظهور الموقع في نتائج البحث. وعلى عكس إجراءات الأمان الأساسية التي لا تتفاعل إلا بعد وقوع الضرر، فإن نظام الحماية من البرمجيات الخبيثة مصمم للعمل باستمرار في الخلفية.

تتعرض المواقع الإلكترونية الحديثة لهجمات آلية متواصلة. يقوم المخترقون بمسح الإنترنت بحثًا عن ثغرات أمنية في الإضافات والقوالب والنماذج وإعدادات الخوادم. وُجدت برامج الحماية من البرامج الضارة لسدّ هذه الثغرات من خلال مراقبة نشاط الموقع وملفاته وقواعد بياناته في الوقت الفعلي. فهي تُساعد أصحاب المواقع على البقاء محميين دون الحاجة إلى فحص الشفرة يدويًا أو متابعة كل تحديث أمني بأنفسهم.

يساهم توفير حماية فعّالة ضد البرامج الضارة في تقليل تكاليف التعافي. فمن خلال الكشف عن التهديدات ومعالجتها مبكراً، يمنع انتشار الإصابات التي تتطلب تنظيفاً طارئاً، أو توقفاً عن العمل، أو استعادة كاملة للموقع. وهذا ما يجعلها جزءاً أساسياً من إدارة الموقع الإلكتروني على المدى الطويل، بدلاً من كونها حلاً أمنياً مؤقتاً.

كيف يعمل برنامج الحماية من البرامج الضارة

يعمل نظام الحماية من البرامج الضارة عن طريق الفحص لملفات المواقع الإلكترونية، والبرامج النصية، وقواعد البيانات بحثًا عن بصمات البرامج الضارة المعروفة والسلوك المشبوه. عند اكتشاف أي نشاط ضار، يستجيب النظام تلقائيًا عن طريق حظر التنفيذ، أو تنظيف التعليمات البرمجية المصابة، أو عزل الملفات المتأثرة من خلال الحجر الصحي.

تُراقب العديد من الحلول أيضًا الطلبات الواردة وتفاعلات المستخدمين، ما يوقف البرامج النصية الضارة قبل تشغيلها. وتضمن عمليات الفحص المجدولة والمراقبة الآنية تحديد التهديدات بسرعة، بينما تساعد السجلات والتنبيهات المفصلة أصحاب المواقع على فهم ما تم حظره وسبب ذلك. وتُشكل هذه العمليات مجتمعةً دفاعًا استباقيًا يحافظ على أمان المواقع الإلكترونية واستقرارها على المدى الطويل.

المكونات الرئيسية لنظام حماية فعال من البرامج الضارة

يعتمد نظام الحماية القوي من البرامج الضارة على طبقات متعددة تعمل معًا، وليس على ميزة أمان واحدة. ويؤدي كل مكون دورًا محددًا في اكتشاف التهديدات، والحد من الأضرار، والحفاظ على حماية مستمرة في بيئة موقعك الإلكتروني.

فحص البرامج الضارة في الوقت الفعلي

يراقب نظام الفحص الفوري موقعك الإلكتروني باستمرار بحثًا عن أي نشاط ضار فور حدوثه. فبدلاً من انتظار عمليات الفحص المجدولة، يحلل النظام تغييرات الملفات، وتنفيذ البرامج النصية، والسلوك المشبوه على الفور. وهذا يسمح باكتشاف التهديدات وإيقافها قبل انتشارها أو تسببها بأضرار واضحة.

عمليات المسح المجدولة وعند الطلب

تُجرى عمليات فحص مجدولة على فترات منتظمة لمراجعة بيئة موقعك الإلكتروني بالكامل. تساعد هذه الفحوصات في اكتشاف البرامج الضارة الخاملة أو بطيئة الانتشار التي قد لا تُفعّل تنبيهات فورية. أما عمليات الفحص عند الطلب فتمنح مالكي المواقع الإلكترونية القدرة على بدء فحص كامل يدويًا كلما اشتبهوا بوجود مشكلة أو بعد التحديثات وعمليات النشر.

مراقبة سلامة الملفات

يراقب نظام سلامة الملفات التغييرات التي تطرأ على الملفات الأساسية والإضافات والقوالب. في حال حدوث تغيير غير متوقع في أي ملف، يقوم النظام بوضع علامة عليه للمراجعة. يساعد هذا في تحديد التعليمات البرمجية المُضافة خلسةً، أو الثغرات الأمنية، أو التعديلات غير المصرح بها التي غالبًا ما تمر دون ملاحظة أثناء التشغيل العادي للموقع.

الكشف عن البرامج الضارة في قواعد البيانات

لا تقتصر البرامج الضارة على الملفات فقط، فقواعد البيانات تُعدّ ملاذاً شائعاً للبرامج النصية الخبيثة، وروابط البريد العشوائي، وآليات إعادة التوجيه. يقوم نظام الحماية الفعال من البرامج الضارة بفحص حقول قاعدة البيانات للكشف عن التعليمات البرمجية المُضافة وتنظيف الإدخالات المصابة دون التأثير على وظائف الموقع.

فحص عناوين URL والروابط

يمكن للروابط الضارة أن تضر بالزوار وتؤثر سلبًا على ترتيب الموقع في نتائج البحث. يقوم نظام فحص عناوين المواقع (URL) بفحص الروابط الصادرة والواردة للتأكد من سلامتها. وفي حال اكتشاف رابط ضار أو مشبوه، يتم حظره أو تنظيفه تلقائيًا لحماية المستخدمين.

التنظيف والحجر الصحي الآلي

عند اكتشاف برامج ضارة، يقوم نظام التنظيف الآلي بإزالة أو إصلاح الشفرة المصابة دون تدخل يدوي. ويمكن عزل الملفات عالية الخطورة لعزلها عن باقي الموقع، مما يمنع إعادة الإصابة مع إمكانية استعادة النظام بأمان عند الحاجة.

سجلات الأنشطة والتنبيهات

توفر السجلات والتنبيهات المفصلة رؤية شاملة للتهديدات والإجراءات المتخذة. ويمكن لأصحاب المواقع الإلكترونية مراجعة ما تم رصده، وكيفية التعامل معه، ووقت حدوثه. وتساعد هذه الشفافية في الحفاظ على السيطرة والثقة في عملية الأمان.

كيفية استخدام برامج الحماية من البرامج الضارة بالطريقة الصحيحة

تُحقق الحماية من البرامج الضارة أقصى فائدة عند استخدامها بشكل استباقي بدلاً من رد الفعل. فمعرفة متى يجب إجراء الفحص، وكيفية مراجعة التنبيهات، وكيفية الاستجابة الصحيحة، تضمن التعامل مع التهديدات مبكراً واستمرار فعالية الجهود الأمنية على المدى الطويل.

فعّل الحماية قبل ظهور المشاكل

تكون الحماية من البرامج الضارة أكثر فعالية عند تفعيلها قبل وقوع الهجوم. الانتظار حتى إصابة الموقع الإلكتروني يزيد من وقت التعافي والمخاطر. تفعيل الحماية مبكرًا يضمن وجود أنظمة مراقبة وفحص جاهزة عند ظهور التهديدات.

قم بإجراء فحص كامل أولي

بمجرد تفعيل الحماية من البرامج الضارة، ابدأ بفحص شامل للموقع الإلكتروني. يُرسي هذا أساسًا نظيفًا ويساعد في تحديد أي مشكلات موجودة ربما لم تُلاحظ. غالبًا ما تكشف عمليات الفحص الأولية عن ثغرات أمنية خفية أو إصابات قديمة ناتجة عن ملفات قديمة.

مراقبة التنبيهات ونتائج الفحص بانتظام

يعمل نظام الحماية من البرامج الضارة بهدوء في الخلفية، ولكن لا ينبغي تجاهل التنبيهات والتقارير. تساعدك مراجعة نتائج الفحص على فهم أنواع التهديدات التي يتم حظرها وما إذا كانت هناك حاجة إلى اتخاذ إجراءات إضافية. تمنع هذه العادة المشاكل الصغيرة من التحول إلى حوادث كبيرة.

افهم التقارير قبل اتخاذ أي إجراء

لا تتطلب جميع التنبيهات إزالة أو استعادة فورية. قد تكون بعض التنبيهات منخفضة الخطورة أو إنذارات خاطئة. يساعد مراجعة التفاصيل بعناية أو استشارة خبير قبل استعادة الملفات على تجنب إلحاق الضرر غير المقصود بوظائف الموقع.

استخدم عمليات الفحص عند الطلب بعد التحديثات والتغييرات

التحديثات الرئيسية أو تثبيت الإضافاتأو تغييرات التعليمات البرمجية إلى ظهور ثغرات أمنية. لذا، يُنصح بإجراء فحص عند الطلب بعد هذه التغييرات لضمان بقاء الملفات والإعدادات الجديدة آمنة.

دمج الأتمتة مع الإشراف البشري

تُعالج أنظمة الحماية الآلية من البرامج الضارة معظم التهديدات بكفاءة، لكن الإشراف البشري يُضيف طبقة أمان إضافية. تُساعد المراجعات الدورية التي يُجريها متخصصون ذوو خبرة في اكتشاف المشكلات المعقدة، وتحسين قواعد الأمان، وضمان استمرار فعالية الحماية على المدى الطويل.

فحص البرامج الضارة في الوقت الفعلي مقابل الفحوصات الأمنية اليدوية

عمليات الفحص الأمني اليدوية على مراجعات دورية وعلامات تحذيرية ظاهرة، والتي غالباً ما تظهر بعد وقوع الضرر. أما فحص البرامج الضارة في الوقت الفعلي فيوفر حماية مستمرة من خلال اكتشاف التهديدات وإيقافها فور ظهورها، ما يسد الثغرات التي لا تستطيع عمليات الفحص اليدوية تغطيتها.

لماذا تقصر عمليات الفحص الأمني اليدوية؟

تعتمد عمليات الفحص الأمني اليدوية على المراجعات الدورية، والفحوصات البصرية، أو الاستجابة للمشاكل الظاهرة. غالبًا ما يغفل هذا النهج عن البرامج الضارة الخفية التي تعمل بهدوء في الخلفية. وبحلول وقت اكتشاف المشكلة، قد يكون الضرر قد وقع بالفعل من خلال تسريبات البيانات، أو عقوبات تحسين محركات البحث، أو الإدراج في القوائم السوداء.

سرعة ودقة المسح في الوقت الحقيقي

يراقب فحص البرامج الضارة في الوقت الفعلي نشاط الموقع الإلكتروني باستمرار، ويكشف السلوك المشبوه فور حدوثه، وليس بعد أيام أو أسابيع. تتيح هذه السرعة حظر التهديدات قبل تنفيذ التعليمات البرمجية الخبيثة أو انتشارها عبر الملفات وقواعد البيانات.

حماية مستمرة دون تأخير بشري

على عكس الفحوصات اليدوية، لا يعتمد الفحص الفوري على التوافر أو الانتباه، فهو يعمل باستمرار، حتى في أوقات انخفاض النشاط التي تشهد معظم الهجمات. وهذا يضمن تغطية شاملة ويقلل وقت الاستجابة في اللحظات الحرجة.

تقليل مخاطر توقف الخدمة وفقدان البيانات

بفضل إيقاف البرامج الضارة مبكراً، يقلل الفحص الفوري من الحاجة إلى الإصلاحات الطارئة أو عمليات الاستعادة أو فترات التوقف الطويلة. وتبقى المواقع الإلكترونية مستقرة، وتبقى البيانات الحساسة محمية.

عندما لا تزال عمليات الفحص اليدوي تضيف قيمة

لا تزال المراجعات اليدوية مفيدة في عمليات التدقيق، وفحوصات الامتثال، وفهم اتجاهات الأمن على المدى الطويل. ومع ذلك، ينبغي أن تُكمّل هذه المراجعات الحماية الآلية من البرامج الضارة بدلاً من أن تحل محلها.

كيف تدعم الحماية من البرامج الضارة أداء الموقع الإلكتروني وتحسين محركات البحث

لا تقتصر أضرار البرامج الضارة على اختراق الأمن فحسب، بل إنها تُلحق ضرراً خفياً بسرعة الموقع الإلكتروني، وظهوره في نتائج البحث، وثقة المستخدمين. ويساعد نظام الحماية الفعال من البرامج الضارة على منع هذه الآثار الخفية من خلال الحفاظ على موقعك نظيفاً ومستقراً وسهل الوصول إليه لكل من الزوار ومحركات البحث.

منع تحذيرات محركات البحث والقوائم السوداء

تراقب محركات البحث المواقع الإلكترونية بنشاط بحثًا عن أي سلوك ضار. عند اكتشاف برامج ضارة، قد يتم وضع علامة تحذير أمني على المواقع أو إزالتها من نتائج البحث نهائيًا. يساعد برنامج الحماية من البرامج الضارة على تجنب هذه العقوبات من خلال إيقاف الإصابات قبل أن تكتشفها محركات البحث.

الحفاظ على سرعة واستقرار الموقع الإلكتروني

غالباً ما تستهلك البرامج الضارة موارد الخادم، وتُدخل نصوصاً برمجية غير ضرورية، أو تُنشئ حلقات إعادة توجيه تُبطئ مواقع الويب. من خلال حظر وإزالة التعليمات البرمجية الخبيثة مبكراً، تُساعد الحماية من البرامج الضارة في الحفاظ على سرعة تحميل المواقع وأدائها المستقر.

حماية ثقة المستخدمين ومشاركتهم

يزداد احتمال مغادرة الزوار للموقع الإلكتروني إذا واجهوا تحذيرات أمنية، أو عمليات إعادة توجيه غير متوقعة، أو صفحات معطلة. الموقع الإلكتروني الآمن يبني الثقة، ويحافظ على تفاعل المستخدمين، ويدعم معدلات تحويل.

دعم صحة تحسين محركات البحث على المدى الطويل

يسهل على محركات البحث فهرسة المواقع الإلكترونية النظيفة. كما يضمن نظام الحماية من البرامج الضارة عدم تأثير روابط البريد العشوائي المخفية والمحتوى المُضاف وعمليات إعادة التوجيه غير المصرح بها سلبًا على تحسين محركات البحث (SEO) على المدى الطويل.

تقليل خسائر الاسترداد والتصنيف

قد يستغرق التعافي من عقوبة تحسين محركات البحث الناتجة عن البرامج الضارة أسابيع أو شهورًا. يُجنّبك الحماية الوقائية انخفاض ترتيب موقعك ويحافظ على الظهور الذي بذلت جهدًا كبيرًا لبنائه.

من ينبغي عليه استخدام برامج الحماية من البرامج الضارة؟

لا تقتصر الحماية من البرامج الضارة على المواقع الإلكترونية الكبيرة أو ذات الشهرة الواسعة، بل إن أي موقع متاح على الإنترنت معرض للاستهداف. فالهجمات الآلية لا تُميّز بين المواقع بناءً على حجمها أو مجال عملها أو حجم الزيارات. إذا كان الموقع يخزن بيانات، أو يُعالج مدخلات المستخدمين، أو يعتمد على الظهور على الإنترنت، فإن الحماية من البرامج الضارة ضرورية.

مواقع الأعمال والخدمات

تعتمد المواقع الإلكترونية التي تمثل الشركات على الثقة والتوافر. ويمكن أن تؤدي الإصابات بالبرمجيات الخبيثة إلى الإضرار بالمصداقية، وتعطيل عملية توليد العملاء المحتملين، والتأثير على ثقة العملاء.

متاجر التجارة الإلكترونية

المتاجر الإلكترونية مع بيانات حساسة للعملاء، بما في ذلك معلومات الدفع والحساب. وتساعد برامج الحماية من البرامج الضارة على منع سرقة البيانات والمعاملات الاحتيالية وتعطيل عمليات الدفع.

الوكالات التي تدير مواقع ويب متعددة

تواجه الوكالات المسؤولة عن مواقع عملاء متعددة مخاطر أكبر. يساهم نظام الحماية المركزي من البرامج الضارة في تقليل عبء العمل والمساعدة في الحفاظ على معايير أمنية متسقة عبر المشاريع.

منصات المحتوى والناشرون

تعتمد المدونات والمواقع الإخبارية ومنصات العضوية على حركة البحث وثقة المستخدمين. ويمكن للبرامج الضارة أن تقوض كليهما بسرعة، مما يجعل الحماية أمراً بالغ الأهمية للنمو على المدى الطويل.

أي موقع ويب يتعامل مع بيانات المستخدم

إذا كان بإمكان المستخدمين تسجيل الدخول أو إرسال النماذج أو مشاركة المعلومات، فإن الحماية من البرامج الضارة تعتبر إجراءً وقائيًا ضروريًا لحماية كل من الموقع الإلكتروني وجمهوره.

الحماية من البرامج الضارة مقابل إضافات الأمان

كثيرًا ما يُخلط بين برامج الحماية من البرامج الضارة وإضافات الأمان، لكن لكل منهما دور مختلف في حماية المواقع الإلكترونية. يساعد فهم هذا الاختلاف أصحاب المواقع على اختيار المزيج الأمثل وتجنب الاعتماد على أدوات قد لا توفر حماية كاملة أو موثوقة بمفردها.

كيف تعمل إضافات الأمان عادةً

إضافات الأمان على مستوى التطبيق. فهي تراقب محاولات تسجيل الدخول، وتحظر عناوين IP المشبوهة، وتفحص الملفات بناءً على قواعد محددة مسبقًا. ورغم أنها تضيف طبقة حماية مفيدة، إلا أنها تعتمد بشكل كبير على الموقع الإلكتروني نفسه لكي تعمل بشكل صحيح.

قيود الأمان القائم على الإضافات

تتشارك الإضافات نفس بيئة موقعك الإلكتروني. في حال تعرض الموقع للاختراق، يمكن تعطيل الإضافات أو تجاوزها أو التلاعب بها. كما أنها تستهلك موارد الخادم، مما قد يؤثر على أداء المواقع ذات الزيارات العالية أو المواقع ذات الموارد المحدودة.

حماية على مستوى الخادم وعلى مستوى النظام

توفر الحماية من البرامج الضارة التي تعمل خارج نطاق طبقة الإضافات تغطيةً أقوى. فهي قادرة على اعتراض الطلبات الخبيثة قبل وصولها إلى التطبيق، ما يمنع تنفيذ التعليمات البرمجية تمامًا. وهذا يقلل من مساحة الهجوم ويحسن سرعة الاستجابة.

اختلافات الأداء والموثوقية

قد تُبطئ إضافات الحماية الثقيلة مواقع الويب بسبب عملياتها المستمرة في الخلفية. صُممت برامج الحماية من البرامج الضارة القائمة على الخادم لتعمل بكفاءة دون التأثير على سرعة تحميل الصفحات أو تجربة المستخدم.

متى لا تزال الإضافات مفيدة

لا تزال إضافات الأمان قادرة على لعب دور داعم لميزات مثل حماية تسجيل الدخول أو تسجيل النشاط. ومع ذلك، ينبغي أن تُكمّل هذه الإضافات نظام حماية قوي من البرامج الضارة بدلاً من أن تكون خط الدفاع الأساسي.

أفضل الممارسات لتعزيز الحماية من البرامج الضارة

تُحقق الحماية من البرامج الضارة أفضل نتائجها عند دعمها بعادات أمنية قوية وإدارة منتظمة للمواقع الإلكترونية. غالبًا ما تُؤدي الأخطاء البسيطة إلى ثغرات يستغلها المهاجمون، ولذلك فإن تعزيز الحماية بالممارسات الصحيحة لا يقل أهمية عن تفعيل الأداة نفسها.

حافظ على تحديث البرامج باستمرار

تساهم التحديثات المنتظمة للملحقات والقوالب والملفات الأساسية في سدّ الثغرات الأمنية المعروفة. أما التحديثات المتأخرة فتترك نقاط الضعف مكشوفة وتسهل على المهاجمين حقن البرامج الضارة.

استخدم كلمات مرور قوية وسياسات وصول فعّالة

فرض استخدام كلمات مرور قوية لجميع حسابات المستخدمين، وقصر صلاحيات المسؤول على من يحتاجونها فعلاً. كما أن حذف المستخدمين غير النشطين وتطبيق نظام الصلاحيات القائم على الأدوار يقلل من مخاطر الوصول غير المصرح به.

مراقبة تنبيهات وسجلات الأمان

تُصدر أدوات الحماية من البرامج الضارة تنبيهات وسجلات أنشطة لسبب وجيه. فمراجعتها بانتظام تساعدك على اكتشاف الأنماط والهجمات المتكررة أو نقاط الضعف المحتملة قبل تفاقمها.

اجمع بين الحماية من البرامج الضارة والنسخ الاحتياطية الموثوقة

النسخ الاحتياطية شبكة أمان عند الحاجة إلى الاستعادة. وعند استخدامها جنبًا إلى جنب مع برامج الحماية من البرامج الضارة، فإنها تسمح بالاستعادة الآمنة دون إعادة إدخال الملفات المصابة.

الحد من عمليات التكامل مع جهات خارجية

قم بتثبيت الإضافات والملحقات الموثوقة فقط من مصادر موثوقة. فالأدوات الخارجية غير الضرورية تزيد من نقاط الضعف الأمنية وتزيد من تعقيد إدارة الأمان.

جدولة المراجعات الأمنية الدورية

تتطور التكنولوجيا والتهديدات باستمرار. وتساعد المراجعات الدورية التي يجريها متخصصو الأمن على ضمان فعالية استراتيجية الحماية الخاصة بك ومواءمتها مع المخاطر الحالية.

كيف تعزز خدمات صيانة المواقع الإلكترونية الاحترافية الحماية من البرامج الضارة

حماية ووردبريس عمليات الكشف والاستجابة الآلية بكفاءة، لكنها تكون أكثر فعالية عند دمجها مع إشراف متخصص. تُضيف فرق صيانة المواقع الإلكترونية ذات الخبرة سياقًا ورؤية ثاقبة وتخطيطًا طويل الأمد لا تستطيع الأنظمة الآلية توفيره بمفردها.

المراقبة الاحترافية للبرمجيات الخبيثة مراجعة التنبيهات بسرعة ودقة، مما يقلل من مخاطر التعامل الخاطئ مع الإنذارات الكاذبة أو تجاهل التهديدات الحقيقية. كما يستطيع الخبراء تحديد الأنماط التي تشير إلى مشكلات أمنية أعمق، مثل الإصابات المتكررة أو الهجمات الموجهة.

متخصصو صيانة المواقع الإلكترونية في منع إعادة الإصابة بالفيروسات من خلال معالجة الأسباب الجذرية. ويشمل ذلك إصلاح الثغرات الأمنية في الإعدادات، وتنظيف الملفات غير المستخدمة، وتشديد ضوابط الوصول، وتحسين عمليات التحديث. هذه الخطوات الاستباقية تقلل الاعتماد على الحلول الطارئة.

بالنسبة للشركات والمؤسسات، توفر خدمات صيانة المواقع الإلكترونية الاحترافية راحة البال. فبدلاً من التعامل مع الحوادث الأمنية تحت الضغط، يمكن لأصحاب المواقع الاعتماد على الحماية المستمرة، وعمليات التدقيق الدورية، والاستجابة المتخصصة عند الحاجة. هذا النهج يحوّل الحماية من البرامج الضارة إلى عملية مستقرة وقابلة للتنبؤ بدلاً من كونها مصدر إزعاج واضطراب.

عندما يقترن ذلك بالصيانة المستمرة والدعم الفني المتخصص، يصبح الحماية من البرامج الضارة بمثابة ضمانة طويلة الأجل تدعم نمو الموقع الإلكتروني وموثوقيته وثقة المستخدمين به.

الخاتمة

لم يعد نظام الحماية من البرامج الضارة خيارًا إضافيًا للمواقع الإلكترونية الحديثة، بل أصبح جزءًا أساسيًا للحفاظ على سهولة الوصول إلى موقعك، وموثوقيته، وقدرته على الصمود في بيئة تكثر فيها الهجمات الآلية. غالبًا ما يعني انتظار ظهور المشاكل أن الضرر قد وقع بالفعل، سواءً كان ذلك من خلال فقدان ترتيب الموقع في نتائج البحث، أو اختراق البيانات، أو فقدان ثقة المستخدمين.

إن استخدام برامج الحماية من البرامج الضارة بالطريقة الصحيحة يعني التعامل معها كعملية مستمرة وليست مجرد إعداد لمرة واحدة. فالمسح المستمر والمراقبة الاستباقية والاستجابة الواعية تعمل معًا على تقليل المخاطر وتجنب جهود الاستعادة المكلفة. وعند دمجها مع التحديثات المنتظمة والنسخ الاحتياطية والإشراف الاحترافي، تصبح الحماية من البرامج الضارة وسيلة أمان موثوقة وليست مجرد حل مؤقت.

بالنسبة لأصحاب المواقع الإلكترونية والوكالات على حد سواء، يُعدّ الاستثمار في حماية فعّالة من البرامج الضارة داعماً للأداء والأمان والنمو على المدى الطويل. فالموقع الإلكتروني الآمن لا يحمي البيانات والمستخدمين فحسب، بل يحمي أيضاً السمعة والزخم اللذين بذلت جهداً كبيراً لبنائهما.

الأسئلة الشائعة

ما هي الحماية من البرامج الضارة ولماذا هي مهمة؟

نظام الحماية من البرمجيات الخبيثة هو نظام أمان يكشف ويحظر ويزيل البرامج الضارة من المواقع الإلكترونية. تكمن أهميته في قدرة البرمجيات الخبيثة على إلحاق الضرر بالزوار، والإضرار بترتيب الموقع في نتائج البحث، وكشف البيانات الحساسة، وتعطيل وظائف الموقع. وتساعد الحماية الاستباقية على منع هذه المشكلات قبل تفاقمها.

كم مرة يجب تشغيل عمليات فحص البرامج الضارة؟

يجب تفعيل المراقبة الآنية باستمرار، مع إجراء عمليات فحص مجدولة بانتظام. يُنصح بإجراء عمليات فحص عند الطلب بعد التحديثات أو تثبيت الإضافات أو أي نشاط غير معتاد لضمان أمان التغييرات الجديدة.

هل يمكن لبرامج الحماية من البرامج الضارة منع جميع الهجمات؟

لا يوجد حل أمني يضمن الحماية الكاملة. مع ذلك، تُقلل برامج الحماية من البرمجيات الخبيثة المخاطر بشكل كبير من خلال الكشف المبكر عن التهديدات، ومنع السلوكيات الخبيثة، والحد من الأضرار عند وقوع الهجمات. وتكون هذه البرامج أكثر فعالية عند دمجها مع التحديثات والنسخ الاحتياطية وأفضل الممارسات الأمنية.

هل سيؤدي برنامج الحماية من البرامج الضارة إلى إبطاء موقعي الإلكتروني؟

تتميز برامج الحماية من البرامج الضارة المصممة جيدًا بكفاءة عالية وتأثير ضئيل على الأداء. وفي كثير من الحالات، تُحسّن هذه البرامج استقرار الموقع الإلكتروني من خلال منع البرامج النصية الضارة من استهلاك موارد الخادم أو التسبب في توقفه عن العمل.

هل الحماية من البرامج الضارة كافية بحد ذاتها؟

يُعدّ نظام الحماية من البرامج الضارة طبقةً أساسية، لكن فعاليته تتضاعف عند دمجه ضمن استراتيجية شاملة للعناية بالموقع الإلكتروني. فالصيانة الدورية، والتحكم القوي في الوصول، والنسخ الاحتياطية الموثوقة، والمراقبة الاحترافية، كلها عوامل تُسهم في بناء نهج أمني أكثر شمولية واستدامة.