يُعدّ تشويه مواقع الويب في ووردبريس أحد أكثر أشكال الهجمات الإلكترونية وضوحًا وضررًا. فعندما يتم تشويه موقع ما، يقوم المهاجمون بتغيير المحتوى المرئي، أو حقن برمجيات خبيثة، أو إعادة توجيه المستخدمين إلى مواقع ضارة.

إلى جانب الإضرار بالسمعة، يمكن أن يؤدي تشويه المواقع إلى فقدان الزيارات، وفرض عقوبات على محركات البحث، وتقويض ثقة المستخدمين.

إن فهم ماهية تشويه مواقع ووردبريس ، وكيفية إصلاحه بسرعة، وكيفية منعه على المدى الطويل أمر بالغ الأهمية للحفاظ على موقع ويب آمن وموثوق.

باختصار: تشويه موقع ووردبريس

- يحدث تشويه موقع ووردبريس عندما يستغل المهاجمون نقاط الضعف الأمنية لتغيير محتوى الموقع أو حقن البرامج الضارة.

- تشمل الأسباب الشائعة كلمات المرور الضعيفة، والإضافات أو القوالب القديمة، وضعف ضوابط الوصول.

- تتضمن الاستجابة الفورية إيقاف الموقع عن العمل، والحفاظ على الأدلة، وتأمين بيانات الاعتماد.

- تتطلب عملية التنظيف إزالة الملفات الضارة، وإصلاح قاعدة البيانات، والاستعادة من النسخ الاحتياطية النظيفة.

- يعتمد منع التهديدات على المدى الطويل على التحديثات، والمصادقة القوية، والمراقبة، والنسخ الاحتياطية، وجدار حماية تطبيقات الويب (WAF).

ما هو تشويه مواقع ووردبريس؟

يحدث تشويه مواقع ووردبريس عندما يتمكن مستخدمون غير مصرح لهم من الوصول إلى الموقع وتعديل محتواه دون إذن. وغالبًا ما يتضمن ذلك استبدال الصفحات برسائل بريد إلكتروني عشوائية، أو محتوى سياسي، أو توقيعات قراصنة، أو إدراج برامج نصية أو روابط خبيثة.

تشمل الخصائص المشتركة ما يلي:

- الصفحة الرئيسية أو صفحات الهبوط

- يتم إدخال روابط البريد العشوائي المخفية في المنشورات أو القوالب

- إعادة التوجيه إلى مواقع ويب للتصيد الاحتيالي أو مواقع ويب ضارة

- تحذيرات محركات البحث التي تشير إلى أن الموقع غير آمن

عادةً ما يكون التشويه عرضًا لمشاكل أمنية أعمق، مثل بيانات الاعتماد المخترقة أو المكونات الإضافية الضعيفة.

كيف يبدو تشويه المواقع الإلكترونية (علامات الإنذار المبكر)

فيما يلي أكثر المؤشرات شيوعاً التي تدل على احتمال تعرض موقع ووردبريس للتخريب.

تغييرات المحتوى المرئي

من أبرز علامات تشويه المواقع الإلكترونية وجود محتوى مرئي غير مصرح به. قد يستبدل المهاجمون الصفحة الرئيسية برسائل غير مرغوب فيها، أو رسائل سياسية، أو علامات تعريفية خاصة بالقرصنة، لجعل وجودهم واضحاً للعيان.

في حالات أخرى، تكون التغييرات أكثر دقة. على سبيل المثال، قد يتم حقن روابط أو نصوص برمجية خبيثة في الصفحات أو المنشورات أو القوالب دون تغيير التصميم العام.

ونتيجة لذلك، قد يتفاعل المستخدمون دون علمهم مع محتوى ضار، مما يزيد من مخاطر الأمن والامتثال .

عمليات إعادة توجيه غير متوقعة

ومن المؤشرات القوية الأخرى على التشويه سلوك إعادة التوجيه غير المتوقع. فقد يتم توجيه الزوار تلقائيًا إلى صفحات التصيد الاحتيالي أو مواقع المقامرةأو النطاقات الضارة.

غالباً ما يتم تفعيل عمليات إعادة التوجيه هذه بشكل انتقائي، كأن تظهر فقط لمستخدمي الهواتف المحمولة أو الزوار الجدد. ونتيجة لذلك، قد لا يلاحظ أصحاب المواقع المشكلة فوراً، بينما يكون المستخدمون ومحركات البحث قد تأثروا بها بالفعل.

إشارات حركة المرور وتحسين محركات البحث

وأخيرًا، غالبًا ما يتسبب تشويه المواقع في مشاكل ملحوظة في تحسين محركات البحث وأداء الموقع. وقد يشير الانخفاض المفاجئ في حركة المرور العضوية إلى أن محركات البحث قد رصدت نشاطًا ضارًا.

بالإضافة إلى ذلك، قد تُحذف الصفحات من فهرس البحث، أو قد تظهر تحذيرات في نتائج البحث تُشير إلى أن الموقع غير آمن. لذا، يُعدّ رصد تحليلات الموقع وتنبيهات وحدة تحكم البحث أمرًا بالغ الأهمية للكشف المبكر عن أي مشكلة.

الاستعانة بدعم ووردبريس لحل سريع

عندما يتعرض موقع ووردبريس للاختراق، يكون الوقت عاملاً حاسماً. الاستعانة بفريق دعم ووردبريس محترف على احتواء الضرر، واستعادة الموقع بسرعة، وتقليل تأثير ذلك على تحسين محركات البحث والأعمال.

تشمل فوائد تدخل الخبراء ما يلي:

- التعرف السريع على مسار الهجوم

- إزالة البرامج الضارة بأمان دون فقدان البيانات

- استعادة البيانات من النسخ الاحتياطية النظيفة

- تعزيزات أمنية مناسبة لمنع إعادة الإصابة

يُعد الدعم الاحترافي مهماً بشكل خاص عندما يتكرر التشويه، أو عندما تكون النسخ الاحتياطية غير متوفرة، أو عندما يتعامل الموقع مع بيانات المستخدم الحساسة.

الأسباب الشائعة لتشويه مواقع ووردبريس

يُعدّ فهم الأسباب الجذرية لتشويه مواقع ووردبريس أمرًا بالغ الأهمية لمنع تكرار الهجمات وتعزيز أمان الموقع بشكل عام. في معظم الحالات، لا يحدث التشويه بشكل عشوائي.

بدلاً من ذلك، يستغل المهاجمون نقاط الضعف المعروفة التي لم تُعالج بمرور الوقت. ومن خلال تحديد هذه الثغرات مبكراً، يستطيع أصحاب المواقع الإلكترونية اتخاذ إجراءات تصحيحية قبل وقوع أضرار جسيمة.

فيما يلي الأسباب الأكثر شيوعًا لتشويه مواقع ووردبريس، مع شرح موجز للتوضيح والوقاية.

كلمات مرور المسؤول الضعيفة أو المعاد استخدامها

تُعدّ كلمات مرور المسؤولين الضعيفة أو المُعاد استخدامها من أكثر نقاط الدخول شيوعًا للمهاجمين. فعندما يسهل تخمين بيانات تسجيل الدخول أو إعادة استخدامها عبر منصات متعددة، يستطيع المخترقون الوصول غير المصرح به من خلال القوة الغاشمة أو هجمات حشو بيانات الاعتماد.

علاوة على ذلك، إذا تم تسريب كلمة مرور في اختراق بيانات سابق، فقد يتمكن المهاجمون من الوصول إليها دون ظهور أي تنبيهات واضحة. لذا، يُعدّ فرض استخدام كلمات مرور قوية وفريدة لجميع حسابات المسؤولين شرطًا أساسيًا للأمان.

نظام ووردبريس الأساسي أو الإضافات أو القوالب القديمة

من الأسباب الرئيسية الأخرى لتشويه المواقع الإلكترونية استخدام برامج قديمة. إذ يتلقى نظام ووردبريس الأساسي، والإضافات، والقوالب تحديثات أمنية دورية لإصلاح الثغرات الأمنية المعروفة.

مع ذلك، عندما تتأخر التحديثات أو تُتجاهل، يمكن للمهاجمين استغلال الثغرات المعلنة لحقن برمجيات خبيثة أو تغيير محتوى الموقع. ونتيجة لذلك، حتى الإضافات الموثوقة قد تُصبح خطرًا أمنيًا إذا لم يتم تحديثها باستمرار.

إضافات وقوالب مقرصنة أو غير مرخصة

رغم أن الإضافات والقوالب المقرصنة قد تبدو اقتصادية، إلا أنها غالباً ما تحتوي على برامج ضارة أو ثغرات أمنية مخفية. وفي كثير من الحالات، يقوم المهاجمون بتوزيع برامج مقرصنة عمداً مع تضمين حمولات خبيثة داخل شفرتها البرمجية.

وبالتالي، فإن تثبيت هذه القوالب أو الإضافات قد يُعرّض موقع ووردبريس للخطر فورًا، مما يؤدي إلى تشويهه أو إعادة توجيه المستخدمين إليه أو سرقة بياناتهم. استخدام برامج مرخصة من مصادر موثوقة يقلل هذا الخطر بشكل كبير.

أذونات ملفات غير آمنة

قد تؤدي أذونات الملفات والمجلدات غير الصحيحة إلى تعريض موقع ووردبريس للتخريب. فعندما تكون الملفات قابلة للكتابة من قبل مستخدمين غير مصرح لهم، يستطيع المهاجمون بسهولة تعديل الملفات الأساسية، أو حقن البرامج النصية، أو استبدال المحتوى.

على سبيل المثال، تسمح الصلاحيات المتساهلة للغاية، مثل 777، لأي شخص بالكتابة إلى الملفات الحساسة. لذلك، يُعدّ الحفاظ على إعدادات الصلاحيات المناسبة جزءًا أساسيًا من تأمين ووردبريس.

بيانات اعتماد FTP أو قاعدة البيانات المكشوفة

(FTP) وقواعد البيانات، مع أنها توفر وصولًا مباشرًا إلى البنية التحتية الأساسية للموقع الإلكتروني. في حال تسريب هذه البيانات أو إعادة استخدامها أو تخزينها بطريقة غير آمنة، يمكن للمهاجمين تجاوز نظام ووردبريس بالكامل وتعديل الملفات أو قواعد البيانات مباشرةً.

ونتيجة لذلك، قد يحدث التشويه حتى مع بقاء كلمات مرور المسؤول آمنة. لذا، يُعد تغيير بيانات الاعتماد وتقييد الوصول من التدابير الوقائية الأساسية.

عدم وجود مراقبة أمنية أو حماية بجدار الحماية

وأخيرًا، يُصعّب غياب المراقبة الأمنية الفعّالة اكتشاف الهجمات وإيقافها مبكرًا. فبدون جدار حماية أو نظام كشف التسلل، قد تمر الأنشطة الخبيثة دون أن يلاحظها أحد لفترات طويلة

وبالتالي، قد يستغل المهاجمون الثغرات الأمنية مرارًا وتكرارًا، مما يتسبب في أضرار مستمرة. ويؤدي تطبيق جدار حماية لتطبيقات الويب (WAF) والمراقبة الآنية إلى تحسين اكتشاف التهديدات والاستجابة لها بشكل كبير.

في كثير من الحالات، يحدث تشويه مواقع ووردبريس نتيجةً لعدم معالجة الثغرات الأمنية المعروفة لفترات طويلة. ويُعدّ معالجة هذه الأسباب الشائعة بشكل استباقي الطريقة الأكثر فعالية لمنع الهجمات المستقبلية والحفاظ على أمان الموقع الإلكتروني.

كيفية إصلاح موقع ووردبريس مُشوّه؟

يتطلب إصلاح تشويه مواقع ووردبريس اتباع نهج منظم وحذر لتجنب إعادة الإصابة. تشمل خطوات المعالجة الرئيسية ما يلي:

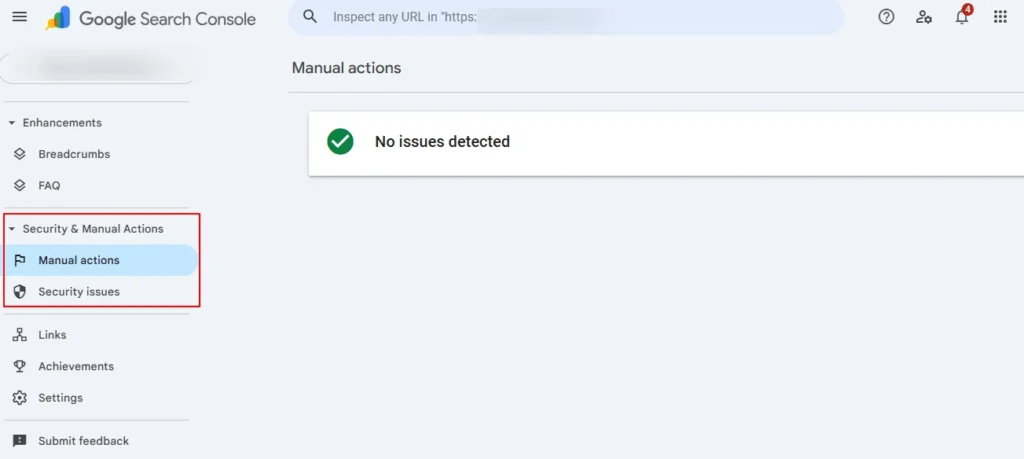

تنبيهات Google Search Console (التأكيد الأول)

أداة مشرفي المواقع من جوجل أول مصدر موثوق يؤكد اختراق موقع ووردبريس. في كثير من الحالات، تكتشف جوجل الأنشطة الخبيثة قبل أن يلاحظ أصحاب المواقع أي مشاكل ظاهرة. لذا، يُنصح بالبدء بمراجعة تنبيهات مشرفي المواقع عند الاشتباه في وجود تشويه للموقع.

- مراجعة تقرير المشكلات الأمنية: ابدأ بفتح قسم المشكلات الأمنية في Google Search Console. هنا، تُشير Google إلى البرامج الضارة أو المحتوى المخترق أو عمليات حقن البريد العشوائي التي يتم اكتشافها أثناء عمليات الزحف.

- تحديد عناوين URL المتأثرة: حدد بعناية جميع عناوين URL المتأثرة المدرجة في التقرير وانسخها. ستساعدك هذه العناوين في عملية التنظيف وتضمن عدم تفويت أي صفحات مصابة.

- انتبه لنوع التحذير: لاحظ ما إذا كانت المشكلة تتعلق ببرامج ضارة، أو بريد مزعج، أو محتوى مخترق. كل منها يتطلب أسلوب تنظيف مختلف قليلاً.

- التخطيط للتنظيف قبل المراجعة: من المهم عدم طلب المراجعة إلا بعد اكتمال عملية الإصلاح. قد يؤدي تقديم مراجعة مبكرة إلى تأخير استعادة الثقة.

الاستجابة الفورية لموقع إلكتروني مخترق

بمجرد التأكد من حدوث التشويه، يصبح اتخاذ إجراء فوري أمرًا بالغ الأهمية للحد من المزيد من الأضرار. فالتحرك السريع يساعد على منع فقدان البيانات، وعقوبات تحسين محركات البحث، وإعادة الإصابة.

أولاً، قم بحجب الوصول العام إلى الموقع مؤقتاً. هذا يمنع المستخدمين ومحركات البحث من التفاعل مع المحتوى الضار. في الوقت نفسه، قم بتعطيل أي نقاط دخول مخترقة مثل الإضافات الضعيفة أو لوحات التحكم المكشوفة.

مع ذلك، تجنب الكتابة فوق الملفات فوراً. يُعدّ الاحتفاظ بالسجلات والطوابع الزمنية وحالة الملفات أمراً بالغ الأهمية لتحديد كيفية حدوث الاختراق ومنع وقوع حوادث مماثلة في المستقبل.

تحقق من بيانات الوصول إلى الموقع وبيانات تسجيل الدخول

بعد احتواء الهجوم، يجب مراجعة نظام التحكم في الوصول للتأكد من إزالة المهاجمين بالكامل من النظام. وللقيام بذلك، اتبع الخطوات التالية:

- الوصول الآمن إلى لوحة تحكم الإدارة: حاول تسجيل الدخول إلى لوحة تحكم إدارة ووردبريس من عنوان IP آمن وموثوق. في حال فشل الوصول، فقد تكون بيانات الاعتماد قد تم اختراقها بالفعل.

- التحقق من حسابات المستخدمين الإداريين: بعد ذلك، راجع

wp_usersمباشرةً للتأكد من أن جميع حسابات المستخدمين الإداريين شرعية. غالبًا ما يقوم المهاجمون بإنشاء حسابات مستخدمين إداريين مخفية للوصول الدائم.

وأخيرًا، قم بإزالة المستخدمين غير المصرح لهم وإعادة تعيين جميع كلمات المرور المخترقة على الفور، بما في ذلك أدوار المسؤول والمحرر والمساهم.

ضع الموقع في وضع الصيانة

قبل البدء بعملية التنظيف، يجب وضع الموقع في حالة غير متصلة بالإنترنت يتم التحكم فيها لتجنب المزيد من الاستغلال.

فعّل وضع الصيانة لإعلام الزوار بأن الموقع غير متاح مؤقتًا. في الوقت نفسه، طبّق توجيهًا لمنع فهرسة الصفحات المصابة لمنع محركات البحث من فهرستها أثناء عملية التنظيف.

تضمن هذه البيئة الخاضعة للرقابة عدم تسبب جهود المعالجة في ظهور ثغرات أمنية جديدة.

اتصل بمزود خدمة الاستضافة الخاص بك

مزود خدمة الاستضافة دورًا محوريًا في الاستجابة للحوادث الأمنية، لا سيما على مستوى الخادم. لذا، يُرجى إبلاغ فريق دعم الاستضافة فورًا عن أي اختراق أمني. لدى معظم مزودي الخدمة فرق متخصصة في مكافحة إساءة الاستخدام أو الأمن السيبراني.

اطلب أيضًا الوصول المباشر، وسجلات الأخطاء، وسجلات الخادم للمساعدة في تتبع مسار الهجوم. وأخيرًا، إذا كان الموقع مُستضافًا على خادم مشترك، فاطلب عزل الحساب مؤقتًا لمنع انتقال العدوى بين المواقع.

قم بعمل نسخة احتياطية من الحالة الحالية (قبل التنظيف)

على الرغم من تعرض الموقع للاختراق، فإن إنشاء نسخة احتياطية أمر ضروري للتحقيق والاستعادة.

- قم بتنزيل جميع ملفات الموقع الإلكتروني عبر بروتوكول SFTP للحفاظ على الحالة الحالية.

- قم بتصدير قاعدة بيانات ووردبريس كاملة ، بما في ذلك جميع الجداول.

بالإضافة إلى ذلك، يتم حفظ سجلات خادم الأرشيف وسجلات الوصول لتحليلها لاحقًا في مجال الأدلة الجنائية الرقمية.

استعادة من نسخة احتياطية نظيفة (إن وجدت)

إذا كانت هناك نسخة احتياطية سليمة، فإن الاستعادة يمكن أن تسرّع عملية الاسترداد بشكل كبير. للبدء:

- تأكد من أن النسخة الاحتياطية أقدم من تاريخ الاختراق. استعادة نسخة احتياطية مصابة ستؤدي إلى إعادة إدخال البرامج الضارة.

- قم باستعادة النسخة الاحتياطية إلى بيئة تجريبية أولاً. هذا يسمح بإجراء الاختبارات دون التأثير على الموقع الفعلي.

قبل النشر المباشر، قم بفحص الموقع المستعاد واختباره بحثًا عن التهديدات الخفية.

تأمين الوصول ومنع هجمات القوة الغاشمة

بمجرد بدء عملية التعافي، يصبح تأمين الوصول ضروريًا لمنع تكرار الهجمات. للبدء:

- فرض استخدام كلمات مرور قوية وفريدة لجميع أدوار المستخدمين.

- قم بتفعيل المصادقة متعددة العوامل لجميع حسابات المسؤولين لإضافة طبقة إضافية من الأمان.

وأخيرًا، قم بإلغاء حسابات المسؤول غير المستخدمة وأعد إنشاء ووردبريس (SALTs) في ملف wp-config.php لإبطال الجلسات القديمة.

عزز أمان تسجيل الدخول وراقب الوصول

إلى جانب تأمين بيانات الاعتماد، من المهم بنفس القدر مراقبة سلوك تسجيل الدخول لاكتشاف الهجمات وإيقافها مبكراً. غالباً ما تستهدف محاولات الاختراق صفحة تسجيل الدخول في ووردبريس، مما يجعل الضوابط الاستباقية ضرورية.

- قم بتثبيت إضافات أمان أو برامج موثوقة للحد من عدد محاولات تسجيل الدخول خلال فترة زمنية محددة. هذا يقلل بشكل كبير من نجاح هجمات التخمين الآلي.

- قم بتفعيل خاصية الحظر التلقائي لعناوين IP بعد عدة محاولات فاشلة لتسجيل الدخول. سيمنع هذا الإجراء المصادر المشبوهة من الوصول المتكرر إلى صفحة تسجيل الدخول.

وأخيرًا، راجع سجلات تسجيل الدخول الفاشلة يوميًا لتحديد الأنماط غير العادية أو محاولات الوصول المتكررة، مما يسمح لك بالاستجابة قبل تصاعد الهجوم.

عناوين كلمات المرور وبيانات الاعتماد المسربة

بمجرد اختراق موقع ووردبريس، يصبح التعامل مع كلمات المرور وبيانات الاعتماد المسربة أولوية بالغة الأهمية.

- ابدأ بفرض إعادة تعيين كلمات المرور لجميع المستخدمين المتأثرين، مع إيلاء اهتمام خاص للمسؤولين والمحررين الذين لديهم امتيازات موسعة.

- بعد ذلك، تحقق من عناوين البريد الإلكتروني المكشوفة وبيانات اعتماد تسجيل الدخول مقابل قواعد بيانات الاختراقات المعروفة لتحديد أي حسابات تم اختراقها مسبقًا.

- بالإضافة إلى ذلك، قم بتغيير كلمات مرور FTP وقاعدة البيانات ولوحة تحكم الاستضافة لإبطال أي وصول مسروق على الفور.

وأخيرًا، قم بمراجعة ملفات التكوين وإعدادات الخادم لإزالة بيانات الاعتماد المخزنة من الملفات غير الآمنة أو التكوينات القديمة، مما يضمن عدم قدرة المهاجمين على إعادة استخدام بيانات المصادقة القديمة.

تحديث وتنظيف الإضافات والقوالب

يُعد تحديث مكونات ووردبريس أمرًا ضروريًا لسد الثغرات الأمنية التي يستغلها المهاجمون عادةً.

- ابدأ بتحديث نواة ووردبريس إلى أحدث إصدار مستقر لضمان تطبيق تصحيحات الأمان الهامة.

- بعد ذلك، قم بتحديث جميع الإضافات والقوالب المثبتة، حيث أن الإضافات القديمة غالباً ما تحتوي على ثغرات أمنية معروفة.

- في الوقت نفسه، قم بإزالة أي إضافات وقوالب غير مستخدمة أو قديمة أو مهجورة لتقليل مساحة الهجوم الإجمالية.

وأخيرًا، احذف تمامًا الإضافات المقرصنة أو المنسوخة، لأنها غالبًا ما تتضمن برامج ضارة مخفية أو أبوابًا خلفية يمكنها إعادة إصابة الموقع.

إضافات وقوالب تدقيق البرامج الضارة

فحص الإضافات والقوالب بحثًا عن البرامج الضارة في تحديد التهديدات التي قد تغفل عنها عمليات الفحص الآلية.

- ابدأ بمقارنة ملفات السمة النشطة مع الملفات الأصلية النظيفة من المصدر الرسمي للكشف عن التغييرات غير المصرح بها.

- ثم قم بفحص مجلدات الإضافات بحثًا عن ملفات PHP غير المألوفة أو التي تم تعديلها مؤخرًا والتي قد تشير إلى وجود رمز تم حقنه.

- بالإضافة إلى ذلك، ابحث عن التعليمات البرمجية المبهمة أو السلاسل المشفرة أو أسماء الملفات المشبوهة التي تستخدم عادة لإخفاء البرامج الضارة.

إذا اكتشفت أي اختراق، فاستبدل أو أعد تثبيت المكونات الإضافية أو القوالب المتأثرة من موردين موثوقين.

فحص الملفات وإزالة الأبواب الخلفية المخفية

يُعد فحص ملفات الموقع الإلكتروني أمراً بالغ الأهمية لضمان عدم تمكن المهاجمين من استعادة الوصول بعد عملية التنظيف.

- ابدأ بإجراء فحص كامل للبرامج الضارة على جميع ملفات الموقع الإلكتروني لتحديد التهديدات المعروفة.

- بعد ذلك، ابحث يدويًا في مجلدات wp-content و uploads عن ملفات PHP غير المصرح بها، والتي تُستخدم عادةً كأبواب خلفية.

- بالإضافة إلى ذلك، راجع ملفات .htaccess وملفات تكوين الخادم بحثًا عن عمليات إعادة توجيه ضارة أو قواعد تم إدخالها.

وأخيرًا، قم بإزالة جميع الأبواب الخلفية المخفية للقضاء تمامًا على نقاط الوصول المستمرة.

تحقق من الملفات المرفوعة والأذونات

إن الإدارة السليمة لعمليات تحميل الملفات والأذونات تقلل من خطر تنفيذ الملفات الضارة.

- قم بتقييد أنواع الملفات المسموح بها لمنع المهاجمين من تحميل البرامج النصية الضارة.

- قم بتطبيق أذونات الملفات والمجلدات الصحيحة وفقًا لمعايير أمان ووردبريس للحد من الوصول غير المصرح به.

بالإضافة إلى ذلك، قم بتحديد الملفات المشبوهة التي تم تحميلها وعزلها لمزيد من التحليل، وقم بتعطيل تنفيذ PHP في أدلة التحميل كلما أمكن ذلك.

تنظيف قاعدة بيانات ووردبريس

يُعد تنظيف قاعدة بيانات ووردبريس أمراً ضرورياً لإزالة الإصابات الخفية التي تُغذي البريد العشوائي وعمليات إعادة التوجيه.

- قم بفحص جميع جداول قاعدة البيانات بحثًا عن البرامج النصية المحقونة أو الروابط الضارة أو المحتوى المشبوه.

- قم بإزالة المستخدمين الإداريين المتسللين، والخيارات غير المعروفة، ووظائف cron غير المصرح بها التي أنشأها المهاجمون.

بالإضافة إلى ذلك، قم بتنظيف المنشورات والصفحات ومحتوى الأدوات المصابة، وقم بتصدير نسخة احتياطية نظيفة وموثقة لقاعدة البيانات بعد المعالجة.

أعد فحص الموقع المباشر واستخدم وحدة تحكم بحث جوجل

بعد عملية التنظيف، تضمن إعادة فحص الموقع المباشر إزالة جميع التهديدات الأمنية بشكل كامل.

- ابدأ بتشغيل عمليات فحص خارجية للبرامج الضارة للتأكد من أن الموقع الإلكتروني نظيف.

- بعد ذلك، أعد فحص جميع عناوين URL المتأثرة سابقًا للتحقق من أنها لم تعد تحتوي على محتوى ضار.

- بعد التأكيد، قم بإرسال الصفحات المنقحة للمراجعة في Google Search Console.

استمر في مراقبة المشكلات الأمنية عن كثب حتى يتم إزالة جميع التحذيرات واستعادة الثقة.

استعادة الموقع الإلكتروني وإعادة إطلاقه

من المهم استعادة الموقع الإلكتروني وإعادة إطلاقه بعناية لتجنب إعادة ظهور المشاكل.

- ابدأ بإعادة تحميل الملفات النظيفة من بيئة تجريبية آمنة إلى الموقع المباشر.

- لا تقم بتعطيل وضع الصيانة إلا بعد الانتهاء من اختبارات الوظائف والأمان النهائية.

- ثم قم بمسح ذاكرة التخزين المؤقت للخادم والمكونات الإضافية وشبكة توصيل المحتوى (CDN) لضمان حصول الزوار على محتوى نظيف.

وأخيرًا، راقب أنماط حركة المرور وسجلات الوصول عن كثب خلال فترة إعادة التشغيل الأولية لاكتشاف أي نشاط مشبوه في وقت مبكر.

كيفية منع تشويه موقع ووردبريس على المدى الطويل؟

باتباع أفضل الممارسات المثبتة، يمكن لأصحاب المواقع تقليل مخاطر التشويه المستقبلي بشكل كبير والحفاظ على الاستقرار على المدى الطويل.

- فعّل جدار حماية تطبيقات الويب (WAF) لتصفية حركة المرور الضارة قبل وصولها إلى موقعك الإلكتروني. يحجب جدار حماية تطبيقات الويب الهجمات الشائعة مثل حقن SQL، وهجمات البرمجة النصية عبر المواقع، ومحاولات الاختراق العنيف، مما يوفر خط دفاع أول أساسي.

- بعد ذلك، عزز عملية المصادقة من خلال فرض استخدام كلمات مرور قوية وفريدة لجميع المستخدمين. بالإضافة إلى ذلك، فعّل المصادقة الثنائية لحسابات المسؤولين لإضافة طبقة أمان إضافية حتى في حال اختراق بيانات الاعتماد.

- وبنفس القدر من الأهمية، يجب حصر صلاحيات المسؤول على من يحتاجونها فعلاً. راجع حسابات المستخدمين بانتظام، وأزل الصلاحيات غير المستخدمة أو غير النشطة للحد من نقاط الدخول المحتملة.

- علاوة على ذلك، احرص على تحديث نظام ووردبريس الأساسي والإضافات والقوالب باستمرار. التحديثات تصحيحات أمنية تسد الثغرات المعروفة التي يستغلها المهاجمون بنشاط.

وأخيرًا، قم بتشغيل عمليات فحص البرامج الضارة المجدولة لاكتشاف المشكلات مبكرًا، واحتفظ بنسخ احتياطية منتظمة خارج الموقع لضمان التعافي السريع في حالة وقوع حادث.

المراقبة المستمرة وعمليات التدقيق الأمني في تقليل احتمالية حدوث تشويه في المستقبل.

خاتمة

إن تشويه مواقع ووردبريس ليس مجرد مشكلة تجميلية؛ بل هو حادث أمني خطير يمكن أن يؤثر على حركة المرور والتصنيفات ومصداقية العلامة التجارية.

يُعدّ التحرك السريع والتنظيف المناسب وتعزيز الأمن على المدى الطويل أموراً ضرورية للتعافي الكامل ومنع تكرار ذلك.

سواء تم التعامل مع الأمر داخلياً أو من خلال دعم ووردبريس احترافي، فإن استراتيجية الأمان الاستباقية هي الدفاع الأكثر فعالية ضد هجمات التشويه.

الأسئلة الشائعة حول تشويه المواقع الإلكترونية

كيف يتم اختراق موقع ووردبريس عادةً؟

غالباً ما يتم اختراق موقع ووردبريس بسبب ثغرات أمنية مثل كلمات المرور الضعيفة، والقوالب والإضافات القديمة، والثغرات الأمنية المعروفة التي يستغلها المهاجمون لتشويه مواقع الويب أو سرقة البيانات.

لماذا يُعدّ أمن المواقع الإلكترونية مهماً لاستعادة المواقع المخترقة؟

يُعد أمن الويب أمراً بالغ الأهمية لأن الموقع المخترق قد يكشف عن بيانات حساسة أو ملفات مصابة أو يشير إلى خرق محتمل للبيانات يمكن أن يؤثر على العمليات التجارية عبر الإنترنت ويضر بالثقة في المتجر الرقمي.

كيف تؤثر كلمات المرور على أمان موقع ووردبريس؟

إن ضعف كلمات مرور المستخدمين، وإعادة استخدام مجموعات كلمات المرور، والافتقار إلى كلمات مرور قوية، كلها عوامل تسمح للمهاجمين ذوي الخبرة التقنية المحدودة بتجاوز الإجراءات الأمنية والحصول على وصول غير مصرح به.

هل يمكن أن يؤثر تشويه مواقع ووردبريس على ثقة العملاء؟

نعم، يشير الموقع المشوه إلى ضعف أمن الشبكة ويمكن أن يؤدي إلى فقدان المصداقية، خاصة إذا اعتقد العملاء أن بياناتهم الحساسة أو مدفوعاتهم المحمية بشهادة SSL معرضة للخطر.

ما هي الإجراءات طويلة الأمد التي تمنع إعادة الإصابة؟

اتباع أفضل الممارسات الأمنية، وتصحيح الثغرات الأمنية بانتظام، ومراقبة الملفات المصابة، والتعامل مع أمان ووردبريس كمكون أساسي لإدارة الموقع يقلل من خطر تكرار الهجمات.