باختصار، البرامج الضارة وبرامج الفدية مرتبطة ببعضها ولكنها ليست متطابقة. تعمل البرامج الضارة غالبًا في الخفاء، بينما تقوم برامج الفدية بحجب الوصول والمطالبة بدفع فدية. يحتاج أصحاب المواقع الإلكترونية إلى استراتيجيات وقائية مختلفة لكل منهما، بما في ذلك التحديثات، والتحكم في الوصول، والنسخ الاحتياطية المعزولة.

معظم الهجمات على المواقع الإلكترونية لا تبدأ بالفوضى. بل تبدأ بهدوء، وغالباً دون أن يلاحظها أحد، إلى أن ينخفض عدد الزيارات، أو تظهر التحذيرات، أو يتم حظر الوصول فجأة.

تُعدّ البرامج الضارة وبرامج الفدية من أكثر التهديدات شيوعًا وراء هذه الحوادث، ومع ذلك غالبًا ما يُساء فهمهما أو يُعاملان على أنهما مشكلة واحدة. إن معرفة الفرق بينهما لا تقتصر على المعرفة التقنية فحسب، بل تُحدد أيضًا كيفية حماية موقعك الإلكتروني وسرعة تعافيك عند حدوث أي خلل.

يشرح هذا الدليل كلا التهديدين بلغة بسيطة، مع آثار حقيقية على أصحاب المواقع الإلكترونية.

أهم النقاط

- البرامج الضارة هي فئة واسعة من التهديدات التي غالباً ما تعمل بصمت، بينما برامج الفدية هي نوع محدد يركز على الابتزاز.

- يمكن لموقع الويب أن يبقى متصلاً بالإنترنت ويعمل بكفاءة بينما تتسبب البرامج الضارة في أضرار طويلة الأمد في الخلفية.

- تُحدث برامج الفدية اضطرابًا فوريًا عن طريق قفل الملفات أو قواعد البيانات أو الخوادم والمطالبة بالدفع.

- تختلف استراتيجيات الوقاية، والتعامل مع كلا التهديدين بنفس الطريقة يترك ثغرات أمنية.

- تُعد التحديثات المستمرة والتحكم في الوصول وعزل النسخ الاحتياطي أمورًا بالغة الأهمية لتقليل المخاطر.

ما تعنيه البرامج الضارة حقًا في أمن المواقع الإلكترونية

البرمجيات الخبيثة مصطلح واسع يُستخدم لوصف أي برنامج مصمم لإلحاق الضرر بنظام ما أو استغلاله أو إساءة استخدامه. بالنسبة للمواقع الإلكترونية، لا تُعلن البرمجيات الخبيثة عن وجودها عادةً بشكلٍ واضح، بل تعمل غالبًا في الخفاء في الخلفية، مُعدّلةً الملفات، أو مُحقنةً البرامج النصية، أو مُسيئةً استخدام موارد الخادم دون أن يلاحظها مالك الموقع.

عندما يصيب برنامج خبيث موقعًا إلكترونيًا، نادرًا ما يكون هدفه تدمير كل شيء دفعة واحدة. بدلًا من ذلك، قد يسرق بيانات المستخدمين، أو يحقن روابط دعائية محركات البحث ، أو يعيد توجيه الزوار إلى صفحات خبيثة، أو يحوّل الخادم إلى جزء من شبكة هجومية أكبر. في كثير من الحالات، يستمر الموقع في العمل، مما يجعل اكتشافه أكثر صعوبة.

لا يقتصر البرمجيات الخبيثة على سلوك واحد محدد، بل يشمل طيفًا واسعًا من أنواع البرامج الضارة، كل منها مصمم لغرض مختلف. تستهدف بعض البرمجيات الخبيثة زوار الموقع، بينما تستهدف أخرى محركات البحث، وبعضها الآخر موجود فقط لمنح المهاجمين وصولًا مستمرًا إلى الموقع.

بالنسبة لأصحاب المواقع الإلكترونية، تُعدّ البرامج الضارة خطيرة للغاية لأنها غالبًا ما تنتشر عبر مكونات موثوقة. قد يكون ذلك عبر إضافة مُعرّضة للاختراق، أو قالب قديم، أو حساب مدير مُخترق. بمجرد دخولها، تندمج مع الملفات الأصلية، مما يجعل عملية التنظيف اليدوي محفوفة بالمخاطر لمن لا يملك الخبرة الكافية.

احمِ موقعك الإلكتروني قبل أن تتحول المشاكل الأمنية إلى تكاليف باهظة

غالباً ما تبدأ البرامج الضارة وبرامج الفدية في الخفاء وتتفاقم بسرعة. تساعدك خدمة Seahawk Website Care في الحفاظ على تحديث موقع ووردبريس الخاص بك ومراقبته وتأمينه، حتى لا تتحول الثغرات الصغيرة إلى حوادث كبيرة.

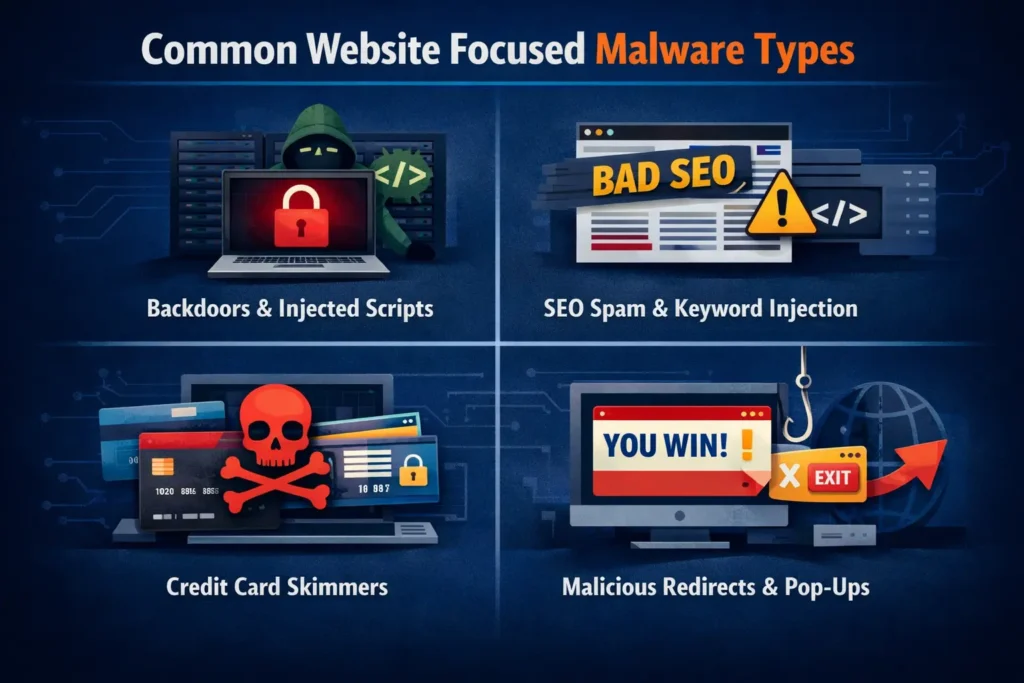

أنواع البرامج الضارة الشائعة التي تستهدف مواقع الويب

تتخذ البرامج الضارة أشكالاً عديدة، لكن أنواعاً معينة منها شائعة بشكل خاص في مواقع الويب وبيئات الاستضافة.

ثغرات أمنية في المواقع الإلكترونية وبرامج نصية مُضافة

تسمح الثغرات الأمنية للمهاجمين باستعادة الوصول حتى بعد تنظيف جزئي للموقع. يقوم المهاجمون بإخفاء هذه البرامج النصية داخل ملفات القالب، أو مجلدات التحميل، أو الملفات الأساسية للحفاظ على سيطرة دائمة على الموقع.

برامج خبيثة للبريد العشوائي لتحسين محركات البحث وتسميم الكلمات الرئيسية

يقوم هذا النوع من البرامج الضارة بحقن صفحات بريد إلكتروني عشوائية أو روابط مخفية مصممة للتلاعب بترتيب نتائج البحث. غالبًا ما يكتشف أصحاب المواقع الإلكترونية ذلك فقط بعد انخفاض عدد الزيارات أو ظهور تحذيرات في لوحة تحكم البحث.

أجهزة نسخ بيانات بطاقات الائتمان وسرقات النماذج

يستهدف برنامج Skimmer الخبيث صفحات الدفع ونماذج الاتصال. يقوم البرنامج بالتقاط البيانات الحساسة مثل أرقام البطاقات وكلمات المرور والمعلومات الشخصية خلسةً، ويرسلها إلى المهاجمين دون التأثير على وظائف الموقع.

إعادة توجيه البرامج الضارة والنوافذ المنبثقة الخبيثة

تقوم برامج إعادة التوجيه الخبيثة بإرسال الزوار إلى مواقع إلكترونية مزعجة أو احتيالية. يحدث هذا أحيانًا فقط للمستخدمين القادمين من محركات البحث، مما يصعب على مالكي هذه البرامج إعادة إنتاج المشكلة.

برامج خبيثة تستخدم لإساءة استخدام حركة المرور والهجمات

تقوم بعض البرامج الضارة بتحويل المواقع الإلكترونية إلى روبوتات ترسل رسائل بريد إلكتروني مزعجة، أو تستخرج المحتوى، أو تشارك في هجمات موزعة. وقد يؤدي ذلك إلى إدراج عناوين IP في القائمة السوداء وتعليق حسابات الاستضافة.

ما يمكن أن تفعله البرامج الضارة بموقع الويب

غالباً ما يكون الضرر الناتج عن البرامج الضارة تدريجياً ولكنه بالغ الخطورة. قد يصبح تحميل الموقع الإلكتروني المخترق أبطأ، أو يتصرف بشكل غير متوقع، أو يعرض تحذيرات في المتصفحات ونتائج البحث. يفقد الزوار ثقتهم بسرعة عند ظهور تحذيرات الأمان.

محركات البحث الصفحات المصابة أو تحذفها، مما يؤدي إلى انخفاض في حركة المرور لا يمكن استعادتها فورًا بعد التنظيف. وقد يقوم مزودو خدمات الاستضافة بتعليق الحسابات لحماية بيئات الاستضافة المشتركة، مما يتسبب في توقف غير متوقع للخدمة.

في الحالات الأكثر خطورة، تسرق البرامج الضارة بيانات العملاء، مما يعرض الشركات لمخاطر قانونية وتشويه السمعة. وحتى بعد إزالتها، قد يستمر تأثيرها طويل الأمد على المصداقية وتحسين محركات البحث لعدة أشهر.

كيف تتسلل البرامج الضارة إلى مواقع الويب

لا تظهر البرامج الضارة فجأة، بل تستغل نقاط الضعف التي غالباً ما يتم تجاهلها.

الإضافات والقوالب المعرضة للثغرات الأمنية

القديمة أو سيئة الصيانة الإضافات من أكثر نقاط الدخول شيوعاً. يقوم المهاجمون بمسح الإنترنت بنشاط بحثاً عن الثغرات الأمنية المعروفة.

ملفات ووردبريس الأساسية القديمة

يؤدي استخدام إصدار قديم من نظام إدارة المحتوى إلى ترك ثغرات أمنية معروفة مفتوحة. هذه الثغرات موثقة على نطاق واسع ويسهل استغلالها.

حسابات استضافة مخترقة

تسمح كلمات المرور الضعيفة، أو الوصول المشترك، أو بيانات الاعتماد المعاد استخدامها للمهاجمين بالوصول إلى لوحات الاستضافة وحقن البرامج الضارة مباشرة.

بيانات اعتماد المسؤول المسروقة

رسائل البريد الإلكتروني الاحتيالية وصفحات تسجيل الدخول المزيفة تخدع أصحاب المواقع الإلكترونية لحملهم على تسليم صلاحيات المسؤول دون أن يدركوا ذلك.

برامج نصية خارجية مصابة

يمكن أن تتعرض البرامج النصية الخارجية مثل أدوات التحليلات أو الإعلانات أو الدردشة للاختراق وتحقن رمزًا خبيثًا في مواقع الويب النظيفة.

ماذا تعني برامج الفدية لأصحاب المواقع الإلكترونية؟

برامج الفدية هي نوع محدد من البرامج الضارة ذات هدف رئيسي واحد: المال. فبدلاً من استغلال موقع ويب خلسةً، تُجبر برامج الفدية الضحية على الدخول في أزمة من خلال منع الوصول إلى البيانات أو الملفات أو الأنظمة حتى يتم دفع الفدية.

بالنسبة لأصحاب المواقع الإلكترونية، غالباً ما تستهدف برامج الفدية الخوادم أو قواعد البيانات أو النسخ الاحتياطية بدلاً من الصفحات الفردية. يمكن للهجوم أن يُقفل الموقع بأكمله، مما يجعل استعادة المحتوى مستحيلة دون دفع فدية أو إعادة بنائه من الصفر.

على عكس العديد من البرامج الضارة، لا تسعى برامج الفدية إلى التخفي، بل تسعى إلى لفت الانتباه. يحتاج المهاجم إلى إثارة الذعر لدى الضحية، وشعورها بالضغط، ودفعها إلى التصرف بسرعة. هذه الضرورة الملحة هي ما يجعل برامج الفدية خطيرة بشكل خاص على الشركات التي لديها خطط استعادة بيانات محدودة.

أنواع برامج الفدية التي تستهدف مواقع الويب والخوادم

لا تستهدف برامج الفدية المواقع الإلكترونية بطريقة واحدة فقط. إذ تركز أنواعها المختلفة على الملفات أو قواعد البيانات أو بيئات الاستضافة بأكملها، وذلك بحسب ما يراه المهاجمون أسرع طريق للضغط على المستخدمين ودفع الفدية.

برامج الفدية التي تشفر ملفات مواقع الويب

يقوم هذا النوع من التشفير بتشفير ملفات الموقع الإلكتروني، مما يجعل القوالب والإضافات والملفات المرفوعة غير قابلة للاستخدام. وقد يعرض الموقع رسائل خطأ أو يتوقف عن التحميل تمامًا.

هجوم تشفير قاعدة البيانات

يقوم المهاجمون بتشفير قواعد البيانات التي تخزن المنشورات وبيانات العملاء والمعاملات. حتى لو بقيت الملفات سليمة، يصبح الموقع غير قابل للاستخدام بدون الوصول إلى قاعدة البيانات.

برامج الفدية على مستوى الخادم

تستهدف بعض برامج الفدية الخادم بأكمله، مما يؤثر على مواقع ويب متعددة مستضافة على نفس الحساب. وهذا يضر بشكل خاص بالوكالات والموزعين.

برامج الفدية الخبيثة القائمة على تسريب البيانات

يقوم المهاجمون بسرقة البيانات الحساسة قبل تشفيرها ويهددون بنشرها علنًا إذا لم يتم دفع الفدية.

هجمات الابتزاز المزدوجة والثلاثية

في الهجمات المتقدمة، يضغط مشغلو برامج الفدية على الضحايا من خلال استهداف العملاء أو الشركاء أو حتى شن هجمات إضافية مثل فيضانات حركة المرور لزيادة الإلحاح.

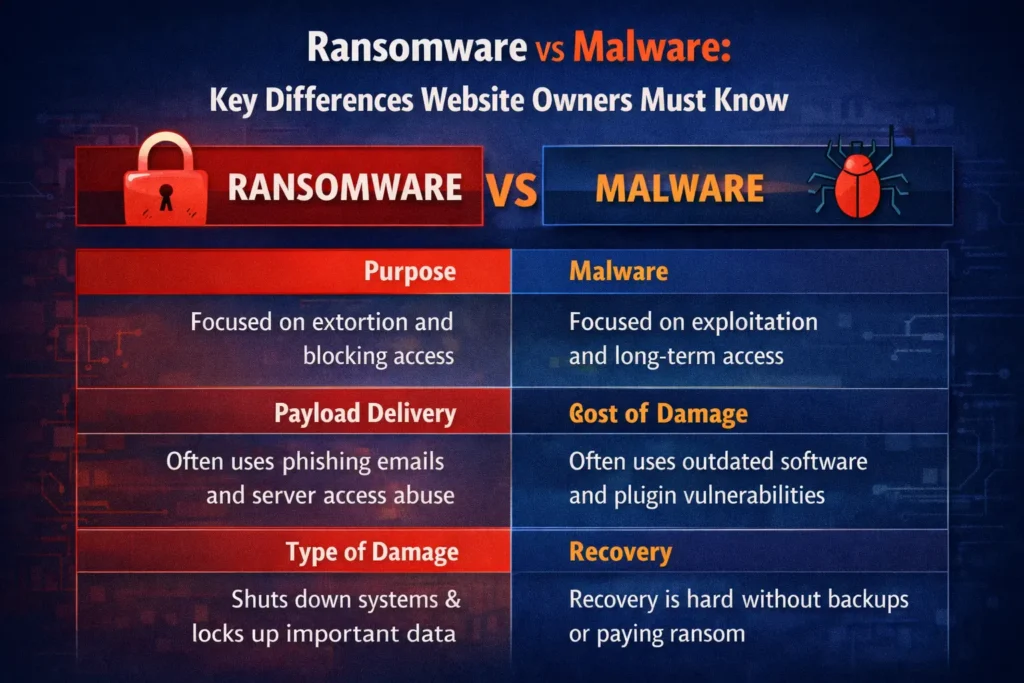

برامج الفدية مقابل البرامج الضارة: الفروقات الرئيسية التي يجب على أصحاب المواقع الإلكترونية معرفتها

البرامج الضارة وبرامج الفدية متقاربة، لكنهما ليسا مترادفين. فهم الفرق بينهما يساعد أصحاب المواقع الإلكترونية على اتخاذ قرارات أمنية أفضل وتجنب الافتراضات الخاطئة التي غالباً ما تؤدي إلى مشاكل أكبر لاحقاً.

على الرغم من أن برامج الفدية نوع من البرامج الضارة، إلا أنها تمثل نموذج تهديد محدد للغاية. تركز البرامج الضارة على الاستغلال، بينما تركز برامج الفدية على الابتزاز. هذا التمييز يحدد كيفية تطور كل هجوم ومدى صعوبة التعافي منه.

نطاق كل تهديد والغرض منه

صُممت البرامج الضارة لتحقيق مجموعة واسعة من الأهداف. فقد تسرق البيانات، أو تتلاعب بترتيب نتائج البحث، أو تعيد توجيه الزوار، أو تمنح المهاجمين وصولاً طويل الأمد إلى موقع ويب أو خادم. وتسعى العديد من إصابات البرامج الضارة إلى البقاء مخفية لأطول فترة ممكنة.

برامج الفدية لها هدف محدد وعدواني، وهو إجبار المتضررين على دفع فدية. فبدلاً من الاختباء، تحجب هذه البرامج الوصول إلى الملفات وقواعد البيانات والأنظمة، وتجعل وجودها واضحاً للعيان. ويهدف هذا الهجوم إلى خلق حالة من الاستعجال والضغط.

كيف تدخل البرامج الضارة وبرامج الفدية إلى مواقع الويب

غالباً ما تتسلل البرامج الضارة عبر نقاط ضعف شائعة مثل الإضافات القديمة، والقوالب غير الآمنة، وصلاحيات الملفات المكشوفة، أو بيانات اعتماد المسؤول المخترقة. وتكون هذه الإصابات في كثير من الأحيان آلية وانتهازية.

عادةً ما تصل برامج الفدية الخبيثة عبر نقاط دخول أكثر استهدافًا. ومن الأساليب الشائعة رسائل البريد الإلكتروني التصيدية، وسرقة بيانات اعتماد الخادم، أو اختراق الوصول عن بُعد. وغالبًا ما يقضي المهاجمون وقتًا داخل النظام قبل تفعيل التشفير.

سرعة ووضوح الضرر

عادةً ما يكون الضرر الناتج عن البرامج الضارة تدريجيًا. قد يستمر موقع الويب في العمل بينما تتراجع ترتيبه في نتائج البحث، أو يظهر محتوى غير مرغوب فيه، أو تُجمع البيانات دون علم المستخدم. لا يدرك العديد من أصحاب المواقع وجود أي مشكلة إلا بعد ظهور أعراض ثانوية.

تُسبب برامج الفدية اضطرابًا فوريًا. تتوقف الملفات عن العمل، وتصبح قواعد البيانات غير قابلة للوصول، أو تُقفل الخوادم بأكملها. التأثير مفاجئ ولا يمكن تجاهله، ولهذا السبب تتصاعد حوادث برامج الفدية بسرعة.

تعقيدات الاستعادة والتنظيف

يمكن إزالة معظم الإصابات بالبرمجيات الخبيثة إذا تم اكتشافها مبكراً والتعامل معها بشكل صحيح. تشمل عملية التنظيف تحديد الملفات الضارة، وسد الثغرات الأمنية، وإعادة تعيين بيانات اعتماد الوصول. ويمكن استعادة النظام دون الحاجة إلى التفاوض مع المهاجمين.

يُعدّ استعادة البيانات بعد هجمات برامج الفدية أكثر صعوبةً من حيث عدم اليقين. فحتى بعد دفع الفدية، لا يوجد ما يضمن استعادة البيانات أو عدم عودة المهاجمين. وفي كثير من الحالات، تعتمد عملية الاستعادة كلياً على جودة النسخ الاحتياطية وعزلها.

التأثير على الأعمال والمخاطر طويلة الأجل

غالباً ما تتسبب البرامج الضارة في أضرار بطيئة ومتراكمة. وقد يستمر فقدان الظهور في نتائج البحث، وتسريب البيانات، والإضرار بالسمعة لفترة طويلة بعد إزالة الإصابة.

تُشكّل برامج الفدية مخاطر مالية وتشغيلية فورية. فالتوقف عن العمل، وتسريب البيانات، والتبعات القانونية، كلها أمور لا تؤثر على مالك الموقع الإلكتروني فحسب، بل على العملاء والشركاء أيضاً. وقد لا تتعافى بعض الشركات تماماً من آثار هذه الهجمات على سمعتها.

لماذا يؤدي التعامل معهما على أنهما نفس التهديد إلى خلق ثغرات؟

عندما يُعامل كل من البرامج الضارة وبرامج الفدية على أنهما مشكلتان متطابقتان، تصبح استراتيجيات الأمان غير مكتملة. يركز منع البرامج الضارة على النظافة والتحديثات والمراقبة. أما منع برامج الفدية فيتطلب عزل النسخ الاحتياطية، وتقييد الوصول، والاستعداد لمواجهة الحوادث.

إن أصحاب المواقع الإلكترونية الذين يفهمون هذه الاختلافات يكونون أكثر قدرة على تحديد أولويات جهود الحماية والاستجابة بفعالية عند حدوث خطأ ما.

الخرافات الشائعة التي يؤمن بها أصحاب المواقع الإلكترونية حول البرامج الضارة

من أخطر الافتراضات الاعتقاد بأن البرامج الضارة واضحة للعيان. في الواقع، تستمر العديد من المواقع المصابة في الظهور بشكل طبيعي بينما تُسرّب البيانات أو تُلحق الضرر بتحسين محركات البحث. الصمت لا يعني الأمان.

من الخرافات الشائعة الأخرى الاعتقاد بأن المواقع الإلكترونية الصغيرة لا تستحق الهجوم. لا تُعير الماسحات الضوئية الآلية اهتمامًا لحجم الشركات، فهي تبحث عن الثغرات الأمنية لا عن الإيرادات. غالبًا ما يكون استغلال موقع صغير ذي حماية ضعيفة أسهل من استغلال موقع كبير.

يعتقد بعض أصحاب المواقع الإلكترونية أن شركات الاستضافة تتولى جميع جوانب الأمان. مع أن شركات الاستضافة توفر حماية أساسية، إلا أنها لا تستطيع منع البرامج الضارة الناتجة عن كلمات المرور الضعيفة، أو الإضافات القديمة، أو صلاحيات الوصول غير الآمنة للمسؤولين.

هناك اعتقاد سائد بأن البرامج الضارة لا تؤثر إلا على واجهة المستخدم. لكن في الواقع، غالباً ما يستهدف المهاجمون ملفات الخادم وقواعد البيانات وعمليات الخلفية التي لا يراها الزوار أبداً.

الخرافات الشائعة التي يؤمن بها أصحاب المواقع الإلكترونية حول برامج الفدية

يظن الكثيرون أن دفع الفدية يضمن استعادة الملفات. لكن في الواقع، قد يُقدّم المهاجمون مفاتيح فك تشفير تالفة أو يختفون بعد الدفع. وحتى بعد استعادة الملفات، تكون الثقة قد فُقدت بالفعل.

من المفاهيم الخاطئة الأخرى الاعتقاد بأن النسخ الاحتياطية وحدها كافية. فإذا كانت النسخ الاحتياطية مخزنة على نفس الخادم أو وحدة تخزين متصلة، فقد يقوم برنامج الفدية بتشفيرها أيضاً. كما أن استعادة النسخ الاحتياطية المصابة قد تؤدي إلى إعادة الهجوم.

يعتقد البعض أن برامج الفدية تستهدف الشركات الكبيرة فقط. لكن الأفراد والمتاجر الصغيرة والوكالات والعاملين لحسابهم الخاص يتعرضون للاستهداف بشكل منتظم لأنهم غالباً ما يفتقرون إلى خطط استعادة قوية.

هناك اعتقاد سائد أيضاً بأن برامج الفدية تكون واضحة دائماً منذ البداية. في بعض الحالات، يقضي المهاجمون وقتاً داخل الأنظمة قبل تفعيل التشفير، مما يجعل الوقاية والكشف أكثر صعوبة.

كيف يمكن لأصحاب المواقع الإلكترونية تقليل مخاطر البرامج الضارة

يبدأ الحد من مخاطر البرامج الضارة بالاستمرارية. فالحفاظ على نظام ووردبريس الأساسي، والإضافات، والقوالب، يسد العديد من ثغرات الهجوم الشائعة. التحديثات ليست مجرد تحسينات للميزات، بل هي أيضًا تصحيحات أمنية.

يُعدّ التحكم في الوصول بنفس القدر من الأهمية. يجب تقييد حسابات المسؤولين، واستخدام كلمات مرور فريدة، وحذف الحسابات غير المستخدمة. كما يجب ضبط أذونات الملفات بشكل صحيح لمنع التعديلات غير المصرح بها.

تُعدّ المراقبة عنصراً بالغ الأهمية. فالفحوصات الدورية وفحوصات سلامة الملفات تُساعد على اكتشاف التغييرات مبكراً، قبل انتشار البرامج الضارة أو تسببها بأضرار واضحة. كما يُمكن لمراجعة السجلات أن تكشف عن أنشطة مشبوهة قد تغفل عنها الأدوات الآلية.

يُضيف اختيار استضافة موثوقة ذات عزل مناسب وسياسات أمنية فعّالة طبقة حماية إضافية. أما الاستضافة الرخيصة، فغالباً ما تُضحّي بالأمان مقابل التكلفة، مما يزيد من المخاطر على المدى الطويل.

كيف يمكن لأصحاب المواقع الإلكترونية تقليل مخاطر برامج الفدية

يتطلب منع برامج الفدية التخطيط لأسوأ السيناريوهات. ينبغي إجراء نسخ احتياطية متكررة، واختبارها، وتخزينها بشكل منفصل عن الخادم الرئيسي. تقلل النسخ الاحتياطية غير المتصلة بالإنترنت أو المعزولة من خطر التشفير.

ينبغي أن تتبع الصلاحيات مبدأ أقل قدر من الوصول. يجب أن يقتصر وصول المستخدمين والخدمات على ما يحتاجونه فقط. ويؤدي تقييد صلاحيات الخادم إلى تقليل تأثير اختراق بيانات الاعتماد.

يُعدّ أمن بيانات الاعتماد أمراً بالغ الأهمية. فالمصادقة متعددة العوامل، وكلمات المرور القوية، وتقييد وصول المسؤول، تقلل من فرص الدخول غير المصرح به.

وأخيرًا، من المهم وجود خطة استجابة. فمعرفة من يجب الاتصال به، وما يجب إيقافه، وكيفية عزل الأنظمة، يمكن أن يقلل بشكل كبير من الأضرار أثناء الهجوم النشط.

ماذا تفعل إذا أصيب موقعك الإلكتروني بفيروس؟

في حال الاشتباه بوجود برامج ضارة أو برامج فدية، فإن الخطوة الأولى هي احتواء المشكلة. تقييد الوصول ومنع إجراء المزيد من التغييرات يمنع حدوث أضرار إضافية. تجنب إجراء تعديلات عشوائية دون فهم نطاق الإصابة.

يلي ذلك التقييم. يتم تحديد الملفات المتأثرة، وكيفية دخول الفيروس، وما إذا تم الوصول إلى البيانات أو سرقتها. تحدد هذه الخطوة إمكانية التنظيف أو الاستعادة.

يجب أن تكون عملية التنظيف شاملة. فالإصلاحات الجزئية غالباً ما تترك ثغرات أمنية. ينبغي إعادة تعيين بيانات الاعتماد، وتصحيح الثغرات الأمنية، وزيادة المراقبة.

بعد التعافي، راجع ممارسات الأمان. معظم الإصابات لا تنتج عن هجمات متطورة، بل عن إهمال بسيط يتكرر مع مرور الوقت.

خلاصة القول: الوعي الأمني هو خط الدفاع الأول

البرامج الضارة وبرامج الفدية ليست تهديدات مجردة، بل تؤثر على مواقع إلكترونية حقيقية، وشركات حقيقية، وأفراد حقيقيين يوميًا. إن فهم الفرق بينهما لا يتعلق بالخوف، بل بالاستعداد.

غالباً ما تُلحق البرامج الضارة الضرر بصمت، مما يُضعف الثقة والشفافية بمرور الوقت. أما برامج الفدية فتُهاجم بقوة، مما يُجبر على اتخاذ قرارات صعبة تحت الضغط. وكلاهما يزدهر في ظل الإهمال والارتباك.

بالنسبة لأصحاب المواقع الإلكترونية، لا يتطلب الأمن الكمال، بل يتطلب الوعي والاتساق والاستعداد للتعامل مع الحماية كجزء من العمليات المستمرة بدلاً من كونها مهمة لمرة واحدة.

كلما تم فهم هذه التهديدات مبكراً، كلما كان من الأسهل منعها.

الأسئلة الشائعة

هل يمكن لنسخة احتياطية نظيفة أن تحمي موقع الويب بشكل كامل من برامج الفدية؟

تُعدّ النسخ الاحتياطية مفيدة، ولكن فقط إذا كانت معزولة ويتم اختبارها بانتظام. قد تؤدي النسخ الاحتياطية المخزنة على نفس الخادم أو التي تم استعادتها دون تنظيف مناسب إلى إعادة الإصابة بالفيروس.

هل تحدث برامج الفدية دائمًا بسبب رسائل البريد الإلكتروني التصيدية؟

لا. على الرغم من أن التصيد الاحتيالي شائع، إلا أن برامج الفدية يمكن أن تدخل أيضًا من خلال بيانات اعتماد المسؤول المسروقة، أو الوصول غير الآمن إلى الخادم، أو ثغرات البرامج غير المصححة على موقع الويب أو بيئة الاستضافة.

هل يمكن أن تتواجد البرامج الضارة على موقع ويب دون ظهور علامات واضحة؟

نعم. العديد من برامج التجسس مصممة للبقاء مخفية. قد يبدو موقع الويب طبيعيًا بينما يقوم رمز خبيث بسرقة البيانات، أو حقن البريد العشوائي، أو الإضرار بظهور الموقع في نتائج البحث في الخلفية.